Sicherheit auf einen Blick 👀

DeFi-Sektor

- UwU Lend Hacks

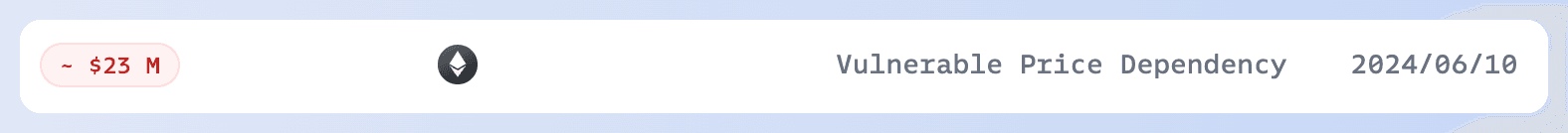

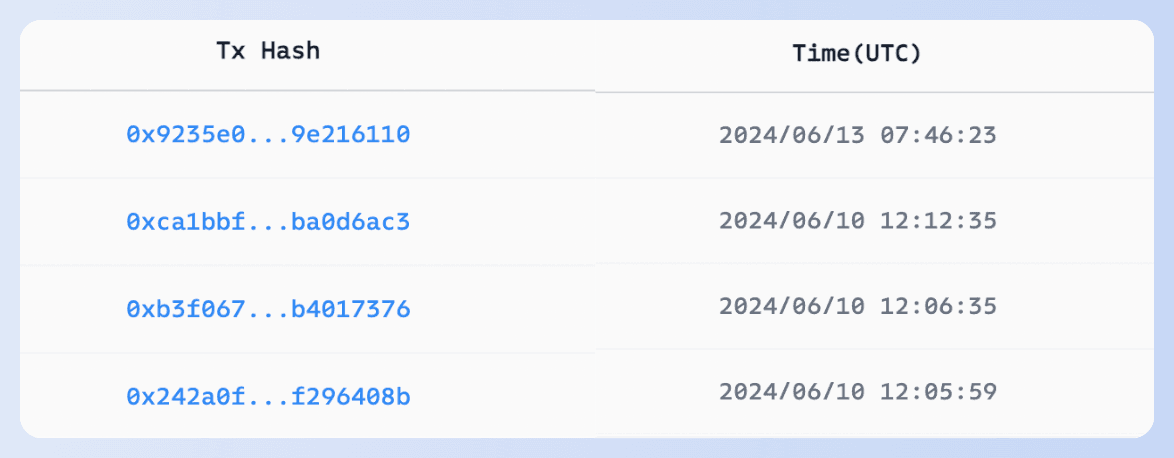

Am 10. und 13. Juni wurde UwU Lend Ziel von Angriffen, die zu Verlusten von über 23 Millionen US-Dollar führten.

Die Grundursache des ersten Angriffs war eine anfällige Preisabhängigkeit (Vulnerable Price Dependency). Der Lending-Pool bezog Preise aus 11 Quellen, darunter 5 aktuelle (AMM) Preise von Curve, 5 Curve-Oracle-Preise (EMA) und ein Uniswap (TWAP)-Preis, wobei letztlich der Median gebildet wurde. Da aktuelle Preise innerhalb einer einzigen Transaktion manipuliert werden konnten, nutzte der Angreifer einen Flash Loan, um die 5 aktuellen Preise drastisch zu verändern, wodurch der abgerufene Preis dem Minimum oder Maximum der Oracle-Preise entsprach. Dies führte zu einem Verlust von etwa 20 Millionen US-Dollar.

Am 13. Juni startete das UwU Lend-Team das Protokoll neu und wurde erneut angegriffen. Der Angreifer fügte uSUSDe und WETH als Sicherheiten hinzu und lieh sich dann WETH basierend auf dem LTV (Loan-to-Value). Das uSUSDe nahm nicht am LTV teil, wohl aber an der Berechnung des Gesundheitsfaktors während der Liquiditätsabhebung, was es dem Angreifer ermöglichte, mehr WETH abzuheben und Profit zu erzielen.

Bemerkenswert ist, dass der White Hat makemake_kbo auf Twitter schrieb, dass er die Schwachstelle bereits vor einem Jahr gemeldet und das Projektteam kontaktiert habe, jedoch ohne Antwort, woraufhin er schließlich auf Twitter warnte.

- Velocore Hack

Grundursache: Eine fehlende Überprüfung von effectiveFee1e9 führte zu einem Unterlauf (Underflow) in der velocore__execute-Funktion.

Nach dem Angriff stoppte Linea die Blockproduktion für eine Stunde. Für L2-Projekte ist ein Notfallmechanismus effektiver als das Anhalten der gesamten Blockchain. 👉 Erfahren Sie hier mehr über die weltweit erste Plattform zur Überwachung und Blockierung von Krypto-Hacks.

- Holograph Hack

Holograph gab bekannt, dass ein ehemaliger Auftragnehmer das Protokoll ausnutzte, um zusätzliches HLG zu minten.

Viele vergangene Angriffe haben gezeigt, dass Projekte aus Bequemlichkeit oft die Verwaltung privater Schlüssel kompromittieren. Dies setzt sie schweren Risiken durch interne und externe Angriffe aus, bei denen Admin-Berechtigungen oder private Schlüssel erlangt werden. Die Nutzung von Phalcon zur externen Überwachung ermöglicht eine operative Ein-Klick-Überwachung, wodurch eine frühzeitige Erkennung und Schadensminimierung möglich ist.

Sonstiges

- DMM Exchange Hack

Anfang Juni legte DMM Exchange einen Sicherheitsvorfall offen, bei dem am 31. Mai (UTC) 4.502,9 BTC (über 300 Millionen US-Dollar) gestohlen wurden.

Ohne weitere Details von DMM bleibt die Ursache unbekannt. Dennoch teilten die Adresse des Hackers und die normale Adresse von DMM die gleichen ersten fünf und letzten zwei Zeichen, und die gestohlenen BTC stammten von einer Multisig-Adresse. Spekulationen deuten darauf hin, dass ein Off-Chain-Angriff die Transferadresse ersetzte und das Personal dazu brachte, die Transaktion zu signieren. Nutzen Sie MetaSleuth, um die Gelder hier zu verfolgen.

- Kraken

Am 19. Juni gab Nick Percoco, Chief Security Officer von Kraken, auf X bekannt, dass sie über ihr Bug-Bounty-Programm einen Bericht über eine „extrem kritische“ Sicherheitslücke von einer Sicherheitsfirma erhalten hatten. Der Bericht behauptete, eine Schwachstelle gefunden zu haben, die Kontostände künstlich erhöhen könnte. Nachdem Kraken die Schwachstelle behoben hatte, entdeckten sie jedoch während der Verhandlungen mit der Sicherheitsfirma verdächtiges Verhalten, bei dem es um 3 Millionen US-Dollar ging. Nick Percocos Beitrag: Beitrag ansehen

CertiK übernahm später auf X die Verantwortung für den Vorfall, legte weitere Informationen offen und erklärte ihr Vorgehen. Sie betonten, dass sie mehrtägige Tests bei Kraken durchgeführt und die Gelder bereits zurückgegeben hätten. Dieser Vorfall löste intensive Diskussionen in der Community aus. CertiKs Beitrag: Beitrag ansehen Die Grundursache finden Sie hier und die Beispieltransaktion hier.

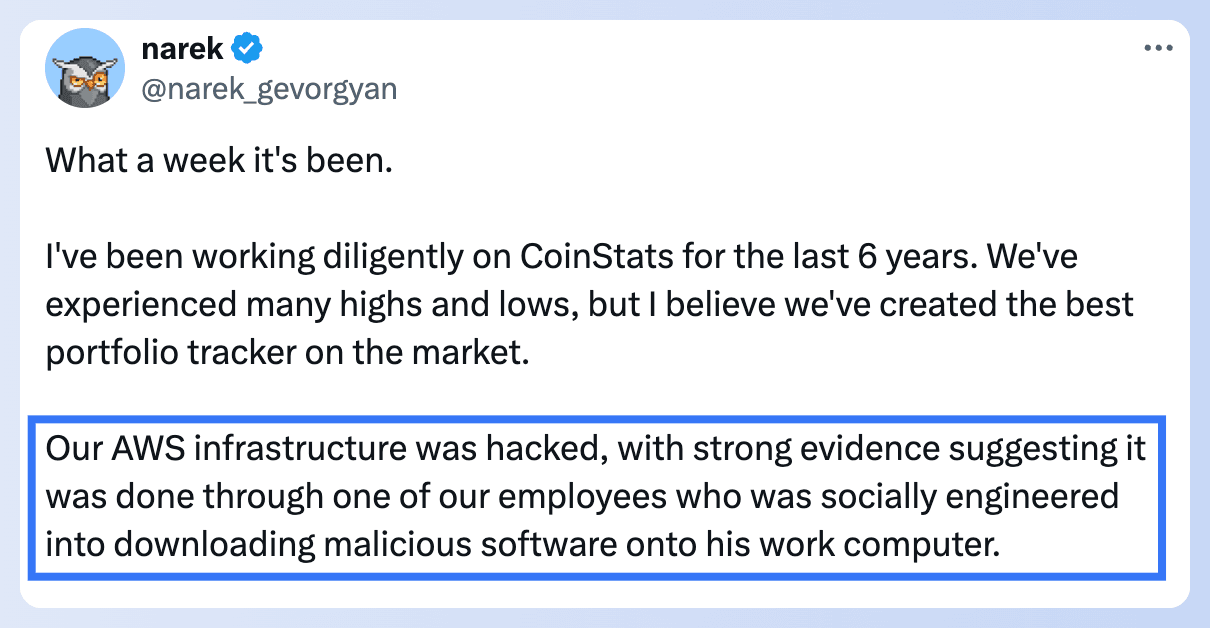

- CoinStats

CoinStats erlitt einen Verlust von 2 Millionen US-Dollar durch einen Angriff. Ihr CEO erklärte, dass der Verstoß auf einen Social-Engineering-Angriff auf einen Mitarbeiter zurückzuführen sei, wodurch deren AWS-Infrastruktur kompromittiert wurde. Klicken Sie hier, um mehr zu erfahren.

Blog-Artikel

BlockSec hat die Serie „Solana Simplified“ kuratiert, die Artikel über die grundlegenden Konzepte von Solana, Tutorials zum Schreiben von Solana-Smart-Contracts sowie Anleitungen zur Analyse von Solana-Transaktionen enthält. Das Ziel ist es, den Lesern zu helfen, das Solana-Ökosystem zu verstehen und grundlegende Fähigkeiten für die Entwicklung von Projekten und die Durchführung von Transaktionen auf Solana zu erwerben.

01: Master Solana Core Concepts in One Read

02: Writing Your First Solana Smart Contract from Scratch

03: Understand Solana Transactions in 5 Minutes

BlockSec X Solana Summit

Vom 20. bis 22. Juni präsentierte BlockSec stolz auf dem Solana Summit APAC 2024 in Kuala Lumpur. Wir freuen uns darauf, Sie alle in Zukunft bei weiteren globalen Veranstaltungen zu treffen!

Phalcon Explorer unterstützt jetzt vollständig Solana!

Phalcon Explorer führt neue Funktionen ein, um die Benutzer- und Entwicklererfahrung zu verbessern, darunter:

🚀 Klare Kontobeziehungen & Token-Änderungen

🚀 MEV-Transaktions-Tagging & über 300 Millionen Adress-Labels

🚀 Genaue, klare Funktionsaufruf-Hierarchien mit erweiterbaren Ebenen

Erleben Sie den Phalcon Explorer hier

Klicken Sie hier, um mehr zu erfahren.