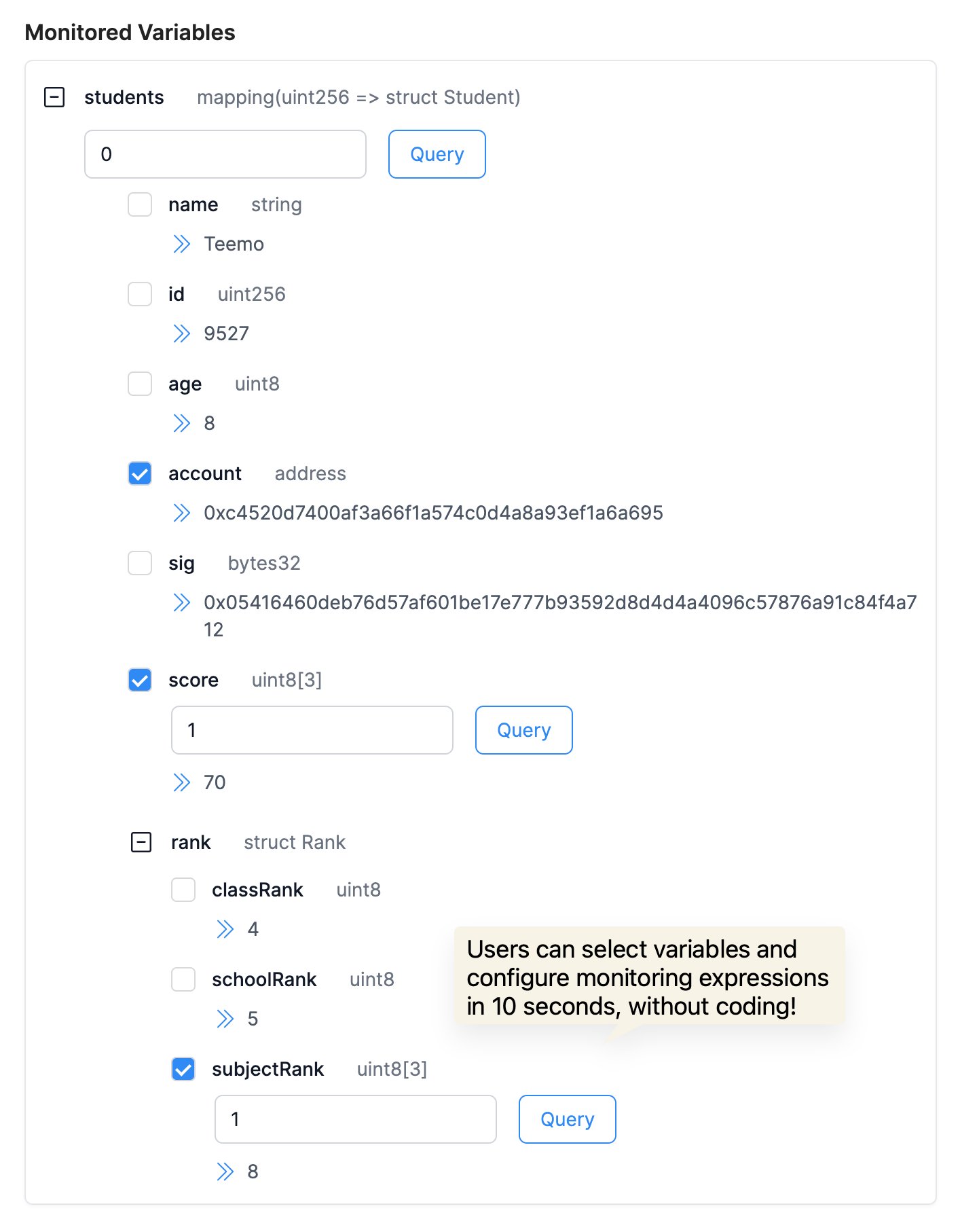

Wir haben wesentliche Verbesserungen bei der Handhabung komplexer Datenstrukturen vorgenommen, wodurch die Fähigkeit von Phalcon zur Analyse und Überwachung verschachtelter Strukturen, einschließlich Structs, Mappings und Arrays, verbessert wird.

Diese Fortschritte in der Speicheranalyse und -überwachung ermöglichen es Entwicklern und Sicherheitsexperten, On-Chain-Aktivitäten besser zu verstehen und zu überwachen, potenzielle Sicherheitsbedrohungen oder Fehlkonfigurationen schnell zu identifizieren, um die Stabilität von Protokollen und die Sicherheit von Geldern zu gewährleisten.

Einführung in Blockchain-Speicher und seine Bedeutung

In der Blockchain-Technologie ist der "Speicher" die Komponente, die alle Zustands- und Daten permanent speichert, einschließlich der unterschiedlichen Zustandsdaten, die sich aus der Ausführung von Verträgen ergeben. Jede Blockchain-Transaktion kann die gespeicherten Informationen ändern, was den Speicher zu einem entscheidenden Element des Blockchain-Netzwerks macht. Robuste Speicheranalyse- und Überwachungsfunktionen sind für Entwickler und Sicherheitsexperten unerlässlich, um On-Chain-Transaktionen effektiv zu überwachen, potenzielle Sicherheitsprobleme oder Fehlkonfigurationen umgehend zu erkennen und dadurch die Stabilität des Protokolls und die Sicherheit der Gelder zu gewährleisten.

Im Bereich der Vertragsentwicklung erstellen Entwickler oft komplexe und verschachtelte Datenstrukturen. Vor der Einführung von Phalcon gab es kein Werkzeug, das die Variablen innerhalb dieser komplexen Strukturen ohne zusätzlichen Code genau überwachen konnte. Phalcon hat diesen Aspekt revolutioniert und bietet Werkzeuge, die eine nahtlose Überwachung solch komplexer Datenstrukturen ermöglichen.

Großes Upgrade der Analysefähigkeiten von Phalcon

In diesem Upgrade haben wir die Analysefähigkeiten unseres Blockchain-Explorers erheblich verbessert, insbesondere bei der Handhabung komplexer Datenstrukturen. Wir haben die Anzeigemöglichkeiten für verschachtelte Situationen mit Structs, Mappings und Arrays verbessert. Jetzt können Benutzer die verschachtelten Datenstrukturen innerhalb von Smart Contracts intuitiver anzeigen und analysieren. Dies stellt einen großen Fortschritt für Entwickler dar, da es ihnen ermöglicht, Vertragszustände und interne Logik genauer zu überprüfen.

Durch die Verwendung von Phalcon zur Überwachung von Schlüsselvariablen in Verträgen ist die Plattform in der Lage:

- Die Werte komplexer Variablen innerhalb aktueller Verträge zu parsen und Entwicklern dabei zu helfen, festzustellen, ob der Vertragszustand ungewöhnlich ist.

- Eine präzise Überwachung von Schlüsselvariablen zu konfigurieren, um Fehlalarme zu minimieren und Gelder zu schützen. Warnungen und voreingestellte Aktionen werden ausgelöst, wenn sich Schlüsselvariablen aufgrund von Angriffstransaktionen, die benutzerkonfigurierte Bedingungen erfüllen, ändern.

Beispielsweise wäre bei dem kürzlichen Sicherheitsvorfall rund um das SaitaChain-Projekt, wenn Entwickler die Schlüsselvariable _tokenOwner überwacht hätten, jede unerwartete Änderung eine sofortige Warnung ausgelöst und eine vorher festgelegte Aktion ausgeführt worden.

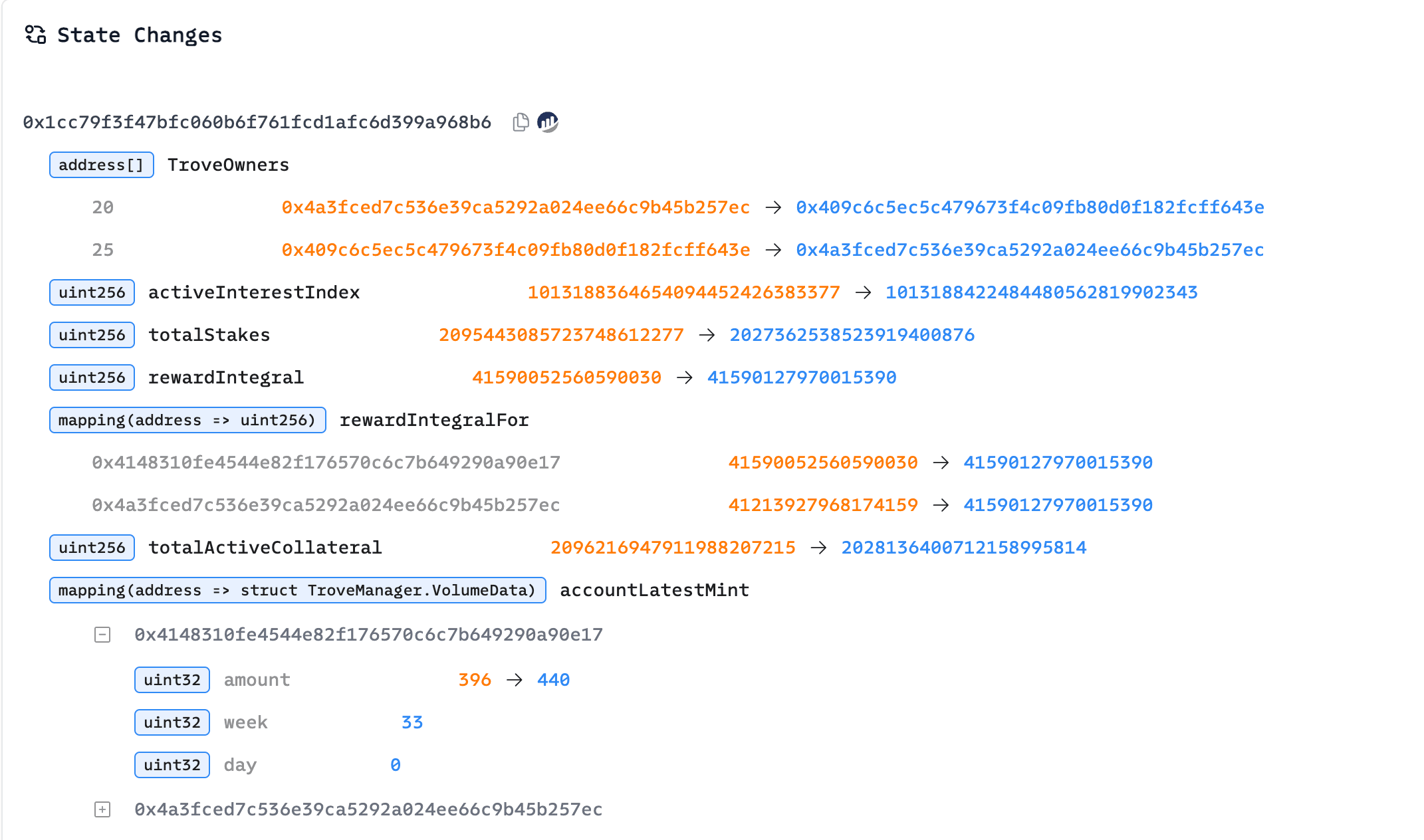

Upgrades der Speicheränderungsanalysefähigkeiten des Phalcon Explorers

Ergänzend zu den Upgrades von Phalcon wurde auch unser unterstützendes Werkzeug, Phalcon Explorer, umfassend in der Speicheranalyse verbessert und hat sich als führendes Werkzeug im Bereich der Blockchain-Analyse etabliert.

Ob Entwickler Transaktionen debuggen oder Sicherheitsexperten ungewöhnliche Transaktionen analysieren, Phalcon Explorer liefert jetzt klarere und intuitivere Ergebnisse für Speicheränderungen, hilft Entwicklern, die Änderungen an Schlüsselvariablen im Transaktionsspeicher zu verstehen, und unterstützt Sicherheitsexperten dabei, Probleme schneller zu identifizieren.

Beispieltransaktion: https://app.blocksec.com/explorer/tx/eth/0xdc5c56869862f7da6527ec68da9d8e1e04ccc3ca16a6b3ebe8f714432d505245

BlockSec setzt seine Innovation mit Phalcon fort und bietet modernste Werkzeuge für Projektteams, Entwickler, LPs und Sicherheitsexperten, um deren Protokolle und Vermögenswerte vor Sicherheitsbedrohungen zu schützen. Lassen Sie uns gemeinsam auf ein sichereres DeFi-Ökosystem hinarbeiten. 🛡️

Über Phalcon

🔗 https://blocksec.com/phalcon

Phalcon ist eine Sicherheitsplattform, die von BlockSec entwickelt wurde, um Hacks zu überwachen und zu blockieren. Das System erkennt verdächtige Transaktionen, benachrichtigt Benutzer sofort und ergreift automatisierte Maßnahmen als Reaktion darauf.

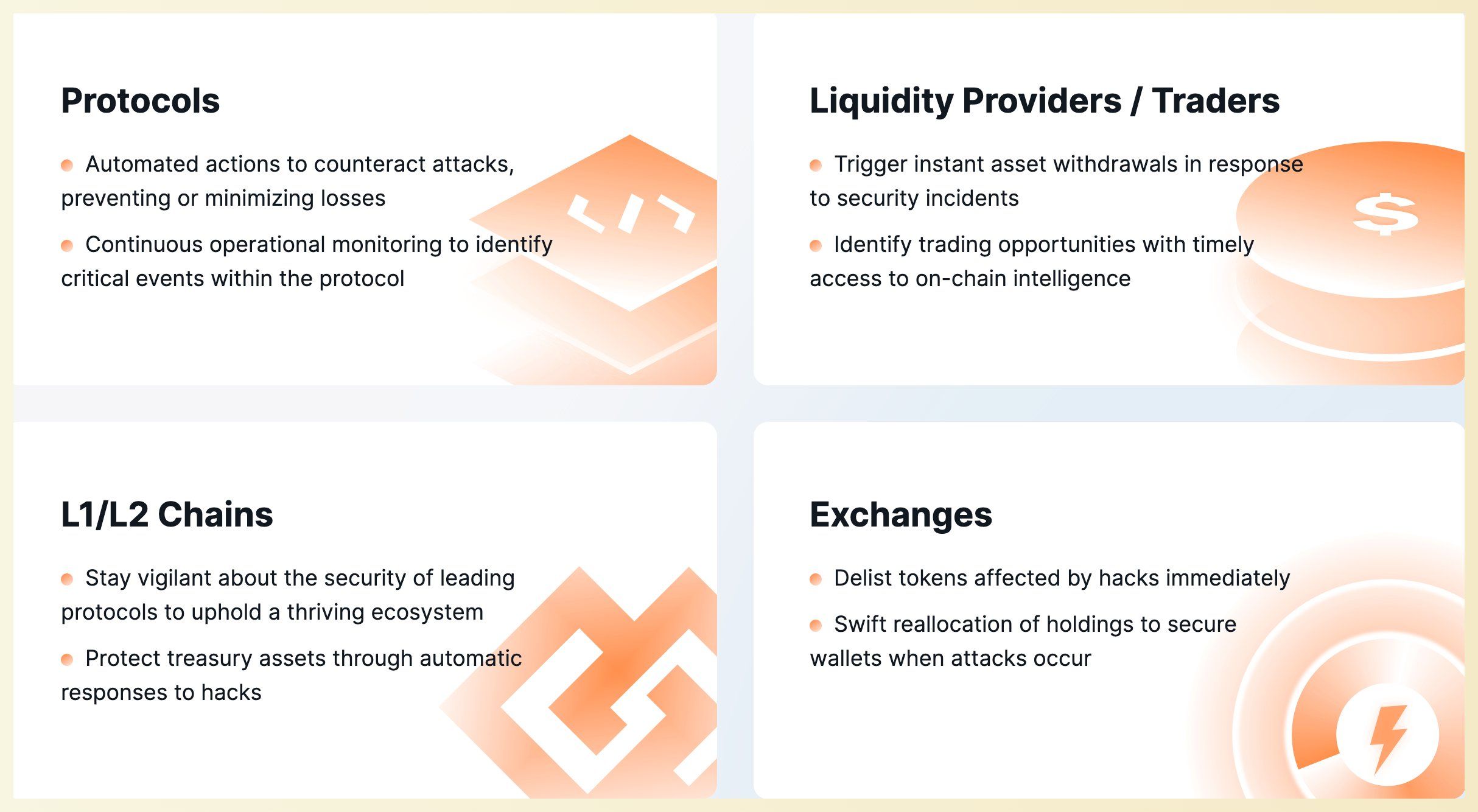

Phalcons Hauptvorteile:

- Präzise Erkennung mit minimalen bis null Fehlalarmen.

- Überwacht sowohl Hacks als auch operative Risiken wie Berechtigungsänderungen.

- Löst automatische Aktionen aus, mit Unterstützung für benutzerdefinierte Antworten.

- Ermöglicht eine codefreie Konfiguration von Überwachungen und Aktionen.

Phalcon ist eine SaaS-Plattform, auf der Benutzer sich direkt über unsere offizielle Website anmelden können, um verschiedene Preispläne und Funktionen einzusehen und sofort ein Abonnement abzuschließen (sowohl Kreditkarten- als auch Kryptozahlungen werden unterstützt). Bei Fragen können Sie gerne eine Demo mit unseren Sicherheitsexperten buchen, die Ihre Anliegen besprechen werden.

Support-Tool: Phalcon Explorer

Phalcon Explorer ist das Support-Tool für die Phalcon-Plattform. Dieser leistungsstarke Transaktions-Explorer wurde für die DeFi-Community entwickelt. Er bietet umfassende Daten zu Aufruf-Flows, Saldenänderungen und Transaktions-Geldflüssen und unterstützt die Transaktionssimulation. Dies hilft Entwicklern, Sicherheitsexperten und Händlern, Transaktionen intuitiver zu verstehen.