Übersicht

Kürzlich haben Web3-Phishing-Websites bei zahlreichen Nutzern Verluste in Millionenhöhe verursacht. Auf diesen Phishing-Websites unterschreiben Nutzer unwissentlich Transaktionen, die die Übertragung ihrer Token auf von Betrügern kontrollierte Konten autorisieren. Um Nutzer vor Phishing-Angriffen zu schützen, haben viele Web3-Wallets einen Blacklist-Mechanismus implementiert, um Transaktionen mit bekannten Phishing-Konten proaktiv zu blockieren.

Unsere Beobachtungen zeigen jedoch, dass diese Strategie bei der Blockierung von Phishing-Konten ineffektiv ist. Betrüger haben mehrere Methoden entwickelt, um diesen Sicherheitsmechanismus zu umgehen. Die erste Methode nutzt die Create2-Funktion, um die Adresse eines Phishing-Vertrags vorherzusagen und den Phishing-Vertrag dann nach erfolgreichem Diebstahl von Tokens bereitzustellen. Die zweite Methode besteht darin, täglich neue Phishing-Verträge bereitzustellen, und zwar in einer Geschwindigkeit, die die Aktualisierungen der Blacklist übersteigt.

Bestehender Sicherheitswarnmechanismus von Wallets

Der Sicherheitswarnmechanismus innerhalb der Wallet umfasst Prüfungen für Websites und Konten. Derzeit unterhalten alle solchen Systeme Blacklists für Website-Domains und Konten. Wenn ein Nutzer eine Website besucht, prüft die Wallet, ob die Domain auf der Blacklist steht. Ist dies der Fall, wird der Zugriff auf die Website verweigert. Ebenso prüft die Wallet vor der Unterzeichnung einer Transaktion durch den Nutzer, ob das an der Transaktion beteiligte Konto auf der Blacklist steht. Ist dies der Fall, wird die Transaktion blockiert, um den Nutzer daran zu hindern, fortzufahren. Diese Sicherheitsfunktionen werden beispielsweise durch Systeme wie MetaMask veranschaulicht.

Nutzung von Create2 zur Umgehung von Sicherheitswarnungen

Der Create2-Opcode in Ethereum ermöglicht die Vorhersage von Vertragsadressen vor deren tatsächlicher Bereitstellung. Dies geschieht anhand der Formel:

adresse = hash(deployer-adresse, bytecode, salt)Mit der Adresse des Deployers, dem Bytecode des Vertrags und einem festgelegten Salt-Wert wird es möglich, die Vertragsadresse im Voraus zu bestimmen.

Offensichtlich können wir mit der Adresse des Deployers, dem Bytecode und einem Salt-Wert die Vertragsadresse vor der Bereitstellung vorhersagen. Auf der Phishing-Website werden Nutzer aufgefordert, ETH zu senden oder Tokens an eine Externally Owned Account (EOA) zu genehmigen, was durch Create2 antizipiert wird und nicht auf der Blacklist steht. Anschließend werden nach erfolgreichem Diebstahl von Tokens die Phishing-Verträge bereitgestellt und die Tokens der Opfer zur weiteren Verarbeitung auf ein anderes Konto überwiesen. Der gesamte Vorgang läuft automatisch ab.

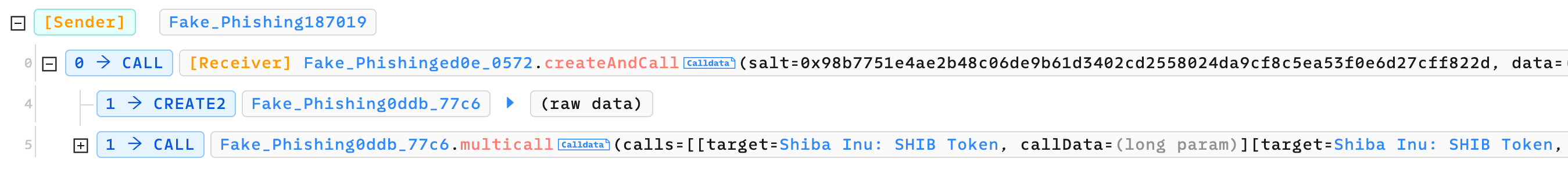

Hier ist ein Beispiel, demonstriert vom Phalcon Explorer:

Die Phishing-Website fordert die Nutzer zunächst auf, Tokens an 0x0ddb zu genehmigen. Dann startet der Betrüger eine Phishing-Transaktion, die aus zwei internen Transaktionen besteht. Die erste interne Transaktion stellt den Phishing-Vertrag mittels Create2 bereit. Die zweite interne Transaktion ruft den Phishing-Vertrag auf, um die Tokens der Opfer zu übertragen.

Häufige Bereitstellung von Phishing-Verträgen zur Umgehung von Sicherheitswarnungen

Aufgrund der kurzen Zeitspanne zwischen der Bereitstellung von Phishing-Verträgen und der Aktualisierung der Blacklist können Betrüger diese Lücke ausnutzen, um Sicherheitswarnungen zu umgehen. Dies erreichen sie, indem sie täglich neue Phishing-Verträge bereitstellen. Folglich sind diese Verträge, wenn Nutzer Phishing-Websites besuchen, noch nicht auf der Blacklist, wodurch Warnungen in bestimmten Wallets vermieden werden.

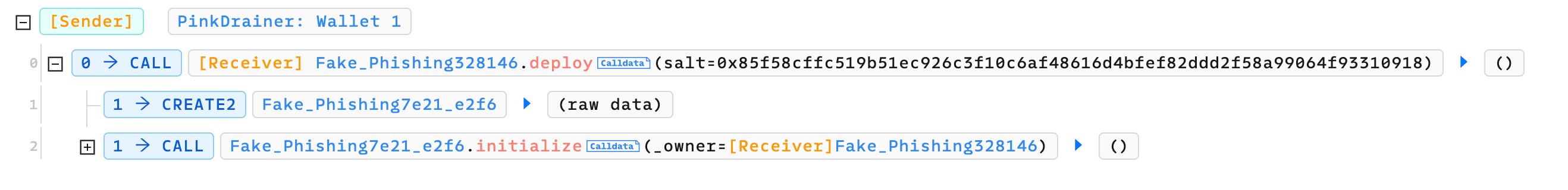

Hier ist ein Beispielfall von Pink Drainer, illustriert vom Phalcon Explorer. Die Deploy-Funktion von 0x5d77 wird täglich aufgerufen, um neue Phishing-Verträge bereitzustellen.

Zusammenfassung

Entwickler von Phishing-Websites erstellen ständig neue Strategien, um die von Web3-Wallets eingesetzten Sicherheitserkennungsmechanismen zu umgehen. Wir bleiben wachsam und beobachten unablässig ihre neuesten Taktiken. Wir fordern die Nutzer dringend auf, Vorsicht walten zu lassen und die Transaktionsdetails sorgfältig zu prüfen, bevor sie Transaktionen unterzeichnen.

Verwandte Lektüre

- Wie man vermeidet, ein Web3-Phishing-Opfer zu werden

- Was soll ich tun, wenn meine Krypto-Assets gestohlen wurden?

Über BlockSec

BlockSec ist ein führendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit renommierter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung der Sicherheit und Benutzerfreundlichkeit der aufstrebenden Web3-Welt, um deren massenhafte Verbreitung zu erleichtern. Zu diesem Zweck bietet BlockSec Sicherheitsaudits für Smart Contracts und EVM-Ketten, die Phalcon-Plattform für die Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth-Plattform für die Verfolgung und Untersuchung von Geldern sowie die MetaSuites-Erweiterung für Web3-Entwickler zum effizienten Surfen in der Krypto-Welt an.

Bislang hat das Unternehmen über 300 angesehene Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden von namhaften Investoren, darunter Matrix Partners, Vitalbridge Capital und Fenbushi Capital, zweistellige Millionenbeträge erhalten.

Offizielle Website: https://blocksec.com/

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam