Überprüfungen des Einfrierens und Entfernens von Sperren von Adressen sind ein häufiges und praktisches Bedürfnis für USDT-Nutzer. Doch lange Zeit war diese Aufgabe über traditionelle Kanäle schwer zu bewältigen. TronScan und Etherscan zeigen den Einfrierstatus nicht deutlich an. Einige unternehmensinterne KYT-Tools bieten diese Daten an, ihnen fehlt jedoch oft eine einfache und offene Suchoberfläche.

BlockSec hat einen Bericht über fast 1,26 Milliarden US-Dollar an eingefrorenem USDT und wie das Risiko des Einfrierens reduziert werden kann, veröffentlicht. Seitdem haben wir viele Nutzeranfragen erhalten, wie man überprüfen kann, ob eine Adresse eingefroren ist. Um dieses Problem zu lösen, haben wir USDT Freeze Tracker gestartet. Im Folgenden stellen wir die erste der vier Kernseiten vor.

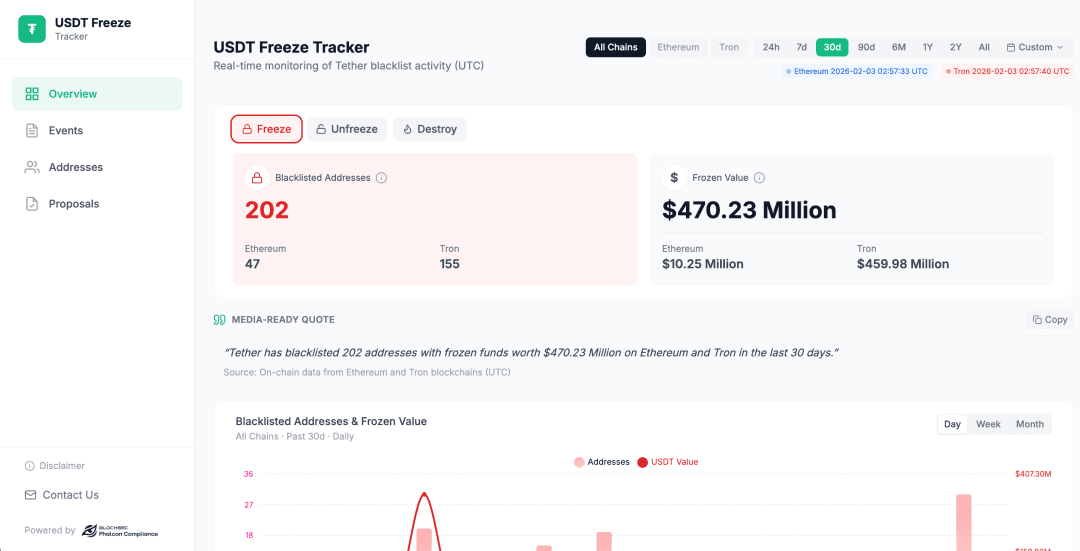

Überblick: Die Gesamtlage auf einen Blick

Die Übersichtsseite dient als Haupt-Dashboard. Sie fasst vollständige Daten zu USDT-Adressenereignissen wie Einfrieren, Entfrieren und Löschen zusammen. Sie können die Ergebnisse nach verschiedenen Zeiträumen filtern, darunter die letzten 24 Stunden, 7 Tage, 30 Tage, 90 Tage, sechs Monate, ein Jahr, zwei Jahre oder aller Zeiten.

Ohne komplexe Einrichtung können Sie die Aktivitäten in jedem ausgewählten Zeitraum schnell verstehen. Die Daten sind klar und leicht zu lesen. Gesamttrends sind auf einen Blick sichtbar und helfen Ihnen, informiert zu bleiben und schnellere, bessere Entscheidungen zu treffen.

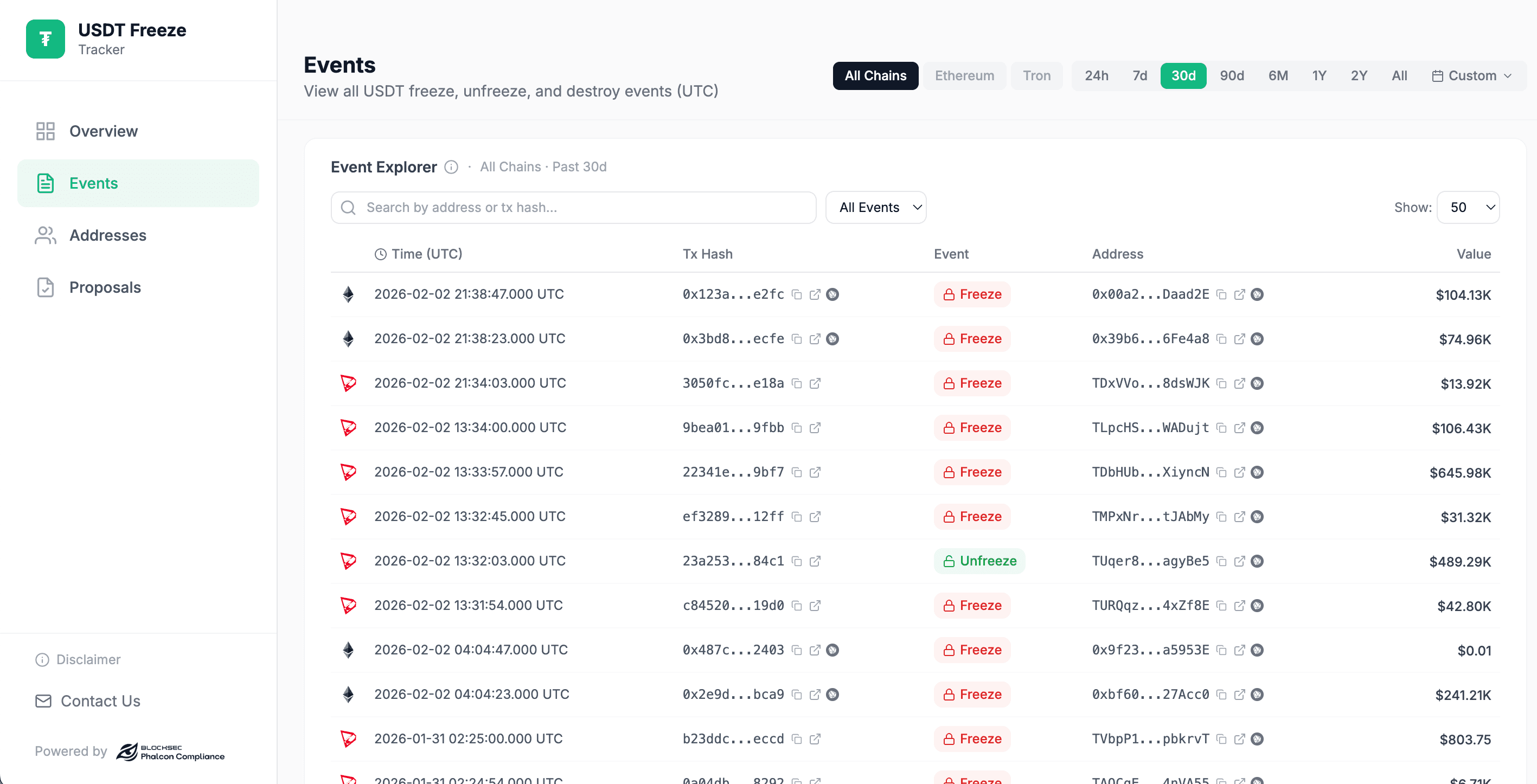

Ereignisse: Adressaktivitäten einzeln verfolgen

Die Ereignisse-Seite zeigt die Adressaktivitäten in einer klaren, nach Zeit geordneten Liste. Jede Zeile zeigt ein einzelnes Einfrier-, Entfrierungs- oder Löschereignis mit vollständigen Details an. Dies erleichtert die Nachverfolgung dessen, was wann passiert ist.

Für jedes Ereignis können Sie die zugehörige Transaktion im Phalcon Explorer öffnen, um Details auf der Kette anzuzeigen. Sie können auch auf die betroffene Adresse klicken, um Phalcon Compliance zu öffnen und einen Risiko-Scan durchzuführen. Dies hilft Ihnen zu verstehen, warum die Adresse eingefroren, entfroren oder gelöscht wurde und woher das Risiko stammen könnte.

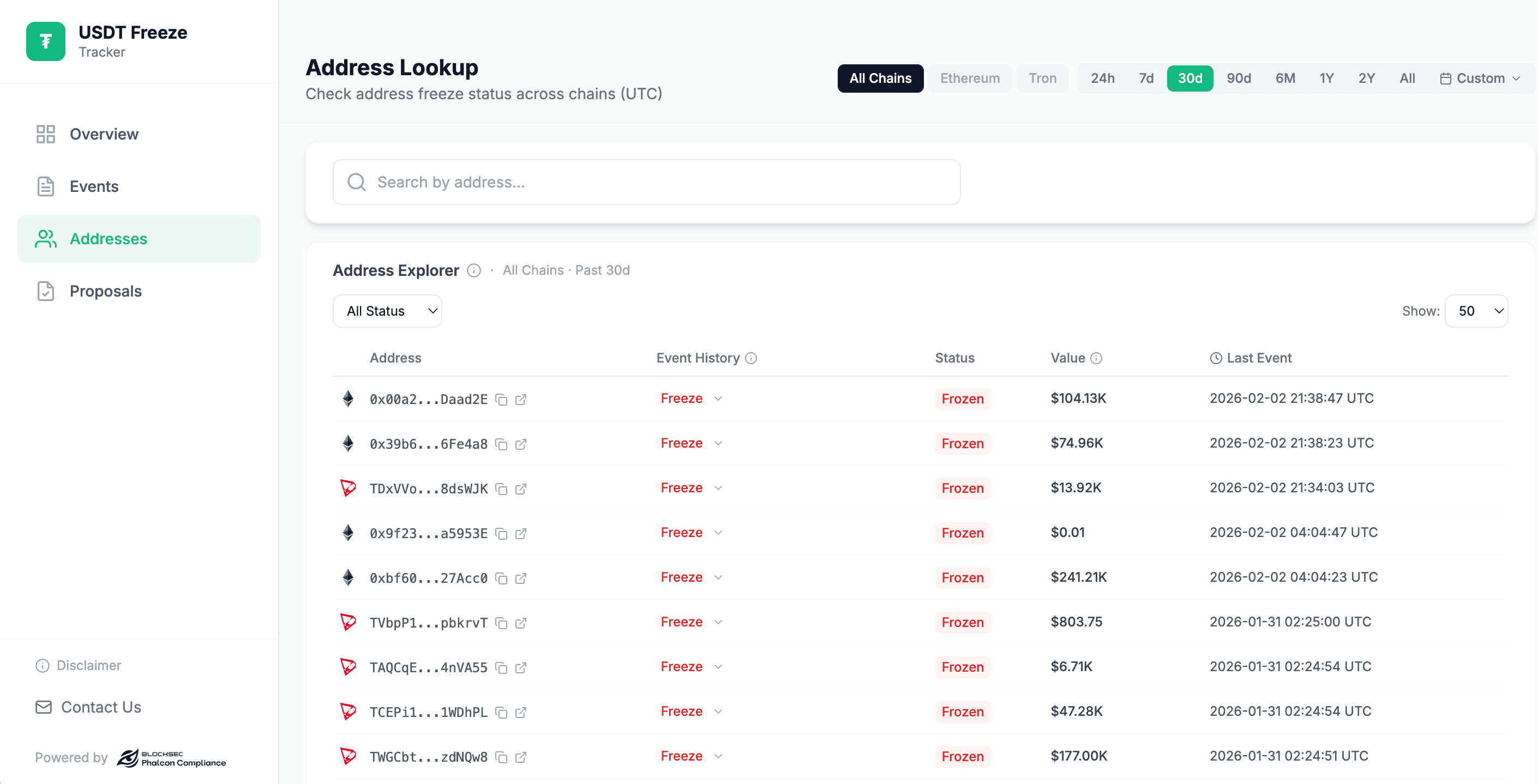

Adressen: Sofort suchen und Ergebnisse erhalten

Auf der Adressen-Seite können Sie eine Wallet-Adresse eingeben, um eine direkte Suche durchzuführen. Das System prüft schnell, ob die Adresse auf der Blacklist steht, und zeigt ihren aktuellen Einfrier- oder Entfrierungsstatus an.

So können Sie den Status einer bestimmten Adresse sofort bestätigen und verstehen, ob sie von USDT-Beschränkungen betroffen ist.

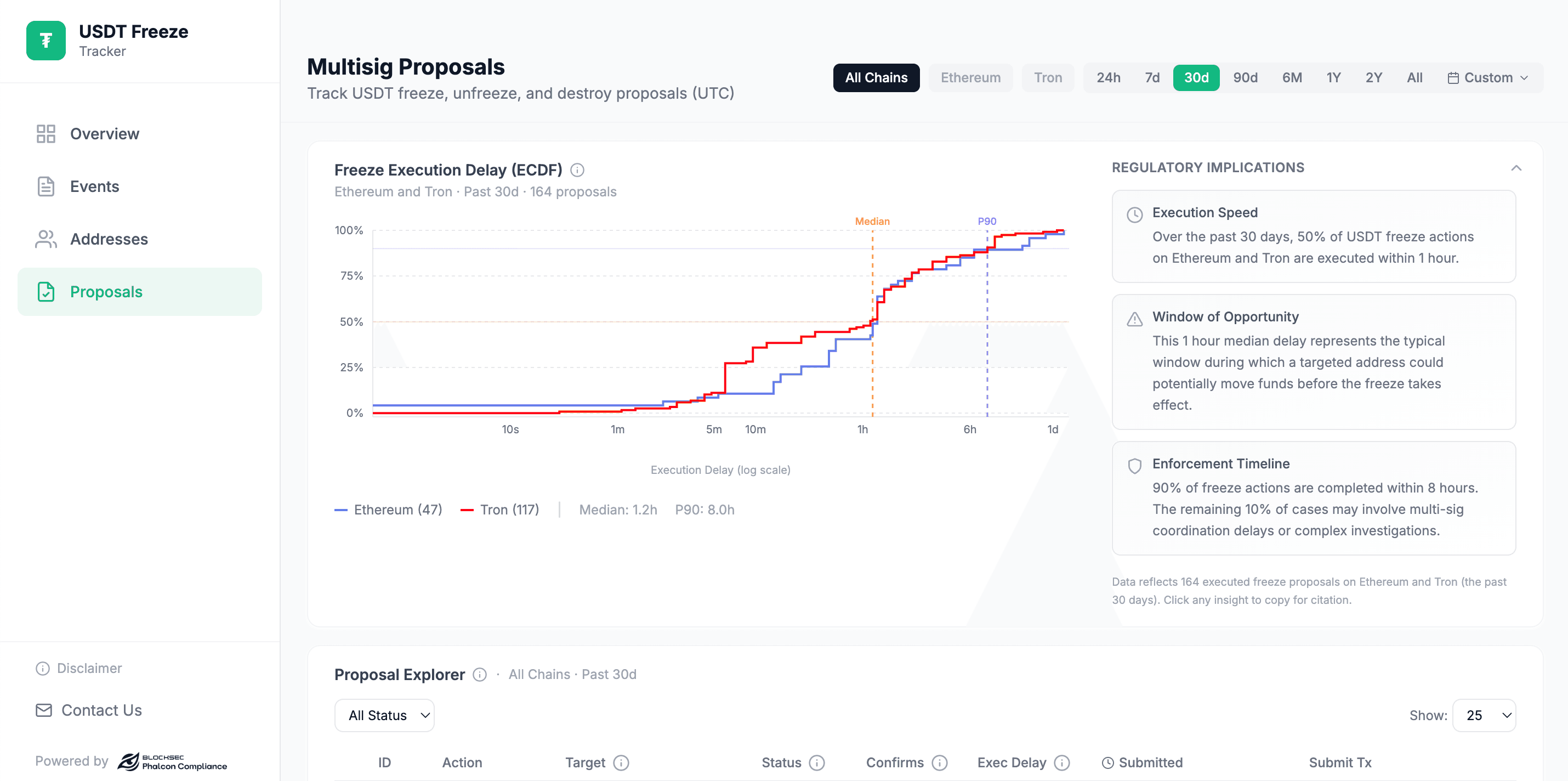

Vorschläge: Verwandte Governance-Aktionen verfolgen

Die Vorschläge-Seite zeigt abgeschlossene Multi-Signatur-Vorschläge im Zusammenhang mit USDT-Einfrierungen und -Entfernungen an. Sie bietet auch detaillierte regulatorische Auswirkungen, um zu erklären, was jeder Vorschlag bedeutet.

Sie können wichtige Informationen wie Ausführungsgeschwindigkeit, Aktionsfenster und Durchsetzungszeitpläne einsehen. Dies gibt Ihnen einen klareren Überblick darüber, wie Einfrierungsentscheidungen getroffen werden und wie sie mit breiteren regulatorischen Praktiken in der Kryptoindustrie verbunden sind.

Dieses Tool deckt alles ab, von allgemeinen Übersichten bis hin zu spezifischen Adresssuchen. Es hilft bei der Ereignisnachverfolgung und erklärt die Regeln hinter den Einfrierungen. Es ist perfekt sowohl für Gelegenheitsnutzer als auch für Branchenexperten, die USDT-Adressabfragen benötigen. Alle Daten stammen direkt aus nativen Ethereum- und Tron-On-Chain-Quellen. Dies gewährleistet Genauigkeit und bietet Echtzeit-Updates.

Um Ihre Plattform besser zu schützen und eine nahtlose Compliance sicherzustellen, erfahren Sie, wie Phalcon Compliance Ihnen helfen kann, Risiken in Echtzeit zu identifizieren, zu analysieren und zu mindern. Beginnen Sie noch heute mit der Sicherung Ihrer Krypto-Operationen.