Prolog

Im vergangenen Jahr hat sich die Rolle der KI im Web3-Ökosystem grundlegend verändert. Sie ist nicht länger nur ein Hilfsmittel, das Menschen hilft, Informationen schneller zu verarbeiten oder Analysen zu erstellen. Stattdessen ist KI zu einem Kernfaktor für Handelseffizienz und Entscheidungsqualität geworden und hat sich tief in die gesamte Kette von Handelsinitiierung, Ausführung und Kapitalfluss integriert. Mit der Reifung von großen Sprachmodellen (LLMs), KI-Agenten und automatisierten Ausführungssystemen entwickeln sich Handelsparadigmen von einem traditionellen Modell "menschengeführt, maschinengestützt" hin zu einer neuen Grenze: "maschinenplangestützt, maschinenausgeführt, menschenüberwacht."

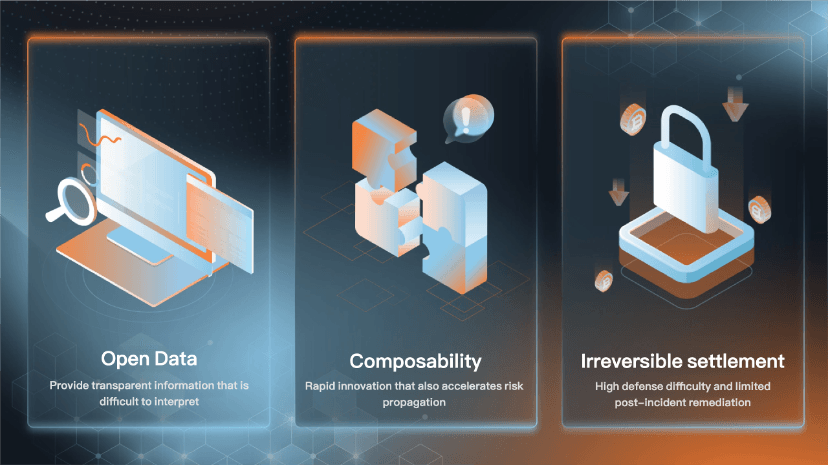

Diese Verschiebung wird durch die drei intrinsischen Merkmale von Web3 einzigartig verstärkt: öffentliche Daten, Protokoll-Komponierbarkeit und irreversible Abwicklung. Gemeinsam schaffen sie eine wirkungsvolle Dualität: das Versprechen beispielloser Effizienzsteigerungen zusammen mit einer stark ansteigenden Risikokurve.

Diese Transformation nimmt in drei unterschiedlichen, gleichzeitigen Realitäten Gestalt an:

- Eine neue Handelstransformation: KI beginnt, Kernentscheidungen unabhängig zu treffen – Signale zu identifizieren, Strategien zu generieren und Ausführungspfade auszuwählen. Durch Innovationen wie das x402-Protokoll erleichtert sie direkte Maschine-zu-Maschine-Zahlungen und -Aufrufe und beschleunigt so den Aufstieg maschinenausführbarer Handelssysteme.

- Eine Eskalation von Risiko- und Angriffsvektoren: Da Handel und Ausführung vollständig automatisiert werden, werden auch die Ausnutzung von Schwachstellen, die Generierung von Angriffsrouten und die Geldwäsche automatisiert und skalierbar. Das Risiko breitet sich nun mit einer Geschwindigkeit aus, die die menschliche Reaktions- und Eingreiffähigkeit konstant übersteigt.

- Eine neu definierte Notwendigkeit für Sicherheit, Risikokontrolle und Compliance: Damit intelligenter Handel nachhaltig ist, müssen Sicherheit, Risikomanagement und Compliance selbst konstruiert, automatisiert und modularisiert werden. Effizienz muss mit konstruierter Kontrolle einhergehen.

Vor diesem Branchenhintergrund legen BlockSec und Bitget diesen Bericht vor. Wir gehen über die grundlegende Frage "Sollen wir KI einsetzen?" hinaus, um eine dringlichere und praktischere Frage zu beantworten: Wie entwickelt sich die zugrundeliegende Risikostruktur von Web3, wenn Handel, Ausführung und Zahlungen umfassend maschinenausführbar werden, und wie muss die Branche ihre grundlegenden Sicherheits-, Risikokontroll- und Compliance-Fähigkeiten als Reaktion darauf neu aufbauen? Wir untersuchen systematisch die kritischen Veränderungen und Reaktionsstrategien an der Schnittstelle von KI, Handel und Sicherheit anhand von drei Blickwinkeln: der Entstehung neuer Szenarien, der Verstärkung neuer Herausforderungen und dem Aufkommen neuer Möglichkeiten.

Kapitel 1: Die Entwicklung der KI und ihre Integration in Web3

KI entwickelt sich von einem Hilfswerkzeug zu einem Agentensystem, das planen, Werkzeuge nutzen und Aufgaben in einem geschlossenen Kreislauf ausführen kann. Die nativen Funktionen von Web3 – öffentliche Daten, komponierbare Protokolle, irreversible Abwicklung – verstärken sowohl die Erträge der Automatisierung als auch die Kosten von Betriebsfehlern und böswilligen Angriffen. Dieses grundlegende Merkmal bestimmt, dass die Diskussion über Verteidigung und Compliance in Web3 nicht nur die Anwendung von KI-Werkzeugen auf bestehende Prozesse betrifft; sie stellt einen umfassenden, systemischen Paradigmenwechsel dar, bei dem Handel, Risikokontrolle und Sicherheit parallel zu maschinenausführbaren Modellen fortschreiten.

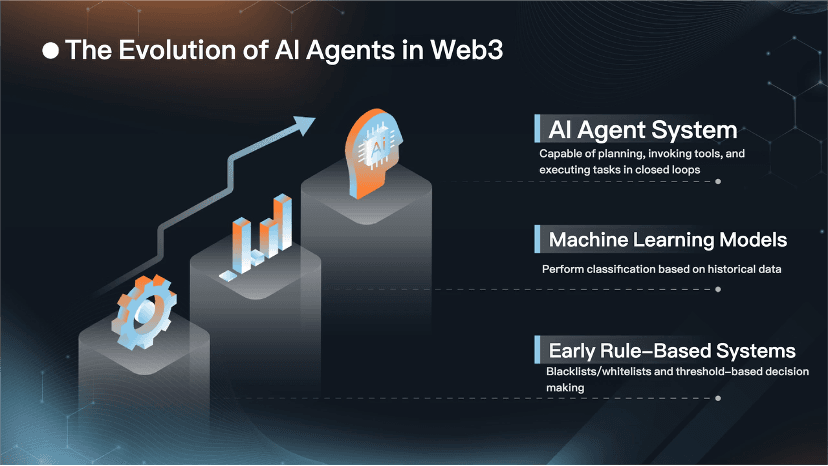

1. Der Fähigkeitssprung der KI im Finanzhandel und in der Risikokontrolle: Vom Hilfswerkzeug zum autonomen Entscheidungssystem

Wenn wir die sich verändernde Rolle der KI im Finanzhandel und in der Risikokontrolle als Evolutionskette betrachten, ist die kritischste Abgrenzung, ob das System über eine Closed-Loop-Ausführungsfähigkeit verfügt.

Frühe regelbasierte Systeme funktionierten eher wie automatisierte Werkzeuge mit manuellen Überschreibungen. Ihre Kernlogik bestand darin, Expertenwissen in explizite Schwellenwerturteile, Blacklist-/Whitelist-Verwaltung und feste Risikokontrollrichtlinien zu übersetzen. Dieser Ansatz bot Vorteile in Bezug auf Erklärbarkeit und überschaubare Governance-Kosten. Seine Nachteile waren jedoch erheblich: extrem langsame Reaktion auf neuartige Geschäftsmodelle oder bösartige Angriffe.

Mit zunehmender Komplexität der Geschäfte häuften sich die Regeln unkontrolliert an, was schließlich zu einem nicht nachhaltigen Berg an strategischem Schulden führte, der die Flexibilität und Reaktionsfähigkeit des Systems stark beeinträchtigte.

Die Einführung maschinellen Lernens brachte die Risikokontrolle in eine Phase der statistischen Mustererkennung. Durch Feature Engineering und überwachtes Lernen erreichten Systeme Risikobewertungen und Verhaltensklassifizierungen, wodurch die Abdeckung der Risikerkennung erheblich verbessert wurde. Dieses Modell war jedoch stark von historisch gelabelten Daten und stabilen Datenverteilungen abhängig. Es leidet unter dem klassischen Problem der Verteilungsdrift: Die während des Trainings auf historischen Daten gelernten Muster können in Live-Umgebungen aufgrund sich ändernder Marktbedingungen oder weiterentwickelter Angriffsmethoden veralten, was zu einem starken Rückgang der Modellgenauigkeit führt. Im Wesentlichen wird die Vergangenheitserfahrung unanwendbar. Wenn Angreifer ihre Taktiken ändern, Cross-Chain-Transfers durchführen oder Gelder in kleinere Beträge aufteilen, weisen diese Modelle erhebliche Urteilsfehler auf.

Das Aufkommen von großen Sprachmodellen und KI-Agenten hat eine revolutionäre Veränderung bewirkt. Der Kernvorteil eines KI-Agenten liegt nicht nur darin, intelligenter zu sein – verbesserte kognitive und logische Fähigkeiten zu besitzen –, sondern auch leistungsfähiger zu sein – umfassende Prozessorchestrierung und Ausführungskraft zu besitzen. Er hebt das Risikomanagement von der traditionellen Einzelpunktvorhersage zur vollständigen Prozess-, Closed-Loop-Bearbeitung. Dies umfasst eine vollständige Sequenz: Identifizierung anomaler Signale, Sammlung von unterstützenden Beweisen, Verknüpfung zugehöriger Adressen, Verständnis der Logik des Vertragsverhaltens, Bewertung des Risikos, Generierung gezielter Minderungsvorschläge, Auslösung von Kontrollmaßnahmen und Erstellung überprüfbarer Aufzeichnungen. Mit anderen Worten, KI hat sich von der Anzeige eines potenziellen Problems zur Überführung des Problems in einen handlungsfähigen Zustand entwickelt.

Eine parallele Entwicklung ist im Handelsbereich zu beobachten: der Übergang vom traditionellen manuellen Zyklus des Lesens von Berichten, der Analyse von Kennzahlen und der Codierung von Strategien zu einem KI-gesteuerten, vollautomatischen Prozess der Aufnahme von Daten aus mehreren Quellen, der Strategiegenerierung, der Orderausführung und der Analyse und Optimierung nach dem Handel. Die Aktionskette des Systems wächst zu einem autonomen Entscheidungssystem heran.

Diese Verschiebung bringt jedoch einen kritischen Vorbehalt mit sich: Der Übergang zu einem autonomen Entscheidungssystemparadigma erhöht das Risiko im gleichen Maße. Menschliche Bedienungsfehler sind typischerweise selten und inkonsistent. Maschinenfehler hingegen können häufig, replizierbar und in großem Maßstab gleichzeitig ausgelöst werden. Daher besteht die wahre Herausforderung bei der Anwendung von KI in Finanzsystemen nicht darin, ob "es getan werden kann?", sondern "kann es innerhalb klar definierter und durchsetzbarer Grenzen getan werden?". Diese Grenzen umfassen explizite Berechtigungsumfänge, Kapitalgrenzen, zulässige Bereich für Vertragsinteraktionen und Mechanismen zur automatischen Deeskalation oder Notabschaltung bei Risikerkennung. Diese Herausforderung wird im Web3-Bereich nochmals erheblich verstärkt, hauptsächlich aufgrund der Unwiderruflichkeit von On-Chain-Transaktionen – sobald eine fehlerhafte Transaktion oder ein erfolgreicher Angriff bestätigt ist, sind die damit verbundenen Geldverluste oft permanent.

2. Die verstärkende Wirkung der technischen Architektur von Web3 auf KI: Öffentlich, komponierbar, unwiderruflich

Da sich KI von einem assistiven Werkzeug zu einem autonomen Entscheidungssystem entwickelt, stellt sich eine entscheidende Frage: Was ist die kombinierte Wirkung, wenn sich diese Entwicklung mit Web3 überschneidet? Die Antwort: Die technische Architektur von Web3 wirkt als Verstärker, der sowohl die Effizienzvorteile als auch das inhärente Risiko von KI verstärkt.

Sie ermöglicht exponentielle Gewinne bei der automatisierten Handelseffizienz und erweitert gleichzeitig den potenziellen Umfang und die Schwere der Risiken erheblich. Diese verstärkende Wirkung resultiert aus dem Zusammentreffen der drei strukturellen Merkmale von Web3: öffentliche Daten, Protokoll-Komponierbarkeit und irreversible Abwicklung.

Aus der Perspektive des Upside stammt die primäre Anziehungskraft von Web3 für KI aus der Datenebene. On-Chain-Daten sind von Natur aus öffentlich, transparent, verifizierbar und nachvollziehbar. Dies bietet einen Transparenzvorteil für Risikokontrolle und Compliance, dem die traditionelle Finanzwelt kaum gerecht werden kann – man kann die vollständige Trajektorie von Geldflüssen, Cross-Protokoll-Interaktionspfaden und den Prozessen der Geldaggregation und -dispersion auf einem einzigen, einheitlichen Ledger beobachten.

Gleichzeitig stellen On-Chain-Daten erhebliche Interpretationsherausforderungen dar. Adressen sind "semantisch spärlich" (fehlen klare Identitätskennzeichen, was eine direkte Verknüpfung zu realen Entitäten erschwert), der Datensatz enthält immensen Rauschanteil, und die Daten sind stark über verschiedene Blockchains hinweg fragmentiert. Wenn legitimes Transaktionsverhalten mit verschleierten Geldflüssen verwoben ist, scheitern einfache regelbasierte Systeme oft daran, effektiv zwischen ihnen zu unterscheiden. Folglich wird die Gewinnung sinnvoller Erkenntnisse aus On-Chain-Daten zu einer teuren technischen Aufgabe, die eine tiefe Integration von Transaktionssequenzen, Contract-Call-Logik, Cross-Chain-Messaging und Off-Chain-Intelligenz erfordert, um sowohl erklärbare als auch zuverlässige Schlussfolgerungen zu erzielen.

Die wichtigeren Auswirkungen ergeben sich aus der Komponierbarkeit und Unwiderruflichkeit von Web3. Die Protokoll-Komponierbarkeit beschleunigt die Finanzinnovation dramatisch.

Eine Handelsstrategie kann wie Bausteine zusammengesetzt werden, indem flexibel Module für Kreditvergabe, dezentrale Börsen (DEXs), Derivate und Cross-Chain-Bridges kombiniert werden, um neuartige Finanzprodukte zu bilden. Diese Eigenschaft beschleunigt jedoch auch die Ausbreitungsgeschwindigkeit von Risiken. Eine geringfügige Schwachstelle in einer Komponente kann sich schnell entlang der miteinander verbundenen "Lieferkette" von Protokollen ausbreiten und von Angreifern schnell als wiederverwendbare Exploit-Vorlage missbraucht werden.

Die Unwiderruflichkeit verändert die Landschaft nach dem Ereignis grundlegend. Im traditionellen Finanzwesen können fehlerhafte oder betrügerische Transaktionen durch Stornierungen, Zahlungsumkehrungen oder zwischeninstitutionelle Entschädigungsmechanismen behoben werden. In Web3, sobald Gelder eine Cross-Chain-Überweisung abgeschlossen haben, in einen Mixing-Service eingetreten sind oder schnell über eine Vielzahl von Adressen verteilt wurden, steigt die Schwierigkeit der Wiederherstellung exponentiell an. Dieses Merkmal zwingt die Branche, den Schwerpunkt der Sicherheit und Risikokontrolle von der traditionellen nachträglichen Erklärung auf die Vorabwarnung und die Echtzeitblockierung zu verlagern. Die effektive Schadensminderung hängt nun von der Fähigkeit ab, vor oder während eines Risikoereignisses einzugreifen.

3. Divergierende Integrationspfade für CEXs und DeFi: Gleiche KI, unterschiedliche Kontrollebenen

Das Verständnis der verstärkenden Wirkung von Web3 führt zu einer praktischen Implementierungsfrage: Während sowohl zentralisierte Börsen (CEXs) als auch dezentrale Finanzprotokolle (DeFi) KI-Technologie integrieren können, unterscheiden sich ihre Schwerpunkte für die Anwendung erheblich.

Der Hauptgrund liegt im grundlegenden Unterschied der von ihnen besessenen Kontrollebenen (ein Begriff aus der Netzwerktechnik, der hier die Fähigkeit bezeichnet, über Gelder und Protokolloperationen zu intervenieren). Bei der Anwendung von KI auf Handel und Risikomanagement entwickeln CEXs und DeFi natürlich unterschiedliche Schwerpunkte. CEXs arbeiten mit einem vollständigen Kontensystem und einer starken Kontrollebene. Dies ermöglicht ihnen die Implementierung von KYC (Know Your Customer)/KYB (Know Your Business)-Verfahren, die Festlegung von Transaktionsgrenzen und die Einrichtung formalisierter Prozesse für das Einfrieren von Geldern und die Rückabwicklung von Transaktionen. Im CEX-Kontext manifestiert sich der Wert der KI oft in effizienteren Prüfprozessen, der zeitnaheren Identifizierung verdächtiger Transaktionen und der größeren Automatisierung bei der Erstellung von Compliance-Dokumenten und der Aufrechterhaltung von Prüfpfaden.

DeFi-Protokolle arbeiten naturgemäß dezentral mit begrenzten Eingriffsmöglichkeiten (einer schwachen Kontrollebene). Sie können die Vermögenswerte eines Benutzers nicht direkt einfrieren, wie es ein CEX kann, und funktionieren eher als offene Umgebung mit "schwacher Kontrolle + starker Komponierbarkeit". Die meisten DeFi-Protokolle verfügen nicht über integrierte Mechanismen zum Einfrieren von Vermögenswerten. Folglich ist die praktische Risikokontrolle über mehrere Punkte verteilt: Frontend-Schnittstellen, API-Ebenen, Wallet-Autorisierungsschritte und Compliance-Middleware wie Risikokontroll-APIs, Risikoadressendatenbanken und On-Chain-Überwachungsnetzwerke.

Diese strukturelle Realität diktiert, dass KI-Anwendungen in DeFi Echtzeitverständnis und Frühwarnfähigkeiten priorisieren müssen. Ihr Fokus verschiebt sich auf die frühe Erkennung anomaler Transaktionsrouten, die zeitnahe Identifizierung von nachgelagerten Risikobelastungen und die schnelle Verbreitung von Risikosignalen an Entitäten, die über handlungsfähige Kontrolle verfügen, wie Börsen, Stablecoin-Emittenten, Strafverfolgungspartner oder ProtokollGovernance-Gremien.

Zum Beispiel führt Tokenlon eine KYA (Know Your Address)-Prüfung der Transaktionsinitiierungsadresse durch und verweigert Adressen auf bekannten Blacklists den Dienst, wodurch die Transaktion blockiert wird, bevor Gelder in nicht nachvollziehbare Kanäle fließen.

Aus technischer Sicht prägt diese Divergenz der Kontrollebenen die Art der für jeden Bereich entwickelten KI-Systeme. In einem CEX fungiert KI primär als HochdurchsatzEntscheidungsunterstützungs und Betriebsautomatisierungsmaschine, die entwickelt wurde, um die Effizienz und Genauigkeit bestehender Prozesse zu verbessern. In DeFi fungiert KI eher als ein permanentes Situationsbewusstseins- und Intelligenzverteilungssystem, dessen Kernaufgabe die frühe Risikoerkennung und die Ermöglichung schneller, koordinierter Reaktionen ist. Während sich beide Wege in Richtung Agentenbasierter Systeme entwickeln, unterscheiden sich ihre zugrundeliegenden Einschränkungsmechanismen grundlegend. CEX-Einschränkungen werden durch interne Governance-Richtlinien und Kontoberechtigungen durchgesetzt. Im Gegensatz dazu müssen DeFi-Einschränkungen auf andere Schutzmaßnahmen zurückgreifen: programmierbare Autorisierung, Simulationsüberprüfung von Transaktionen und Whitelisting von zulässigen Vertragsinteraktionen.

4. KI-Agenten, x402 und die Entstehung eines maschinenausführbaren Handelssystems: Von Bots zu Agentennetzwerken

Traditionelle Handelsbots waren oft einfache Automatisierungen, die auf festen Strategien und statischen Schnittstellen basierten. KI-Agenten stellen einen Sprung hin zu generalisierbaren Ausführern dar – fähig, Werkzeuge dynamisch auszuwählen, mehrstufige Prozesse zu orchestrieren und ihre Aktionen basierend auf Feedback anzupassen.

Damit KI-Agenten als echte Wirtschaftsakteure agieren können, sind zwei Bedingungen unerlässlich: Erstens, gut definierte, programmierbare Grenzen für Autorisierung und Risikokontrolle, und zweitens, maschinennative Schnittstellen für Zahlung und Abwicklung. Das x402-Protokoll erfüllt die zweite Bedingung, indem es sich in die Standard-HTTP-Semantik einbettet. Diese Innovation entkoppelt den Zahlungsschritt von menschenzentrierten Workflows und ermöglicht es KI-Agenten und Servern, nahtlose Maschine-zu-Maschine-Transaktionen ohne die Notwendigkeit von Konten, Abonnementdiensten oder API-Schlüsseln auszuführen.

Die Standardisierung von Zahlung und Aufruf ebnet den Weg für eine neuartige Organisation der Maschinenwirtschaft. KI-Agenten werden nicht auf die Ausführung von Einzelaufgaben beschränkt sein. Stattdessen bilden sie vernetzte Netzwerke und beteiligen sich nahtlos an kontinuierlichen Zyklen von "Zahlung für Aufrufe > Datenerwerb > Einblicksgenerierung > Handel ausführen" über mehrere Dienste hinweg. Diese Standardisierung führt jedoch auch zu standardisierten Risiken: Zahlungsstandardisierung kann automatisierte Betrugs- und Geldwäschedienstaufrufe fördern; Strategiegenerierungsstandardisierung kann zur Verbreitung von replizierbaren Angriffsrouten führen.

Dies unterstreicht eine kritische Notwendigkeit: Die Konvergenz von KI und Web3 ist keine einfache Integration von KI-Modellen und On-Chain-Daten; es ist ein systemischer Paradigmenwechsel. Da Handel und Risikokontrolle sich zu maschinenausführbaren Modellen entwickeln, muss die Branche eine vollständige Infrastruktur für diese neue Realität aufbauen – eine, die sicherstellt, dass Maschinen gleichzeitig handlungsfähig, einschränkbar, nachvollziehbar und blockierbar sind. Ohne diese grundlegende Ebene werden die versprochenen Effizienzsteigerungen von unkontrolliertem Risiko überschattet werden.

Kapitel 2: Wie KI die Handelseffizienz und die Entscheidungslogik von Web3 neu gestaltet

1. Kernherausforderungen im Web3-Handelsumfeld und KI-Eingriffspunkte

Ein grundlegendes Strukturproblem im Web3-Handel ist die Liquiditätsfragmentierung, die durch die Koexistenz von zentralisierten Börsen (CEXs) und dezentralen Börsen (DEXs) auf verschiedenen Blockchains verursacht wird. Dies schafft oft eine Lücke zwischen dem sichtbaren Marktpreis und dem Preis/der Menge, die man tatsächlich handeln kann. Hier dient KI als kritische Routing-Schicht, die Faktoren wie Markttiefe, Slippage, Gebühren, Routing-Pfade und Netzwerklatenz analysiert, um eine optimale Orderverteilung und Ausführungspfade zu empfehlen und somit die Handelseffizienz zu verbessern.

Die hohe Volatilität, das hohe Risiko und die Informationsasymmetrie auf dem Kryptowährungsmarkt bestehen seit langem und werden während ereignisgesteuerter Marktbewegungen weiter verstärkt. KI liefert Mehrwert durch die Synthese fragmentierter Informationen. Sie strukturiert und analysiert Daten aus Projektankündigungen, On-Chain-Geldflüssen, sozialen Stimmungen und Forschungsmaterialien, um den Nutzern zu helfen, ein schnelleres, klareres Verständnis der Projektgrundlagen und Risiken zu entwickeln und so blinde Flecken bei der Entscheidungsfindung zu reduzieren. Obwohl KI-gestützter Handel nicht neu ist, vertieft sich seine Rolle von einer einfachen Forschungshilfe zu Kernstrategiefunktionen wie Signalidentifizierung, Sentimentanalyse und Strategiegenerierung. Die Echtzeitverfolgung von abnormalen Geldflüssen und Wal-Bewegungen, die Quantifizierung von Social-Media-Sentiment und Narrativdynamik sowie die automatische Klassifizierung und Signalisierung von Markttrends (Trend, seitwärts, Volatilitätsausdehnung) werden zu skalierbaren Dienstprogrammen mit großem Wert in der schnelllebigen Umgebung von Web3.

Die Grenzen von KI-Anwendungen müssen jedoch betont werden. Die Preiseffizienz und die Informationsqualität der aktuellen Kryptomärkte bleiben instabil. Wenn die von der KI verarbeiteten Upstream-Daten Rauschen, Manipulation oder falsche Zuordnung enthalten, führt dies zum klassischen "Garbage in, Garbage out"-Problem. Daher sind bei der Bewertung von KI-generierten Handelssignalen die Glaubwürdigkeit der Informationsquellen, die Integrität der logischen Beweiskette, der klare Ausdruck von Konfidenzniveaus und Mechanismen zur kontrafaktischen Verifizierung (d. h. Querkontrolle von Signalen über mehrere Dimensionen hinweg) wichtiger als die Signalstärke selbst.

2. Branchenlandschaft und Entwicklungsrichtung von Web3-Handels-KI-Tools

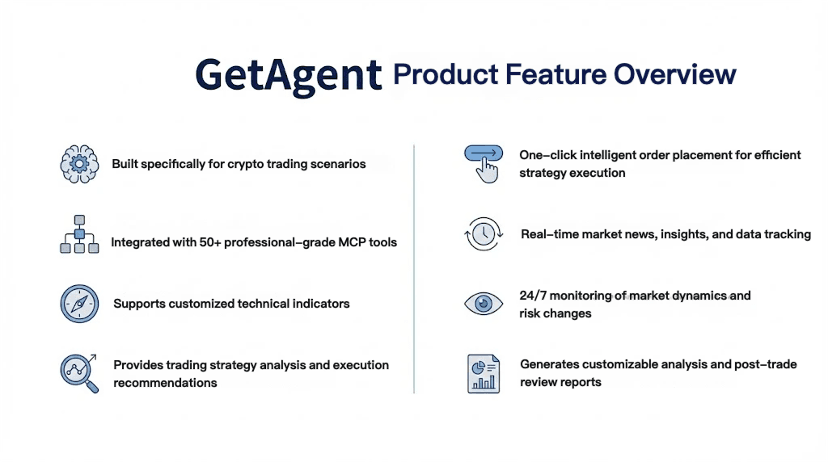

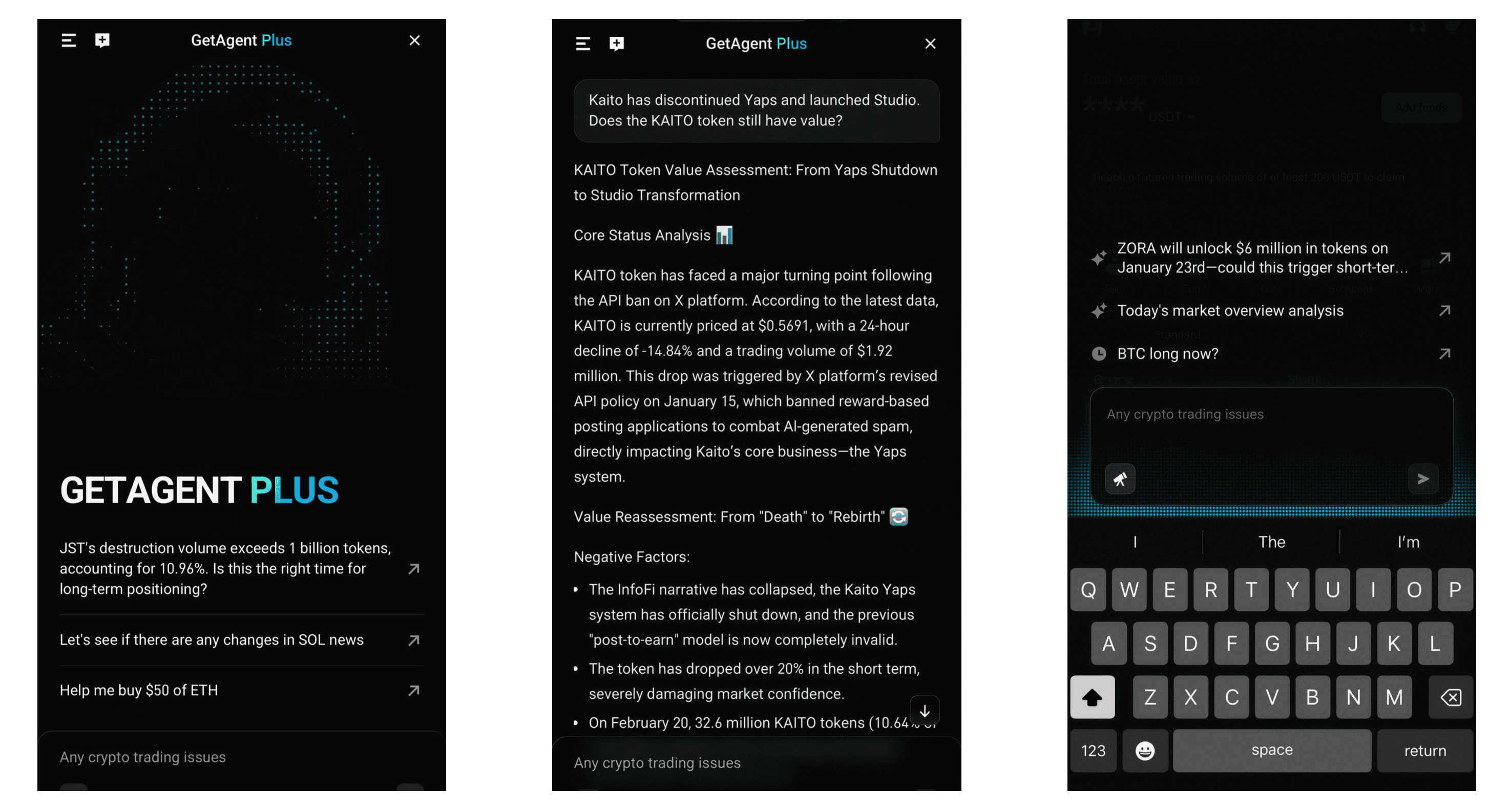

Die Entwicklungsrichtung von KI-Tools, die in Börsen integriert sind, verschiebt sich von der traditionellen Marktkommentierung hin zur Unterstützung des gesamten Handelslebenszyklus, wobei ein stärkerer Schwerpunkt auf einheitlicher Informationssichtbarkeit und Effizienz der Verbreitung liegt. Nehmen wir Bitgets GetAgent als Beispiel, seine Positionierung tendiert eher zu einem Allzweck-Handelsinformations- und Entscheidungsunterstützungswerkzeug.

Es zielt darauf ab, die Verständnisbarriere zu senken, indem es wichtige Marktvariablen, potenzielle Risikopunkte und Kerninformationshöhepunkte in einem zugänglicheren Format darstellt und so die Schwierigkeiten der Benutzer bei der Informationsbeschaffung und dem professionellen Verständnis lindert.

On-Chain-Bots und Copy-Trading repräsentieren den Diffusionstrend der Ausführungsautomatisierung. Ihr Kernvorteil liegt in der Umwandlung professioneller Handelsstrategien in replizierbare, standardisierte Ausführungsworkflows, wodurch die Eintrittsbarriere für allgemeine Benutzer gesenkt wird. In Zukunft könnte eine bedeutende Quelle für Copy-Trading von KI-gesteuerten quantitativen Teams oder systematischen Strategieanbietern stammen. Dies wandelt jedoch auch die Frage der Strategiequalität in das komplexere Problem der Strategienachhaltigkeit und Erklärbarkeit um. Benutzer müssen nicht nur die vergangene Leistung, sondern auch die zugrundeliegende Logik, die anwendbaren Szenarien und die potenziellen Risiken einer Strategie verstehen.

Ein kritisches Problem, das es zu beobachten gilt, sind Marktkapazität und Strategieüberfüllung. Wenn große Kapitalmengen gleichzeitig auf ähnliche Signale mit ähnlicher Ausführungslogik agieren, werden potenzielle Erträge schnell komprimiert, während die Markteffektkosten und Drawdowns erheblich steigen können. Dieser Effekt wird insbesondere in On-Chain-Handelsumgebungen verstärkt, wo Slippage-Volatilität, maximal extrahierbarer Wert (MEV), Routing-Unsicherheit und abrupte Liquiditätsänderungen die negativen externen Effekte überfüllter Trades weiter erhöhen können, was oft dazu führt, dass die realisierten Gewinne weit hinter den Erwartungen zurückbleiben.

Daher ist eine neutralere und pragmatischere Schlussfolgerung: Je weiter KI-Handelstools in Richtung Automatisierung gehen, desto wichtiger wird es, Fähigkeiten mit Einschränkungsmechanismen zu kombinieren.

Solche Mechanismen umfassen explizite Bedingungen für die Strategieanwendbarkeit, strenge risikobezogene Limits, automatische Abschaltregeln bei anormalen Marktbewegungen und nachvollziehbare Datenquellen und Signalgenerierung. Ohne diese können "Effizienzsteigerungen" selbst zu einem Verstärker von Risiken werden und Benutzer unerwünschten Verlusten aussetzen.

3. Die Rolle von Bitget GetAgent in einem KI-Handelssystem

GetAgent ist nicht als einfacher Konversations-Chatbot positioniert, sondern als "zweites Gehirn" eines Händlers in der komplexen Liquiditätsumgebung. Seine Kernlogik besteht darin, eine geschlossene Schleife aus Daten, Strategie und Ausführung aufzubauen, indem KI-Algorithmen tief in Echtzeit-Mehrdimensionaldaten integriert werden. Sein Hauptwert lässt sich in vier Punkten zusammenfassen:

GetAgent ist nicht als einfacher Konversations-Chatbot positioniert, sondern als "zweites Gehirn" eines Händlers in der komplexen Liquiditätsumgebung. Seine Kernlogik besteht darin, eine geschlossene Schleife aus Daten, Strategie und Ausführung aufzubauen, indem KI-Algorithmen tief in Echtzeit-Mehrdimensionaldaten integriert werden. Sein Hauptwert lässt sich in vier Punkten zusammenfassen:

(1) Echtzeitintelligenz und Datenverfolgung

Traditionelle Arbeitsabläufe zur Überwachung von Nachrichten und Analyse von Daten erfordern, dass Benutzer über starke Fähigkeiten im Web-Crawling, in der Suche und in der Analyse verfügen – eine hohe Eintrittsbarriere. Durch die Integration von mehr als 50 professionellen Tools ermöglicht GetAgent eine Echtzeitsichtbarkeit in die Blackbox von Marktinformationen. Es verfolgt nicht nur Aktualisierungen aus etablierten Finanzmedien in Echtzeit, sondern hat auch tiefgreifenden Zugang zu mehreren Informationsebenen, wie z. B. Social-Media-Sentiment und Kernprojektentwicklungen, um sicherzustellen, dass Benutzer keine Informationslücken mehr haben.

Gleichzeitig bietet GetAgent robuste Filter- und Destillationsfähigkeiten. Es kann Lärm wie Hype um minderwertige Token effektiv herausfiltern und die Kernvariablen, die Preisbewegungen wirklich antreiben, präzise extrahieren, einschließlich kritischer Signale wie Warnungen vor Sicherheitsschwachstellen und Zeitpläne für große Token-Entsperrungen. Schließlich aggregiert GetAgent Informationen, die sonst fragmentiert wären, wie On-Chain-Transaktionsflüsse, unzählige Ankündigungen und Forschungsberichte, und übersetzt sie in intuitive, umsetzbare Logik. Zum Beispiel kann es Benutzern direkt mitteilen, dass "obwohl das Projekt einen großen sozialen Buzz hat, die Gelder seiner Kernentwickler stetig abfließen", und so potenzielle Risiken klar aufzeigen.

(2) Generierung von Handelsstrategien und Unterstützung bei der Ausführung

GetAgent generiert kundenspezifische Handelsstrategien basierend auf den spezifischen Bedürfnissen des Benutzers, senkt erheblich die Barriere für die Handelsausführung und verlagert Handelsentscheidungen von professionellerbefehlsgesteuerter zu präziserer absichts- und strategiegesteuerter Steuerung. Basierend auf den historischen Handelspräferenzen, der Risikobereitschaft und den aktuellen Positionen des Benutzers bietet GetAgent hochgradig zielgerichtete Anleitungen anstelle generischer bärischer oder bullischer Vorschläge. Zum Beispiel: "Angesichts Ihrer BTC-Bestände und des aktuellen Volatilitätsmusters sollten Sie erwägen, einen Grid-Bot in einem Bereich von X–Y laufen zu lassen."

Für komplexe Cross-Asset- und Cross-Protokolloperationen vereinfacht GetAgent den Prozess durch natürliche Sprachinteraktion. Benutzer äußern ihre Handelsabsicht in alltäglicher Sprache, und GetAgent wählt automatisch die optimale Strategie aus und optimiert sie für Markttiefe und Slippage, sodass gewöhnliche Benutzer an hochentwickeltem Web3-Handel teilnehmen können.

(3) Synergie mit automatisierten Handelssystemen

GetAgent ist kein eigenständiges Tool, sondern ein zentraler Entscheidungsknotenpunkt in einem breiteren automatisierten Handelsstapel. Upstream nimmt es einen multidimensionalen Feed von On-Chain-Daten, Echtzeit-Marktpreisen, Social-Media-Sentiment und professioneller Forschung auf. Nach internen Schritten wie Strukturierung, Zusammenfassung von Schlüsselinformationen und Korrelations/Logikanalyse bildet es ein Entscheidungsframework für Strategien. Downstream gibt es präzise Entscheidungsreferenzen und Parameterempfehlungen für automatisierte Handelssysteme, quantitative KI-Agenten und Copy-Trading-Systeme aus und ermöglicht so die systemweite Koordination und Verknüpfung.

(4) Risiken und Einschränkungen hinter Effizienzsteigerungen

Obwohl wir die durch KI ermöglichten Effizienzsteigerungen begrüßen, ist es wichtig, wachsam gegenüber den damit verbundenen Risiken zu bleiben. Egal wie überzeugend die Signale von GetAgent erscheinen mögen, das Kernprinzip "KI schlägt vor, Mensch genehmigt" sollte beibehalten werden. Während Bitget weiterhin in Forschung und Entwicklung investiert und die KI-Fähigkeiten verbessert, konzentriert sich das Team nicht nur darauf, genauere Handelsempfehlungen von GetAgent zu ermöglichen, sondern auch aktiv zu erforschen, wie es die Machbarkeit seiner Empfehlungen mit vollständiger, evidenzbasierter Begründung rechtfertigen kann. Warum wird zum Beispiel ein bestimmter Einstiegspunkt empfohlen? Liegt es an einer Konvergenz technischer Indikatoren oder daran, dass an On-Chain-Wal-Adressen ungewöhnliche Zuflüsse aufgetreten sind?

In der Sichtweise von Bitget liegt der langfristige Wert von GetAgent nicht nur darin, deterministische Handelsschlussfolgerungen zu liefern, sondern Händlern und Handelssystemen dabei zu helfen, die Art der von ihnen übernommenen Risiken besser zu identifizieren und ob die Risiken mit dem aktuellen Markt übereinstimmen, damit sie rationalere Handelsentscheidungen treffen können.

4. Ausgleich zwischen Handelseffizienz und Risiken: Sicherheitsunterstützung durch BlockSec

Hinter den KI-gesteuerten Effizienzsteigerungen im Handel bleibt die Risikokontrolle ein Kernproblem, das nicht übersehen werden darf. Basierend auf einem tiefen Verständnis der Web3-Handelsrisiken bietet BlockSec umfassende Sicherheitsfähigkeiten und hilft Benutzern, potenzielle Risiken effektiv zu managen und gleichzeitig von der KI-gestützten Handelbekenntnis zu profitieren:

Zur Bewältigung des Datenrauschens und des Fehlzuordnungsrisikos bietet BlockSecs Phalcon Explorer leistungsstarke Handelssimulation und Querkontrolle über mehrere Quellen. Dies filtert manipulierte Daten und falsche Signale heraus und ermöglicht es Benutzern, echte Markttrends zu unterscheiden:

Zur Minderung des Marktrisikos, das durch Strategieüberfüllung verursacht wird, identifizieren die Geldflussverfolgungsfähigkeiten von MetaSleuth in Echtzeit Kapitalkonzentrationen über ähnliche Strategien, geben Frühwarnungen vor Liquiditätsstampederisiken aus und liefern umsetzbare Vorschläge für Benutzer zur Anpassung ihrer Handelsstrategien.

Zur Sicherung der Ausführungsebene bietet MetaSuites eine Genehmigungsdiagnosefunktion zur Erkennung abnormaler Genehmigungen in Echtzeit und ermöglicht es Benutzern, riskante Genehmigungen sofort zu widerrufen, wodurch die Wahrscheinlichkeit von Geldverlusten durch Berechtigungsmissbrauch oder fehlerhafte Ausführung effektiv reduziert wird.

Kapitel 3: Die Entwicklung von Web3-Offensive und -Verteidigung im KI-Zeitalter und ein neues Sicherheitsparadigma

Während KI die Handelseffizienz steigert, macht sie auch Angriffe schneller, unauffälliger und zerstörerischer. Die dezentrale Architektur von Web3 führt naturgemäß zu fragmentierten Verantwortlichkeiten, die Komponierbarkeit von Smart Contracts birgt mögliche Spillover-Effekte auf systemische Risiken, und die weit verbreitete Einführung von Basismodellen senkt weiter die Fähigkeitsschwelle für das Verständnis von Schwachstellen und die Generierung von Angriffsrouten. In diesem Kontext entwickeln sich Angriffe hin zu End-to-End-Automatisierung und industrieller Ausführung.

Als Reaktion darauf muss sich die Sicherheitsverteidigung vom traditionellen Konzept der "besseren Erkennung" zu einer "umsetzbaren, Echtzeit-, Closed-Loop-Bearbeitung" entwickeln. Im spezifischen Szenario von Bots, die Trades ausführen, bedeutet dies eine ingenieurorientierte Governance über Berechtigungsmanagement, Verhinderung fehlerhafter Ausführung und systemische Kettenreaktionsrisiken, wodurch ein neues Paradigma der Web3-Sicherheit für das KI-Zeitalter etabliert wird.

1. Wie KI Web3-Angriffsmethoden und Risikoprofile neu gestaltet

In Web3 liegt der Sicherheitskampf nicht nur darin, ob Schwachstellen existieren, sondern ist tiefer in den fragmentierten Verantwortlichkeiten verwurzelt, die sich aus seiner dezentralen Architektur ergeben. Nehmen wir ein Protokoll als Beispiel: Der Code wird von seinem Projektteam entwickelt und bereitgestellt. Die Benutzeroberfläche kann von einem anderen Team gewartet werden. Transaktionen werden über Wallets und Routing-Protokolle initiiert. Gelder fließen über DEXs, Kreditprotokolle, Cross-Chain-Bridges und Aggregatoren. Und schließlich werden On/Off-Ramps über zentralisierte Plattformen abgewickelt. Vor diesem Hintergrund, wenn ein Sicherheitsvorfall eintritt, kann jeder Knotenpunkt im Prozess behaupten, nicht die volle Verantwortung übernehmen zu müssen, da er einen sehr engen Kontrollbereich hat. Angreifer können diese strukturelle Fragmentierung effektiv ausnutzen, indem sie eine mehrstufige Angriffskette über mehrere schwache Knotenpunkte orchestrieren und eine Situation schaffen, in der keine einzelne Entität die globale Kontrolle hat, und so eine erfolgreiche Angriffsausführung ermöglichen.

Die Einführung von KI macht diese strukturelle Schwäche noch ausgeprägter. Angriffsrouten werden für KI-Systeme leichter zu durchsuchen, zu generieren und wiederzuverwenden sein, und die Geschwindigkeit der Risikoausbreitung wird konstant und beispiellos die Obergrenze der menschlichen Koordination überschreiten. Bis dahin wird die traditionelle, menschengesteuerte Vorfallreaktion obsolet sein. Die systemischen Risiken, die Schwachstellen in der Smart-Contract-Schicht einführen, sind keine Alarmschreie. Die Komponierbarkeit von DeFi erlaubt es, dass ein kleiner Codierungsfehler schnell entlang von Abhängigkeitsketten verstärkt wird und letztendlich zu einer katastrophalen Sicherheitslage auf Ökosystemebene eskaliert. In der Zwischenzeit komprimiert die irreversible Natur von On-Chain-Geldabwicklungen das Reaktionsfenster auf Minuten.

Laut BlockSecs DeFi Security Incident Library überstiegen die Gesamtverluste im Kryptosektor durch Hacks und Ausnutzungen im Jahr 2024 2 Milliarden US-Dollar, wobei DeFi-Protokolle weiterhin die Hauptziele waren. Diese Zahlen zeigen klar, dass Angriffe trotz steigender Branchenausgaben für Sicherheit weiterhin häufig vorkommen, oft mit großen Einzelvorfallverlusten und zerstörerischer Wirkung. Da Smart Contracts zu einer Kernkomponente der Finanzinfrastruktur werden, sind Schwachstellen nicht mehr nur technische Mängel, sondern häufiger eine Art systemisches Finanzrisiko, das böswillig bewaffnet werden kann.

Ein weiterer Aspekt, wie KI die Angriffsoberfläche neu gestaltet, ist ebenfalls ersichtlich: Die ehemals erfahrungsgetriebenen und manuellen Schritte in der Angriffskette verschieben sich hin zu einer End-to-End-Automatisierung.

Erstens, Automatisierung der Entdeckung und des Verständnisses von Schwachstellen. Basismodelle sind besonders gut im Lesen von Code, in semantischer Abstraktion und in logischem Schlussfolgern. Sie können schnell potenzielle Schwachstellen aus komplexer Vertragslogik extrahieren und präzise Exploit-Trigger, Transaktionssequenzen und Contract-Call-Zusammensetzungen generieren, was die Fähigkeitsschwelle für die Ausnutzung erheblich senkt.

Zweitens, Automatisierung der Generierung von Exploit-Pfaden. In den letzten Jahren hat die Forschung in der Branche begonnen, große Sprachmodelle (LLMs) in End-to-End-Exploit-Codegeneratoren zu adaptieren. Durch die Kombination von LLMs mit spezialisierten Toolchains kann ein automatisierter Prozess für eine bestimmte Vertragsadresse und Blockhöhe aufgebaut werden, um relevante Informationen zu sammeln, das Vertragsverhalten zu interpretieren, einen kompilierbaren Exploit-Vertrag zu generieren und ihn gegen historische Blockchainzustände zu validieren. Dies bedeutet, dass effektive Angriffstechniken nicht mehr ausschließlich von der manuellen Feinabstimmung einiger erstklassiger Sicherheitsforscher abhängen, sondern zu skalierbaren, produktionsähnlichen Angriffspipelines konstruiert werden können.

Breitere Sicherheitsforschung unterstützt diesen Trend weiter: Gegeben eine CVE (Common Vulnerabilities and Exposures)-Beschreibung hat GPT-4 bei bestimmten Testdatensätzen eine hohe Erfolgsquote bei der Generierung von funktionierendem Exploit-Code gezeigt. Dieses Phänomen legt nahe, dass die Konvertierung von natürlichsprachlichen Schwachstellenbeschreibungen in ausführbaren Angriffscode schnell vereinfacht wird. Wenn die Generierung von Exploit-Code zunehmend zu einer ausgereiften Fähigkeit wird, die jederzeit aufgerufen werden kann, werden groß angelegte Angriffe Realität werden.

In Web3 spiegeln sich die Verstärkungseffekte von skalierten Angriffen auf zwei Arten wider:

Erstens, musterbasierte Angriffe, bei denen Gegner die gleiche Vorgehensweise anwenden, um Verträge mit ähnlichen Architekturen und Schwachstellenklassen massenhaft zu scannen, Ziele zu identifizieren und dann Ziele in Stapeln zu prüfen und auszunutzen.

Zweitens, die Bildung einer Lieferkette für Geldwäsche und Betrug, die es böswilligen Akteuren ermöglicht, zu operieren, ohne selbst eine vollständige Infrastruktur aufzubauen. Zum Beispiel haben chinesischsprachige Treuhand-ähnliche illegale Märkte auf Plattformen wie Telegram zu reifen Marktplätzen entwickelt, die Verbrechen erleichtern. Zwei große illegale Märkte – Huione Guarantee und Xinbi Guarantee – haben Berichten zufolge seit 2021 mehr als 35 Milliarden US-Dollar an Stablecoin-Transaktionen ermöglicht, die Dienstleistungen wie Geldwäsche, Handel mit abgezogenen Daten und schwerere Formen krimineller Dienstleistungen umfassen. Darüber hinaus bieten illegale Märkte auf Telegram spezialisierte Betrugswerkzeuge an, darunter Deepfake-Maker. Diese Art von plattformbasiertem stetigem Angebot von Dienstleistungen für kriminelle Aktivitäten ermöglicht es Gegnern, nicht nur Exploit-Pläne und -Pfade schneller zu generieren, sondern auch schnell Geldwäschewerkzeugkästen für gestohlene Gelder zu erwerben. Nun kann ein einzelner technischer Exploit zu einem Teil einer vollwertigen illegalen Industrie eskaliert werden.

2. Ein KI-gesteuertes Sicherheitsverteidigungssystem

Während KI den offensiven Spielplan verbessert, kann sie auch Kernwert für die Verteidigung bringen, wenn die traditionell von menschlicher Expertise abhängigen Sicherheitsfähigkeiten in reproduzierbare, skalierbare technische Systeme umgewandelt werden können. Ein solches Verteidigungssystem sollte drei Fähigkeitsebenen als Anker haben:

(1) Smart-Contract-Code-Analyse und automatisiertes Auditing

Der Hauptvorteil von KI bei der Prüfung von Smart Contracts liegt in ihrer Fähigkeit, fragmentiertes Auditwissen in ein strukturelles System zu überführen. Traditionelle statische Analyse- und formale Verifikationswerkzeuge zeichnen sich durch deterministische Regeln aus, aber sie haben oft Schwierigkeiten mit komplexer Geschäftslogik, Multi-Contract-Komponierbarkeit und Aufrufen sowie mit impliziten Annahmen und geraten in eine Pattsituation aus Fehlpositiven und Fehlnegativen. LLMs bieten jedoch klare Stärken in semantischer Interpretation, Musterabstraktion und bereichsübergreifendem Schlussfolgern, was sie gut als Vor-Audit-Schicht für schnelles Vertragsverständnis und vorläufige Risikodarstellung geeignet macht.

Dennoch soll KI traditionelle Auditwerkzeuge nicht ersetzen; stattdessen dient sie zunehmend als Faden, der diese Werkzeuge in einer effizienten, automatisierten Auditpipeline orchestriert. In der Praxis kann ein KI-Modell zuerst eine semantische Zusammenfassung des Vertrags, mögliche riskante Elemente und einen plausiblen Exploitpfad erstellen. Es leitet dann die Informationen an statische oder dynamische Analysewerkzeuge zur gezielten Validierung weiter. Schließlich fasst die KI die Validierungsergebnisse, die Beweiskette, die Exploitbedingungen und die Behebungsempfehlungen in einem strukturierten, nachvollziehbaren Bericht zusammen. Eine solche Arbeitsteilung, bei der KI für das Verständnis, Werkzeuge für die Validierung und Menschen für die Entscheidungsfindung zuständig sind, wird wahrscheinlich ein dauerhaftes technisches Modell bei zukünftigen Smart-Contract-Audits sein.

(2) Erkennung anomaler Transaktionen und Erkennung von On-Chain-Verhaltensmustern

In diesem Bereich wird KI hauptsächlich verwendet, um öffentliche, aber stark chaotische On-Chain-Daten in umsetzbare sicherheitsrelevante Signale umzuwandeln. Die Kernherausforderung in On-Chain ist nicht Datenknappheit, sondern Rauschüberflutung: Hochfrequente Bot-Trades, geteilte Überweisungen, Cross-Chain-Sprünge und komplexe Vertragsroutings sind miteinander verknüpft, was einfache schwellenwertbasierte Regeln für die Erkennung von Anomalien ineffektiv macht.

KI ist besser für diese komplexen Umgebungen geeignet. Mit Techniken wie Sequenzmodellierung und graphenbasierten Korrelationsanalysen können KI-Systeme Vorläuferverhalten identifizieren, die mit gängigen Angriffsklassen verbunden sind, wie z. B. Berechtigungsausnahmen, ungewöhnlich dichte Vertragsaufrufaktivitäten oder indirekte Verbindungen zu bekannten riskanten Entitäten. Sie können auch kontinuierlich nachgelagerte Risikobelastungen berechnen, wodurch Sicherheitsteams Geldbewegungen, betroffene Umfänge und das verbleibende Zeitfenster für die Abfangenschaft klar verfolgen können.

(3) Echtzeitüberwachung und automatisierte Reaktion

In Produktionsumgebungen erfordert die Implementierung von Verteidigungsfähigkeiten stets aktive Sicherheitsplattformen anstelle von einmaligen Analysewerkzeugen. BlockSecs Phalcon Security kann ein gutes Beispiel sein. Sein Ziel ist nicht die nachträgliche Rückschau und Verbesserung, sondern die Abfangenschaft von Risiken innerhalb des Reaktionsfensters durch drei Kernfähigkeiten: Echtzeitüberwachung auf Blockchain- und Mempool-Ebene, Erkennung anomaler Verhaltensweisen und automatisierte Reaktion.

Bei mehreren realen Web3-Angriffen hat Phalcon Security potenzielle Angriffssignale frühzeitig identifiziert, indem es kontinuierlich das Transaktionsverhalten, die Vertragsinteraktionslogik und sensible Operationen überwachte. Es ermöglicht Benutzern die Konfiguration automatisierter Behandlungsrichtlinien (wie das Pausieren von Verträgen oder das Blockieren verdächtiger Überweisungen), wodurch die Risikoausbreitung verhindert wird, bevor Angriffe abgeschlossen sind. Der Kernwert dieser Fähigkeiten liegt nicht nur im "Finden weiterer Probleme", sondern ermöglicht es Sicherheitsverteidigungen, Reaktionsgeschwindigkeiten zu erreichen, die mit automatisierten Angriffen mithalten können, und Web3-Sicherheit von passiven, auditzentrierten Modellen hin zu proaktiven Echtzeitverteidigungssystemen zu verschieben.

3. Sicherheitsherausforderungen und Gegenmaßnahmen in Szenarien mit intelligentem Handel und maschineller Ausführung

Beim Handel wird die manuelle Bestätigung schrittweise durch Closed-Loop-Maschinenausführung ersetzt. Gleichzeitig verlagert sich der Schwerpunkt der Sicherheit von Vertragsschwachstellen hin zum Berechtigungsmanagement und zur Sicherheit der Ausführungspfade.

Erstens, die Sicherheit von Wallets, das Management von privaten Schlüsseln und Berechtigungsrisiken werden erheblich verstärkt. KI-Agenten rufen häufig Werkzeuge und Verträge auf, was zwanglos häufigere Transaktionssignierungen und komplexere Berechtigungskonfigurationen erfordert. Wenn ein privater Schlüssel kompromittiert wird, der Berechtigungsumfang zu breit ist oder ein autorisiertes Objekt gefälscht wird, können Geldverluste in sehr kurzer Zeit eskalieren. Traditionelle Ratschläge, wie z. B. Benutzer zu mehr Vorsicht zu mahnen, werden in maschinell ausgeführten Workflows unwirksam. Diese Systeme sind darauf ausgelegt, menschliche Eingriffe zu minimieren, und als Ergebnis können Benutzer nicht jede automatisierte Aktion in Echtzeit überwachen.

Gleichzeitig führen KI-Agenten und Zahlungsprotokolle (wie x402) zu heimtückischeren und subtileren Risiken von Berechtigungsmissbrauch und fehlerhafter Ausführung. Protokolle wie x402 ermöglichen es APIs, Anwendungen und KI-Agenten, sofortige Stablecoin-Zahlungen über HTTP zu tätigen, was die Betriebseffizienz verbessert, aber auch Maschinen die Fähigkeit gibt, autonom Zahlungen zu tätigen und Funktionen im gesamten Workflow aufzurufen. Dies schafft neue Wege für Gegner. Sie können induzierte Zahlungen, Aufrufe, Berechtigungen und bösartigere Aktionen als normale Prozesse tarnen, um Verteidigungen zu umgehen.

Gleichzeitig können KI-Modelle selbst scheinbar konforme, aber falsche Aktionen bei Prompt-Injection-Angriffen, Datenvergiftung oder gegnerischen Eingaben ausführen. Das zentrale Problem hier ist nicht, ob x402 "gut" oder "schlecht" ist, sondern dass je reibungsloser und automatisierter die Handelspipeline wird, desto kritischer ist es, engere Berechtigungsgrenzen, Ausgabenlimits, widerrufbare Autorisierung und vollständige Audit- und Wiedergabefähigkeiten durchzusetzen. Ohne diese Kontrollen kann ein kleiner Fehler zu großskaligen, automatisierten, kaskadierenden Verlusten führen.

Schließlich kann automatisierter Handel auch eine systemische Kettenreaktion auslösen. Wenn große Mengen von KI-Agenten auf ähnliche Signalquellen und Strategievorlagen zurückgreifen, wären die aggregierten Resonanzeffekte auf dem Markt gravierend. Ein einzelner Auslöser kann massive gleichzeitige Käufe/Verkäufe, Orderstornierungen oder Cross-Chain-Überweisungen verursachen. Dies wird die Volatilität materiell verstärken und zu großskaligen Liquidationen und Liquiditätsstampedes führen. Angreifer können diese Homogenität auch ausnutzen, indem sie irreführende Signale aussenden, die lokale Liquidität manipulieren oder Angriffe auf wichtige Routing-Protokolle starten, was kaskadierende Ausfälle sowohl On-Chain als auch Off-Chain auslöst.

Mit anderen Worten, Maschinenhandel eskaliert das traditionelle individuelle Betriebsrisiko zu einer zerstörerischeren Form des kollektiven Verhaltensrisikos. Dieses Risiko muss nicht unbedingt von böswilligen Angriffen herrühren, sondern kann auch aus hochgradig konsistenten automatisierten "rationalen Entscheidungen" entstehen. Wenn alle Maschinen die gleiche Entscheidung basierend auf der gleichen Logik treffen, können systemische Risiken entstehen.

Daher ist ein nachhaltigeres Sicherheitsparadigma im Zeitalter des intelligenten Handels nicht nur die Betonung von Echtzeitüberwachung, sondern die Konstruktion konkreter Lösungen für die drei oben genannten Risikotypen:

- Hierarchische Autorisierungs- und automatische Herabstufungsmechanismen zur strikten Begrenzung der Verlustgrenzen im Falle eines Fehlschlags der Autorisierungskontrolle, um sicherzustellen, dass eine einzelne Verletzung der Berechtigung nicht zu globalen Verlusten führt.

- Simulationen vor der Ausführung und Prüftechniken für Entscheidungsketten, um fehlerhafte Ausführungen und durch externe Manipulation induzierte böswillige Aktionen wirksam abzufangen und sicherzustellen, dass jeder automatisierte Handel logisch fundiert ist.

- Strategien zur Dehomogenisierung, Design von Schutzschaltern und Zusammenarbeit zwischen Unternehmen, um systemische kaskadierende Effekte zu verhindern und sicherzustellen, dass eine einzelne Marktschwankung nicht zu einer umfassenden Branchenkrise eskaliert. Nur so können Sicherheitsverteidigungen mit der Geschwindigkeit der Maschinenausführung Schritt halten und frühere, stabilere und effektivere Eingriffe an kritischen Risikopunkten ermöglichen, um den sicheren und stabilen Betrieb intelligenter Handelssysteme zu gewährleisten.

Kapitel 4: KI-Anwendungen in Web3-Risikokontrolle, AML und Risikoidentifizierung

Die Compliance-Herausforderungen im Web3-Bereich werden nicht nur durch Anonymität verursacht, sondern sind tief mit mehreren komplexen Faktoren verknüpft: Die Spannung zwischen Anonymität und Nachvollziehbarkeit, die Pfadexplosionsprobleme, die durch Cross-Chain- und Multi-Protokollinteraktionen verursacht werden, und die fragmentierten Reaktionen, die sich aus den unterschiedlichen Kontrollebenen zwischen DeFi und CEX ergeben. Die Kernchance für KI in diesem Bereich liegt in der Umwandlung der riesigen Mengen an On-Chain-Rauschdaten in umsetzbare Risikoerkenntnisse: durch Verknüpfung von Adressprofilierung, Geldflussverfolgung und Bewertung von Vertrags-/Agentenrisiken zu einer vollständigen geschlossenen Schleife und Umwandlung dieser Fähigkeiten in Echtzeitwarnungen, Aktionsorchestrierung und nachvollziehbare Beweisketten.

Mit dem Aufkommen von KI-Agenten und Maschinenzahlungen wird der Compliance-Sektor mit neuen Herausforderungen bei der Protokollanpassung und der Verantwortungsdefinition konfrontiert sein. Die Entwicklung von RegTech (Regulatory Technology) zu modularen, automatisierten Schnittstellen wird ein unvermeidlicher Trend in der Branche werden.

1. Strukturelle Herausforderungen in der Web3-Risikokontrolle und Compliance

(1) Konflikt zwischen Anonymität und Nachvollziehbarkeit

Der erste Kernkonflikt in der Web3-Compliance ist die Koexistenz von Anonymität und Nachvollziehbarkeit. On-Chain-Transaktionen sind transparent und unveränderlich, wodurch theoretisch jeder Geldfluss nachvollziehbar ist. On-Chain-Adressen entsprechen jedoch nicht direkt realen Identitäten. Marktteilnehmer können "nachvollziehbar" in "nachvollziehbar, aber schwer zuzuordnen" umwandeln, indem sie Adressen häufig wechseln, Geldüberweisungen aufteilen, Zwischenverträge nutzen und Cross-Chain-Aktivitäten durchführen. Infolgedessen wird, obwohl Geldflüsse nachverfolgt werden können, die Identifizierung der tatsächlichen Kontrolleure der Gelder zu einer erheblichen Herausforderung.

Daher können Web3-Risikokontrolle und Anti-Money-Laundering (AML) nicht allein auf Kontoregistrierung und zentraler Verrechnung zur Zuweisung von Verantwortung beruhen, wie in der traditionellen Finanzwelt. Stattdessen muss ein umfassendes Risikobewertungssystem auf Basis von Verhaltensmustern und Geldpfaden entwickelt werden: Bestimmen, wie Adressen derselben Entität identifiziert und gruppiert werden, woher die Gelder stammen und wohin sie fließen, welche Interaktionen innerhalb welcher Protokolle stattfinden und was der tatsächliche Zweck dieser Interaktionen ist. Diese Details sind für den Aufbau eines klaren Risikobildes unerlässlich.

(2) Compliance-Komplexität von Cross-Chain- und Multi-Protokoll-Interaktionen

In Web3 bleiben Geldflüsse selten auf einer einzigen Kette oder einem einzigen Protokoll. Stattdessen beinhalten sie oft komplexe Operationen wie Cross-Chain-Bridging, DEX-Swaps, Kreditvergabe, Derivatehandel und zusätzliche Cross-Chain-Aktionen. Mit zunehmender Länge der Geldpfade verschieben sich die Compliance-Herausforderungen von der Erkennung einer verdächtigen Transaktion hin zum Verständnis der Absicht und des Ergebnisses des gesamten domänenübergreifenden Pfades. Was dies noch schwieriger macht, ist, dass jeder einzelne Schritt im Pfad normal erscheinen mag (z. B. Standard-Token-Swaps oder Hinzufügen von Liquidität), aber wenn diese Schritte zusammenkommen, könnten sie dazu dienen, die Herkunft des Geldes zu verschleiern oder illegale Auszahlungen zu unterstützen, was die Compliance-Identifizierung besonders schwierig macht.

(3) Szenariodivergenz: Regulatorische Unterschiede zwischen DeFi und CEX

Die dritte Kernherausforderung ergibt sich aus der erheblichen Lücke in den regulatorischen Rahmenbedingungen und den Durchsetzungsfähigkeiten zwischen DeFi und CEX. CEXs bieten von Natur aus einen starken Kontrollrahmen mit vollständigen Kontosystemen, strengen Ein- und Auszahlungskontrollen und zentralisierten Risikomanagement- und Geldeinfrierfunktionen. Dies erleichtert die Durchsetzung regulatorischer Anforderungen über einen duty-based framework.

DeFi hingegen fungiert als öffentliche Finanzinfrastruktur mit einer "schwächeren Kontrollschicht und stärkerer Komponierbarkeit". In vielen Fällen verfügen die Protokolle selbst nicht über die Funktionalität, Gelder einzufrieren. Stattdessen sind die tatsächlichen Risikokontrollpunkte über mehrere Knotenpunkte verteilt, darunter die Frontend-Schnittstelle, Routing-Protokolle, Wallet-Autorisierungen, Stablecoin-Emittenten und die On-Chain-Infrastruktur.

Dies bedeutet, dass das gleiche Risiko im CEX-Umfeld als verdächtige Ein- und Auszahlungen und Kontoanomalien erscheinen mag, während es in DeFi als anormale Geldpfade, Probleme mit der Vertragsinteraktionslogik oder unregelmäßige Autorisierungsverhaltensweisen erscheinen kann. Um eine umfassende Compliance in beiden Szenarien zu gewährleisten, muss ein System eingerichtet werden, das die wahre Absicht von Geldern in verschiedenen Kontexten verstehen und Kontrollaktionen flexibel auf verschiedene Kontrollebenen abbilden kann.

2. KI-gestützte AML-Praktiken

Angesichts der oben genannten strukturellen Herausforderungen liegt der Kernwert von KI im Web3 AML-Bereich nicht in der "Generierung von Compliance-Berichten", sondern in der Umwandlung komplexer On-Chain-Geldflüsse und Interaktionslogik in umsetzbare Compliance-Schleifen: Erkennung von Anomalierisiken früher, Bereitstellung klarerer Erklärungen für die Ursachen von Risiken, schnellere Auslösung von Durchsetzungsmaßnahmen und Aufrechterhaltung einer vollständigen, nachvollziehbaren Beweiskette.

Der erste Schritt bei AML-Bemühungen umfasst Adressprofilierung und Verhaltensanalyse. Dieser Prozess geht über die einfache Kennzeichnung von Adressen hinaus und beinhaltet die Analyse in einem tieferen Verhaltenskontext: Untersuchung, mit welchen Verträgen und Protokollen die Adresse häufig interagiert, Bestimmung, ob Gelder aus übermäßig konzentrierten Quellen stammen, Überprüfung, ob Transaktionsmuster typische Geldwäschemuster aufweisen, wie z. B. das Aufteilen und Konsolidieren von Geldern, und Bewertung von Verbindungen zu Hochrisikoentitäten (wie z. B. blackgelistete Adressen oder verdächtige Plattformen), entweder direkt oder indirekt.

Die Kombination von großen Modellen und Graphenlerntechniken spielt eine entscheidende Rolle in diesem Prozess, indem sie scheinbar fragmentierte und nicht zusammenhängende Transaktionsaufzeichnungen in strukturierte Entitäten aggregiert, die wahrscheinlich demselben Individuum oder kriminellen Netzwerk angehören. Dies ermöglicht es Compliance-Aktionen, von der Überwachung einzelner Adressen auf die tatsächlichen kontrollierenden Entitäten zu verlagern und verbessert so die Effizienz und Genauigkeit von Compliance-Prozessen erheblich.

Darauf aufbauend spielen die Geldflussverfolgung und Cross-Chain-Tracing eine Schlüsselrolle bei der Verknüpfung von Risikoabsichten mit ihren endgültigen Konsequenzen. Cross-Chain-Aktionen gehen nicht nur darum, Token von Kette A auf Kette B zu übertragen; sie beinhalten oft Asset-Formatkonvertierungen, Verschleierung von Geldpfaden und die Einführung neuer Zwischenrisiken. Die Hauptaufgabe von KI ist die Verfolgung und kontinuierliche Aktualisierung nachgelagerter Geldflüsse. Wenn verdächtige Quellgelder zu fließen beginnen, muss das System nicht nur jeden Schritt ihrer Bewegung genau verfolgen, sondern auch in Echtzeit bewerten, welche Schlüsselknoten, wie z. B. CEX-Einzahlungsadressen oder Stablecoin-Emittentenverträge, angenähert werden, und diejenigen identifizieren, die eingefroren, untersucht oder abgefangen werden können. Dies ist auch der Hauptgrund, warum die Branche Echtzeitwarnungen gegenüber der Analyse nach dem Ereignis zunehmend betont: Sobald Gelder in eine irreversible Diffusionsphase eintreten, steigen die Kosten für das Einfrieren und die Wiederherstellung erheblich, und die Erfolgsquote solcher Aktionen sinkt erheblich.

Darüber hinaus erweitern Smart-Contract- und KI-Agentenverhaltensrisikobewertungen die Perspektive der Risikokontrolle von einfachen Geldflüssen auf die Ausführungslogikebene. Die Kernherausforderung der Vertragsrisikobewertung liegt in der Komplexität der Geschäftslogik und der Häufigkeit kombinierter Funktionsaufrufe.

Traditionelle Regeln und statische Analysewerkzeuge versäumen leicht implizite Annahmen über Funktionen, Verträge und Protokolle hinweg, was zu Fehlern bei der Risikoidentifizierung führt. KI ist besser geeignet für tiefes semantisches Verständnis und generiert gegnerische Hypothesen. Sie kann zuerst Schlüsselzustandsvariablen, Berechtigungsgrenzen, Geldflussregeln, externe Abhängigkeiten und andere Kerninformationen von Verträgen klären, dann anormale Aufrufsequenzen simulieren und validieren, um potenzielle Compliancerisiken auf Vertragsebene präzise zu identifizieren.

Agentenverhaltensrisikobewertung konzentriert sich mehr auf "Strategie- und Berechtigungsgovernance": Welche Aktionen hat der KI-Agent innerhalb seines autorisierten Umfangs ausgeführt? Hat er anormale Aufrufhäufigkeiten oder -skalen gezeigt? Hat er weiterhin Trades unter ungünstigen Marktbedingungen ausgeführt, wie z. B. abnormale Slippage oder geringe Liquidität? Entsprechen diese Aktionen den vordefinierten Compliancestrategien? All solche Verhaltensweisen müssen in Echtzeit aufgezeichnet, mit Scores quantifiziert und bei Überschreiten von Risikoschwellenwerten automatisch Herabstufungs- oder Schutzschaltermechanismen auslösen.

Um diese Compliancefähigkeiten wirklich in Branchenproduktivität umzuwandeln, ist ein klarer Weg zur Produktentwicklung erforderlich: Auf der grundlegenden Ebene tiefe Integration von Multi-Chain-Daten und Sicherheitsintelligenz; auf der mittleren Ebene die Entwicklung von Engines für Entitätsprofilierung und Geldflussanalyse; auf der oberen Ebene die Bereitstellung von Echtzeitrisikowarnungen und Funktionen zur Orchestrierung von Durchsetzungsprozessen; auf der äußeren Ebene die Ausgabe standardisierter Prüfberichte und die Fähigkeit, Beweisketten zu erhalten. Die Notwendigkeit der Produktentwicklung ergibt sich aus der Tatsache, dass die Herausforderung bei Compliance und Risikokontrolle nicht in der Genauigkeit einzelner Analysen liegt, sondern in der Anpassungsfähigkeit kontinuierlicher Operationen: Complianceregeln entwickeln sich mit regulatorischen Anforderungen weiter, böswillige Taktiken eskalieren ständig, und das On-Chain-Ökosystem durchläuft eine ständige Iteration.

Nur systematische Produkte, die kontinuierliches Lernen, laufende Updates und anhaltende Rückverfolgbarkeit ermöglichen, können diese dynamischen Veränderungen bewältigen.

Um On-Chain-Risikoidentifizierungs- und AML-Fähigkeiten wirklich effektiv zu machen, liegt der Schlüssel nicht in der Genauigkeit isolierter Modelle, sondern darin, ob sie als kontinuierlich arbeitendes, nachvollziehbares und kollaboratives technisches System produktisiert werden können. Zum Beispiel basiert BlockSecs Phalcon Compliance-Produkt auf der Kernidee, nicht einfach nur Hochrisikoadressen zu kennzeichnen. Stattdessen verknüpft es Risikoerkennung, Beweisaufbewahrung und nachgelagerte Aktionsprozesse zu einer umfassenden geschlossenen Schleife. Dies wird durch ein Adresskennzeichnungssystem, Verhaltensprofilierung, Cross-Chain-Geldflussverfolgung und einen multidimensionalen Risikobewertungsmechanismus erreicht, der eine One-Stop-Compliancelösung für den Web3-Bereich bietet.

In einer Branche, in der KI und Agenten umfassend an Transaktionen und Ausführungen beteiligt sind, wird die Bedeutung solcher Compliancefähigkeiten weiter erhöht. Risiken sind nicht mehr auf aktive Angriffe von "böswilligen Konten" beschränkt; sie können auch aus passiven Verstößen aufgrund falsch ausgeführter automatisierter Strategien oder des Missbrauchs von Berechtigungen entstehen. Die Verlagerung der Compliancelogik auf die Transaktions- und Ausführungskette, wodurch Risiken vor der endgültigen Abwicklung von Geldern identifiziert und gekennzeichnet werden können, wird zu einer Schlüsselkomponente von Risikokontrollsystemen im Zeitalter des intelligenten Handels.

3. Neue Compliance im Zeitalter des Maschinenhandels

Da sich das Handelsmodell von "Human-Machine Interface (HMI)" zu "machine API calls" verlagert, entstehen eine Reihe neuer Complianceherausforderungen: Der Fokus der Regulierung erweitert sich über das Transaktionsverhalten selbst hinaus und umfasst auch die Protokolle und Automatisierungsmechanismen, auf denen diese Transaktionen basieren. Die Bedeutung der x402-Protokolldiskussion liegt nicht nur darin, Maschine-zu-Maschine-Zahlungen reibungsloser zu gestalten, sondern auch die Zahlungsfunktionalität tief in den HTTP-Interaktionsprozess einzubetten und so das automatische Abwicklungsmodell der "Agent Economy" zu ermöglichen.

Sobald diese Mechanismen skaliert sind, wird sich der Fokus der Compliance auf "unter welcher Autorisierung und welchen Einschränkungen die Maschinen Zahlungen tätigen und Trades ausführen" verlagern, einschließlich der Identität des Agenten, der Finanzierungslimits, der strategischen Einschränkungen, der Zahlungszwecke und ob es ungewöhnliche Zahlungszyklen oder Anreizverhaltensweisen gibt. Alle diese Informationen müssen vollständig aufgezeichnet und nachvollziehbar sein.

Dicht darauf folgt die Herausforderung der Verantwortungsdefinition. Der KI-Agent selbst ist keine juristische Person, kann aber Transaktionen im Namen von Einzelpersonen oder Institutionen ausführen, was potenziell zu finanziellen Verlusten oder Compliancerisiken führen kann. Wenn die Entscheidungen des Agenten von externen Werkzeugen, Daten oder sogar bezahlten Diensten von Drittanbietern (wie DatenAPIs oder Handelsausführungsdiensten) abhängen, wird die Bestimmung der Verantwortlichkeit unklar, da sie Entwickler, Betreiber, Benutzer, Plattformen und Dienstleister umfasst.

Ein praktischerer und umsetzbarer technischer Ansatz ist die Integration der Verantwortungsrückverfolgbarkeit in den Kern des Systemdesigns. Alle hochwirksamen Aktionen sollten automatisch eine strukturierte Entscheidungskette generieren (einschließlich der Quelle der Auslösersignale, Risikobewertungsprozesse, Simulationsergebnisse, Autorisierungsumfang und ausgeführte Transaktionsparameter) mit Versionskontrolle für Schlüsselstrategien und -parameter und Unterstützung für vollständige Wiedergabefunktionen. So kann bei Problemen die Ursache schnell ermittelt werden – sei es ein Fehler in der Strategielogik, ein Fehler bei der Dateneingabe, eine falsche Berechtigungskonfiguration oder ein böswilliger Angriff auf die Toolchain.

Schließlich wird sich die Entwicklung von RegTech von traditionellen "Post-Event-Screening-Tools" hin zu "Infrastruktur für kontinuierliche Überwachung und durchsetzbare Kontrollen" entwickeln. Das bedeutet, dass Compliance nicht mehr nur ein interner Prozess ist, der von einer einzigen Abteilung verwaltet wird, sondern eine Reihe standardisierter Plattformfähigkeiten: Die Policy-Ebene übersetzt regulatorische Anforderungen und Risikokontrollregeln in ausführbaren Code (Policy-as-Code); die Execution-Ebene überwacht Geldflüsse und das Verhalten von Marktteilnehmern, während die Control-Ebene Kernaktionen wie Handelsverzögerungen, Geldbegrenzungen, Risikoisolierung und Noteinfrierungen verwaltet; und die Kollaborationsebene liefert schnell überprüfbare Beweise an Stakeholder (wie Börsen, Stablecoin-Emittenten und Strafverfolgungsbehörden) für zeitnahe Maßnahmen.

Da Maschinenzahlungen und Maschinenhandel standardisiert werden, erinnern sie uns auch daran, dass Compliancefähigkeiten die gleichen Schnittstellen- und Automatisierungsupgrades durchlaufen müssen.

Andernfalls entsteht eine unüberbrückbare Lücke zwischen der Hochgeschwindigkeitsausführung des Maschinenhandels und der langsameren Reaktion der manuellen Compliance. KI-Technologie bietet die Möglichkeit, dass Risikokontrolle und AML zur grundlegenden Infrastruktur im Zeitalter des intelligenten Handels werden. Durch die Bereitstellung früherer Warnungen, schnellerer Zusammenarbeit und umsetzbarerer technischer Methoden können Risiken innerhalb des kürzestmöglichen Einflussfensters minimiert werden, was eine Kernunterstützung für die konforme Entwicklung der Web3-Industrie bietet.

Schlussfolgerung

Rückblickend wird deutlich, dass die Integration von KI und Web3 nicht nur ein einfacher technologischer Upgrade ist, sondern ein umfassender systemischer Wandel. Der Handel bewegt sich allmählich hin zur Maschinenausführung, während Angriffe gleichzeitig automatisierter und skalierter werden. In diesem Prozess wandeln sich Sicherheit, Risikokontrolle und Compliance von traditionellen "Support-Funktionen" zu wesentlichen Infrastrukturen im intelligenten Handelssystem. Effizienz und Risiko sind nun miteinander verknüpft und wachsen zusammen, anstatt in separaten Phasen aufzutreten. Je schneller das System arbeitet, desto größer ist die Nachfrage nach robuster Risikokontrolle, um Schritt zu halten.

Im Handel haben KI- und Agentensysteme den Zugang zu Informationen und die Ausführung von Trades erleichtert, die Art und Weise, wie Menschen am Markt teilnehmen, verändert und mehr Benutzern die Beteiligung am Web3-Handel ermöglicht. Dies hat jedoch auch zu neuen Risiken geführt, wie z. B. überfüllte Strategien und Ausführungsfehler. In Bezug auf die Sicherheit haben die Automatisierung der Schwachstellenentdeckung, der Angriffsgenerierung und der Geldwäsche die Risiken konzentriert, was dazu führt, dass sie sich schneller eskalieren und die Anforderungen an die Reaktionsfähigkeit und Effektivität von Verteidigungssystemen erhöhen. In den Bereichen Risikokontrolle und Compliance haben sich Technologien zur Adressprofilierung, Pfadverfolgung und Verhaltensanalyse von einfachen Analysewerkzeugen zu technischen Systemen mit Echtzeitverarbeitungsfähigkeiten entwickelt. Das Aufkommen von Maschinenzahlungsmechanismen wie x402 hat Compliance-Probleme weiter in eine tiefere Erforschung der Autorisierung, Einschränkung und Überprüfung von Maschinen getrieben.

All dies führt zu einer klaren Schlussfolgerung: Im Zeitalter des intelligenten Handels ist das, was wirklich knapp ist, nicht schnellere Entscheidungsfindung oder aggressivere Automatisierung, sondern Sicherheits-, Risikokontroll- und Compliance-Fähigkeiten, die mit der Geschwindigkeit der Maschinenausführung mithalten können. Diese Fähigkeiten müssen als ausführbare, komponierbare und nachvollziehbare Systeme konzipiert werden, anstatt als passive Prozesse zur Behebung nach dem Ereignis.

Für Handelsplattformen bedeutet dies, dass bei gleichzeitiger Steigerung der Handelseffizienz Risikogrenzen, logische Beweisketten und menschliche Regulierungsmechanismen tief in KI-Systeme integriert werden müssen, um ein Gleichgewicht zwischen Effizienz und Sicherheit zu wahren. Für Sicherheits- und Complianceanbieter bedeutet dies, Überwachungs-, Frühwarn- und Blockierungsfähigkeiten in den Vordergrund zu stellen, bevor Gelder außer Kontrolle geraten, und ein proaktives Verteidigungs- und Echtzeitreaktionssystem aufzubauen.

BlockSec und Bitget stimmen darin überein, dass in naher Zukunft der Schlüssel zur nachhaltigen Entwicklung intelligenter Handelssysteme nicht darin liegt, wer KI-Technologie zuerst einsetzt, sondern darin, wer gleichzeitig Maschinenausführbarkeit und Maschineneinschränkungen implementieren kann. Nur wenn Effizienz und Risikokontrolle gemeinsam fortschreiten, kann KI wirklich zu einem langfristigen Treiber des Web3-Handelsökosystems werden und nicht zu einem Verstärker systemischer Risiken.

Die Integration von Web3 und KI ist ein unausweichlicher Trend in der Branchenentwicklung, und Sicherheit, Risikokontrolle und Compliance sind die Kerngarantien für das stabile Wachstum dieses Trends. BlockSec wird seinen Fokus auf Web3-Sicherheit vertiefen und durch technologische Innovation und Produktiteration stärkere, zuverlässigere Schutz- und Complianceunterstützung bieten. Zusammen mit Industriepartnern wie Bitget streben wir danach, das gesunde und nachhaltige Wachstum des intelligenten Handelszeitalters zu fördern.