Crypto-Compliance ist nicht länger optional – es ist eine grundlegende Anforderung für Teams, die mit On-Chain-Assets interagieren. Angesichts von Risiken wie sanktionierten Adressen, Betrugsströmen, Mixer-Exposures und Cross-Chain-Fondsverschiebungen müssen Unternehmen verstehen, mit wem sie transagieren und wie Gelder fließen, um Sicherheit und regulatorische Übereinstimmung zu gewährleisten.

In der Zwischenzeit taucht ein neuer Akteur auf: KI-Agenten. Diese Agenten analysieren On-Chain-Daten, führen Transaktionen aus und treffen autonom Echtzeit-Entscheidungen. Sobald ein KI-Agent mit echten Geldern in Berührung kommt, benötigt er das gleiche (oder ein höheres) Schutzniveau wie Menschen – KYA (Know Your Address) und KYT (Know Your Transaction) direkt integriert in ihren Entscheidungsablauf.

Dies wirft eine entscheidende Frage auf:

Wie stellen wir autonomen Agenten Compliance-relevante Risikoinformationen so zur Verfügung, dass sie diese auch tatsächlich nutzen können?

Die Antwort lautet X402.

Warum X402 für KI-native Compliance wichtig ist

X402 ist ein leichtgewichtiges, internetnatives Zahlungsprotokoll, das Mikrozahlungen direkt in HTTP-Anfragen einbettet. In Kombination mit Compliance-APIs – wie Adress-Labeling oder Adress-Screening – macht es diese zu agentenfreundlichen, maschinell bezahlbaren Intelligenzdiensten.

In diesem Artikel zeigen wir, wie man eine KI-bereite, X402-fähige „Crypto KYA“-API mit https://x402.blocksec.ai als Beispiel aus der Praxis aufbaut. Diese Architektur repräsentiert die Zukunft der agenten-nativen Krypto-Compliance.

Der moderne Krypto-Compliance-Stack

Krypto-Compliance umfasst im Allgemeinen drei Ebenen. Unter Verwendung von BlockSecs MetaSleuth (Labeling + leichtes Screening) und Phalcon Compliance (tiefgehende Risikoanalyse) skizzieren wir den Stack unten.

1. Adress-Labeling (KYA) — MetaSleuth

Die Address Label API liefert wesentliche Zuordnungen für Blockchain-Adressen, einschließlich:

-

Entitätsname

-

Adresskategorie (Börse, Mixer, Betrug, Protokoll, etc.)

-

Verhaltensmetadaten

Mit der Unterstützung von über 25 Blockchains (Ethereum, Solana, Bitcoin, Tron, BNB, EVM-Netzwerke) bildet das Labeling die Grundlage von Know Your Address (KYA).

Mehr erfahren: MetaSleuth API-Referenz – https://docs.metasleuth.io/blocksec-aml-api/address-label-api/apis

2. Leichtes Adress-Screening — MetaSleuth

Leichtes Screening bietet eine schnelle Risikobewertung mit:

-

Numerischem Risikoscore

-

Risikoindikatoren

-

Expositionsfaktoren (Betrug, Mixer, Nähe zu Sanktionen, etc.)

Dies ist nützlich für Wallets, Bridges und grundlegende Compliance-Anforderungen.

3. Deep Multi-Hop-Screening (KYT) — Phalcon Compliance

Einfaches Screening ist begrenzt – es bewertet nur direkte (1-Hop) Interaktionen. Es kann institutionelle KYT-Anforderungen nicht erfüllen, da es:

-

Multi-Hop-Fondsexpositionen übersieht

-

FATF-konforme Tracing-Logik nicht folgen kann

-

Bei indirekter Flussanalyse scheitert

-

Cross-Chain-Bewegungen nicht aggregiert

Phalcon Compliance schließt diese Lücke mit:

-

Multi-Hop-Fondstracing (KYT)

-

Cross-Chain-Risikoaggregation

-

Entitätskorrelation

-

FATF-konformem Risikoscoring

Mehr erfahren: https://blocksec.com/phalcon/compliance

Diese tiefe Ebene ist für Börsen, Verwahrer, Zahlungsabwickler und institutionelle Compliance unerlässlich.

Warum herkömmliche Compliance-APIs für KI-Agenten versagen

Trotz ihres Nutzens sind fast alle heutigen Compliance-APIs für Menschen und Unternehmensplattformen gebaut – nicht für autonome Agenten. Sie erfordern üblicherweise:

API-Schlüssel, monatliche Abonnements, Dashboards und Onboarding, feste Nutzungsstufen, Kreditkartenabrechnung, langfristige Kontenidentität

KI-Agenten jedoch:

-

Führen vielleicht heute einen Aufruf durch und morgen 300

-

Operieren sporadisch

-

Starten kurzlebige Instanzen

-

Führen Prüfungen nur bei Bedarf durch

-

Haben kein Konzept von „Konto“ oder „Abrechnungszyklus“

Herkömmliche Compliance-APIs sind fundamental inkompatibel mit KI-Agenten.

Wie X402 das Problem löst

X402 verwandelt jede HTTP-Anfrage in eine in sich geschlossene, kryptografisch bezahlte Transaktion.

Wenn ein Agent aufruft:

GET /screen/deep/tron/{address}

...hängt er einen signierten X402-Zahlungsnachweis an.

Es gibt: keinen API-Schlüssel, keine Credits, kein Abonnement, keine Dashboards.

Nur On-Demand-Zahlung, perfekt abgestimmt auf das Verhalten von Agenten. Das ist es, was X402 zu einer nativen Brücke zwischen KI-Agenten und Krypto-Compliance macht.

X402 Übersicht: https://docs.cdp.coinbase.com/x402

Entwicklung eines X402-fähigen KYA/KYT-Endpunkts

Unten ist ein minimales Beispiel, um einen Standard-Python-FastAPI-Endpunkt in eine X402-fähige, agentenbezahlbare Compliance-API zu verwandeln – das gleiche Muster, das unter x402.blocksec.ai verwendet wird.

1. Einrichtung: API-Schlüssel abrufen

Sie benötigen einen Coinbase CDP API-Schlüssel + Secret, um Zahlungsnachweise zu verifizieren.

2. X402-Middleware initialisieren

from fastapi import FastAPI

from x402.fastapi.middleware import require_payment

from cdp.x402 import create_facilitator_config

app = FastAPI()

facilitator_config = create_facilitator_config(

api_key_id=CDP_API_KEY_ID,

api_key_secret=CDP_API_KEY_SECRET,

)

app.middleware("http")(

require_payment(

path="/screen/deep/*",

price="$1.00",

pay_to_address=ADDRESS,

network="base",

facilitator_config=facilitator_config,

)

)Hinweis: Ein Wildcard-Pfad wie /screen/deep/* kann nicht zwischen /screen/deep/A und /screen/deep/B unterscheiden, was zu Sicherheitsproblemen führen kann. Verwenden Sie den x-resource Header für eine strikte Ressourcentrennung (nicht in diesem Blog behandelt).

3. Ergebnisse zurückgeben

async def phalcon_wallet_deep_screening(chain: str, address: str):

chain_id = resolve_chain_id(chain)

payload = {

"chainId": chain_id,

"address": address,

"enableReScreening": False,

"includeDetails": False

}

headers = {

"API-Key": PHALCON_WS_API_KEY,

"Content-Type": "application/json",

}

async with httpx.AsyncClient(timeout=10) as client:

resp = await client.post(PHALCON_WS_API_URL, json=payload, headers=headers)

resp.raise_for_status()

return resp.json()4. Router hinzufügen

@app.get("/screen/deep/{chain}/{address}")

async def screen_wallet_deep(chain: str, address: str, request: Request):

data = await phalcon_wallet_deep_screening(chain, address)

return dataNutzung der Live-Demo unter x402.blocksec.ai

Die oben beschriebene Implementierung ist live unter: 👉 https://x402.blocksec.ai

Diese Demo enthält voll funktionsfähige, maschinell bezahlbare KYA/KYT-Endpunkte, die auf der Intelligenz von BlockSec basieren.

Verfügbare Endpunkte

-

Adress-Labeling —

/label/{chain}/{address} -

Leichtes Screening —

/screen/light/{chain}/{address} -

Deep Screening —

/screen/deep/{chain}/{address}

Beispiel für Deep Screening

https://x402.blocksec.ai/screen/deep/tron/TYXqLb9ZyAeJeTFkt3Tx7kNyc3HufjvnMs

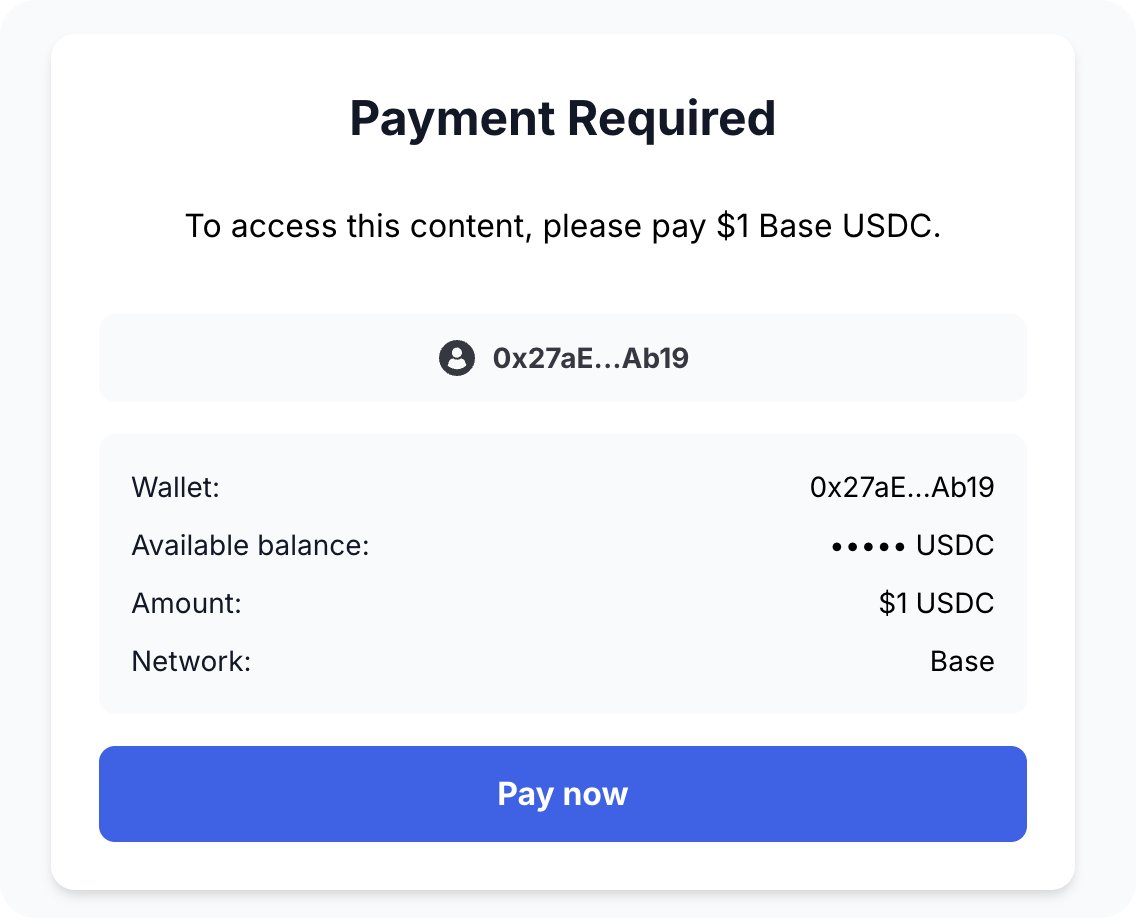

Sie werden eine standardmäßige 402 Payment Required-Antwort sehen – so funktioniert die X402-Verhandlung für Agenten.

Verwendung mit einem X402-kompatiblen Client

Herkömmliche HTTP-Clients können die Anfrage nicht abschließen. Sie müssen verwenden:

-

einen KI-Agenten

-

ein Krypto-Wallet

-

das Coinbase CDP SDK

-

eine X402-fähige Runtime

Fazit: Die Zukunft der agenten-nativen Krypto-Compliance

Da Krypto immer tiefer in die Automatisierung integriert wird, muss sich Compliance-Intelligenz über Dashboards und abonnementbasierte Plattformen hinaus entwickeln. KI-Agenten werden zunehmend On-Chain-Daten lesen, Gelder routen, Portfolios verwalten und mit Smart Contracts interagieren. Um dies sicher zu tun, müssen sie verstehen, mit wem sie interagieren und welchen Risiken sie unterliegen – die Grundlagen von KYA und KYT.

Herkömmliche APIs sind nicht für autonome Software konzipiert. X402 ändert das Paradigma, indem es Compliance macht zu:

-

maschinell bezahlbar

-

erlaubnisfrei (permissionless)

-

zustandslos (stateless)

-

Pay-per-Request

Die Live-Demo unter x402.blocksec.ai zeigt dieses neue Modell – Compliance-Endpunkte verpackt in X402, unterstützt durch BlockSecs MetaSleuth und Phalcon Compliance-Intelligenz, zugänglich ohne Konten oder API-Schlüssel.

Da KI-Agenten zu erstklassigen Teilnehmern in Finanzökosystemen werden, benötigen sie nativen Zugriff auf Echtzeit-Compliance-Intelligenz. X402 liefert die fehlende Brücke: einen einfachen, internetnativen Weg für Agenten, Risikodaten genau dann zu erwerben, wenn sie sie benötigen.

Krypto-Compliance, lange Zeit für Menschen gebaut, wird agenten-nativ. Dies eröffnet einen neuen Gestaltungsraum für sicherere, autonomere On-Chain-Systeme.