In der Welt von DeFi kann sich kein Projekt jemals selbst garantieren, immer sicher zu sein. Das ist jedoch kein Grund, den Kopf in den Sand zu stecken. Angesichts von Bedrohungen müssen wir uns einerseits gut vorbereiten und unsere Pläne zur Reaktion auf Vorfälle kontinuierlich verbessern. Andererseits sollten wir in der Lage sein, schnell zu reagieren und Verluste umgehend zu begrenzen, wenn Risiken auftreten.

Manuelle Eingriffe erweisen sich jedoch oft als zu spät. Im Falle des Angriffs auf die Nomad Bridge im letzten August dauerte es über drei Stunden, bis das Projektteam reagierte. Auch der jüngste Angriff auf KyberSwap sah eine Reaktionszeit von fast zwei Stunden.

Um gute Arbeit zu leisten, muss man zuerst die richtigen Werkzeuge haben! Neben der Überwachung von Angriffen kann Phalcon Projekte sogar dabei unterstützen, voreingestellte Reaktionsmechanismen auf Vorfälle (einschließlich Pausieren und Frontrunning) in kritischen Situationen automatisch auszulösen. Dies reduziert die Reaktionszeit von mehreren Stunden auf weniger als die Zeit eines Blocks.

Rückblick auf den KyberSwap-Vorfall

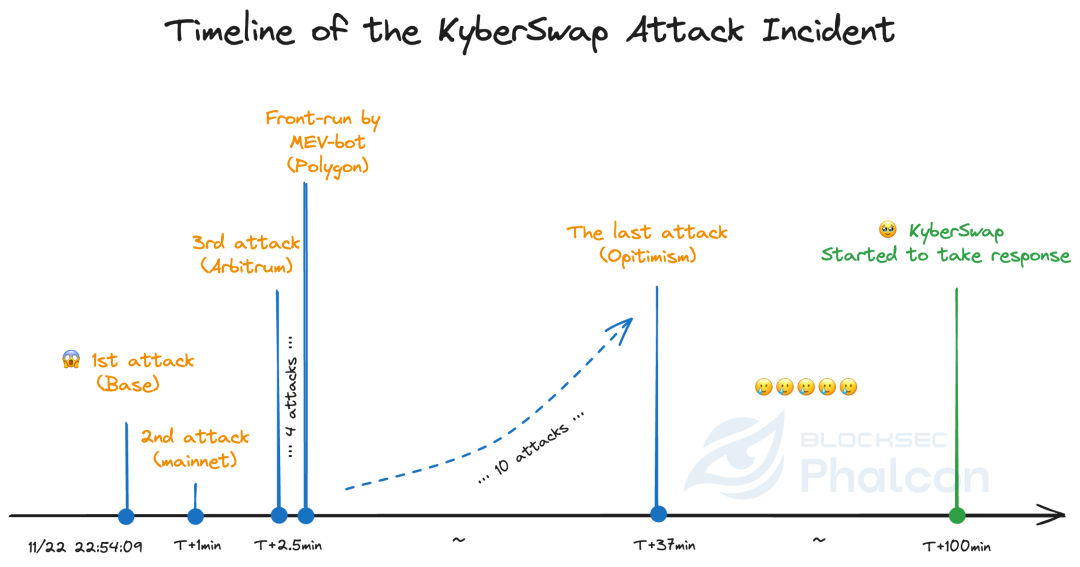

1>> Am 22.11.2023 um 22:54:09 UTC erkannte Phalcon den ersten Angriff auf KyberSwap, der auf der Base-Kette stattfand und zu einem Verlust von 857.025 $ führte.

2>> Eine Minute später erkannte Phalcon einen weiteren Angriff in Form einer privaten Transaktion, der auf dem Ethereum-Mainnet stattfand und zu einem Verlust von 64.896 $ führte.

3>> Ab dem 22.11.2023 um 22:56:34 UTC startete der Angreifer mehrere Angriffe auf Arbitrum, Optimism, Polygon und Avalanche.

4>> Die partiellen Angriffstransaktionen des Angreifers auf Polygon und auf Avalanche wurden von einem anderen "erfahrenen" MEV Bot frontrunned. Letzterer erzielte Gewinne von rund 5,36 Millionen Dollar.

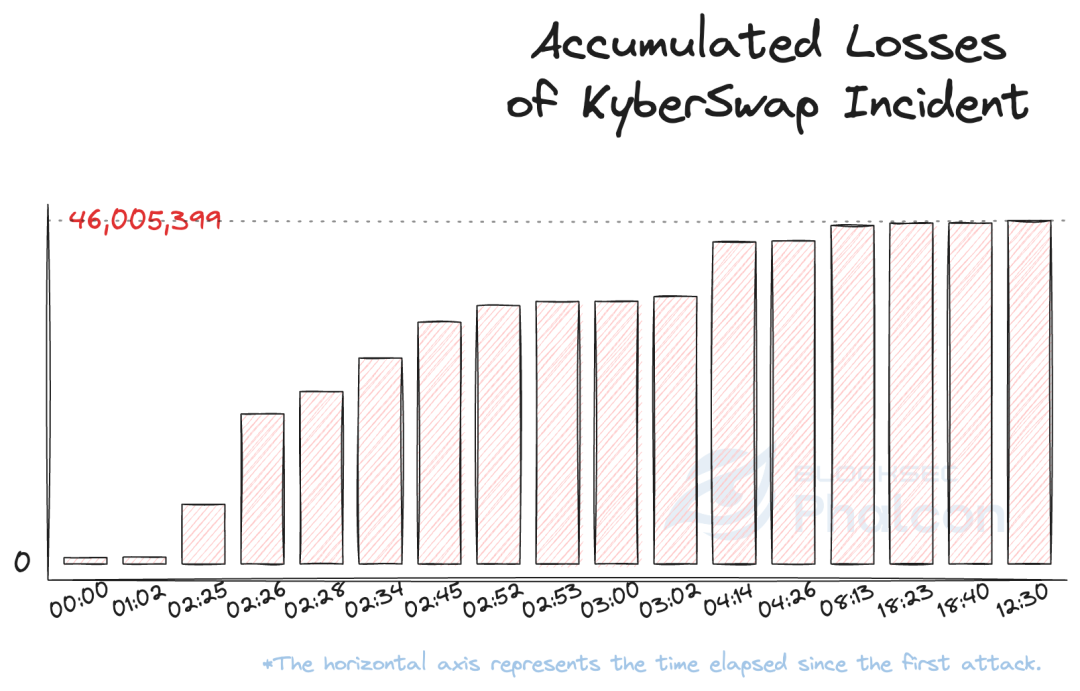

5>> Am 22.11.2023 um 23:30:39 UTC schloss der Angreifer die Angriffe nach etwa 37 Minuten ab, in denen der Angreifer 17 Angriffstransaktionen auf sechs Ketten initiierte und einen Verlust von 46 Millionen Dollar verursachte (ohne "sekundäre" Angriffe von Nachahmern).

6>> Am 23.11.2023 um 0:36:47 UTC, etwa 100 Minuten nach dem ersten Angriff, begann das Protokollteam mit dem Pausieren der Protokolle auf verschiedenen Ketten. 🥲

Ein typischer Angriffspfad: Private Transaktion & Multi-Chain-Angriff

Warum ist "Automatisierte Reaktion auf Vorfälle" entscheidend für die Web3-Sicherheit?

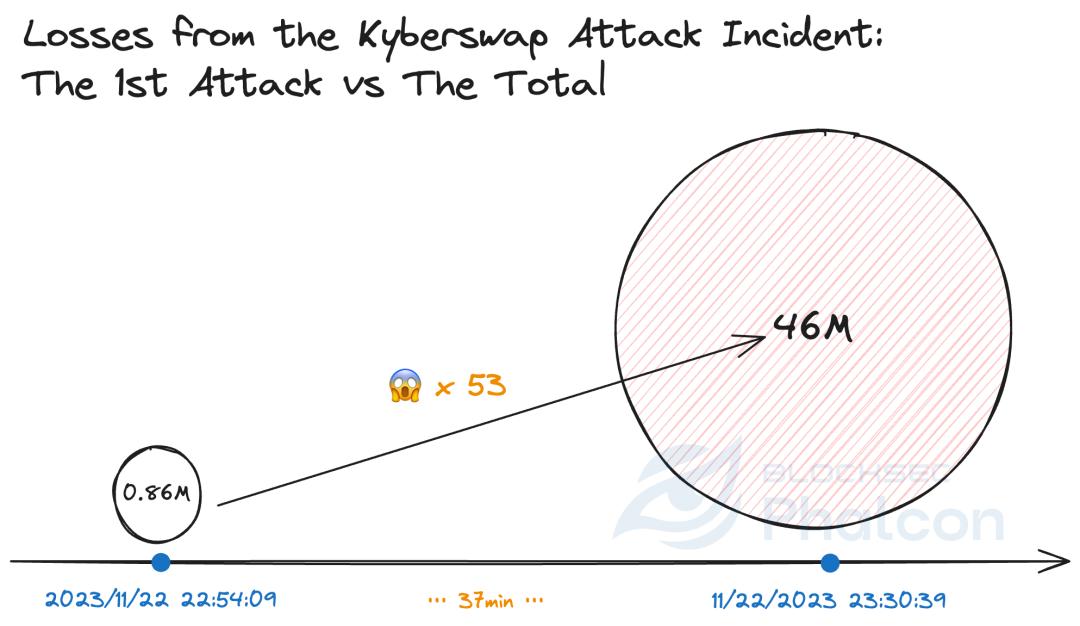

100 Minuten vs. 12 Sekunden; 46.000.000 $ vs. 860.000 $

Sobald Phalcon den ersten Angriff erkennt, kann es automatisch das Pausieren des Protokolls oder andere voreingestellte Reaktionsmaßnahmen auslösen. Es kann auch gleichzeitig dasselbe Protokoll auf anderen Ketten pausieren. Im Fall des KyberSwap-Vorfalls kann Phalcon den Verlust auf 860.000 $ reduzieren (den Verlust beim ersten Angriff) anstatt der aktuellen 46.000.000 $.

Phalcon unterstützt sowohl Single- als auch Multi-Signatur-Szenarien, um sicherzustellen, dass Reaktionsmechanismen auf Vorfälle sofort ausgeführt werden können.

Eine einzelne private Transaktion wird nicht die einzige Aktion eines Angreifers sein

Über 90 % der Angreifer hören nach der Ausführung einer einzelnen privaten Transaktion nicht auf, und Angriffe finden normalerweise nicht ausschließlich auf dem Mainnet statt.

Im KyberSwap-Vorfall wurden nur drei von 17 Angriffstransaktionen über private Transaktionen durchgeführt. Der Verlust aus der ersten privaten Transaktion machte 0,14 % des Gesamtverlusts aus, und die drei privaten Transaktionen zusammen beliefen sich auf 16 %. Die erste Angriffstransaktion, die keine private Transaktion war, verursachte 2 % des Gesamtverlusts.

Dies zeigt, dass selbst wenn Hacker private Transaktionen durchführen, Verluste immer noch erheblich reduziert werden können, solange der Angriff rechtzeitig erkannt und wirksame Gegenmaßnahmen umgehend ergriffen werden!

Wenn ein Angriff stattfindet, ist Zeit Geld

Da keine Zusammenarbeit zwischen uns und KyberSwap besteht, konnten wir, als wir den Angriff auf KyberSwap erkannten, nur versuchen, das Team so schnell wie möglich über öffentliche Kanäle zu erreichen.

Bedauerlicherweise ist es für das Projektteam selbst dann zu spät, manuell zu reagieren, wenn es die Bedrohungsinformationen zu diesem Zeitpunkt erhält. Unter Berücksichtigung der dezentralen Governance setzt KyberSwap bei wichtigen Aktionen auf einen Multi-Sig-Ansatz. Das bedeutet, dass das Projektteam nach Erhalt der Bedrohungsinformationen Folgendes tun muss:

- Die Informationen unverzüglich bewerten, einschließlich der Feststellung, ob ein Angriff vorliegt, des Risikoniveaus und ob Gegenmaßnahmen ergriffen werden sollten;

- An Mehrparteienkonsultationen teilnehmen und einen Konsens über die Gegenmaßnahmen erzielen;

- Mehrere Parteien müssen die Transaktionen zur Reaktion signieren...

Während der Angriff noch läuft und jede Sekunde zählt! Tatsächlich vergingen über hundert Minuten zwischen dem ersten Angriff und dem Zeitpunkt, an dem das Projektteam mit der Reaktion begann. 😢

Durch die Übernahme der von Phalcon angebotenen Lösung kann das Projektteam Phalcon über verschiedene Methoden integrieren, ohne die Multi-Signatur-Governance zu beeinträchtigen. Dies ermöglicht eine sofortige Reaktion im Falle eines Vorfalls mit automatisierter Ausführung von Reaktionsmaßnahmen!

Wie können Projektteams auf Sicherheitsbedrohungen reagieren?

Lösung 1

- Einrichtung eines Überwachungssystems (anstatt sich ausschließlich auf Alarmmeldungen von Twitter zu verlassen).

- Entwicklung von Kriterien zur Risikobewertung und entsprechenden Reaktionsplänen für Vorfälle.

- Einrichtung eines dedizierten Teams für die Reaktion auf Vorfälle.

- Einrichtung eines 24/7-Betriebs- und Wartungsteams.

- ...

Lösung 2

Wenn Sie Phalcon abonnieren, helfen Ihnen das System und unsere Sicherheitsexperten bei all diesen Aufgaben! Dazu gehören:

- präzise und umfassende Überwachung externer Bedrohungen;

- flexible Konfiguration verschiedener Überwachungsregeln;

- intelligente Risikobewertung;

- automatisierte und schnelle Reaktionen (wie Protokollpausierung und Frontrunning).

Sie können die Sicherheit Ihres Protokolls gewährleisten, ohne dass ein 24/7-Betrieb und eine Wartung erforderlich sind.

Phalcon wurde offiziell gestartet. Zögern Sie nicht, sich zu informieren oder eine Demo buchen.

Referenzen

[1] BlockSec | Analyse der Ursachen hinter dem KyberSwap-Vorfall

[2] MetaSleuth | Analyse des Geldfluss-Trackings des KyberSwap-Vorfalls

Mehr lesen:

Über BlockSec

BlockSec ist ein wegweisendes Blockchain-Sicherheitsunternehmen, das 2021 von einer Gruppe weltweit renommierter Sicherheitsexperten gegründet wurde. Das Unternehmen engagiert sich für die Verbesserung der Sicherheit und Benutzerfreundlichkeit der aufstrebenden Web3-Welt, um deren Massenadoption zu fördern. Zu diesem Zweck bietet BlockSec Auditing-Dienste für Smart Contracts und EVM-Ketten, die Phalcon Plattform für Sicherheitsentwicklung und proaktive Bedrohungsabwehr, die MetaSleuth Plattform für Geldflussverfolgung und Untersuchung sowie die MetaDock-Erweiterung für Web3-Entwickler, um effizient in der Krypto-Welt zu navigieren.

Bislang hat das Unternehmen über 300 geschätzte Kunden wie MetaMask, Uniswap Foundation, Compound, Forta und PancakeSwap betreut und in zwei Finanzierungsrunden von namhaften Investoren, darunter Matrix Partners, Vitalbridge Capital und Fenbushi Capital, zweistellige Millionenbeträge an US-Dollar erhalten.

Twitter-Account von BlockSec: https://twitter.com/BlockSecTeam

Twitter-Account von Phalcon: https://twitter.com/Phalcon_xyz