在DeFi的世界里,没有哪个项目能够保证自身永远安全。然而,这并非让我们坐视不理的理由。面对威胁,一方面,我们需要做好充分的准备,并持续改进我们的应急响应计划。另一方面,在风险出现时,我们应该能够迅速做出反应,并及时止损。

然而,手动干预往往为时已晚。 以去年八月对Nomad Bridge的攻击为例,项目团队用了三个多小时才做出反应。最近对KyberSwap的攻击的响应时间也接近两个小时。

工欲善其事,必先利其器!Phalcon除了可以监控攻击,还能协助项目在危急时刻自动触发预设的应急响应机制(包括暂停和抢跑),从而将响应时间从数小时缩短至一个区块以内。

KyberSwap事件回顾

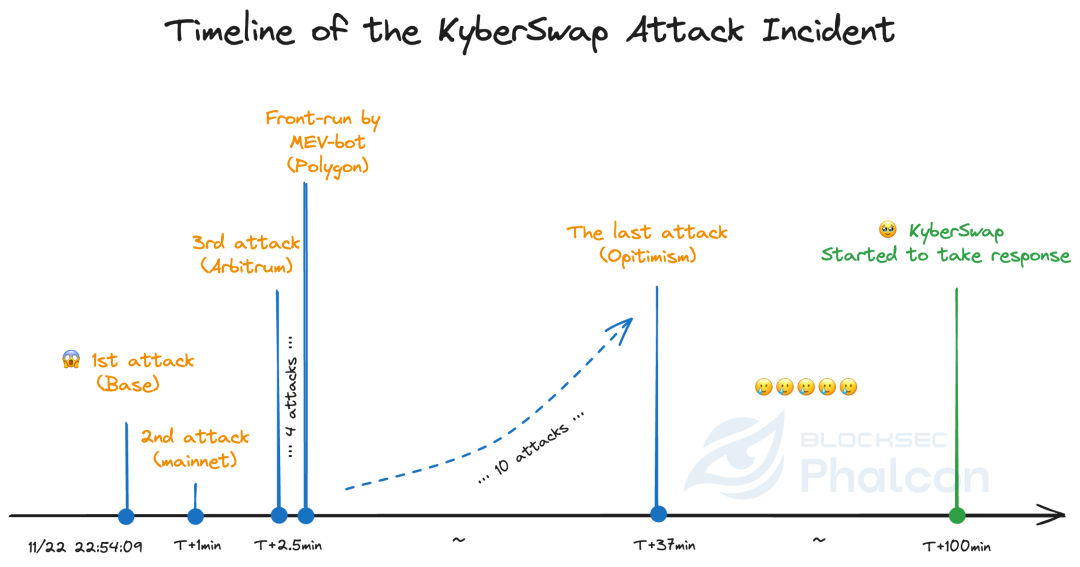

1>> 2023年11月22日 22:54:09 UTC,Phalcon检测到对KyberSwap的**首次攻击**,该攻击发生在Base链上,造成了857,025美元的损失。

2>> 一分钟后,Phalcon又检测到一次以**私有交易**形式进行的攻击,该攻击发生在以太坊主网,造成了64,896美元的损失。

3>> 从2023年11月22日 22:56:34 UTC开始,攻击者在Arbitrum、Optimism、Polygon和Avalanche上发起了多次攻击。

4>> 攻击者在Polygon和Avalanche上的部分攻击交易被另一个“老练”的MEV机器人进行了抢跑。后者获得了约536万美元的利润。

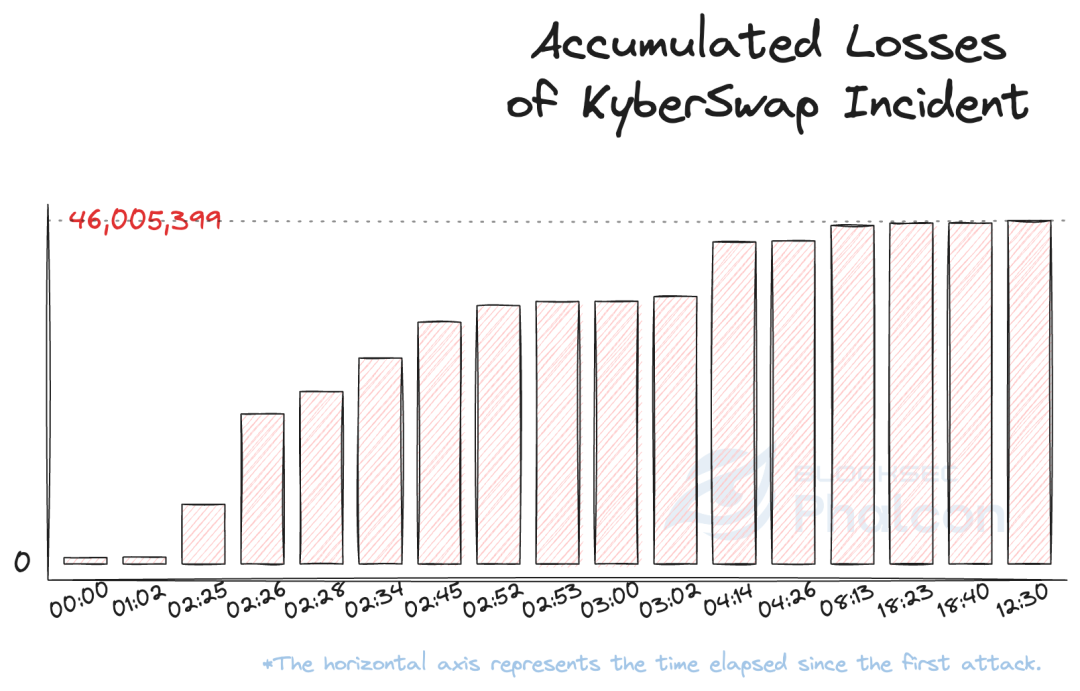

5>> 2023年11月22日 23:30:39 UTC,攻击者在约37分钟后结束了攻击,期间攻击者在六条链上发起了17笔攻击交易,共造成4600万美元的损失(不包括“次级”模仿者的攻击)。

6>> 2023年11月23日 0:36:47 UTC,在首次攻击后约100分钟,协议团队才开始暂停不同链上的协议。

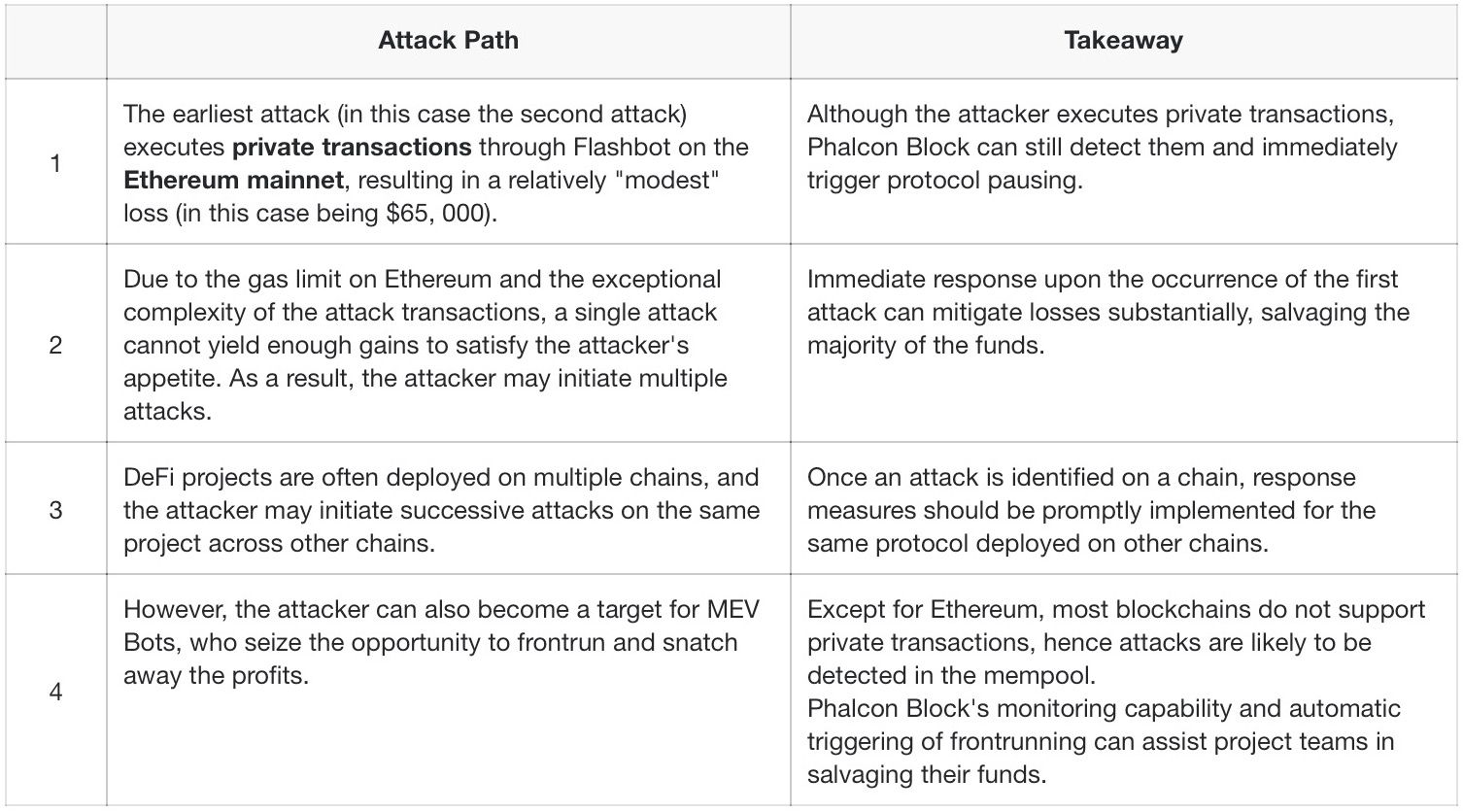

典型的攻击路径:私有交易和多链攻击

为什么“自动应急响应”对Web3安全至关重要?

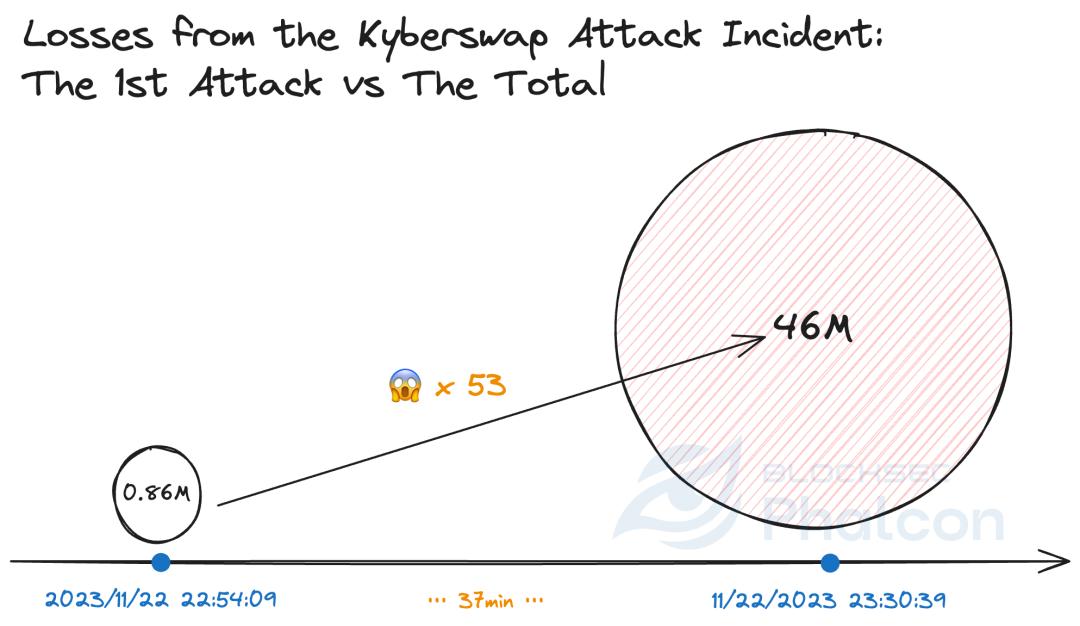

100分钟 vs 12秒;4600万美元 vs 86万美元

一旦Phalcon检测到首次攻击,它就可以自动触发协议暂停或其他预设响应操作。它还可以同时暂停其他链上的相同协议。在KyberSwap事件中,Phalcon可以将损失减少到86万美元(首次攻击的损失),而不是目前的4600万美元。

Phalcon支持单签和多签场景,确保应急响应机制能够立即执行。

一笔私有交易并非攻击者的唯一手段

超过90%的攻击者在执行一笔私有交易后不会停止,而且攻击通常不会仅发生在主网上。

在KyberSwap事件中,17笔攻击交易中只有3笔是通过私有交易完成的。第一笔私有交易造成的损失占总损失的0.14%,三笔私有交易加起来占16%。第一笔非私有交易造成的损失占总损失的2%。

这表明,即使黑客执行了私有交易,只要及时检测到攻击并迅速采取有效的响应措施,损失仍然可以大大减少!

攻击发生时,时间就是金钱

由于我们与KyberSwap之间未建立合作关系,当Phalcon检测到针对KyberSwap的攻击时,我们只能通过公开渠道尽快联系其团队。

遗憾的是,对于项目团队来说,即使他们此刻收到威胁情报,手动响应也为时已晚。考虑到去中心化治理,KyberSwap在重要操作上采用了多签机制。也就是说,收到威胁情报后,项目团队需要:

- 立即评估情报,包括判断是否存在攻击、风险等级以及是否应采取反制措施;

- 进行多方协商,就响应措施达成一致;

- 由多方签署响应交易……

而此时攻击仍在进行中,每一秒都至关重要! 事实上,从首次攻击发生到项目团队开始响应,已经过去了100多分钟。😢

通过采用Phalcon提供的解决方案,项目团队可以通过各种方式集成Phalcon,而不会影响多签治理。这样,在发生事件时就可以立即做出响应,并自动执行响应措施!

项目团队如何应对安全威胁?

解决方案一

- 建立监控系统(而不是仅仅依赖Twitter上的警报信息)。

- 制定风险评估标准和相应的应急响应计划。

- 组建专门的应急响应团队。

- 组建24/7的运维团队。

- ...

解决方案二

如果您订阅了Phalcon,系统和我们的安全专家将帮助您完成以上所有任务!这包括:

- 精准全面的外部威胁监控;

- 灵活配置各种监控规则;

- 智能风险分级;

- 自动化快速响应(如协议暂停和抢跑)。

您可以在无需24/7运维的情况下,确保协议的安全。

Phalcon已正式上线。欢迎垂询或预约演示。

参考资料

[1] BlockSec | 分析KyberSwap事件原因

[2] MetaSleuth | KyberSwap事件资金流向追踪分析

阅读更多:

BlockSec | 又一场精度损失的悲剧:KyberSwap事件深度分析

关于BlockSec

BlockSec 是一家开创性的区块链安全公司,成立于2021年,由一群全球知名的安全专家组成。公司致力于提升新兴Web3世界的安全性和可用性,以促进其大规模普及。为此,BlockSec提供智能合约和EVM链安全审计服务,用于安全开发和主动阻断威胁的Phalcon平台,用于资金追踪和调查的MetaSleuth平台,以及供Web3开发者高效遨游加密世界的MetaDock浏览器扩展。

迄今为止,公司已服务了超过300家知名客户,如MetaMask、Uniswap Foundation、Compound、Forta和PancakeSwap,并在两轮融资中从Matrix Partners、Vitalbridge Capital和Fenbushi Capital等知名投资机构获得了数千万美元的投资。

BlockSec的Twitter账号:https://twitter.com/BlockSecTeam

Phalcon的Twitter账号:https://twitter.com/Phalcon_xyz