2025年11月19日,美国财政部外国资产控制办公室(OFAC)制裁了瑞安·詹姆斯·韦丁。他是一名加拿大前奥运滑雪板运动员。他的主要同伙和企业也受到制裁。此举冻结了他们在美资产,并禁止美国人与他们进行任何业务往来。

不久之后,美国国务院将悬赏其抓捕的金额提高到1500万美元。墨西哥大使馆发布了有关如何举报线索的指南。与此同时,联邦调查局(FBI)、加拿大皇家骑警(RCMP)和墨西哥警方发起了一场联合全球追捕行动。这次针对“奥运毒枭”的行动揭示了加密货币、毒品贩运和连环谋杀之间的黑暗联系。

BlockSec通过链上追踪和专门研究,追踪了韦丁从体育明星到犯罪头目的轨迹。我们的分析详细阐述了他如何利用区块链技术构建了一个非法的“隐藏”资金网络。

从奥运选手到“头号通缉犯”

瑞安·詹姆斯·韦丁于1976年出生在安大略省的雷湾。他曾是冬季运动项目中冉冉升起的新星。凭借他精湛的技巧和稳定的表现,他加入了加拿大国家队。他代表加拿大参加了2002年盐湖城冬季奥运会男子平行大回转比赛。当时,他是加拿大冬季运动的代言人。他热爱聚光灯,但这种关注也助长了他对快速成功的危险渴望。

瑞安·詹姆斯·韦丁于1976年出生在安大略省的雷湾。他曾是冬季运动项目中冉冉升起的新星。凭借他精湛的技巧和稳定的表现,他加入了加拿大国家队。他代表加拿大参加了2002年盐湖城冬季奥运会男子平行大回转比赛。当时,他是加拿大冬季运动的代言人。他热爱聚光灯,但这种关注也助长了他对快速成功的危险渴望。

奥运会后,韦丁的生活发生了急转弯。他拒绝了留在国家队的邀请,放弃了他的滑雪生涯。他转而投身于风险丛丛的商业世界。后来,他与国际毒贩勾结。**2008年,他在加州因走私可卡因被捕。2010年,他被判处四年监禁。**然而,监狱并没有让他悔改。相反,它成为了他犯罪生涯的起点。他在狱中认识了其他罪犯,他们帮助他构建了未来的贩毒网络。获释后,他彻底摘下了“奥运选手”的面具。他给自己取了外号“El Jefe”,在西班牙语中意为“老大”。他组建了瑞安·韦丁贩毒组织,该组织现被当局列为主要犯罪集团。

**韦丁的组织以其暴力和高度的组织性而闻名。**他们与墨西哥的锡那罗亚贩毒集团(2024年被美国列为恐怖组织)紧密合作。他们一起将可卡因从哥伦比亚的生产地运往墨西哥,最终进入美国和加拿大。他们每年贩运约60吨毒品。这项非法生意年交易额超过10亿美元,对加拿大国家安全构成重大威胁。

韦丁利用致命的武力来保护这个网络。在2023年11月,他因为一宗被盗毒品货物的事件,下令袭击了安大略省的一个家庭。这次残酷的袭击造成两名父母死亡,一人重伤。2024年4月至5月期间,他的团伙又犯下两起谋杀案,以惩罚欠毒资的人。2025年1月,他试图销毁证据,下令在哥伦比亚刺杀联邦证人阿塞维多·加西亚。受害者在一家餐馆被枪杀五次,当场死亡。韦丁的律师甚至参与了这起罪行的策划,并建议杀害证人以使其罪名消失。

2025年3月,韦丁被正式列入FBI十大通缉要犯名单。他取代了逃犯亚历克西斯·弗洛雷斯。国际刑警组织也发出了红色通报,要求逮捕他。如今,他藏匿在墨西哥,受到一名被称为“El General”的贩毒集团高层成员的保护。韦丁通过加密即时通讯应用远程管理他的犯罪网络。他还利用VRG Energéticos和Grupo RVG Combustibles等墨西哥公司作为合法掩护,隐藏他的犯罪活动。

洗钱过程

起诉书指出,韦丁犯罪团伙洗钱毒品利润。他们使用美元、加元和加密货币进行洗钱。对于他们的加密资产,他们使用一种特殊的方法来隐藏踪迹。他们将大笔资金分成许多小额转账。这些资金通过中间USDT钱包快速流动。最后,所有资金都到达一个由韦丁直接控制的中央Tether钱包。

几名关键人员负责这些洗钱任务。主要操作人员是索科洛夫斯基、侯赛因和卡纳斯蒂略-马德里德。他们与其他一些大陪审团已知和未知的个人一起工作。他们共同充当“韦丁犯罪组织”的成员。

毒品收益洗钱

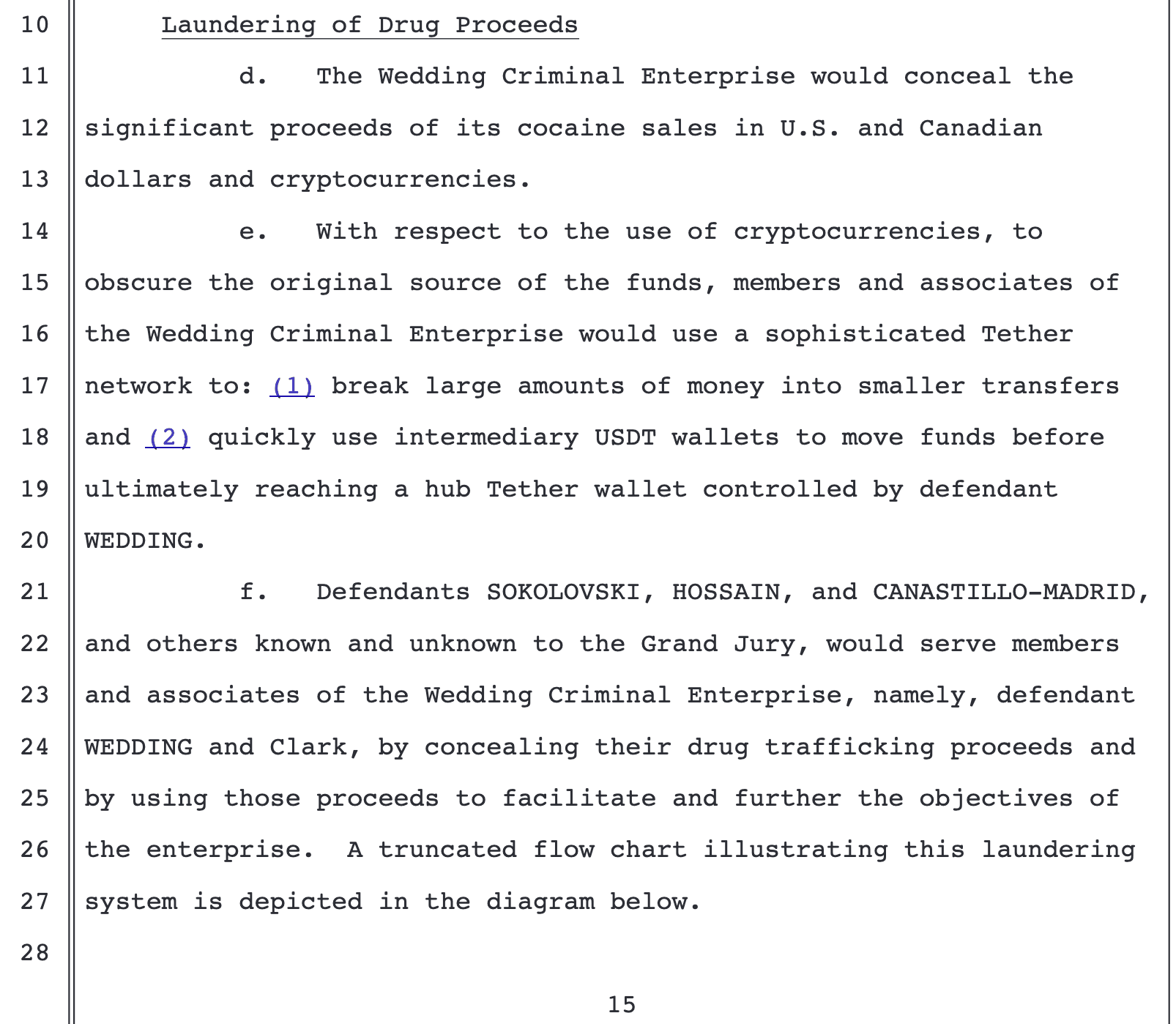

d. 韦丁犯罪集团将大量毒品销售所得,以美元、加元和加密货币的形式进行隐匿。

e. 关于使用加密货币,为了模糊资金的原始来源,韦丁犯罪集团的成员和同伙会使用复杂的Tether网络来:(1)将大笔金额分成小额转账,以及 (2) 在最终到达由被告WEDDING控制的中心Tether钱包之前,快速使用中间USDT钱包转移资金。

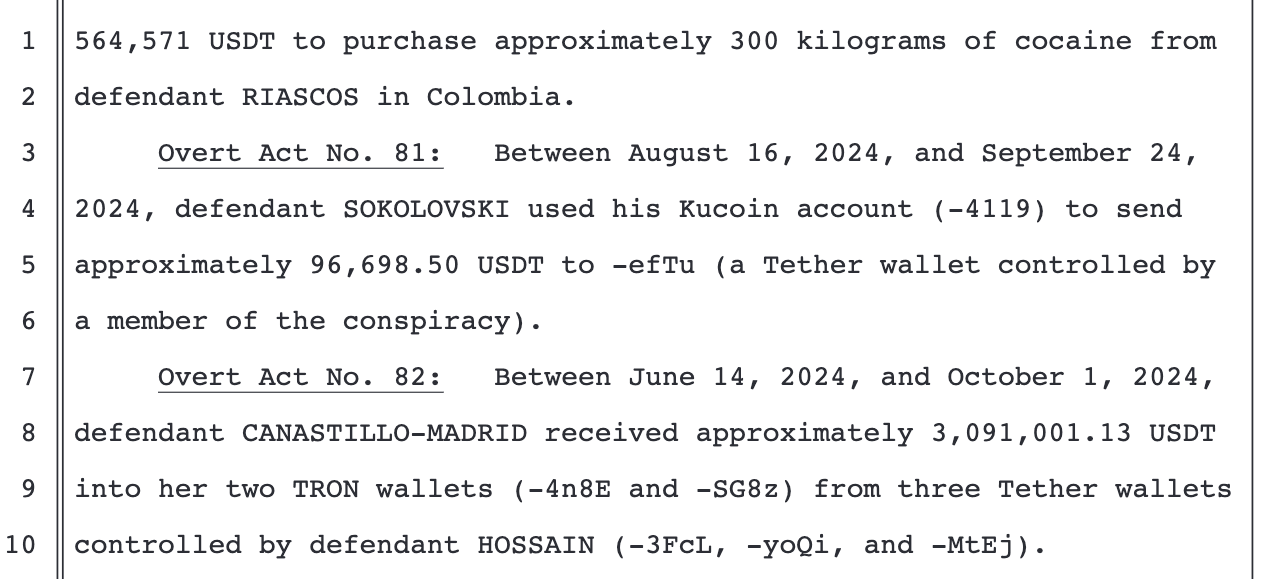

f. 被告SOKOLOVSKI、HOSSAIN和CANASTILLO-MADRID,以及大陪审团已知和未知的其他人,将充当韦丁犯罪集团的成员和同伙,即被告WEDDING和Clark,通过隐匿其毒品贩运所得,并利用这些收益来促进和推进该集团的目标。下面图表显示了这一洗钱系统的简化流程图。

下面的文本描述了具体的洗钱过程细节。

下面的文本描述了具体的洗钱过程细节。

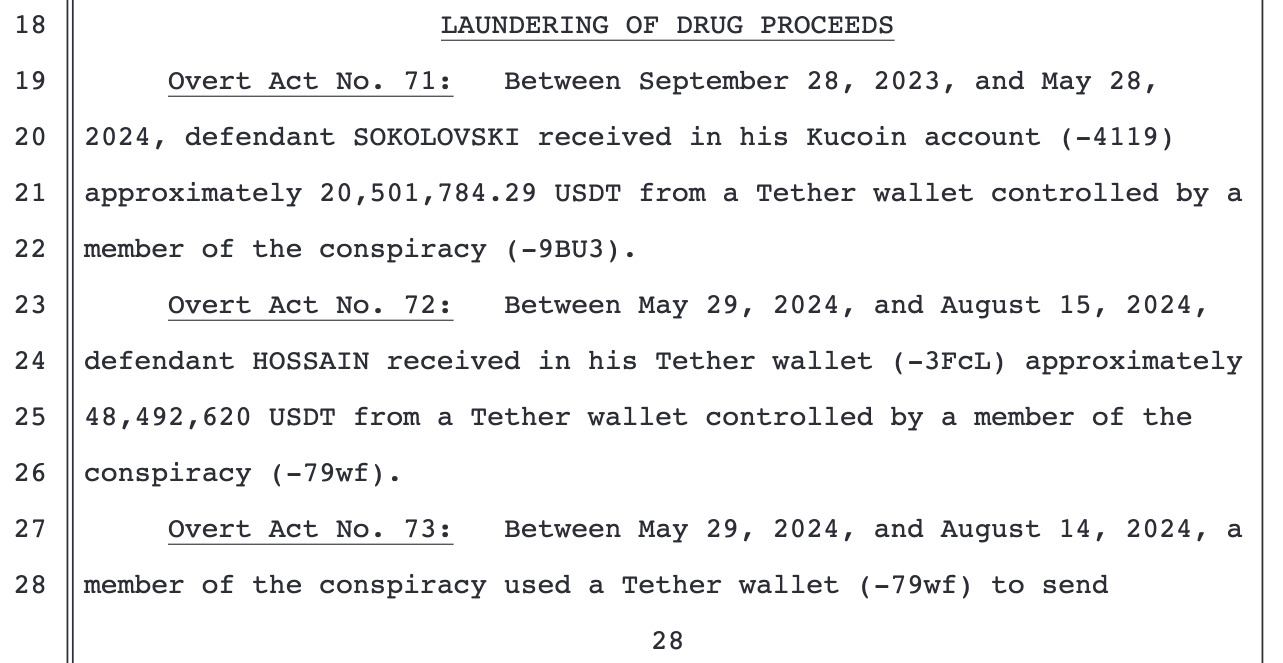

毒品收益洗钱

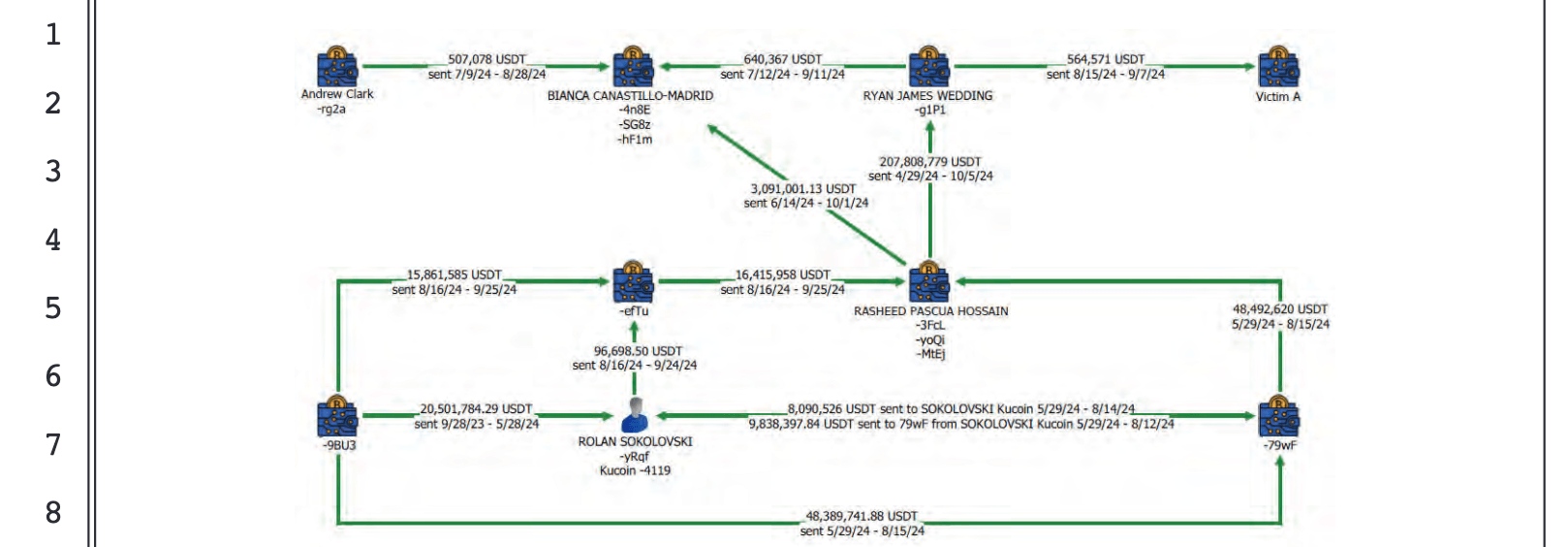

公然行为第71号:2023年9月28日至2024年5月28日期间,被告SOKOLOVSKI在其Kucoin账户(-4119)中收到了约20,501,784.29 USDT,来自一个由该阴谋团伙成员控制的Tether钱包(-9BU3)。

公然行为第72号:2024年5月29日至2024年8月15日期间,被告HOSSAIN在其Tether钱包(-3FcL)中收到了约48,492,620 USDT,来自一个由该阴谋团伙成员控制的Tether钱包(-79wf)。

公然行为第73号:2024年5月29日至2024年8月14日期间,该阴谋团伙的一名成员使用了一个Tether钱包(-79wf),向被告SOKOLOVSKI的Kucoin账户(-4119)发送了约8,090,526 USDT。

公然行为第74号:2024年5月29日至2024年8月12日期间,被告SOKOLOVSKI使用其Kucoin账户(-4119)向一个由该阴谋团伙成员控制的Tether钱包(-79wf)发送了约9,838,397.84 USDT。

公然行为第75号:2024年6月14日至2024年10月1日期间,被告HOSSAIN使用其Tether钱包(-yoQi和-MtEj)向被告CANASTILLO-MADRID的一个TRON钱包(-4n8E)发送了约3,091,001.13 USDT。

公然行为第76号:2024年4月29日至2024年10月8日期间,被告HOSSAIN使用一个Tether钱包(-yoQi)发送了其总资金约98.86%(即约207,808,779 USDT)到被告WEDDING的Tether钱包(-glPl)。

公然行为第77号:2024年6月18日,Bonilla向被告HOSSAIN的Tether钱包(-yoQi)转账了约17,300 USDT,以结清与被告WEDDING和Clark之间的毒资债务。

公然行为第78号:2024年7月9日至2024年11月5日期间,被告CANASTILLO-MADRID从Clark控制的一个Tether钱包(-rg2a)收到了约507,078 USDT,进入她的两个TRON钱包(-4n8E和-SG8z)。

公然行为第79号:2024年7月12日至2024年9月11日期间,被告CANASTILLO-MADRID从被告WEDDING的Tether钱包(-g1P1)收到了约640,367 USDT,进入她的两个TRON钱包(-4n8E和-SG8z)。

公然行为第80号:2024年8月15日至2024年9月7日期间,被告WEDDING使用一个Tether钱包(-glPl),向作为中间人的受害者A提供了约564,571 USDT,用于从哥伦比亚的被告RIASCOS手中购买约300公斤可卡因。

公然行为第81号:2024年8月16日至2024年9月24日期间,被告SOKOLOVSKI使用其Kucoin账户(-4119)向-efTu(一个由该阴谋团伙成员控制的Tether钱包)发送了约96,698.50 USDT。

公然行为第82号:2024年6月14日至2024年10月1日期间,被告CANASTIILO-MADRID从被告HOSSAIN控制的三个Tether钱包(-3FcL,-yoQi,and -MtEj)收到了约3,091,001.13 USDT,进入她的两个TRON钱包(-4n8E和-SG8z)。

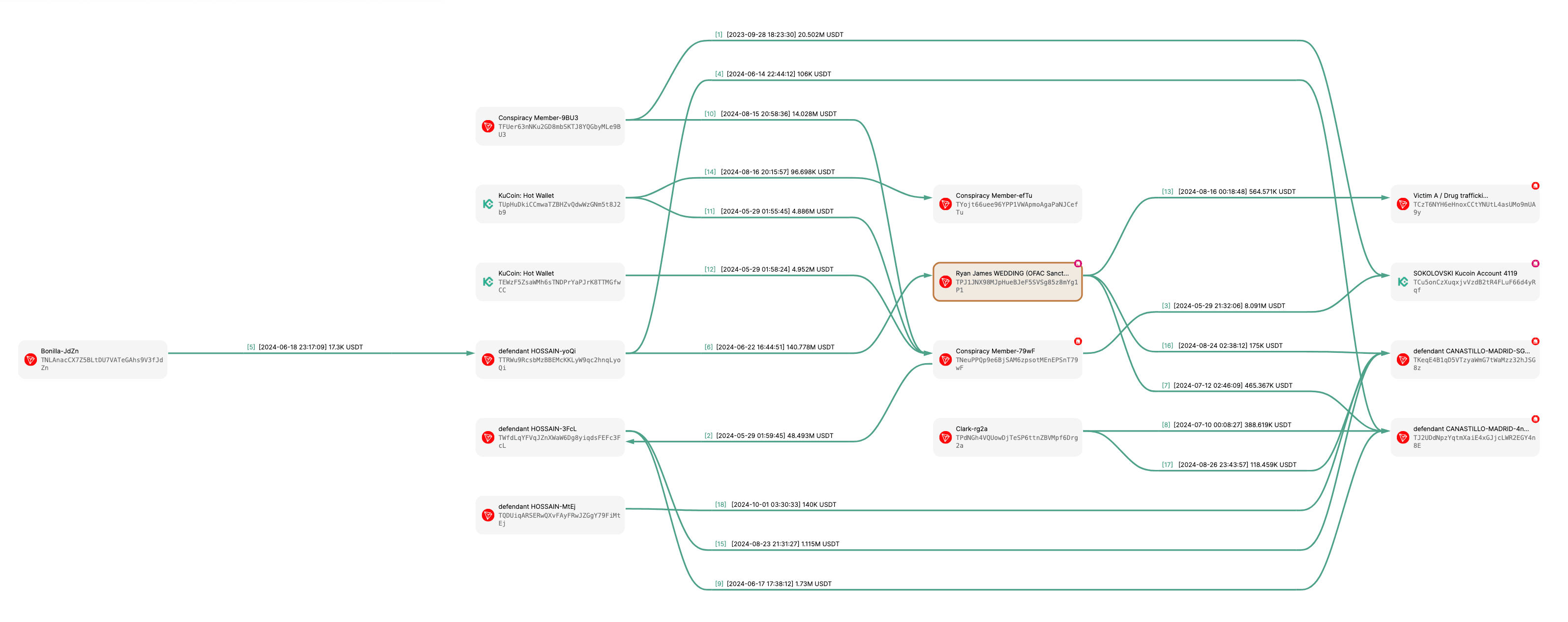

我们在下面的图表中可视化了洗钱过程。

我们检查了这些地址的直接存款和取款。这有助于我们了解资金的来源和去向。我们重点关注了超过10万美元的转账,以创建下面的关系图。

关键资金节点和角色

关系图显示,侯赛因和索科洛夫斯基充当两个主要的资金收集中心。流入这些中心的绝大部分资金来自标记为韦丁阴谋团伙的一组地址。

韦丁阴谋团伙似乎负责洗钱和毒品交易的早期阶段。这些地址可能处理初始资金,然后将清洗后的资金向下传递到链上的下一个节点。

资金从这些点流向两个截然不同的方向:

-

发送给索科洛夫斯基的大部分资金最终流入KuCoin。这表明他的主要作用是利用中心化交易所完成洗钱过程,并将加密货币兑换成现金。

-

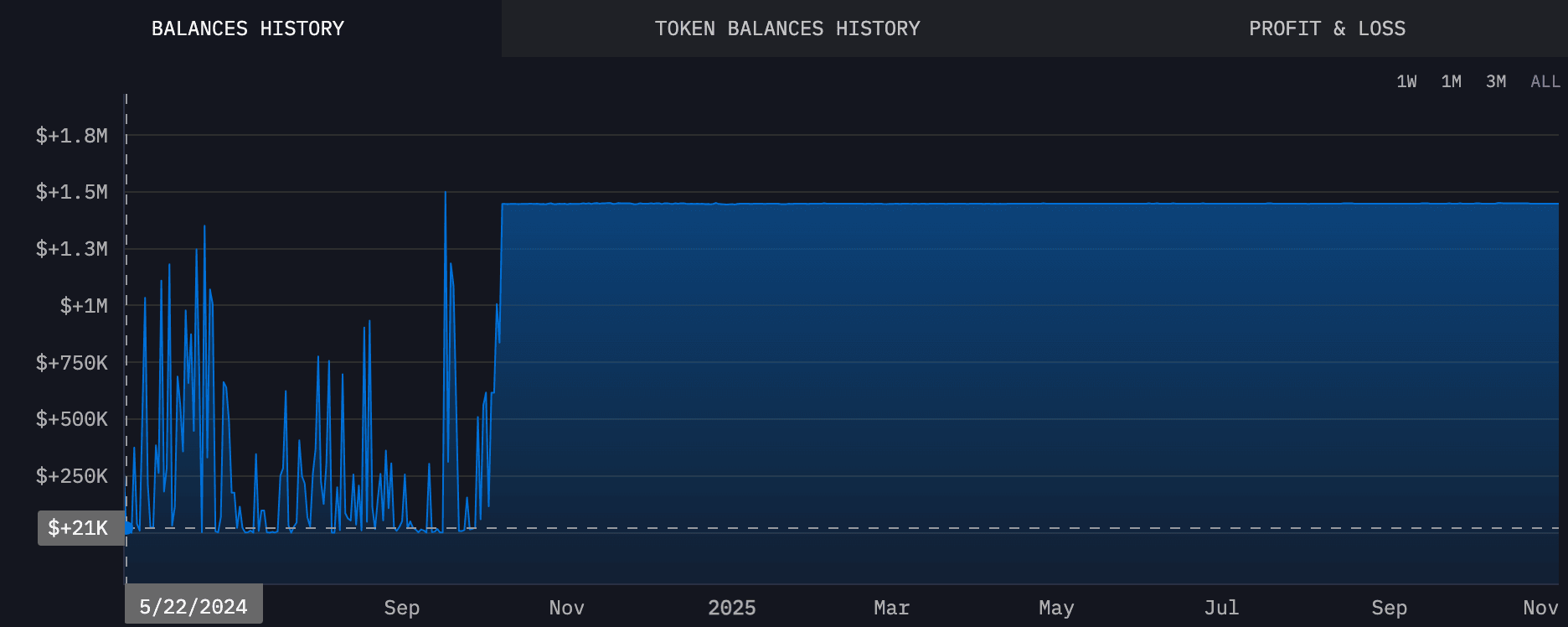

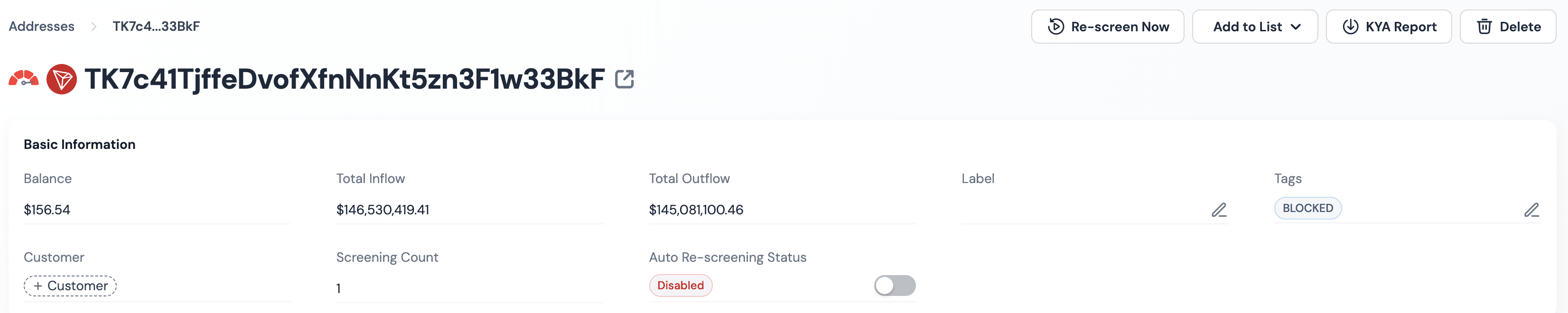

发送给侯赛因的资金主要流向瑞安·詹姆斯·韦丁控制的地址。从那里,资金被发送到一个特定地址。该地址TK7c41TjffeDvofXfnNnKt5zn3F1w33BkF(SUSPECT-33BkF)此后已被Tether封锁。

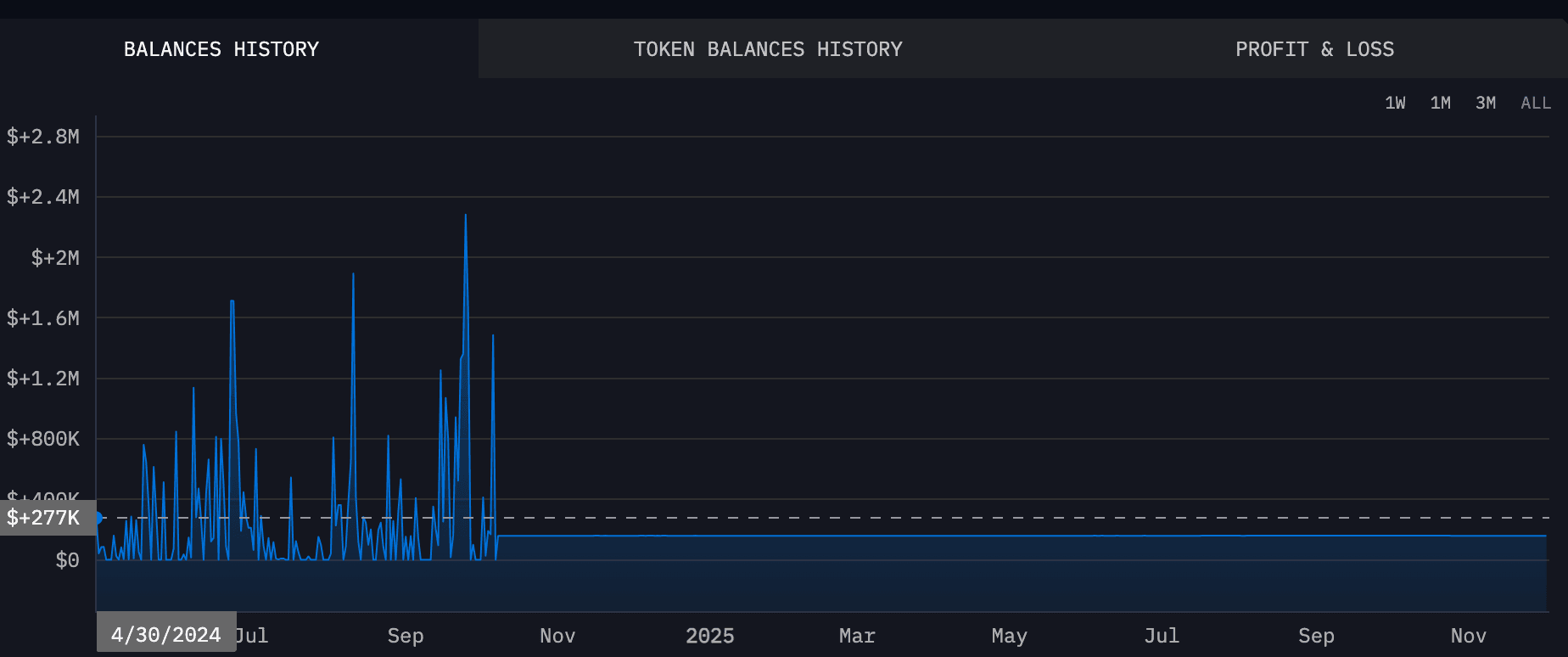

链上分析显示,SUSPECT-33BkF和WEDDING-g1P1在同一时期都非常活跃。它们的活跃时间表几乎完全一致。基于此,可以合理地认为韦丁使用了SUSPECT-33BkF作为备用或扩展地址,继续他的洗钱活动。

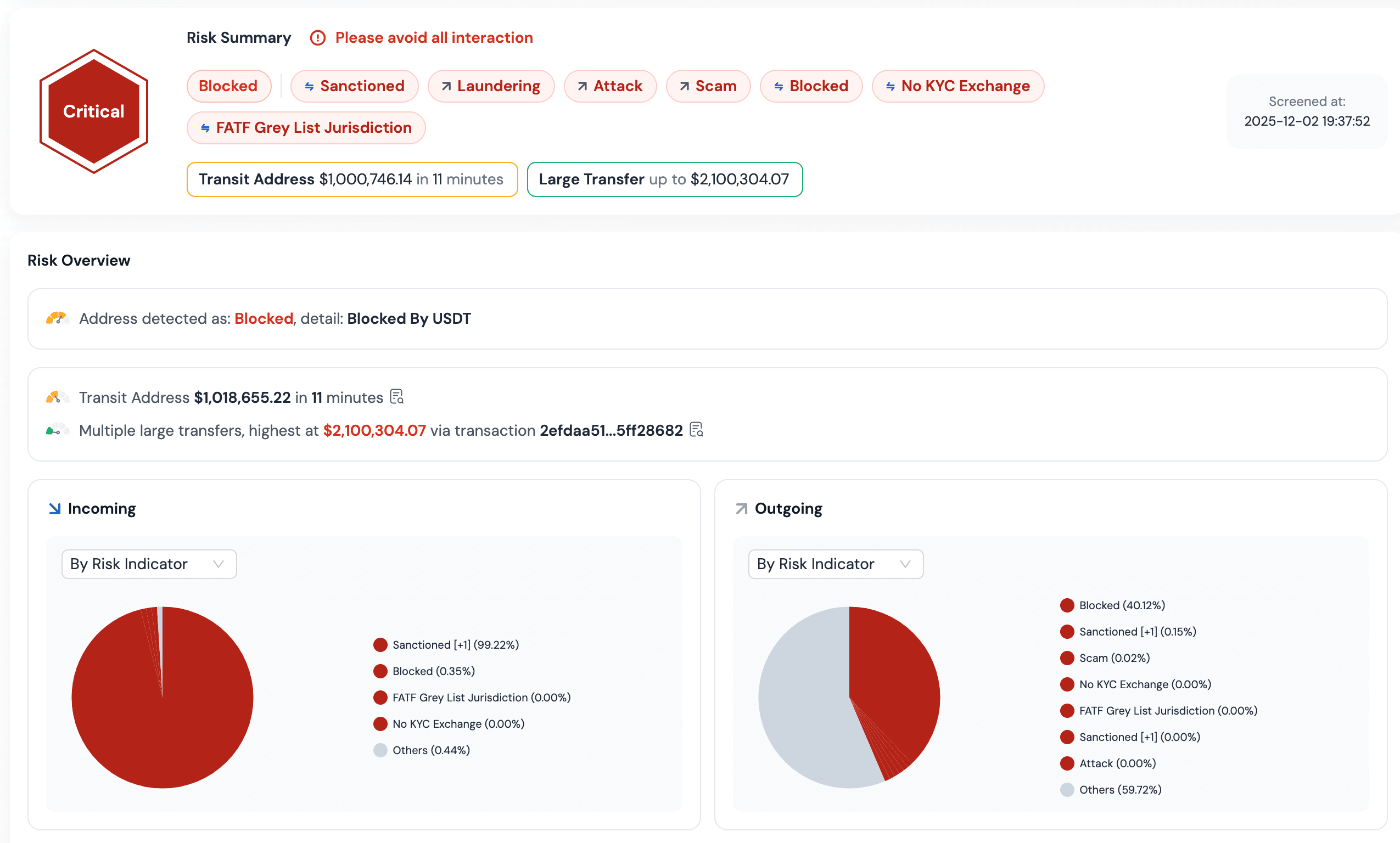

使用**BlockSec合规**平台对SUSPECT-33BkF进行进一步分析,揭示了更多细节:

-

进入的资金约**99.22%**来自被制裁或标记的地址。在本案中,这些都与韦丁有关。

-

流出的资金近**40%被发送到目前被Tether**阻止的地址。

资金的来源和去向都与高风险集团紧密相关。这证实了该地址在韦丁犯罪集团的洗钱链中发挥着关键作用。

结论:在加密货币时代应对犯罪

韦丁案并非孤例。BlockSec的研究表明,涉及隐私币的国际犯罪在2024年上升了187%。犯罪集团在利用加密货币方面变得越来越专业化和全球化。此案暴露了监管方面的漏洞。它也为执法机构和安全公司提供了一份指南。

对于普通用户来说,重要的是避免“匿名意味着安全”的陷阱。此案证明,专家仍然可以追踪交易。如果用户不慎与犯罪地址进行交互,就有资产被冻结的风险。最好使用受监管的交易所,并避免使用不要求身份验证的平台。定期使用安全工具检查钱包的风险也是一个明智的做法。

对于执法部门和行业来说,协调行动至关重要。BlockSec的工作表明,区块链技术实际上是打击犯罪的有力工具。通过对地址进行分组和追踪跨链移动,我们可以揭露犯罪活动的真相。未来,各国必须共享更多数据,并强制交易所实时监控交易。这将有助于在源头阻止非法资金。

瑞安·韦丁的陨落是一个悲伤的故事。他从奥运明星沦为制裁名单上的一员。他的故事提醒我们,技术本身是中立的,但必须用于善。BlockSec将继续构建更先进的追踪模型,以保护用户并支持执法部门。我们的目标是建立一个安全、合法、值得信赖的加密世界。

目前,瑞安·詹姆斯·韦丁仍藏匿在墨西哥。美国国务院已将悬赏其抓捕的金额提高至1500万美元。这包括来自毒品奖励计划的1000万美元和FBI的500万美元。墨西哥大使馆甚至发布了如何举报线索的指南。任何掌握他下落、电话号码或同伙信息的人都可以通过以下渠道领取奖金:

-

FBI: 访问FBI官网的“十大通缉犯”页面www.fbi.gov/wanted/topten提交线索。

-

墨西哥总检察长办公室(FGR): 使用墨西哥总检察长办公室(FGR)的加密平台。

-

国际刑警组织: 联系当地国际刑警组织办事处,与联合工作组分享信息。

FBI保证所有线索都将保密。您可以在不透露身份的情况下领取奖金。