新加坡是加密支付公司最重要的市场之一。这就是为什么这么多团队密切关注新加坡金融管理局(MAS)的规定以及加密合规趋势。但这也正是许多公司误判形势的地方。他们看到了一个对创新友好的市场,并认为速度是主要的挑战。事实上,更困难的挑战在于控制。

这正是 MAS 和加密合规的连接点。新加坡金融管理局(MAS)评估公司不仅仅看产品愿景或市场潜力。它会考察公司在资金开始流动后能否管理风险。对于支付团队而言,这意味着合规不仅仅是上线后的法律步骤,而是使增长成为可能的一部分系统。

为什么 MAS 很重要

新加坡是关键市场

新加坡之所以重要,是因为它是一个拥有明确规则的可信赖的金融中心。这使其对交易所、钱包、场外交易商、支付公司和稳定币业务具有吸引力。许多团队希望在新加坡发展。还有许多团队研究新加坡,因为 MAS 常常预示着加密合规标准未来的走向。

核心问题很简单:MAS 对那些转移与加密相关的价值的公司有什么期望?简短的回答是,MAS 的期望远不止于政策措辞。它期望的是真正的控制。

MAS 塑造信任

MAS 的作用远不止于批准牌照。它塑造了市场的信任标准。它影响公司如何 onboarding 用户、监控交易、处理事件以及向银行、合作伙伴和监管机构解释风险。

这一点很重要,因为支付公司不仅仅因为产品质量而受到评判。它们也因为控制质量而受到评判。一家公司可以提供顺畅的支付服务,但如果其合规和监控系统薄弱,仍然会带来严重的风险。

在新加坡,信任是可操作的。MAS 期望公司将信任构建到流程、控制和决策中。

MAS 并非反对加密

很容易将 MAS 描述为“对加密友好”或“严格”。这两个标签都不能充分说明问题。MAS 更像是对创新持开放态度,但不愿意接受薄弱的控制。

这种区别很重要。MAS 并不试图阻止加密支付活动。它试图阻止公司在无法解释风险的情况下转移价值。从 BlockSec 的角度来看,这是理解新加坡加密合规的正确方式。

MAS 监管什么

PSA 奠定基础

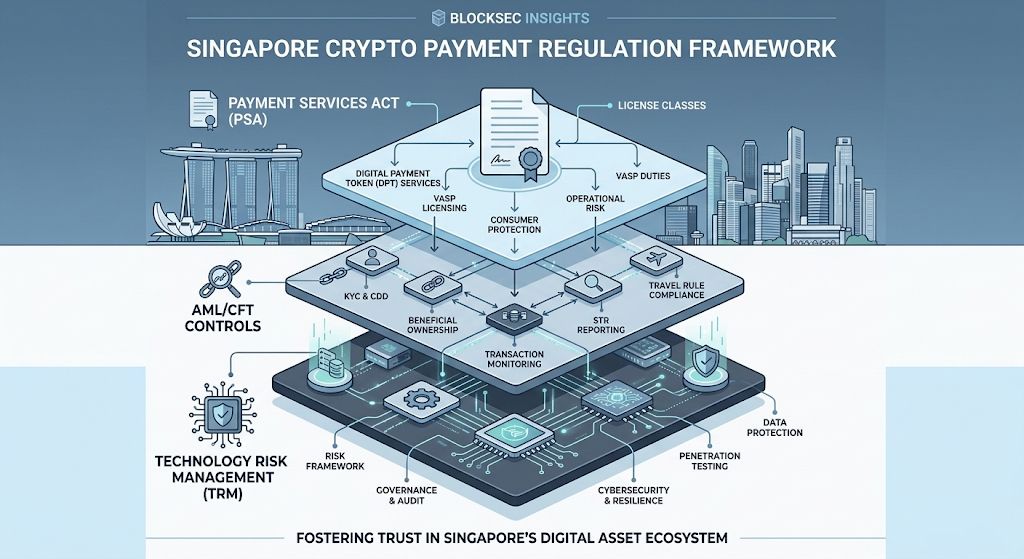

对于支付公司而言,《支付服务法》(PSA)是起点。它是告诉公司其活动是否属于受监管支付服务的主要框架。对于与**数字支付代币(DPT)**活动相关的服务,它也同样重要。

MAS 关注的是实际活动,而不是营销语言。一个团队可能将其自身描述为支付平台、结算层或商户工具。但如果该服务以错误的方式触及 DPT 活动,合规负担就会改变。

截至 2026 年 3 月 12 日,MAS 列出了 37 家公司,全部被列为主要支付机构。这告诉我们 MAS 不会将该领域视为一个轻度监管的类别。

合法不代表监管宽松

新加坡的加密支付活动可以是合法的。但合法不代表宽松。MAS 在其《货币常见问题解答》(Currency FAQs)中也明确指出,MAS 发行的纸币和硬币是新加坡的法定货币。加密货币不享有相同的地位,尽管受监管的加密相关支付服务仍然可以合法运营。

这有助于解释 MAS 的方法。监管机构并没有给支付公司一张空白支票。它表明,如果他们想在新加坡转移价值,就需要围绕该活动建立强大的合规框架。

技术风险也很重要

许多团队认为加密合规主要与反洗钱/反恐融资(AML/CFT)有关。这种观点过于狭隘。MAS 也关心技术风险和系统弹性。MAS 发布了《技术风险管理常见问题解答》(Technology Risk Management FAQs),其中明确涵盖了持有数字支付代币服务牌照的支付服务持牌人。

这正是许多公司错失深层要点的部分。在加密支付中,合规和安全并非独立的领域。薄弱的监控系统是合规问题。延迟的事件响应可能成为监管问题。糟糕的交易审查流程可能兼具两者。

为什么支付公司感受到压力

支付暴露了薄弱的控制

支付业务比许多其他加密产品更快地暴露了薄弱的控制,因此支付公司较早感受到 MAS 的压力。资金快速流动。价值在账户、链和交易对手之间转移。商户流程在紧迫的时间表内结算。跨境路径增加了复杂性。

这意味着错误不会停留在抽象层面。它们会出现在实际运营中。薄弱的审查流程会变成用户摩擦。错失的风险信号会变成风险敞口。缓慢的升级路径会成为真正的业务问题。

这就是为什么公司经常发现,合规不仅仅是一个法律问题。它也是一个速度问题、一个信任问题和一个运营问题。

KYC 只是开始

许多公司仍然围绕 onboarding 构建合规。他们专注于 KYC,然后就认为核心工作已经完成。对于加密支付而言,这种逻辑过早失效。

KYC 有助于确定客户是谁。它无法回答资产来自哪里、走了什么路径,或者资金是否与黑客攻击、诈骗团伙、制裁风险或其他风险来源有关。在支付流程中,这些问题每天都很重要。

这就是为什么新加坡的实际合规模式已经超越了 onboarding。MAS 期望公司围绕资产流动建立实时的风险控制,而不仅仅是门口的身份验证。

链上风险不断变化

链上风险并非一成不变。地址会改变。风险团伙会演变。资金会被桥接、拆分、存放和重新进入。上个月看起来正常的钱包,现在可能就不正常了。

对于支付公司而言,这意味着延迟审查通常是薄弱审查。如果一个团队要数小时后才能理解一个有风险的流动,平台可能已经承担了风险。在一个 MAS 期望公司证明控制能力的市场中,这种延迟至关重要。

MAS 的期望

公司必须了解自己的地位

第一个期望很简单。公司需要了解它们在新加坡实际从事的是什么活动。不是内部团队称它为什么。也不是营销页面怎么说。实际的产品流动至关重要。

这听起来很明显,但很多问题都始于此。支付公司通常发展迅速。一个产品开始是一种服务,然后会增加托管功能、商户结算、钱包流动或跨境功能。如果合规模式没有与产品同步发展,风险就会悄悄累积。

公司必须了解自己的客户

客户尽职调查仍然很重要。MAS 期望公司了解客户是谁、公司与该客户有何关系,以及何处需要加强审查。

但这只是第一层。在加密支付中,干净的 onboarding 文件并不能保证干净的交易流程。支付公司需要在客户上线后继续关注。

公司必须监控交易

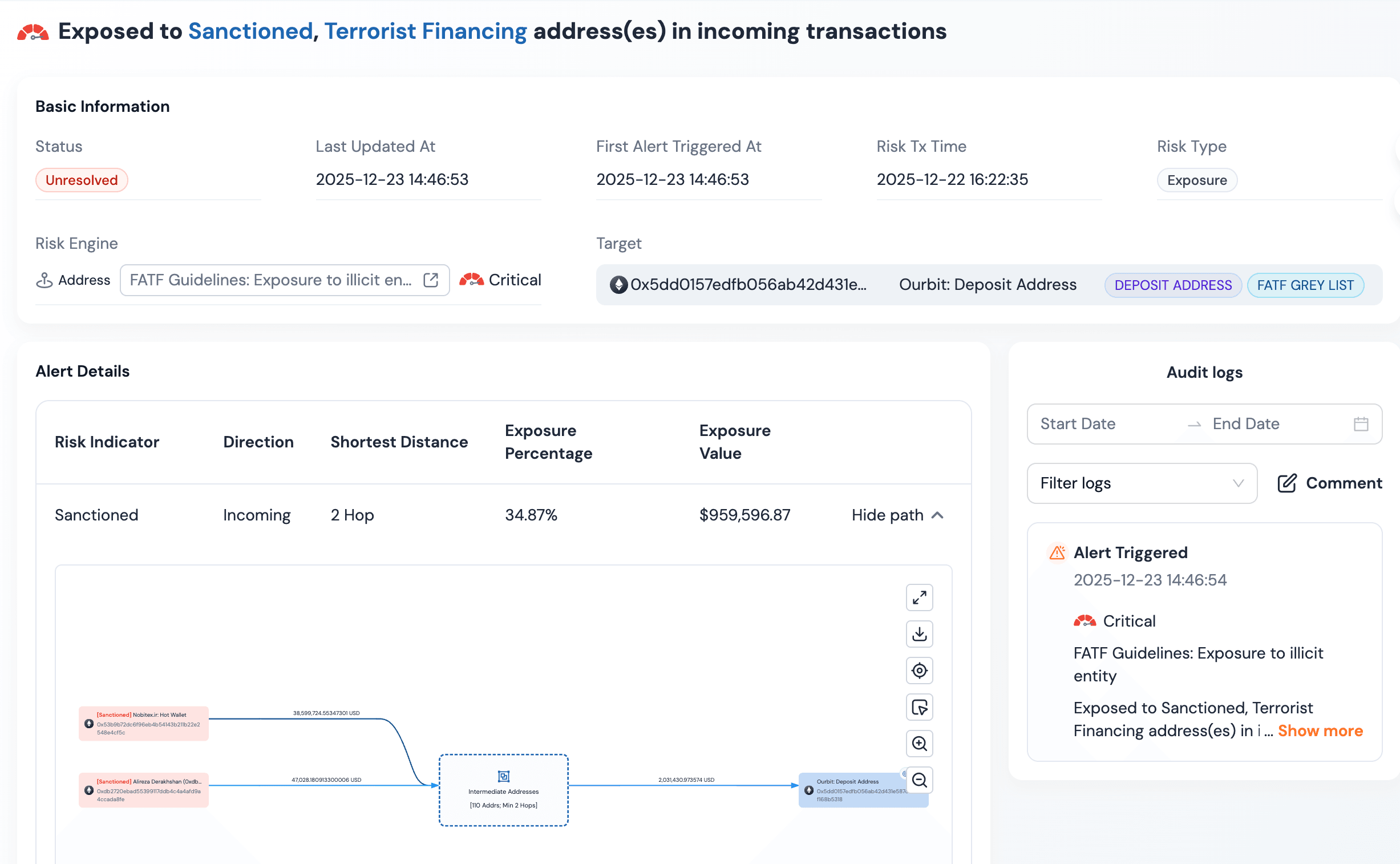

这是许多团队要么成熟,要么停滞的地方。监控必须在 onboarding 之后继续。公司需要留意可疑行为、异常资金路径、高风险交易对手以及交易模式的变化。

这听起来很简单,但实践起来却很困难。加密交易不像银行电汇。资金可以通过钱包、链、桥和合约进行转移,这使得手动审查速度太慢且范围太窄。

从 BlockSec 的角度来看,这是真正的压力点。公司之所以陷入困境,不是因为 MAS 的规定难读。它们之所以陷入困境,是因为将 MAS 的期望转化为实时控制在操作上非常困难。

公司必须保留记录

MAS 式的合规也依赖于记录保存和明确的决策。如果一项交易被允许、延迟、升级或阻止,公司应能解释原因。这意味着要保持警报、审查、决策和结果的清晰轨迹。

这不仅仅是为了日后满足 MAS。它也有助于内部问责、合作伙伴尽职调查、银行关系以及事件后分析。一个没有记忆的控制系统不是一个强大的控制系统。

强大的控制是如何工作的

筛选将战线提前

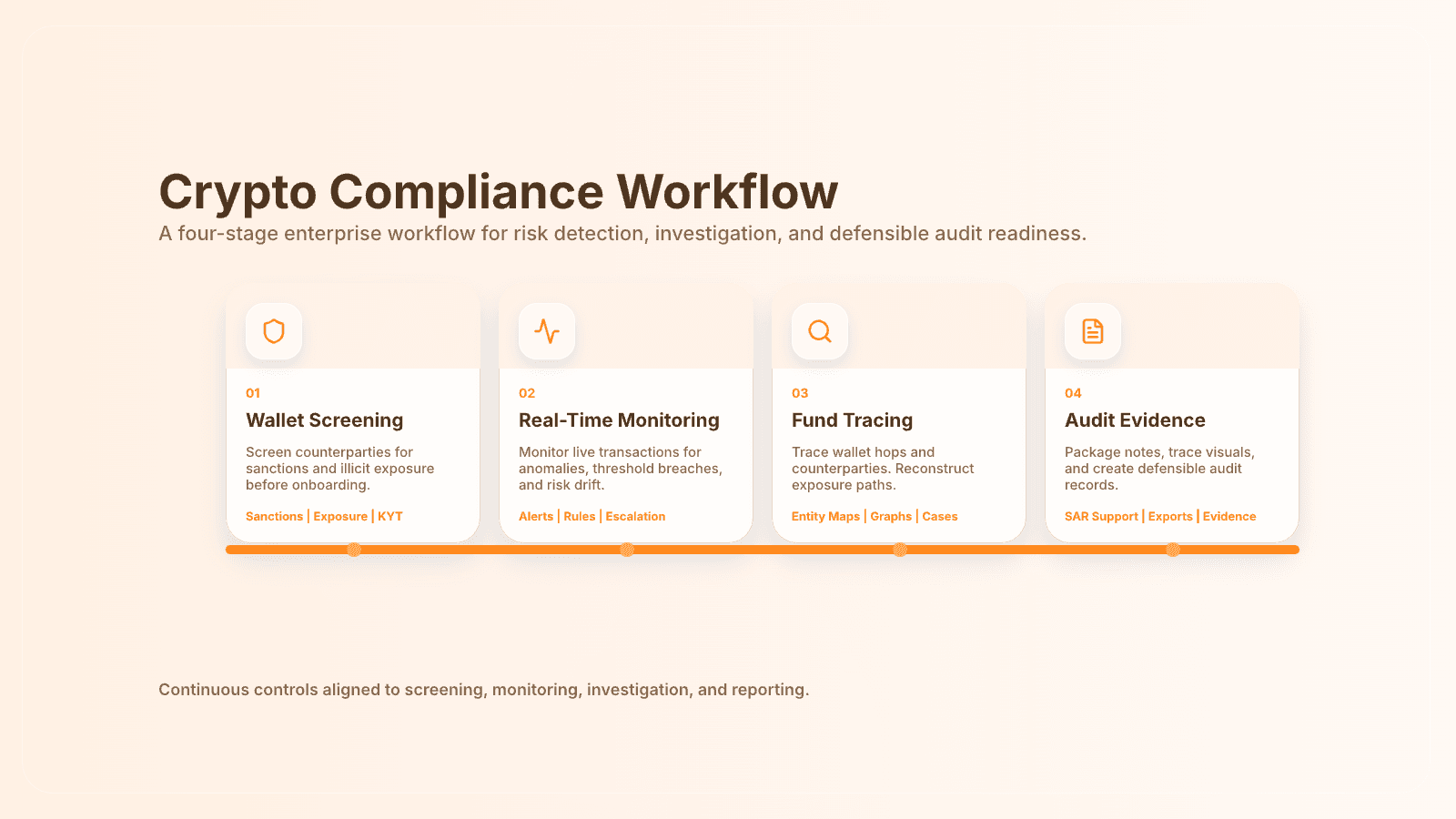

强大的合规堆栈在损失发生之前就开始运作。钱包筛选可以帮助公司在价值进入平台之前就了解交易对手是否带有制裁风险、非法敞口或其他警告信号。

这一点很重要,因为一旦风险资金进入支付系统,清理起来会困难得多。控制点越早,控制就越有效。

BlockSec 的 加密支付解决方案 页面清晰地阐述了这一转变:支付公司需要实时的 KYA/KYT、动态控制和证据就绪的工作流程,而不仅仅是静态检查。

监控保持系统活力

第二层是实时交易监控。只筛选一次是不够的,因为风险会随着时间而变化。用户的交易对手可能改变。资金来源可能改变。资产的路径可能改变。

只在 onboarding 时检查风险的支付公司并没有真正管理一个活动的系统。它管理的是一个快照。

这正是 BlockSec 在 Phalcon Compliance 中解决的问题,其中筛选、实时监控、案件管理和报告都构建在一个工作流程中。

追踪解释疑难案件

当一笔交易被标记时,团队需要的不仅仅是一个分数。它们需要上下文。资金来自哪里?它们接触了哪些团伙?这是正常流程,还是遵循了可疑的路径?

这就是追踪变得重要的原因。警报告诉团队可能存在问题。追踪有助于解释问题。对于支付公司来说,这通常是噪音和可辩护行动之间的区别。

BlockSec 的文章 2026 年的加密交易所合规,重点是实时 AML/CFT 控制 从交易所的角度提出了同样的观点:当风险本身存在于资金流动中时,KYC 和基本的 AML 是不够的。

证据保护业务

最后一层是证据。优秀的公司会记录警报逻辑、审查笔记、升级决策和结果。这在审计、合作伙伴审查和实际调查中都有帮助。它也有助于团队随着时间的推移改进其控制。

换句话说,合规不仅需要检测。它还需要解释。

这对行业意味着什么

合规已成为基础设施

对于新加坡的支付公司而言,加密合规不再是围绕业务的薄薄的法律外壳。它本身就是业务的一部分。它决定了一个公司是否能够与合作伙伴一起扩展、支持商户、保持银行渠道畅通以及在不丧失动力的同时应对审查。

这就是为什么最优秀的运营商不再问他们能逃避多少合规。他们问的是什么样的控制系统能让他们在不破坏信任的情况下发展。

MAS 提高了标准

清晰地来看,MAS 正在为市场做一件重要的事情。新加坡金融管理局正在提高对一家严肃支付公司应具备标准的门槛。不是一个信息传递圆滑的公司,而是一个能够解释流动、管理风险、响应事件并支持真正监管的公司。

这是该行业的一个健康方向。随着加密支付变得越来越有用,薄弱控制的成本也在增加。在新加坡生存下来的公司将是那些能够快速行动而不失纪律的公司。

信任决定谁能长久

这是最清晰的启示。MAS 和加密合规紧密相连,因为 MAS 实际上正在定义新加坡可信赖的加密支付基础设施应该是什么样子。

对于支付团队来说,教训很简单。MAS 并不要求公司做到完美。它要求他们变得可辩护。在实践中,这意味着在业务仍在运转的同时,筛选钱包、监控交易、追踪风险流动和记录决策。

这也是强大的合规成为增长优势的地方。它支持信任,而在支付领域,信任决定谁能长久。