本篇博文将展示如何使用 MetaSleuth (@MetaSleuth) 来分析一次网络钓鱼攻击。

涉及的地址

为了更好地说明,我们在下文中展示了涉及的地址及其缩写。

- 0x46fbe491614e1ab6623e505e5e031ebf321cb522 (0x46fb…b522) - 可能的匿名交易所 (无需 KYC 的交易所)

- 0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11 (0xc40a…be11) - 攻击者控制的地址

- 0xc75368c5054d883a1923fc2d07cd2033e05a524b (0xc753…524b) - 攻击者控制的地址

- 0xcc2015d66d95a3f58d8ab0c8d8bcb968212f9ebe (0xcc20…9ebe) - 可能的匿名交易所

网络钓鱼是如何运作的?

网络钓鱼网站是 https://leverj-cake.com。这是一个简单的授权网络钓鱼。

它要求用户授权 USDT 到一个 EOA 地址 0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11。

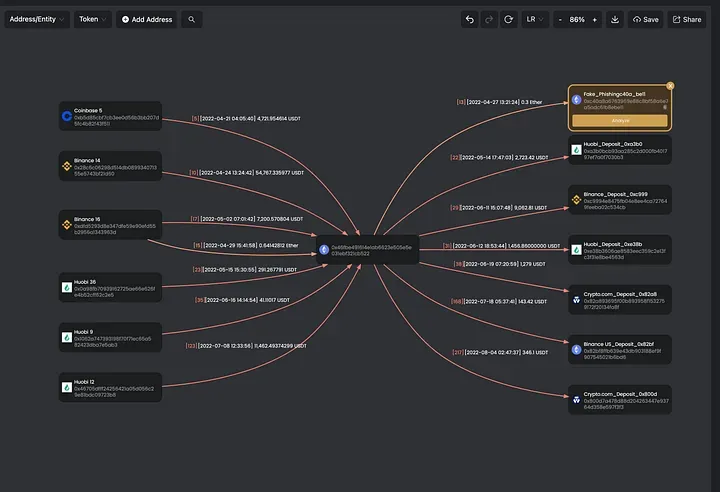

智能分析

然后,我们使用 MetaSleuth 的智能分析功能对 0xc40a…be11 进行分析。

https://metasleuth.io/result/eth/0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11

这个图看起来很奇怪!网络钓鱼地址 0xc40a…be11 只有一个来自 0x46fb…b522 的入账交易。它没有出账交易。

然后我们查看 Etherscan 的交易。这个图与实际交易一致。

-

首先,由于网络钓鱼地址 0xc40a…be11 被授予了受害者地址的授权权限,它会将 USDT 从受害者地址转移到另一个地址 0xc753…524b,而不是自己。因此,没有从网络钓鱼地址进出的代币转移。

-

其次,来自 0x46fb…b522 的以太币是为了支付转移受害者 USDT 的 Gas 费。

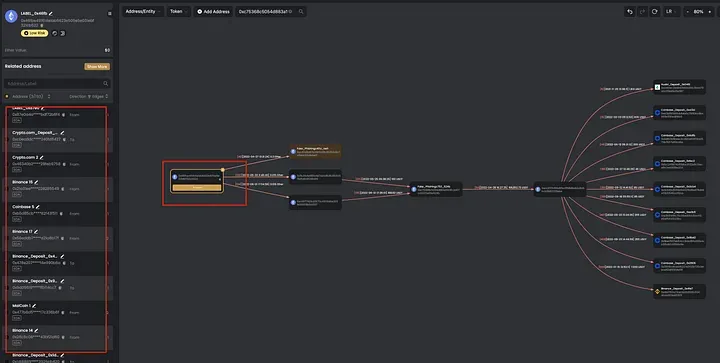

添加新地址

然后我们将这个地址 (0xc753…524b) 添加到图中,然后点击分析按钮对该地址进行分析。图变得复杂了。如果在图中找不到地址,我们可以使用搜索按钮来搜索地址。找到的地址将被突出显示。

过滤地址

由于节点太多,我们可以过滤图。我们可以删除来自网络钓鱼地址的大部分入账交易,因为它们是受害者。但我们仍然保留两个入账交易,因为它们与 0x46fb…b522 和 0xc40a…be11 相关。

问题 1:0x46fb…b522 是否由攻击者控制?

我们怀疑 0x46fb…b522 可能是某种匿名交易所。因为我们可以看到这个节点有很多入账/出账交易,其中一些来自 CEX 交易所。

如果这个地址 0x46fb…b522 是匿名交易所,那么给 0xc40a…be11 的 Gas 费就来自于匿名交易所,以隐藏其真实身份。我们可以为该地址添加自定义标签。

问题 2:0xcc20…9ebe 是否为攻击者控制的地址?

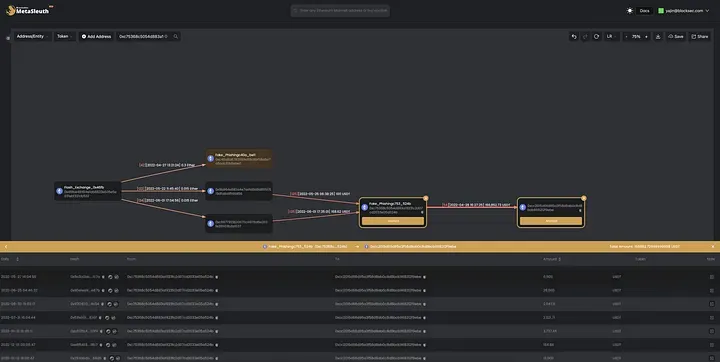

我们发现攻击者 0xc753…524b 将大部分利润转移到了 0xcc20…9ebe。请注意,在图中,我们将相同方向的相同代币交易合并为一条边。边上显示日期是第一次代币交易日期。我们可以点击边来显示 0xc753…524b 和 0xcc20…9ebe 之间的详细交易信息。

点击更多:

最近一笔交易发生在 2023 年 1 月 12 日,金额为 13,000 USDT。

我们还发现 0xcc20…9ebe 有 83 个交互地址,其中大部分是 CEX 地址。我们高度怀疑 0xcc20…9ebe 是一个匿名交易所地址,而不是攻击者控制的地址。

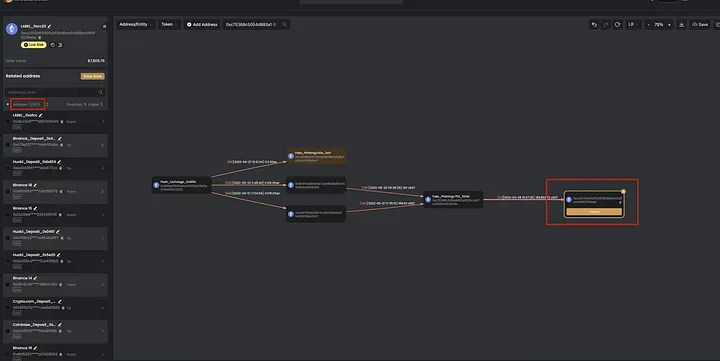

问题 3:如何获取更多受害者信息

现在我们可以通过点击 0xc753…524b 并使用 From 来定位所有入账交易,将更多受害者添加到图中。

有趣的是,我们发现 0xc753…524b 也从匿名交易所地址 0x46fb…b522 接收了 0.15 以太币。我们认为这是为了支付转移利润的 Gas 费。

总结

从这次分析中,我们可以得出以下结论:

-

攻击者使用网络钓鱼地址 0xc40a…be11 诱骗用户授予其授权权限。

-

网络钓鱼地址 0xc40a…be11 将受害者的 USDT 转移到 0xc753…524b。

-

攻击者定期将利润转移到一个匿名交易所地址 0xcc20…9ebe。

MetaSleuth 提供了一种快速分析地址之间交易的方法。我们可以使用地址搜索、自定义标签和智能分析来全面了解地址之间的关系。

未来我们将提供更多分析示例。敬请关注。

关于 MetaSleuth

MetaSleuth 是 BlockSec 开发的一个综合性平台,旨在帮助用户有效跟踪和调查所有加密活动。有了 MetaSleuth,用户可以轻松跟踪资金、可视化资金流、监控实时资金动向、保存重要信息,并通过与他人分享他们的发现来进行协作。目前,我们支持包括比特币 (BTC)、以太坊 (ETH)、波场 (TRX)、Polygon (MATIC) 等在内的 13 种不同的区块链。

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam