作者:JP Intelligence On Chain

背景

加密货币领域经历了巨大的动荡,2022年全球盗窃金额高达37亿美元。尽管2023年此类盗窃事件有所下降,但总体网络盗窃趋势仍在上升。

Intelligence Onchain 是一家研究和调查组织,同时也是 Armored 的创始人,Armored 致力于通过与 BlockSec 等信誉良好的合作伙伴建立关系来保护协议免受剥削。在这篇博文中,JP 将对 Metasleuth 进行富有洞察力的概述,该工具对于以对受害者、执法部门和律师有意义的方式可视化交易至关重要。

内容

我是 JP,Intelligence Onchain(一家研究和调查组织)的创始人,同时也是 Armored 的创始人,Armored 是一家致力于通过与 BlockSec 等尊贵合作伙伴的众多合作来保护协议免受剥削的公司。

今天,我想讨论 Metasleuth,一个我几乎每天都在使用的工具。它协助我进行调查,并以对受害者、执法部门和律师都有意义的方式可视化交易。Metasleuth 是 IOC 所有调查员在调查中的首选可视化工具。让我们深入探讨为什么使用 Metasleuth 这样的工具至关重要。

可视化技术

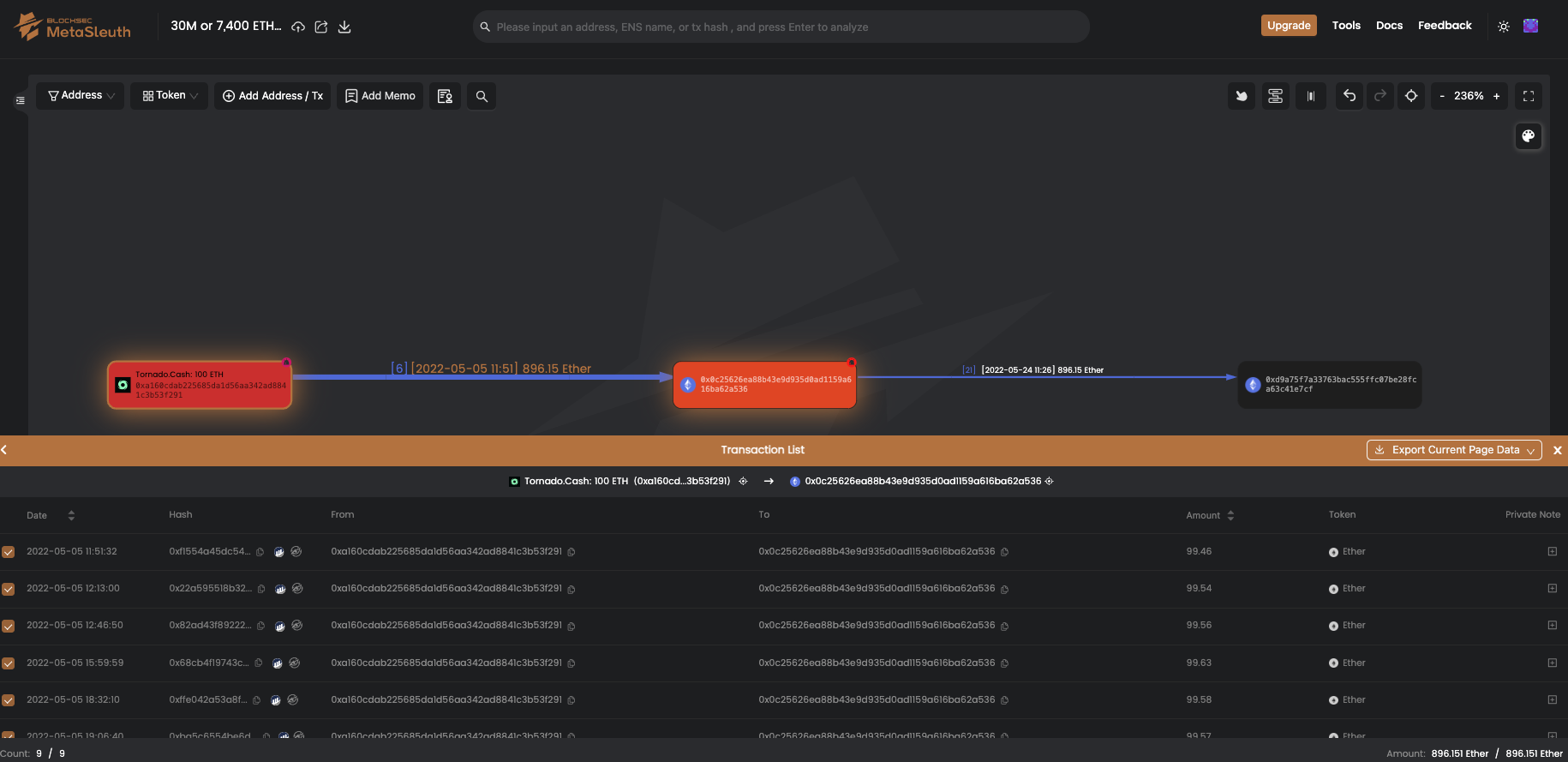

在导航方面,资金通常从左流向右,尽管也有例外,尤其是在图表扩展时。您可以在此处与各种节点进行交互;例如,这是一个节点,这些也是。这个代表一个合约。

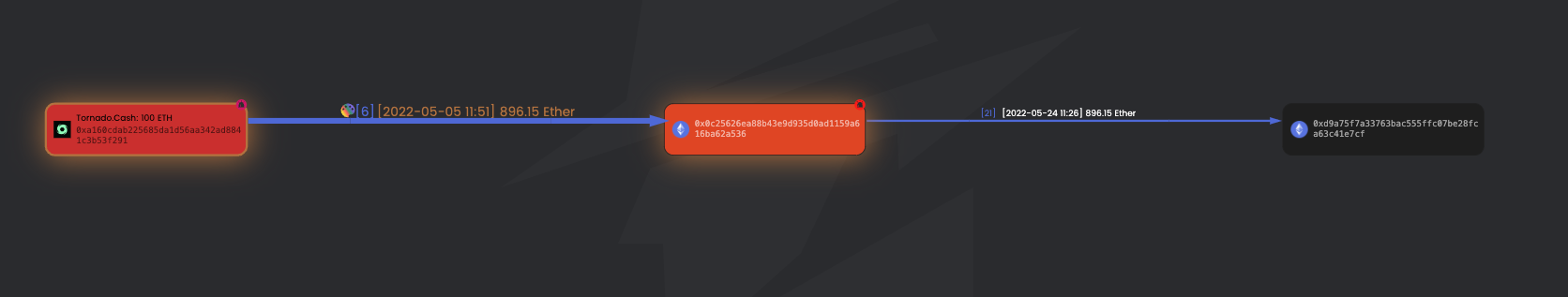

Tornado Cash 是一个与洗钱相关的协议,并且是非法的。因此,让我们将其标记为红色,以示危险。认识到该用户是 Tornado Cash 资金的接收者,我们可以为他们分配不同的颜色以表示他们的参与,但仍然表示他们处于法律的错误一边。

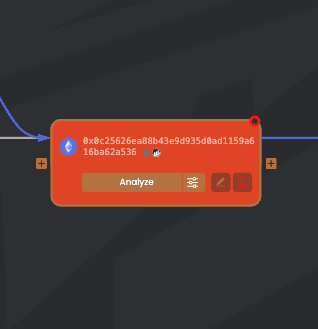

随着资金的流动,理论上这个个人是原始发送者的可能性较小,但这取决于交易的细节。Metasleuth 允许您深入研究特定的以太坊地址,过滤交易,并指定您看到的内容,例如 ERC-20 代币,以及确定特定的时间范围。此功能非常有用。

分析功能

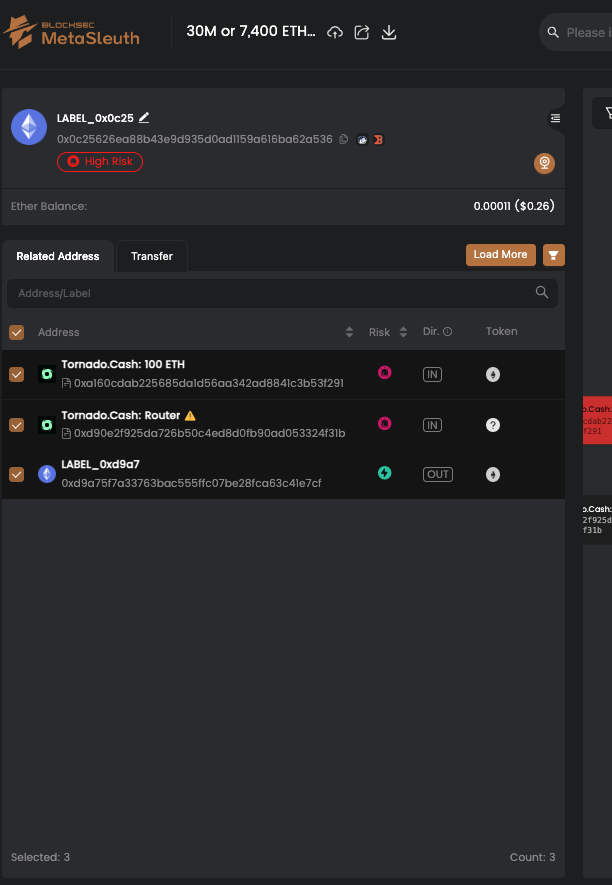

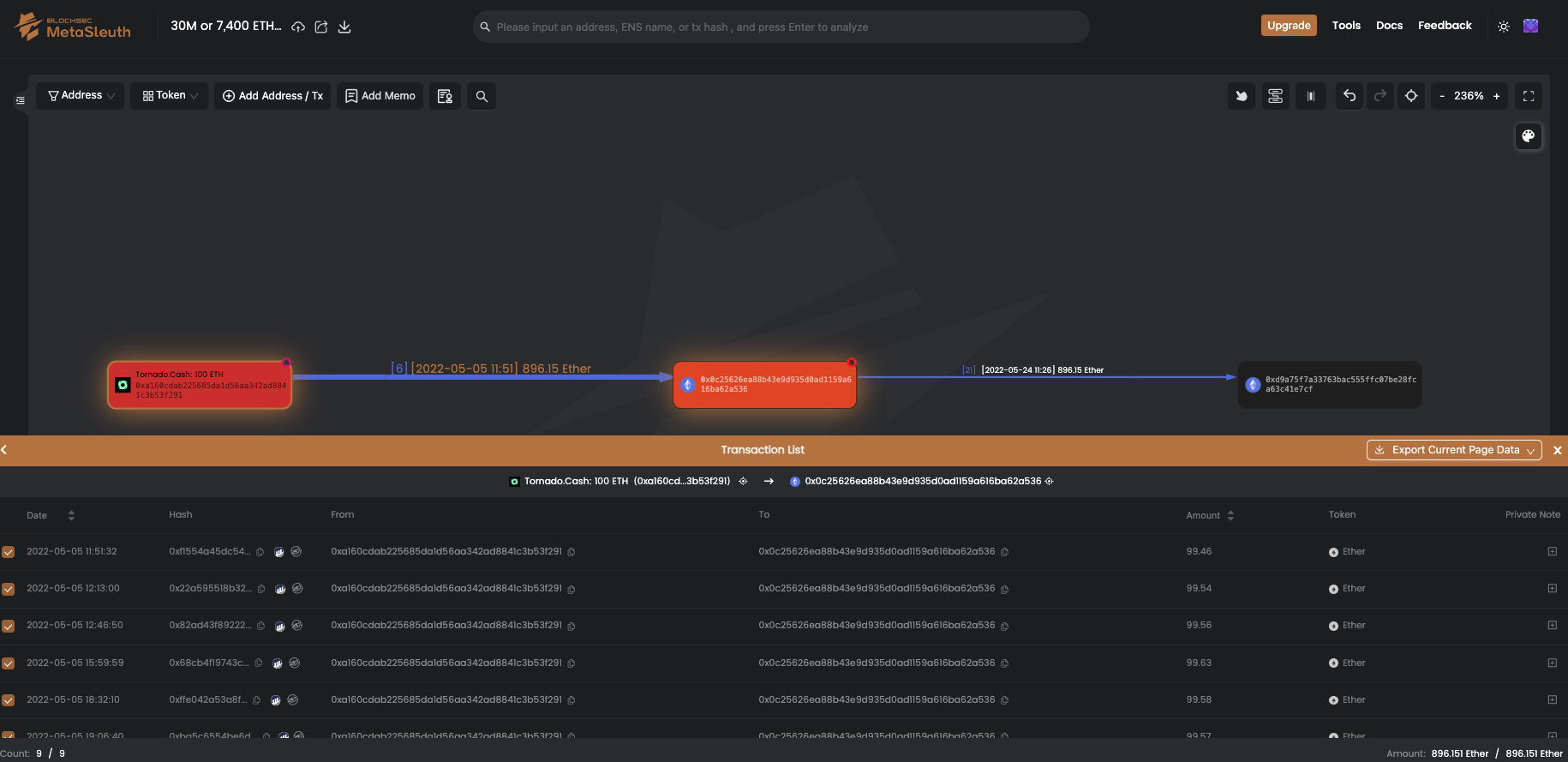

如果我们选择分析此地址,“分析”功能将在左侧面板显示所有重要交易。在这里我们可以看到交易次数非常少。在导航方面,我们有“相关地址”和“转账”选项卡。

相关地址

“相关地址”选项卡显示了哪些地址有过互动。例如,我们注意到一笔来自 Tornado 的 1000 美元交易,标有黄色的感叹号,可能表示零价值代币或无关事件,甚至可能是骗局。我们可以选择隐藏此类交易。

自动布局

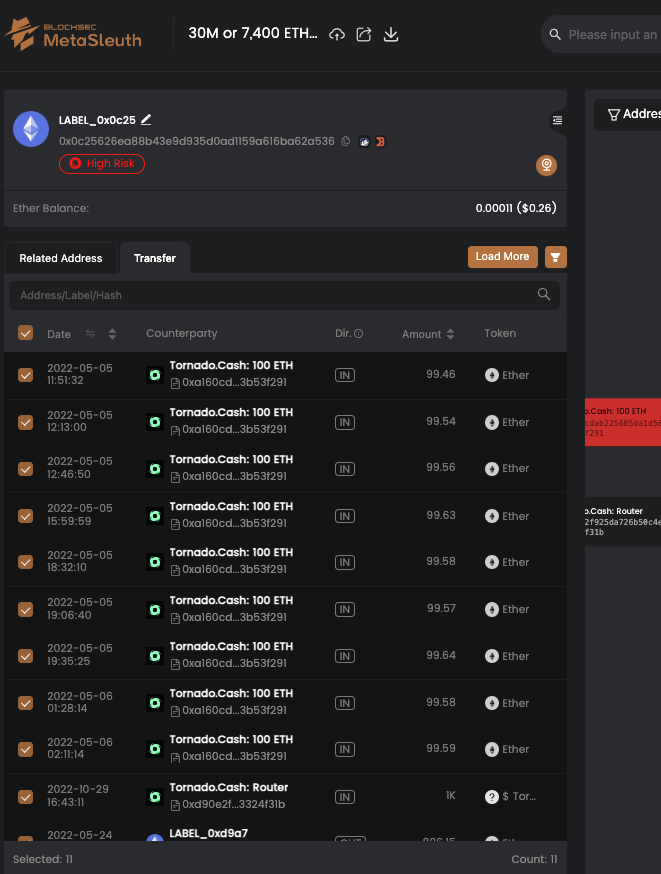

对于喜欢整洁的人来说,“自动布局”按钮可以整齐地重新组织一切。区分“相关地址”和“转账”选项卡很重要。前者显示一个地址作为 Tornado Cash 的接收者,而后者显示所有入站交易。

边列表

如果您单击连接两个节点的线,将弹出一个边列表。单击“详细信息”将显示所有交易哈希、指向它们的链接,包括指向 Phalcon 的链接、涉及的地址以及转移的金额。如果您正在进行调查并对某个特定边感兴趣,您可以将数据导出到 CSV,这对于为受害者或执法部门生成报告非常方便。

让我们进一步探讨一下钱的去向。已经存入了大量的以太坊,并且排序图标有助于按时间顺序追踪交易。我们可以观察到,大约 900 个以太坊,价值约 360 万美元,已经存入然后转出到另一个地址。

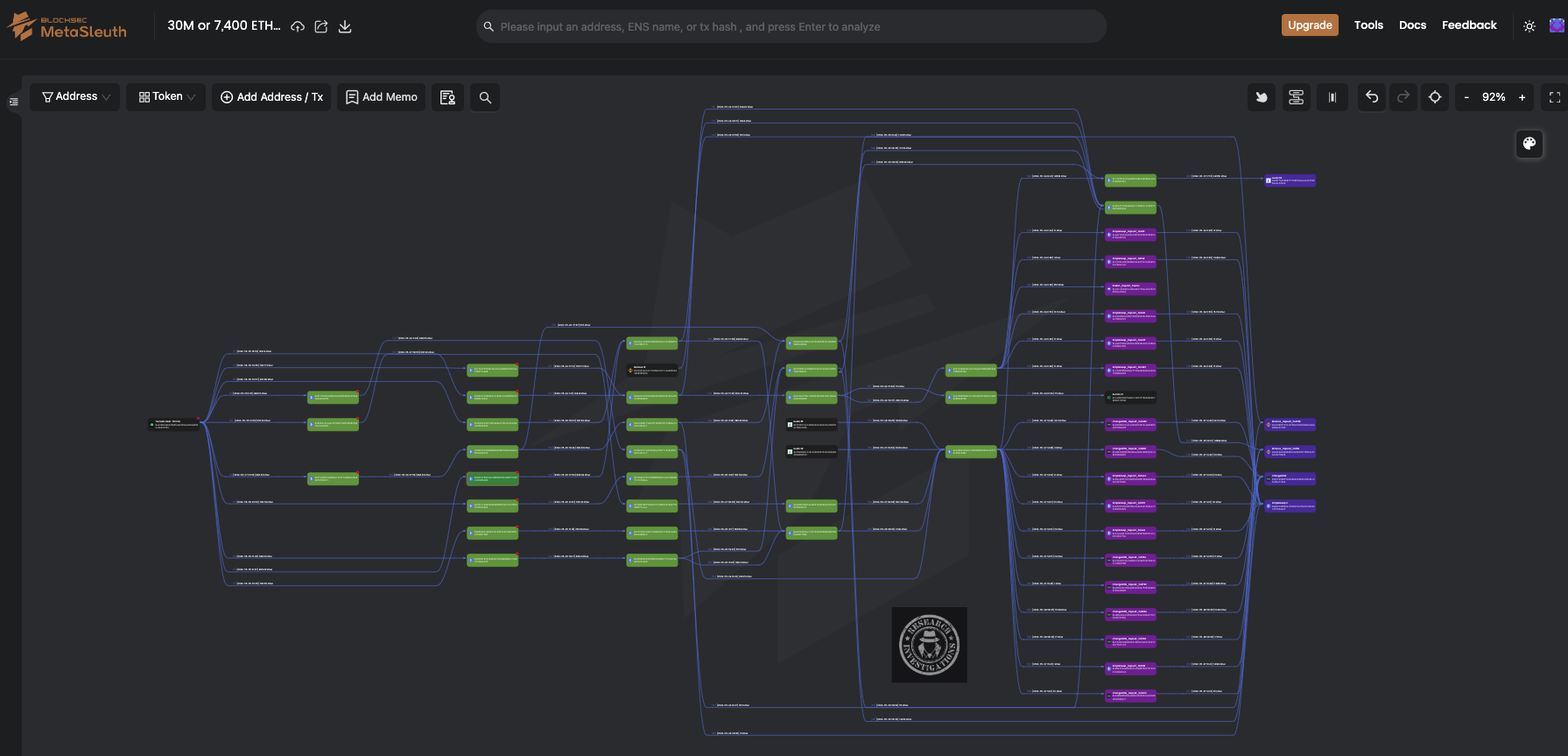

通过分析下一个地址,我们可以辨别出交易模式。鉴于交易次数有限,我们可以推断这是同一个人参与的。我们将开始新的颜色方案来追踪这些交易。每种颜色可以代表不同的实体,例如紫色代表中心化交易所,白色代表智能合约,红色代表攻击者,绿色代表受害者,以及根据需要添加其他颜色。

我们仍然怀疑这是攻击者,所以我们将他们染成黄色以追踪资金流向。我们注意到向 Binance 存入了多笔款项,这很重要,因为中心化交易所的存款地址将持有执法部门可以访问的关键信息。

结论

Metasleuth 的优势在于其追踪资产旅程的能力。我们可以识别出更多的以太坊被转移。为了让您了解规模,通过 Tornado Cash 进行的这种封闭的洗钱循环涉及约 7,400 个以太坊,约合 3000 万美元,所有这些都通过 Kraken、Simple Swab 和 Binance 等交易所进行。

本质上,MetaSleuth 促进了复杂交易网络的**可视化和分析,有助于识别和追踪非法资金流。