背景

随着Inscription概念前所未有地升温,顶级Inscription的价格飙升了数万倍,犯罪分子已抓住机会,利用Inscription的复杂性和新颖性进行各种形式的欺诈,这种现象日益猖獗。这些行为不仅对投资者的财务安全构成严重威胁,而且对整个Inscription生态系统的健康发展产生不利影响。为此,我们详细概述了三种典型的Inscription攻击案例,包括诈骗项目风险、转账错误和意外销毁的危险,以及中心化工具相关的风险,以及用户可以采取的相应预防措施。

Inscription安全风险与对策

1. 诈骗项目风险

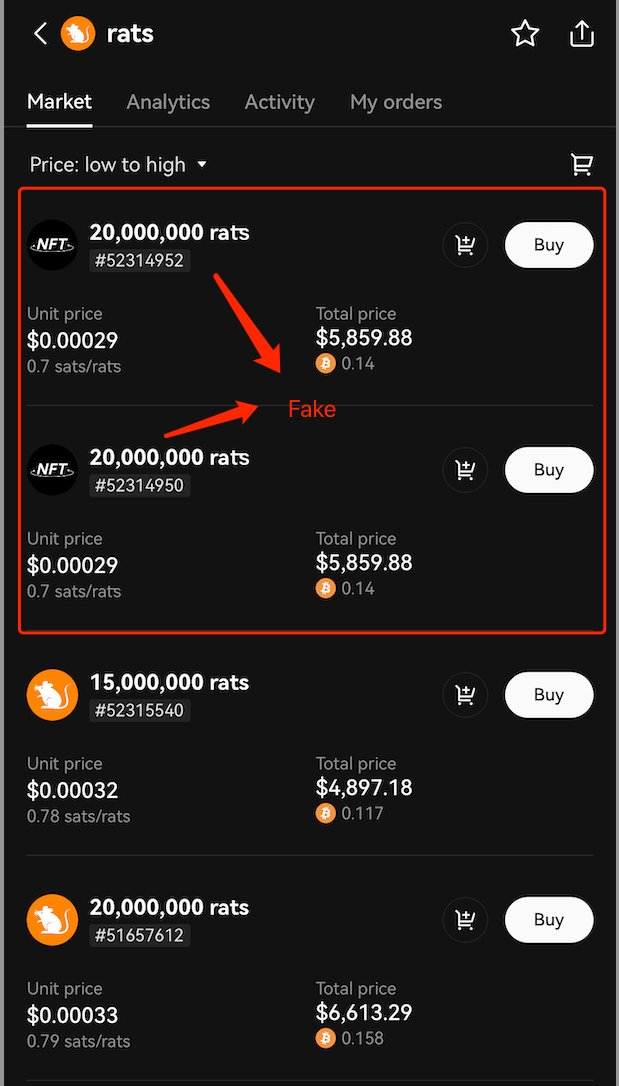

在当前的比特币协议下,项目识别主要依赖于部署操作期间指定的项目名称,并通过唯一的ID在索引器中识别。然而,普通用户通常只记住项目名称,并以此为基础进行交易。这种依赖名称的交易方式存在一定风险,因为存在大量视觉上相似但不同的ASCII字符串,这为视觉欺骗提供了机会。恶意行为者可以利用这些外观相似的字符串欺骗用户,使其相信他们正在与知名项目进行交易,从而发行与合法项目非常相似的虚假项目代币。此类诈骗通常发生在代币铸造过程中,此时恶意行为者会引导用户支付费用来获取实际上可能毫无价值的代币或其他虚拟资产。这些欺诈活动不仅损害用户利益,还会导致整个生态系统不稳定。 举例来说,让我们考虑一个名为“rats”的虚假项目。这个虚假的“rats”与合法的“rats”命名非常相似,使用了相似的ASCII字符。如果用户不仔细辨别名称,他们可能会被误导购买虚假的“rats”代币,从而导致经济损失。

除了虚假Inscription外,一些诈骗Inscription甚至在铸造过程中欺骗用户多付资金。例如,如图所示,在铸造Bitmap上的Inscription时,欺诈网页还要求用户向特定地址付款。如果用户未能注意到请求的付款金额,他们可能会遭受重大的经济损失。

**对策:避免从未经验证的来源铸造Inscription **可用于铸造Inscription的渠道多种多样,根据我们遇到的类型,包括:1. 项目自身的发行网站。2. Unisat等钱包的辅助工具。3. 其他第三方提供的工具。这些不同的Inscription铸造渠道可能会让用户感到困惑,无法辨别渠道的正确性和安全性,从而落入诈骗Inscription的陷阱。我们建议用户主要使用钱包服务或项目团队的官方发行网站来铸造Inscription。建议在铸造前验证网站的真实性,并仔细审查所需的铸造金额。 对于大规模批量铸造,我们建议使用钱包提供的辅助工具来进一步增强资金安全。

2. 意外转账和销毁风险

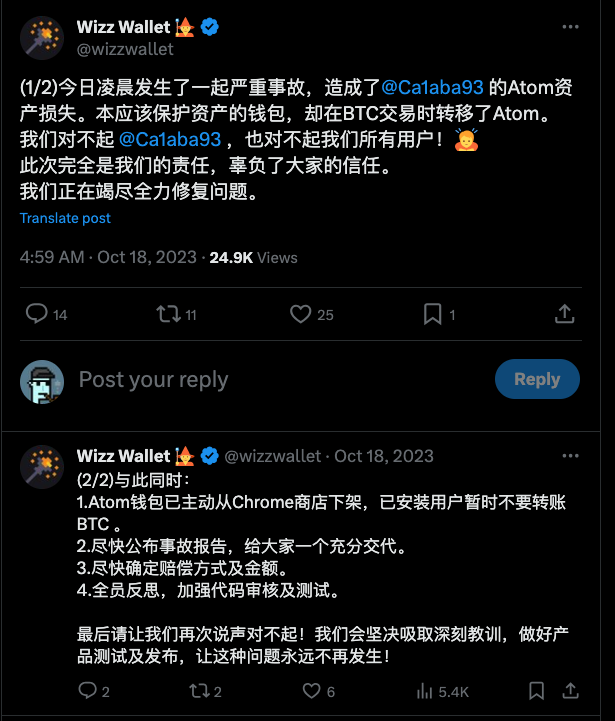

首先,意外转账是指Inscription的承载物在交易中被视为普通比特币的情况。由于Inscription附加在比特币交易中,传统的BTC钱包不会考虑Inscription附加的额外价值,只显示UTXO模型中锁定的比特币价值。一些用户可能在不完全了解Inscription的情况下进行传统交易。这可能导致钱包将Inscription误认为普通比特币资产,并与其他UTXO合并,然后发送到不正确的地址,导致不可逆的损失。

其次,意外销毁(burn)是指Inscription因被认为毫无价值或无意义而被销毁或删除的情况。由于Inscription不直接影响比特币在拆分模型中的所有权或价值,一些用户可能会错误地认为携带Inscription的比特币价值较低、不重要或无效,并选择将其与其他UTXO合并。这可能导致与Inscription相关的重要信息或资产永久丢失。

例如,如图所示,钱包错误地未能识别应受到保护的比特币交易中的Inscription。结果,它被视为“灰尘”并被移出,导致损失。

https://twitter.com/wizzwallet/status/1714385677985661245?s=20

**对策:准备专用的Inscription地址和钱包 **在拆分模型中,为防止用户误转账或销毁高价值的Inscription资产,建议用户准备专门用于Inscription的专用地址和钱包。此类做法可以有效降低意外操作的风险,并确保Inscription资产的安全。此地址应与常规交易地址区分开,以防止与标准比特币交易地址混淆。通过将Inscription交易与其他交易隔离,用户可以更好地控制和管理其Inscription资产。

3. 中心化工具风险

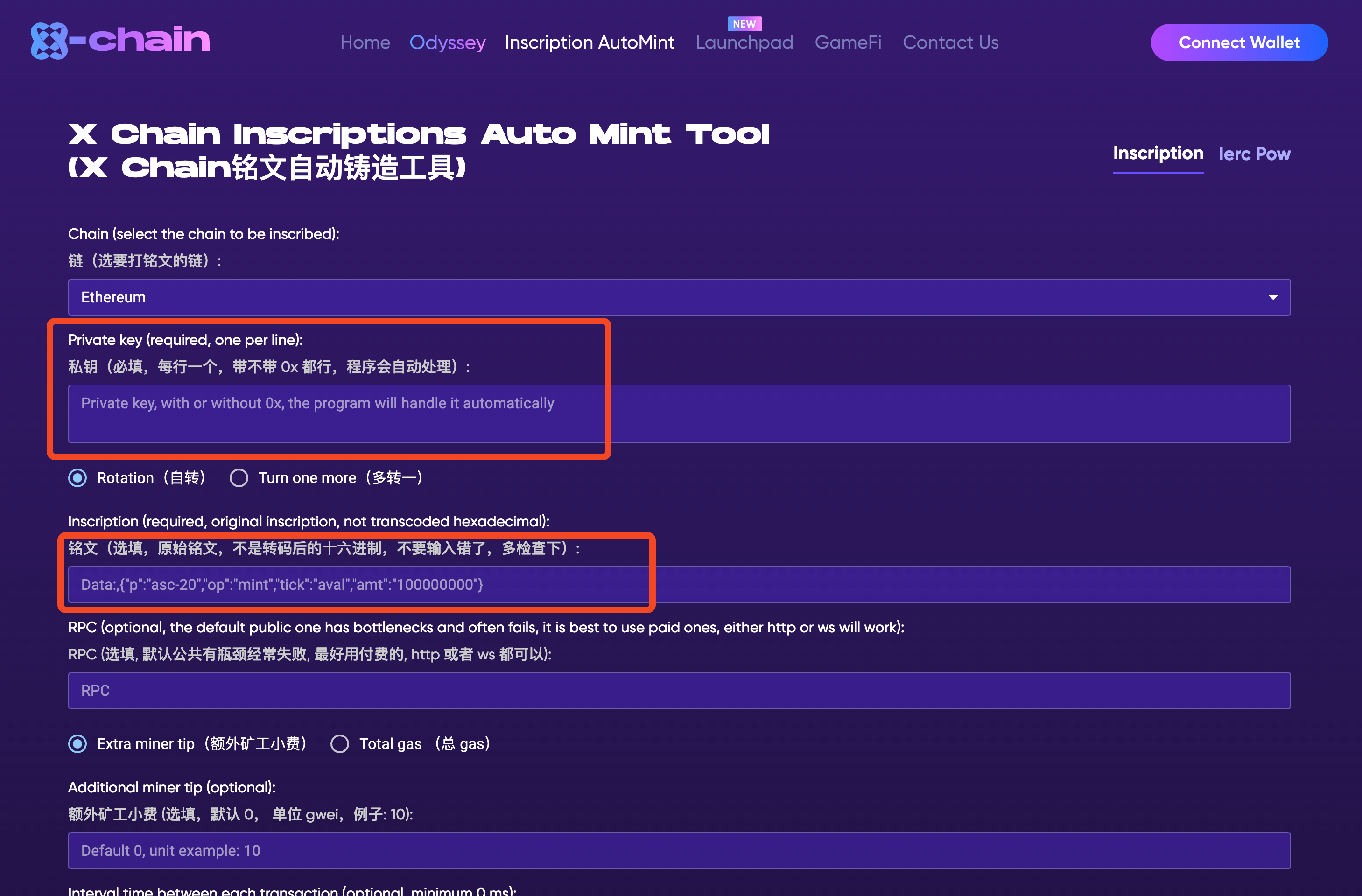

区块链的去中心化设计允许用户直接参与区块链生态系统;然而,通过复杂的RPC协议直接加入区块链生态系统过于复杂。因此,绝大多数用户选择依赖辅助工具来参与Inscription生态系统中的铸造和交易过程。

鉴于Inscription是一个新概念,其生态系统与成熟的ERC20框架相比仍处于起步阶段,许多辅助工具迅速涌现。其中大多数工具专注于功能实现,有时却忽视了安全考虑。例如,一些工具可能要求用户导入私钥进行交易签名,或者用户可能将资产委托给平台进行交易。 这些做法暴露了用户的私钥,而中心化工具实际上控制着用户的所有资产,这可能导致“拉盘”风险和其他形式的中心化漏洞。这些风险与某些钱包公司在获得私钥后卷走用户所有资产并随后宣布破产的案例相似。

例如,以下代理工具通过获取用户的私钥直接盗取用户的资金。

对策:使用安全的Inscription辅助工具

对策:使用安全的Inscription辅助工具

为了提高Inscription资产的安全性,用户应在知名的Inscription市场上进行交易和操作。例如,广受认可的Inscription探索和市场平台,如Geniidata (https://geniidata.com/Ordinals/index/brc20)、Ordiscan (https://ordiscan.com/) 和Etch Market (https://www.etch.market/market) 提供了安全的交易环境和可靠的Inscription信息。在这些信誉良好的平台上进行Inscription的铸造、交易和其他操作,可以提高用户的安全性。此外,用户应保持警惕,不要盲目信任未知网站提供的Inscription铸造和交易服务。在执行任何操作之前,应彻底研究并确认网站的声誉和安全措施。此外,用户必须确保不向任何不可信的第三方透露其私钥或其他敏感信息,以防止网络钓鱼或盗窃事件。

总结

在深入了解了Inscription诈骗的风险、转账错误和意外销毁的危险,以及中心化工具可能带来的威胁之后,我们可以看到,尽管Inscription生态系统充满了前景和可能性,但同时也伴随着诸多风险和挑战。用户在进行Inscription的交易和存储时必须高度警惕和谨慎。从使用官方渠道铸造Inscription、准备专用的Inscription地址和钱包,到选择安全的Inscription辅助工具,这些预防措施可以大大降低风险,保护用户资产的安全。总之,我们鼓励所有用户在参与Inscription市场时保持谨慎;在数字资产的世界里,安全永远是第一位的。

关于MetaSleuth

MetaSleuth是BlockSec开发的一个综合平台,旨在帮助用户有效跟踪和调查所有加密活动。通过MetaSleuth,用户可以轻松跟踪资金、可视化资金流、监控实时资金动向、保存重要信息,并通过与他人分享研究成果进行协作。目前,我们支持13种不同的区块链,包括比特币(BTC)、以太坊(ETH)、波场(TRX)、Polygon(MATIC)等。

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam