在本教程中,我们将介绍MetaSleuth的资金追踪功能。在调查过程中,我们通常希望追踪某个地址的流出资金。MetaSleuth通过支持单向资金流追踪来简化这一过程。

MetaSleuth教程:使用MetaSleuth的进阶分析进行轻量级资金追踪

接下来,我们将通过一个真实的钓鱼受害者追踪案例来演示此功能。追踪的地址是ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)。

什么是资金追踪以及为何选择MetaSleuth

MetaSleuth自创立之初,就致力于为分析师提供更便捷的可视化分析能力。在深入了解链上侦探社群和Web3社区后,我们发现最常见的任务之一是在指定时间范围内追踪特定地址的流出资金。

例如,这包括追踪受害者地址被盗资金以追回损失,监控“聪明钱”的动向以进行更好的投资,以及出于反洗钱(AML)目的追踪可疑交易。

然而,这些活跃地址的资金流可能极其复杂,涉及多种代币、不同的目标以及跨越很长的时间段。这种情况给链上侦探带来了麻烦,他们必须花费时间提取相关信息以供分析。

为了解决这个问题,MetaSleuth提供了所有辅助工具中最轻量级/最佳用户体验/最快解决方案。

案例详情

-

背景:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713) 在一次钓鱼诈骗中遭受了巨大损失。一位愤怒的链上侦探被指派找出被盗资金的去向并揭露隐藏的钓鱼团伙。

-

辅助工具:Metasleuth.io 中的进阶分析功能

-

已知线索

受害者:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

时间:大约在 2023.02.25 - 2023.02.27

损失资产:未知代币,未知数量

网络:以太坊

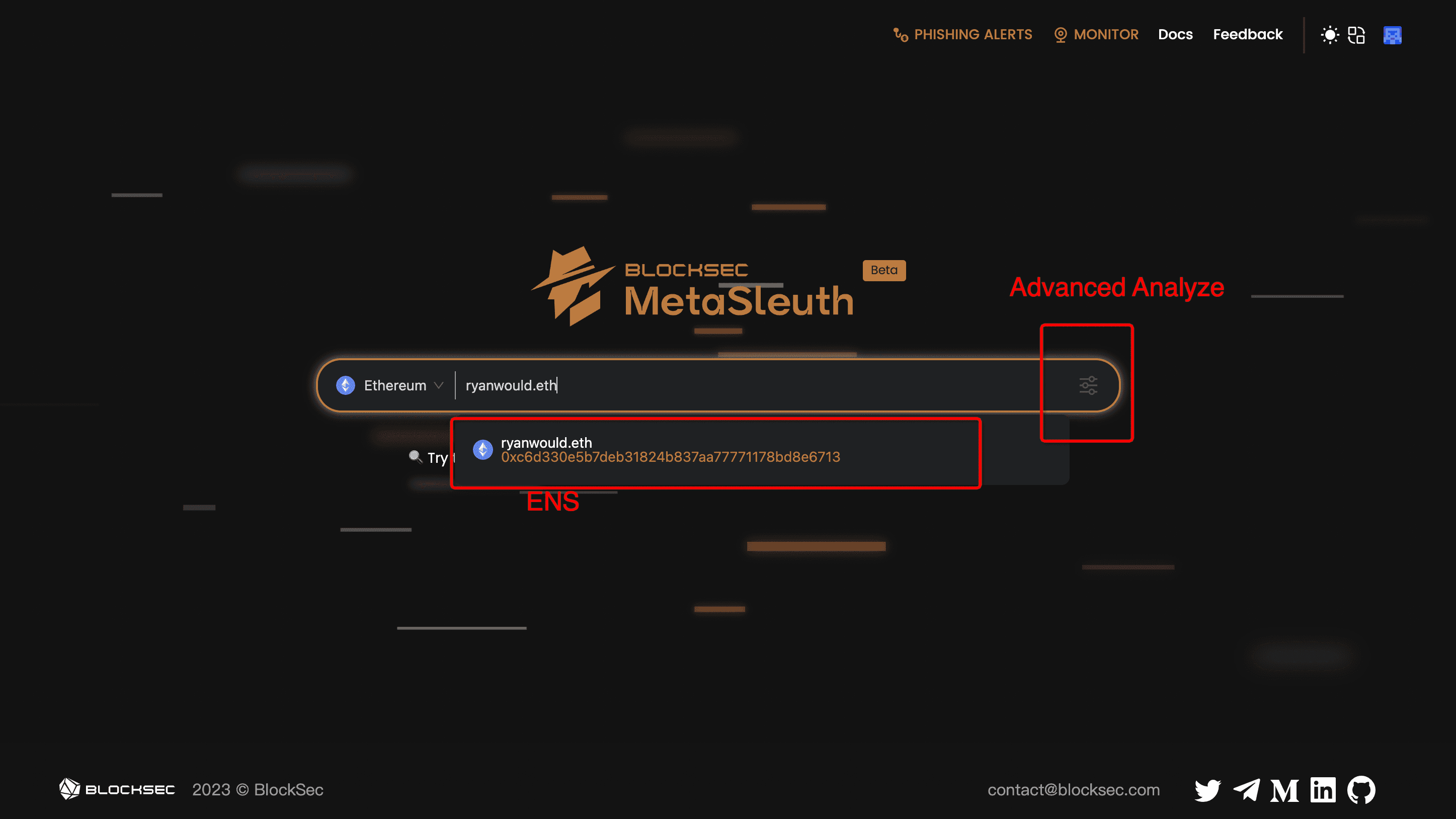

步骤 1:选择地址

访问 MetaSleuth,选择相应的区块链网络(默认是Ethereum),然后输入资金的源地址,即ryanwould.eth。

Metasleuth将解析ENS名称对应的地址。然后,在搜索框的右侧,使用MetaSleuth的核心功能,Advanced Analyze。

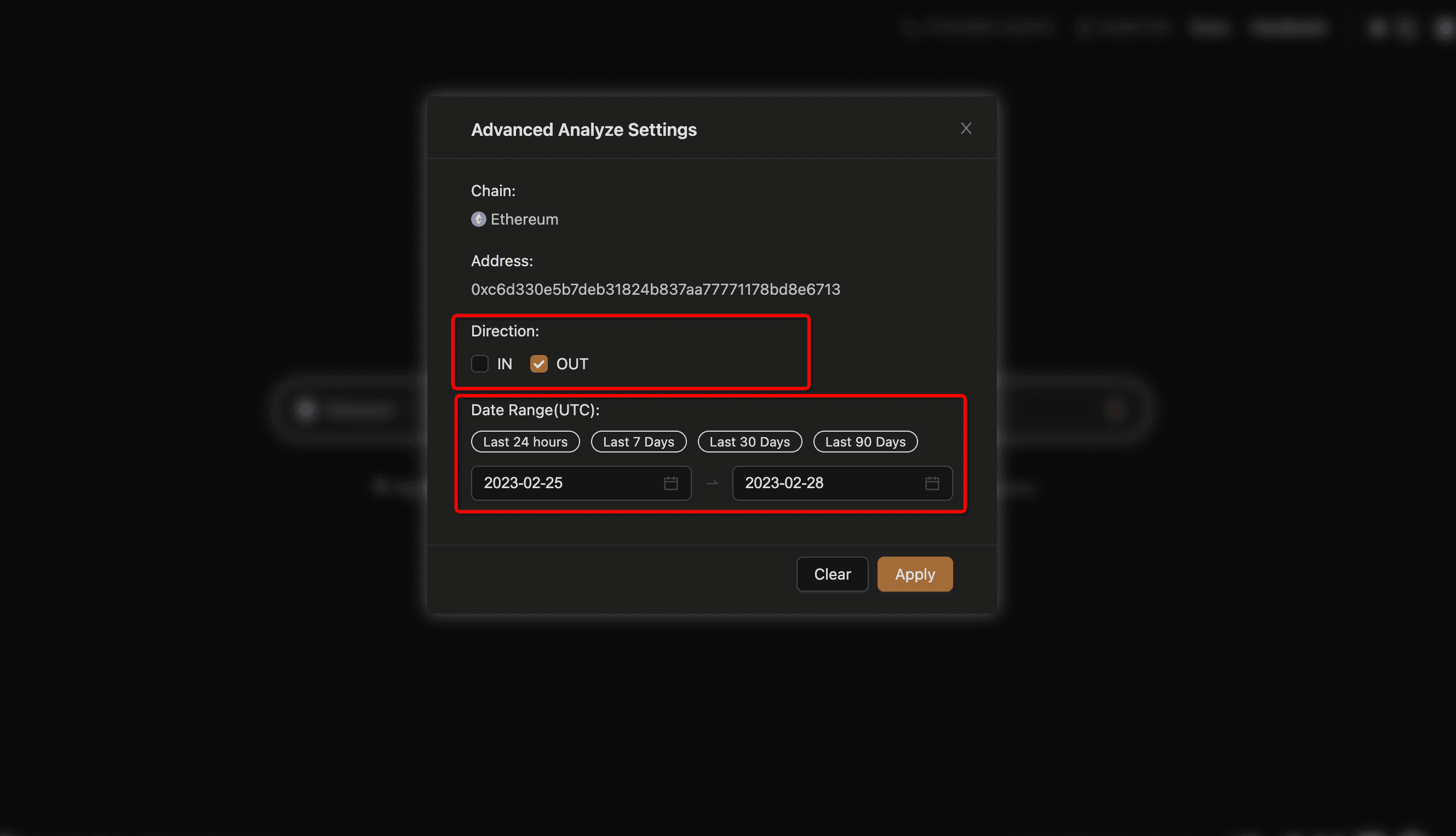

步骤 2:选择方向

进入“进阶分析设置”面板后,我们可以选择资金的方向和时间范围。在此任务中,我们只关注资金的流出(out),时间范围为钓鱼事件发生的时间段(2023-02-25 -> 2023-02-28)。完成配置设置后,我们点击“应用”并按Enter键进入画布。

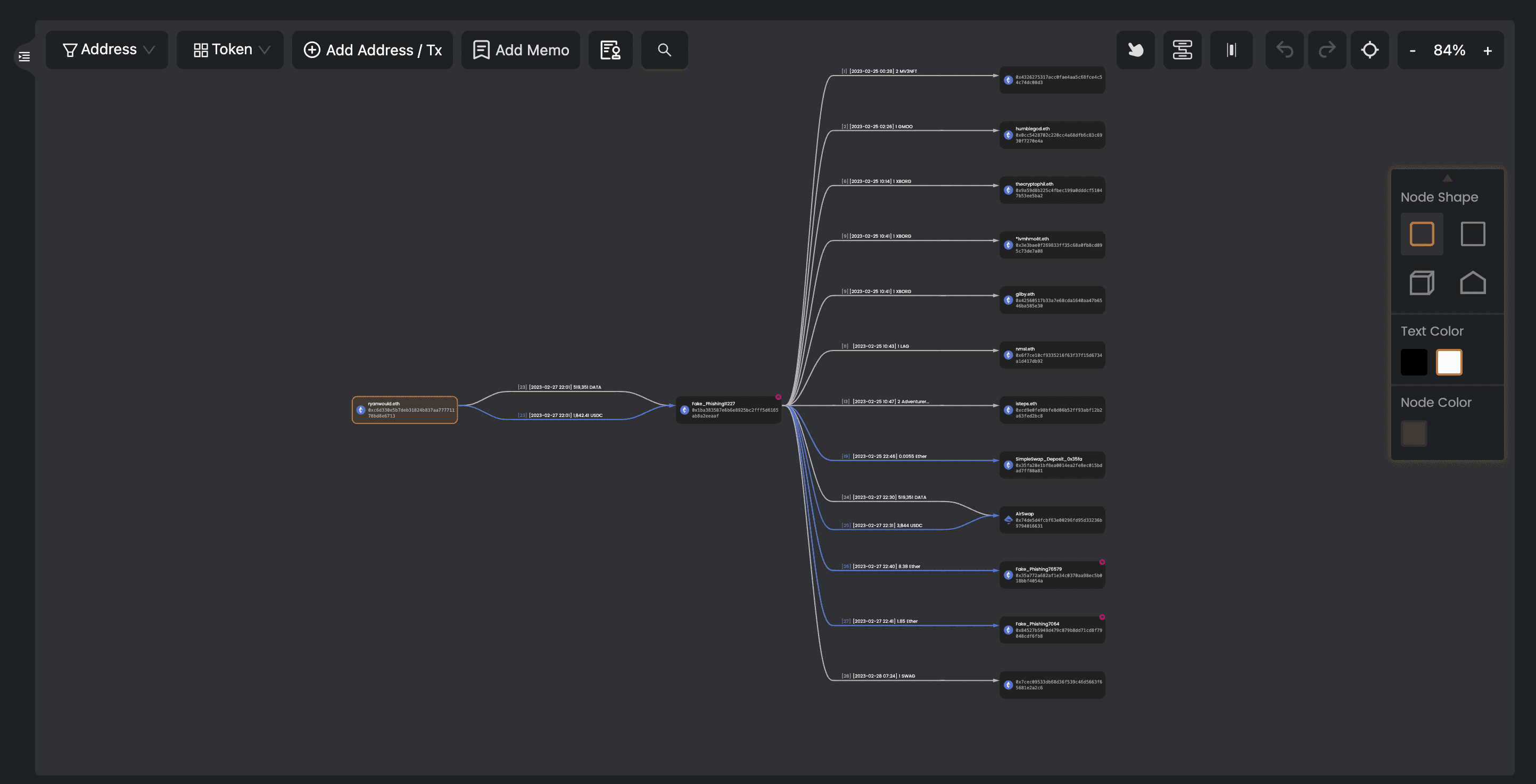

步骤 3:生成第一个资金流图

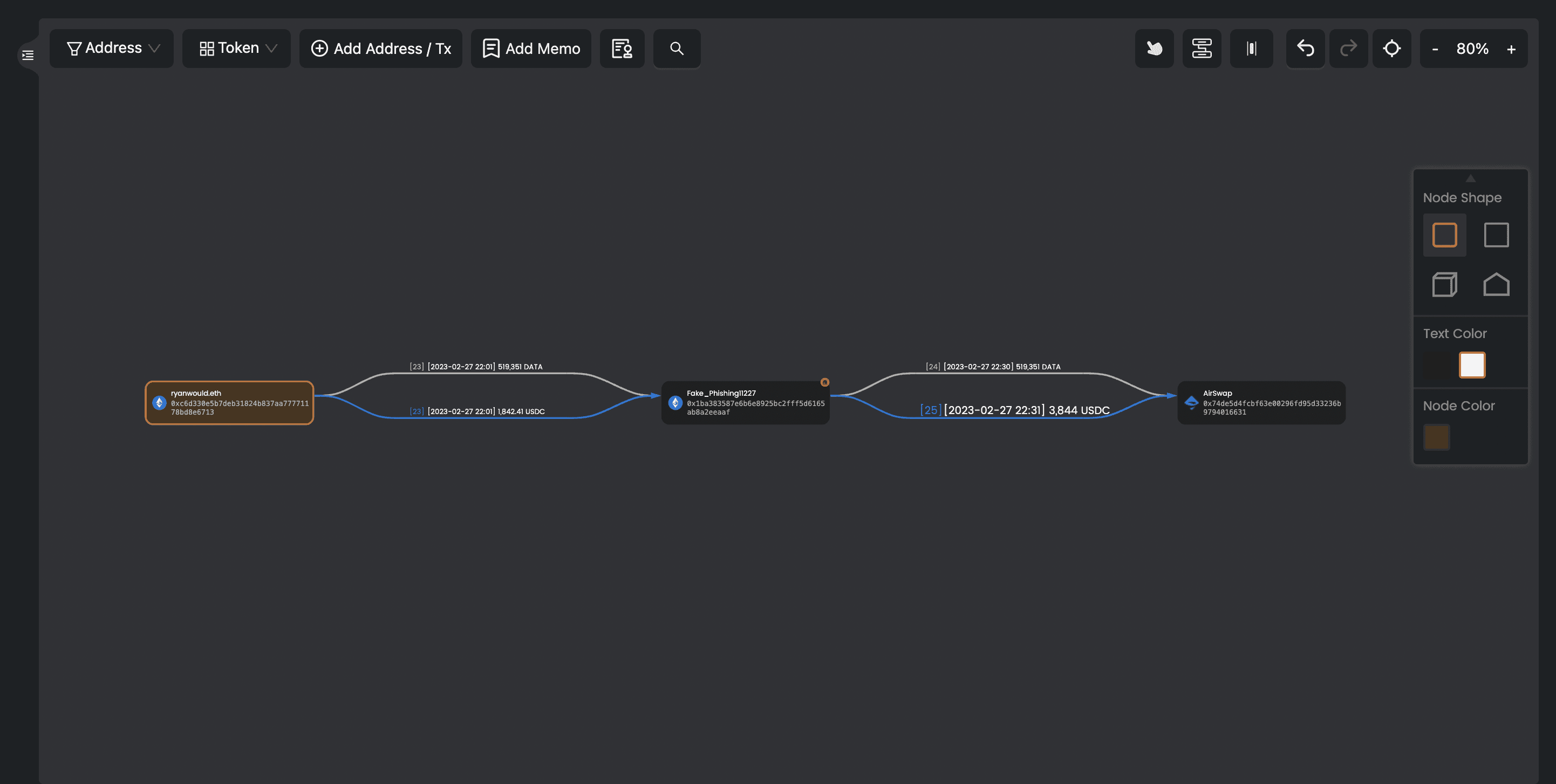

太棒了!Metasleuth.io 快速生成了一张可视化图表,显示了2023年2月25日至2023年2月28日之间所有流出的资金流。得益于此功能,我们节省了大量数据筛选时间。

此外,利用MetaSleuth维护的地址标签,我们可以轻松识别出在此短暂时间内,仅检测到两个异常资金流,两者都指向“Fake_Phishing11227”地址。这些异常交易涉及1,842 USDC和519,351 DATA代币,如图所示。

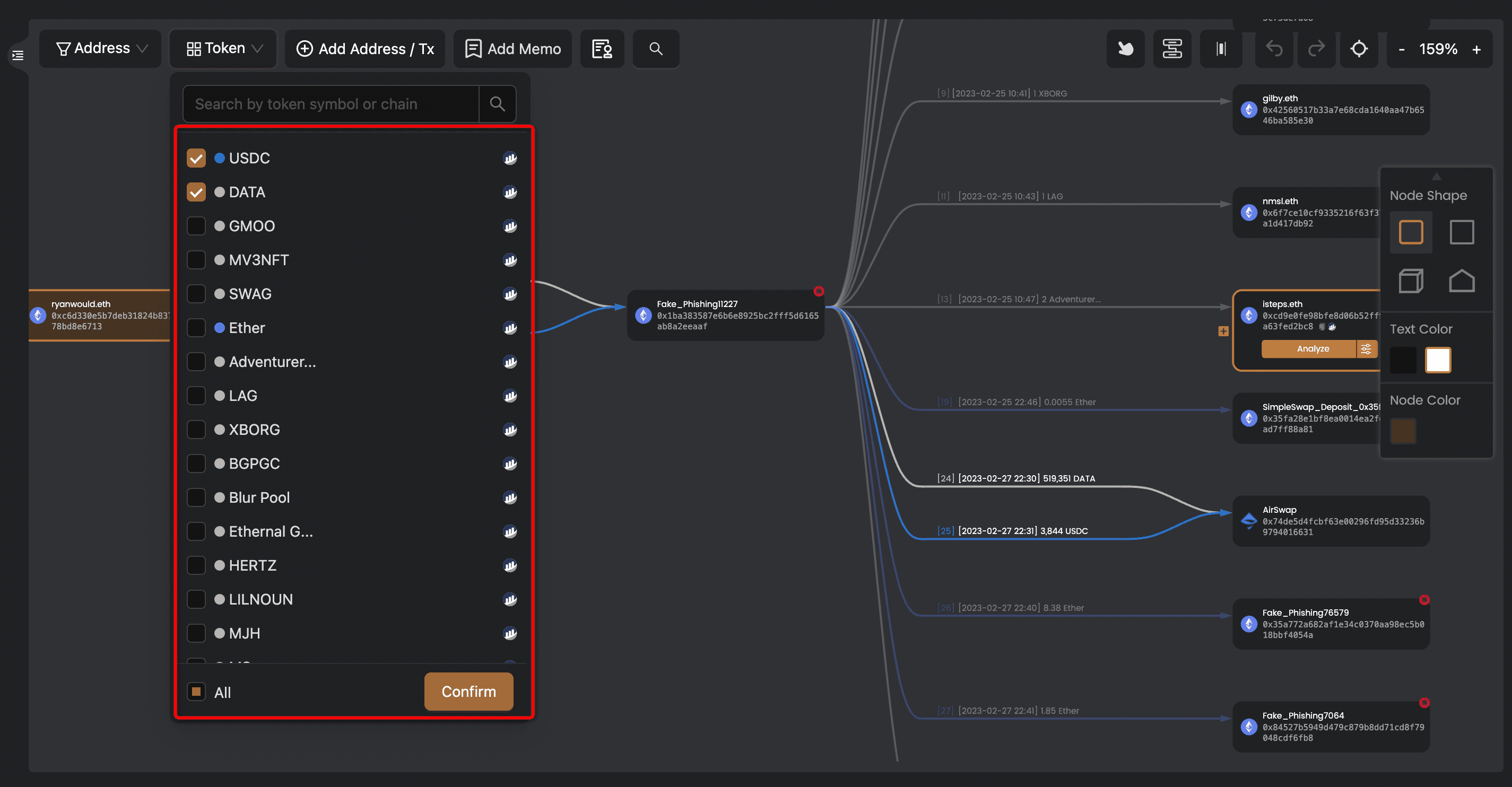

步骤 4:过滤感兴趣的代币

为了更好地显示,我们打开代币配置项,移除其他默认代币,仅保留被盗代币(USDC、DATA),然后确认更改。

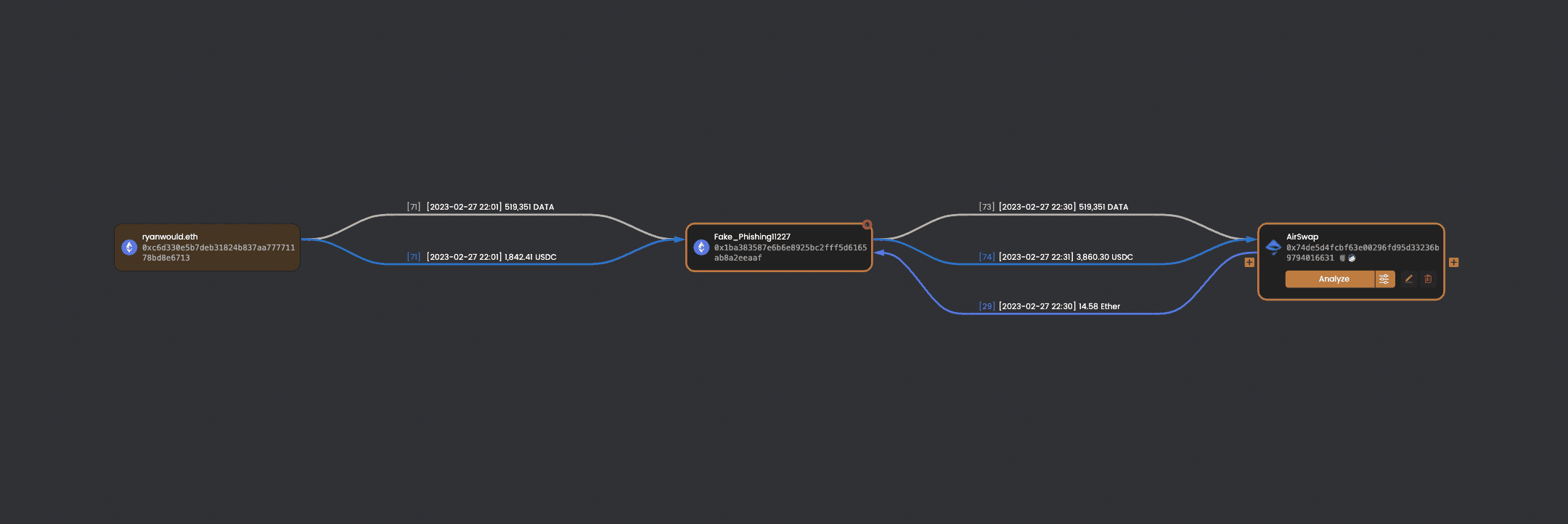

步骤 5:扩展感兴趣地址的资金流

资金流变得极其简洁明了。为了追踪资金流出,我们进一步扩展了资金转移的第二跳。在资金转移关系的第二跳中,我们发现钓鱼地址“Fake_Phishing11227”将被盗资金转移到了Airswap,并通过Airswap兑换了代币。

步骤 6:处理代币兑换操作

由于我们的代币过滤配置,我们只关注了DATA和USDC,这掩盖了代币兑换过程。为了解决这个问题,我们添加了ETH到代币配置中,并重新添加了兑换交易(0x23f4ed07e2937c3f8f345e44ce489b8f83d2b6fdbf0697f6711ff4c7f2a55162)。通过这次更新,我们现在对代币兑换过程有了完整的视图。钓鱼者通过AirSwap兑换了USDC和DATA代币,获得了14.58 ETH。在此阶段(2022年2月27日22:30),仅关注USDC和DATA已不再有意义。我们需要追踪获得的ETH的路径,以发现更多的钓鱼地址。

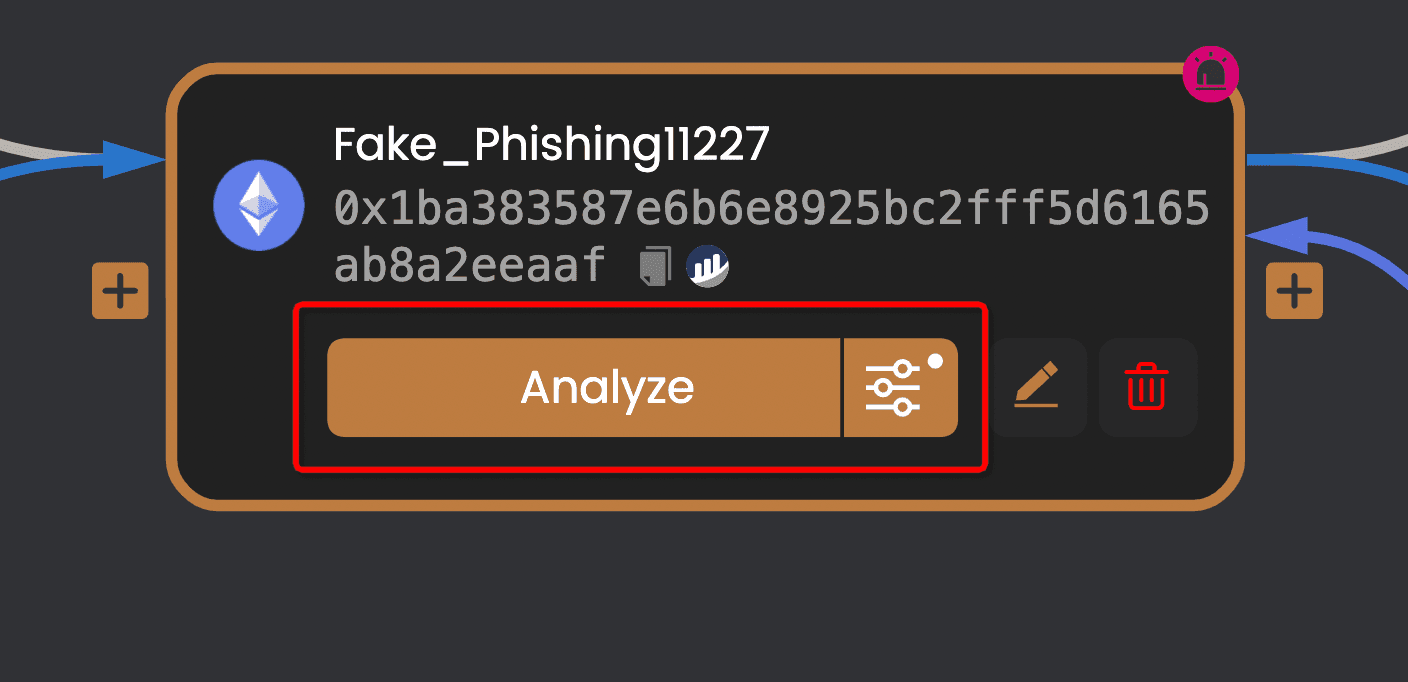

步骤 7:通过时间范围进一步过滤

因此,我们继续对钓鱼地址“Fake_Phishing11227”进行进阶分析。同样,我们只关注流出的资金,时间范围为2023年2月27日至2023年2月28日。我们点击“分析”按钮继续进行分析。

步骤 8:找到感兴趣的接收者时停止调查

我们已经获得了“Fake_Phishing11227”在指定时间范围内的资金去向。看起来涉及众多接收地址,表明这是一个分配非法所得资金的过程。

在所有接收者中,“offtherip.eth”、“Fake_Phishing76579”和“Fake_Phishing7064”接收了大部分分配的资金,分别为10.36 ETH、8.36 ETH和1.85 ETH。

根据这个分配比例,我们将offtherip.eth视为本次调查中最可疑的实体,并引起了关注。

在获得可疑地址“offtherip.eth”后,后续步骤可能需要利用非区块链技术,如社会工程学分析。然而,在本次专注于链上资金转移的分析中,metasleuth.io 提供了大量便捷的技术支持,使得整个分析在10分钟内即可完成。

结论

- 受害者:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

- 时间:2023-02-27 22:00

- 损失资产:1,842 USDC, 519,351 DATA

- 网络:以太坊

- 资金目标:

- 第一跳:Fake_Phishing 11227

- 第二跳:

- offtherip.eth

- Fake_Phishing76579

- Fake_Phishing7064

- 分析耗时:<10分钟

使用metasleuth.io,让分析更轻松,技术更廉价。

关于MetaSleuth

MetaSleuth 是 BlockSec 开发的一个综合平台,旨在帮助用户有效追踪和调查所有加密货币活动。通过 MetaSleuth,用户可以轻松追踪资金、可视化资金流、监控实时资金动向、保存重要信息,并通过与他人分享发现成果来协作。目前,我们支持包括比特币(BTC)、以太坊(ETH)、波场(TRX)、Polygon(MATIC)等在内的13种不同的区块链。

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam