2026年3月15日、攻撃者はVenus ProtocolのCore Pool(BNB Chain)にあるTHE(Thena)マーケットの供給上限を回避し、担保ポジションを本来の限度額の3.67倍にまで膨張させ、約1490万ドルの資産を借り入れました[1]。初期のメディア報道では約370万ドルのエクスプロイトとして報じられましたが、オンチェーンの状況はより複雑で、プロトコルと攻撃者の両方が最終的に損失を被りました。

Venus自身の事後分析[1]およびいくつかの先行分析[2, 3, 4]では、供給上限の回避、寄付攻撃ベクトル、基本的な資金の流れについて、攻撃メカニズムを詳細に分析しています。本記事では、それらの内容を繰り返しません。代わりに、プロトコルと攻撃者の両方におけるオンチェーンの損益状況を調査し、貸付プロトコルの防御に晒されたシステムリスクに焦点を当てます。

攻撃と清算プロセスを分析し、資金の流れを追跡した結果、254の清算ボットが8,048件のトランザクションでポジションの解消を競ったにもかかわらず、215万ドルの不良債権が残存しました[1]。清算はトリガーされましたが、十分ではありませんでした。攻撃者は992万ドルを投資しましたが、清算完了後には約520万ドルしか回収できず、オンチェーンでの純損失は約470万ドルとなりました。これらの発見は、貸付プロトコルの3つの防御層すべてが実際のストレス下でどのように機能しなかったか、そして出現した早期警告信号が効果的に利用できなかったことを明らかにしています。これは既存の安全対策の限界を露呈し、コミュニティがこのインシデントから学び、監視および早期警告能力を強化する必要性を強調しています。

背景

供給上限は、Compoundスタイルの貸付市場における標準的なリスク管理策です。これは、担保として預け入れられる資産の量を制限し、ボラティリティの高い、または流動性の低いトークンに対するプロトコルのエクスポージャーの上限を提供します。Venusは、THEトークンのオンチェーン流動性の低さを反映し、THEマーケットの供給上限を**1450万THE**に設定しました。

供給上限の後ろには、さらに2つの安全層があります。オラクルベースの担保評価は、借り手が預け入れ資産に対してどれだけ借り入れられるかを決定します。ポジションが過小担保になった場合、競争的な清算市場が介入することが期待されます。第三者のボットが割引価格で負債を返済し、担保を確保することで、プロトコルを健全に保ちます。

この3層構造(エクスポージャー制限、評価、清算)は、ほとんどの貸付プロトコルのリスクフレームワークを形成しています。VenusのTHEインシデントは、これら3つの層すべてを同時にテストし、すべてが不十分であることが判明しました。以下では、各層がどのようにテストされ、どこで不十分であったかを検証します。

攻撃

回避:寄付攻撃

ほとんどのCompoundフォークにおける供給上限は、ミントパス、つまりキャップをチェックしてからvTokensを発行する標準的な預け入れ関数のみを制約します。これらは、コントラクトアドレスに直接転送されたトークンを考慮しません。

攻撃者はこのギャップを悪用しました。vTHEコントラクトへの直接のERC-20転送は、新しいvTokensをミントせずに、コントラクトの基盤となるトークン残高を増加させます。Compoundスタイルの会計では、これはvTokensと基盤となる資産との間のexchangeRateをインフレさせます。既存のvToken保有者は皆利益を得ます。彼らのvTokensは、より多くの基盤となるトークンへの請求権を表すようになり、プロトコルから見た実質的な担保価値が増加します。

この「寄付攻撃」は、Compoundフォークにおける既知の脆弱性クラスです。ミントパスでのみ供給上限を施行するプロトコルはすべて脆弱です。基盤となる資産への実質的なエクスポージャーは、制限チェックをトリガーすることなく、上限をはるかに超える可能性があります。

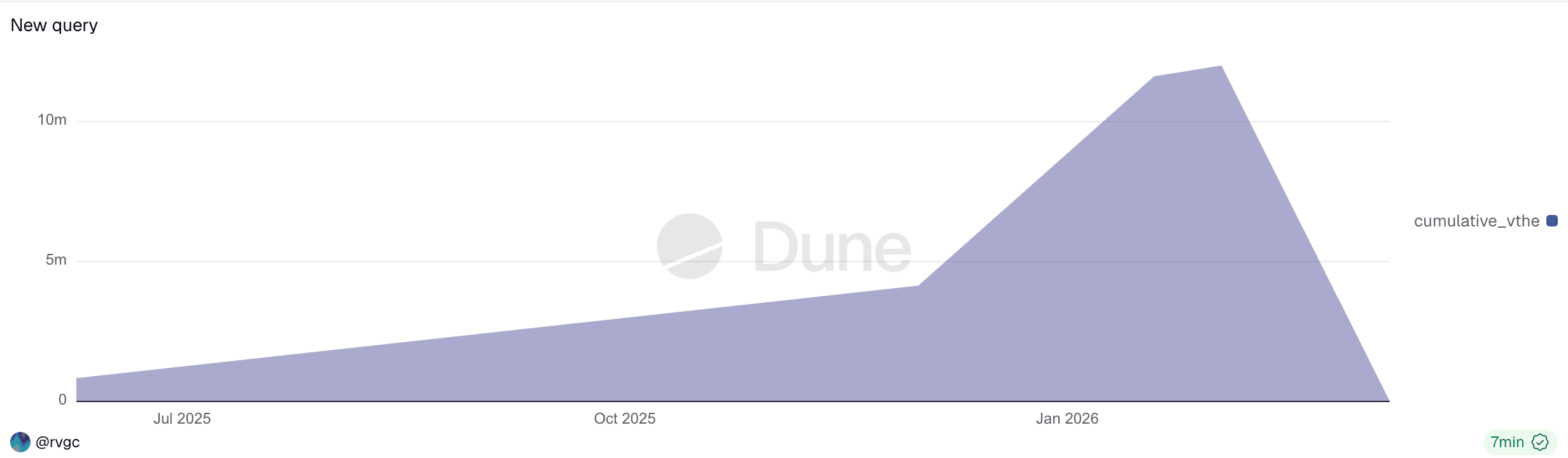

準備(2025年6月〜2026年3月)

攻撃は3月15日に始まったわけではありません。攻撃者は、資金調達アドレス(0x7a79...f234)を通じてTornado Cash経由で7,447 ETHを受け取り、それをAaveに担保として預け入れ、992万ドルのステーブルコイン(USDT、DAI、USDC)を借りました。これらの資金は、2025年6月からTHEを購入するために複数のウォレットに分散され、攻撃当日の午前までに合計で供給上限の**84%(約1220万THE)**に達するポジションを徐々に構築しました。

この9ヶ月間の準備期間は、常にオンチェーンで確認可能でした。各預け入れ後、プロトコルのオンチェーン状態(総供給量、上限に対するポジションの集中度)は公開からクエリ可能でした。しかし、個々のトランザクションは定型的であり、従来の警告をトリガーすることはありませんでした。この種のリスクを検出するには、プロトコルレベルの状態変化の継続的な監視が必要であり、これはプロトコルのセキュリティフレームワークが改善する必要がある領域です。

攻撃者は複数のアドレスを介して操作しましたが、すべて単一のTornado Cash資金調達ソースに遡ることができました。

| アドレス | 役割 |

|---|---|

| 0x7a79...f234 | 資金調達:Tornado Cashから7,447 ETHを受け取り、Aaveに預け入れ、992万ドルのステーブルコインを借入 |

| 0x43c7...2f82 | 攻撃者EOA |

| 0x737b...a619 | 攻撃コントラクト:フェーズ2-3で寄付回避と借入を実行。12:04 UTCに清算。 |

| 0x1a35...6231 | 攻撃者ウォレット:ミントパス経由でTHEを供給、vTHEを保有 |

実行(2026年3月15日)

11:00 UTC、攻撃者はプロトコル内に1220万 THEを保有しており、これはまだ1450万上限内でした。約11:55 UTCに、攻撃者は攻撃コントラクト(0x4f477e...f5663f)[1]をデプロイし、コンストラクタで寄付回避と初期借入をアトミックに実行しました。6つのウォレットが合計約3600万 THEをvTHEコントラクトに直接転送し、交換レートを3.81倍にインフレさせました。0x1a35のポジションに対して借入権限を付与されていた攻撃コントラクトは、インフレした担保に対して資産を借入しました。

約12:00から12:42 UTCにかけて、両アドレスは再帰的なレバレッジループでフォローアップトランザクションを実行しました[1]。

- インフレした担保(

CAKE、BNB、BTCB、USDC)に対して資産を借入 - 借入た資産をオープンマーケットで

THEにスワップ THEをvTHEコントラクトに寄付し、交換レートをさらにインフレさせ、価格を押し上げる- 借入能力を増加させて繰り返す

| 時間(UTC) | 供給されたTHE |

上限の% | 状態 |

|---|---|---|---|

| 11:00 | 1220万 | 84% | 上限内 |

| 12:00 | 4950万 | 341% | 上限回避 |

| 12:42 | 5320万 | 367% | 清算前のピーク |

タイムラインデータはVenusの事後分析[1]から取得。

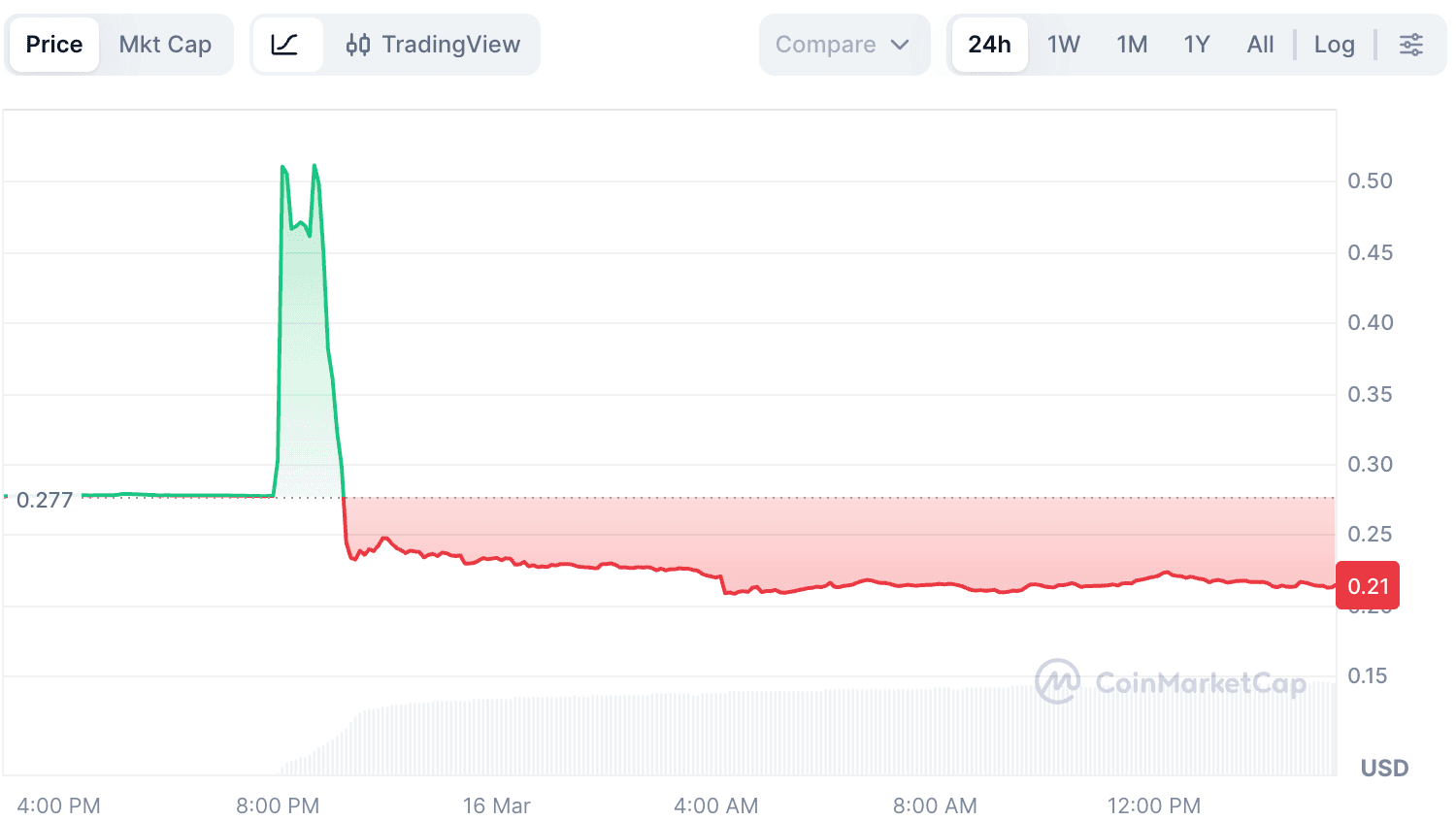

THEのオンチェーン流動性が極めて低いため、わずかな購入でも大きな価格影響を引き起こしました。THEの集約市場価格は、約0.26ドルから0.53ドル以上(CoinMarketCapによる)に急騰しました。VenusのResilient Oracle(RedStoneをプライマリ、Binanceをピボットとする)は、当初急騰する価格を拒否しました。約11:55 UTCから、Binanceフィードが約4ドルに達するまで大幅に乖離したため、BoundValidatorは約37分間ロールバックしました[1]。この期間中、オラクルはTHEの価格を更新できませんでした。攻撃者がRedStoneの集約を通じて複数の会場で買い圧力を維持するにつれて、両フィードは最終的に約12:32 UTC頃に高水準で収束しました。Resilient Oracleは約0.51ドルで価格を受け入れ[1]、プロトコルは攻撃者の担保を操作されたレートで評価し始めました。

交換レートのインフレ(寄付による3.81倍)と価格操作(0.26ドル→0.51ドル)の複合効果により、攻撃者の借入能力は約7倍に増加しました。しかし、THEの実際の市場深度は、このオラクル報告値のわずかな割合に過ぎませんでした。

過拡張と崩壊(約12:42 UTC以降)

最初の借入資産の抽出後、攻撃者は停止することもできました。しかし、彼らは借入資金をTHEの購入にさらに投入し続け、別の価格上昇を強制しようとしました。これにより、ヘルスファクターは1に近づきました[1]。12:42 UTCに、ポジションは5320万 THEでピークに達しました。

買い圧力が止まると、THEのインフレした価格を支えるものは何もなくなりました。清算ボットとパニックになった保有者からの売り圧力が、薄いビッドサイド流動性を圧倒し、THEの価格は0.51ドルから約0.22ドルに崩壊しました[1]。これは攻撃前の0.26ドルをはるかに下回る水準でした。連鎖的な清算により約4200万 THEの担保が解消され[1]、プロトコルの最後の防御線が発動しました。第三者清算人が損失を制限するために介入しました。

清算の現実

DeFi貸付では、前提は明確です。ポジションが赤字になった場合、第三者の清算人が介入し、負債を返済し、割引価格で担保を確保し、プロトコルを健全に保ちます。VenusのTHEインシデントはこのメカニズムを壊しませんでした。それはその限界を露呈しました。

彼らは来た。しかし十分ではなかった。

オンチェーン清算データ(VenusのDuneダッシュボード[5]から取得、追加のトランザクションレベル分析を含む)によると:

| メトリック | 値 |

|---|---|

総清算トランザクション(vTHE、3月15日) |

8,048 |

| ユニーク清算呼び出し者 | 254 |

| 清算エントリーコントラクト | 0x0870...cf43 (Venus Core Pool Liquidator) |

| Venusから借り入れた総資産 | 約1490万ドル [1] |

| 残存不良債権 | 約215万ドル [1] |

Duneダッシュボードは、すべてのトランザクションの清算者として0x0870...cf43を記録しています。このアドレスはVenusのCore Pool Liquidatorコントラクトであり、外部の誰でも清算を実行できる許可のないエントリーポイントです。実際のトランザクション送信者を照会すると、8,048件のトランザクションにわたって清算機会を競合した254の異なるアドレスが明らかになりました。

8,048件のvTHE清算トランザクションのうち、8,039件は攻撃者のメインポジション(0x1a35)を対象とし、残りの9件は価格崩壊に巻き込まれた少額のvTHE保有者4名を清算しました。

参加が完全な回収につながったわけではありません。ボットはvTHEを確保し、BNB、BTCB、CAKE、USDC、WBNBで表示された負債を返済しました。利益を得るためには、オープンマーケットでそのTHEを売却する必要がありました。わずか数百万ドルの流動性しかない市場に5300万 THEが投入されたため、確保された担保は、莫大なスリッページなしでは、安定した価値に換算できませんでした。結果として、215万ドルの負債がカバーできず、Venusのバランスシート上の不良債権となりました。

2つのポジション、2つの結果

攻撃者は異なる担保タイプを持つ2つのポジションを運営していました[2]。これら2つは補完的な役割を果たしました。0x1a35は9ヶ月かけてTHEを蓄積し、インフレした担保に対して価値のある資産を借り入れた主要ポジションであり、一方0x737bは寄付回避をアトミックに実行し、交換レートをさらにインフレさせるためにTHE(USDCを担保として使用)を借り入れた攻撃コントラクトでした。それらの清算結果は、タイミングとメカニズムの両方で異なりました。

| アドレス | 担保 | トランザクション数 | 返済された負債 | 結果 |

|---|---|---|---|---|

| 0x737b (攻撃コントラクト) | vUSDC |

603 | 72.9万ドル | 約35.9万ドルのTHE負債が残存 [1] |

| 0x1a35 (攻撃者ウォレット) | vTHE |

8,039 | 約1200万ドル回収 | 約179万ドルの不良債権(確保されたTHEは流動性が低い) |

0x737bポジションは、ポンプフェーズ中の12:04 UTCに最初に清算されました[2]。その担保は158万 USDC(固定価値)であり、負債はTHEで表示されていました。ポジションはTHE約0.26ドルの最小マージンで作成されました。攻撃者がDEXでTHEを買い続け、市場価格を約0.51ドルまで押し上げたため、THE負債の価値はUSDC担保を大幅に上回り、清算をトリガーしました。清算人はUSDCを確保しましたが、603件のトランザクションの後でも、確保された担保はTHE負債を完全にカバーできず、約185万 THE(約35.9万ドル)の未払いが発生しました[1]。これはおそらく意図的でした。0x737bの目的は、寄付回避のためにTHEを借り入れることであり、その任務が完了すると、USDC担保の損失は許容できるコストでした。

0x1a35の清算が真実を物語っています。その担保はTHE自体でした。254のボットが8,039件のトランザクションでこれを清算するために競合しましたが、確保されたTHEはオラクル報告値に近い値で売却できませんでした。タイムラインはダイナミクスを示しています。

| 時間(UTC) | トランザクション数 | 返済された負債 | フェーズ |

|---|---|---|---|

| 12:00-12:59 | 3,416 | 約383万ドル | THE価格崩壊、最大のস্লিপেজ |

| 13:00-13:59 | 4,626 | 約1040万ドル | 価格安定化、清算の大部分 |

両ポジションともプロトコルの損失に貢献しました。0x737bの未払いTHE負債からの約35.9万ドルと、0x1a35の流動性の低いTHE担保からの残りの部分です。Venusから借り入れた総額約1490万ドルの[1]のうち、清算人は大部分を回収することに成功しました。残りの約215万ドルがVenusのバランスシート上の不良債権となりました。

Dune由来の数値について: Venus Duneダッシュボード[5]は、

daily_market_infoテーブルからの日次スナップショット価格を使用して、確保された担保と返済された負債を評価しています。THEの価格が日中に約0.53ドルから0.22ドルに暴落したため、Duneから派生したUSD値(上記の時間ごとの内訳や、次のセクションの収益側数値を含む)は、リアルタイム値と異なる場合があります。公式な数値が入手可能な場合(総借入額約1490万ドル、不良債権約215万ドル[1])、それらを権威ある情報源として使用します。絶対的なUSD値は異なる場合がありますが、根本的な傾向と結論は一貫しています。

マネーの流れを追う

清算データは、ポジションがどのように解消されたかを示しています。攻撃者の実際のP&L(損益)を理解するには、個々のトランザクションを超えて、攻撃者が投入したものと、すべての清算が完了した後に回収したものとを比較する必要があります。

何が投入されたか

攻撃者の資金調達チェーン:Tornado Cash経由で7,447 ETHを受け取り、Aaveに担保として預け入れ、992万ドルのステーブルコイン(USDT、DAI、USDC)を借り入れ、9ヶ月かけてTHEとvTHEを取得するために複数のウォレットに分散されました。全額の992万ドルはTHEポジションに変換されました。攻撃後、すべてのTHE担保は清算され、この投資は事実上失われました。

Venusから借り入れたもの

ピーク時(12:42 UTC)に、攻撃者はVenusから合計約1490万ドルを借り入れていました[1]。

| アドレス | 担保 | 借入資産 |

|---|---|---|

| 0x1a35 (攻撃者ウォレット) | 5320万 THE |

667万 CAKE + 2,801 BNB + 1,972 WBNB + 158万 USDC + 20 BTCB |

| 0x737b (攻撃コントラクト) | 158万 USDC |

463万 THE |

借入資産のすべてが利益として引き出されたわけではありません。かなりの部分が攻撃に再利用されました。

- 0x1a35はVenusから繰り返し

BNBを借り入れ、THEにスワップし、価格ポンプと交換レートインフレを維持するためにTHEをvTHEコントラクトに直接寄付しました[1]。 - 0x737bはフェーズ3(関数シグネチャ

0x91f38bff)中に48件のトランザクションを実行しました。そのうち2件は価値のある資産(CAKE、WBNB)を借り入れ、保持しました:0x4253a8...eca296および0xfd64d0...154808。残りは借入-スワップ-寄付ループでした。Venusから資産を借り入れ、THEにスワップし、THEをvTHEコントラクトに寄付しました。 - 0x737bによって借り入れられた**158万

USDC**は、直ちに自身の担保として再供給されました[1]。このUSDCは後に清算中に確保され、プロトコルから流出することはありませんでした。 - 0x737bによって借り入れられた**463万

THE**は、交換レートをインフレさせるためにvTHEコントラクトに直接寄付されました[1]。

攻撃者が回収したもの

両方のVenusポジションが清算された後、攻撃者制御下のすべてのウォレットの最終トークン残高を確認しました(DeBank経由)。

| アドレス | トークン | 量 | USD価値 |

|---|---|---|---|

| 0x1a35 | CAKE |

1,500,000 | 約224万ドル |

| 0x1a35 | BTCB |

20 | 約148万ドル |

| 0x1a35 | WBNB |

200 | 約14万ドル |

| 0x737b | WBNB |

1,972.53 | 約133万ドル |

| 0x737b | CAKE |

16,093 | 約2万ドル |

| 回収合計 | 約521万ドル |

Aaveポジション(7,447 ETH担保、約992万ドル負債)は開いたままで変更されていません(ヘルスファクター1.45)。992万ドルのステーブルコインはBNB Chainに引き出され、THEに変換されましたが、これはAaveの負債を減らすものではありません。Aaveの観点からは、攻撃者は十分な担保を持つ借り手に過ぎません。攻撃者は、未払い負債を差し引いたETHへのアクセスを維持しています。

純オンチェーンP&L

| USD | |

|---|---|

総投資額(Aave借入→THE、すべて清算で失われた) |

-992万ドル |

| 回収額(清算後のVenus借入資産) | +約521万ドル |

| 純オンチェーン損失 | 約-471万ドル |

オンチェーン操作は明らかに収益性がありませんでした。Venusから借り入れた約1490万ドルのうち、攻撃者が保持したのは約521万ドルのみでした。残りはTHE寄付ループに再利用されたか、清算中に確保されたか、またはプロトコルの不良債権に吸収されました。

プロトコルの損失

すべての清算が完了した後、Venusは約215万ドルの不良債権を残しました[1]。

| 資産 | 量 | USD価値 |

|---|---|---|

CAKE |

約118万 | 約179万ドル |

THE |

約185万 | 約36万ドル |

| 不良債権合計 | 約215万ドル |

価値の分配

| 関係者 | 純P&L | 備考 |

|---|---|---|

| 攻撃者(オンチェーン) | 約-471万ドル | 992万ドル投資、約521万ドル回収 |

| Venus Protocol | -215万ドル | すべての清算後の不良債権[1] |

| 第三者清算人 | 不明 | 254ボットが参加;P&LはTHEの出口価格に依存 |

| 攻撃者(CEX) | 不明 | パーペチュアルポジションの可能性、検証不能 |

典型的なDeFiエクスプロイトでは、プロトコルまたはLPが損失を被り、攻撃者が利益を得、「失われた価値」は清算人、アービトラージャー、ブロックビルダーなどの第三者によって捕捉されます。このインシデントは、そのパターンを破ります。攻撃者もオンチェーンで損失を被りました(約471万ドル)。これがオフチェーンポジション(中央集権型取引所[3, 4]の永久先物など)で相殺されたかどうかは、検証不能なままです。

教訓:3つの防御層

この攻撃は既知の脆弱性を悪用し、教科書的なレバレッジループを使用しましたが、それでも215万ドルの不良債権を引き起こしました。真の失敗は単一のメカニズムではなく、リスクスタック全体にわたる弱点の複合効果でした。

第一層:エクスポージャー制限

Venusの供給上限は、標準的なmintパスのみを制約していました。vTokenコントラクトへの直接のトークン転送は、それを完全に回避しました。会計上の仮定に依存するリスク管理は、期待される預け入れフローだけでなく、すべての可能な状態変更操作に対してそれらの仮定を検証する必要があります。

第二層:担保評価

Resilient Oracleの報告価格(約0.51ドル)は、集約市場価格に近く、BoundValidatorは37分間Binanceフィードを適切に拒否しました[1]。しかし、「正しい」市場価格でさえ、基盤となる市場が数百万ドルの深さしか持たない場合に、数千万ドルの価値を持つ担保にとっては無意味です[3]。このポジションにより、攻撃者は約1490万ドルの資産を借り入れましたが[1]、清算時にTHE担保はそのオラクル報告値のごく一部しか実現できず、合計215万ドルの不良債権に貢献しました。流動性の低いトークンでは、担保をオラクル価格で売却できない場合、名目上の過剰担保は実際の安全マージンを提供しません。貸付プロトコルは、市場深度、予想されるスリッページ、および集中リスクを考慮した流動性調整型担保評価を組み込むべきです。

第三層:清算

貸付モデル全体は、ポジションが赤字になった場合、清算人が介入してプロトコルを救済するという前提に基づいています。このインシデントでは、254の清算ボットがvTHEポジションだけで8,048件のトランザクションを処理しました。清算市場は活発で競争的でした。それでも十分ではありませんでした。215万ドルの不良債権が残りました。問題は清算人の不足ではなく、流動性の不足でした。5300万 THEが数百万ドルの深さしかない市場に投入されたとき、ボットの競争が確保された担保を負債をカバーするのに十分な価値に変換することはできませんでした。プロトコルは、担保の実現可能価値がオラクル報告値と大きく乖離した場合、清算を信頼できるバックストップとして扱うことはできません。

モニタリングのギャップ

9ヶ月にわたる蓄積フェーズは、最初からオンチェーンで確認可能でした。単一のエンティティが供給上限に近づき、流動性の低い資産での集中度を高め、数ヶ月にわたって徐々にポジションを構築しました。Venusは「一部のコミュニティメンバーがエクスプロイト前にこのアドレスにフラグを立てていた」と認めていますが、「アドレスは当時プロトコルの制限内で完全に動作していた」と述べ、「許可のないプロトコルであるため、『疑いのみに基づいてアドレスを凍結またはブラックリストにすることはできないし、すべきでもない』」と指摘しています[1]。Venusは是正措置の一環として、「異常な蓄積パターンにフラグを立て、ガバナンスレベルのレビューをトリガーできるオンチェーンリスク監視メカニズムを検討している」と述べています[1]。

見逃されたシグナルは、遅い構築を超えて広がります。Venusの事後分析[1]によると、オラクルの防御メカニズムは設計どおりに機能しました。BoundValidatorは極端なBinanceフィードを拒否し、37分間ロールバックして、初期操作ウィンドウ中の価格更新を効果的にブロックしました。しかし、監視システムはこれを異常としてエスカレーションしませんでした。供給上限の3倍以上を単一エンティティが保有する市場でオラクルが継続的にロールバックすることは、高深刻度のリアルタイムシグナルです。37分はかなりのウィンドウです。これが自動サーキットブレーカーをトリガーするか、手動レビューをトリガーした場合でも、オラクルが再収束する前にTHEマーケットを一時停止することで、借入の大部分を防ぐことができた可能性があります。これはまた、より広範なギャップを露呈しています。保護を最も単純な攻撃に対してのみ提供する、保護メカニズムがアクティブになり、その後アラートまたはエスカレーションパスなしに静かに解決された場合です。

これは2つの異なる能力ギャップを示しています。1つ目は長期ポジション監視です。単一エンティティの流動性の低い資産への集中が、供給上限、市場深度、清算能力に対して時間とともにどのように進化するかを追跡することです。9ヶ月の構築期間中の単一トランザクションは悪意のあるものではなく、ルールは破られませんでした。2つ目はリアルタイムオラクルヘルス監視です。異常な集中度を持つ市場での持続的なオラクル異常を検出し、サーキットブレーカーメカニズムにエスカレーションすることです。どちらも、個々のトランザクションを超えて、オンチェーンの状態変化をアドレスと時間ウィンドウにわたって相関させて、システムリスクが顕在化する前に表面化させる継続的な監視インフラストラクチャを必要とします。

結論

VenusのTHEインシデントは、新しい脆弱性を明らかにしたわけではありません。それは、既知の攻撃ベクトルが、忍耐をもって実行された場合、各層が他の層が保持すると仮定した場合に、プロトコルのリスクスタック全体をどのように圧倒できるかを示しました。警告シグナルは数ヶ月間オンチェーンで確認できましたが、検出と介入の間のギャップは未解決のままです。流動性を考慮したリスクパラメータ、自動サーキットブレーカー、およびポジションレベルの監視を通じてそのギャップを埋めることが、DeFi貸付コミュニティにとってこのインシデントが残す中心的な教訓です。

参考文献

- [1] Venus Protocol, "$THE Market Incident: Post-Mortem": https://community.venus.io/t/the-market-incident-post-mortem/5712

- [2] AllezLabs, "Venus Protocol THE Incident Timeline": https://x.com/AllezLabs/status/2033239532355858536

- [3] hklst4r, "Venus THE Attack Analysis": https://x.com/hklst4r/status/2033192855443808515

- [4] EmberCN, "Venus THE Attacker Fund Flow": https://x.com/EmberCN/status/2033204517467308144

- [5] Venus Protocol Liquidation Dashboard (Dune): https://dune.com/xvslove_team/venus-liquidations

BlockSecについて

BlockSecは、フルスタックのブロックチェーンセキュリティおよび暗号コンプライアンスプロバイダーです。私たちは、コード監査(スマートコントラクト、ブロックチェーン、ウォレットを含む)、リアルタイムでの攻撃傍受、インシデント分析、不正資金追跡、およびAML/CFT義務の履行を、プロトコルとプラットフォームのライフサイクル全体にわたって支援する製品とサービスを構築しています。

BlockSecは、著名なカンファレンスで複数のブロックチェーンセキュリティ論文を発表し、DeFiアプリケーションのいくつかのゼロデイ攻撃を報告し、複数のハッキングを阻止して2000万ドル以上を救済し、数十億ドル相当の暗号通貨を確保してきました。

-

公式ウェブサイト: https://blocksec.com/

-

公式Twitterアカウント: https://twitter.com/BlockSecTeam