セキュリティの概要 👀

2024年3月、DeFiのエクスプロイトにより約8,100万ドルの損失が発生しました。幸いなことに、関係者全員の尽力により、大部分の資金が回収されたか、現在交渉中です。

- PrismaFiエクスプロイト事件

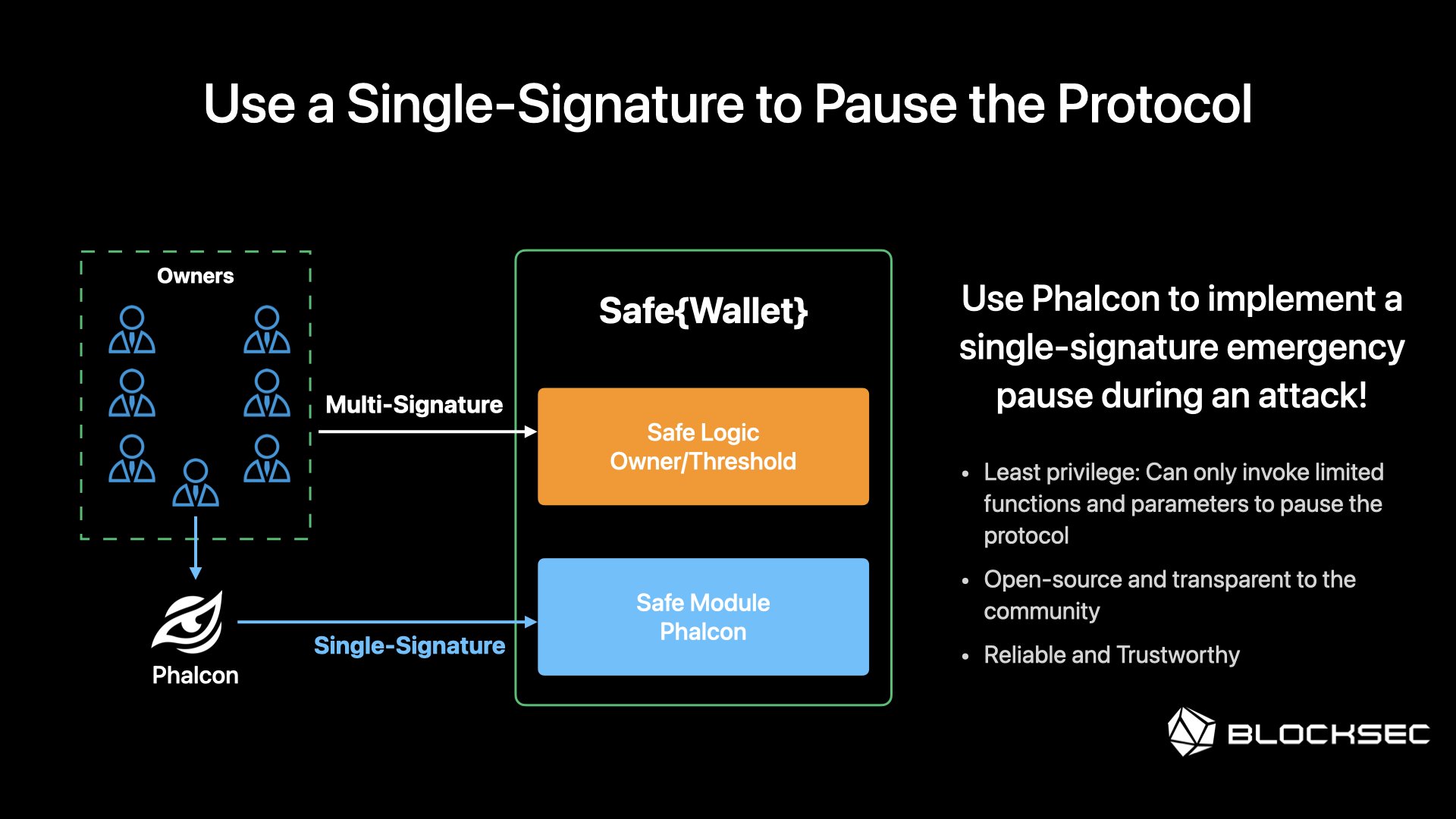

**3月28日、Ethereum上のPrismaFiが攻撃され、約1,100万ドルの損失が発生しました。根本原因は検証されていないユーザー入力でした。注目すべきは、攻撃は10件以上のトランザクションで実行され、2件の模倣犯がいたことです。プロジェクトチームは、最初の攻撃から90分以上経過した後、マルチシグを介してコントラクトを一時停止することに成功しました。この攻撃中にPhalcon**を使用してシングルシグネチャ緊急一時停止を実装していれば、損失を大幅に減らすことができたでしょう。

主要な攻撃者は資金を返却する意向を示しており、プロジェクトチームとの交渉は現在も継続中です。交渉チャットを確認してください。

- Munchables事件

**3月27日、Blast L2上のMunchablesの資産が6,200万ドル流出しました。**この事件は、開発者によって実装された悪意のあるアップグレード(コントラクトはオープンソース化されていなかった)が原因でした。幸いにも、プロジェクトチームとBlast L2コアチームが行動を起こし、開発者は資金を返却しました。現在、すべての資金はBlast L2コアチームが管理するSafe{wallet}に保管されています。

資産管理声明; タイムライン; 事件について詳しくはこちらをクリックしてください。

- ParaSwapエクスプロイト事件

**3月19日から3月21日にかけて、ParaSwapの複数のユーザーが攻撃され、総損失額は少なくとも30万ドルでした。**根本原因はアクセス制御の問題でした。主要な攻撃者が資産の90%を返却したことは言及に値します。

- Unizenエクスプロイト事件

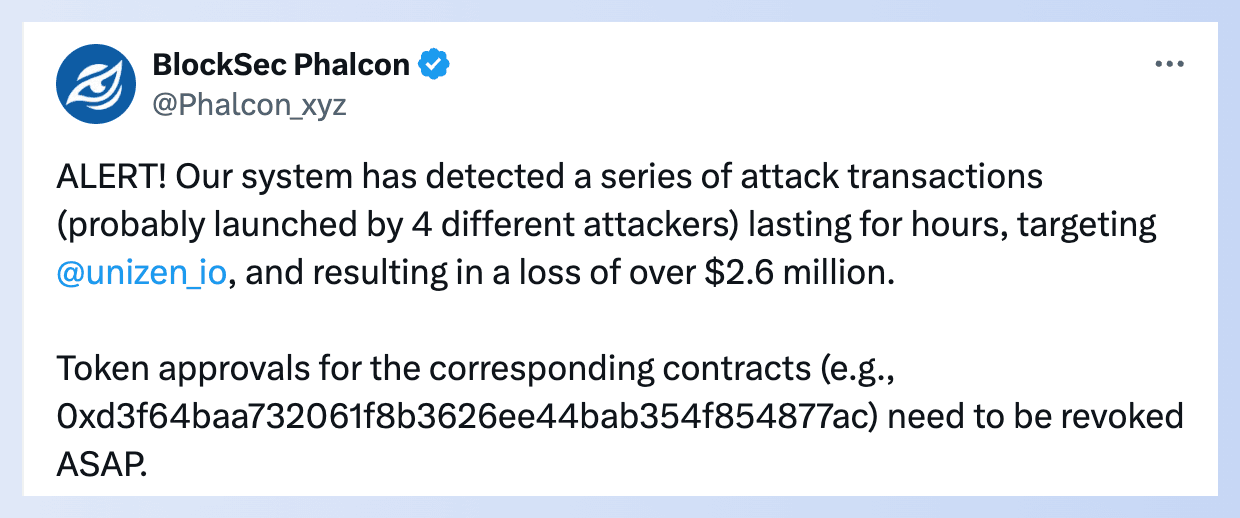

**3月8日、EthereumおよびPolygon上のUnizenがエクスプロイトされ、280万ドルの損失が発生しました。**根本原因は検証されていないユーザー入力の問題でした。DeFiユーザーは承認を定期的に確認し、警戒を怠らないようにしてください!

さらに、ホワイトハットがbloXrouteのSemi-Private RPCを介してPolygon上で救済トランザクションを送信しましたが、その救済トランザクションはメモリプールに送信され、MEVボットによってフロントランされたため、論争を巻き起こしました。これについて詳しく読む。

- TGBSトークンエクスプロイト事件

**3月6日、BSC上のTGBSトークンがエクスプロイトされ、15万ドルの損失が発生しました。**興味深いことに、オーナーが行った変更がわずか1時間後に攻撃を引き起こしたため、別のラグプルである可能性があります。アラートを確認する

- WooFiエクスプロイト事件

**3月5日、Arbitrum上のWooFiがエクスプロイトされ、875万ドルの損失が発生しました。**根本原因は脆弱な価格依存性の問題でした。WooFiのレンディング市場は、Wooを借り入れ、簡単に返済できるようになりました。

価格メカニズムは価格チェックにChainlinkのオラクルを利用していましたが、Arbitrum上のChainlinkは$Wooの価格を提供せず、攻撃を防ぐことができませんでした。ポストモーテムレポートを読む

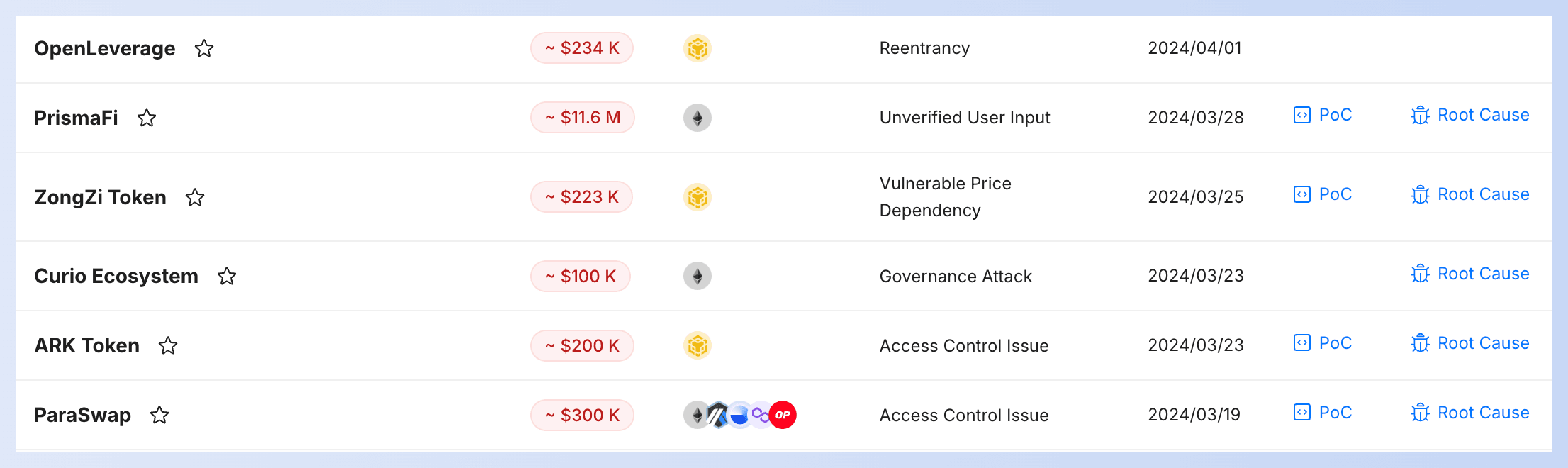

👉 上記のインシデントの攻撃トランザクション、根本原因、およびPoCは、セキュリティインシデントリストで確認できます。

ブログ記事&動画

L2チェーンが、トッププロトコルのセキュリティを強化し、チェーン上のユーザー資産を保護するために、いくつかの対策をどのように実装できるか。

BlockSecで、プロトコルのライフサイクル全体を保護しましょう。ローンチ前のセキュリティ監査からローンチ後の攻撃監視・ブロック(Phalcon)まで、すべてお任せください。

BlockSec CEOのYajin Zhouが、Open Information House @ ETHDenver 2024で「BlockSecとセキュリティの最前線」と題した重要なスピーチを行います。

ブロックチェーンセキュリティについての考え方を変える、魅力的で洞察に満ちた議論の機会をお見逃しなく。

パートナーシップ

Blockscoutブロックチェーンエクスプローラーは、MetaSuitesのアドレスラベル(Ethereum、Polygon、Gnosis、Optimism、およびBase)およびGPT搭載トランザクション説明(Ethereum)機能を統合し、さらにPhalcon Explorerへのクイックアクセスも追加しました。🎉🎉

新サイト、新章

エキサイティングなニュースです – ウェブサイトを全面リニューアルしました!

BlockSecは、ローンチ前段階からローンチ後段階まで、プロトコルのセキュリティをあらゆる段階で確保します!こちらをクリックして探索してください。