Web3におけるフィッシングとは?

ユーザーがブロックチェーントランザクションを通じてトークン取引を行うにつれて、新しい形態のフィッシング詐欺が出現しました。被害者から個人情報や金融情報を入手することに焦点を当てた従来のフィッシング詐欺とは異なり、この特定のフィッシング手法は、トランザクションを悪用してユーザーの資産を盗むことを目的としています。本質的に、詐欺師は、被害者にトークンを引き出すことを可能にするトランザクションまたはメッセージに署名するように騙します。 次のセクションでは、Web3で蔓延しているさまざまなフィッシング詐欺について詳しく説明し、それらから資産を保護するための実践的な戦略を習得します。

Web3における一般的なフィッシング詐欺の種類

1. 直接トークン転送

この詐欺は、ユーザーに資産を悪意のあるアドレスに直接転送するように誘導するものです。これらの詐欺の成功は、巧妙なソーシャルエンジニアリング技術に依存することがよくあります。「セキュリティアップデート」や「請求」を装ってユーザーにトランザクションに署名させることで資産の盗難につながるのが一般的な手口です。この種の詐欺は、通常、偽のインターフェース詐欺を利用して実行されます。

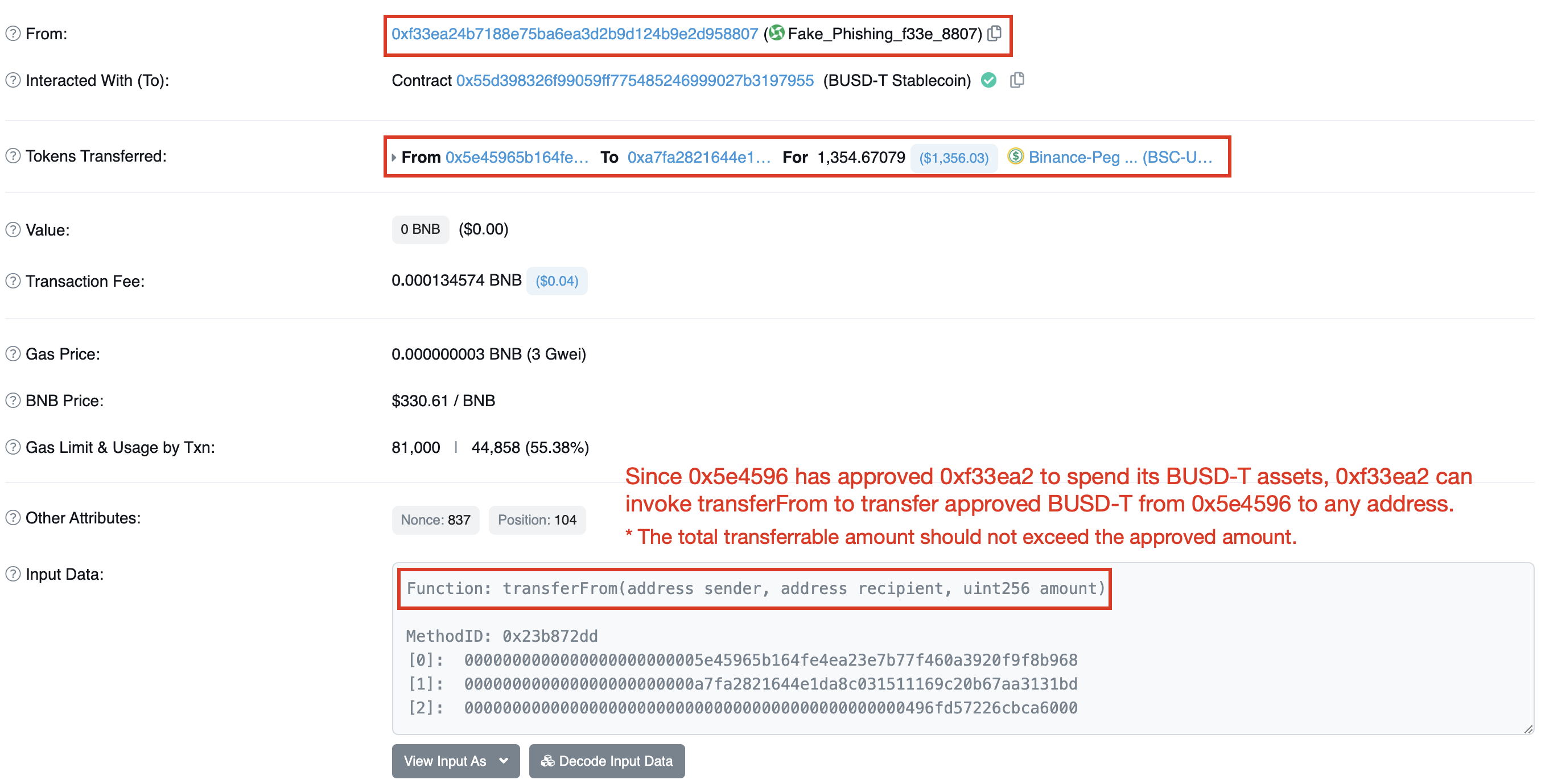

2. トークン承認 / 許可

承認と許可の方法により、第三者(支出者)があなたの代わりにあなたのトークンを使用できるようになります。ユーザーが取引活動を容易にするためにDAppにトークン承認を付与することは一般的な慣行です。ただし、フィッシングアドレスのような悪意のあるアクターに承認を付与すると、金銭的損失につながる可能性があります。被害者が承認に気づかずに取り消さない場合、フィッシング攻撃は長期間継続する可能性があります。

3. 攻撃トランザクションの例

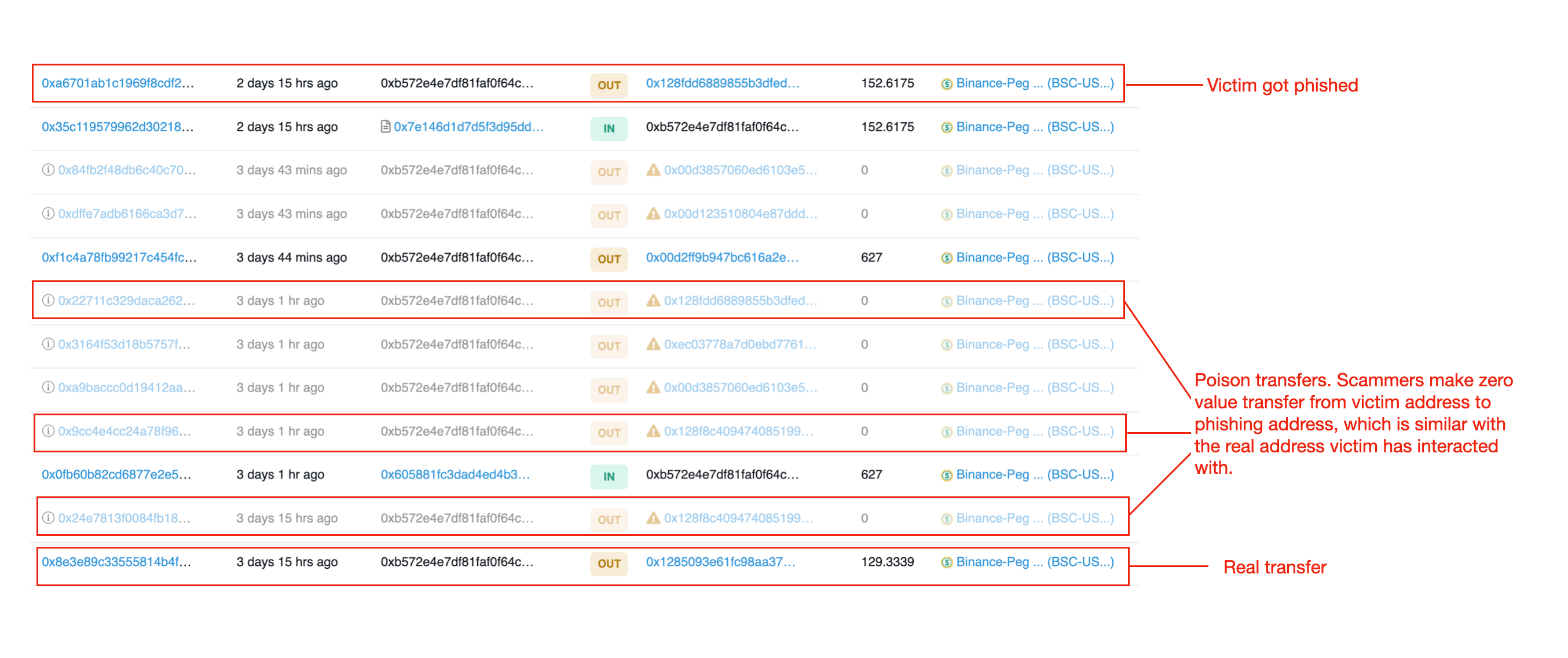

「ポイズニング」としても知られるゼロバリュー転送詐欺は、フィッシャーが被害者のアドレスから、被害者が以前に対話したことのある正規のアドレスに似たフィッシングアドレスへのゼロバリュー転送を操作する際に発生します。この欺瞞的な戦術は、被害者にこれらのフィッシングアドレスに誤って資金を転送するように誘導し、資産の重大な損失につながることを目的としています。

4. ガス・トークン詐欺

Binance Smart Chain(BSC)では、一部のフィッシャーはエアドロップ詐欺を利用して、被害者に不正なトークンを配布し、これらのトークンを承認または転送するように説得します。残念ながら、被害者はこれらの詐欺トークンに関与する際に、知らないうちに多額の手数料を負担します。これらの手数料は、詐欺師のアドレスにガス・トークンをミントするために使用され、その後、利益のために交換されます。

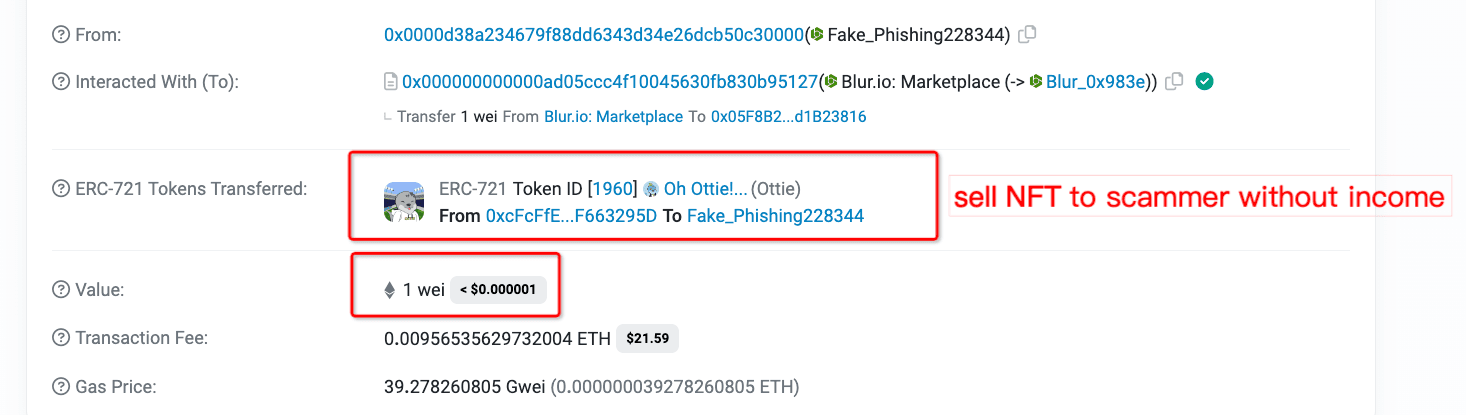

5. NFTマーケット詐欺

NFTはユニークな仮想資産の形態です。同じコレクションのNFTの価格は大きく変動するため、分散型取引所(Dex)を通じた自動取引は非現実的です。その結果、NFTマーケットが出現し、ユーザーがより円滑に注文を出し、購入できるプラットフォームが提供されました。しかし、詐欺師はこれらのマーケットを悪用して不正な注文を作成し、被害者のNFTを盗みます。

6. 偽インターフェース詐欺

ユーザーは、インターフェース呼び出しを通じて、DAppなどのオンチェーンコントラクトと対話します。ユーザーの理解を深めるために、これらのインターフェースは通常、メソッド名の形式で提示されます。ただし、メソッド名は、メソッドの特定の実装を常に正確に表しているとは限らないことに注意することが重要です。たとえば、「SecurityUpdate」という名前のメソッドは、必ずしもセキュリティアップグレードを伴うわけではありませんが、代わりに呼び出し元の資産の転送を伴う可能性があります。

Web3におけるフィッシングから安全を保つ方法

-

信頼できないソースからの不審なウェブサイトへのアクセスは避け、ウォレット接続を要求するウェブサイトには特に注意してください。 多くのウォレットやエクスプローラー拡張機能は、フィッシングウェブサイトについて警告してくれます。MetaMaskのようなツールが役立ちます。

-

EOAやコントラクトを含む、対話するアドレスをすべて再確認してください。 アドレスの最初の数文字と最後の数文字が familiar だからといって、正しいとは限りません。初めて対話するアドレスについては、AvengerDAOのリスクスキャナーやMetaDockのようなツールを使用してリスクを確認してください。

-

トークン承認を定期的に確認し、取り消してください。 多くのツールがこれを支援します。たとえば、MetaDockは、ブロックチェーンエクスプローラーのトークン承認管理機能を改善することにより、リスクのある承認を特定するのに役立つブラウザ拡張機能です。

-

複数のウォレットを使用し、資産を分散させてください。 日常使用するホットウォレットには、必要な資産のみを保管してください。資産の大部分は、ハードウェアウォレットのような、より安全なコールドウォレットに保管してください。

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての暗号資産活動を効果的に追跡および調査できるように支援します。MetaSleuthを使用すると、ユーザーは簡単に資金を追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、調査結果を他の人と共有することで共同作業を行うことができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13の異なるブロックチェーンをサポートしています。

ウェブサイト: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam