Web3のセキュリティ専門家がブロックチェーン取引分析で直面する中核的な課題に対処するため、BlockSecは20カ国の100人以上のユーザーを対象に詳細な調査を実施し、2,000人以上の有効な調査回答を集めました。回答者には、セキュリティ研究者、開発者、オンチェーントレーダーが含まれ、多様な視点を代表しています。 これらの洞察に基づき、BlockSecは当社の主力ブロックチェーン取引分析ツールであるファルコンエクスプローラーの新バージョンを正式にリリースしました。このアップグレードにより、世界中のユーザーに、より効率的で直感的、そしてプロフェッショナルな体験をお届けします。

Web3 トランザクション分析のベンチマークツール

BlockSec の主力オンチェーン分析製品である Phalcon Explorer は、3 つの中核的な利点により、世界中の Web3 実務者にとって不可欠なツールとなっています:

-

幅広いチェーンカバレッジ

-

Ethereum、BSC、Polygon、Arbitrum、Avalancheを含む26+の主要なEVM互換チェーンをサポートし、Solanaのような非EVMチェーンもサポートします。

-

専門的な使用例

-

トランザクション分析、シミュレーション、デバッグなどの中核的なシナリオに対応し、専門家がより迅速かつ正確に作業できるようにします。

-

グローバルな認知度

-

160以上の国と地域にまたがる100,000人以上のグローバルユーザー**に信頼され、50K人以上のデイリーアクティブユーザーに利用されています。

つのコア・モジュール

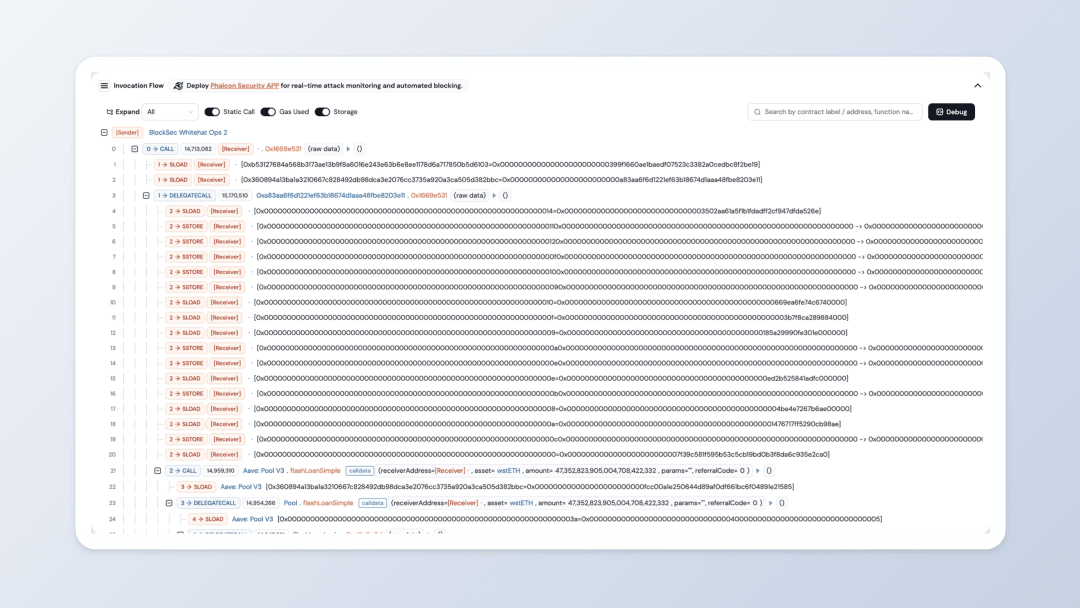

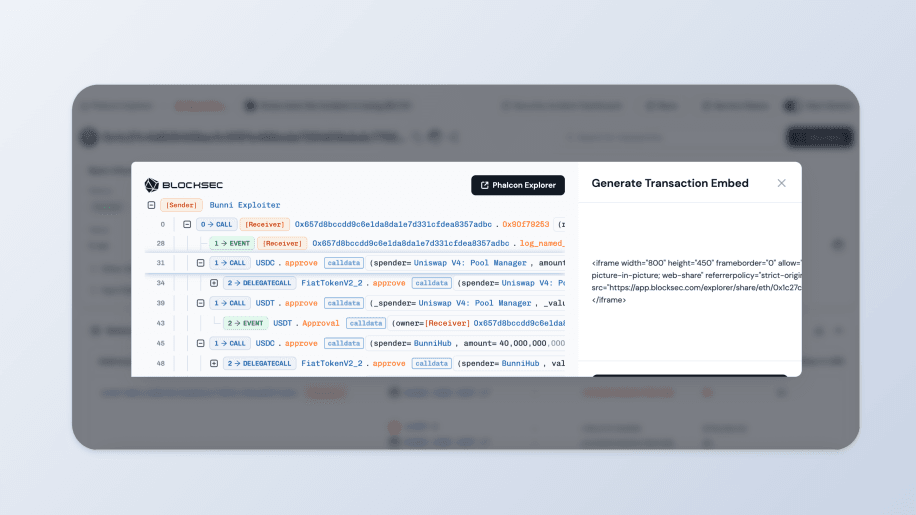

1.**インボケーションフロー

インボケーションフロー**モジュールは、関数呼び出しのツリー構造ビューを提供し、トランザクショ ンロジックを一目で明確にします。新しいアップグレードは以下の通りです:

インボケーションフロー**モジュールは、関数呼び出しのツリー構造ビューを提供し、トランザクショ ンロジックを一目で明確にします。新しいアップグレードは以下の通りです:

-

ワンクリック拡張**:呼び出しパラメータ、戻り値、ガス使用量などの完全なデータを即座に表示し、効率を向上させます。

-

モジュール間のタグ同期**:カスタム・アドレス・ラベル(例えば、"ハッカー・アドレス"、"プロジェクト・マルチシグ")は、現在、他のモジュール間で同期し、よりスムーズな分析を保証します。

-

追加機能には、Static Call toggling, Gas Used filtering, One-click raw data copying があり、フラッシュ・ローンやクロスチェーン・トランスファーのような複雑なトランザクションも簡単に理解することができます。

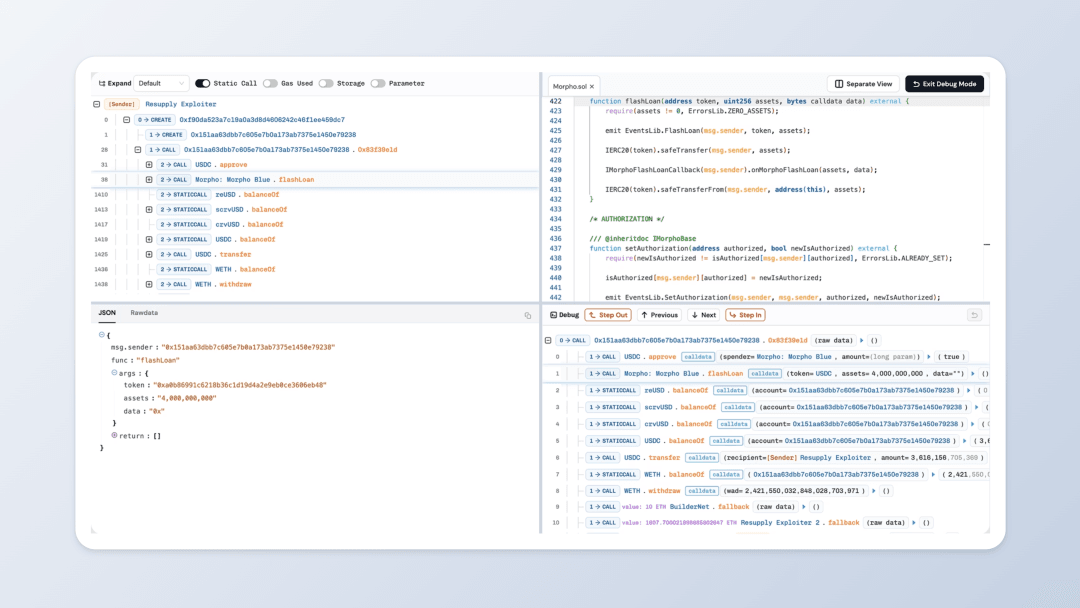

2.**デバッガー

開発者のために作られたデバッガーは、より深い分析のためにスマートコントラクトのソースコードとトランザクショントレースをリンクします。

開発者のために作られたデバッガーは、より深い分析のためにスマートコントラクトのソースコードとトランザクショントレースをリンクします。

-

デュアルスクリーンモード**:デュアルスクリーンモード**:複数のモニターを使用するユーザーのために、コントラクトコードとトランザクションフローを同時に表示し、2倍の効率を実現します。

-

ワンクリックデバッグナビゲーション**:デバッグ時間を大幅に節約します。

-

完全なデータ表示**:トレース、ソースコード、ログ、パラメータ、戻り値を同期して表示します。

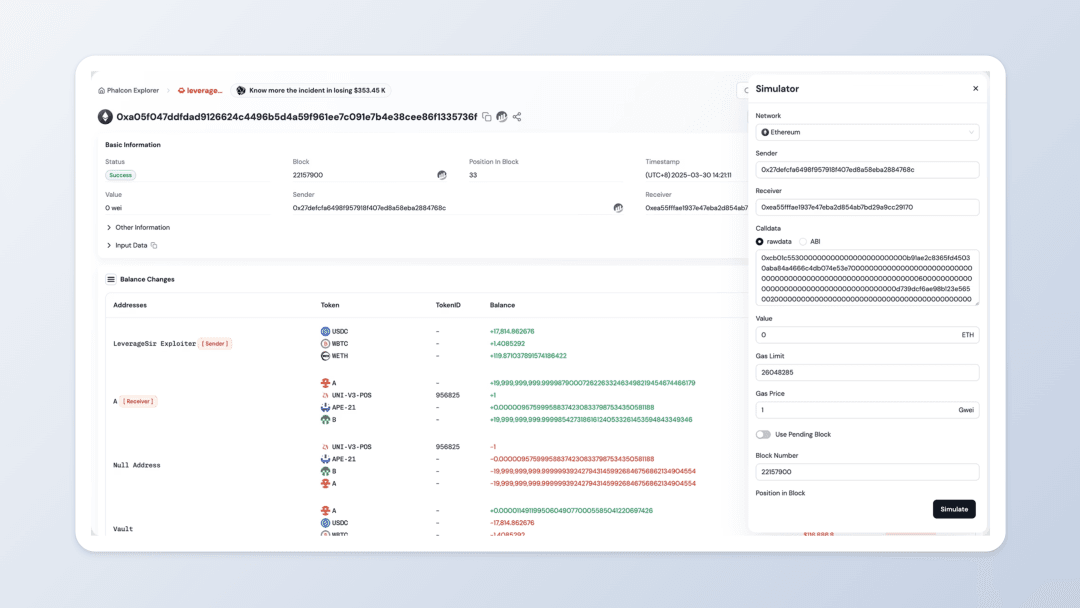

3.シミュレーター

シミュレーター**は、トレーダーや開発者のための「オンチェーン・サンドボックス」として機能し、ライブ取引を実行することなくストラテジーのテストが可能です。

シミュレーター**は、トレーダーや開発者のための「オンチェーン・サンドボックス」として機能し、ライブ取引を実行することなくストラテジーのテストが可能です。

-

マルチシナリオ・シミュレーション**:任意のアドレス、任意のブロックの高さ、または変更された関数パラメータ(転送量、契約アドレスなど)からシミュレーションを実行します。

-

ABI自動解析**:ABIを自動的にロードおよび解析(またはローカルにアップロード)し、オープンソースでないコントラクトの解析をサポートします。

-

高速学習のためのケース・ライブラリー**:TokenSwap "や "ParaSpace Whitehat Rescue "のような一般的な事例が含まれており、迅速な複製と学習が可能です。

新機能

今回のアップグレードでは、いくつかの強力な新機能も導入されました:

-

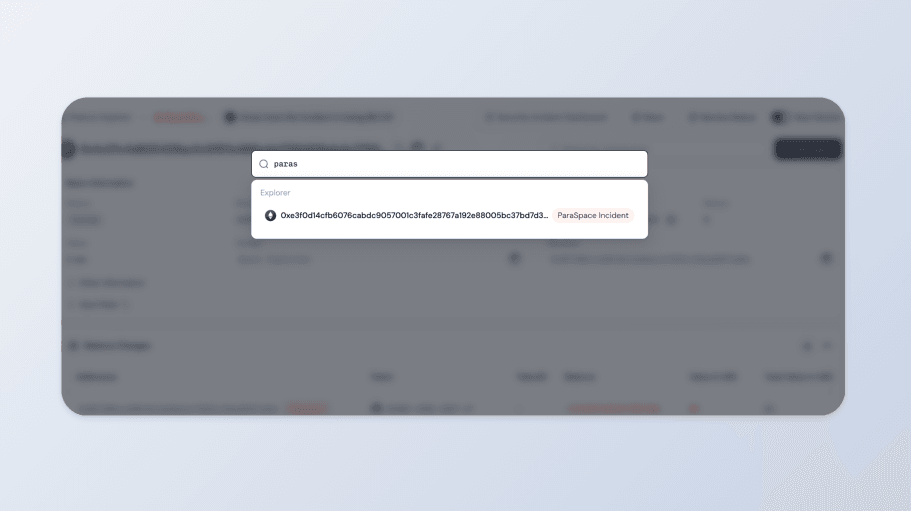

ファジーサーチ

-

部分的なTXハッシュやキーワード(例えばマルチシグ識別子)を使った検索。システムは自動的にベストマッチを提案します。

-

イベント・ベース検索

-

イベント名(「ParaSpace Exploit」や「Flash Loan Attack」など)を入力すると、関連するすべてのトランザクションを検索できます。新しい歴史と例のセクションが追加されました。

-

共有機能

-

取引カード全体をソーシャルメディア用のリンクで共有したり、特定の機能呼び出し行を共有したりすることで、チームメイトが重要なステップに直接ジャンプできるようになります。

-

カスタムタイムゾーン

-

24の主要なグローバルタイムゾーン(UTC、北京、ニューヨークなど)から選択します。タイムスタンプは自動的に調整され、地域をまたいだコラボレーションの悩みを解決します。

-

拡張チェーンサポート

-

新しいチェーンが追加され、公式チャンネルを通じてリクエストに応じてさらに利用できるようになりました。

ユーザー中心でプロフェッショナルな機能強化

発売以来、ファルコンエクスプローラーはひとつのミッションに突き動かされてきました:**Web3セキュリティ分析のペインポイントを解決することです。この新しいリリースは、機能的なアップグレードだけでなく、ユーザーエクスペリエンスと専門的な機能に二重の焦点を当てたものです。 今後もBlockSecは、ユーザーからのフィードバックと業界のトレンドに基づき、機能の改善、チェーンカバレッジの拡大、分析の深化を継続し、より安全で信頼できるブロックチェーンエコシステムを構築するための最高のツールで、グローバルなWeb3セキュリティのプロフェッショナルに力を与えます。

新しいファルコン・エクスプローラーをお試しください。

👉 公式ランディングページをご覧ください:https://blocksec.com/explorer

💬 私たちのテレグラムに参加してください:https://t.me/BlockSecTeam

🐦 Twitterでファルコンをフォローしてください:https://x.com/Phalcon_xyz