2025年8月25日、CantinaとSeal911の協力を得て、Panopticはホワイトハットによる救済作戦を実施し、約40万ドル相当のリスク資産を保護しました[1]。根本原因はs_positionsHashの構築における欠陥であり、プロトコルはポジションIDのKeccak256ハッシュをXORで集約して単一のフィンガープリントを作成していました。個々のKeccak256ハッシュは衝突耐性を維持しますが、XORの数学的線形性により、複合フィンガープリントは安全ではありませんでした。攻撃者は、XOR集約ハッシュが任意のターゲットフィンガープリントと一致する偽のポジションIDのセットを生成し、プロトコルのポジション検証を回避して、借入を返済せずに担保を引き出すことができました。

背景

Panopticは、イーサリアム上に構築された分散型永久オプション取引プロトコルであり、ユーザーがプットオプションとコールオプションを取引できるようにします。

withdraw()関数には、tokenIdのセットで構成される入力パラメータpositionListがあります。各tokenIdはポジションを表します。withdraw()関数は、s_positionsHashに基づいて各ポジションの負債状況をチェックし、ユーザーの担保を取得します。

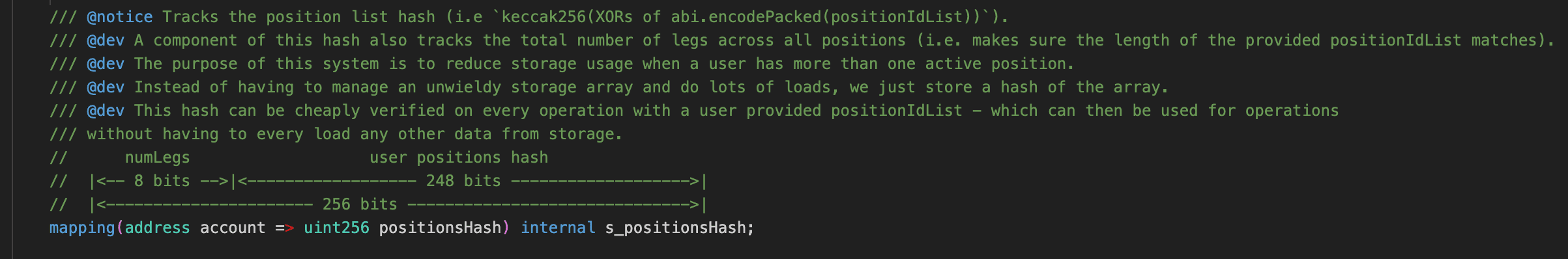

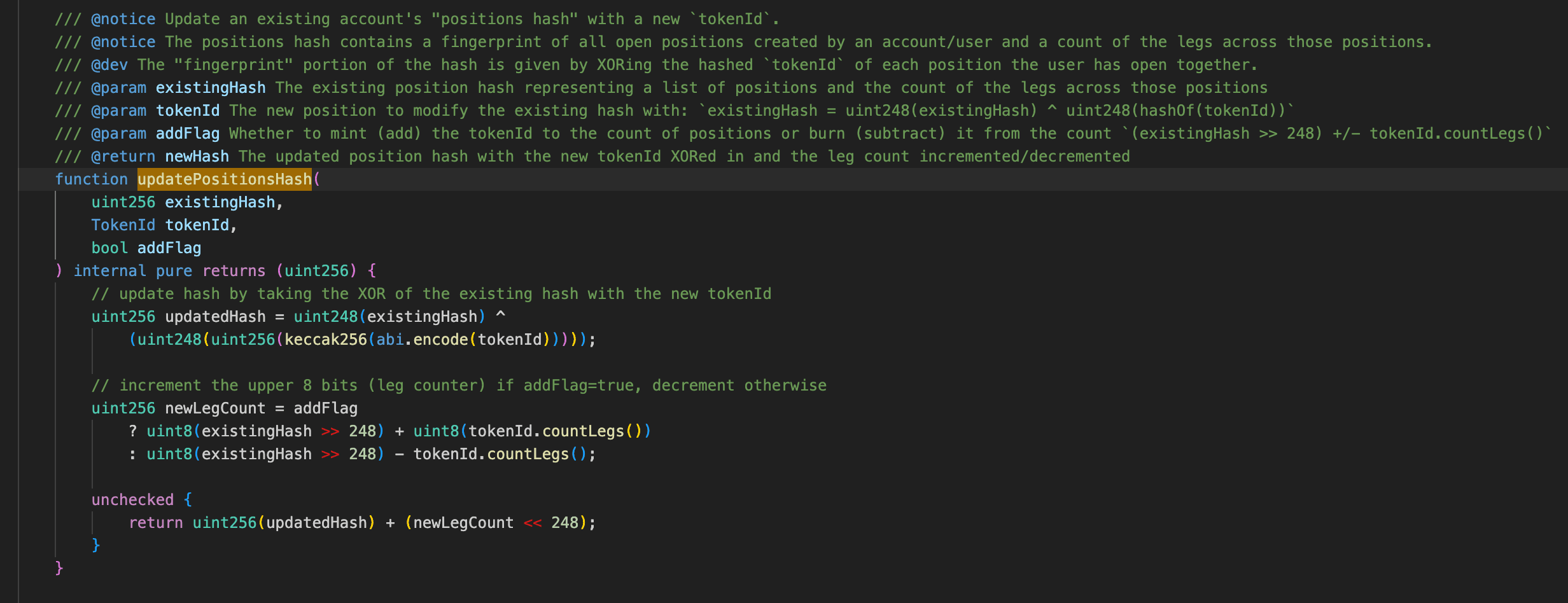

ガス代を節約するため、プロトコルはユーザーのすべてのポジション(つまりtokenId)を保存しません。代わりに、ユーザーのすべてのtokenIdに基づいてフィンガープリントを計算し、s_positionsHashに記録します。各s_positionsHashの最も上位8ビットはnumLegsを表し、下位248ビットはuser position hashを表します。

渡された各tokenIdについて、プロトコルはそのハッシュを計算し、下位248ビットを取り、現在のs_positionsHashの下位248ビットとビット単位XOR演算を実行してuser position hashを更新します。

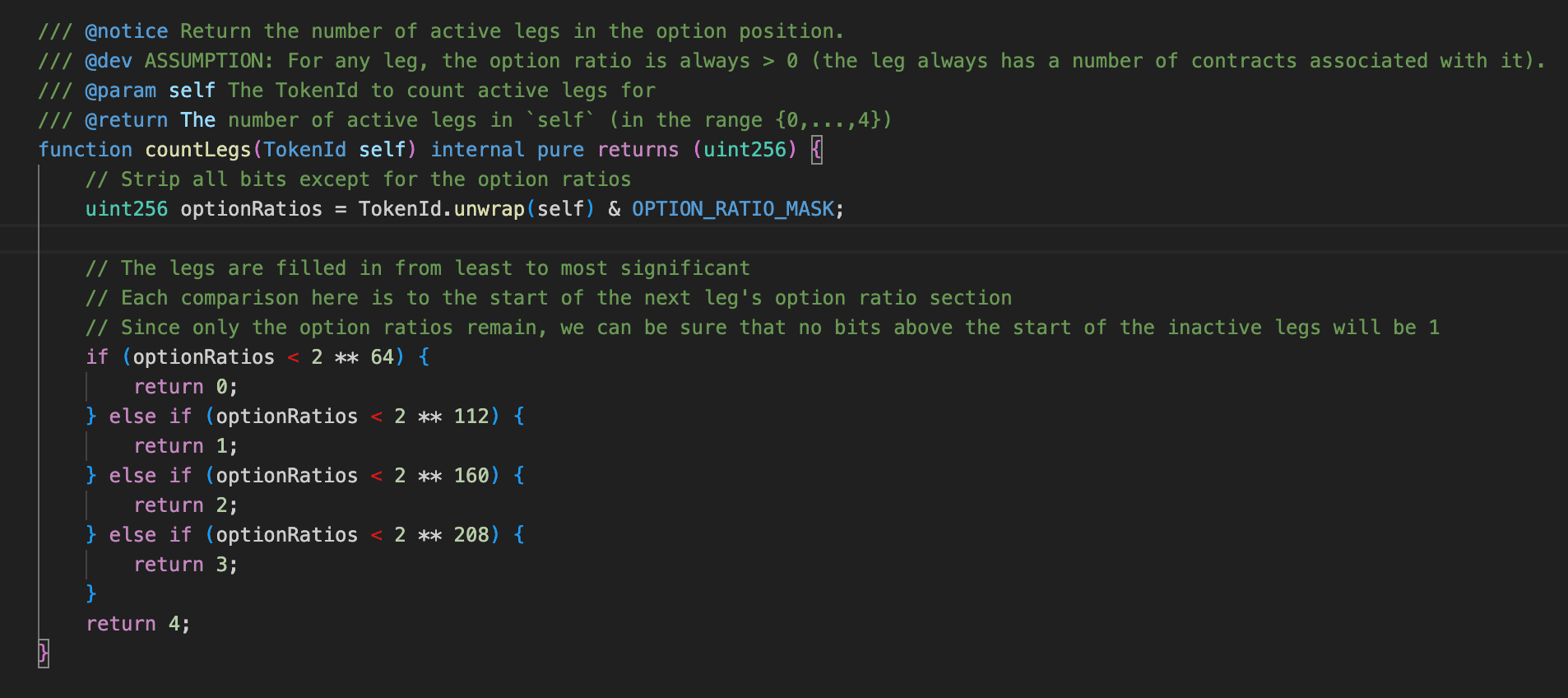

同時に、countLegsはtokenIdの数値範囲に基づいて調整されます。tokenIdが未満の場合は変更されず、範囲 、、および ではそれぞれ1、2、または3増加します。これは最終的にs_positionsHashの最上位8ビットに書き込まれてnumLegsが更新されます。

脆弱性分析

根本原因は、s_positionsHashを構築するためのコントラクトのアルゴリズムの欠陥、特にKeccak256ハッシュ結果を集約するためにXOR操作を使用したことです。単一のハッシュ関数は安全ですが、XOR操作の数学的線形性により、全体的なフィンガープリントアルゴリズム(つまり、ハッシュのXOR和)は安全ではありません[2]。

線形性とは、攻撃者がハッシュ関数自体を破る(つまり、ハッシュからtokenIdを逆元にする)必要がないことを意味します。代わりに、組み合わせ戦略を採用できます。多数のランダムなtokenIdを生成し、それらのKeccak256(tokenId)を計算し、これらのハッシュ値から特定のサブセットを選択して、これらのtokenIdハッシュのXOR和がターゲットフィンガープリントと正確に一致するようにします。

これにより、攻撃者はwithdraw()を呼び出す際に偽のtokenIdのセットを渡して、ヘルスチェックを通過し、s_positionsHashに対応するすべての担保を取得できます。

理論

ユーザーのポジションフィンガープリントs_positionsHashがuser position hash とnumLegs を持ち、ユーザーのtokenIdがであると仮定します。したがって:

ここで、各248ビットハッシュ値は248次元ベクトルとして見なすことができます。

したがって、は0と1で構成される248次元空間()に存在します。この空間では、XOR操作はベクトル加算と同等です(付録I)。

攻撃者の目標は、下位248ビットのXOR和がと等しくなるような、個の248次元ベクトルをすべての利用可能なベクトルから見つけることです。したがって、攻撃者の目的を線形方程式のシステムとして定式化できます。

具体的には、を直接構築しようとする必要はありません。代わりに、個の線形独立なハッシュベクトル(ここでは次元248に等しい)を選択し、それらを列ベクトルとして使用して行列を構築します。

問題は、次のような係数ベクトルを見つけることに変換されます。

ここで、、とします。

線形代数の理論によれば、行列がフルランクである限り、それは完全な次元空間をスパンします。これは、任意のターゲットに対して、方程式のシステムが一意の解を持つことを意味します。を解いた後、となるベクトルのみを保持します。それらのXOR和はになります。

例

理解を容易にするために、ケーススタディでこの構築プロセスを実証します。ベクトルが3次元で、各次元が0または1のみで構成され、ターゲットハッシュ値が101、つまりであると仮定します。

次に、3つのハッシュ値をランダムに生成します。

これらの3つのベクトルを列として使用して行列を構築し、という方程式を設定します。

ガウス消去法で解くと、が得られます。これは、と(に対応)を選択する必要があることを意味し、それらのXOR和はターゲットと正確に一致します。

個の線形独立なベクトルの選択

前述のように、を解くには、フルランク行列を構築する必要があります。非常に大きなベクトル空間()を扱っていることを考えると、中心的な質問は次のとおりです。この広大な空間から個の線形独立なベクトルを迅速に選択するにはどうすればよいですか?

最も簡単な方法を検討します。個のtokenIdをランダムに生成し、それらのハッシュ結果をベクトルとして選択します。

上では、個のランダムに選択された次元ベクトルがフルランク行列を形成する確率は次のようになります。

が大きい場合(この例では)、この確率は定数に収束します(付録II)。

これは、各ランダムな試行が約**28.9%**の成功確率を持つことを意味します。平均して、攻撃者は線形独立なベクトルのセットを見つけるために約3.5回の試行しか必要としません。したがって、計算コストは非常に低く、攻撃者は条件を満たす行列を迅速に構築できます。

上位8ビットのcountLegsを制御するには、ターゲットcountLegsに基づいてランダムに生成されたtokenIdの範囲を調整するだけで済みます。

たとえば、偽造されたフィンガープリントのnumLegsを0にしたい場合、ランダムに生成された個のtokenIdがすべて未満であることを保証するだけで十分です。この範囲のtokenIdのレッグインクリメントは0であるため、ガウス消去法による解がどのベクトルを選択したかにかかわらず、最終的な累積numLegsは必然的に0になります。

攻撃分析

ホワイトハットレスキュー担当者は、複数の救済トランザクションを開始しました。簡単にするために、次の議論は、それらのうちの1つのみに基づいています[3]。

コアロジックは、次の5つのステップで構成されています。

- Aaveからフラッシュローンを介して0.23e8 WBTCと28e18 WETHを借入します。

- 0.23e8 WBTCと28e18 WETHをpoWBTCコントラクトと0x1f8d_poWETHコントラクトに預け入れます。

- 通常の

positionIdListでPanopticPoolコントラクトのmintOptions()を呼び出し、資金を借入してレバレッジポジションをオープンします。 - 偽造された

tokenIdを渡してwithdraw()を呼び出します。これらの偽造されたポジションはpositionSizeが0であるため、関数はtokenRequiredを0として返します。これは、すべてのポジションに必要な総担保が誤ってゼロとして計算されることを意味します。一方、これらのtokenIdによって生成されたs_positionsHashは、ステップ3で生成されたものとまったく同じであり、レスキュー担当者は借入を返済せずにすべての担保を取得できます。 - フラッシュローンを返済し、次のラウンドを実行します。

まとめ

このインシデントは、2つの複合的な欠陥を浮き彫りにし、これらが組み合わさって不正な担保引き出しを可能にしました。

- XORはハッシュの安全な集約関数ではありません。 Keccak256は衝突耐性がありますが、XORの線形性により、複数のハッシュのXOR和は衝突耐性を継承しません。XORでターゲット値になる入力のセットを構築することは、上の線形方程式システムの解に還元され、計算上は非常に簡単です。ハッシュの合成には、連結と再ハッシュなど、衝突耐性を維持する操作が必要です。

- ポジションIDの検証漏れ。 プロトコルは、渡された

positionIdが有効なオプションポジションに対応するかどうかを検証しませんでした。未満の値はcountLegsが0でpositionSizeが0であるため、偽造されたポジションは借入を発生させません。これにより、攻撃者はターゲットフィンガープリントと一致させながら、担保要件ゼロでヘルスチェックを通過することができました。

参照

付録

以下の2つの付録は、本文中のステートメント、すなわちXOR操作がベクトル加算(付録I)と同等であること、およびランダム行列がフルランクである確率(付録II)についての数学的な説明と証明を提供します。

付録I

有限体では、加算は2を法とする加算として定義されます。

観察すると、これは排他的論理和(XOR、記号)論理演算と同一であることがわかります。

次元ベクトル空間(この場合)では、2つのベクトルとの加算は、成分ごとの2を法とする加算として定義されます。

したがって、ベクトル空間では、ベクトル加算はベクトル成分のビット単位XOR操作と同等です。

付録II

行列をフルランクにするには、これらの個のベクトルは線形独立でなければなりません。

最初のベクトルは、ゼロベクトル以外のの任意のベクトルとすることができ、の選択肢があります。2番目のベクトルは、によってスパンされる部分空間(個のベクトルを含む)に存在してはならず、の選択肢が残ります。この論理に従うと、番目のベクトルは、前の個のベクトルによってスパンされる部分空間に存在してはならず、結果としての可能な選択肢があります。

このような行列の総数(つまり、の位数)は次のとおりです。

そして、すべての可能な行列の総数はです。

したがって、確率は次のようになります。

と置くと、この式を次のように書き換えることができます。

とすると、この積は定数に収束します。

これは、大きなに対して、ランダム行列がフルランクである確率は約**28.9%**であることを意味します。

BlockSecについて

BlockSecは、フルスタックのブロックチェーンセキュリティおよび暗号コンプライアンスプロバイダーです。私たちは、顧客がコード監査(スマートコントラクト、ブロックチェーン、ウォレットを含む)、リアルタイムで攻撃を傍受、インシデントを分析、不正な資金を追跡し、プロトコルとプラットフォームのライフサイクル全体でAML/CFT義務を遵守できるようにする製品とサービスを構築しています。

BlockSecは、著名なカンファレンスで複数のブロックチェーンセキュリティ論文を発表し、DeFiアプリケーションのいくつかのゼロデイ攻撃を報告し、2000万ドル以上の救済のために複数のハッキングを阻止し、数十億ドルの暗号通貨を保護してきました。

-

公式ウェブサイト:https://blocksec.com/

-

公式Twitterアカウント:https://twitter.com/BlockSecTeam