事件背景

2024年8月20日、フィッシング詐欺により5,400万DAI以上のステーブルコインが不正に流出しました。流出元のウォレットはGeminiが資金提供するVaultで、関連する「Maker Vault Owner」アドレスは0xf2b8です。詐欺師は被害者(Vaultの元所有者)を騙して、Vaultの所有者を詐欺師が管理するアドレスに変更するトランザクションに署名させ、その後Vaultから資金を引き出すトランザクションを実行しました。

- フィッシングアドレス:0x0000db5c8b030ae20308ac975898e09741e70000

- Vaultから資金を流出したアドレス:0x5D4b2A02c59197eB2cAe95A6Df9fE27af60459d4

- 所有者を変更したトランザクション:0x2805, 0xb721

- 流出トランザクション:0xf700

資金フロー分析

2024年8月20日、被害Vaultの元所有者は、Vaultの所有者を詐欺師が管理するアドレスに変更するトランザクションに署名するよう騙されました。約5時間後、詐欺師は所有者を新たなアドレスに変更するトランザクションを送信しました。新たなアドレスがVaultの完全な管理権を取得してから20分後、Vaultから5,500万DAIが不正に引き出されるトランザクションに署名しました。

その後、2時間以内に、不正に取得されたDAIトークンはすべて詐欺師が管理する下流アドレスに移送され、Vaultから資金を引き出した最初のアドレスには何も残っていません。最初のアドレス(0x5D4b)から直接接続されている(つまり、1ホップ離れた)下流アドレスは合計6つです。大部分のDAIトークン(4,400万)は直接下流アドレスに移送され、1,000万はネイティブトークン(3880)ETHに交換され、その後0x8cc5アドレスに移送されました。交換に使用されたDEXはCoW Protocol: GPv2Settlementです。交換トランザクション:0x7c63。

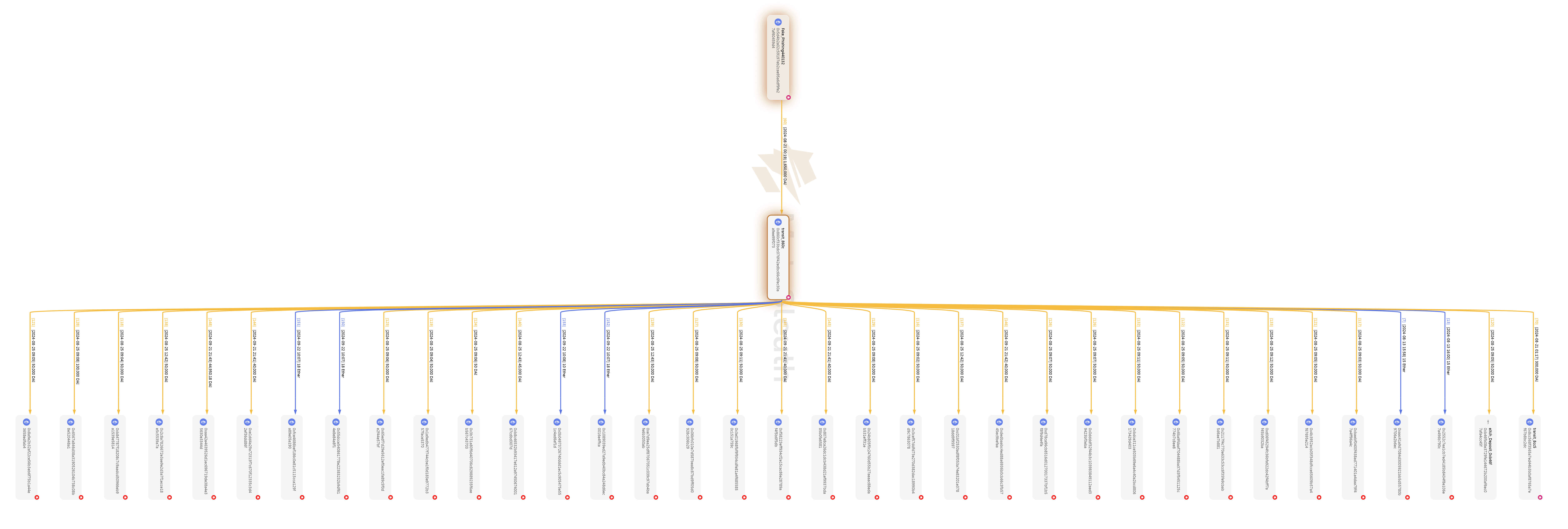

元の0x5D4bアドレスから1ホップ下流アドレスへの不正DAIの資金フロー概要です。

不正資金を1ホップ下流アドレスに移送した後、攻撃者はさらに深いアドレスへバッチで資金を移動させ始めました。移動プロセス中に、詐欺師は下流アドレスが保有するDAIを徐々にETHに交換しました。最初のアドレスから4ホップ下流のアドレスでは、盗まれたDAIはすべてETHに交換されていました。これらの不正資産はETHの形で、中央集権型取引所(eXch, KuCoin, ChangeNOW)やクロスチェーンブリッジ(THORChain, Hop Protocol)に流れ込みました。(名称をクリックすると、これらの資金洗浄アドレスを探索できます。)eXchへの不正利益の入金トランザクション例:0x2e42, 0xa982, 0x1e1e, 0xb7a9。THORChainへの不正利益移動トランザクション例:0x5c06, 0xf824, 0x391e。

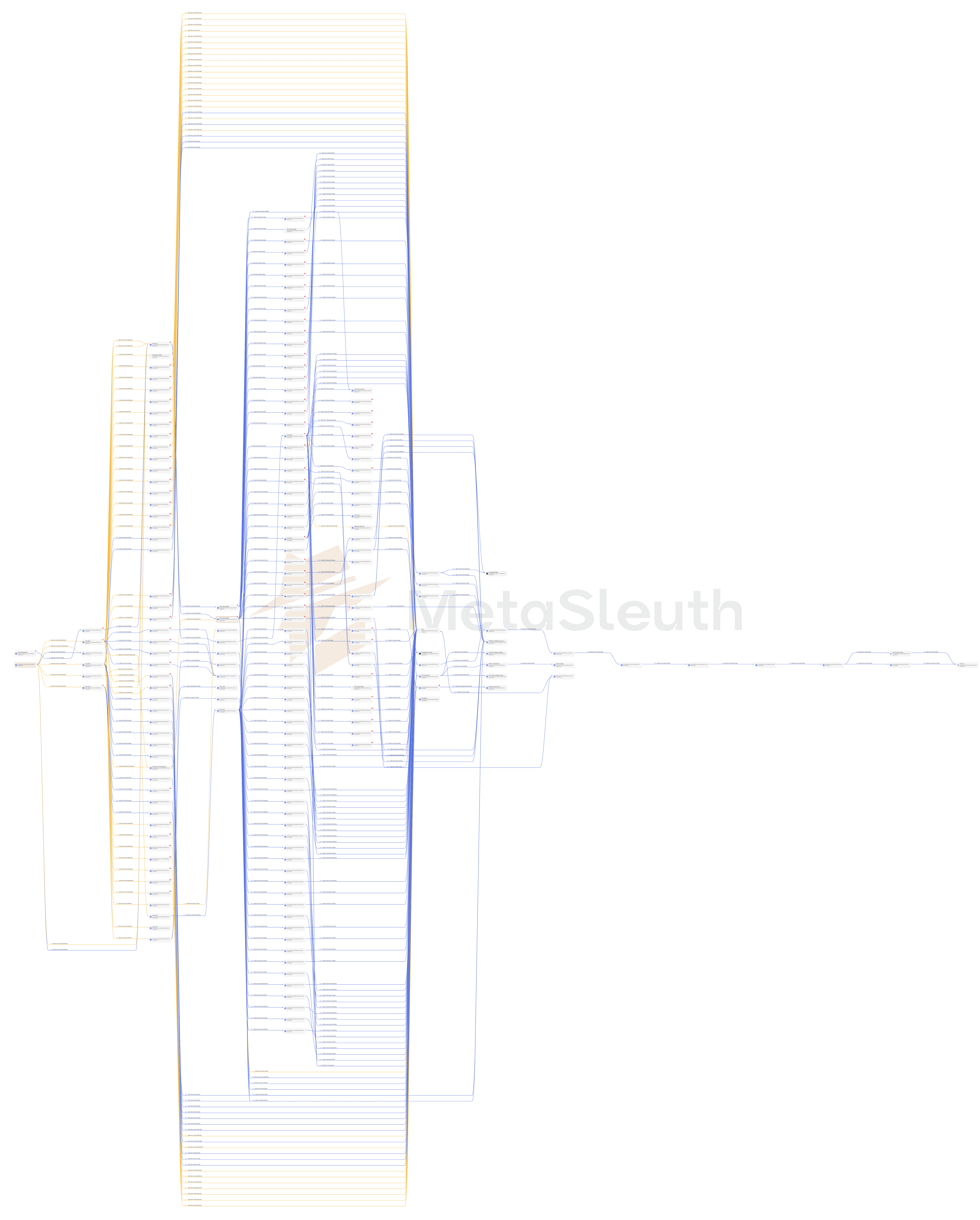

最初のアドレスから2ホップ離れたレイヤー2アドレスからレイヤー5アドレスへの資金フローの一部:

不正利益の深い下流アドレスへの移送のうち、最も長い転送経路は12ホップに達し、約8万ドルが取引所KuCoin 17に移送されました。以下の資金フローグラフが示すように、2024年8月21日から8月22日にかけて、攻撃者は12ホップの経路で38ETHを中央集権型取引所に徐々に移送しました。

過度の注意を引かないように、犯人は大規模な資金を複数のアドレスに分割し、少額の送金を使用して資産をより深いアドレスに移動させる傾向があります。165万DAIを36個の小さな断片に分割した例は、1ホップアドレス0x860cによって処理されました。

関連アドレスとトランザクション

| アドレス | トランザクション | 不正資金フロー |

|---|---|---|

| 0x860cf33bdc076f42edbc66c6fec30aa9ee99f073 | 0xa11e, 0x9ef1 | 1,650,000 DAI |

| 0xdd6397104d57533e507bd571ac88c4b24852bce9 | 0x7af2, 0x1d45 | 36,733,858 DAI |

| 0x8cc568f3565a7ed44b3b0af8765a7ef67b8bc2dc | 0x7e10, 0x5d08 | 3879 ETH + 1,825,000 DAI |

| 0xca6061c6e5a7c3657297f9cc45ce110dc4d14470 | 0xee0d | 875 ETH |

| 0x77b9f7e33e42b1f64b915bb27e9a9bca199da83e | 0xf97a, 0xbc5c | 2164 ETH |

資金フロー概要:

MetaSleuthで詳細を探索: https://metasleuth.io/result/eth/0x5d4b2a02c59197eb2cae95a6df9fe27af60459d4?source=c81289c1-2bd9-49af-a397-e4cc71990595