このブログでは、MetaSleuth(@MetaSleuth)を使用してフィッシング攻撃を分析する方法を紹介します。

関係するアドレス

より分かりやすくするために、関係するアドレスとその略称を以下に示します。

- 0x46fbe491614e1ab6623e505e5e031ebf321cb522 (0x46fb…b522) - 匿名交換取引所(KYC不要の取引所)の可能性

- 0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11 (0xc40a…be11) - 攻撃者管理アドレス

- 0xc75368c5054d883a1923fc2d07cd2033e05a524b (0xc753…524b) - 攻撃者管理アドレス

- 0xcc2015d66d95a3f58d8ab0c8d8bcb968212f9ebe (0xcc20…9ebe) - 匿名交換取引所の可能性

フィッシングの仕組み

フィッシングサイトはhttps://leverj-cake.comです。これは単純な承認フィッシングです。

ユーザーにUSDTをEOAアドレス0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11に承認するように要求します。

インテリジェント分析

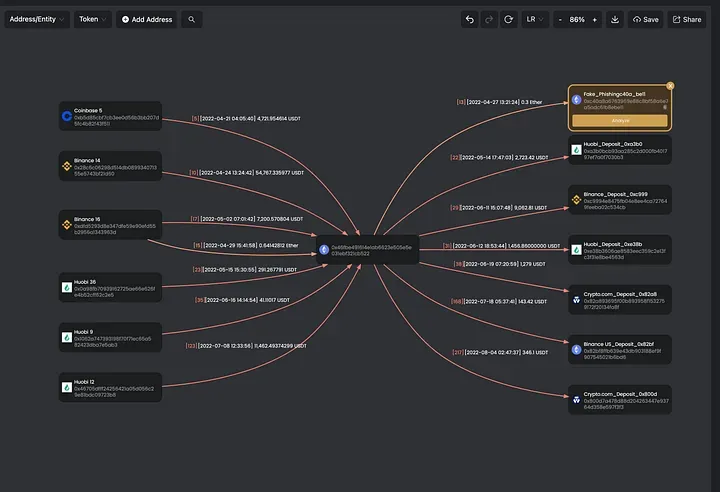

次に、MetaSleuthのインテリジェント分析機能を使用して、0xc40a…be11を分析します。

https://metasleuth.io/result/eth/0xc40a8a6763969e88c8bf58a6e7a5adc61b8ebe11

マップは奇妙に見えます!フィッシングアドレス0xc40a…be11には、0x46fb…b522からの1つの着信転送しかありません。発信トランザクションはありません。

次に、Etherscanからトランザクションを調べます。この図は実際のトランザクションと一致しています。

- まず、フィッシングアドレス0xc40a…be11は被害者アドレスの承認権限を付与されているため、自分自身ではなく、別のアドレス0xc753…524bに被害者アドレスからUSDTを転送します。したがって、フィッシングアドレスから送受信されるトークン転送はありません。

- 次に、0x46fb…b522からのEtherの着信は、被害者のUSDTを転送するためのガス料金です。

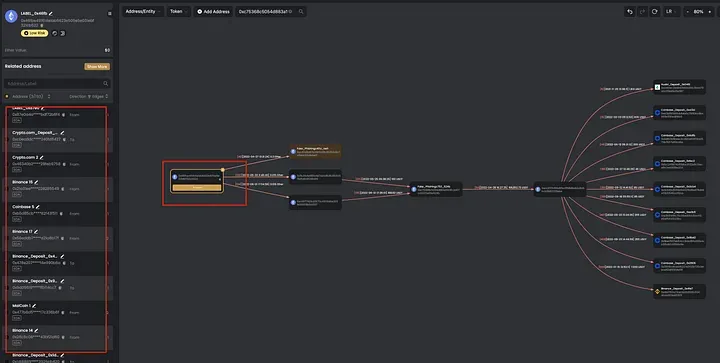

新しいアドレスを追加

次に、このアドレス(0xc753…524b)をマップに追加し、「Analyze」ボタンをクリックしてこのアドレスを分析します。マップが複雑になります。図にアドレスが見つからない場合は、「Search」ボタンを使用してアドレスを検索できます。見つかったアドレスはハイライト表示されます。

アドレスをフィルタリング

ノードが多すぎるため、マップをフィルタリングできます。フィッシングアドレスからのほとんどの着信トランザクションは被害者であるため削除できます。ただし、0x46fb…b522および0xc40a…be11に関連しているため、2つの着信トランザクションは残しておきます。

質問1:0x46fb…b522は攻撃者によって制御されていますか?

0x46fb…b522は匿名交換取引所である可能性があります。これは、このノードの多くの着信/発信トランザクションを確認でき、その一部はCEX取引所からのものであるためです。

このアドレス0x46fb…b522が匿名交換取引所である場合、0xc40a…be11へのガス料金は、その実際のIDを隠すための匿名交換取引所からのものです。このアドレスにカスタムラベルを追加できます。

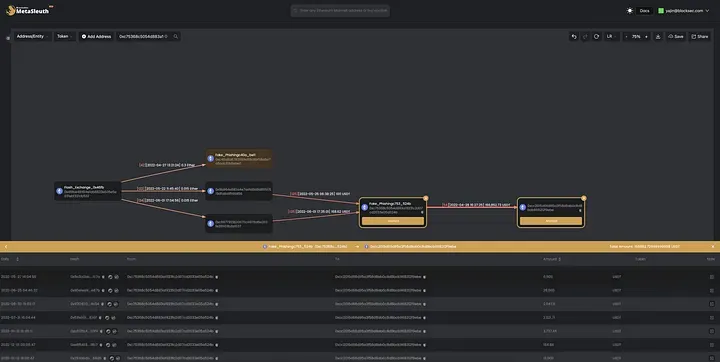

質問2:0xcc20…9ebeは攻撃者によって制御されているアドレスですか?

攻撃者0xc753…524bが利益のほとんどを0xcc20…9ebeに転送していることがわかりました。マップでは、同じ方向の同じトークン転送はすべて1つのエッジにマージされていることに注意してください。エッジに表示される日付は、最初のトークン転送の日付です。エッジをクリックすると、0xc753…524bと0xcc20…9ebe間の詳細なトランザクション情報が表示されます。

さらにクリック:

最新のトランザクションは2023年1月12日で、13,000 USDTでした。

また、0xcc20…9ebeは83のアドレスとやり取りしており、そのほとんどがCEXアドレスです。0xcc20…9ebeは攻撃者によって制御されているアドレスではなく、匿名交換取引所のアドレスであると強く疑われます。

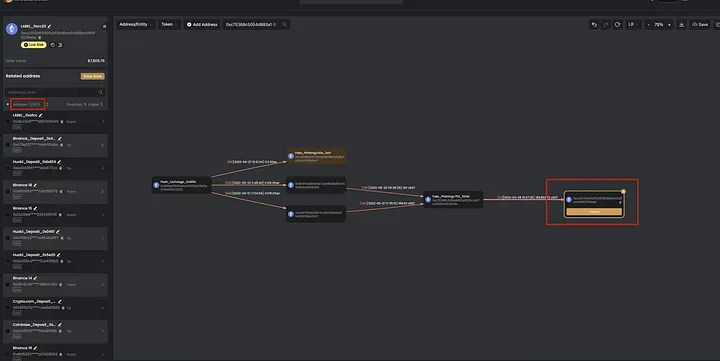

質問3:被害者に関する追加情報を取得する方法

これで、0xc753…524bをクリックし、「From」を使用してすべての着信トランザクションを特定することで、マップにさらに多くの被害者を追加できます。

興味深いことに、0xc753…524bは匿名交換取引所アドレス0x46fb…b522から0.15 Etherも受け取っていることがわかりました。これは、利益を転送するためのガス料金であると考えています。

まとめ

この分析から、以下の結論を導き出すことができます。

- 攻撃者はフィッシングアドレス0xc40a…be11を使用して、ユーザーに承認権限を付与するように誘導します。

- フィッシングアドレス0xc40a…be11は、被害者のUSDTを0xc753…524bに転送します。

- 攻撃者は定期的に利益を匿名交換取引所アドレス0xcc20…9ebeに転送します。

MetaSleuthは、アドレス間のトランザクションを分析するための迅速な方法を提供します。アドレス検索、カスタムラベル、インテリジェント分析を使用して、アドレス間の関係を完全に理解できます。

今後、さらに多くの分析例を提供します。ご期待ください。

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての暗号アクティビティを効果的に追跡および調査するのを支援します。MetaSleuthを使用すると、ユーザーは簡単に資金を追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、調査結果を共有して共同作業を行うことができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13の異なるブロックチェーンをサポートしています。

ウェブサイト:https://metasleuth.io/

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam