最近、Web3のフィッシングサイトが原因でユーザーが多額の損失を被る事例が報告されています。これらのフィッシングサイトは、正規のプロジェクトを装い、ユーザーを騙して、仮想通貨資産を急速に枯渇させるトランザクションに署名させます。同時に、新しい形態の詐欺サービス(SaaS)が登場しています。具体的には、サービス提供者は協力者にフィッシングツールキットを提供し、その見返りに、通常20%または30%の収益分配を要求します。これらのサービス提供者の中でも、「Inferno Drainer」は悪名高く、数千人の被害者に数百万ドル相当の損失をもたらしています。本ブログでは、「Inferno Drainer」を例にとり、収益分配プロセスを分析します。

Inferno Drainerの仕組みを探る:ステップバイステップの運用ガイド

一般的に、Inferno Drainerの運用プロセスは5つのステップに分けられます。

-

「Inferno Drainer」の提供者は、TG、Discord、Twitterで公式プロモーションチャンネルを宣伝します。

-

トラフィックを収益化したいが技術的な専門知識がない協力者は、チャンネルに参加し、プロバイダーとアカウントを共有します。

-

プロバイダーは、協力者にすぐに使えるフィッシングツールキットと展開手順を提供します。

-

協力者はフィッシングサイトを立ち上げます。

-

被害者が詐欺に引っかかると、その仮想通貨資産は通常、指定されたフィッシングアカウントに送金されます。その後、利益はDrainer管理者と協力者アカウント間で分配されます。

次の段落では、ETHとERC20に関する2つのフィッシングシナリオを分析することで、収益分配プロセスを明らかにします。

ETHフィッシングシナリオ

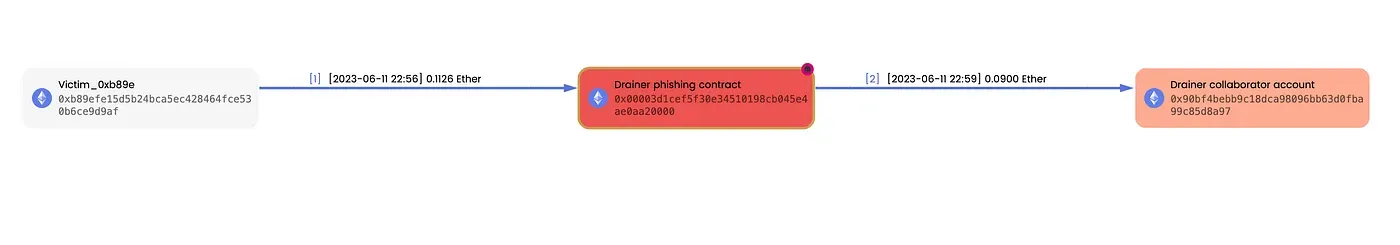

上記の図は、ETHフィッシングにおける収益分配プロセスを示しています。ユーザーからETHを騙し取るために、詐欺師は「mint」や「airdrop」のようなペイアブル関数を含むフィッシングコントラクトをデプロイします。これらの関数名に惹かれた被害者は、誤ってフィッシングトランザクションに署名します。被害者のETHを受け取ると、管理者は迅速にwithdraw関数を呼び出し、資金の80%を協力者アカウントに移送します。残りの20%はコントラクト内に留まり、適切な時期に引き出されます。

これはMetaSleuthで描写された実際の事例です。Victim_0xb89eは意図せず0.1126 ETHをフィッシングコントラクトに送金しました。その後、この金額の80%にあたる0.09 ETHが迅速に引き出され、協力者アカウントに転送されました。

以下のリンクから資金の流れを確認できます。 https://metasleuth.io/result/eth/0xfa59f0531af65c0a16b6c1834e3921e7fa519734d4d90675e479e99722d6f4ba

この図は、ERC20トークンフィッシングにおける収益分配プロセスを示しています。ETHフィッシングとは異なり、このケースではフィッシングアカウントはEOA(Externally Owned Account)です。フィッシングサイトは最初に、被害者にERC20トークンをフィッシングアカウントに承認するように促します。その後、フィッシングアカウントは承認されたトークンの20%を管理者アカウントに、残りの80%を協力者アカウントに転送します。

これは具体的な事例です。Victim_0x0a0eとVictim_0x1fcdは、意図せずUSDTとDAIをフィッシングアカウントに承認しました。その後、フィッシングアカウントはこれらのトークンの20%と80%をそれぞれ管理者アカウントと協力者アカウントに転送しました。

以下のリンクから資金の流れを確認できます。 https://metasleuth.io/result/eth/0x1ba31a2751259048e1e559df59bcdf80015e15359674aaf64e936cb98630b810?source=d0a430bd-2b7e-46bb-8788-b0f8ba39f366.

Inferno Drainerシステムに関する主要な洞察と発見

収益分配活動の証拠を収集するために、管理者アカウントに関連するすべての履歴トランザクションを包括的に分析しました。収益分配率が20%または30%の場合のみに焦点を当てていることを強調しておくことが重要です。調査の結果、3,223件の収益分配トランザクションで合計502万ドルの資金が確認されました。これらのトランザクションのうち、管理者アカウントは351人の協力者から107万ドルの手数料を受け取っています。さらに、当社のフィッシング検出システムは574件の関連フィッシングサイトを特定しました。

ユーザーをInferno Drainerから保護するため、これらのウェブサイトすべてをMetaMaskに速やかに報告しました(https://github.com/blocksecscamreport/eth-phishing-detect/commits?author=blocksecscamreport&before=01bf4f680061bc39ecd2d55425774fc3092aa3cc+35)。

まとめ

収益分配を伴うこの特定のSaaS形態は急速に進化しています。私たちは警戒を怠らず、関連するフィッシングアカウントとトランザクションを継続的に監視していきます。ユーザーの皆様には、注意を払い、あらゆる操作を承認する前にトランザクションの詳細を慎重に確認することを強くお勧めします。本ブログは、ユーザーが収益分配プロセスを理解し、ブロックチェーン分野における潜在的なフィッシングサイトから身を守ることを目的としています。

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての仮想通貨活動を効果的に追跡および調査できるように支援します。MetaSleuthを使用すると、ユーザーは簡単に資金を追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、他の人と結果を共有して協力することができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13種類のブロックチェーンをサポートしています。

ウェブサイト:https://metasleuth.io/

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam