背景

すべての暗号資産愛好家にとって、Web3の世界は機会と課題、そして危機に満ちています。毎日、無数の新しいトークンプロジェクトが市場に登場し、一見すると富を得る無限のチャンスがあるように見えますが、実際にはあらゆる場所に潜在的なリスクが潜んでいます。絶えず発生する危険なベンチャー企業により、ユーザーはしばしば不意を突かれます。このような状況下で、プロジェクトの信頼性を評価し、ラグプル(出口詐欺)の危険を回避して資産を守るにはどうすればよいのでしょうか。ご安心ください。この記事では、ラグプルを判断するための包括的な手法を提供し、資産損失のリスクを最小限に抑える方法を解説します。

1. 暗号資産のセキュリティに関する基本ツールの理解:ラグプルを防ぐための重要なヒント

トレンドチャートの観察と取引量の検証

DEX ScreenerのようなマルチチェーンDEX暗号資産分析ツールを活用し、トークンのトレンドチャートを観察することで、異常な売買比率を見つけ出し、悪質なプロジェクトによって作成された偽の取引量を回避できます。同様に、新規公開されたトークンについては、疑わしいほど高い取引量や大規模なトランザクションに注意してください。

トランザクション履歴の確認

DEX Screenerのようなツールはすべてのトランザクション履歴をリスト化できるため、すべての売買操作に関与しているアドレスを簡単に確認できます。(画像のように)同じアドレスが頻繁に取引を行っていることを発見した場合、これも非常に疑わしいシグナルです。

ハニーポットおよびトークンリスク監視機能の利用

DEX ScreenerやAdvantis.AIを含むプラットフォームは、ハニーポットテストや基本的なトークンリスク監視機能を提供しており、ユーザーが投資リスクを評価するのに役立ちます。図のように、ユーザーが特定のトークンを検索すると、プラットフォームが自動的にそのトークンのリスクレベルを表示するため、ユーザーは資金を適時に引き揚げるべきかどうかを判断できます。

2. 暗号資産投資においてラグプルを検知するためにMetaSleuthを利用する方法

デプロイヤー(生成者)の資金源を調べる

トークンの場合、トークン自体のコントラクトアドレスと取引ペアのアドレス以外に、デプロイヤーのアドレスも不可欠です。このアドレスのブロックチェーン上の資金関係を観察することで、プロジェクトのリスクをより適切に評価できます。

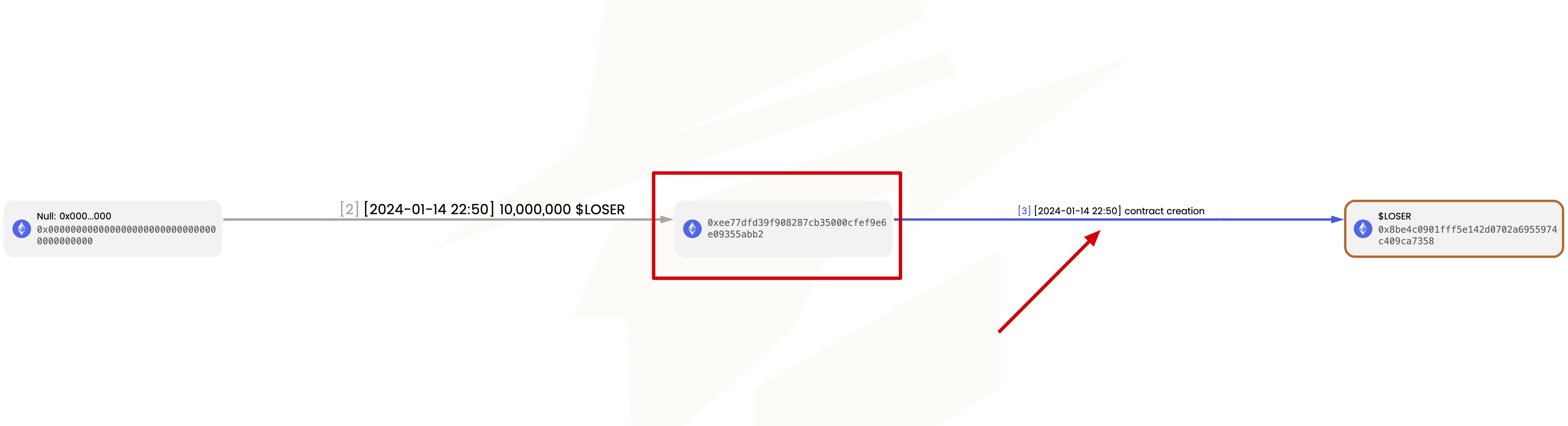

デプロイヤーのアドレスを見つけるには、metasleuth.ioにトークンのコントラクトアドレスを入力するだけです。生成された資金フローチャートの中で「コントラクト作成」のフローを探します。このエッジにあるトランザクションがトークンコントラクトの作成トランザクションであり、そのトランザクションの発信者がデプロイヤーです。その後、デプロイヤーの資金源をさらに詳細に分析できます。

リスクを効果的に回避するために、ユーザーは以下の一般的なデプロイヤーの資金源に注意すべきです。これらは高いリスクを示唆している可能性があります:

-

ミキシングサービスやKYC不要のフラッシュスワップサービス(Fixedfloatなど)に由来する資金。これは、悪意のあるトークンデプロイヤーが自身の身元をたどられないように選択する手法です。

-

その他の違法なソースからの資金。下の画像はラグプルネットワークを示しており、すべてのトークンが非常に短期間でラグプルを実行しました。詐欺師は前回のラグプルで得た利益を次のアドレスに送金し、そこで新しいトークンをデプロイして新しい被害者を誘い込みます。

流動性の供給源を確認する

詐欺プロジェクトの運営者は、以下に示すように偽の流動性を作り出すことに非常に長けています。彼らは以前の利益を多くの異なるアドレスに分散させます。これらの一部のアドレスはトークンを購入するためだけに、その他はトークンを売却するために使用されます。このように偽装された流動性は、投資家をトークンが非常に人気があると思い込ませ、何も知らないまま投資をして被害に遭うことになります。

上位ホルダーを注視する

下の画像は、あるトークンの上位ホルダーリストを描いたものです。2位のホルダーが流動性プールとほぼ同量のトークンを保有しています。これは、そのホルダーが必要な時にいつでもプールから全資金を引き揚げる能力があることを意味します。

MetaSleuthでこのアドレスの資金源をさらに追跡すると、このアドレスがトークンのデプロイヤーであり、コントラクト作成時に自分自身のために大量のトークンをミント(生成)していたことがわかります。このようなプロジェクトには極めて高いリスクがあります。

まとめ

投資を行う前に、ユーザーは適切なデューデリジェンス(DYOR)を行い、成熟した分析プラットフォーム(DEX Screenerなど)や、MetaSleuthのような資金追跡プラットフォームを活用して投資判断を補助し、リスクを最大限に回避する必要があります。トレンドチャートの観察、取引量の検証、トランザクション記録の精査は一般的な手法です。さらに、MetaSleuthのようなツールは、デプロイヤーの資金源や流動性の供給源を追跡するのに役立ち、リスクを回避するための効果的な手段となります。トークンプロジェクトの真正性と信頼性を確認することは、暗号資産愛好家がより賢明な投資判断を行い、Web3の世界でより良いリターンを得つつリスクを低減するのに役立ちます。

MetaSleuthについて

MetaSleuthは、ユーザーがすべての暗号資産活動を効果的に追跡・調査できるよう支援するためにBlockSecが開発した包括的なプラットフォームです。MetaSleuthを使用することで、ユーザーは資金を簡単に追跡し、資金の流れを可視化し、リアルタイムの資金移動を監視し、重要な情報を保存し、発見したことを他者と共有して協力することができます。現在、ビットコイン(BTC)、イーサリアム(ETH)、トロン(TRX)、ポリゴン(MATIC)など、13種類のブロックチェーンをサポートしています。

ウェブサイト: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam