2023年2月2日、Polygon上のBonqDAOが攻撃を受け、約9,860万BEURおよび1億1,300万WALBTの損失が発生しました。調査の結果、WALBTトークンの価格決定に使用されていた不適切なロジックが攻撃の原因であることが判明しました。ブロックチェーンセキュリティ企業として、私たちはDeFi分野において広範な影響を及ぼす可能性のあるこのようなエクスプロイト(脆弱性攻撃)を注意深く監視しています。

| 日付 | 攻撃タイプ | チェーン | 損失額 | 回収額 |

|---|---|---|---|---|

| 2023/2/1 | 不適切な価格依存性 | Polygon | ~ 1.2億ドル | なし |

1/ @BonqDAO on Polygon was hacked due to the flawed logic to determine the WALBT token price. Specifically, the attacker staked a small amount of TRB tokens and updated the WALBT token price afterward through TellorPriceFeed (0x8f55). While the updated price was used directly. https://t.co/ZD7M73L0uM pic.twitter.com/4qPLqGj6jY

— BlockSec (@BlockSecTeam) February 2, 2023

プロジェクト紹介

BonqDAO (Bonq Decentralized Autonomous Organization) は、Polygon上にデプロイされたDeFiレンディングプラットフォームです。ユーザーはプロトコルに流動性を提供したり、過剰担保ローンを組んで利回りを得たりすることができ、ユーロにペッグされたステーブルコイン「BEUR」を発行することも可能です。

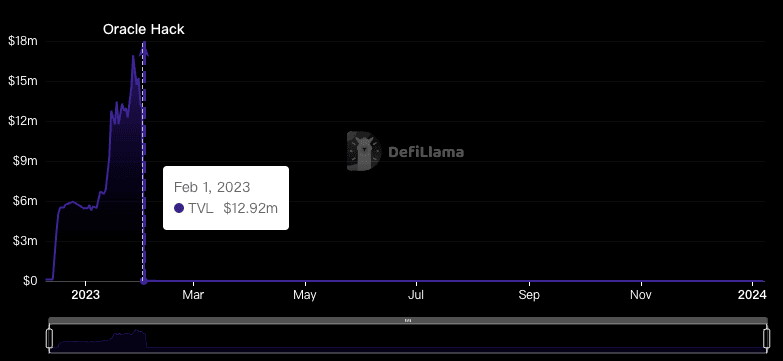

この攻撃後、BonqDAOのTVL(預かり資産総額)は1,300万ドルから4万4,000ドルへと急落し、99.66%の減少となりました。

BonqDAOはその後、Bonqプロトコルを停止したことを発表し、AllianceBlockおよびBonqチームは、新規にALBTトークンを発行し、被害を受けたユーザーにエアドロップを行いました。

攻撃分析

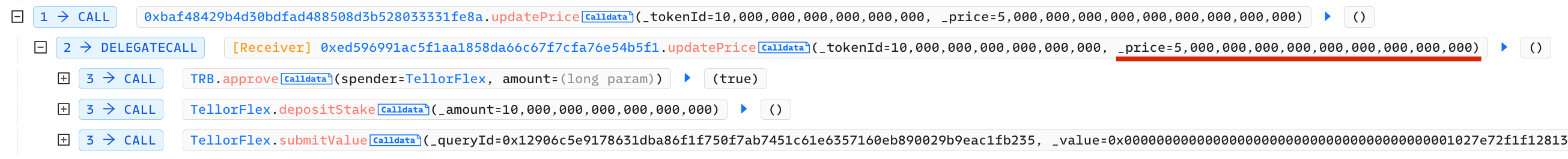

TellorFlexはBonqDAOのオラクルです。これは分散型であり、誰でもわずか10 TRBトークンをステークすることで価格プロバイダーとなり、オラクル価格を自由に修正できる仕組みでした。

攻撃者はこの攻撃において、以下の2つの方法で利益を得ました:

- WALBTの価格を釣り上げた後、大量のBEURトークンを借り入れる。

- WALBTの価格を下げた後、他のユーザーのWALBTを清算する。

攻撃者の戦略は、以下の主要なステップに分けられます:

- 資金を準備する。

- 攻撃者は10 TRBトークンをステークし、

TellorPriceFeed (0x8f55)を通じてWALBTトークンの価格を上昇させた。

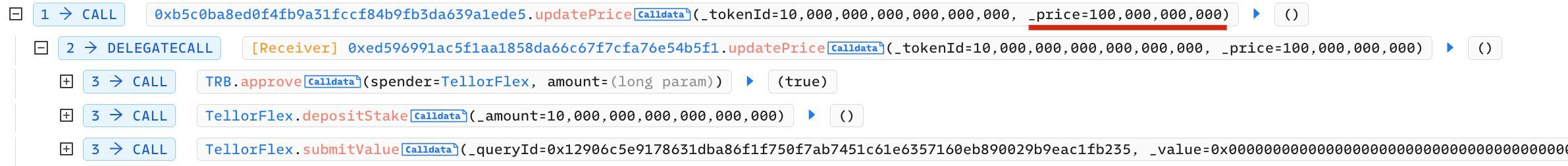

- 攻撃者は同じ手法を用いてWALBTの価格を低価格まで操作し、他のBonqDAOユーザーのWALBT担保を清算し、転売してさらなる利益を得た。

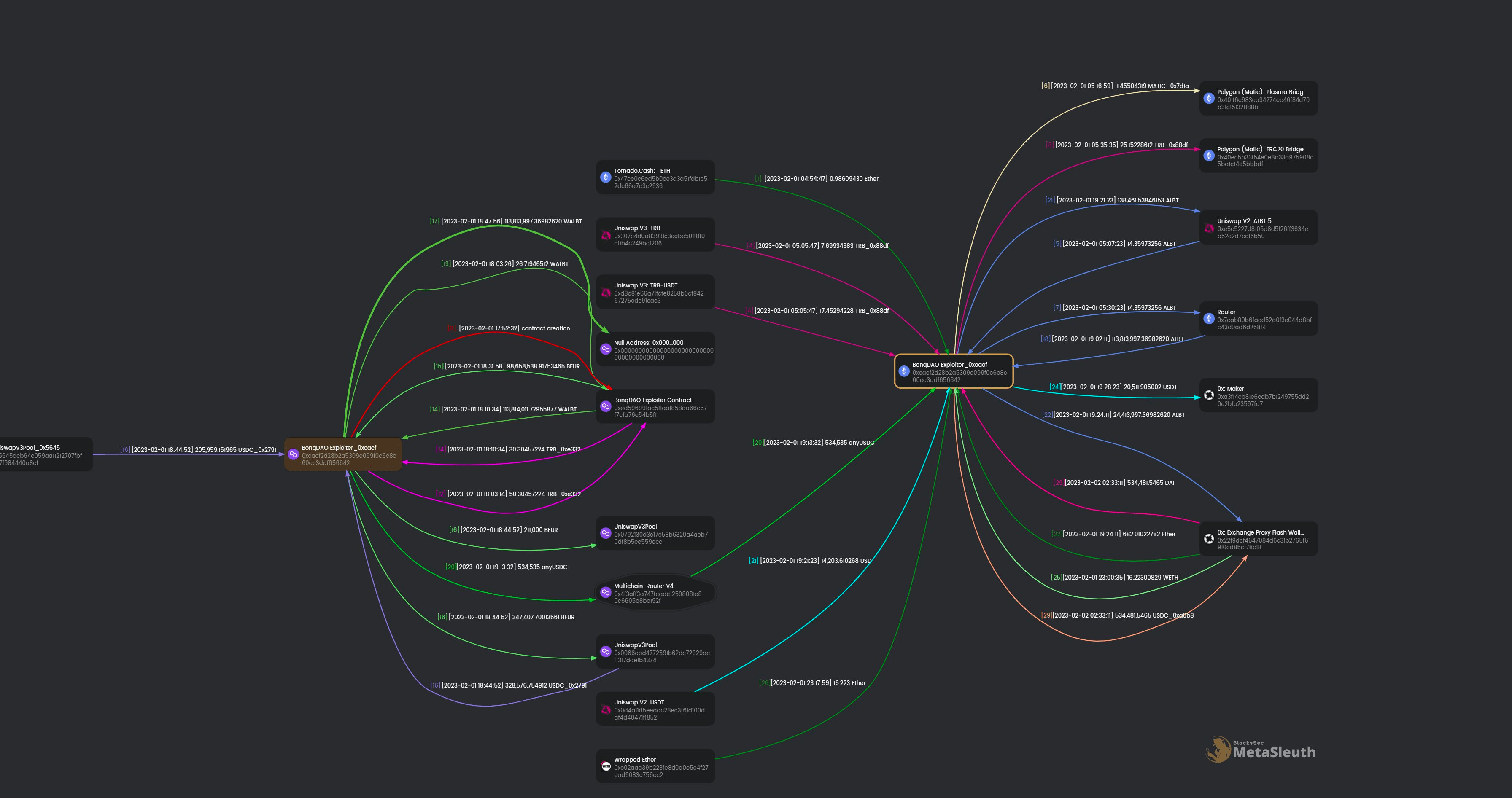

資金追跡

ブロックチェーンのセキュリティ維持に貢献する企業として、我々はこの攻撃の推移を注視してきました。(我々の公式Twitterアカウントでは、この事案について継続的に報告を行っており、関心のある読者は我々のアカウント @BlockSecTeam および @MetaSleuth をフォローして、これらの資金の動きを共に追跡することができます。)

MetaSleuthは、ブロックチェーンの取引活動の透明性を高める高性能なクロスチェーン資金フロー分析ツールです。ユーザーは、影響を受けたデジタル資産の足跡をほぼリアルタイムで追跡できます。MetaSleuthを活用することで、この攻撃時およびその後の関連する資金フロー追跡情報を明確に確認できます。

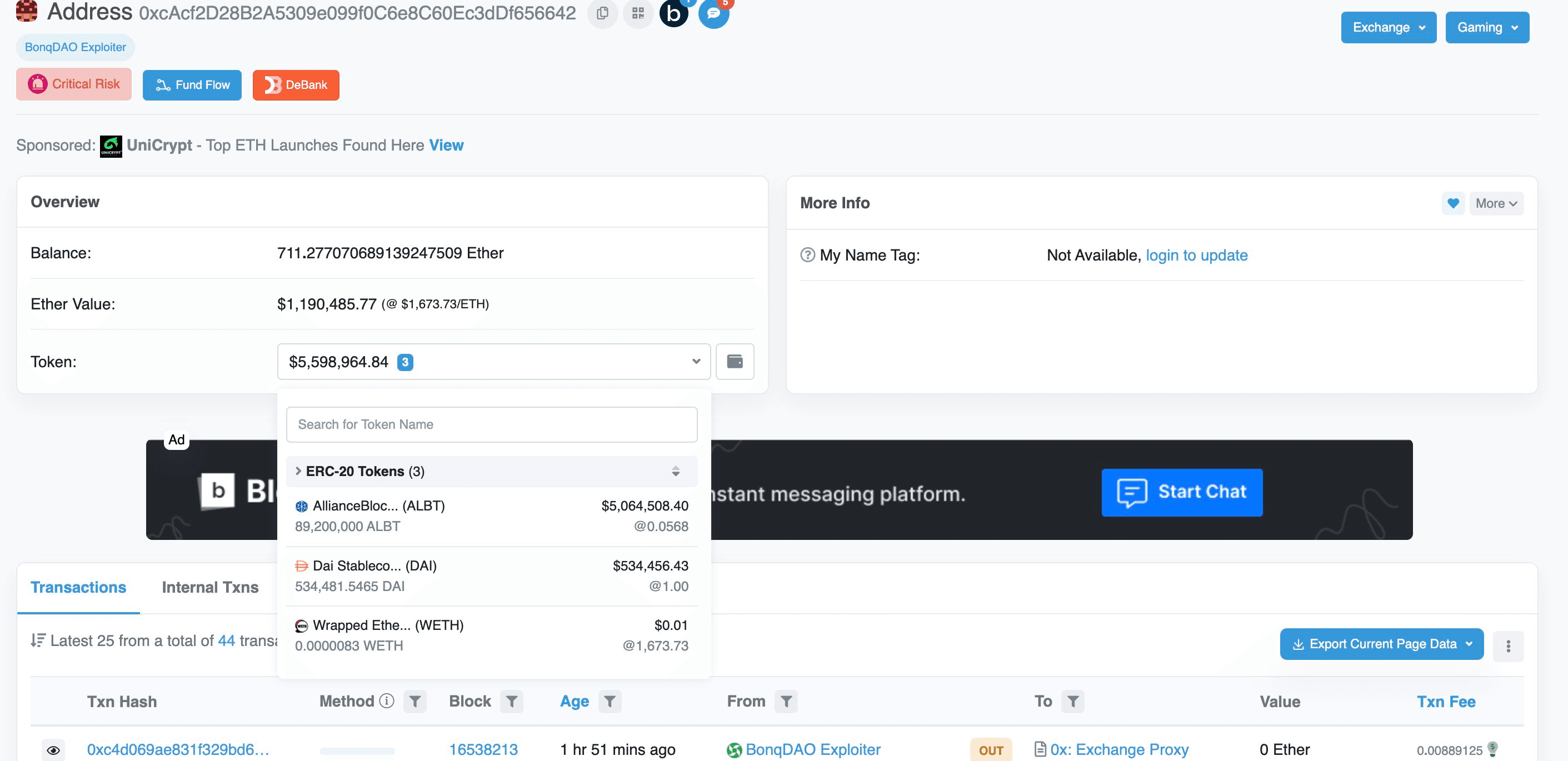

- BonqDAOの攻撃者が得た利益は、約9,860万BEURおよび1億1,300万WALBTでした。具体的には、1億1,300万WALBTがバーン(焼却)され、ETHチェーンから1億1,300万ALBTがアンロックされました。約50万BEURが534,535 USDCにスワップされ、その後イーサリアム(0xcacf...6642)に交換されました。攻撃者はPolygonアカウントに9,810万BEURを残しています。

- イーサリアムアドレス 0xcacf..6642 について、0xExchange (@0xproject) を利用して受け取ったUSDCをDAIにスワップしました。また、WALBTは0xExchangeとUniswapを使用してETH/USDTにスワップされています。このアカウントは現在、711 ETH、534,481 DAI、および8,900万ALBTを保有しています。

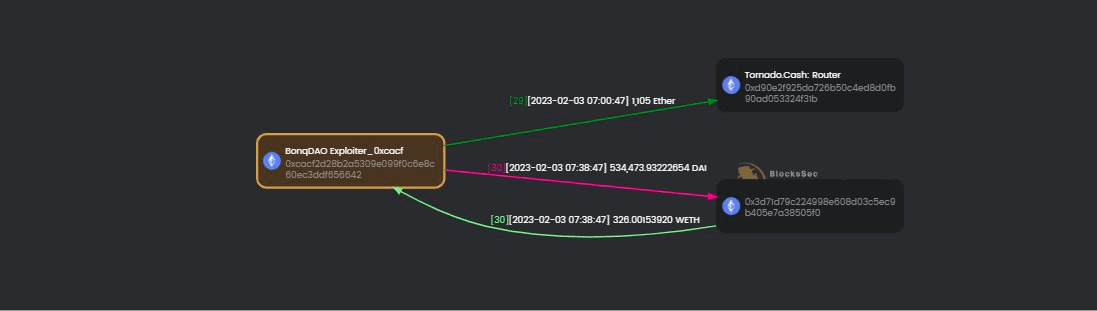

- 2023年2月3日、攻撃者がDAIをイーサにスワップし、Tornado Cashを介して1,105イーサを洗浄したことを検知しました。

まとめ

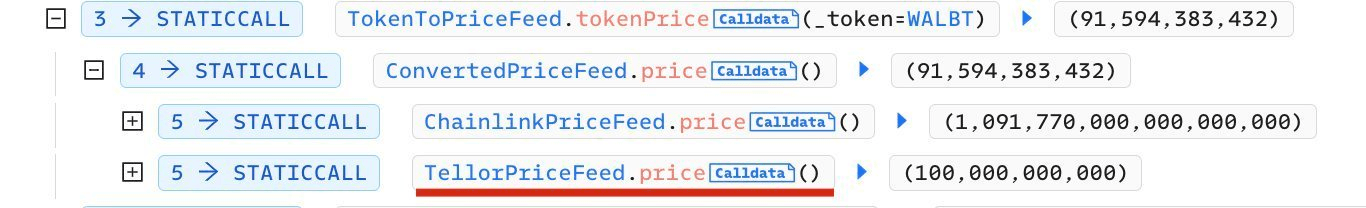

この攻撃の根本原因は、TellorFlexオラクルの相場修正に必要な担保コストが低すぎること、およびBonqレンディングコントラクトにおける担保借入額がTellorFlexオラクルが報告する価格のみに関連していたことにあります。そのため、攻撃者は比較的低コストで相場を修正し、担保借入を通じて多大な利益を得ることができました。

詳細はこちら

上記は代表的な事例に過ぎません。実際、我々はブロックチェーンのセキュリティ分析に焦点を当てた多くの事例を扱っています。

DeFiエクスプロイト分析:Eulerの2億ドル損失の根本原因

BlockSecについて

BlockSecはブロックチェーンプロジェクト向けにフルスタックのセキュリティサービスを提供しており、ローンチ前からローンチ後、およびインシデントへの対応を支援します。開発およびテスト段階では、専門的なコード監査サービスとPhalconフォークテストプラットフォームを活用し、潜在的なセキュリティ問題を特定します。BlockSec Phalconを活用して、ブロックチェーンプロジェクトの堅牢なローンチ後セキュリティを確保しましょう。この合理化されたSaaSプラットフォームは、インシデントアラートおよび自動ブロック機能を提供し、クリプトハッキングを未然に防ぎます。保留中およびオンチェーンのトランザクションの両方をスキャンする精密な攻撃検知を用いて、ハッカーを迅速にインターセプトします。さらに、MetaSleuthは、資産の追跡可能性と透明性を高めるための直観的なクリプト追跡および調査プラットフォームです。