ブロックチェーン規制遵守は、世界中の暗号資産ビジネスにとってますます困難になっています。異なる地域で事業を展開すると、さまざまな規制に遭遇します。ポリシーは頻繁に更新され、取引、ユーザー、資金に対する厳格なチェックが行われます。かつては管理可能だと感じていたことが、複雑で時間がかかり、間違いを犯しやすくなりました。

コンプライアンスがプラットフォームの速度を低下させると、ユーザーが最初にそれを感じます。長時間のレビュー、入金のブロック、誤ったアラートは、信頼を損ない、アクティビティを低下させます。多くのチームは、規制要件とスムーズなユーザーエクスペリエンスとのバランスを取るのに苦労しています。

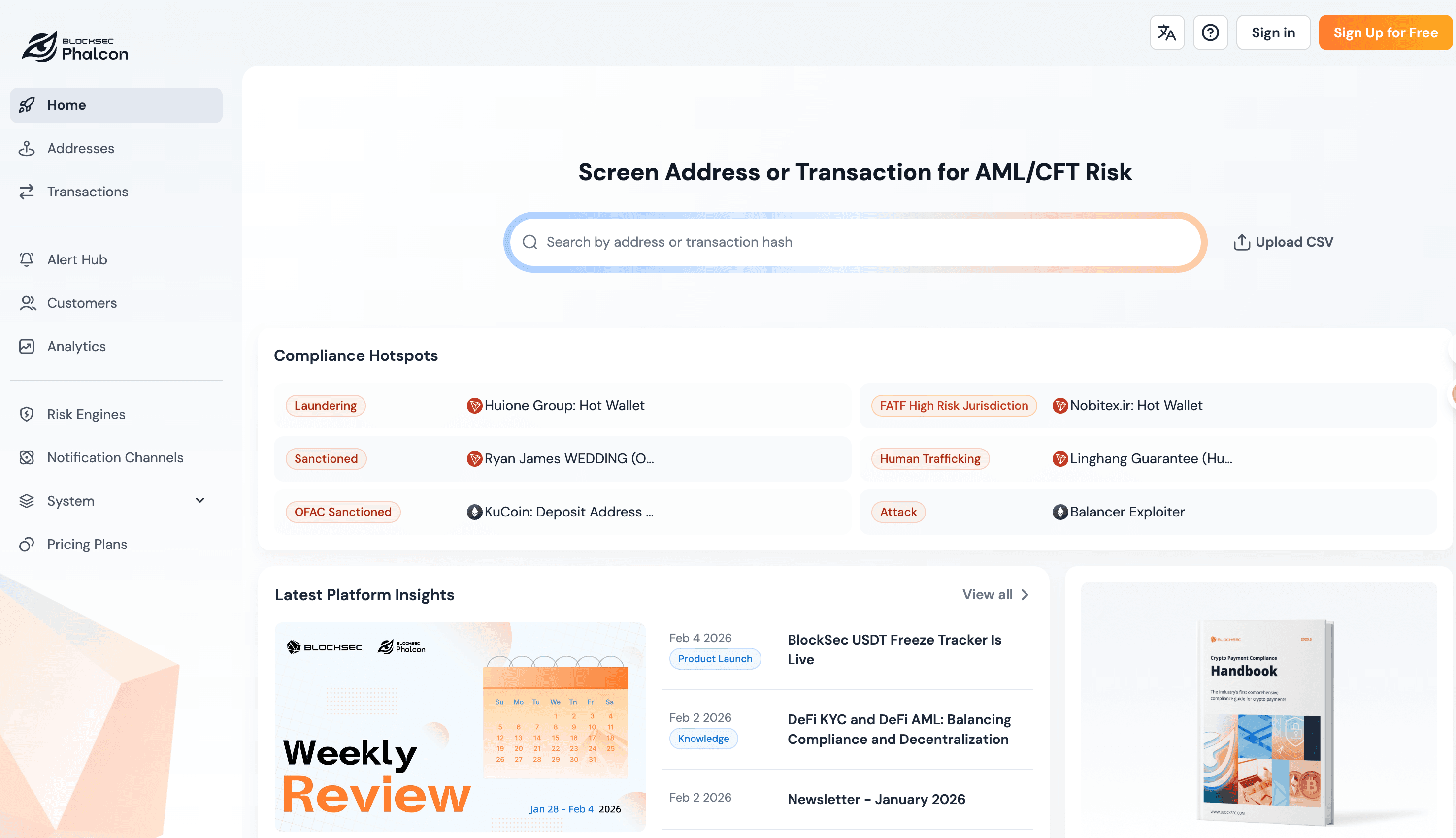

だからこそ、Phalcon Complianceを開発しました。これにより、ブロックチェーン規制遵守要件をリアルタイムで満たすことができます。これにより、コンプライアンスを維持し、より迅速に移行し、ユーザーを満足させることができます。

なぜ今、ブロックチェーン規制遵守が重要なのか

ブロックチェーン技術は、お金の動き方を変えました。それは速く、国境を越えて移動します。これは素晴らしいことですが、確認する時間がほとんどないことを意味します。古いコンプライアンスルールは、遅いシステムのために作られていました。ブロックチェーンでは、一度お金が動くと、取り戻すのは困難です。リスクをすぐに発見するための新しい方法が必要です。

コンプライアンスは、もはや単なる法律文書ではありません。それはあなたのビジネスの成長エンジンです。コンプライアンスが強力であれば、より速く製品をローンチし、自信を持って新しい国に進出できます。これにより、大手のパートナーや規制当局からの信頼を得ることができます。

強力なブロックチェーン規制遵守を示せない場合、銀行パートナーを失ったり、地域全体へのアクセスを失ったりする可能性があります。緩い管理は、巨額の罰金や、修正に何年もかかる悪い評判につながる可能性があります。ほとんどの暗号資産ビジネスにとって、コンプライアンスは日々の成長を妨げるものではなく、サポートするものでなければなりません。

従来のコンプライアンスツールがブロックチェーンで失敗する理由

ほとんどの従来のコンプライアンスツールは、銀行や決済処理業者向けに作られていました。その設計は、今日のブロックチェーンシステムの動作方法とは一致しません。

1. 静的なルールはブロックチェーンの動作方法と一致しない

固定されたルールは誤検知を生み出し、しばしば実際のリスクを見落とします。 オンチェーンの行動は急速に変化し、静的なパターンでは追いつけません。

2. 手動レビューはオペレーションを遅くする

従来の銀行ワークフローは、人間のチェックに依存しています。これにより、入出金が遅延し、複雑な資金の流れを捉えきれないままです。

3. アカウントレベルの思考はオンチェーンリスクを見落とす

従来のツールはユーザーアカウントに焦点を当てています。ブロックチェーンのリスクは、チェーンやプロトコルを横断するアドレスとトランザクションレベルで存在します。

4. リアルタイムの認識がない

ブロックチェーンのトランザクションは迅速に決済されます。資金が移動した後にリスクを検出するのは、しばしば手遅れです。

これらの制限により、従来のツールは今日のブロックチェーン規制遵守には対応できません。

コンプライアンスを1つのシンプルなページに変える

私たちは何百ものチームと話しますが、常に同じ恐怖があります。「どこから始めればいいのか?」マネージャーは、リスクを明確かつグローバルに把握する必要があります。

単一のデジタルダッシュボードを想像してみてください。このページでは、あなたのビジネスがお金を動かすすべての国が表示されます。Phalcon Complianceはこのビューを提供します。ダッシュボードは自動的に更新されるため、手動で追跡したり推測したりする必要はありません。

各地域のAMLの焦点と報告ルールが表示されます。ライブデータに基づいて色が変化します。これにより、リーダーは実際のリスクがどこにあるのかを明確に把握できます。この世界では、コンプライアンスはもはや単なる反応ではありません。ビジネスが安全に成長するために不可欠なものです。

Phalcon Complianceの最新バージョンは先月リリースされました。主な機能のハイライトについては、完全な記事をお読みください。

Phalcon Complianceの最新バージョンは先月リリースされました。主な機能のハイライトについては、完全な記事をお読みください。

最新のブロックチェーン規制遵守とは

今日、ブロックチェーン規制遵守は、ユーザーが誰であるかを知る(KYC)以上のものです。規制当局は、お金の出所を追跡することを望んでいます。オンチェーンでどのように移動するかを知ることを望んでいます。また、お金が悪意のある活動と関連しているかどうかを確認する必要があります。

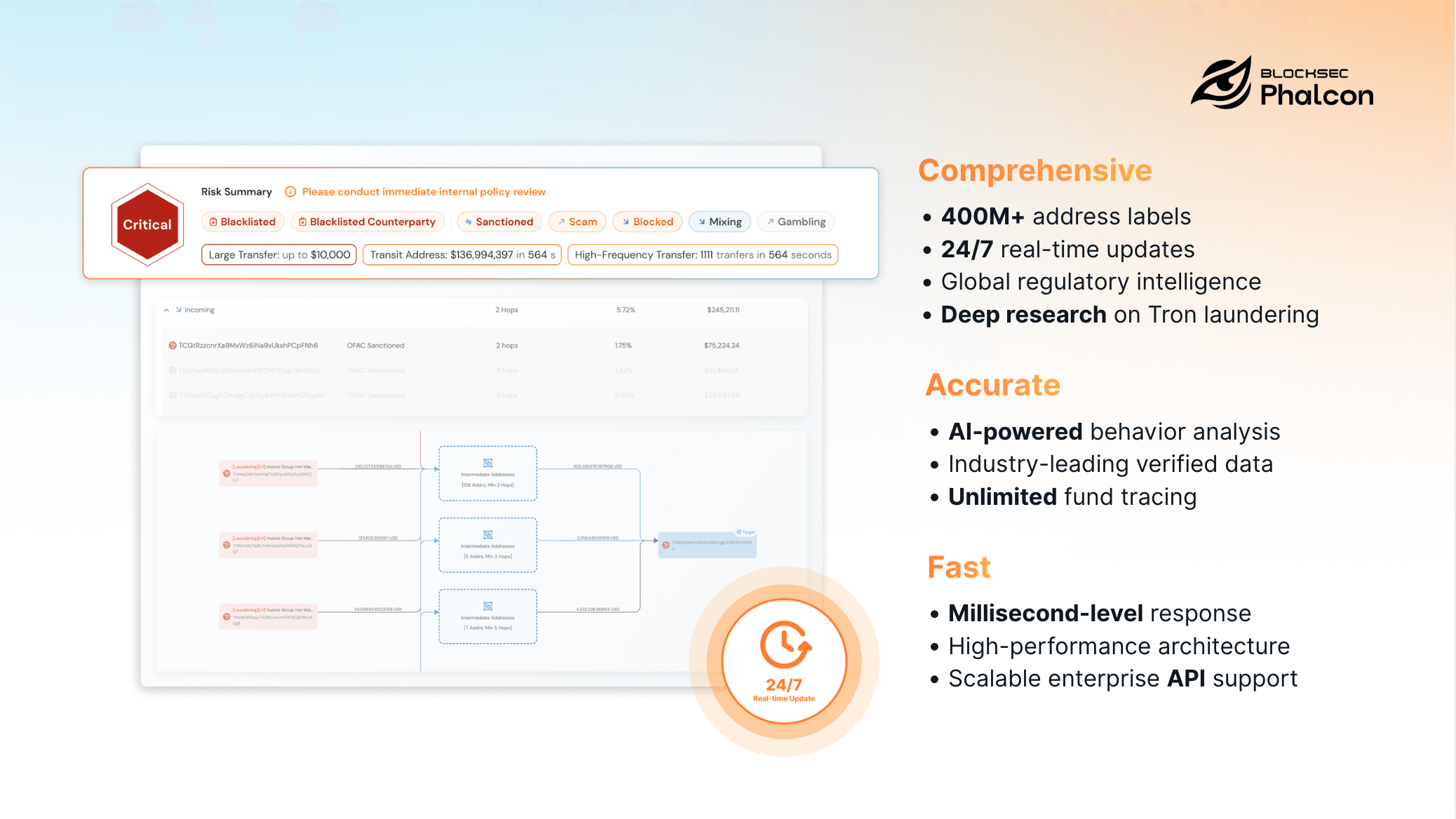

実際のリスクが1つのトランザクションに現れることはまれです。お金は、あなたに届く前に、多くのアドレス、ブリッジ、ミキサー、DeFiアプリを通過することがよくあります。1つのアドレスだけを見ても、全体像はわかりません。お金の全経路を見る必要があります。他のものとどのように相互作用するかを見る必要があります。これがブロックチェーンネイティブコンプライアンスが行うことです。

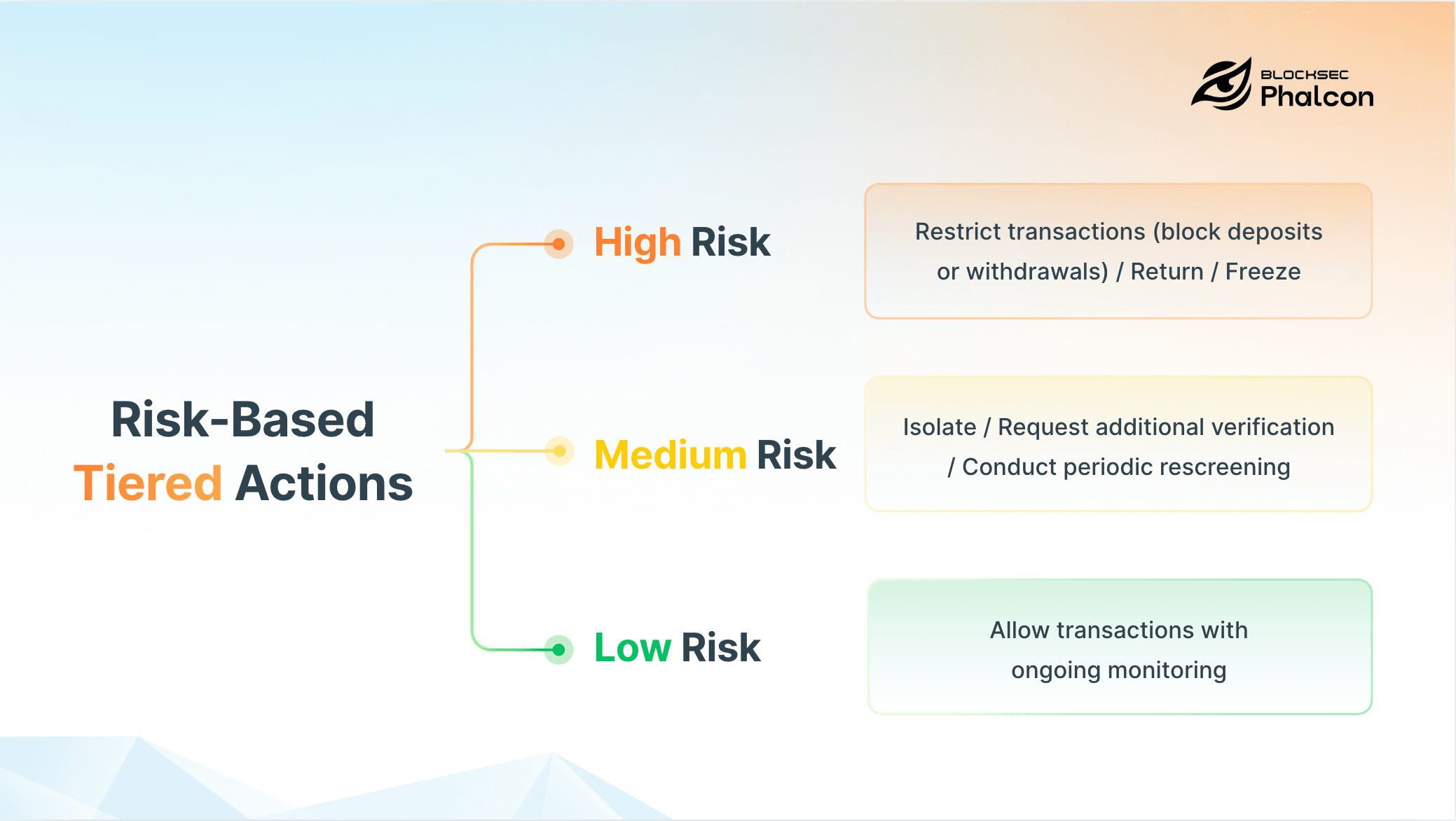

例えば、入金は最初は問題なく見えるかもしれません。しかし、その経路をたどると、ミキサーまたは悪意のあるグループから来たことがわかるかもしれません。パスを自動的にトレースするツールなしでは、このリスクを見落とす可能性があります。最新のルールでは、リスクベースアプローチを使用することも求めています。これは、すべてのトランザクションを同じように扱わないことを意味します。低リスクの活動は迅速に行われるべきです。高リスクの活動は、より多くのチェックまたはレポートが必要です。

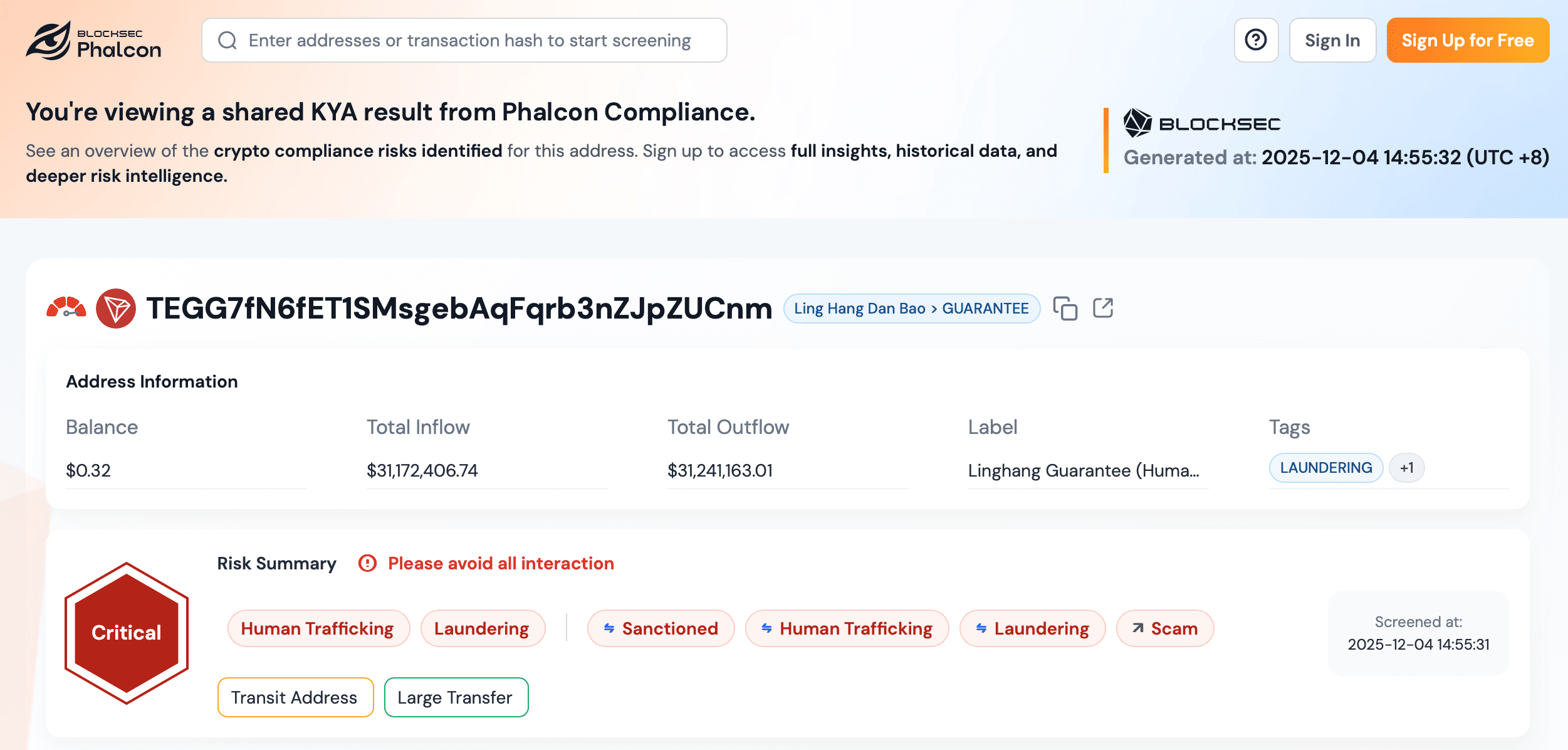

Phalcon Complianceはこのように機能します。アドレスとトランザクションを迅速にチェックします。誰が関与しているか、彼らが何をしているか、そしてお金がどこに行くかに基づいて、さまざまなリスクレベルを使用します。通常のユーザーは迅速に移動します。リスクのある活動は、問題が発生する前に停止またはチェックされます。これが、今日のブロックチェーン規制遵守の実践的な姿です。

このアプローチは、規制当局が今日ブロックチェーン技術をどのように考えているかに沿っています。目標はイノベーションを妨げることではなく、システムリスクを管理することです。規制当局は、迅速な検出、単純な意思決定ルール、および監査しやすい記録を探しています。これらの記録は、取られた行動の理由を明確にする必要があります。

その結果、コンプライアンスチームは、ブロックチェーンの仕組み、トランザクショングラフ、および進化する脅威パターンを理解する必要があります。コンプライアンスは、もはや単なる法的機能ではありません。それは技術的で、データ駆動型で、ブロックチェーンセキュリティと密接に関連したものになりました。

Phalcon Complianceはこの交差点に位置しています。生のオンチェーンデータを明確なコンプライアンスシグナルに変換します。チームはこれらのシグナルにすぐに行動できます。これが、今日のブロックチェーン規制遵守の実践的な姿です。

BlockSec Phalcon Complianceがこれらの問題をどのように解決するか

BlockSec Phalcon Complianceは、ブロックチェーン規制遵守のために特別に構築されています。アドレス、トランザクション、および資金の流れをリアルタイムで分析します。これは、静的なルールを使用するよりも優れています。

1. 静的なルールではなく、リアルタイムのオンチェーン分析

Phalcon Complianceは、アドレス、トランザクション、および資金の流れをリアルタイムで分析します。リスクの決定は、固定された仮定ではなく、ライブのオンチェーン行動に基づいています。

2. 明確で実行可能なリスクインサイト

コンプライアンスチームは、誰と取引しているか、資金がどこから来ているかをすぐに把握できます。これにより、リスクを早期に特定し、エスカレートする前に対応するのが容易になります。

3. オペレーションを遅くしないコンプライアンス

Phalcon Complianceはミリ秒単位で動作します。通常のユーザーは摩擦なく通過します。リスクのある活動は正確に処理されます。チームは、日々のオペレーションを妨げることなく、規制要件を満たします。

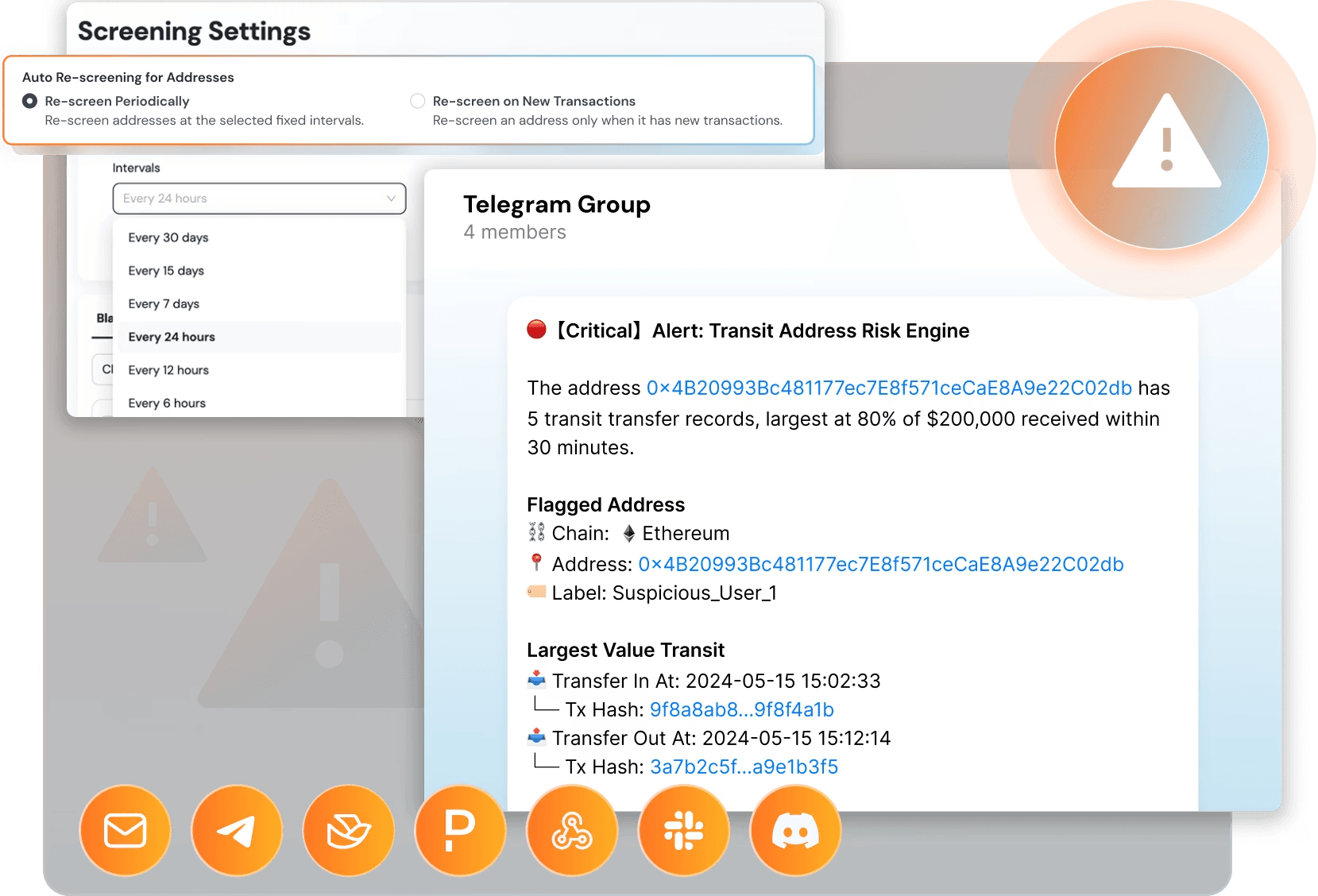

4. 継続的に更新されるインテリジェンス

オンチェーンに新しい行動が現れるにつれて、リスクシグナルは進化します。コンプライアンスの決定は、常に最新の状態であり、古いデータではありません。 Phalcon Compliance製品ページをご覧ください。

5. 検出から対応までを1つのワークフローで

Phalcon Complianceは、検出とアクションの間のギャップを埋めます。これは、ブロックチェーンセキュリティインテリジェンスとコンプライアンスワークフローを統合することによって行われます。チームはもはやインシデント後のレビューを待つ必要はありません。損失になる前にリスクに対応します。

この設計は、ブロックチェーン規制遵守が実践でどのように機能する必要があるかを反映しています。コンプライアンスは一度限りのチェックではありません。オンチェーンの行動が変化するにつれて適応する継続的なプロセスです。

入出金のためのリアルタイムコンプライアンス

ブロックチェーン規制遵守は、機械速度で動作する必要があります。これは高速決済にとって非常に重要です。入出金は最もリスクの高いポイントです。ここで、悪意のある資金がプラットフォームに入ろうとしたり、出ようとしたりします。

Phalcon Complianceは、これらのトランザクションが完了する前にリアルタイムでチェックします。アドレスの履歴と資金の流れを非常に速く見ます。考えてみてください。イーサリアムは、約12秒ごとに新しいブロックを作成します。Phalcon Complianceは、約100ミリ秒でリスクスコアを返します。これは、1つのブロックの時間のごくわずか1%です。

地下鉄の車両を想像してみてください。Phalcon Complianceは、ドアが開いている間にセキュリティチェックを実行します。全員が通過し、電車は時間通りに出発します。このバランスにより、ユーザーを待たせることなくプラットフォームを保護します。

BlockSecブログ / コンプライアンス事例についてはこちらをご覧ください。

ユーザーエクスペリエンスを損なわない、よりスマートなリスク管理

ブロックチェーンコンプライアンスにおける大きな課題の1つは、管理とユーザーエクスペリエンスのバランスを取ることです。厳格なルールは善良なユーザーをブロックします。緩いルールはリスクを阻止できません。

Phalcon Complianceは、階層化されたリスク処理を使用します。低リスクのユーザーは、最小限の摩擦で迅速に通過します。中程度のリスクの活動は、動的に監視およびレビューされます。高リスクのトランザクションは、即時の注意とより強力な管理を受けます。

徹夜2回からワンクリックへ

コンプライアンスオペレーターにとって、従来の働き方は苦痛です。アドレスをコピーしてスプレッドシートに貼り付け、何時間もオンラインで検索する必要があります。ウォレットがハッカーのものであるかどうかを推測する必要があります。

Phalcon Complianceを使用すると、この作業は単一のアクションになります。リスクのあるトランザクションを見つけたら、「SARをエクスポート」をクリックするだけです。完全なレポートがすぐに表示されます。アドレス、トランザクションハッシュ、およびオンチェーンの証拠が含まれています。

数分後、レポートは規制当局の準備が整います。このアプローチにより、深刻なリスクを迅速に処理し、自信を維持できます。長くて困難なタスクを、日々のワークフローの簡単な部分に変えます。

グローバルおよびクロスボーダーコンプライアンスのために構築

暗号資産ビジネスは世界中で事業を展開しています。国ごとにルールが異なります。例えば、ヨーロッパにはMiCAというルールがあります。米国では、銀行秘密法(BSA)およびシンガポールのPSAがルールを定めています。また、送信者に関する情報を共有する必要があるFATFトラベルルールもあります。

Phalcon Complianceは、これらのグローバルルールを満たすのに役立ちます。スマートなロジックを使用して、さまざまなチェーンを横断してリスクを追跡します。これにより、お金がさまざまな暗号資産システム間を移動しても、常に明確なビューを維持できます。

また、X402という特別なプロトコルも開発しました。これは、お金を動かすAIエージェントのためのものです。AIエージェントはX402インターフェースを呼び出して、即時のKYA(Know Your Address)またはKYT(Know Your Transaction)の結果を取得できます。「リクエストごとの支払い」システムなので、長期のサブスクリプションはありません。これにより、急速に変化する世界で、人間と機械の両方にとってブロックチェーン規制遵守が可能になります。

Agent-Native Crypto Compliance: Build KYA/KYT with X402 についてはこちらをご覧ください。

実際の攻撃からの継続的な学習

ブロックチェーンの脅威は急速に進化します。静的なコンプライアンスデータはすぐに時代遅れになります。

Phalcon Complianceは、Phalcon Securityを介したBlockSecのブロックチェーンセキュリティ研究およびリアルタイム攻撃監視と密接に連携しています。この連携により、コンプライアンスルールは仮定ではなく、実際のインシデントに基づいて進化できます。

オンチェーンで新しい攻撃パターンが現れると、洞察がリスクモデルと検出ロジックにフィードバックされます。これにより、コンプライアンスチームは最新のオンチェーンリスクインテリジェンスにアクセスできます。

実際の悪用から直接学習することにより、Phalcon Complianceはブロックチェーンセキュリティと規制遵守の間のギャップを埋めます。この接続により、チームはリスクを早期に発見できます。損失が発生した後だけでなく、その前に対応できます。

詳細な攻撃分析記事、例:Balancer exploit

この継続的な学習ループは不可欠です。ブロックチェーン規制遵守は、動的な脅威環境において静的であってはなりません。攻撃者の行動とともに進化する必要があります。

結論:成長をサポートするコンプライアンス

コンプライアンスはイノベーションを妨げるべきではありません。それはユーザーを保護し、成長をサポートし、信頼を構築すべきです。

BlockSec Phalcon Complianceは、暗号資産ビジネスがブロックチェーンルールを簡単に処理するのに役立ちます。速度と優れたユーザーエクスペリエンスを保証します。深いブロックチェーンセキュリティの専門知識と実用的なコンプライアンスツールを組み合わせることで、急速に変化する業界でチームがコンプライアンスを維持し、競争力を保つのを支援します。

暗号資産プラットフォーム、取引所、または決済サービスを構築している場合、Phalcon Complianceは安全でスケーラブルな状態を維持します。それはあなたを次のステップに備えさせます。

次にすべきこと

ここまで読んだなら、ご自身で確認する時期かもしれません。

Phalcon Complianceプラットフォームを開きます。任意のアドレスを貼り付けます。30秒もかからずに、完全なリスクプロファイルが表示されます。

レポートをダウンロードします。チームと共有します。完全なシステムを接続するかどうかを決定します。ブロックチェーン規制遵守は複雑かもしれませんが、最初のステップは簡単です。

FAQ:

- ブロックチェーン規制遵守とは何ですか?

ブロックチェーン規制遵守とは、マネーロンダリング防止(AML)やテロ資金供与対策(CTF)のルールなど、政府が暗号資産ビジネスに設定した法律に従うことを意味します。

- なぜリアルタイム監視はコンプライアンスにとって重要なのか?

ブロックチェーンのトランザクションは速いため、リアルタイム監視はコンプライアンスにとって重要です。すぐにリスクをチェックしないと、問題があることに気づく前に資金が失われてしまう可能性があります。

- 暗号資産における「トラベルルール」とは何ですか?

「トラベルルール」は、FATFからのルールであり、暗号資産サービスプロバイダーは、一定額を超えるトランザクションの送信者と受信者の詳細を共有する必要があることを示しています。

- Phalcon ComplianceはMiCAにどのように役立ちますか?

Phalcon Complianceは、リアルタイムデータと監査ログを提供することで役立ちます。これにより、EUのMiCA規制の透明性とリスク管理要件を満たすことができます。

- コンプライアンスは実際に私のビジネスの成長を助けることができますか?

はい!良いコンプライアンスは銀行やパートナーとの信頼を築き、新しい製品をローンチしたり、新しい市場に進出したりすることを容易にします。

- Know Your Transaction(KYT)とは何ですか?

KYTは、ブロックチェーン上のお金の行動をチェックします。お金の出所を見て、リスクの高いソースと関連しているかどうかを確認します。KYCは人の身元に焦点を当てているのとは対照的です。

- なぜ従来の銀行ツールは暗号資産の世界で失敗するのですか?

従来のツールは遅く、銀行口座に焦点を当てており、オンチェーンアドレスやさまざまな暗号資産プロトコルを横断する複雑なお金の経路には対応していません。

- コンプライアンスにおける「リスクベースアプローチ」とは何ですか?

リスクベースアプローチとは、最もリスクの高いトランザクションに最も強力な管理を集中させ、低リスクのトランザクションは迅速に通過させることを意味します。

- X402はAIエージェントのコンプライアンスをどのように支援しますか?

X402は、AIエージェントが長期サブスクリプションなしで、リクエストごとの支払いベースで、即時のコンプライアンスチェック(KYA/KYT)を実行できるプロトコルです。

- Phalcon Complianceはどのくらい速いですか?

Phalcon Complianceはわずか100ミリ秒でリスクスコアを返します。これは、イーサリアムで新しいブロックが作成される時間の約1%にすぎません。