自動化されたインシデント対応は、プロトコル全体の危機を管理可能な損失に変えることができます。Web3セキュリティでは、数時間で対応するか数秒で対応するかの違いが、管理可能なインシデントと数千万ドルの損失の違いを意味する可能性があります。

DeFiでは、どのプロジェクトも永遠に完璧な安全を約束することはできません。だからこそ、徹底した準備が重要です。しかし、攻撃が始まっても、準備だけでは不十分です。プロジェクトは、被害が広がる前に即座に対応し、損失を削減する能力も必要です。

手動介入はしばしば遅すぎます。Nomad Bridgeのインシデントでは、プロジェクトチームは対応に3時間以上かかりました。KyberSwapの脆弱性では、チームは最初の攻撃から2時間近く経ってからプロトコルの停止を開始しました。このギャップこそが、Phalcon Securityが重要である理由です。Phalcon Securityは、攻撃を検知するだけでなく、緊急時にはプロトコルの停止やフロントランニングを含む、事前に設定された対応アクションを自動的にトリガーできます。これにより、対応時間を数時間からわずか1ブロックに短縮できます。

KyberSwapインシデントの要約

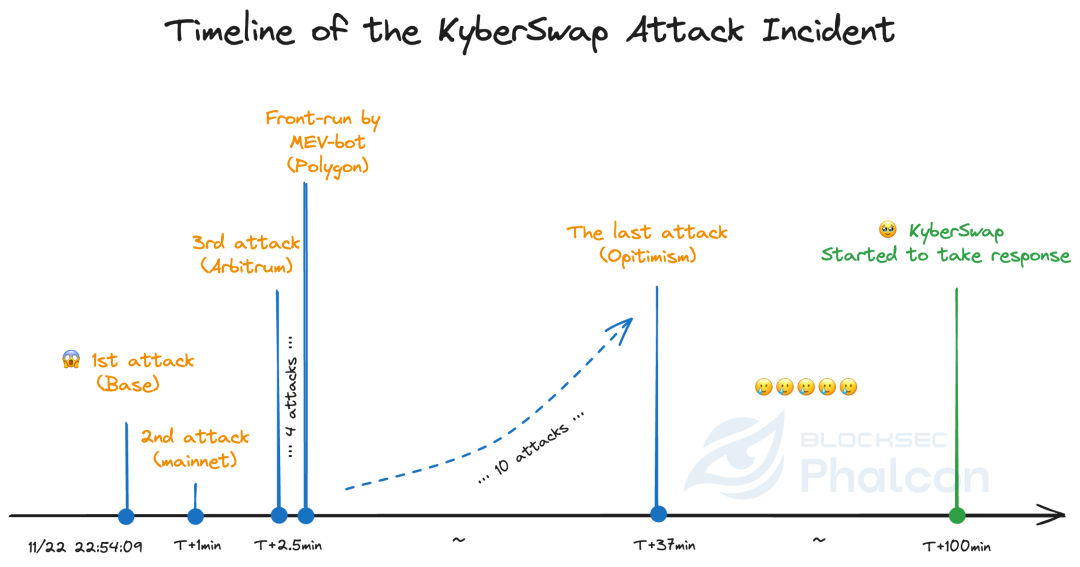

2023年11月22日22:54:09 UTC、PhalconはBase上のKyberSwapに対する最初の攻撃を検知し、損失は857,025ドルでした。

1分後、PhalconはEthereumメインネット上のプライベートトランザクションを介した別の攻撃を検知し、損失は64,896ドルでした。

22:56:34 UTCから、攻撃者はArbitrum、Optimism、Polygon、Avalancheでさらに攻撃を開始しました。PolygonとAvalanche上の攻撃者の一部トランザクションは、別のMEVボットによってフロントランされ、約536万ドルの利益を上げました。

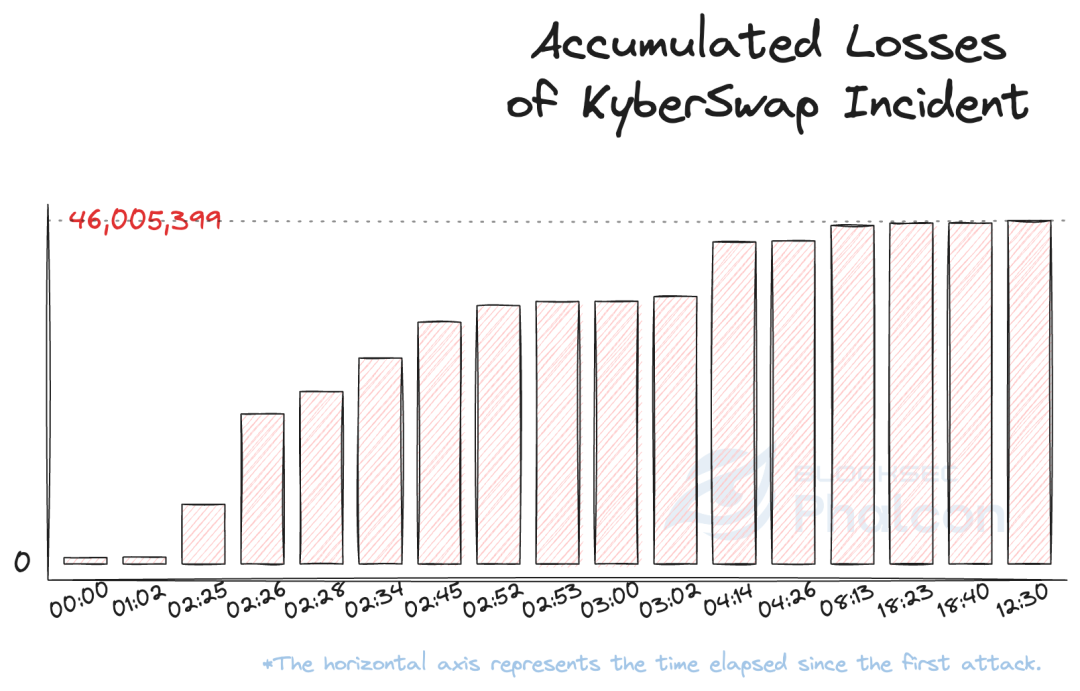

23:30:39 UTCまでに、攻撃者は終了していました。約37分間で、攻撃者は6つのチェーンにわたって17回の攻撃トランザクションを開始し、二次的な模倣者による攻撃を除いて、約4600万ドルの損失を引き起こしました。

2023年11月23日00:36:47 UTC、最初の攻撃から約100分後、プロトコルチームは各チェーンのプロトコルの停止を開始しました。

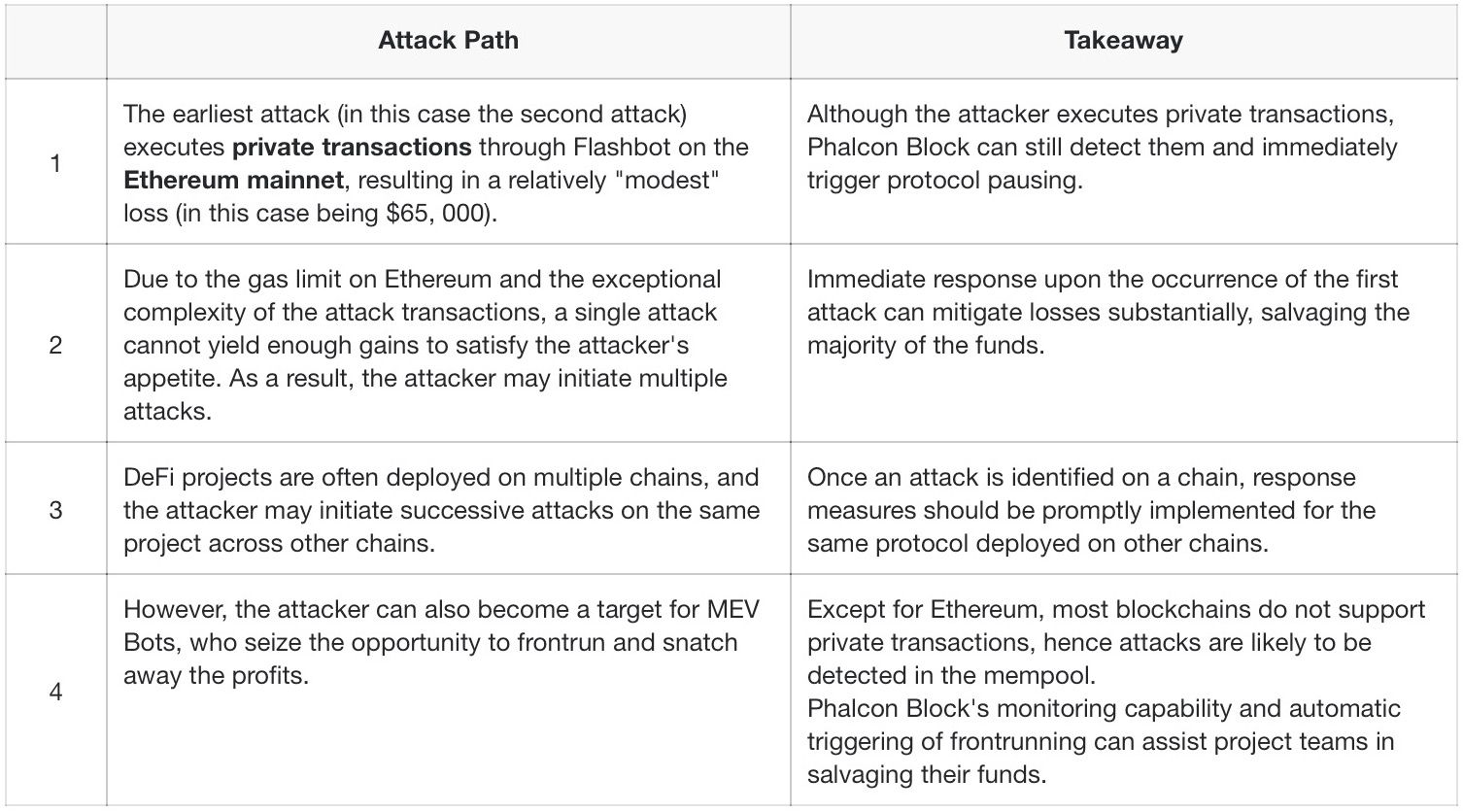

標準的な攻撃経路:プライベートトランザクションとマルチチェーン攻撃

KyberSwapの脆弱性は、単一の孤立した行動ではありませんでした。それはチェーンをまたぎ、プライベートトランザクション、パブリックトランザクション、そしてフォローアップ攻撃を含んでいました。このパターンは、現代の攻撃者が実際にどのように行動するかを示しているため重要です。彼らは一度成功した動きで止まることはめったになく、単一のチェーンや単一のトランザクションタイプに限定されることもありません。

なぜWeb3セキュリティにおける自動化されたインシデント対応が重要なのか?

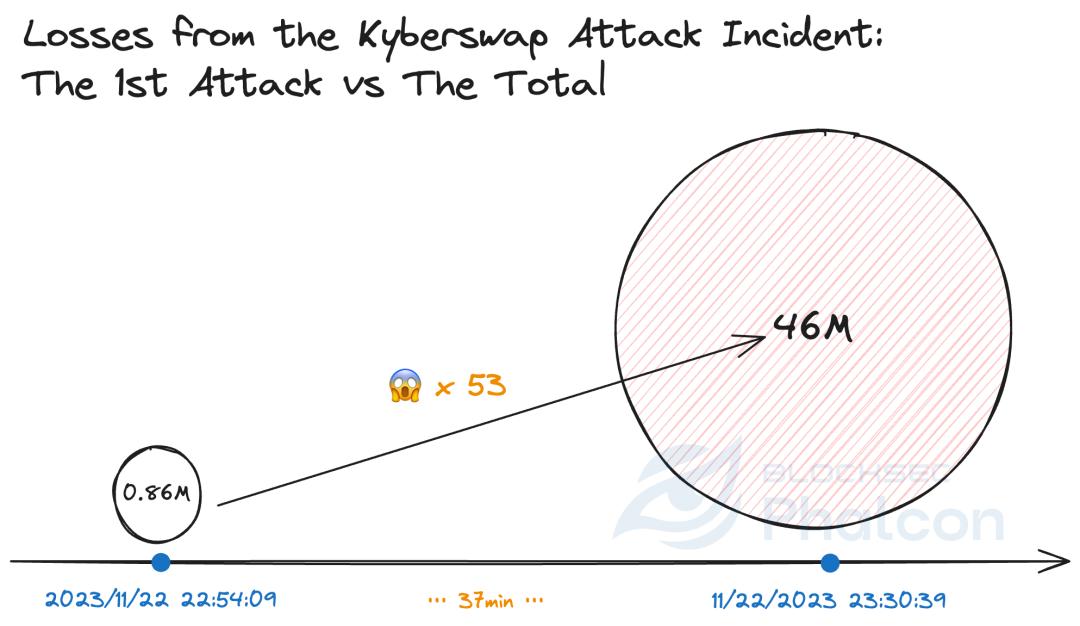

100分 vs 12秒;4600万ドル vs 86万ドル

Phalconが最初の攻撃を検知するとすぐに、プロトコルの停止やその他の事前に設定された対応アクションを自動的にトリガーできます。また、同時に他のチェーン上の同じプロトコルを停止することもできます。KyberSwapのケースでは、損失は約4600万ドルではなく、最初の攻撃による損失である約86万ドルに抑えられたでしょう。

Phalconはシングルシグネチャとマルチシグネチャの両方のセットアップをサポートしているため、より複雑なガバナンス環境でもインシデント対応アクションを即座に実行できます。

単一のプライベートトランザクションで終わることはめったにない

攻撃者の90%以上は単一のプライベートトランザクションで止まらず、攻撃がメインネットのみで発生することはめったにありません。KyberSwapインシデントでは、17回の攻撃トランザクションのうち3回だけがプライベートトランザクションでした。最初のプライベートトランザクションは、総損失のわずか0.14%にすぎませんでした。3回のプライベートトランザクションを合わせても、16%を占めました。最初の非プライベート攻撃だけでも、総損失の2%を引き起こしました。

教訓は明らかです。攻撃者がプライベートトランザクションを使用した場合でも、攻撃が早期に検知され、対応アクションが時間通りにトリガーされれば、プロジェクトは損失を大幅に削減できます。

攻撃が発生すると、時間が主な変数になる

BlockSecはKyberSwapと事前の協力関係がなかったため、攻撃を検知した後、パブリックチャネルを通じてのみ連絡を取ることができました。たとえ脅威インテリジェンスがプロトコルチームに即座に届いたとしても、手動での対応は依然として遅すぎたでしょう。

マルチシグガバナンスを持つプロジェクトの場合、チームは攻撃が発生していることを確認し、リスクを評価し、対策に合意し、対応トランザクションの署名を取得する必要がありました。これらすべてに時間がかかり、エクスプロイトが進行中である間、毎分が重要です。

KyberSwapのケースでは、最初の攻撃から対応の開始までに100分以上が経過しました。この遅延こそが、ブロックチェーンインシデント対応における自動化された対応が非常に重要である理由です。

Phalcon Securityを使用することで、プロジェクトチームはマルチシグネガバナンスを放棄することなく、自動化された対応を統合できます。このシステムは、インシデントが事前に設定された条件に一致した場合に、定義済みのアクションが即座に実行されることを可能にします。

プロジェクトチームはセキュリティ脅威にどのように対応できるか?

プロジェクトチームは一般的に2つの道があります。

1つ目は、すべてを自社で構築することです。これは、ソーシャルメディアからのアラートに依存するのではなく、監視システムをセットアップし、リスク評価基準とインシデント対応計画を定義し、専用の対応チームを作成し、24時間365日の運用カバレッジを維持することを意味します。理論上は機能します。実際には、リソースを大量に消費し、維持が困難です。

2つ目は、リアルタイムの脅威検知と対応のために構築されたプラットフォームを使用することです。Phalcon Securityを使用すると、プロジェクトチームは正確な外部脅威監視、柔軟なルール設定、インテリジェントなリスクグレーディング、そしてプロトコルの停止やフロントランニングなどの自動化された迅速な対応メカニズムを利用できます。これにより、24時間体制の対応組織をゼロから構築することなく、プロトコルのセキュリティを向上させることができます。

継続的な手動介入に依存することなく、プロトコルをより安全に保つことができます。

関連リソース

- KyberSwapインシデント:極めて巧妙な計算による丸め誤差の巧みな悪用

- 精度損失のさらなる悲劇:KyberSwapインシデントの詳細分析

- BlockSecがPhalconをローンチ:Web3セキュリティのための世界初の暗号ハックブロックシステム