このチュートリアルでは、MetaSleuth のファンド追跡機能について説明します。調査中、通常はアドレスからの送金を追跡したいと考えます。MetaSleuth は、一方通行の資金の流れの追跡をサポートすることで、このプロセスを容易にします。

MetaSleuth チュートリアル:MetaSleuth の高度な分析を使用して軽量ファンド追跡を行う

以下に、この機能を示すために、フィッシング被害者を追跡する実際の例を示します。追跡されたアドレスは ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713) です。

ファンド追跡とは何か、そして MetaSleuth を使用する理由

MetaSleuth は、その発足以来、アナリストにより便利な視覚的な分析機能を提供することを目指しています。オンチェーンの捜査グループや Web3 コミュニティに深く入り込む中で、最も一般的なタスクの 1 つは、特定の期間内に特定のアドレスからの送金を追跡することであることがわかりました。

たとえば、これには、被害者のアドレスから盗まれた資金を追跡して回収すること、より良い投資のためにスマートマネーのターゲットを監視すること、マネーロンダリング防止(AML)目的で疑わしい取引を追跡することが含まれます。

しかし、これらのアクティブなアドレスからの資金の流れは、複数のトークン、多様なターゲット、および長期間にわたるため、非常に複雑になる可能性があります。この状況は、分析のために関連情報を抽出するのに時間を費やす必要があるオンチェーンの捜査員に問題をもたらします。

この問題を解決するために、MetaSleuth は、すべての支援ツールの中で、最も軽量/最高のユーザーエクスペリエンス/最速のソリューションプランを提供しています。

ケースの詳細

-

背景:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713) は、フィッシング詐欺で多額の損失を被りました。そして、怒ったオンチェーンの捜査員が、盗まれた資金がどこへ向かっているのかを突き止め、隠されたフィッシンググループを明らかにすることを命じられました。

-

支援ツール:Metasleuth.io の高度な分析機能

-

既知の手がかり

被害者:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

期間:2023.02.25-2023.02.27頃

損失資産:不明なトークン、不明な金額

ネットワーク:Ethereum

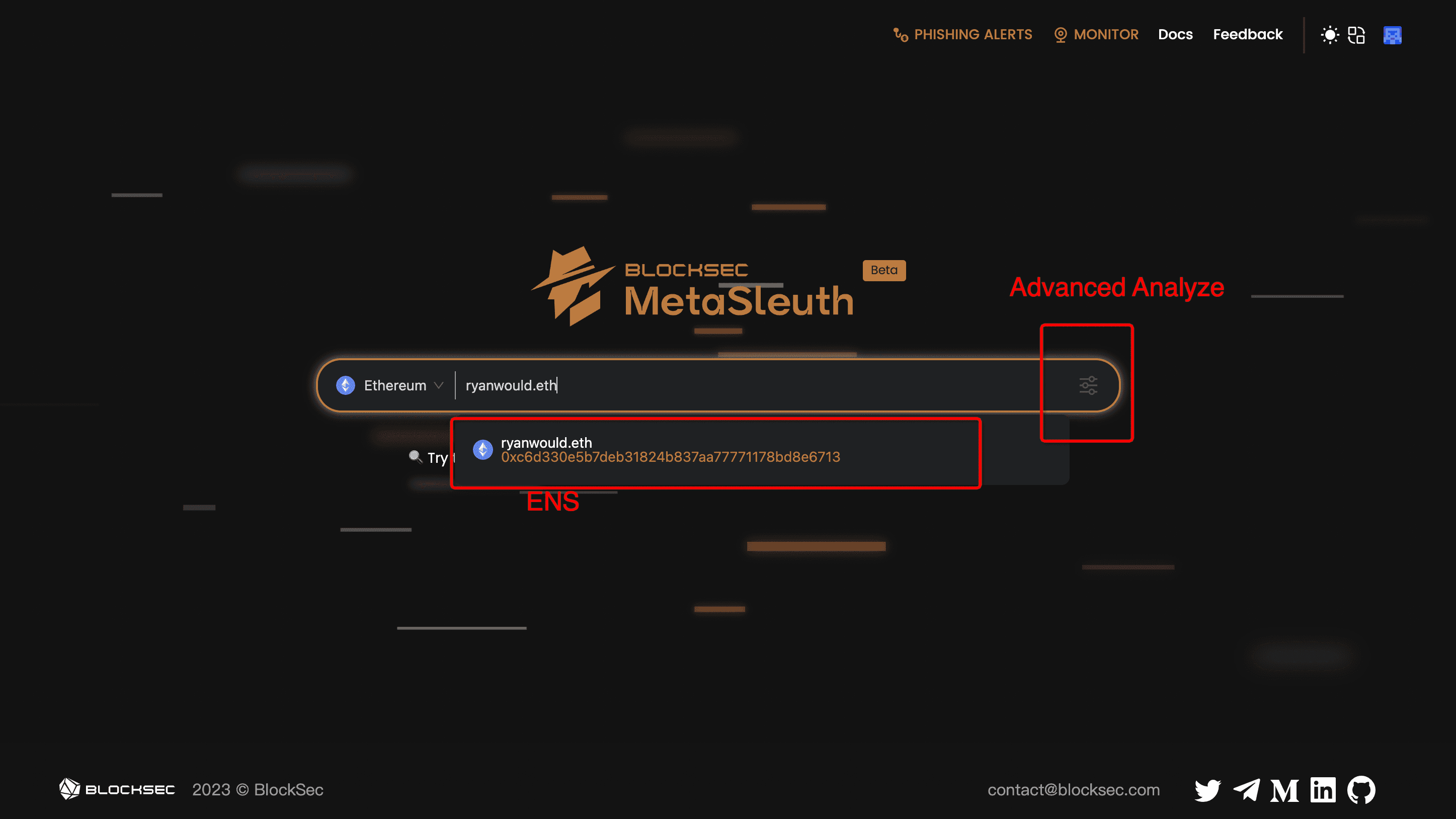

ステップ 1:アドレスの選択

MetaSleuth にアクセスし、対応するブロックチェーンネットワーク(デフォルトは Ethereum)を選択し、資金の開始アドレス、つまり ryanwould.eth を入力します。

Metasleuth は、ENS 名に基づいて対応するアドレスを解決します。次に、検索ボックスの右側で、Metasleuth のコア機能である Advanced Analyze を使用します。

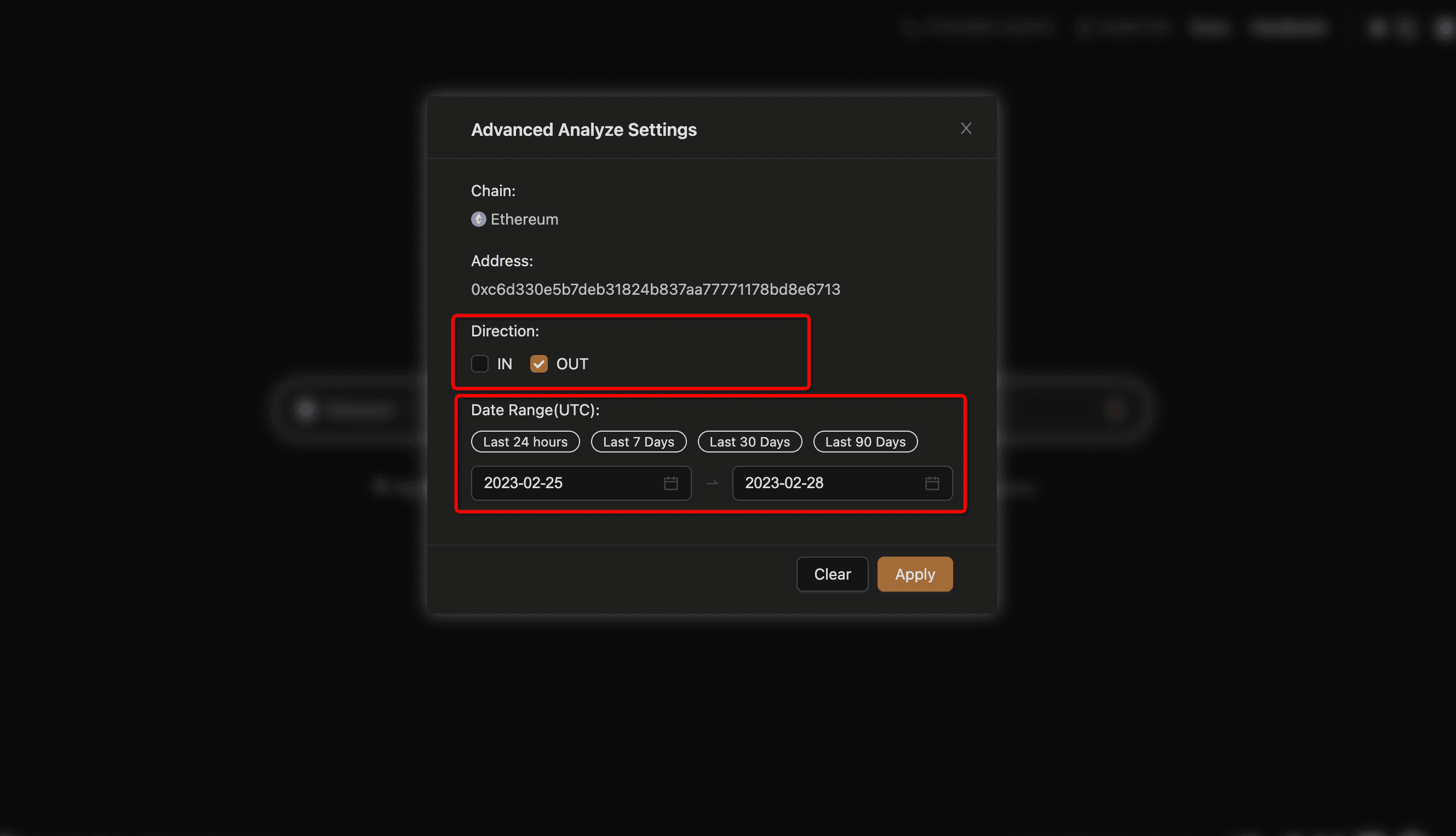

ステップ 2:方向の選択

高度な分析設定パネルに入ったら、資金の方向と期間を選択できます。このタスクでは、資金の流出(out)とフィッシングが発生した頃の期間(2023-02-25->2023-02-28)にのみ焦点を当てます。設定を完了したら、適用をクリックして Enter キーを押すと、キャンバスに入ります。

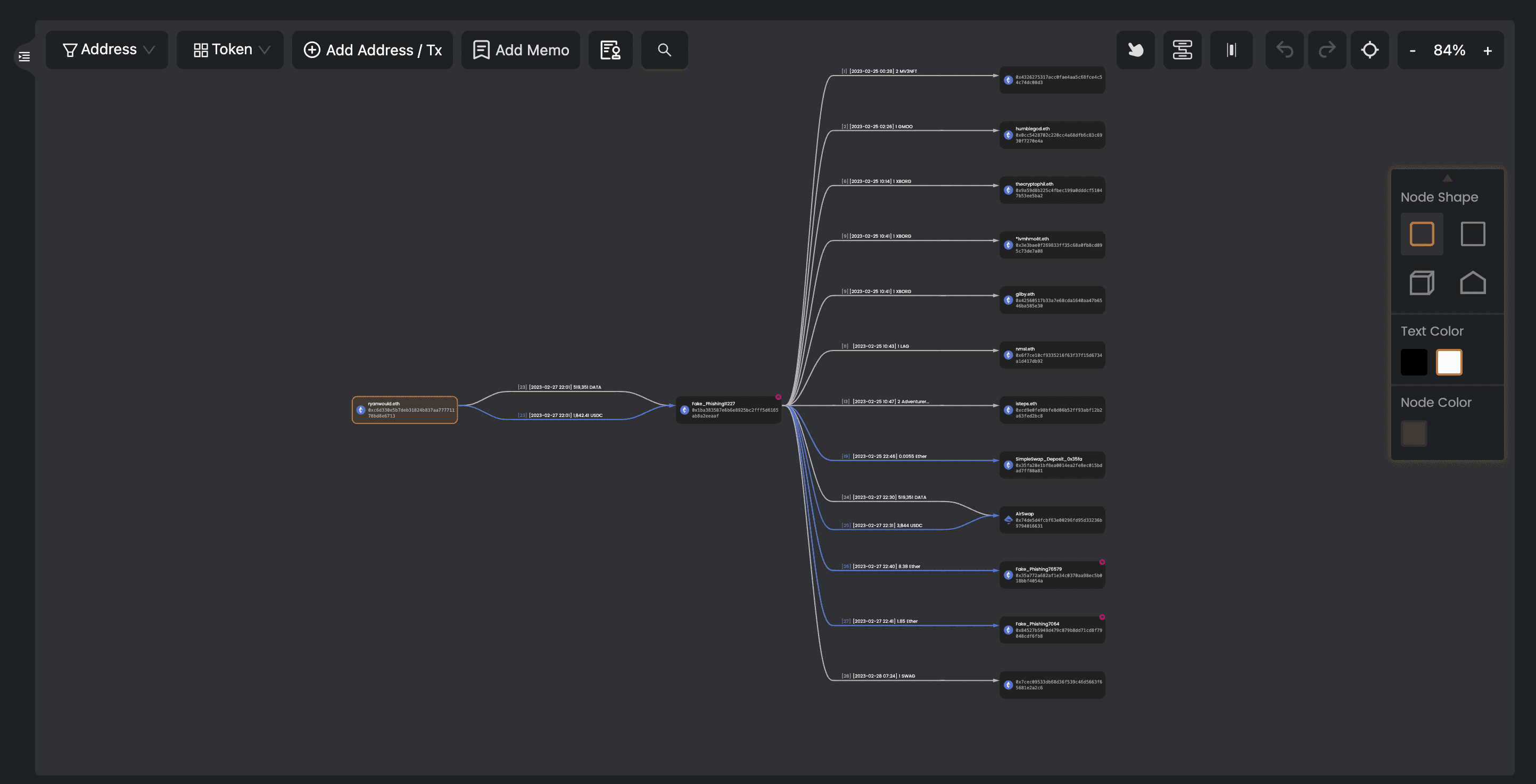

ステップ 3:最初の資金の流れグラフの生成

素晴らしいです!Metasleuth.io は、2023年2月25日から2023年2月28日までのすべての送金の視覚的なグラフを迅速に生成します。この機能のおかげで、データふるい分けの時間を大幅に節約できます。

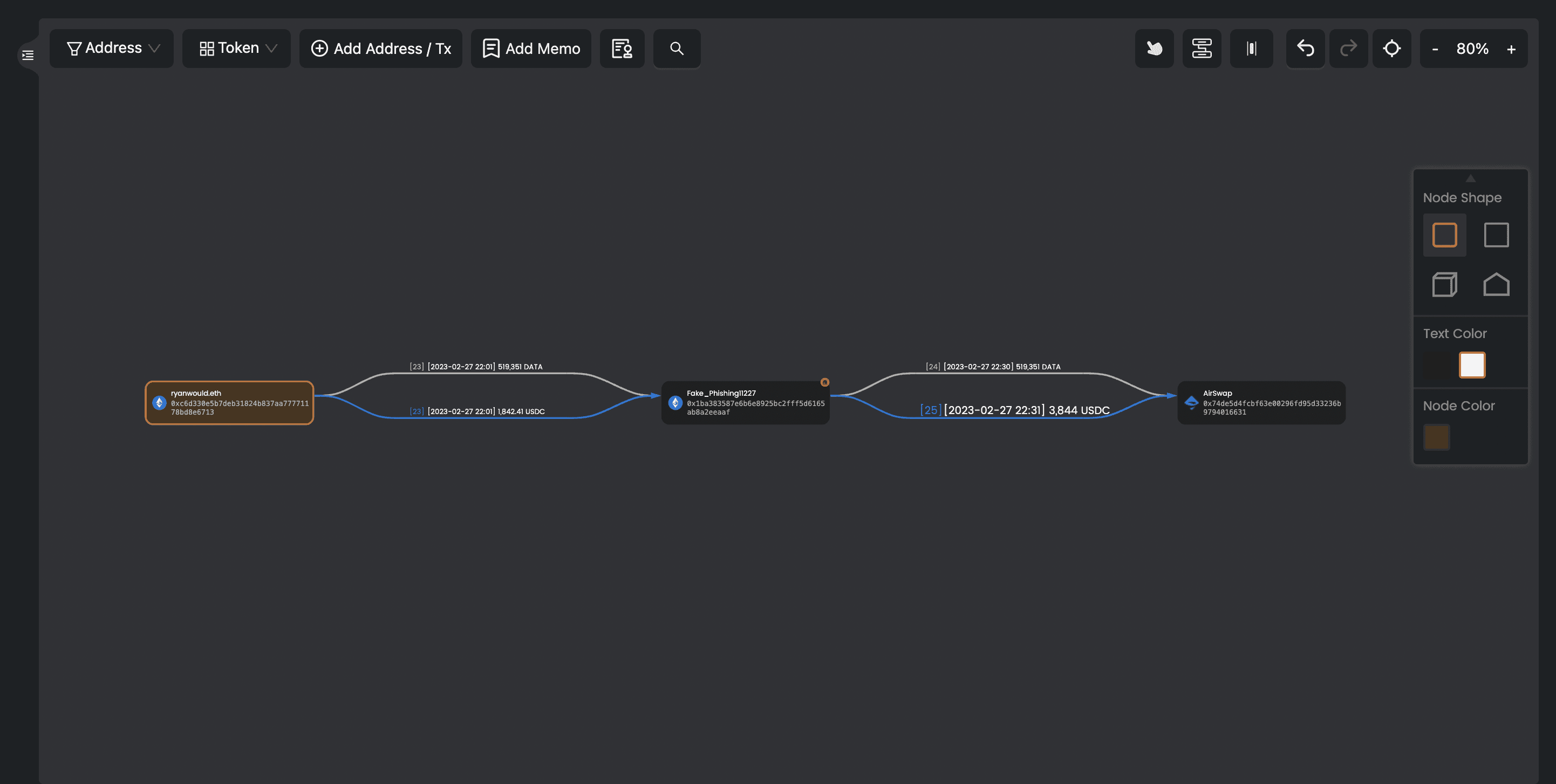

さらに、MetaSleuth が維持するアドレスラベルを活用することで、この短い期間内に 2 つの異常な資金の流れしか検出されず、両方とも「Fake_Phishing11227」というアドレスに向けられていたことがすぐにわかります。これらの異常な取引には、グラフに示されているように、1,842 USDC と 519,351 DATA トークンが関与していました。

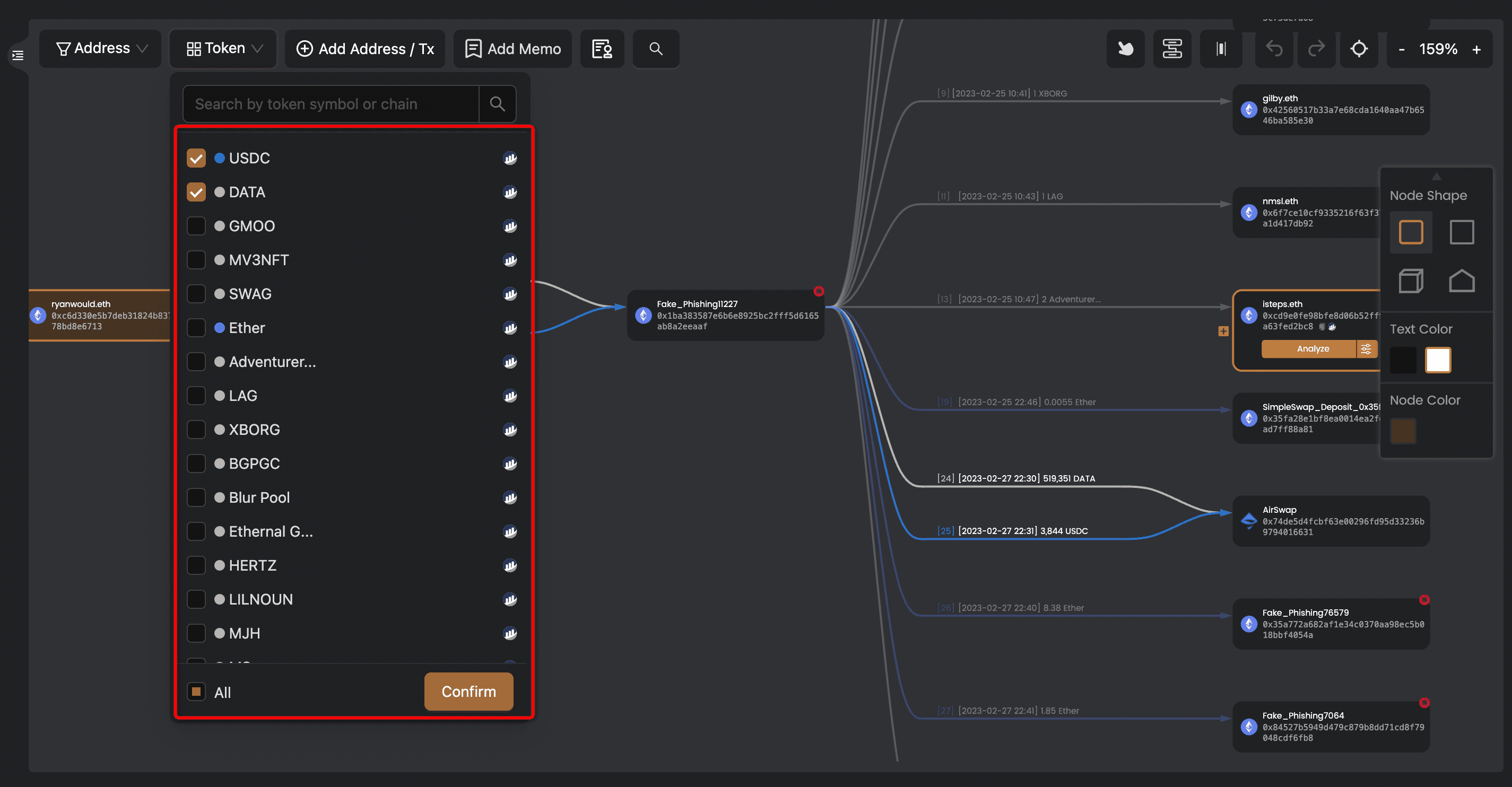

ステップ 4:関心のあるトークンのフィルタリング

表示を改善するために、トークン設定項目を開き、他のデフォルトトークンを削除して、盗まれたトークン(USDC、DATA)のみを残し、変更を確認します。

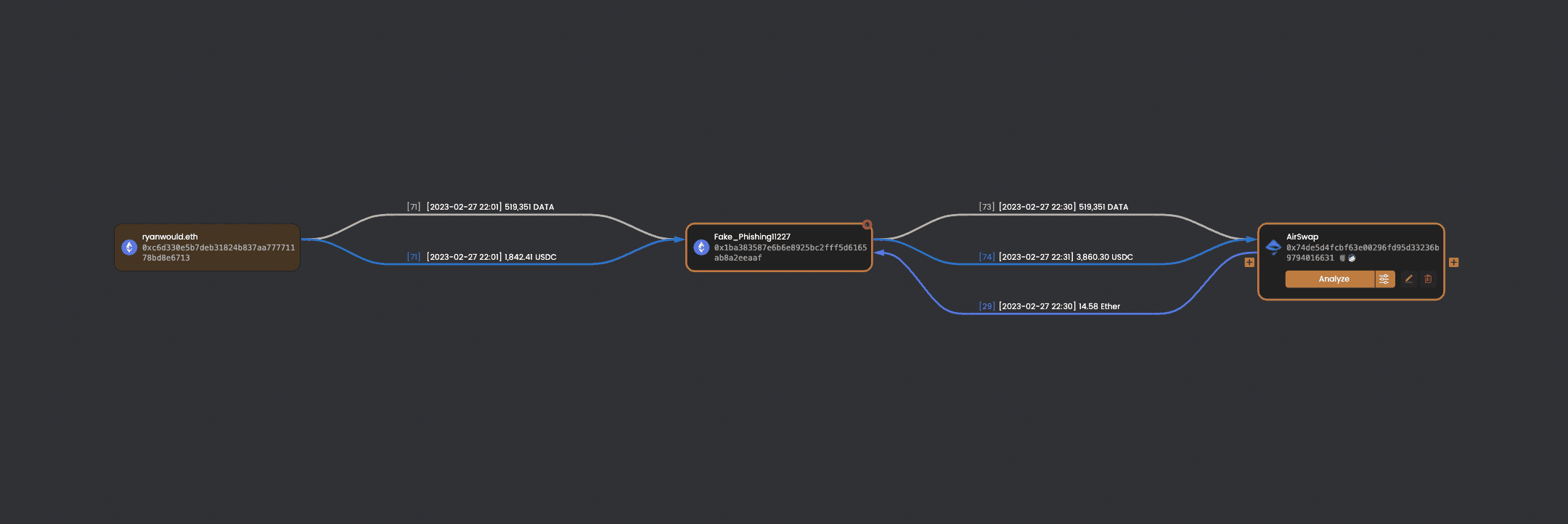

ステップ 5:関心のあるアドレスの資金の流れの拡張

資金の流れは非常に簡潔で明確になります。資金の流出を追跡するために、資金移動のセカンドホップをさらに拡張しました。資金移動関係のセカンドホップで、フィッシングアドレス「Fake_Phishing11227」が盗まれた資金を Airswap に転送し、Airswap を介してトークンを交換したことがわかりました。

ステップ 6:トークンスワップ操作の処理

トークンフィルタリング設定のため、スワップ処理が不明瞭だった DATA と USDC にのみ焦点を当てました。この問題を解決するために、ETH をトークン設定に追加し、スワップトランザクション(0x23f4ed07e2937c3f8f345e44ce489b8f83d2b6fdbf0697f67112)を再度追加しました。この更新により、トークンスワップ処理の完全なビューが得られました。フィッシングアクターは AirSwap を介して USDC と DATA トークンを交換し、14.58 ETH を獲得しました。この段階(2022-02-27 22:30)では、USDC と DATA のみに焦点を当てることはもはや意味がありません。追加のフィッシングアドレスを特定するために、取得した ETH のパスを追跡する必要があります。

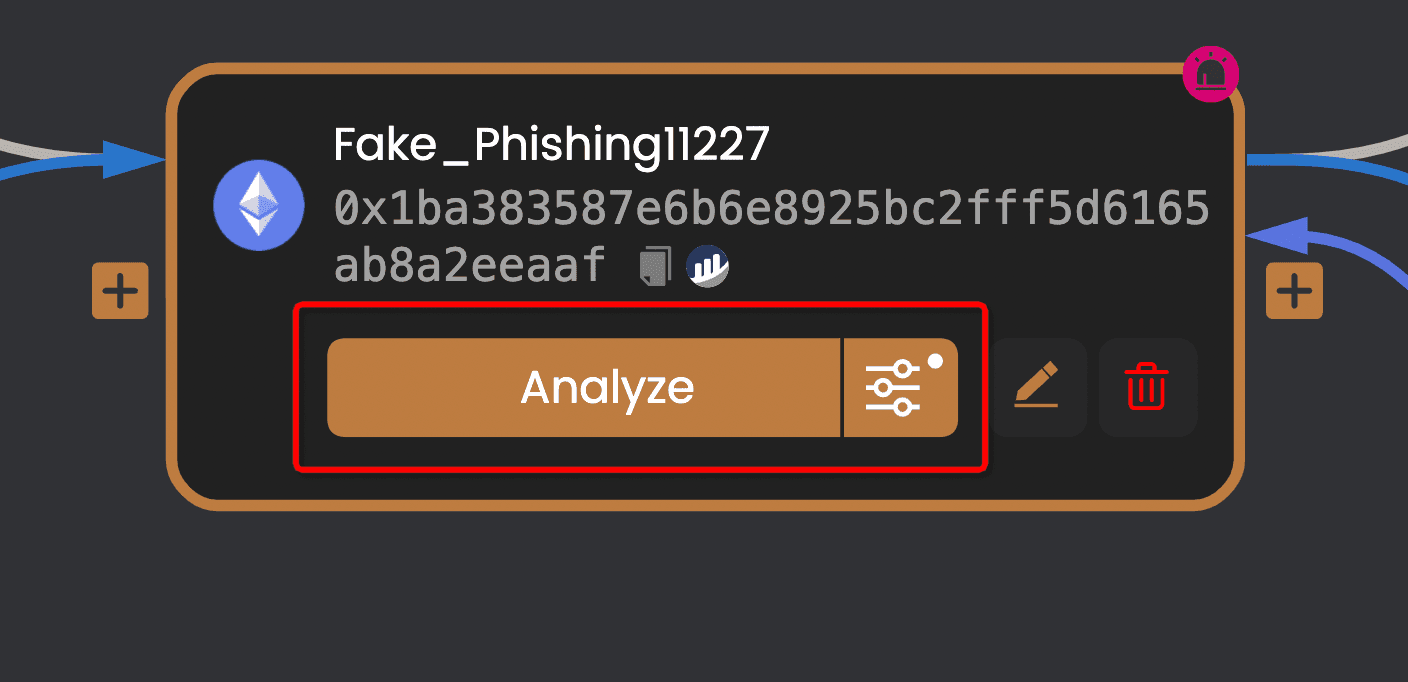

ステップ 7:期間によるさらなるフィルタリング

したがって、フィッシングアドレス「Fake_Phishing11227」の高度な分析を続行しました。同様に、送金のみに焦点を当て、期間は2023年2月27日から2023年2月28日までとします。「Analyze」ボタンをクリックして分析を進めます。

ステップ 8:関心のある受信者を見つけたら調査を停止

指定された期間内に「Fake_Phishing11227」からの資金の宛先を取得しました。不正に取得した資金を分配するプロセスを示す、多数の受信アドレスが関与しているようです。

すべての受信者のうち、「offtherip.eth」、「Fake_Phishing76579」、「Fake_Phishing7064」というアドレスが、それぞれ 10.36 ETH、8.36 ETH、1.85 ETH という大部分の分配資金を受け取りました。

この分配比率に基づいて、offtherip.eth をこの調査で最も疑わしいエンティティと見なし、注目を集めます。

異常なアドレス「offtherip.eth」を取得したことで、次のステップでは、ソーシャルエンジニアリング分析のような、ブロックチェーン以外の技術を利用する必要があるかもしれません。しかし、オンチェーンの資金移動に焦点を当てたこの分析では、metasleuth.io は非常に便利な技術支援を提供し、10 分未満で分析全体を完了することを可能にしました。

結論

- 被害者:ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

- 時間:2023-02-27 22:00

- 損失資産:1,842 USDC、519,351 DATA

- ネットワーク:Ethereum

- 資金の宛先:

- ファーストホップ:Fake_Phishing 11227

- セカンドホップ:

- offtherip.eth

- Fake_Phishing76579

- Fake_Phishing7064

- 消費分析時間:<10 分

metasleuth.io を使用して、分析を簡単に、テクノロジーを安価にしましょう。

MetaSleuth について

MetaSleuth は、BlockSec によって開発された包括的なプラットフォームで、ユーザーがすべての暗号アクティビティを効果的に追跡および調査できるように支援します。MetaSleuth を使用すると、ユーザーは簡単に資金を追跡し、資金の流れを視覚化し、リアルタイムの資金移動を監視し、重要な情報を保存し、調査結果を共有することで共同作業を行うことができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13 の異なるブロックチェーンをサポートしています。

ウェブサイト:https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam