Tetherは2025年中に、イーサリアムとトロン(Tron)上で4,100を超える固有のアドレスをブラックリストに登録し、約13億ドル相当のUSDTを凍結しました。オンチェーンデータが示す実態と、自身の資産を守るためにできることを解説します。

最新のUSDT凍結データは、USDT凍結ダッシュボードで確認できます。

あなたのUSDTも凍結される可能性があります。そう、あなたのです。

夜も眠れなくなるような事実をお伝えしましょう。Tetherは、法執行機関からの検証済みリクエストに基づき、あなた個人のUSDTを凍結することができます。凍結そのものに裁判所の命令は必要ありません。Tetherが提携している59の法域、275以上の機関からの検証済みリクエストがあれば十分なのです。OFAC(米国財務省外国資産管理局)の制裁対象アドレスについては、外部からの要請を待たずとも、Tetherは先制的に凍結措置を講じます。

Tether内部では、マルチシグ(マルチ署名)によるガバナンスによって、凍結には複数の役員の承認が必要となっています。しかし、ウォレット所有者への事前通知はなく、凍結前の不服申し立てプロセスも存在しません。あなたが気づいたときには、すでにトークンはロックされているのです。

個人ウォレット、企業のトレジャリー、DeFiプロトコルなど、どのような形でUSDTを保有していても、それらには「キルスイッチ」が組み込まれています。そして2025年、Tetherはそのスイッチをこれまで以上に積極的に押し始めました。

私たちは、2025年を通じてイーサリアムとトロンの両チェーンで発生したすべての AddedBlackList(ブラックリスト追加)イベントのオンチェーンデータを分析しました。これら2つのチェーンはUSDT流通量の大部分を占めており(トロン単体で全USDT供給量の50%以上を保持し、イーサリアムがそれに次ぐ)、Tetherの執行活動を理解する上で最も重要な指標となります。分析の結果、4,163の固有のUSDTアドレスがブラックリストに登録され、凍結された資金は12.6億ドルに達したことが判明しました。これは毎日平均して約340万ドルが凍結されている計算になります。

注: 本分析ではイベント数ではなく、固有のアドレス数をカウントしています。トロン上の3つのアドレスは2025年中に複数回ブラックリストに登録されました(2つは解除後に再登録、1つは重複操作と見られるため)。二重計上を避けるため、各アドレスの最初のブラックリスト登録イベントのみを残して重複を排除しました。

しかし、生データだけでは全体像の一部しか見えてきません。どのチェーンが影響を受けたか、どの程度の金額が危機にさらされたか、誰が標的になっているか、そしてアドレスが解除されることがいかに稀であるかというパターンを掘り下げていくと、ステーブルコインを扱うすべての人にとって、先制的なコンプライアンスがいかに重要になっているかが理解できるはずです。

それでは、詳細を紐解いていきましょう。

USDTのブラックリスト機能の仕組み

データに深く切り込む前に、そのメカニズムについて認識を揃えておきましょう。Tetherのブラックリストの仕組みをすでにご存知であれば、先へ進んでいただいて構いません。しかし、経験豊富な暗号資産実務者であっても、詳細には驚かされることがあります。

3つの主要機能

TetherのUSDTスマートコントラクト(イーサリアムおよびトロン上)には、コントラクト所有者のみが実行可能な3つの特権機能が含まれています。

addBlackList(address): ウォレットを凍結状態としてマークします。これが実行されると、そのアドレスはUSDTの送受信ができなくなります。トークンはウォレット内に表示されたままですが、完全に移動不能となります。この際、オンチェーンでAddedBlackListイベントが発行されます。removeBlackList(address): 凍結を解除し、通常の送金機能を回復させます。RemovedBlackListイベントが発行されます。データで見るとおり、これはブラックリスト登録よりもはるかに頻度が低いです。destroyBlackFunds(address): いわゆる「核」となるオプションです。ブラックリストに登録されたアドレスが保有するUSDTを永久に焼却し、総供給量を減少させます。トークンは二度と戻りません。DestroyedBlackFundsイベントが発行されます。

これらの機能はスマートコントラクト自体に組み込まれています。ERC20版コードについては Etherscan で確認できます。トロン版も同様のアーキテクチャを採用しています。

凍結のトリガーは何か?

Tetherは段階的なポリシー文書を公開していませんが、公式声明、公式開示、および観察可能なパターンに基づくと、アドレスは主に以下の3つの経路で凍結されます。

1. 法執行機関からの要請(最も一般的な経路)。 FBI、司法省(DOJ)、シークレットサービス、DEA、ユーロポール、その他Tetherが提携する59の法域にある275以上の機関が、捜査中に疑わしいウォレットを特定し、検証済みのリクエストを送信します。Tetherは必ずしも正式な裁判所の命令を必要とはしません。法的な根拠を示した公的機関のドメインからの検証済みリクエストで十分です。緊急時には、正式な書類が後日提出されることを条件に、非公式なメール通知に基づいて行動した事例さえあります。3年間でTetherは900件以上の法執行機関からの凍結要請を処理しており、そのうち約460件は米国の機関によるものです。

2. OFAC/制裁コンプライアンス(2023年12月より自動化)。 Tetherは、法執行機関からの要請を待たず、OFAC SDN(特別指定国および制限対象者リスト)に掲載されている全アドレスを先制的に凍結します。このポリシーが開始された際、Tetherはすでにリストに載っていた161すべてのアドレスを即座にブロックしました。

3. ブロックチェーンインテリジェンスに基づく先制的凍結。 T3金融犯罪ユニット(2024年にTRONおよびTRM Labsと共同設立)との提携を通じて、Tetherはハッキング、詐欺、テロ資金供与に関与するアドレスを、正式な捜査依頼が届く前に凍結することがあります。T3 FCU単独でも、2025年10月時点で3億ドル以上の犯罪資産を凍結しています。

凍結につながる主な活動は以下の通りです。

-

対テロ資金供与: BlockSecの分析では、Tetherが正式な押収命令が一般公開される前に、ハマスに関連する17のアドレスを事前ブラックリスト登録していた実態が確認されています。2025年6月の執行波では、トロン上のテロ組織関連アドレス151件が標的となりました。

-

詐欺: いわゆる「豚の屠殺(Pig butchering)」手法のロマンス詐欺、ポンジースキーム、投資詐欺など。2025年6月、連邦検察官は民事没収訴訟を提起し、仮想通貨投資詐欺に関与したとされる約2億2,500万ドルのUSDTの没収を求めました。

-

ハッキング被害からの回復: 2025年3月、T3 FCUはBybitのハッキングに関連する900万ドルを凍結しました。また、別のケースでは、ブロックチェーンリサーチを行うZachXBT氏の調査を受け、Tetherを含むステーブルコイン発行者がLazarus Group関連の500万ドルを凍結しました。

-

マネーロンダリングおよび不正商品取引: T3 FCUの年次報告書によると、不正商品・サービスに関連する犯罪が全体の39%を占め、次いで詐欺、ハッキング、北朝鮮関連活動、テロ資金供与が続いています。

重要な区別:凍結(Freezing)と没収(Seizure)は別物です。 凍結(addBlackList)は裁判所の命令を必要としない一時的な停止措置ですが、実際の没収(destroyBlackFunds()を呼び出して焼却し、政府管理のウォレットに新規発行するプロセス)には、通常、民事上の資産没収手続きを通じた裁判所の命令が必要です。これが、法執行機関が凍結資金を実際に手中に収める「焼却と再発行(Burn and Reissue)」というプロセスです。

マルチシグによる遅延問題

コンプライアンスのタイミングを気にするのであれば、重要な詳細があります。トロン上では、ブラックリストへの登録を実行するためにマルチシグウォレットが使用されます。これには2段階のプロセスがあります。まず署名者がブラックリスト入りをリクエストし(これはオンチェーンで公開されます)、次に2番目の署名者が確認を行い、最終的に AddedBlackList イベントがトリガーされます。

このため、ブラックリストの意図が公開されてから実際に登録されるまで(最大44分程度)、対象のアドレスが資金を移動できる猶予期間が存在します。 Cointelegraph によると、この遅延により7,800万ドル以上の不正なUSDTが執行の前に移動されてしまいました。

これこそがリアルタイム監視が必要とされる理由です。ブロックチェーンエクスプローラー上でブラックリストイベントを確認するのを待っていては、すでに手遅れなのです。巧妙な悪意ある者は、執行を先回りするためにメンプールとマルチシグの送信を常に監視しています。あなたのコンプライアンスツールも同様に迅速でなければなりません。

2025年のデータ:オンチェーンイベントが語る事実

私たちは、2025年を通じてイーサリアム(ERC20)とトロン(TRC20)双方で発生したすべての AddedBlackList、RemovedBlackList、および DestroyedBlackFunds イベントを分析しました。その結果は以下の通りです。

全体像

| 指標 | 値 |

|---|---|

| ブラックリスト登録された固有アドレス数 | 4,163 |

| 解除されたアドレス数 | 383 |

| 凍結バランス総額 | 12.6億ドル |

| 永久焼却された資金 | 6億9,842万ドル |

いくつか顕著な事実があります。

凍結されたUSDTの半数以上が最終的に焼却されました。 Tetherは凍結された12.6億ドルのうち6億9,800万ドルを焼却処分しており、凍結額の55.6%が永久に流通から削除されています。これは、ブラックリストに載った資金の多くが、資金が回収不能となった終結済みの捜査記録に関連していることを示唆しています。ひとたびUSDTが焼却されれば、裁判や不服申し立てなどのいかなるプロセスをもってしても元に戻すことはできません。なお、焼却された分は通常、再発行されて被害者に返還されるか、法執行機関へ引き渡されます。

ブラックリストから解除されることは極めて異例です。 2025年にブラックリスト入りした4,163のアドレスのうち、年内に解除されたのはわずか150アドレス(3.6%)でした。2025年中に発生した残りの231件の解除イベントは、2025年以前に登録されていたアドレスに対するものです。一度リストに入ってしまうと、解除される可能性は極めて低いと言わざるを得ません。

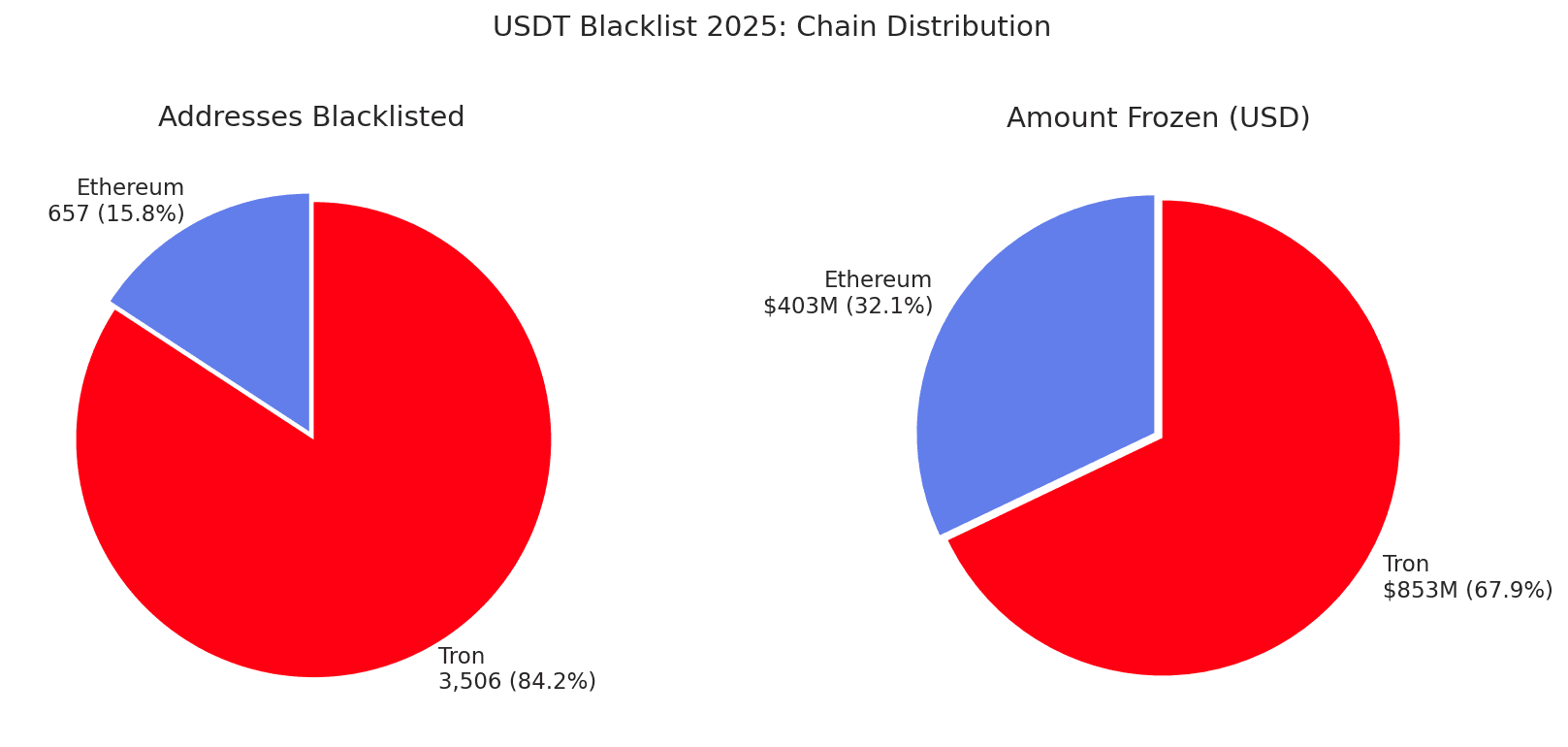

チェーン別の内訳:トロン vs イーサリアム

| チェーン | ブラックリスト登録数 | 合計凍結額 | 平均残高 |

|---|---|---|---|

| TRC20 (トロン) | 3,506 | 8億5,308万ドル | 24万3,319ドル |

| ERC20 (イーサリアム) | 657 | 4億270万ドル | 61万3,353ドル |

トロンはイーサリアムの5.3倍のアドレスがブラックリストに登録されました。これは、送金手数料の安さと処理速度の速さを好む悪意のある攻撃者がトロンを多用している、という広く報告されている傾向と一致します。BlockSecによるテロ資金供与の分析では、2025年6月の執行波においてブラックリスト入りしたアドレスの90%がトロン上のものだったと判明しています。

しかし、イーサリアムのアドレスは平均残高が2.5倍(約61万ドル vs 約24万ドル)と高く、より高額な資金がイーサリアム上に留まる傾向があります。絶対額で見ると、凍結された総額ではトロンがイーサリアムを大幅に上回っています(8.53億ドル vs 4.03億ドル)。これは当該チェーンにおける不正活動の規模を反映しています。

結論:トロンでUSDTを扱う場合、リスクの高いアドレスとの接触確率が非常に高く、イーサリアムであれば、個々のアドレスが抱えるリスク額が大きくなる傾向にあるということです。

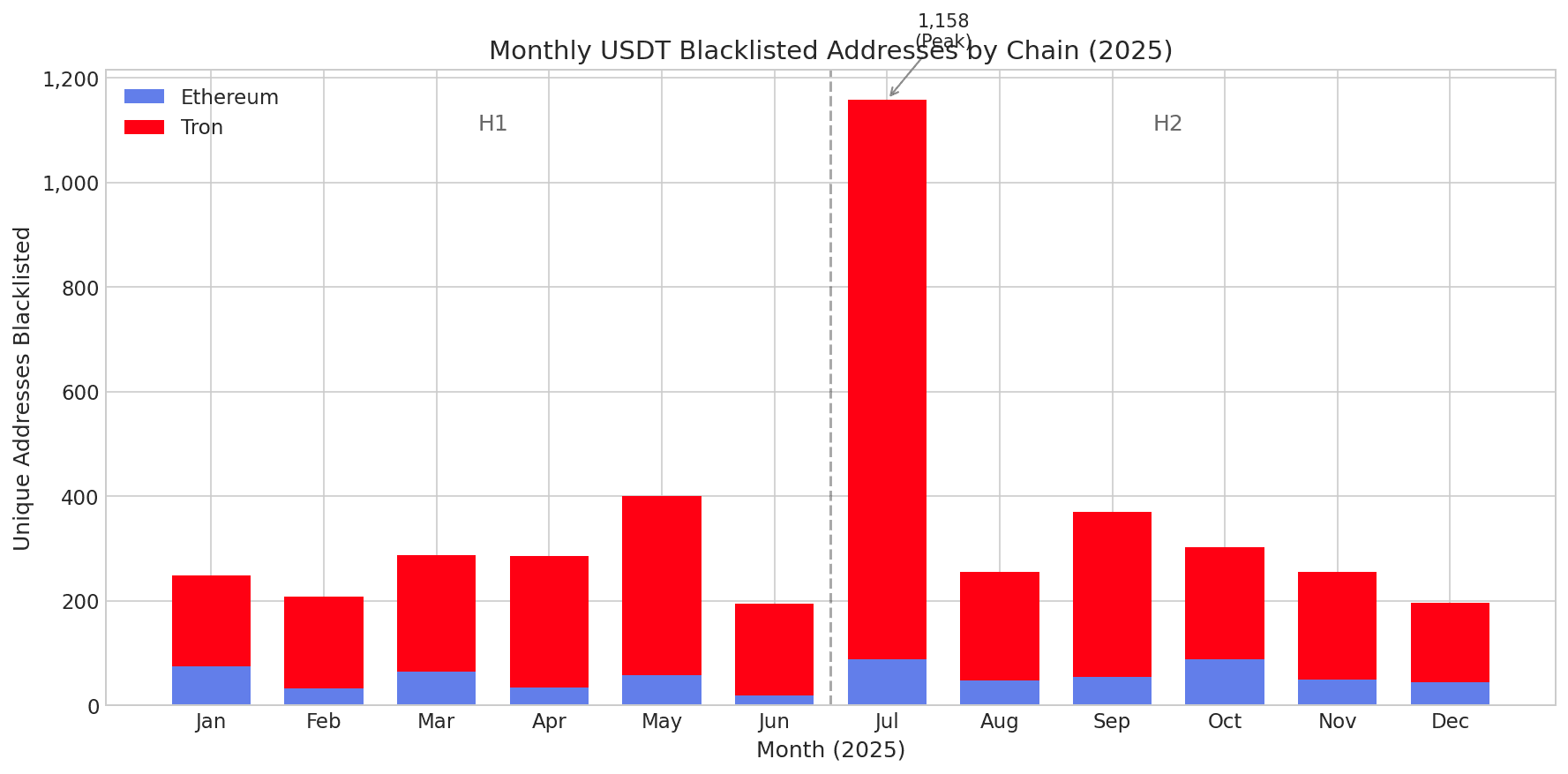

月次トレンド:7月の急増

ここでデータが非常に興味深い動きを見せます。2025年7月は群を抜いて執行が活発だった月でした。

| 月 | ブラックリスト登録数 | 凍結総額 |

|---|---|---|

| 1月 | 248 | 1億1,332万ドル |

| 2月 | 208 | 7,931万ドル |

| 3月 | 288 | 7,102万ドル |

| 4月 | 286 | 1億6,865万ドル |

| 5月 | 400 | 6,766万ドル |

| 6月 | 194 | 9,881万ドル |

| 7月 | 1,158 | 1億5,436万ドル |

| 8月 | 256 | 1億3,805万ドル |

| 9月 | 370 | 9,222万ドル |

| 10月 | 303 | 1億4,629万ドル |

| 11月 | 255 | 7,225万ドル |

| 12月 | 197 | 5,412万ドル |

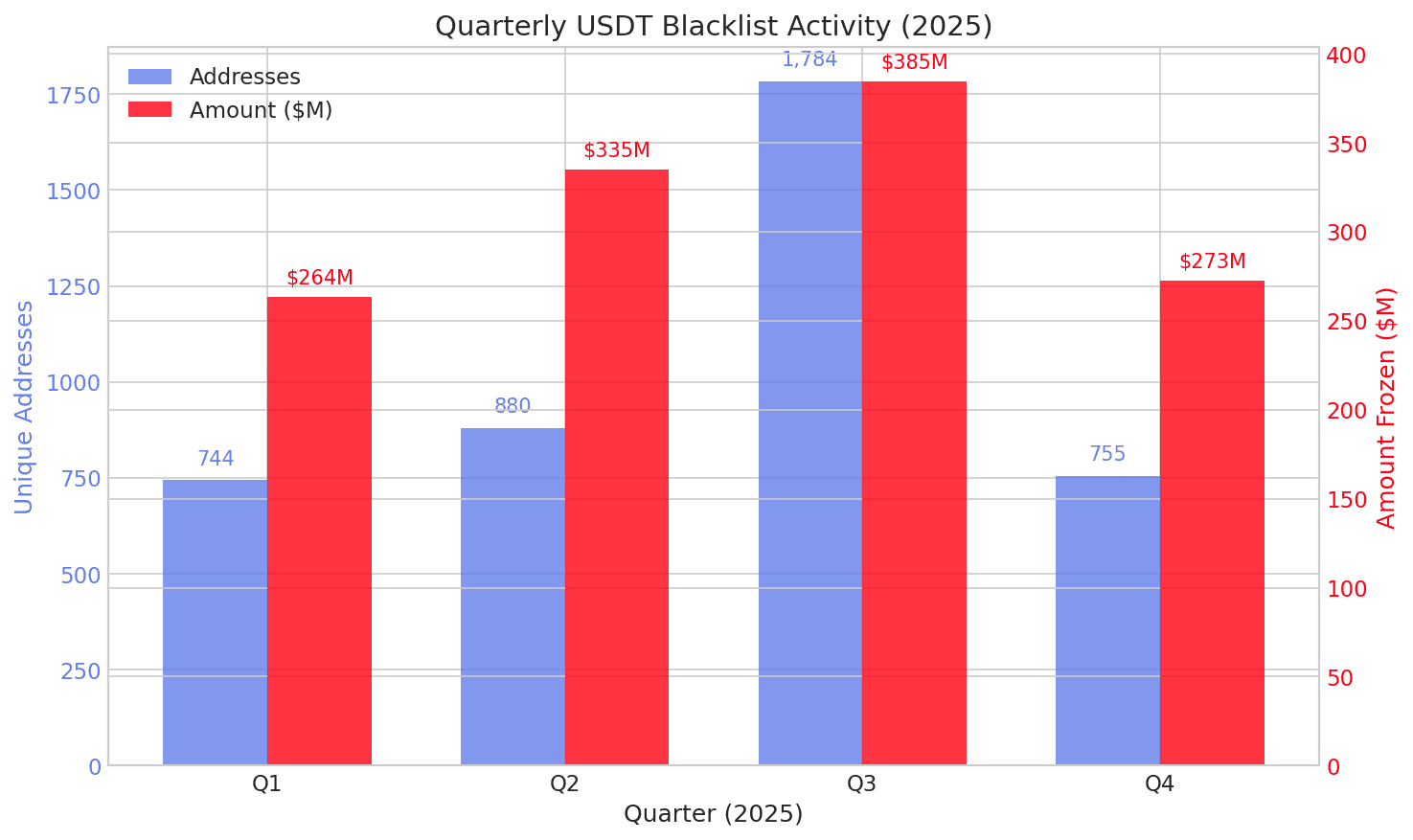

2025年下半期は上半期よりも活発でした。 下半期(7月~12月)には2,539アドレス(6億5,728万ドル凍結)がブラックリスト入りしたのに対し、上半期(1月~6月)は1,624アドレス(5億9,877万ドル凍結)でした。7月の一時的な急増だけで下半期の合計の半分近くを占めます。

何が7月の急増を引き起こしたのでしょうか? いくつかの要因が考えられます。

-

大規模な調整済み法執行オペレーション: データを見ると、7月はどの月よりも3倍近く多くのアドレスがリスト入りしています。これはT3金融犯罪ユニットの拡大運用に関連した、大規模な一斉摘発であった可能性が高いです。7月だけで1,069のトロンアドレスがブラックリスト入りしました。

-

GENIUS法の影響: 米国で2025年7月17日にステーブルコイン関連法案「GENIUS法」が署名・成立したことにより、Tetherは新規制枠組みへの準拠を証明するために執行を加速させた可能性があります。法律成立直後の急増は、このシナリオと合致します。

-

対テロ執行フェーズ: 2025年6月の急増(194アドレス、9,881万ドル)は、トロン上のテロ資金供与に関わるアドレスを標的とした文書化された執行波と一致します。7月のより大きな波は、これらのオペレーションの継続および拡大を意味している可能性があります。

-

四半期サイクル: 第3四半期は圧倒的に活発な期間(1,784アドレス、3億8,462万ドル)であり、執行に割かれるリソースがそこに集中していたことを示しています。

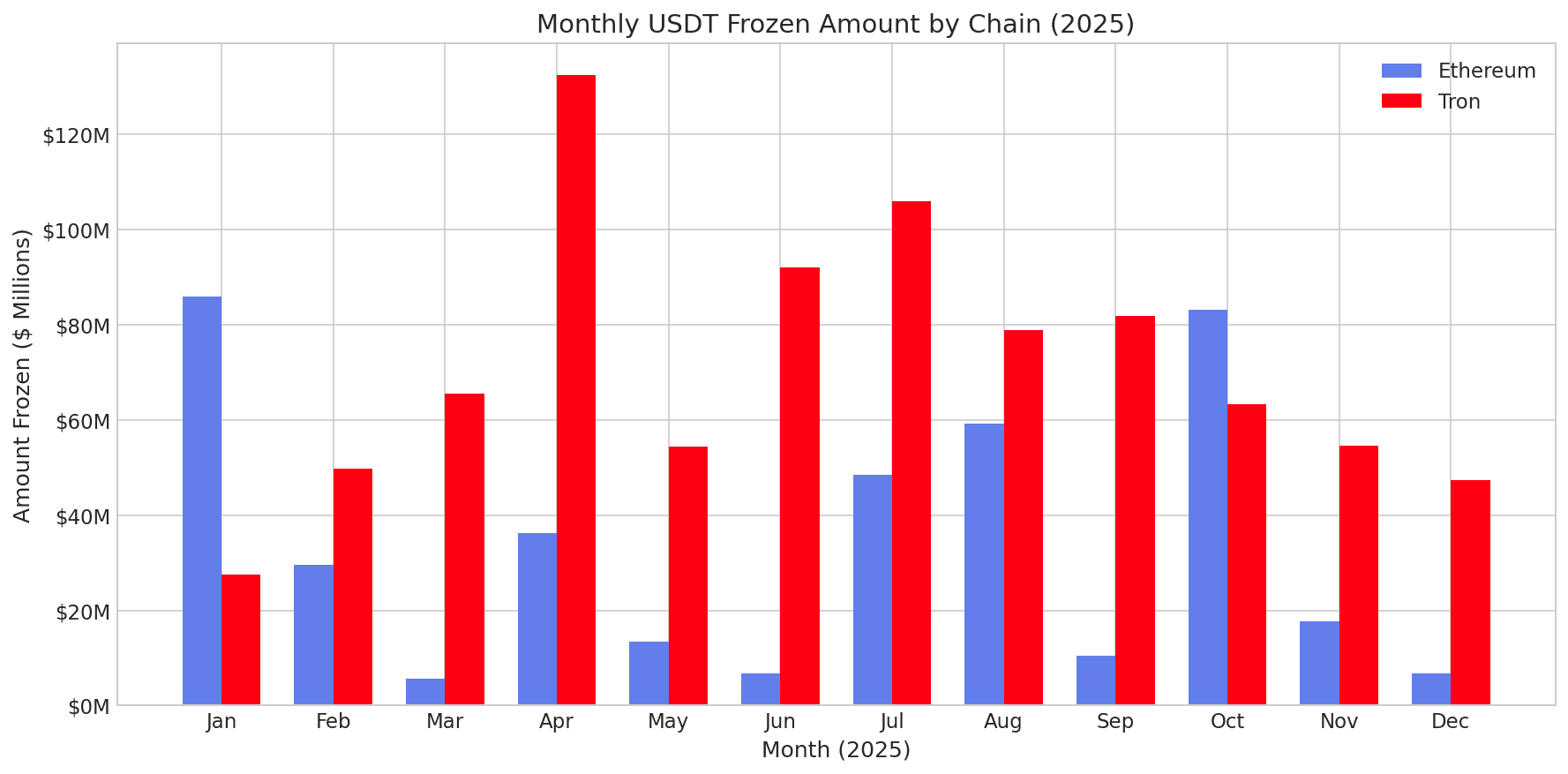

焼却資金のタイムライン

Tetherは2025年に資金を凍結しただけではありません。6億9,800万ドルの資金を完全に焼却しました。月別の焼却イベントは以下の通りです。

| 月 | イベント数 | 焼却総額 |

|---|---|---|

| 1月 | 15 | 1,723万ドル |

| 2月 | 15 | 867万ドル |

| 3月 | 46 | 3,519万ドル |

| 4月 | 85 | 6,326万ドル |

| 5月 | 34 | 1,051万ドル |

| 6月 | 21 | 2億3,887万ドル |

| 7月 | 56 | 4,083万ドル |

| 8月 | 179 | 5,243万ドル |

| 9月 | 26 | 1,572万ドル |

| 10月 | 114 | 1億599万ドル |

| 11月 | 83 | 9,320万ドル |

| 12月 | 36 | 1,652万ドル |

2025年6月が際立っています:わずか21件のイベントで2億3,887万ドルが焼却され、2025年全体の焼却額の3分の1以上をこの1ヶ月が占めています(1件あたり平均1,137万ドル)。これは大規模な捜査が最終局面を迎え、被害者への返還が不可能な資金を永久に焼却する許可がTetherに下りた結果だと考えています。

注目すべきは凍結から焼却までのタイムラグです。8月の焼却イベントのピーク(179件)は、7月の大量凍結の後に訪れました。このタイムラグが教える重要な事実は、Tetherは凍結後すぐには資金を焼却しないということです。捜査が終結し、法的手続きが完了するまでは、資金は凍結状態で留保されます。しかし、焼却命令が下れば、それは最終的な結果となります。

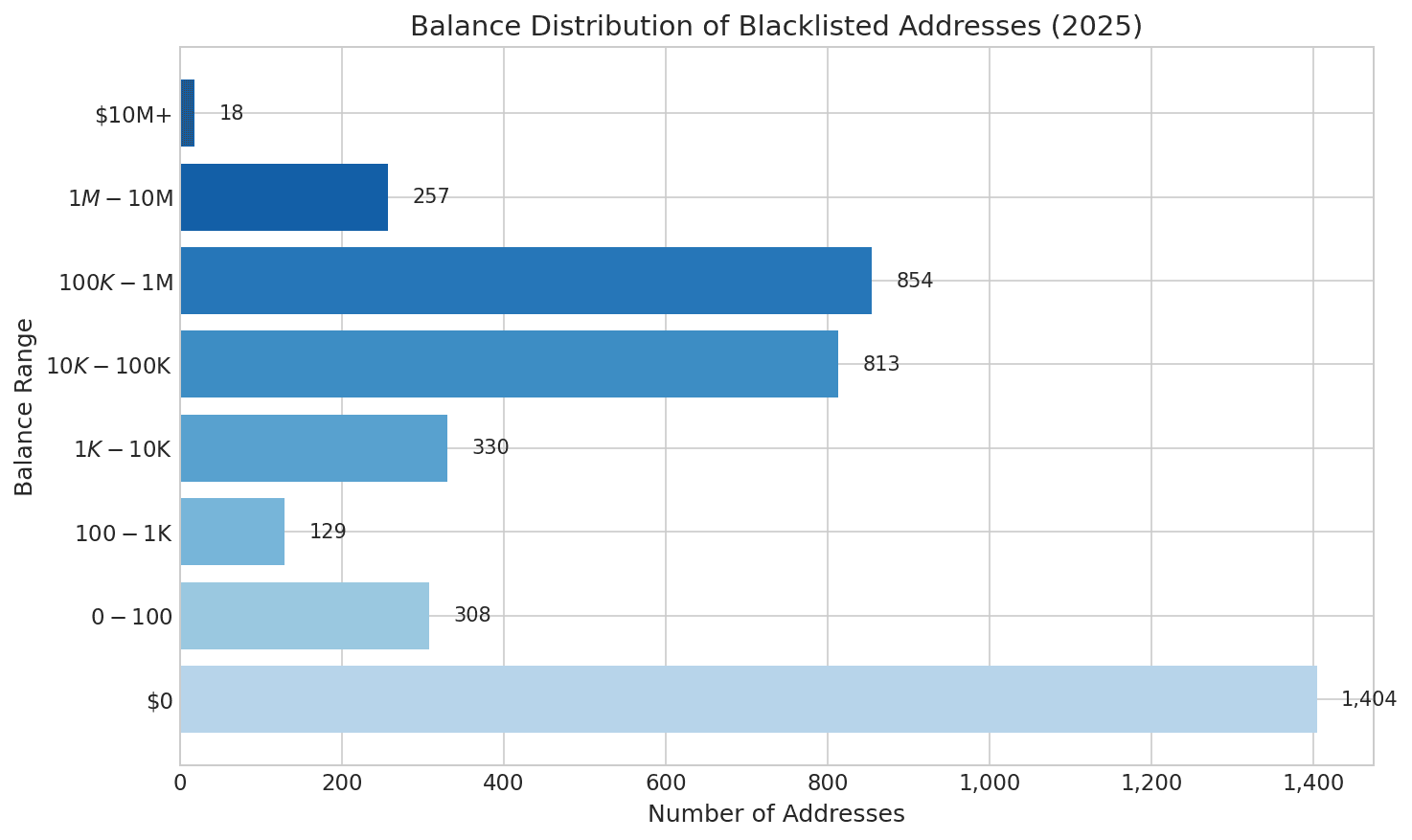

残高分布:誰が標的になっているのか?

凍結された残高の分布は、Tetherが誰を標的にし、誰が網に引っかかっているかを教えてくれます。

| 残高範囲 | アドレス数 | 合計凍結額 | 全凍結額の割合 |

|---|---|---|---|

| 残高ゼロ(0) | 1,404 | 0ドル | 0% |

| 0.01 - 100ドル | 308 | 4,588ドル | 0.01%未満 |

| 100 - 1,000ドル | 129 | 56,115ドル | 0.01%未満 |

| 1,000 - 1万ドル | 330 | 157万ドル | 0.1% |

| 1万 - 10万ドル | 813 | 3,566万ドル | 2.8% |

| 10万 - 100万ドル | 854 | 2億7,387万ドル | 21.8% |

| 100万 - 1,000万ドル | 257 | 6億3,174万ドル | 50.3% |

| 1,000万ドル以上 | 18 | 3億1,315万ドル | 24.9% |

ブラックリスト登録されたアドレスの33.7%は、凍結時点で残高がゼロでした。 さらに7.4%が100ドル未満でした。つまり、ブラックリストの約41%は、ほとんど資金がないか全く資金がないアドレスです。なぜTetherがわざわざそんなものを凍結するのでしょうか? それは、これらのアドレスも捜査記録の一部だからです。執行が行われる「前」に不正資金を移動させたウォレットであり、これらを凍結することで将来的な使用を阻止できるからです。

BlockSecの分析もこれを裏付けています。ブラックリスト入りしたアドレスの54%は、執行が行われる前に資金の殆どを移動済みでした。悪意ある行為者は往々にして、ブラックリストの更新よりも速く動きます。

クジラ級ウォレットの話が最も重要です。 1,000万ドル以上のレンジにあるのはわずか18アドレスですが、合計3億1,315万ドル相当となり、全凍結価値の24.9%を占めました。100万~1,000万ドルのレンジも257アドレスで6億3,174万ドルに達します。合計すると、これら275アドレス(全体の6.6%)だけで、全凍結価値の75.2%を占めていました。

これは、二段階の執行アプローチを指しているのではないでしょうか。大規模な捜査に関連すると思われる「大物」は、ドル換算での影響の大部分を占めます。一方で、数千もの小さなアドレスは、インフラそのものを解体するためのもので、ネットワークを維持する送金用ウォレットや仲介者、マネー洗浄ノードを無力化するためのものです。

以下は2025年における個別の凍結額トップ5です。

| 順位 | 金額 | チェーン | 日付 | アドレス | トランザクション |

|---|---|---|---|---|---|

| 1 | 5,025万ドル | ERC20 | 1月16日 | 0x12985...e427 |

0x76bae...a493 |

| 2 | 4,026万ドル | ERC20 | 8月18日 | 0x51dc0...a8d5 |

0x90110...cd9e |

| 3 | 2,612万ドル | ERC20 | 10月30日 | 0xf3bfc...3eb |

0x44605...aeb8 |

| 4 | 2,094万ドル | ERC20 | 2月22日 | 0x3e1b3...87b0 |

0xa1b3b...d0ba |

| 5 | 1,723万ドル | ERC20 | 4月4日 | 0xe1e13...9d1 |

0x9a13f...d965 |

凍結トップ5はすべてイーサリアム上で発生しました。最大のトロン凍結額は1,521万ドル(2月7日)で、アドレスは TXRxg7DRpNsMCFYZtRjZMmhhZ9SfGhwzoq でした。イーサリアムにメガ凍結が集中する傾向は、上記の比較を裏付けています。トロンには不正アドレスが圧倒的に多く、イーサリアムには大きな獲物がいるということです。

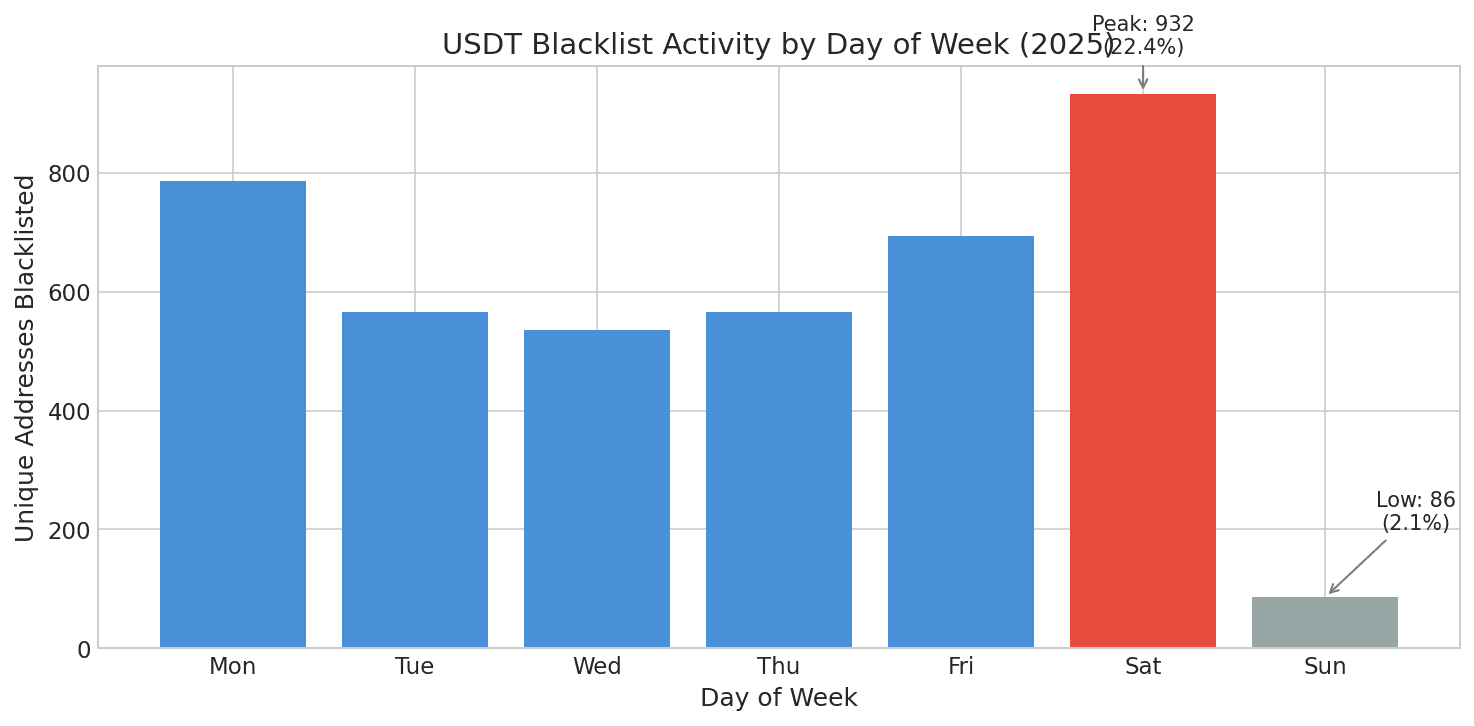

曜日別の傾向:Tetherはいつ引き金を引くのか?

| 曜日 | アドレス数 | 全体の割合 |

|---|---|---|

| 月曜日 | 786 | 18.9% |

| 火曜日 | 565 | 13.6% |

| 水曜日 | 535 | 12.9% |

| 木曜日 | 566 | 13.6% |

| 金曜日 | 693 | 16.6% |

| 土曜日 | 932 | 22.4% |

| 日曜日 | 86 | 2.1% |

土曜日は、ダントツでTetherが最も忙しくブラックリストを更新する日です。 2025年の全凍結の22%以上が土曜日に発生しています。逆に日曜日は2.1%と極めて低いです。

ビジネスオペレーションとしては土曜日のピークはやや予想外ですが、市場活動が鈍いときに調整された執行を行っているのか、あるいは週明けに向けた蓄積されたリクエストの一括処理を行っている可能性があります。月曜が2番目に多い(18.9%)ことから、週末に集中して執行を行い、平日に関係者がフォローアップするというパターンが見えてきます。

もしあなたがコンプライアンスを担当しているなら、この点は重要です。主要なブラックリスト活動は週末に発生する可能性があるため、監視システムを週末に休ませるべきではありません。

解除のパターン:可能性は?

ブラックリストに載った場合、解除される確率はどれくらいあるのでしょうか。

正直な答え:あまり高くありません。

- 年内解除率: 2025年に登録された4,163のアドレスのうち、年内に解除されたのはわずか150アドレス。わずか**3.6%**です。

- 解除までの期間(中央値): 18.2日(解除された幸運な人々のケース)

- 解除までの期間(平均値): 55.4日

- 最長待ち時間: 278日

中央値(18.2日)と平均値(55.4日)のギャップが重要な物語を語っています。ほとんどの解除は比較的迅速に行われており、おそらく誤凍結や一時的な調査上の凍結が迅速に解決されたケースでしょう。しかし、かなりの数のアドレスが何ヶ月もリストに留まった後にクリアされています。そして、2025年に登録されたアドレスの96.4%は、年内には二度と解除されませんでした。

さらに、2025年に解除された231件のアドレスは、もともと2024年以前に登録されていたものでした。これら(多くは1年以上経過したケース)は、捜査が最終的に終わったケースを意味します。コンプライアンスの歯車はゆっくりと回るのです。

文脈の整理:なぜ2025年は転換点だったのか

2025年のデータは孤立しているわけではありません。いくつかの大きな変化が、この年をステーブルコインコンプライアンスの真の転換点にしました。

GENIUS法がすべてを変えた

2025年7月17日に成立したGENIUS法は、米国における最初の包括的なステーブルコイン連邦規制枠組みを創設しました。重要なポイントは以下の通りです。

- 発行者は「金融機関」: ステーブルコイン発行者は銀行秘密法(BSA)の下で「金融機関」と見なされるようになりました。つまり、AML(アンチマネーロンダリング)やCFT(テロ資金供与対策)、制裁コンプライアンスは単なる「推奨」ではなく、法的義務となりました。

- 外国発行者の登録: 英領ヴァージン諸島を拠点とするTetherは、資産凍結やAML指令を含む米国の「合法的命令」に従う能力を証明しなければなりません。

- 3年間の移行期間: 発行者が完全に準拠するまでの猶予期間が設けられていますが、執行は待ってくれません。

- 準備金監査の義務化: 発行残高500億ドル以上の発行者は、監査済みの年次財務諸表を提出しなければなりません。

米国のステーブルコイン市場では、この法律は発行者だけに適用されるわけではありません。VASP(仮想資産サービスプロバイダー)、取引所、OTCデスク、決済プロセッサのすべてがコンプライアンスの網に掛かります。まだスクリーニングや監視を行っていない場合、規制の時計が刻一刻と迫っています。

不正な暗号資産取引の84%がステーブルコイン

Chainalysisの2026年犯罪レポート(2025年データ)によると、現在、すべての不正暗号資産取引量の84%をステーブルコインが占めています。これはステーブルコインが本質的に悪いからではありません。最も広く利用されている暗号資産だからです。正当な活動も、不正な活動も、すべてステーブルコインを介して流れています。

これがあなたにとって何を意味するか。ある程度の規模でステーブルコインを扱っているなら、不正行為と何らかの形で関わりのあるアドレスに遭遇することはほぼ避けられません。「(汚染されたアドレスに)いつ出会うか」の問題であり、その時点で重要になる唯一のことは、あなたが「間に合ったか」だけです。

33億ドルの全体像

我々の2025年のデータでは、12.6億ドルの凍結を確認しました。しかし、これは年間での切り取りに過ぎません。オンチェーンデータによると、Tetherは2023年から2025年にかけて7,268のアドレスで32.9億ドル以上を凍結してきました。傾向は明らかで、年を追うごとに凍結額は増え続けています。

我々の分析期間外ですが、2026年1月のデータでは、Tetherはわずか5社のトロンアドレスで1億8,200万ドルを凍結しており、2026年も2025年のペースを維持、あるいは上回ることが予測されます。

具体的に何をすべきか?

この記事を読んで「自分には関係ない」と思っているなら、考え直してください。凍結に巻き込まれるのに犯罪者である必要はありません。不適切なアドレスからUSDTを受け取ったり、汚染された資金が流れているDeFiプロトコルとやり取りしたり、あるいはカウンターパーティがブラックリストアドレスとつながっているようなOTC取引を受け入れたりするだけで十分です。

身を守るための実践的プレイブックを以下に示します。

1. 取引前にすべてのアドレスをスクリーニングする

これこそが最も重要なステップです。まとまった額のUSDTを送信または受け取る前に、相手のアドレスを確認してください。

基本的なアプローチ:オンチェーンのブラックリストチェック。 EtherscanやTronscanを通じてUSDTスマートコントラクトの getBlackListStatus(address) または isBlackListed(address) を直接クエリできます。これで true が返ってくれば、そのアドレスはブラックリスト登録済みです。しかし、これは「現在の」ステータスしか教えてくれません。登録間近のアドレスや、制裁対象組織、詐欺オペレーション、ミキサーの先にあるアドレスまでは警告しません。

本当に必要なもの:AML/KYTスクリーニング。 真の保護のためには、単なるブラックリストを超えたツールが必要です。適切なスクリーニング・プラットフォームは、アドレスを以下のリストと照合します。

- 現在のブラックリスト(USDTおよび他のステーブルコイン発行者)

- OFAC制裁リストおよびその他の規制リスト

- 既知の詐欺、フィッシング、不正アドレス

- ミキサー(Tumbler)のアウトプット

- ダークネット・マーケットプレイスのアドレス

- 高リスクの取引所やサービス用アドレス

- 資金流動性の接続状況(直結だけでなく、複数ホップの追跡)

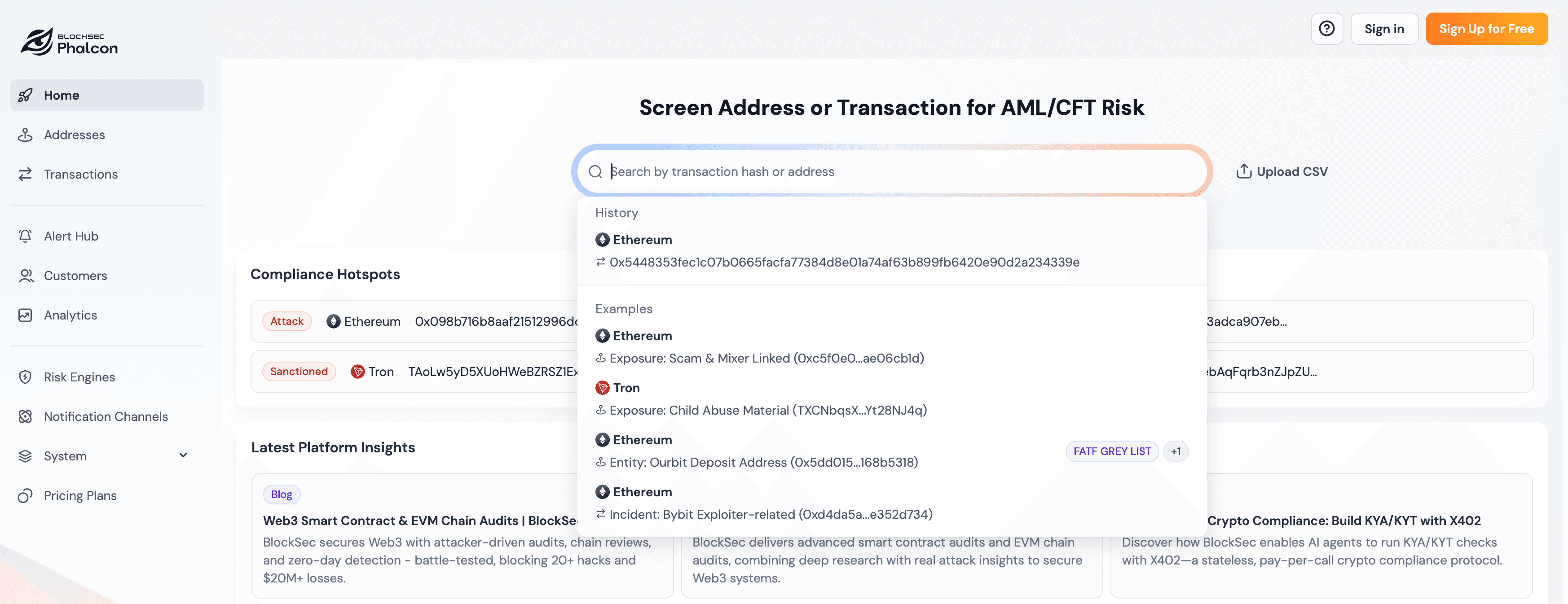

BlockSec Phalcon Compliance を利用すれば、アカウント作成やデモの呼び出しなしで、Webサイトから直接ウォレットアドレスをスキャンできます。20以上のブロックチェーン(イーサリアム、トロン、BSC、Polygon、Base、Optimismなど)にわたる4億以上のラベル付きアドレスに対し、ミリ秒単位のAPI応答時間でスクリーニングを実施します。数秒でスクリーニングを開始でき、ワークフローに摩擦を加えずに組み込むことができます。

2. 継続的な取引監視を実装する

一度限りのスクリーニングでは十分ではありません。データがそれを物語っています。今日クリーンなアドレスが明日ブラックリストに載る可能性があるからです。分析によると、ブラックリスト登録アドレスの33.7%は残高ゼロでした。つまり、資金を使い切った「後で」調査の一環としてフラグが立てられたのです。あなたが資金があった時にスクリーニングしたとしても、クリーンに見えたはずです。

継続的な監視には以下の機能が必要です。

- 新規のブラックリスト入り/高リスクアドレスからの入金をフラグ立てする

- カウンターパーティのリスクプロファイルが変化した場合に警告する(例:顧客のウォレットが突然制裁組織とやり取りを始めた場合など)

- 直接的な接続だけでなく、複数ホップ先の資金流れを追跡する(巧妙なロンダリングは中間ウォレットの連鎖を用いるため)

- 規制当局から質問があった場合に提出できるコンプライアンス・レポートを生成する

BlockSec Phalcon Compliance は、毎秒500以上のトランザクションを処理し、200以上のリスクシグナルを同時に分析するAIエンジンを活用したリアルタイムのKYT( Know Your Transaction)監視を提供します。20以上のクロスチェーンブリッジを通じた資金の流れを追跡し、チェーンを跨ぐマネーロンダリングをキャッチします。疑わしいものがあれば、27以上の法域におけるFATF基準に準拠した不審取引報告(STR)をワンクリックで生成可能です。規制当局が訪ねてきた場合に必要となるペーパートレイルそのものです。

3. 「凍結」を待つな。早期の警告サインに行動せよ

マルチシグの遅延を覚えていますか? スマートな攻撃者はTetherのマルチシグ送信を監視し、ブラックリストが「確定する前」に検出しています。あなたのコンプライアンスシステムも、こうしたシグナルを追跡するべきです。

さらに、カウンターパーティの以下の警告サインを監視してください。

- 未知のアドレスからの突然の大規模入金(特にトロン上)

- Tornado Cashのような既知のミキサー経由の資金

- 最近ブラックリスト入りしたウォレットから資金を受け取ったアドレス(多くの場合、同じ不正ネットワークの下流に位置する)

- レイヤリングのパターン:複数のウォレットを素早く連続して経由する高速送金

こうしたパターンを発見したら、ただ監視するだけでなく行動してください。トランザクションにフラグを立て、内部でエスカレーションを行い、必要に応じてSTRを提出してください。 proactiveなコンプライアンス判断の記録を残しておくことが、後日規制当局から質問を受けた際の最大の保護となります。

4. 凍結してしまったら:何を期待すべきか

最善を尽くしても、アドレスがブラックリスト入りしてしまったらどうすればよいか。データと前例が示すことは以下の通りです。

公式なパブリックの不服申し立て手順はないが、解決への道はある。 Tetherは凍結の異議申し立てに関する明確な手順を公開しておらず、歴史的にブラックリスト入りしたウォレットの約6%しか解除されたことがありません。しかし以下のようなチャネルを通じて解除の事例が存在します。

- 法執行機関経由: 捜査の一環として凍結されたが後に潔白が証明された場合、担当捜査機関がTetherと協力して解除することがあります。我々のデータにおける年内150件の解除の大部分がこれです。場合によっては、Tetherから担当の連邦捜査官に問い合わせるよう指示されることもあります。

- Tetherへの直接交渉: 凍結されたアドレス、取引記録、本人確認書類、資金源の正当性を証明する書類を揃えてTetherのコンプライアンスチームに連絡することができます。応答時間は予測不能ですが、Tetherは検証後に解除する可能性があると述べています。

- 法的措置: 2025年の著名なケースでは、テキサス州の企業がブルガリア警察の要請で4,470万ドルが凍結されたことに対し、適切な国際法の手続きが踏まれていないとしてTetherを提訴しました。法的挑戦は可能ですが、費用と時間がかかります。暗号資産の資産没収に経験のある弁護士を雇うことを検討してください。これは専門分野となっています。

二段階のプロセスを理解する。 凍結(addBlackList)は一時的な留保であり、トークンはロックされているが残っています。永久的なステップは没収(destroyBlackFunds())であり、これは通常、裁判所命令を必要とします。凍結はされているが焼却はされていないなら、まだ弁明する時間はあります。焼却されてしまうと、逆転の余地はありません。

コンプライアンス記録が生命線となる。 不当に凍結されたと確信しているなら、デューデリジェンスのプロセス(取引スクリーニングのログ、カウンターパーティのKYC書類、AMLポリシー、STR提出など)をすべて提示できることが最強の武器になります。これも、危機に陥る前にコンプライアンスツールに投資すべき理由です。

時間が決定的に重要。 解除された幸運な少数の解除までの期間の中央値は18.2日ですが、そこに該当しない場合は9ヶ月以上待たされる可能性があります。また、Tetherが destroyBlackFunds() を実行してしまえば、あなたのUSDTは永久に消失します。2025年だけで6億9,800万ドルが焼却された事実は深刻です。

詐欺師に注意。 「Tetherのコントラクトをハックできる」「ブラックリストを逆転させられる」という人物は詐欺師です。ブラックリストはTetherのマルチシグガバナンスによってのみ制御されています。外部の誰にも変更することはできません。

5. 後ではなく、今すぐ環境を構築する

GENIUS法の3年間の移行期間は、2028年半ばまでには米国のステーブルコイン関係者はすべて完全なBSA/AML準拠が必要になることを意味しています。賢明な運営者は知っていますが、期限を待つのは戦略的ミスです。

- 規制当局はすでに見ている。 執行活動は移行期間中もポーズを取りません。

- パートナーが求める。 銀行や取引所、機関投資家のカウンターパーティは、取引前にコンプライアンス記録を要求するケースが増えています。

- 構築には時間がかかる。 スクリーニングのワークフロー設定、スタッフへのトレーニング、規制当局との関係構築、コンプライアンス記録の蓄積には、数週間ではなく数ヶ月、数年を要します。

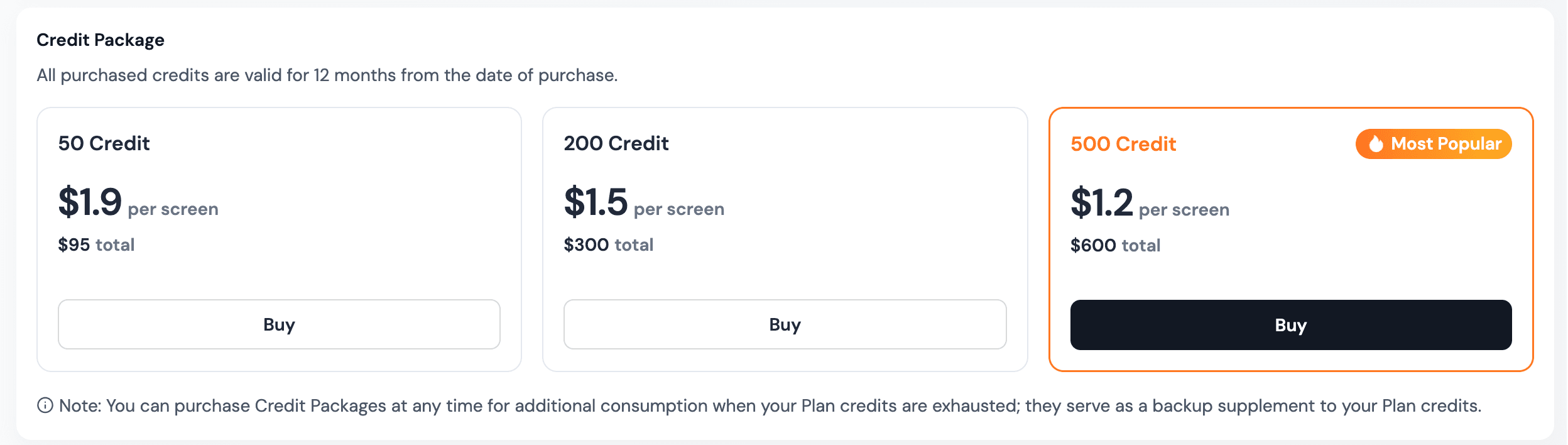

ステーブルコインを扱うVASP、OTCデスク、決済プロバイダー、DeFiプロトコルなら、今すぐコンプライアンス基盤を構築することが競争優位性になります。巨大なコンプライアンス部門など不要です。BlockSec Phalcon Compliance はどんなサイズのチームでも利用できるよう設計されており、訪問した瞬間からスクリーニングを開始できる、検索ファーストのアプローチを取っています。営業電話も、長い導入プロセスも、重い契約もなく、利用量に応じてクレジットを支払う仕組みなため、実際のボリュームに合わせてスケールします。すでに大手取引所や規制機関を含む500以上の組織が信頼を寄せています。

結論

2025年、Tetherは4,163の固有USDTアドレスで12.6億ドルを凍結しました。そのうち年内に解除されたのは3.6%のみでした。6億9,800万ドルが永久に消失しました。7月に執行のピークを迎え、土曜日が最も活動的なブラックリスト更新日でした。GENIUS法が成立し、世界のAML要件が厳格化する中、このペースは加速する一方です。

ステーブルコインを何の拘束も受けない「単なるデジタルドル」として扱う時代は終わりました。取引所を運営している場合でも、決済を処理している場合でも、プロトコルのトレジャリーを管理している場合でも、ホットウォレットで多額のUSDTを保有している場合でも、凍結のリスクは実在し、拡大しています。

我々の視点はこうです:数千件のアドレスをスクリーニングするコストは、凍結のコストに比べれば誤差に過ぎません。さらに、汚染されたカウンターパーティを見逃したために、あなたのUSDTが永久に焼却されるのを目の当たりにする悔しさに比べたら、コストのうちに入りません。

ブラックリストに自分のアドレスが載るのを待ってはいけません。その時は、もう遅すぎます。

この分析は、USDTの流通主導権を握るイーサリアム(ERC20)およびトロン(TRC20)のUSDTのみをカバーしており、他のチェーン(Solana、Avalancheなど)は含まれていません。この記事のタイムスタンプと日付はすべて協定世界時(UTC)に基づいています。統計は、2025年通年の「AddedBlackList」、「RemovedBlackList」、「DestroyedBlackFunds」のコントラクトイベントに由来しており、イベント数ではなく固有アドレス数をカウントするために重複排除を適用しています。データはDune Analyticsのクエリと照らし合わせ(イーサリアムとトロンの月次カウントが100%一致)、全レコードの20%以上をオンチェーンサンプリングして検証しました。統計はPythonとGoの実装を用いて独立して検証され、同一の結果を得ています。外部データポイントは本文中でリンクを参照しています。

リアルタイムのアドレススクリーニングとトランザクション監視には、BlockSec Phalcon Compliance をご確認ください。ブラウザから即座にアドレスをスキャンでき、登録不要です。4億以上のラベル付きアドレス、20以上のブロックチェーン、ミリ秒単位のAPI応答、使った分だけ支払う価格体系を提供しています。

免責事項: 本記事のデータは、一般に公開されているオンチェーンイベントおよび公開情報に基づいています。複数の独立した実装やオンチェーン検証を用いて分析を裏付けていますが、エラーが含まれる可能性があります。もし不正確な点がありましたら、こちらまでご連絡いただければ速やかに修正いたします。