Am 15. März 2026 umging ein Angreifer die Angebotsobergrenze (supply cap) des THE (Thena)-Marktes im Core Pool des Venus Protocol (BNB Chain), blähte eine als Sicherheit hinterlegte Position auf das 3,67-fache des beabsichtigten Limits auf und lieh sich Vermögenswerte im Wert von ca. 14,9 Mio. USD [1]. Frühe Medienberichte stellten dies als eine Ausnutzung von ca. 3,7 Mio. USD dar, aber das Bild auf der Blockchain ist komplexer: sowohl das Protokoll als auch der Angreifer verloren am Ende Geld.

Der eigene Post-Mortem-Bericht von Venus [1] und mehrere frühere Analysen [2, 3, 4] haben den Angriffsmechanismus detailliert seziert und die Umgehung der Angebotsobergrenze, den Spenden-Angriffsvektor und den grundlegenden Geldfluss abgedeckt. Dieser Artikel wiederholt diese Punkte nicht. Stattdessen untersucht er das Profit-and-Loss-Bild auf der Blockchain für das Protokoll und den Angreifer und konzentriert sich auf die systemischen Risiken, die in den Abwehrmechanismen von Kreditprotokollen aufgedeckt wurden.

Durch die Analyse des Angriffs- und Liquidationsprozesses und die Verfolgung des vollständigen Geldflusses stellt dieser Artikel fest, dass 254 Liquidations-Bots in 8.048 Transaktionen um die Auflösung der Position konkurrierten, dennoch blieben 2,15 Mio. USD an schlechter Schuld bestehen [1]. Die Liquidation wurde ausgelöst, reichte aber nicht aus. Der Angreifer investierte 9,92 Mio. USD und behielt nach allen Liquidationen nur ca. 5,2 Mio. USD, was einem Nettoverlust auf der Blockchain von ca. 4,7 Mio. USD entspricht. Diese Ergebnisse zeigen, wie alle drei Verteidigungslinien in Kreditprotokollen unter echtem Stress versagten, während frühe Warnsignale, die auftraten, nicht effektiv umgesetzt werden konnten. Dies offenbart die Grenzen bestehender Schutzmaßnahmen und unterstreicht die Notwendigkeit für die Gemeinschaft, aus diesem Vorfall zu lernen und ihre Überwachungs- und Frühwarnfähigkeiten zu stärken.

Hintergrund

Angebotsobergrenzen sind eine Standard-Risikokontrolle in Kreditmärkten im Compound-Stil. Sie begrenzen die Menge eines bestimmten Vermögenswerts, der als Sicherheit hinterlegt werden kann, und bieten eine Obergrenze für die Exposition des Protokolls gegenüber volatilen oder wenig liquiden Token. Venus legte für seinen THE-Markt eine Angebotsobergrenze von 14,5 Mio. THE fest, was die dünne Liquidität des Tokens auf der Blockchain widerspiegelt.

Hinter der Angebotsobergrenze liegen zwei zusätzliche Sicherheitsebenen. Die auf Orakeln basierende Bewertung von Sicherheiten bestimmt, wie viel ein Kreditnehmer gegen seine Einlagen ziehen kann. Wenn eine Position unterbesichert wird, soll ein wettbewerbsorientierter Liquidationsmarkt eingreifen: Drittanbieter-Bots begleichen die Schulden und beschlagnahmen Sicherheiten zu einem Rabatt, wodurch das Protokoll zahlungsfähig bleibt.

Diese dreistufige Struktur (Expositionsgrenzen, Bewertung, Liquidation) bildet das Risikorahmenwerk für die meisten Kreditprotokolle. Der Venus THE-Vorfall testete alle drei Ebenen gleichzeitig, und alle drei erwiesen sich als unzureichend. Die folgenden Abschnitte untersuchen, wie jede Ebene getestet wurde und wo sie versagte.

Der Angriff

Die Umgehung: Spendenangriff

Angebotsobergrenzen in den meisten Compound-Forks beschränken nur den Mint-Pfad: die Standard-Einzahlungsfunktion, die die Obergrenze prüft, bevor vTokens ausgegeben werden. Sie berücksichtigen keine direkt an die Vertragsadresse übertragenen Token.

Der Angreifer nutzte diese Lücke aus. Eine direkte ERC-20-Überweisung an den vTHE-Vertrag erhöht den zugrunde liegenden Token-Saldo des Vertrags, ohne neue vTokens zu prägen. In der Buchführung im Compound-Stil bläht dies den exchangeRate zwischen vTokens und dem zugrunde liegenden Vermögenswert auf. Jeder bestehende vToken-Inhaber profitiert: seine vTokens repräsentieren nun einen Anspruch auf mehr zugrunde liegende Token, was seinen effektiven Kollateralwert erhöht, wie vom Protokoll gesehen.

Dieser "Spendenangriff" ist eine bekannte Schwachstellenklasse in Compound-Forks. Jedes Protokoll, das Angebotsobergrenzen nur auf dem Mint-Pfad durchsetzt, ist anfällig: die effektive Exposition gegenüber dem zugrunde liegenden Vermögenswert kann die Obergrenze weit überschreiten, ohne eine Grenzprüfung auszulösen.

Vorbereitung (Juni 2025 bis März 2026)

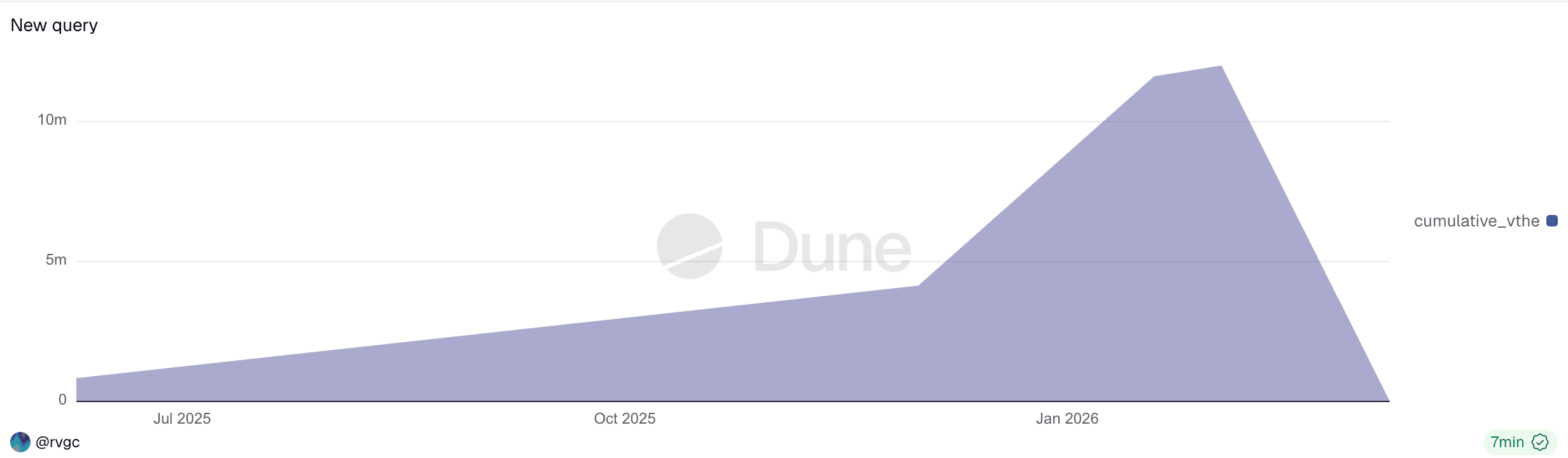

Der Angriff begann nicht am 15. März. Der Angreifer erhielt 7.447 ETH über Tornado Cash über eine Finanzierungsadresse (0x7a79...f234), hinterlegte die ETH als Sicherheit bei Aave und lieh sich 9,92 Mio. USD in Stablecoins (USDT, DAI, USDC). Diese Mittel wurden auf mehrere Wallets verteilt, um ab Juni 2025 THE zu kaufen und allmählich eine kombinierte Position aufzubauen, die am Morgen des Angriffs 84 % der Angebotsobergrenze (ca. 12,2 Mio. THE) erreichte.

Diese neunmonatige Vorbereitungszeit war die gesamte Zeit über auf der Blockchain sichtbar. Nach jeder Einzahlung war der On-Chain-Zustand des Protokolls (Gesamtangebot, Konzentration der Position relativ zur Obergrenze) öffentlich abfragbar. Jede einzelne Transaktion war jedoch Routine und würde keine herkömmlichen Warnmeldungen auslösen. Die Erkennung dieser Art von Risiko erfordert eine kontinuierliche Überwachung von Zustandsänderungen auf Protokollebene, ein Bereich, in dem Protokollsicherheitsframeworks möglicherweise verbessert werden müssen.

Der Angreifer operierte über mehrere Adressen, die alle auf eine einzige Tornado Cash-Finanzierungsquelle zurückgeführt werden konnten:

| Adresse | Rolle |

|---|---|

| 0x7a79...f234 | Finanzierung: Erhielt 7.447 ETH von Tornado Cash, hinterlegt bei Aave, lieh sich 9,92 Mio. USD in Stablecoins |

| 0x43c7...2f82 | Angreifer EOA |

| 0x737b...a619 | Angriffskontrakt: Führte die Spendenumgehung und die Entnahme in Phase 2-3 aus. Liquidation um 12:04 UTC. |

| 0x1a35...6231 | Angreifer-Wallet: lieferte THE über den Mint-Pfad, hielt vTHE |

Ausführung (15. März 2026)

Um 11:00 UTC hielt der Angreifer 12,2 Mio. THE im Protokoll, immer noch innerhalb der 14,5-Mio.-Grenze. Gegen 11:55 UTC setzte der Angreifer den Angriffskontrakt (0x4f477e...f5663f) [1] ein und führte die Spendenumgehung und die anfängliche Entnahme atomar im Konstruktor aus. Sechs Wallets überwiesen zusammen ca. 36 Mio. THE direkt an den vTHE-Vertrag, was den Wechselkurs 3,81-fach aufblähte. Der Angriffskontrakt, der die Erlaubnis erhalten hatte, gegen die Position von 0x1a35 zu leihen, lieh sich dann Vermögenswerte gegen die aufgeblähte Sicherheit.

Von ca. 12:00 bis 12:42 UTC führten beide Adressen Folge-Transaktionen in einer rekursiven Hebel-Schleife aus [1]:

- Leihen von Vermögenswerten gegen die aufgeblähte Sicherheit (

CAKE,BNB,BTCB,USDC) - Tauschen der geliehenen Vermögenswerte gegen

THEauf dem offenen Markt - Spenden von

THEan denvTHE-Vertrag, wodurch der Wechselkurs weiter aufgebläht und der Preis erhöht wird - Wiederholen mit erhöhter Kreditwürdigkeit

| Zeit (UTC) | THE geliefert |

% der Obergrenze | Status |

|---|---|---|---|

| 11:00 | 12,2 Mio. | 84% | Innerhalb der Obergrenze |

| 12:00 | 49,5 Mio. | 341% | Obergrenze umgangen |

| 12:42 | 53,2 Mio. | 367% | Höhepunkt vor Liquidation |

Zeitliniendaten aus dem Post-Mortem von Venus [1].

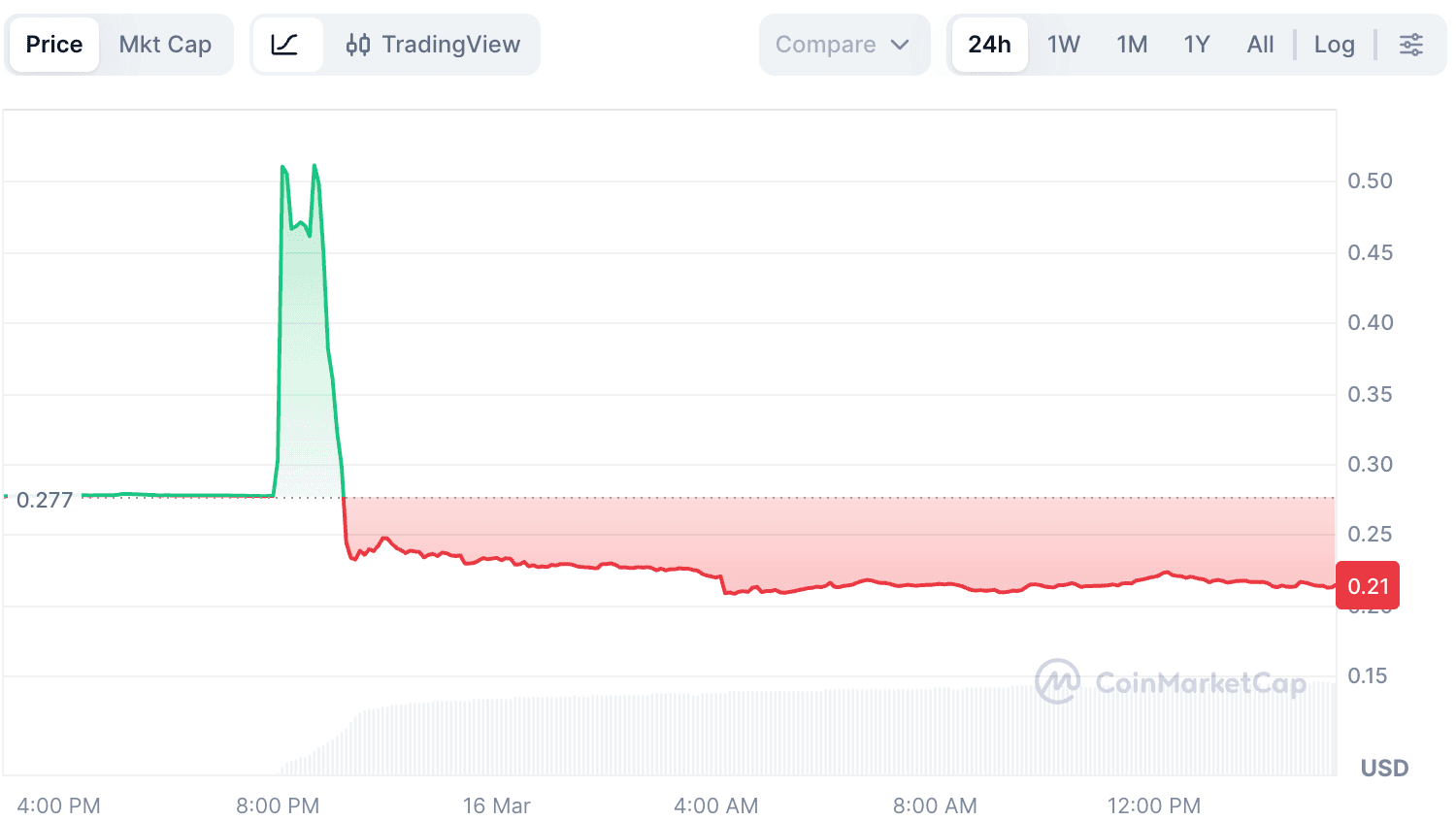

Aufgrund der extrem dünnen On-Chain-Liquidität von THE verursachten selbst moderate Käufe erhebliche Preisbeeinflussungen. Der aggregierte Marktpreis von THE stieg von ca. 0,26 USD auf über 0,53 USD (laut CoinMarketCap). Das resiliente Orakel von Venus (RedStone als primär, Binance als Pivot) lehnte zunächst den steigenden Preis ab: ab ca. 11:55 UTC schlug der BoundValidator für ca. 37 Minuten fehl, da sich die Binance-Quelle stark abweichend entwickelte und fast 4 USD erreichte [1]. In diesem Fenster konnte das Orakel den Preis von THE nicht aktualisieren. Da der Angreifer über mehrere Kanäle im Aggregationspool von RedStone Kaufdruck aufrechterhielt, konvergierten beide Quellen schließlich auf dem erhöhten Niveau gegen 12:32 UTC. Das resiliente Orakel akzeptierte den Preis von ca. 0,51 USD [1], und das Protokoll begann, die Sicherheiten des Angreifers zum manipulierten Kurs zu bewerten.

Die kombinierte Wirkung der Wechselkursinflation (3,81-fach durch Spende) und der Preismanipulation (0,26 USD → 0,51 USD) vervielfachte die Kreditwürdigkeit des Angreifers etwa um das Siebenfache. Dennoch war die reale Markttiefe von THE ein Bruchteil selbst dieses vom Orakel gemeldeten Wertes.

Überdehnung und Zusammenbruch (ca. 12:42 UTC und danach)

Nachdem die erste Runde der geliehenen Vermögenswerte entnommen worden war, hätte der Angreifer aufhören können. Stattdessen setzte er weiterhin geliehene Gelder ein, um mehr THE zu kaufen, und versuchte, einen weiteren Preisanstieg zu erzwingen. Dies brachte den Gesundheitsfaktor nahe an 1 [1]. Um 12:42 UTC erreichte die Position ihren Höhepunkt bei 53,2 Mio. THE.

Sobald der Kaufdruck nachließ, gab es nichts mehr, was den aufgeblähten Preis von THE stützte. Verkaufsdruck von Liquidations-Bots und panischen Haltern überforderte die dünne Bid-Seite-Liquidität, und der Preis von THE brach von ca. 0,51 USD auf etwa 0,22 USD ein [1], deutlich unter dem Vorkriegsniveau von 0,26 USD. Kaskadierende Liquidationen lösten etwa 42 Mio. THE an Sicherheiten auf [1], und die letzte Verteidigungslinie des Protokolls aktivierte sich: Drittanbieter-Liquidatoren griffen ein, um Verluste zu begrenzen.

Die Realität der Liquidation

Im DeFi-Kreditwesen ist die Annahme einfach: Wenn Positionen unter Wasser geraten, greifen Drittanbieter-Liquidatoren ein, begleichen die Schuld, beschlagnahmen die Sicherheit zu einem Rabatt und halten das Protokoll zahlungsfähig. Der Venus THE-Vorfall hat diesen Mechanismus nicht gebrochen. Er hat seine Grenzen aufgezeigt.

Sie kamen. Es reichte nicht.

On-Chain-Liquidationsdaten (bezogen aus dem Venus Dune-Dashboard [5], mit zusätzlicher Transaktionsanalyse) zeigen:

| Metrik | Wert |

|---|---|

Gesamtzahl der Liquidations-Transaktionen (vTHE, 15. März) |

8.048 |

| Eindeutige Liquidations-Aufrufer | 254 |

| Liquidations-Einstiegsvertrag | 0x0870...cf43 (Venus Core Pool Liquidator) |

| Gesamte von Venus geliehene Vermögenswerte | ~14,9 Mio. USD [1] |

| Verbleibende schlechte Schuld | ~2,15 Mio. USD [1] |

Das Dune-Dashboard verzeichnet 0x0870...cf43 als Liquidator für alle Transaktionen. Diese Adresse ist der Liquidator-Vertrag des Venus Core Pool, ein erlaubnisfreier Einstiegspunkt, über den jeder externe Aufrufer Liquidationen ausführen kann. Die Abfrage der tatsächlichen Transaktionssender zeigt 254 unterschiedliche Adressen, die in 8.048 Transaktionen um Liquidationsmöglichkeiten konkurrierten.

Von den 8.048 vTHE-Liquidations-Transaktionen zielten 8.039 auf die Hauptposition des Angreifers (0x1a35); die verbleibenden 9 liquidierten vier nicht betroffene Benutzer mit geringen vTHE-Beständen, die vom Preisverfall erfasst wurden.

Die Teilnahme führte nicht zu einer vollständigen Erholung. Die Bots beschlagnahmten vTHE und beglichen Schulden, die in BNB, BTCB, CAKE, USDC und WBNB denominiert waren. Um einen Gewinn zu erzielen, mussten sie diese THE auf dem offenen Markt verkaufen. Da 53 Mio. THE gerade auf einen Markt mit nur wenigen Millionen Dollar Tiefe gepumpt wurden, konnten die beschlagnahmten Sicherheiten nicht ohne massive Slippage in stabilen Wert umgewandelt werden. Das Ergebnis: 2,15 Mio. USD Schulden konnten nicht gedeckt werden und wurden zu schlechter Schuld in der Bilanz von Venus.

Zwei Positionen, zwei Ergebnisse

Der Angreifer betrieb zwei Positionen mit unterschiedlichen Kollateralarten [2]. Die beiden dienten komplementären Rollen: 0x1a35 war die Hauptposition, die über neun Monate THE ansammelte und wertvolle Vermögenswerte gegen die aufgeblähte Sicherheit lieh, während 0x737b der Angriffskontrakt war, der die Spendenumgehung atomar ausführte und THE lieh (mit USDC als Sicherheit), um den Wechselkurs weiter aufzublähen. Ihre Liquidationsergebnisse unterschieden sich sowohl im Zeitpunkt als auch im Mechanismus:

| Adresse | Sicherheit | Transaktionen | Beglichene Schulden | Ergebnis |

|---|---|---|---|---|

| 0x737b (Angriffskontrakt) | vUSDC |

603 | 729.000 USD | ~359.000 USD THE-Schulden verbleibend [1] |

| 0x1a35 (Angreifer-Wallet) | vTHE |

8.039 | ~12,0 Mio. USD geborgen | ~1,79 Mio. USD schlechte Schuld (beschlagnahmtes THE illiquide) |

Die Position 0x737b wurde zuerst liquidiert, beginnend um 12:04 UTC während der Pump-Phase [2]. Ihre Sicherheit war 1,58 Mio. USDC (fester Wert), während ihre Schulden in THE denominiert waren. Die Position wurde mit minimaler Marge bei THE ~0,26 USD erstellt. Da der Angreifer weiterhin THE auf DEX kaufte und seinen Marktpreis auf ~0,51 USD pumpte, überstieg der Wert der THE-Schuld die USDC-Sicherheit bei weitem, was zur Liquidation führte. Liquidatoren beschlagnahmten die USDC, aber selbst nach 603 Transaktionen konnte die beschlagnahmte Sicherheit die THE-Schulden nicht vollständig abdecken, sodass ca. 1,85 Mio. THE (ca. 359.000 USD) unbezahlt blieben [1]. Dies war wahrscheinlich beabsichtigt: 0x737b diente dazu, THE für die Spendenumgehung zu leihen, und sobald diese Aufgabe erfüllt war, war der Verlust der USDC-Sicherheit ein akzeptabler Preis.

Die Liquidation von 0x1a35 erzählt die wahre Geschichte. Ihre Sicherheit war THE selbst. 254 Bots konkurrierten bei 8.039 Transaktionen um die Liquidation, aber das beschlagnahmte THE konnte nicht zu einem Bruchteil seines vom Orakel gemeldeten Wertes verkauft werden. Die Zeitachse zeigt die Dynamik:

| Stunde (UTC) | Transaktionen | Beglichene Schulden | Phase |

|---|---|---|---|

| 12:00-12:59 | 3.416 | ~3,83 Mio. USD | THE-Preis kollabiert, stärkste Slippage |

| 13:00-13:59 | 4.626 | ~10,40 Mio. USD | Preis stabilisiert sich, Großteil der Liquidation |

Beide Positionen trugen zu den Verlusten des Protokolls bei: ca. 359.000 USD aus den ungedeckten THE-Schulden von 0x737b und der Rest aus der illiquiden THE-Sicherheit von 0x1a35. Von den insgesamt ca. 14,9 Mio. USD, die von Venus geliehen wurden [1], konnten die Liquidatoren den Großteil zurückgewinnen. Die verbleibenden ca. 2,15 Mio. USD wurden zu schlechter Schuld in der Bilanz von Venus.

Hinweis zu Dune-abgeleiteten Zahlen: Das Venus Dune-Dashboard [5] bewertet beschlagnahmte Sicherheiten und beglichene Schulden anhand von täglichen Snapshot-Preisen aus seiner Tabelle

daily_market_info. Da der Preis vonTHEintraday von ca. 0,53 USD auf 0,22 USD abstürzte, können die von Dune abgeleiteten USD-Beträge (einschließlich der stündlichen Aufschlüsselung oben und der umsatzseitigen Zahlen im folgenden Abschnitt) von Echtzeitwerten abweichen. Wo offizielle Zahlen verfügbar sind (Gesamtkredit ~14,9 Mio. USD, schlechte Schuld ~2,15 Mio. USD [1]), verwenden wir diese als maßgebliche Quelle. Während absolute USD-Beträge variieren können, bleiben die zugrunde liegenden Trends und Schlussfolgerungen konsistent.

Geldfluss verfolgen

Die Liquidationsdaten zeigen, wie die Positionen aufgelöst wurden. Um das tatsächliche P&L (Profit and Loss) des Angreifers zu verstehen, müssen wir über einzelne Transaktionen hinausgehen und vergleichen, was der Angreifer eingesetzt hat, und was er nach Abschluss aller Liquidationen behalten hat.

Was hineinging

Die Finanzierungskette des Angreifers: 7.447 ETH über Tornado Cash erhalten, bei Aave als Sicherheit hinterlegt, 9,92 Mio. USD in Stablecoins (USDT, DAI, USDC) geliehen und auf mehrere Wallets verteilt, um über neun Monate THE und vTHE zu erwerben. Die gesamten 9,92 Mio. USD wurden in THE-Positionen auf Venus umgewandelt. Nach dem Angriff wurden alle THE-Sicherheiten liquidiert, und diese Investition wurde effektiv abgeschrieben.

Was von Venus geliehen wurde

Am Höhepunkt (12:42 UTC) hatte der Angreifer insgesamt ca. 14,9 Mio. USD von Venus geliehen [1]:

| Adresse | Sicherheit | Geliehene Vermögenswerte |

|---|---|---|

| 0x1a35 (Angreifer-Wallet) | 53,2 Mio. THE |

6,67 Mio. CAKE + 2.801 BNB + 1.972 WBNB + 1,58 Mio. USDC + 20 BTCB |

| 0x737b (Angriffskontrakt) | 1,58 Mio. USDC |

4,63 Mio. THE |

Nicht alle geliehenen Vermögenswerte wurden als Gewinn entnommen. Ein erheblicher Teil wurde in den Angriff reinvestiert:

- 0x1a35 lieh sich wiederholt

BNBvon Venus, tauschte es gegenTHEund spendete dasTHEdirekt an denvTHE-Vertrag, um den Preis-Pump und die Wechselkursinflation aufrechtzuerhalten [1]. - 0x737b führte 48 Transaktionen während Phase 3 aus (Funktionssignatur

0x91f38bff). Zwei davon liehen und behielten wertvolle Vermögenswerte (CAKE,WBNB): 0x4253a8...eca296 und 0xfd64d0...154808. Die übrigen waren Leihe-Tausch-Spende-Schleifen: Vermögenswerte von Venus leihen, sie gegenTHEtauschen und dasTHEan denvTHE-Vertrag spenden. - 1,58 Mio.

USDC, die von 0x737b geliehen wurden, wurden sofort als eigene Sicherheit wieder eingezahlt [1]. DieseUSDCwurde später bei der Liquidation beschlagnahmt und verließ das Protokoll nie. - 4,63 Mio.

THE, die von 0x737b geliehen wurden, wurden direkt an denvTHE-Vertrag gespendet, um den Wechselkurs aufzublähen [1].

Was der Angreifer behielt

Nachdem beide Venus-Positionen liquidiert waren, überprüften wir die endgültigen Token-Salden über alle vom Angreifer kontrollierten Adressen (über DeBank):

| Adresse | Token | Betrag | USD-Wert |

|---|---|---|---|

| 0x1a35 | CAKE |

1.500.000 | ~2,24 Mio. USD |

| 0x1a35 | BTCB |

20 | ~1,48 Mio. USD |

| 0x1a35 | WBNB |

200 | ~0,14 Mio. USD |

| 0x737b | WBNB |

1.972,53 | ~1,33 Mio. USD |

| 0x737b | CAKE |

16.093 | ~0,02 Mio. USD |

| Gesamt behalten | ~5,21 Mio. USD |

Die Aave-Position (7.447 ETH Sicherheit, ~9,92 Mio. USD Schulden) bleibt offen und unverändert (Gesundheitsfaktor von 1,45). Die 9,92 Mio. USD in Stablecoins wurden auf die BNB Chain abgehoben und in THE umgewandelt, aber dies reduziert nicht die Aave-Schuld. Aus Sicht von Aave ist der Angreifer einfach ein Kreditnehmer mit ausreichender Sicherheit. Der Angreifer behält Zugriff auf die ETH abzüglich der ausstehenden Schulden.

Netto On-Chain P&L

| USD | |

|---|---|

Gesamt investiert (Aave-Kredite → THE, alles in Liquidation verloren) |

-9,92 Mio. USD |

| Gesamt behalten (von Venus geliehene Vermögenswerte nach Liquidation behalten) | +~5,21 Mio. USD |

| Nettoverlust auf der Blockchain | ~-4,71 Mio. USD |

Der On-Chain-Betrieb war eindeutig unrentabel. Von den ca. 14,9 Mio. USD, die von Venus geliehen wurden, behielt der Angreifer nur ca. 5,21 Mio. USD. Der Rest wurde entweder in THE-Spendenschleifen zurückgeführt, bei der Liquidation beschlagnahmt oder als schlechte Schuld des Protokolls absorbiert.

Protokollverluste

Nach Abschluss aller Liquidationen verblieben Venus ca. 2,15 Mio. USD an schlechter Schuld [1]:

| Vermögenswert | Betrag | USD-Wert |

|---|---|---|

CAKE |

~1,18 Mio. | ~1,79 Mio. USD |

THE |

~1,85 Mio. | ~0,36 Mio. USD |

| Gesamte schlechte Schuld | ~2,15 Mio. USD |

Wertverteilung

| Partei | Netto P&L | Anmerkungen |

|---|---|---|

| Angreifer (on-chain) | ~-4,71 Mio. USD | 9,92 Mio. USD investiert, ~5,21 Mio. USD behalten |

| Venus Protocol | -2,15 Mio. USD | Schlechte Schuld nach allen Liquidationen [1] |

| Drittanbieter-Liquidatoren | Unbekannt | 254 Bots nahmen teil; P&L hängt von den THE-Exit-Preisen ab |

| Angreifer (CEX) | Unbekannt | Mögliche Perp-Positionen, nicht überprüfbar |

Bei einem typischen DeFi-Exploit erleidet das Protokoll oder der LP einen Verlust, der Angreifer profitiert, und der "fehlende Wert" zwischen beiden wird von Dritten wie Liquidatoren, Arbitrage-Händlern und Block-Erstellern erfasst. Dieser Vorfall bricht dieses Muster: Der Angreifer verlor auch auf der Blockchain Geld (~4,71 Mio. USD). Ob dieser Verlust durch Off-Chain-Positionen (z. B. Perpetual Futures an zentralisierten Börsen [3, 4]) ausgeglichen wurde, bleibt nicht überprüfbar.

Lektionen: Drei Verteidigungslinien

Der Angriff nutzte eine bekannte Schwachstelle aus, verwendete eine klassische Hebel-Schleife und verursachte dennoch 2,15 Mio. USD an schlechter Schuld. Das eigentliche Versagen war nicht ein einzelner Mechanismus, sondern der kumulative Effekt von Schwächen im gesamten Risikostapel.

Erste Linie: Expositionsgrenzen

Die Angebotsobergrenze von Venus schränkte nur den Standard-mint-Pfad ein. Direkte Token-Überweisungen an den vToken-Vertrag umgingen sie vollständig. Jede Risikokontrolle, die auf Buchhaltungsannahmen beruht, muss diese Annahmen für alle zustandsverändernden Operationen validieren, nicht nur für den erwarteten Einzahlungsfluss.

Zweite Linie: Kollateralbewertung

Der vom Resilient Oracle gemeldete Preis (ca. 0,51 USD) lag nahe am aggregierten Marktpreis, und der BoundValidator lehnte die extreme Binance-Quelle 37 Minuten lang korrekt ab [1]. Dennoch ist selbst ein "korrekter" Marktpreis für Sicherheiten im Wert von zig Millionen bedeutungslos, wenn der zugrunde liegende Markt nur eine Tiefe von wenigen Millionen Dollar hat [3]. Diese Position erlaubte es dem Angreifer, Vermögenswerte im Wert von ca. 14,9 Mio. USD zu leihen [1], doch die THE-Sicherheit konnte bei der Liquidation nur einen Bruchteil ihres vom Orakel gemeldeten Wertes realisieren, was zu einer Gesamt-schlechten Schuld von 2,15 Mio. USD beitrug. Bei wenig liquiden Token bietet eine nominale Überbesicherung keinen echten Sicherheitsspielraum, wenn die Sicherheit nicht zu den Orakelpreisen verkauft werden kann. Kreditprotokolle sollten liquiditätsbereinigte Kollateralbewertungen integrieren, die Markttiefe, erwartete Slippage und Konzentrationsrisiken berücksichtigen.

Dritte Linie: Liquidation

Das gesamte Kreditmodell geht davon aus, dass Liquidatoren eingreifen und das Protokoll entschädigen, wenn Positionen unter Wasser geraten. Bei diesem Vorfall bearbeiteten 254 Liquidations-Bots allein für die vTHE-Position 8.048 Transaktionen. Der Liquidationsmarkt war aktiv und wettbewerbsintensiv. Es reichte dennoch nicht aus: 2,15 Mio. USD schlechte Schuld blieben bestehen. Das Problem war nicht mangelnde Liquidatoren, sondern mangelnde Liquidität. Als 53 Mio. THE auf einen Markt mit nur wenigen Millionen Dollar Tiefe trafen, konnte kein Bot-Wettbewerb die beschlagnahmten Sicherheiten in genügend Wert umwandeln, um die ausstehenden Schulden zu decken. Protokolle können die Liquidation nicht als zuverlässiges Backstop betrachten, wenn der realisierbare Wert der Sicherheit stark von ihrem vom Orakel gemeldeten Wert abweicht.

Die Überwachungslücke

Die neunjährige Akkumulationsphase war von Anfang an auf der Blockchain sichtbar: eine einzelne Entität näherte sich der Angebotsobergrenze, erhöhte die Konzentration in einem wenig liquiden Vermögenswert, baute die Position über Monate hinweg schrittweise auf. Venus hat anerkannt, dass "einige Community-Mitglieder diese Adresse vor dem Exploit gemeldet haben", aber angemerkt, dass "die Adresse zu diesem Zeitpunkt vollständig innerhalb der Protokollgrenzen operierte" und dass als erlaubnisfreies Protokoll "wir Adressen nicht allein aufgrund von Verdacht einfrieren oder sperren können und sollten" [1]. Im Rahmen seiner Behebung hat Venus erklärt, dass es "On-Chain-Risikomonitoring-Mechanismen erforscht, die anomale Akkumulationsmuster kennzeichnen und eine Überprüfung auf Governance-Ebene auslösen können" [1].

Die verpassten Signale gehen über den langsamen Aufbau hinaus. Laut dem Post-Mortem von Venus [1] funktionierte der Verteidigungsmechanismus des Orakels wie vorgesehen: Der BoundValidator lehnte die extreme Binance-Quelle ab und schlug für 37 Minuten fehl, wodurch die Preisaktualisierungen während des anfänglichen Manipulationsfensters effektiv blockiert wurden. Kein Überwachungssystem hat diese Anomalie jedoch eskaliert. Ein Orakel, das kontinuierlich auf einem Markt mit abnormaler Konzentration fehlschlägt, ist ein Echtzeit-Signal mit hoher Schwere. Siebenunddreißig Minuten sind ein erhebliches Zeitfenster. Hätte dies einen automatischen Stromunterbrecher oder sogar eine manuelle Überprüfung ausgelöst, hätte das Einfrieren des THE-Marktes vor der Konvergenz des Orakels die Hauptaufnahme verhindern können. Dies deckt auch eine breitere Lücke auf: Protokollverteidigungsmechanismen, die sich aktivieren und dann stillschweigend lösen, ohne jeden Alarm- oder Eskalationsweg, bieten nur Schutz vor den einfachsten Angriffen.

Dies deutet auf zwei verschiedene Fähigkeitslücken hin. Die erste ist die Überwachung von Langzeitpositionen: Verfolgung der Entwicklung der Konzentration einer einzelnen Entität in einem wenig liquiden Vermögenswert im Laufe der Zeit im Verhältnis zu Angebotsobergrenzen, Markttiefe und Liquidationskapazität. Keine einzelne Transaktion während des neunjährigen Aufbaus war bösartig, und keine Regel wurde gebrochen. Die zweite ist die Echtzeit-Überwachung der Orakelgesundheit: Erkennung anhaltender Orakelanomalien auf Märkten mit abnormaler Konzentration und deren Eskalation zu Stromunterbrechungsmechanismen. Beides erfordert eine kontinuierliche Überwachungsinfrastruktur, die über einzelne Transaktionen hinausgeht und On-Chain-Zustandsänderungen über Adressen und Zeitfenster hinweg korreliert, um systemisches Risiko aufzudecken, bevor es entsteht.

Fazit

Der Venus THE-Vorfall hat keine neuartige Schwachstelle aufgedeckt. Er zeigte, wie ein bekannter Angriffsvektor, geduldig ausgeführt, den gesamten Risikostapel eines Protokolls überfordern kann, wenn jede Ebene davon ausgeht, dass die anderen standhalten werden. Warnsignale waren monatelang auf der Blockchain sichtbar, doch die Lücke zwischen Erkennung und Intervention bleibt ungelöst. Die Überbrückung dieser Lücke durch liquiditätsbewusste Risikoparameter, automatisierte Stromunterbrecher und positionsbezogene Überwachung ist die zentrale Lektion, die dieser Vorfall der DeFi-Kreditgemeinschaft hinterlässt.

Referenzen

- [1] Venus Protocol, "$THE Market Incident: Post-Mortem": https://community.venus.io/t/the-market-incident-post-mortem/5712

- [2] AllezLabs, "Venus Protocol THE Incident Timeline": https://x.com/AllezLabs/status/2033239532355858536

- [3] hklst4r, "Venus THE Attack Analysis": https://x.com/hklst4r/status/2033192855443808515

- [4] EmberCN, "Venus THE Attacker Fund Flow": https://x.com/EmberCN/status/2033204517467308144

- [5] Venus Protocol Liquidation Dashboard (Dune): https://dune.com/xvslove_team/venus-liquidations

Über BlockSec

BlockSec ist ein Anbieter von Full-Stack-Blockchain-Sicherheit und Krypto-Compliance. Wir entwickeln Produkte und Dienstleistungen, die Kunden helfen, Code-Audits (einschließlich Smart Contracts, Blockchain und Wallets) durchzuführen, Angriffe in Echtzeit abzufangen, Vorfälle zu analysieren, illegale Gelder zu verfolgen und AML/CFT-Verpflichtungen über den gesamten Lebenszyklus von Protokollen und Plattformen zu erfüllen.

BlockSec hat mehrere Blockchain-Sicherheitsarbeiten auf angesehenen Konferenzen veröffentlicht, mehrere Zero-Day-Angriffe von DeFi-Anwendungen gemeldet, mehrere Hackerangriffe blockiert, um mehr als 20 Millionen Dollar zu retten, und Kryptowährungen im Wert von Milliarden gesichert.

-

Offizielle Website: https://blocksec.com/

-

Offizielles Twitter-Konto: https://twitter.com/BlockSecTeam