Sicherheit auf einen Blick 👀

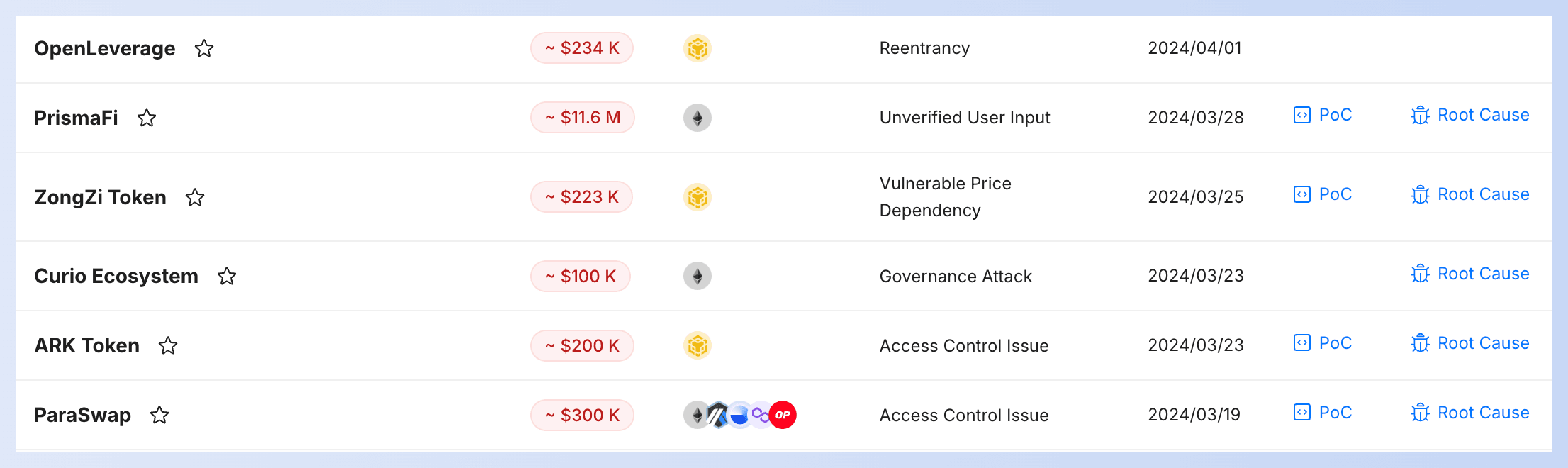

Im März 2024 führten DeFi-Exploits zu Verlusten von rund 81 Millionen US-Dollar. Dank der Bemühungen aller Beteiligten konnte glücklicherweise ein Großteil der Gelder zurückgeholt oder Verhandlungen eingeleitet werden.

- PrismaFi Exploit-Vorfall

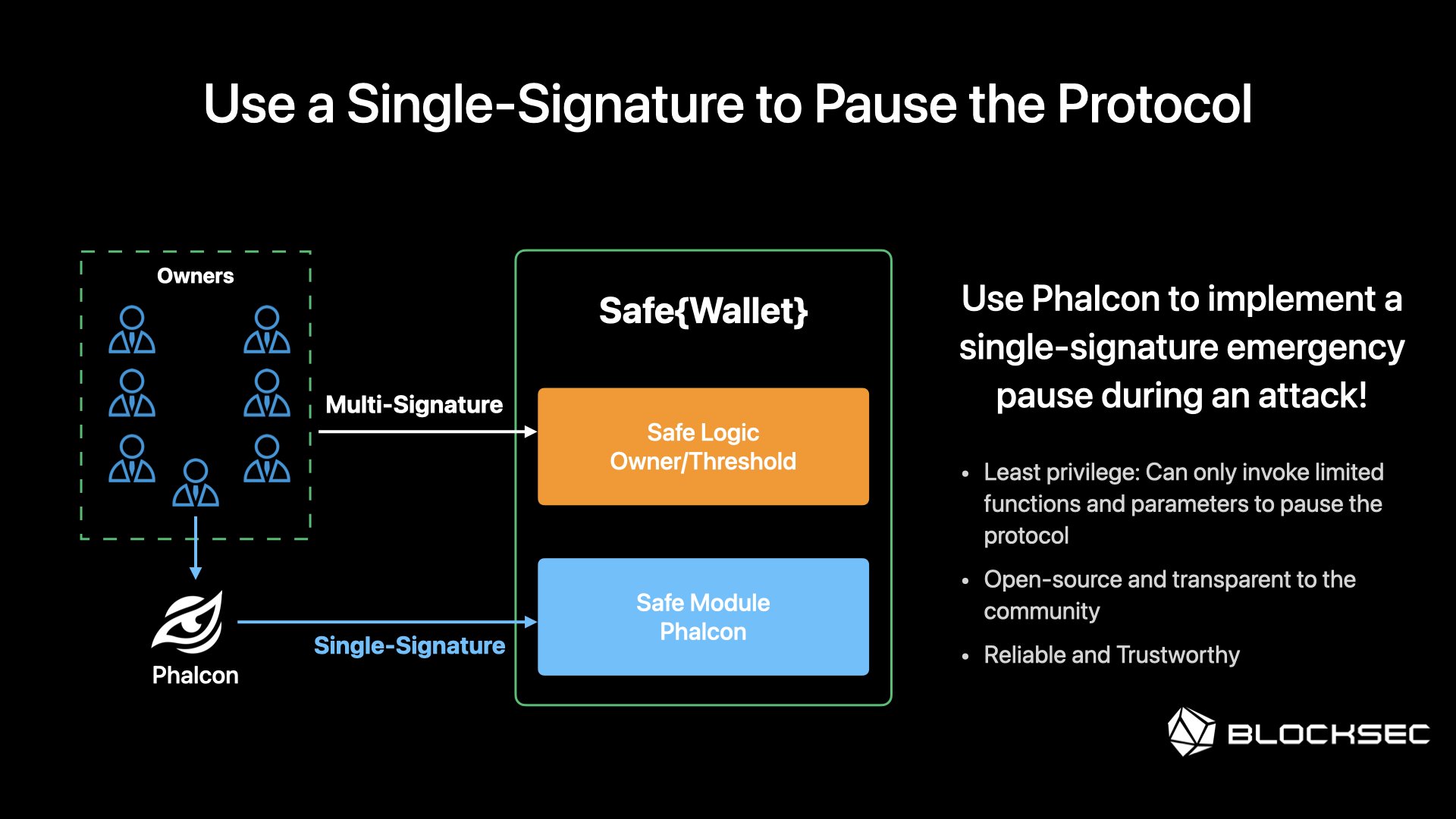

Am 28. März wurde PrismaFi auf Ethereum angegriffen, was zu einem Verlust von ca. 11 Mio. US-Dollar führte. Die Hauptursache war nicht verifizierter Benutzereingaben. Bemerkenswert ist, dass der Angriff in über 10 Transaktionen mit 2 Nachahmer-Angreifern durchgeführt wurde. Das Projektteam konnte den Vertrag nach über 90 Minuten nach dem ersten Angriff über Multisig pausieren. Die Implementierung einer Notfall-Pause mit Einzelsignatur mit Phalcon während dieses Angriffs hätte die Verluste erheblich reduzieren können.

Der Hauptangreifer hat seine Bereitschaft bekundet, die Gelder zurückzugeben, und die Verhandlungen mit dem Projektteam sind noch im Gange. Überprüfen Sie die Verhandlungsgespräche.

- Munchables-Vorfall

Am 27. März wurden Assets in Munchables auf Blast L2 im Wert von 62 Mio. US-Dollar abgezogen. Dieser Vorfall wurde durch ein bösartiges Upgrade verursacht, das von den Entwicklern implementiert wurde (der Vertrag war nicht Open Source). Glücklicherweise ergriffen das Projektteam und das Kernteam von Blast L2 Maßnahmen, und der Entwickler gab die Gelder zurück. Derzeit werden alle Gelder in einer Safe{wallet} gehalten, die vom Blast L2 Core Team kontrolliert wird.

Erklärung zur Verwahrung; Zeitplan; Klicken Sie hier, um mehr über den Vorfall zu erfahren.

- ParaSwap Exploit-Vorfall

Vom 19. bis 21. März wurden mehrere Nutzer von ParaSwap angegriffen, mit Gesamtverlusten von mindestens 300.000 US-Dollar. Die Hauptursache war ein Problem bei der Zugriffskontrolle. Es ist erwähnenswert, dass der Hauptangreifer 90 % der Assets zurückgegeben hat.

- Unizen Exploit-Vorfall

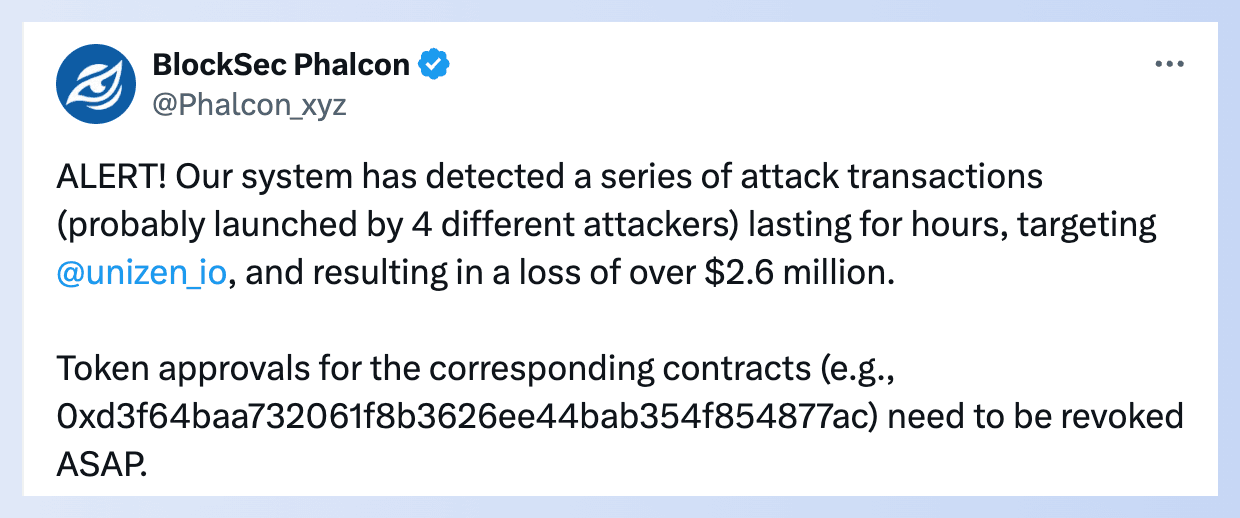

Am 8. März erlitt Unizen auf Ethereum und Polygon einen Exploit, was zu einem Verlust von 2,8 Millionen US-Dollar führte. Die Hauptursache war ein Problem mit nicht verifizierten Benutzereingaben. DeFi-Nutzer sollten ihre Genehmigungen regelmäßig überprüfen und wachsam bleiben!

Zusätzlich sandten Whitehats eine Rettungstransaktion auf Polygon über bloXroute's Semi-Private RPC, aber die Rettungstransaktion wurde an den Mempool gesendet und von MEV-Bots front-runnt, was zu Kontroversen führte. Lesen Sie mehr darüber.

- TGBS Token Exploit-Vorfall

Am 6. März erlitt TGBS Token auf BSC einen Exploit, was zu einem Verlust von 150.000 US-Dollar führte. Interessanterweise lösten die Änderungen des Eigentümers nur eine Stunde zuvor den Angriff aus, sodass es sich um einen weiteren Rug Pull handeln könnte. Überprüfen Sie die Warnung.

- WooFi Exploit-Vorfall

Am 5. März erlitt WooFi auf Arbitrum einen Exploit, was zu einem Verlust von 8,75 Millionen US-Dollar führte. Die Hauptursache war ein Problem mit anfälliger Preisabhängigkeit. Der Kreditmarkt von WooFi wurde ausgenutzt, da der Preis von $Woo so manipuliert wurde, dass er extrem günstig war, was es dem Exploiter ermöglichte, große Mengen $Woo per Flashloan zu leihen und diese leicht zurückzuzahlen.

Obwohl sein Preismechanismus den Chainlink-Oracle für Preisprüfungen nutzte, lieferte Chainlink auf Arbitrum keinen $Woo-Preis und konnte den Angriff nicht verhindern. Lesen Sie den Post-Mortem-Bericht.

👉 Angriffs-Transaktionen, Ursachen und Proofs of Concept für die oben genannten Vorfälle finden Sie in unserer Liste der Sicherheitsvorfälle.

Blogartikel & Video

Wie L2-Chains verschiedene Maßnahmen implementieren können, um die Sicherheit von Top-Protokollen zu verbessern und die Vermögenswerte der Nutzer auf der Kette zu schützen.

Sichern Sie den gesamten Lebenszyklus Ihres Protokolls mit BlockSec. Von Sicherheitsaudits vor dem Start bis zur Überwachung und Blockierung von Angriffen nach dem Start (Phalcon) sind wir für Sie da.

BlockSec CEO Yajin Zhou spricht auf dem Open Information House @ ETHDenver 2024 eine wegweisende Rede mit dem Titel "BlockSec & the Forefront of Security".

Verpassen Sie nicht diese Gelegenheit zu einer engagierten und aufschlussreichen Diskussion, die Ihre Denkweise über Blockchain-Sicherheit verändern wird.

Partnerschaft

Der Blockchain-Explorer Blockscout hat die Funktionen von MetaSuites für Adress-Labels (Ethereum, Polygon, Gnosis, Optimism und Base) und die GPT-gestützte Transaktionserklärung (Ethereum) integriert und bietet zudem schnellen Zugriff auf den Phalcon Explorer. 🎉🎉

Neue Website, neues Kapitel

Spannende Neuigkeiten – wir haben unsere Website komplett überarbeitet!

Bei BlockSec stehen wir Ihnen zur Seite und sorgen dafür, dass Ihre Protokolle in jeder Phase sicher sind, von der Vorab-Phase bis zur Phase nach dem Start! Klicken Sie hier, um mehr zu erfahren.

- Tauchen Sie ein in unsere Audit-Berichte.

- Entdecken Sie unsere wegweisende Forschung.