Um die Kernherausforderungen von Web3-Sicherheitsexperten bei der Analyse von Blockchain-Transaktionen anzugehen, führte BlockSec eine eingehende Forschung mit über 100 Teilnehmern aus über 20 Ländern durch und sammelte über 2.000 qualifizierte Umfrageantworten. Zu den Befragten gehörten Sicherheitsexperten, Entwickler und On-Chain-Analysehändler, die vielfältige Perspektiven repräsentieren. Basierend auf diesen Erkenntnissen hat BlockSec offiziell die neue Version von Phalcon Explorer veröffentlicht, unserem führenden Tool zur Analyse von Blockchain-Transaktionen. Dieses Upgrade bietet eine effizientere, intuitivere und professionellere Erfahrung für globale Nutzer.

Ein Benchmark-Tool für die Analyse von Blockchain-Transaktionen

Als führendes On-Chain-Analyseprodukt von BlockSec ist Phalcon Explorer dank 3 Kernvorteilen zu einem unverzichtbaren Werkzeug für Web3-Praktiker weltweit geworden:

-

Breite Kettenabdeckung

-

Unterstützt über 26 große EVM-kompatible Ketten, darunter Ethereum, BSC, Polygon, Arbitrum und Avalanche, sowie nicht-EVM-Ketten wie Solana – und erfüllt damit die Analyseanforderungen von Multi-Ökosystemen.

-

Professionelle Anwendungsfälle

-

Dient Kernszenarien wie Transaktionsablaufanalyse, Transaktionssimulation und Smart Contract-Debugging und ermöglicht es Fachleuten, schneller und präziser zu arbeiten.

-

Globale Anerkennung

-

Vertrauen von über 100.000 globalen Nutzern in über 160 Ländern und Regionen, mit über 50.000 täglichen aktiven Nutzern.

Drei Kernmodule

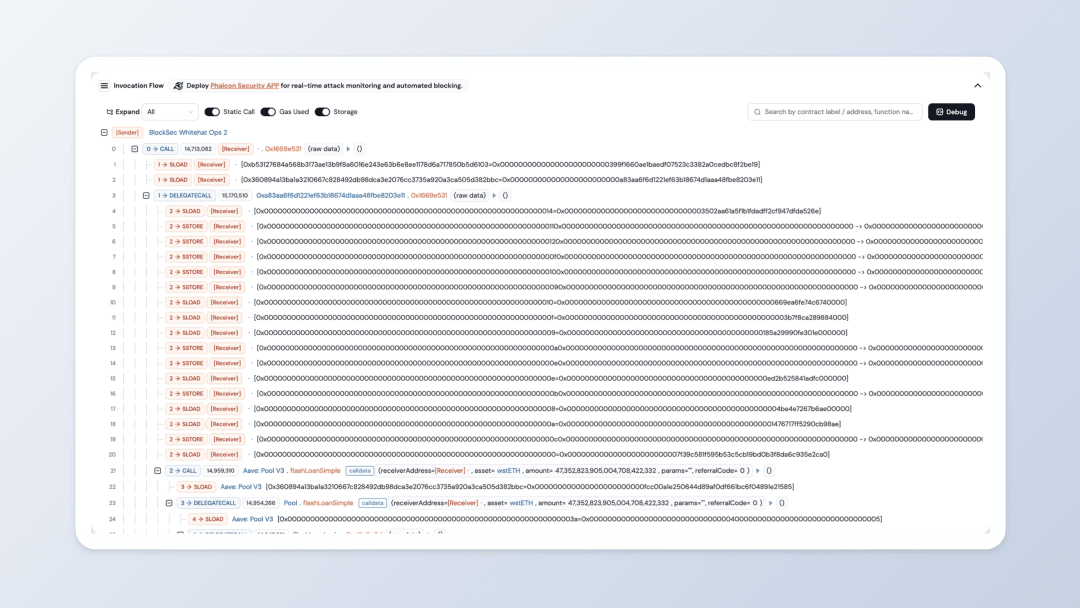

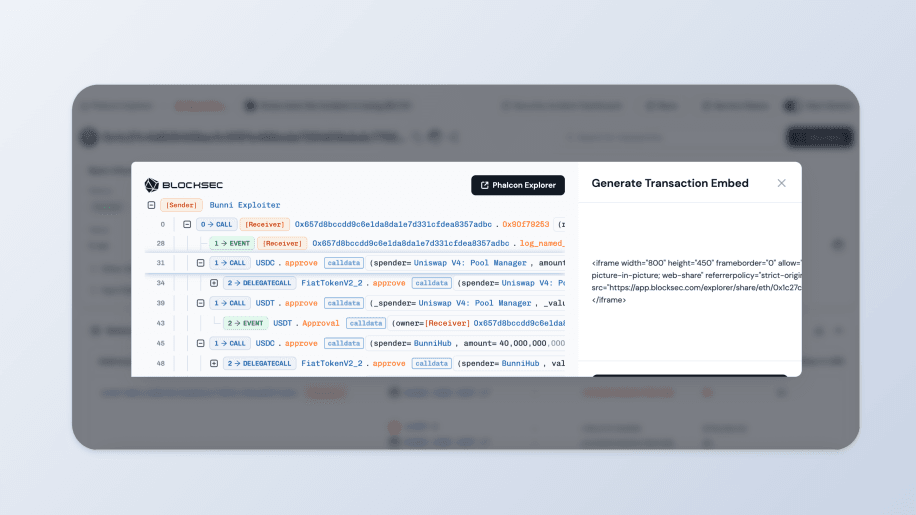

1. Aufrufablauf

Das Modul Aufrufablauf bietet eine baumstrukturierte Ansicht von Funktionsaufrufen (Aufrufverfolgung) und macht die Transaktionslogik auf einen Blick deutlich. Neue Upgrades umfassen:

Das Modul Aufrufablauf bietet eine baumstrukturierte Ansicht von Funktionsaufrufen (Aufrufverfolgung) und macht die Transaktionslogik auf einen Blick deutlich. Neue Upgrades umfassen:

-

Ein-Klick-Erweiterung: Sofortige Anzeige vollständiger Daten wie Aufrufparameter, Rückgabewerte und Gasverbrauch, was die Effizienz verbessert.

-

Synchronisierung von Cross-Modul-Tags: Benutzerdefinierte Adressbezeichnungen (z. B. "Hacker-Adresse", "Projekt-Multisig") werden jetzt in anderen Modulen synchronisiert, was eine reibungslosere Analyse gewährleistet.

Zusätzliche Funktionen umfassen das Umschalten von statischen Aufrufen, die Filterung nach verbrauchtem Gas und das Kopieren von Rohdaten mit einem Klick – damit lassen sich selbst komplexe Transaktionen wie Flash-Loan-Analysen oder Cross-Chain-Transaktionsanalysen leicht verstehen.

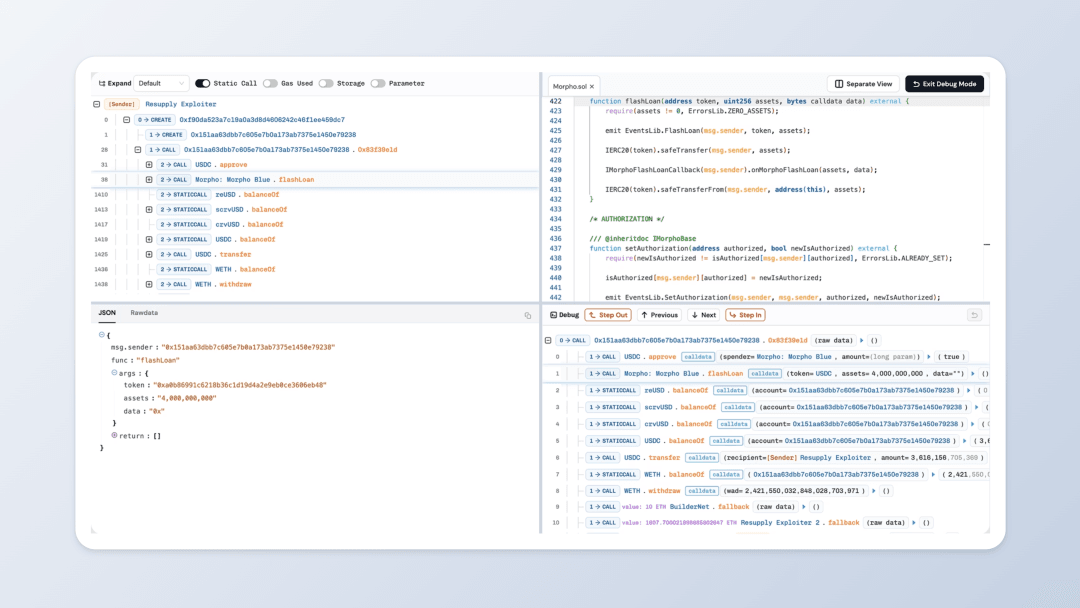

2. Debugger

Der Debugger wurde für Entwickler entwickelt und verknüpft den Quellcode von Smart Contracts mit Transaktionsverfolgungen für eine tiefere EVM-Transaktionsanalyse.

Der Debugger wurde für Entwickler entwickelt und verknüpft den Quellcode von Smart Contracts mit Transaktionsverfolgungen für eine tiefere EVM-Transaktionsanalyse.

-

Dual-Screen-Modus: Für Benutzer mit mehreren Monitoren können sie den Vertragscode und die Transaktionsflüsse gleichzeitig anzeigen, um die Effizienz zu verdoppeln.

-

Ein-Klick-Debug-Navigation: Springen Sie von jedem Aufrufungsschritt direkt zur exakten Zeile des Quellcodes, die ausgeführt wurde – dies spart erhebliche Debugging-Zeit.

-

Vollständige Datenanzeige: Zeigt Verfolgungen, Quellcode, Protokolle, Parameter und Rückgabewerte synchronisiert an, selbst für komplexe Transaktionen mit über 4.000 internen Aufrufen.

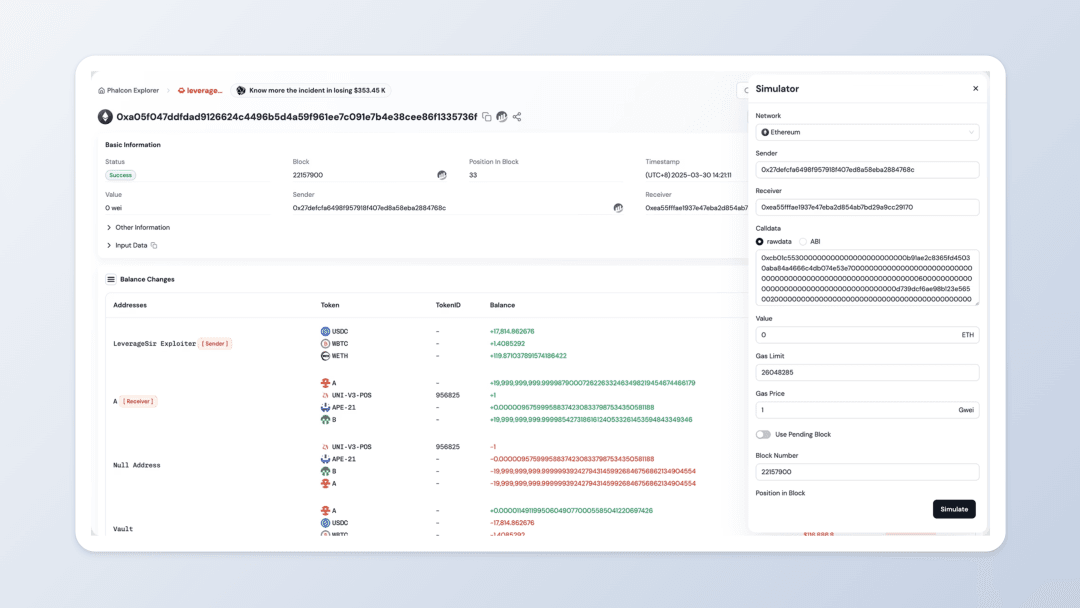

3. Simulator

Der Simulator dient als "On-Chain-Sandbox" für Händler und Entwickler und ermöglicht das Testen von Strategien, ohne Live-Transaktionen ausführen zu müssen.

Der Simulator dient als "On-Chain-Sandbox" für Händler und Entwickler und ermöglicht das Testen von Strategien, ohne Live-Transaktionen ausführen zu müssen.

-

Multi-Szenario-Simulation: Führen Sie Simulationen von jeder Adresse, zu jeder Blockhöhe oder mit geänderten Funktionsparametern (z. B. Übertragungsbeträge, Vertragsadressen) durch.

-

ABI-Auto-Parsing: Laden und parsen Sie ABIs (ABI-Parsing) automatisch oder laden Sie sie manuell hoch, was die Analyse von nicht quelloffenen Verträgen unterstützt.

-

Fallbibliothek für schnelles Lernen: Enthält beliebte Beispiele wie "TokenSwap" und "ParaSpace Whitehat Rescue" für schnelle Replikation und Lernen.

Neue Funktionen

Dieses Upgrade führt auch mehrere leistungsstarke neue Funktionen ein:

-

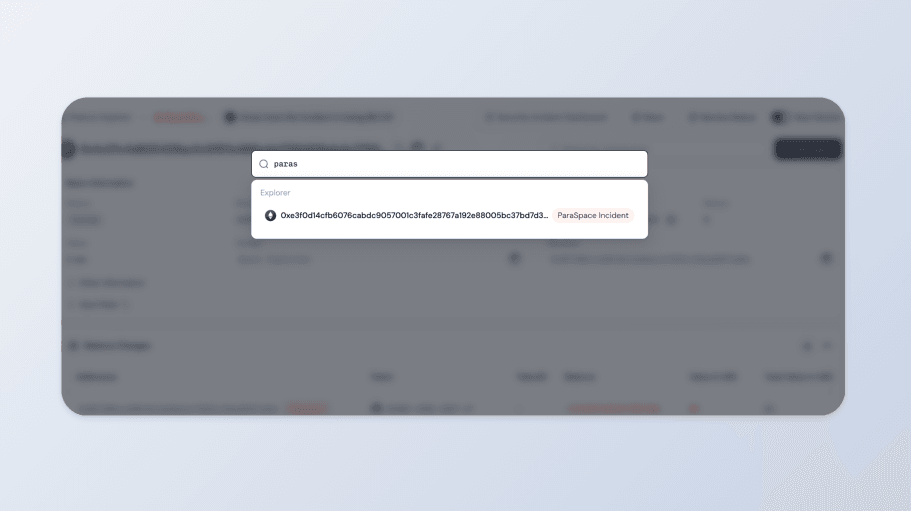

Fuzzy-Suche (fuzzy Suche nach Tx-Hash)

-

Suchen Sie mit teilweisen Tx-Hashes oder Schlüsselwörtern (z. B. Multisig-Identifikatoren). Das System schlägt automatisch die besten Treffer vor.

-

Ereignisbasierte Suche (ereignisbasierte Suche)

-

Geben Sie Ereignisnamen ein (z. B. "ParaSpace Exploit" oder "Flash Loan Attack"), um alle zugehörigen Transaktionen zu finden. Ein neuer Bereich "Verlauf & Beispiele" wurde hinzugefügt.

-

Freigabefunktionen

-

Teilen Sie eine vollständige Transaktionskarte mit einem Link für soziale Medien oder teilen Sie eine bestimmte Funktionsaufrufzeile, damit Teamkollegen direkt zu einem wichtigen Schritt springen können.

-

Benutzerdefinierte Zeitzonen

-

Wählen Sie aus 24 großen globalen Zeitzonen (UTC, Peking, New York usw.). Zeitstempel werden automatisch angepasst, was die Probleme bei der grenzüberschreitenden Zusammenarbeit löst.

-

Erweiterte Kettenunterstützung

-

Neue Ketten wurden hinzugefügt, weitere sind auf Anfrage über offizielle Kanäle verfügbar.

Benutzerzentriert und professionell erweitert

Seit seiner Einführung wurde Phalcon Explorer von einer Mission angetrieben: die Schmerzpunkte der Web3-Sicherheitsanalyse lösen. Diese neue Veröffentlichung stellt nicht nur ein funktionales Upgrade dar, sondern auch einen doppelten Fokus auf Benutzererfahrung und professionelle Fähigkeiten.

Zukünftig wird BlockSec weiterhin Funktionen verbessern, die Kettenabdeckung erweitern und die Transaktionsablaufanalyse basierend auf Benutzerfeedback und Branchentrends vertiefen – um globale Web3-Sicherheitsexperten zu befähigen, ein sichereres und vertrauenswürdigeres Blockchain-Ökosystem aufzubauen.

Testen Sie den neuen Phalcon Explorer ⚡

👉 Besuchen Sie die offizielle Landingpage: https://blocksec.com/explorer

💬 Treten Sie unserem Telegram bei: https://t.me/BlockSecTeam

🐦 Folgen Sie Phalcon auf Twitter: https://x.com/Phalcon_xyz