Fallhintergrund

Am 20. August 2024 wurde bei einer Phishing-Transaktion ein stabiler Token-Wert von über 54 Mio. DAI erbeutet. Die geleerte Adresse ist ein Tresor, der von Gemini finanziert wird, und die zugehörige Adresse "Maker Vault Owner" ist 0xf2b8. Der Phisher lockte das Opfer (den ursprünglichen Besitzer des Tresors) dazu, eine Transaktion zu unterzeichnen, um den Tresorbesitzer auf eine vom Phisher kontrollierte Adresse zu ändern und führte dann eine Transaktion aus, um den Tresor zu leeren.

- Phishing-Adresse: 0x0000db5c8b030ae20308ac975898e09741e70000

- Adresse, die den Tresor leert: 0x5D4b2A02c59197eB2cAe95A6Df9fE27af60459d4

- Transaktionen, die den Besitzer ändern: 0x2805, 0xb721

- Leertransaktion: 0xf700

Geldflussanalyse

Am 20. August 2024 wurde der ursprüngliche Besitzer des Opfertresors dazu verleitet, eine Transaktion zu unterzeichnen, die den Tresorbesitzer auf eine vom Phisher kontrollierte Adresse änderte. Etwa fünf Stunden später sendete der Phisher eine Transaktion, um den Besitzer auf eine neue Adresse zu ändern. 20 Minuten nachdem die neue Adresse die volle Kontrolle über den Tresor erlangt hatte, unterzeichnete sie eine Transaktion, bei der 55 Mio. DAI aus dem Tresor abgezweigt wurden.

Anschließend wurden innerhalb von zwei Stunden alle illegal erworbenen DAI-Token an nachgelagerte Adressen des Phishers transferiert, und in der ursprünglichen Adresse, die den Tresor leerte, verblieb nichts mehr. Es gibt insgesamt sechs nachgelagerte Adressen, die direkt mit der Adresse 0x5D4b verbunden sind (d. h. eine Hop-Entfernung von der ursprünglichen Adresse). Der Großteil der DAI-Token (44 Mio.) wurde direkt an nachgelagerte Adressen transferiert, während 10 Mio. gegen den nativen Token (3880) ETH getauscht und dann an die Adresse 0x8cc5 verschoben wurden. Das für den Tausch verwendete DEX ist CoW Protocol: GPv2Settlement. Die Tauschtansaktion: 0x7c63.

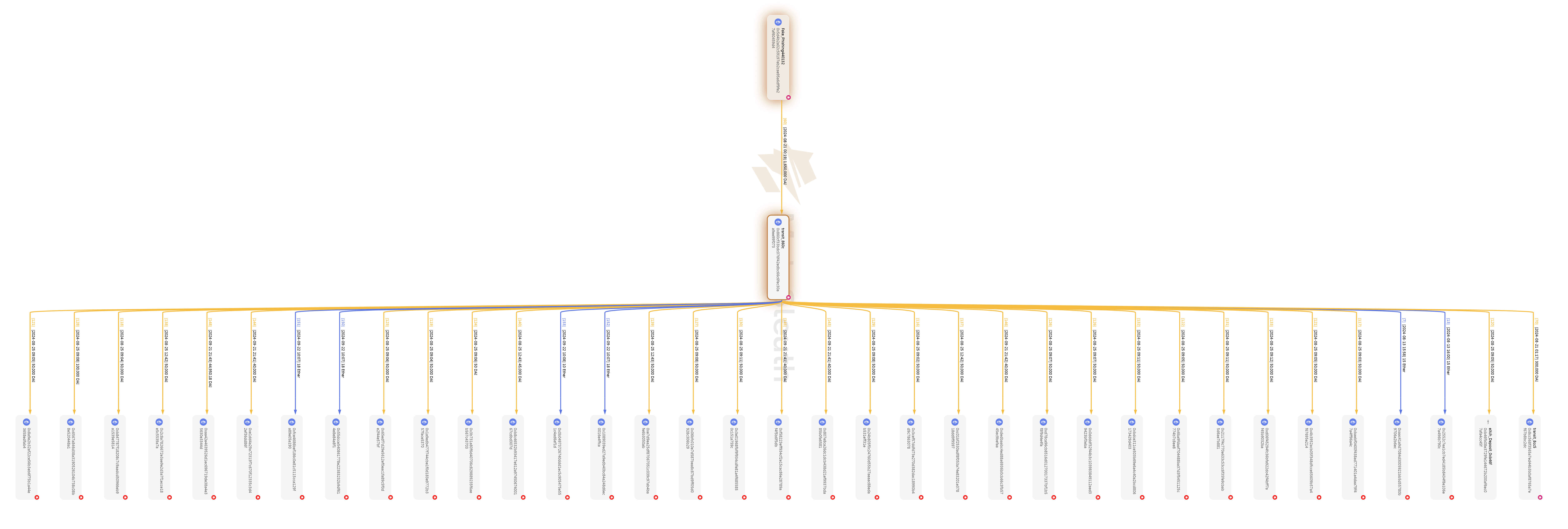

Der Geldflussgraph der abgezweigten DAI von der ursprünglichen Adresse 0x5D4b zu den nachgelagerten Adressen mit 1 Hop.

Nachdem die illegalen Gelder an die nachgelagerten Adressen mit einem Hop transferiert wurden, begann der Angreifer, die Gelder in Stapeln weiter an tiefere Adressen zu verschieben. Während des Übertragungsprozesses tauschte der Phisher schrittweise die von den nachgelagerten Adressen gehaltenen DAI gegen ETH. An nachgelagerten Adressen, die 4 Hops von der ursprünglichen Adresse entfernt waren, waren alle gestohlenen DAI bereits in ETH umgetauscht. Diese illegalen Vermögenswerte in Form von ETH flossen dann in zentralisierte Börsen (eXch, KuCoin, ChangeNOW) und Cross-Chain-Brücken (THORChain, Hop Protocol) über. (Klicken Sie auf den Namen, um diese Cashout-Adressen zu erkunden.) Beispiele für Transaktionen, die illegale Gewinne auf eXch einzahlen: 0x2e42, 0xa982, 0x1e1e, 0xb7a9. Beispiele für Transaktionen, die illegale Gewinne auf THORChain verschieben: 0x5c06, 0xf824, 0x391e.

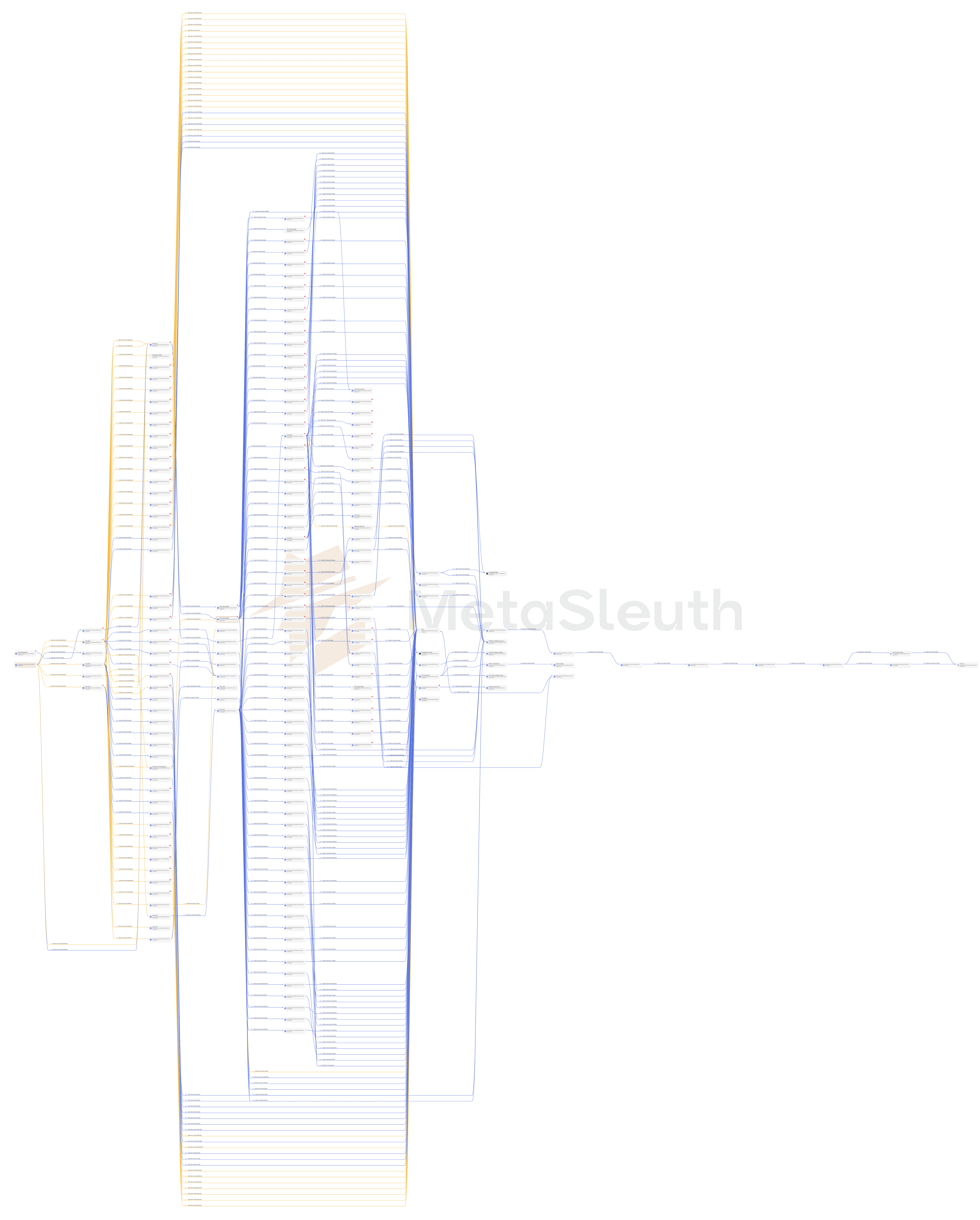

Ein Teil des Geldflusses von Layer-2-Adressen (2 Hops von der ursprünglichen Adresse entfernt) zu Layer-5-Adressen:

Unter den Überweisungen von illegalen Gewinnen an tiefe nachgelagerte Adressen erreichte der längste Übertragungspfad bis zu 12 Hops, wobei etwa 80.000 US-Dollar an die Börse KuCoin 17 verschoben wurden. Wie der folgende Geldflussgraph zeigt, transferierte der Angreifer zwischen dem 21. und 22. August 2024 allmählich 38 ETH über einen 12-Hop-Pfad an die zentralisierte Börse.

Um übermäßige Aufmerksamkeit durch große Überweisungsbeträge zu vermeiden, neigen die Täter dazu, große Geldbeträge auf mehrere Adressen aufzuteilen und kleinere Überweisungen zu nutzen, um die Vermögenswerte an tiefere Adressen zu verschieben. Ein Beispiel für die Aufteilung von 1,65 Mio. DAI in 36 kleine Teile, verarbeitet von einer 1-Hop-Adresse 0x860c:

Einige relevante Adressen und Transaktionen

| Adressen | Transaktionen | Illegale Geldflüsse |

|---|---|---|

| 0x860cf33bdc076f42edbc66c6fec30aa9ee99f073 | 0xa11e, 0x9ef1 | 1.650.000 DAI |

| 0xdd6397104d57533e507bd571ac88c4b24852bce9 | 0x7af2, 0x1d45 | 36.733.858 DAI |

| 0x8cc568f3565a7ed44b3b0af8765a7ef67b8bc2dc | 0x7e10, 0x5d08 | 3879 ETH + 1.825.000 DAI |

| 0xca6061c6e5a7c3657297f9cc45ce110dc4d14470 | 0xee0d | 875 ETH |

| 0x77b9f7e33e42b1f64b915bb27e9a9bca199da83e | 0xf97a, 0xbc5c | 2164 ETH |

Der Überblick über den Geldfluss:

Details in MetaSleuth erkunden: https://metasleuth.io/result/eth/0x5d4b2a02c59197eb2cae95a6df9fe27af60459d4?source=c81289c1-2bd9-49af-a397-e4cc71990595