Am 2. Februar 2023 wurde BonqDAO auf Polygon angegriffen, was zu Verlusten von etwa 98,6 Mio. BEUR und 113 Mio. WALBT führte. Nach der Untersuchung stellten wir fest, dass die fehlerhafte Logik zur Bestimmung des WALBT-Token-Preises die Ursache für den Angriff war. Als Blockchain-Sicherheitsunternehmen beobachten wir solche Exploits, die weitreichende Auswirkungen auf den DeFi-Bereich haben können, sehr genau.

| Datum | Angriffsart | Chain | Verlust | Wiederhergestellt |

|---|---|---|---|---|

| 01.02.2023 | Fehlerhafte Preisabhängigkeit | Polygon | ~ $120 Mio. | Nein |

1/ @BonqDAO on Polygon was hacked due to the flawed logic to determine the WALBT token price. Specifically, the attacker staked a small amount of TRB tokens and updated the WALBT token price afterward through TellorPriceFeed (0x8f55). While the updated price was used directly. https://t.co/ZD7M73L0uM pic.twitter.com/4qPLqGj6jY

— BlockSec (@BlockSecTeam) February 2, 2023

Projekteinführung

BonqDAO (Bonq Decentralized Autonomous Organization) ist eine DeFi-Kreditplattform, die auf Polygon eingesetzt wird. Nutzer können dem Protokoll Liquidität zur Verfügung stellen oder übersicherte Kredite aufnehmen, um Renditen zu erzielen, und anschließend BEUR prägen, einen an den Euro gekoppelten Stablecoin.

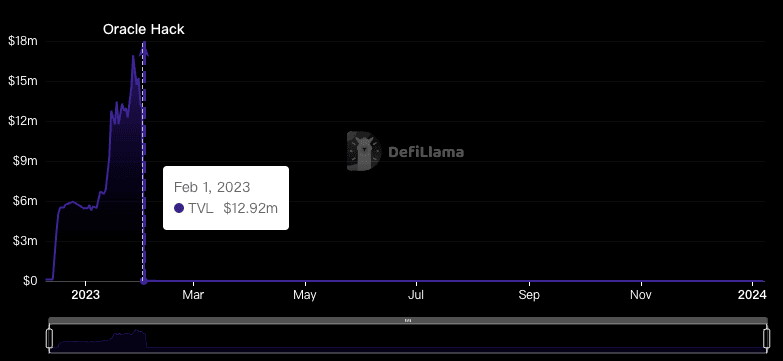

Nach diesem Angriff sank der TVL von BonqDAO von 13 Millionen US-Dollar auf 44.000 US-Dollar, was einem Rückgang von 99,66 % entspricht.

BonqDAO gab daraufhin bekannt, dass das Bonq-Protokoll ausgesetzt wurde, und AllianceBlock sowie das Bonq-Team prägten neue ALBT-Token und verteilten diese per Airdrop an die betroffenen Nutzer.

Angriffsanalyse

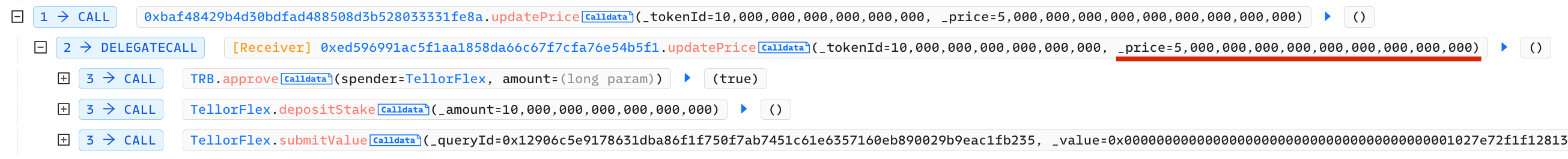

TellorFlex ist das Orakel von BonqDAO. Es ist dezentralisiert, und jeder kann durch das Staking von nur 10 TRB-Token zu einem Preisanbieter werden und den Orakelpreis nach Belieben ändern.

Der Angreifer erzielte bei diesem Angriff auf zwei Arten Gewinne:

- Anhebung des WALBT-Preises und anschließende Aufnahme einer massiven Menge an BEUR-Token.

- Senkung des WALBT-Preises und anschließende Liquidation des WALBT anderer Nutzer.

Die Strategie des Angreifers lässt sich in die folgenden wichtigen Schritte unterteilen:

- Mittel beschaffen.

- Der Angreifer stakte 10 TRB-Token und erhöhte den Preis der WALBT-Token über den

TellorPriceFeed (0x8f55).

- Der Angreifer zahlte daraufhin 0,1 WALBT ein und nutzte direkt den aktualisierten Preis, um 100 Mio. BEUR zu erhalten.

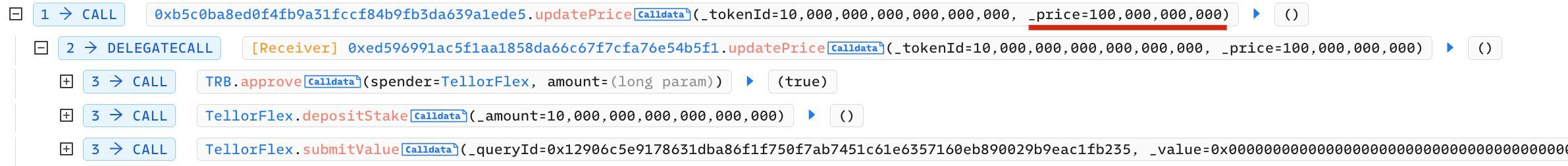

- Der Angreifer nutzte dieselbe Methode, um den WALBT-Kurs künstlich auf einen niedrigen Stand zu manipulieren, liquidierte die WALBT-Sicherheiten anderer BonqDAO-Nutzer und verkaufte diese anschließend für weiteren Profit weiter.

Verfolgung der Gelder

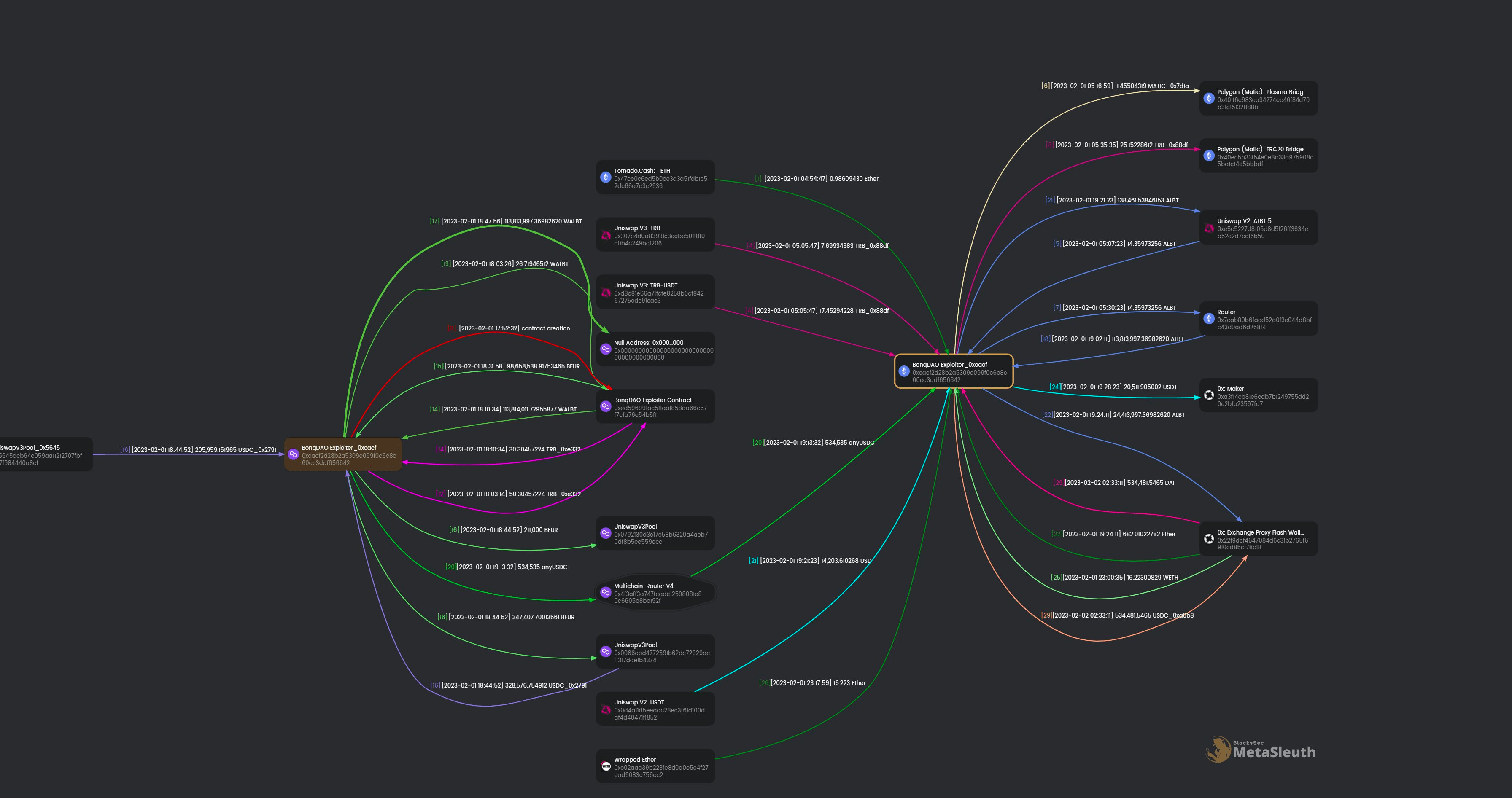

Als Unternehmen, das sich der Wahrung der Blockchain-Sicherheit verschrieben hat, haben wir den Fortschritt dieses Angriffs genau beobachtet. (Unser offizieller Twitter-Account hat kontinuierlich über diesen Vorfall berichtet; interessierte Leser können unserem Account @BlockSecTeam und @MetaSleuth folgen, um die Bewegung dieser Gelder gemeinsam zu verfolgen.)

MetaSleuth ist ein leistungsstarkes Analyse-Tool für grenzüberschreitende Kapitalflüsse, das die Transparenz von Blockchain-Transaktionsaktivitäten erhöht. Es ermöglicht Nutzern, die Spur betroffener digitaler Vermögenswerte nahezu in Echtzeit zu verfolgen. Durch den Einsatz von MetaSleuth können wir die relevanten Informationen zur Verfolgung des Kapitalflusses während und nach diesem Angriff klar erkennen.

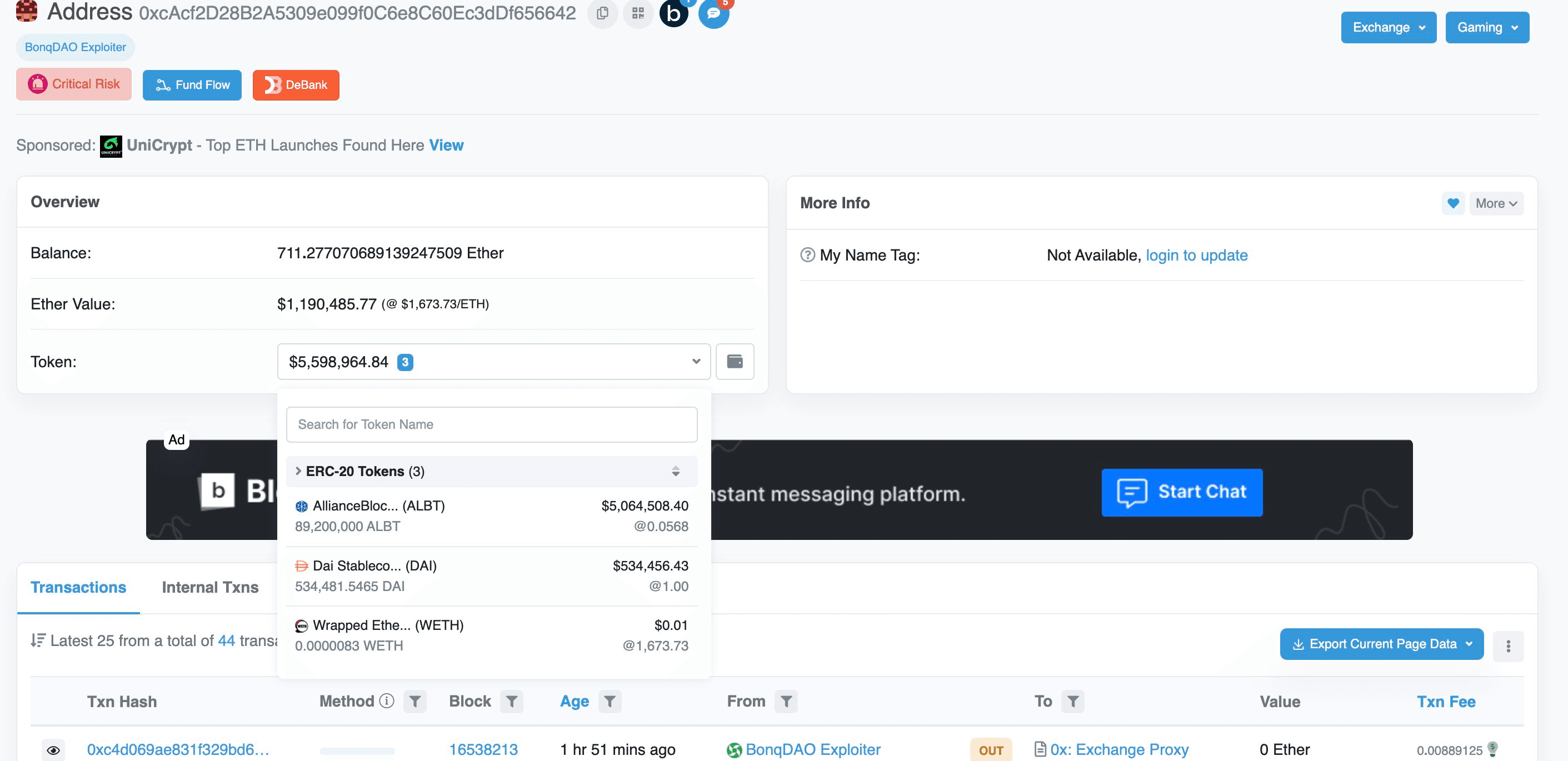

- Der Gewinn des BonqDAO-Angreifers belief sich auf ungefähr 98,6 Mio. BEUR und 113 Mio. WALBT. Speziell wurden 113 Mio. WALBT verbrannt, um 113 Mio. ALBT aus der ETH-Chain freizuschalten. Etwa 0,5 Mio. BEUR wurden in 534.535 USDC getauscht und anschließend gegen Ethereum (0xcacf...6642) gewechselt. Der Angreifer verfügte weiterhin über 98,1 Mio. BEUR auf seinem Polygon-Konto.

- Die Ethereum-Adresse 0xcacf..6642 nutzte 0xExchange (@0xproject), um die erhaltenen USDC gegen DAI zu tauschen. Zusätzlich wurde WALBT über 0xExchange und Uniswap in ETH/USDT getauscht. Das Konto hält derzeit 711 ETH, 534.481 DAI und 89 Mio. ALBT.

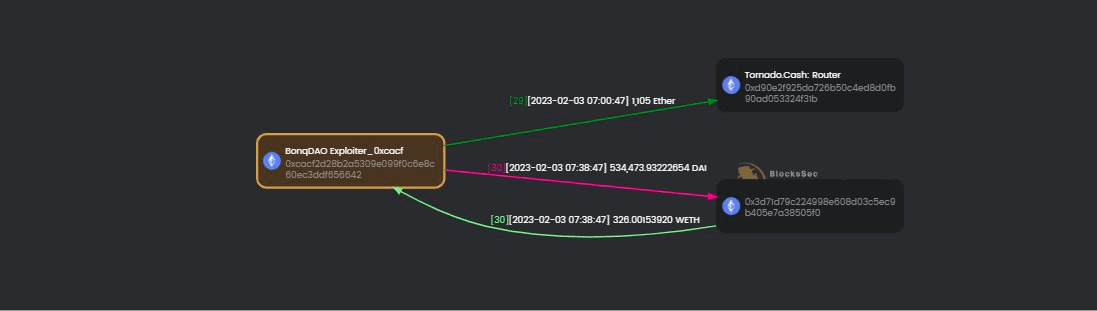

- Am 3. Februar 2023 stellten wir fest, dass der Angreifer DAI gegen Ether getauscht und 1.105 Ether über Tornado Cash gewaschen hat.

Zusammenfassung

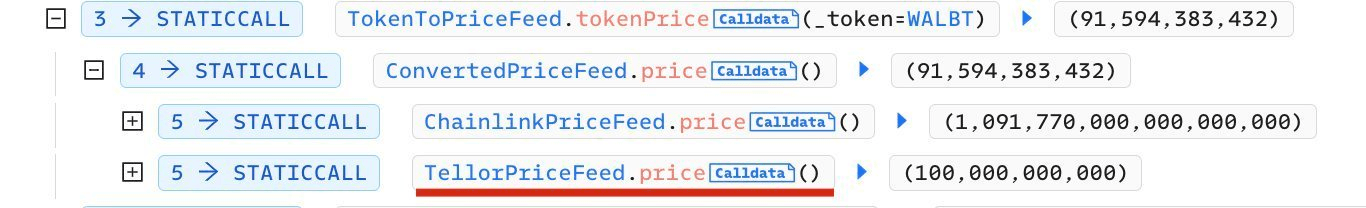

Die Grundursache dieses Angriffs liegt darin, dass die für die Änderung der Preisnotierung des TellorFlex-Orakels erforderlichen Sicherheiten zu gering sind und sich die Höhe der Kreditaufnahme im Bonq-Kreditvertrag nur auf den vom TellorFlex-Orakel gemeldeten Preis bezieht. Daher konnten Angreifer die Notierung relativ kostengünstig ändern und durch die Kreditaufnahme erhebliche Gewinne erzielen.

Mehr lesen

Die obigen Fälle sind nur repräsentative Beispiele. Tatsächlich haben wir weitere Fälle, die sich mit der Sicherheitsanalyse von Blockchains befassen.

DeFi Exploit Analysis: The Root Cause of Euler's $200M Loss

Über BlockSec

BlockSec bietet einen umfassenden Sicherheitsservice für Blockchain-Projekte, der Unterstützung von der Vor- bis zur Nachveröffentlichung sowie bei der Reaktion auf Vorfälle bietet. Während der Entwicklungs- und Testphasen werden fachkundige Code-Auditing-Dienste und die Phalcon-Fork-Testplattform eingesetzt, um potenzielle Sicherheitsprobleme zu identifizieren. Gewährleisten Sie eine robuste Sicherheit nach der Veröffentlichung für Ihr Blockchain-Projekt mit BlockSec Phalcon. Diese optimierte SaaS-Plattform bietet Warnmeldungen bei Vorfällen und automatische Blockierungen, um Krypto-Hacks zu verhindern. Sie verwendet eine präzise Angriffserkennung, scannt sowohl ausstehende als auch On-Chain-Transaktionen und ermöglicht es Ihnen, Hacker schnell abzufangen. Darüber hinaus ist MetaSleuth eine intuitive Plattform zur Verfolgung und Untersuchung von Krypto-Assets, die dazu beiträgt, die Rückverfolgbarkeit und Transparenz von Vermögenswerten zu verbessern.