Automatisierte Vorfallreaktionen können eine protokollweite Krise in einen eingegrenzten Verlust verwandeln. In der Web3-Sicherheit kann der Unterschied zwischen einer Reaktion in Stunden und einer Reaktion in Sekunden den Unterschied zwischen einem beherrschbaren Vorfall und Verlusten in zweistelliger Millionenhöhe bedeuten.

In DeFi kann kein Projekt perfekte Sicherheit für immer versprechen. Deshalb ist eine gute Vorbereitung wichtig. Aber wenn ein Angriff beginnt, reicht Vorbereitung allein nicht aus. Projekte benötigen auch die Fähigkeit, sofort zu reagieren und Verluste zu begrenzen, bevor sich der Schaden ausbreitet.

Manuelle Eingriffe sind oft zu langsam. Beim Nomad Bridge-Vorfall brauchte das Projektteam mehr als drei Stunden für eine Reaktion. Beim KyberSwap-Exploit begann das Team fast zwei Stunden nach dem ersten Angriff mit dem Anhalten von Protokollen. Dieser Zeitabstand ist genau der Grund, warum Phalcon Security wichtig ist. Neben der Erkennung von Angriffen kann Phalcon Security in kritischen Situationen voreingestellte Reaktionsaktionen, einschließlich Pausieren und Frontrunning, automatisch auslösen. Das kann die Reaktionszeit von Stunden auf einen einzigen Block reduzieren.

Rückblick auf den KyberSwap-Vorfall

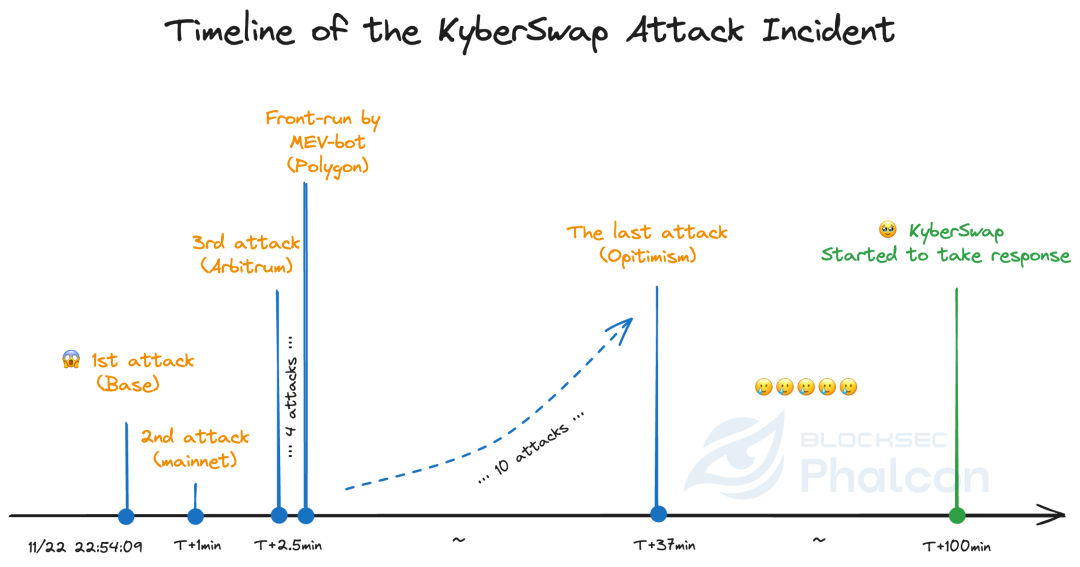

Am 22. November 2023 um 22:54:09 UTC erkannte Phalcon den ersten Angriff auf KyberSwap auf Base mit einem Verlust von 857.025 US-Dollar.

Eine Minute später erkannte Phalcon einen weiteren Angriff über eine private Transaktion im Ethereum-Mainnet mit einem Verlust von 64.896 US-Dollar.

Ab 22:56:34 UTC startete der Angreifer weitere Angriffe auf Arbitrum, Optimism, Polygon und Avalanche. Einige der Transaktionen des Angreifers auf Polygon und Avalanche wurden von einem anderen MEV-Bot frontrunnt, der einen Gewinn von etwa 5,36 Millionen US-Dollar erzielte.

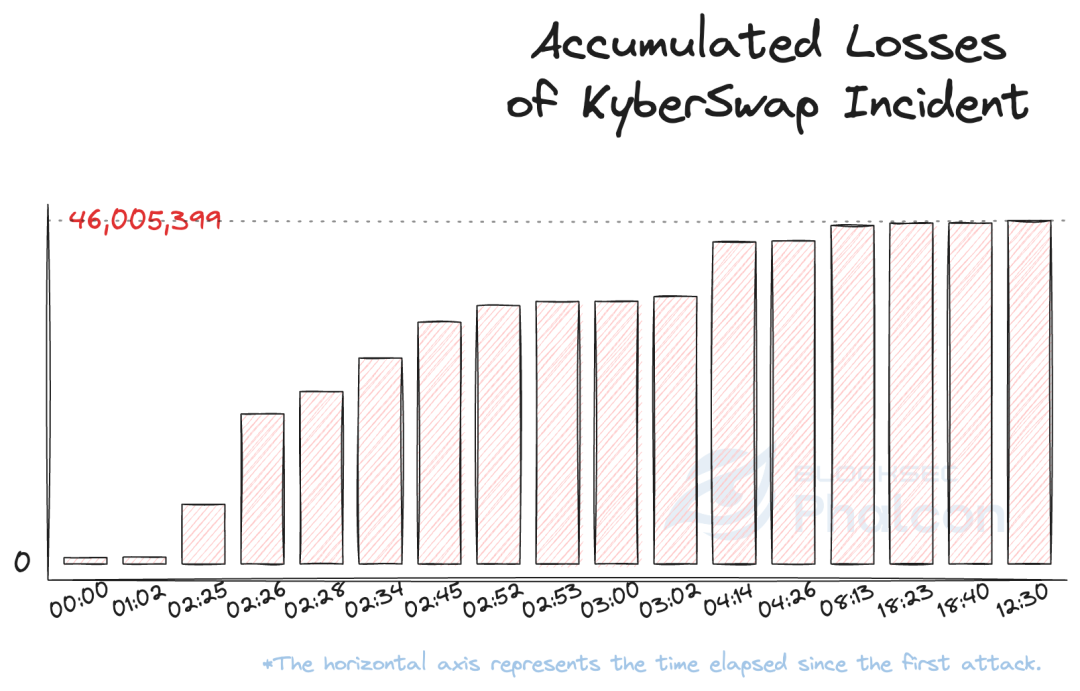

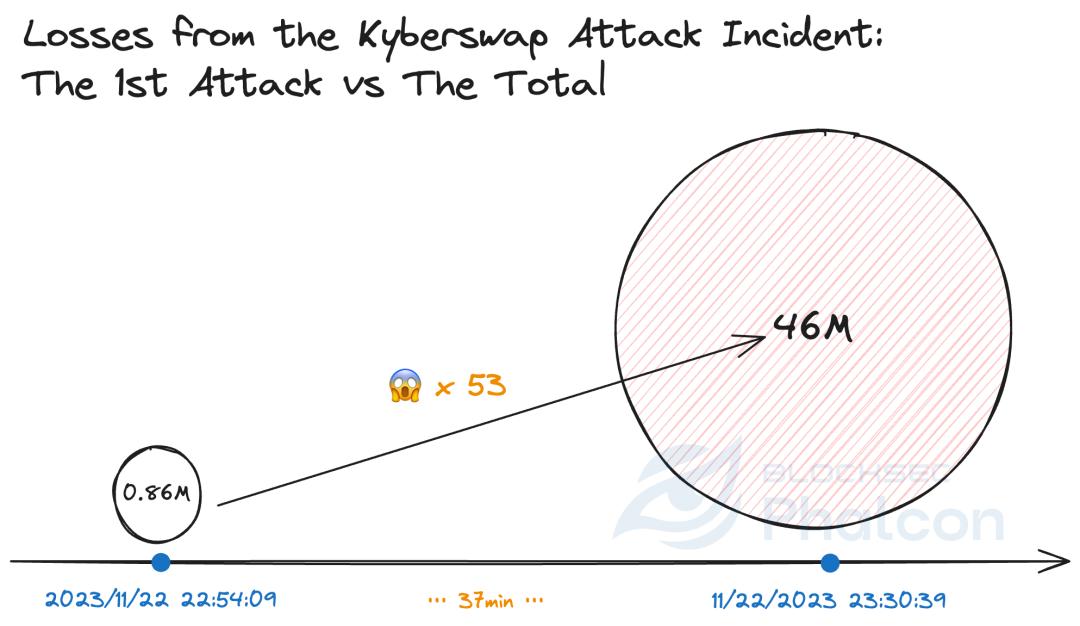

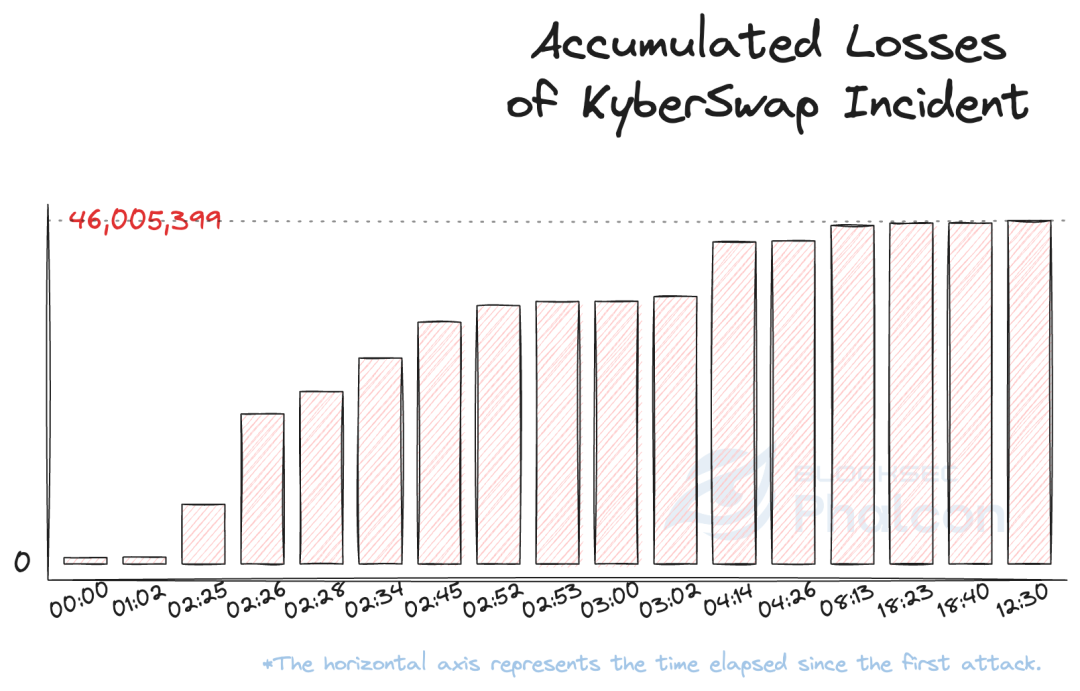

Bis 23:30:39 UTC hatte der Angreifer seine Aktionen abgeschlossen. In etwa 37 Minuten startete der Angreifer 17 Angriffstransaktionen über sechs Ketten hinweg und verursachte Verluste von rund 46 Millionen US-Dollar, ohne sekundäre Angriffe von Nachahmern.

Am 23. November 2023 um 00:36:47 UTC, etwa 100 Minuten nach dem ersten Angriff, begann das Protokollteam mit dem Anhalten der Protokolle auf verschiedenen Ketten.

Ein typischer Angriffspfad: Private Transaktion & Multi-Chain-Angriff

Der KyberSwap-Exploit war keine einzelne isolierte Aktion. Er verlagerte sich über Ketten und umfasste private Transaktionen, öffentliche Transaktionen und Folgeangriffe. Dieses Muster ist wichtig, da es zeigt, wie moderne Angreifer in der Praxis vorgehen. Sie hören selten nach einem erfolgreichen Zug auf und beschränken sich nicht auf eine Kette oder einen Transaktionstyp.

Warum ist automatisierte Vorfallreaktion entscheidend für die Web3-Sicherheit?

100 Minuten vs. 12 Sekunden; 46.000.000 US-Dollar vs. 860.000 US-Dollar

Sobald Phalcon den ersten Angriff erkennt, kann es automatisch das Anhalten des Protokolls oder andere voreingestellte Reaktionsaktionen auslösen. Es kann auch gleichzeitig dasselbe Protokoll auf anderen Ketten anhalten. Im Fall von KyberSwap hätte dies den Verlust auf etwa 860.000 US-Dollar reduziert, was dem Verlust aus dem ersten Angriff entsprach, anstatt auf rund 46 Millionen US-Dollar.

Phalcon unterstützt sowohl Single-Signature- als auch Multi-Signature-Setups, was bedeutet, dass Vorfallreaktionsaktionen auch in komplexeren Governance-Umgebungen sofort ausgeführt werden können.

Eine einzelne private Transaktion ist selten das Ende

Mehr als 90 % der Angreifer hören nach einer einzelnen privaten Transaktion nicht auf, und Angriffe finden selten nur im Mainnet statt. Beim KyberSwap-Vorfall waren nur drei von 17 Angriffstransaktionen private Transaktionen. Die erste private Transaktion machte nur 0,14 % des Gesamtverlusts aus. Alle drei privaten Transaktionen zusammen machten 16 % aus. Der erste nicht-private Angriff allein verursachte 2 % des Gesamtverlusts.

Die Lektion ist klar. Selbst wenn Angreifer private Transaktionen nutzen, können Projekte Verluste drastisch reduzieren, wenn der Angriff frühzeitig erkannt und Reaktionsaktionen rechtzeitig ausgelöst werden.

Wenn ein Angriff passiert, wird Zeit zur Hauptvariable

Da BlockSec keine vorherige Zusammenarbeit mit KyberSwap hatte, konnte das Team nach der Erkennung des Angriffs nur über öffentliche Kanäle Kontakt aufnehmen. Selbst wenn die Bedrohungsdaten das Projektteam sofort erreicht hätten, wäre eine manuelle Reaktion immer noch zu langsam gewesen.

Bei einem Projekt mit Multi-Sig-Governance müsste das Team immer noch überprüfen, ob ein Angriff stattfindet, das Risiko bewerten, Gegenmaßnahmen vereinbaren und Signaturen für Transaktionsantworten sammeln. All das braucht Zeit, und jede Minute zählt, während der Exploit noch läuft.

Im Fall von KyberSwap vergingen mehr als 100 Minuten zwischen dem ersten Angriff und dem Beginn der Reaktion. Diese Verzögerung ist genau der Grund, warum automatisierte Reaktionen für die Blockchain-Vorfallreaktion so wichtig sind.

Durch die Nutzung von Phalcon Security können Projektteams automatisierte Reaktionen integrieren, ohne die Multi-Signatur-Governance aufzugeben. Das System ermöglicht die sofortige Ausführung vordefinierter Aktionen, wenn ein Vorfall voreingestellten Bedingungen entspricht.

Wie können Projektteams auf Sicherheitsbedrohungen reagieren?

Projektteams haben im Allgemeinen zwei Wege.

Der erste ist, alles selbst zu bauen. Das bedeutet, ein Überwachungssystem einzurichten, anstatt sich auf Benachrichtigungen aus sozialen Medien zu verlassen, Standards für die Risikobewertung und Pläne für die Reaktion auf Vorfälle zu definieren, ein dediziertes Reaktionsteam zu schaffen und eine 24/7-Betriebsabdeckung aufrechtzuerhalten. Theoretisch funktioniert das. In der Praxis ist es ressourcenintensiv und schwer aufrechtzuerhalten.

Der zweite ist die Nutzung einer Plattform, die für Echtzeit-Bedrohungserkennung und -reaktion entwickelt wurde. Mit Phalcon Security erhalten Projektteams präzise externe Bedrohungsüberwachung, flexible Regelkonfiguration, intelligente Risikobewertung und automatisierte schnelle Reaktionsmechanismen wie Protokollpausierung und Frontrunning. Das ermöglicht es, die Protokollsicherheit zu verbessern, ohne von Grund auf eine rund um die Uhr besetzte Reaktionseinheit aufzubauen.

Sie können Ihr Protokoll sicherer machen, ohne sich auf kontinuierliche manuelle Eingriffe verlassen zu müssen.

Verwandte Ressourcen

- KyberSwap Incident: Meisterhafte Ausnutzung von Rundungsfehlern mit extrem subtilen Berechnungen

- Noch eine Tragödie des Präzisionsverlusts: Eine detaillierte Analyse des KyberSwap-Vorfalls

- BlockSec startet Phalcon: Das weltweit erste Krypto-Hack-Blockiersystem für Web3-Sicherheit