In diesem Tutorial beschreiben wir die Funktion des Fondstrackings von MetaSleuth. Während der Untersuchung möchten wir normalerweise die ausgehenden Gelder von einer Adresse verfolgen. MetaSleuth erleichtert diesen Prozess, indem es das Nachverfolgen des Geldflusses aus einer Richtung unterstützt.

Im Folgenden zeigen wir ein reales Beispiel für das Tracking des Phishing-Opfers, um diese Funktionalität zu demonstrieren. Die verfolgte Adresse ist ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713).

Was ist Fondstracking und warum Metasleuth?

Von Anfang an hat sich MetaSleuth zum Ziel gesetzt, Analysten bequemere visuelle Analysetools zur Verfügung zu stellen. Nach intensiver Beschäftigung mit der On-Chain-Detective-Gruppe und der Web3-Community haben wir festgestellt, dass eine der häufigsten Aufgaben darin besteht, die ausgehenden Gelder von einer bestimmten Adresse innerhalb eines definierten Zeitraums zu verfolgen.

Dies beinhaltet beispielsweise die Verfolgung gestohlener Gelder von der Adresse eines Opfers zur Wiederbeschaffung, die Überwachung der Ziele von Smart Money für bessere Investitionen und die Verfolgung verdächtiger Transaktionen für Zwecke der Geldwäschebekämpfung (AML).

Der Geldfluss von diesen aktiven Adressen kann jedoch extrem komplex sein und mehrere Token, unterschiedliche Ziele und lange Zeiträume umfassen. Diese Situation bereitet On-Chain-Detektiven Schwierigkeiten, die Zeit damit verbringen müssen, relevante Informationen für ihre Analyse zu extrahieren.

Um dieses Problem zu lösen, hat MetaSleuth den leichtgewichtigsten/besten Benutzererlebnis/schnellsten Lösungsplan unter allen Hilfsmitteln bereitgestellt.

Falldetails

-

Hintergrund: ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713) hat durch einen Phishing-Betrug massive Verluste erlitten. Ein wütender On-Chain-Detektiv wurde beauftragt, herauszufinden, wohin die gestohlenen Gelder fließen und versteckte Phishing-Gruppen aufzudecken.

-

Hilfsmittel: Die erweiterte Analysefunktion in Metasleuth.io

-

Bekannte Hinweise

Opfer: ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

Zeit: ca. 25.02.2023 - 27.02.2023

Verlorene Vermögenswerte: unbekannter Token, unbekannte Menge

Netzwerk: Ethereum

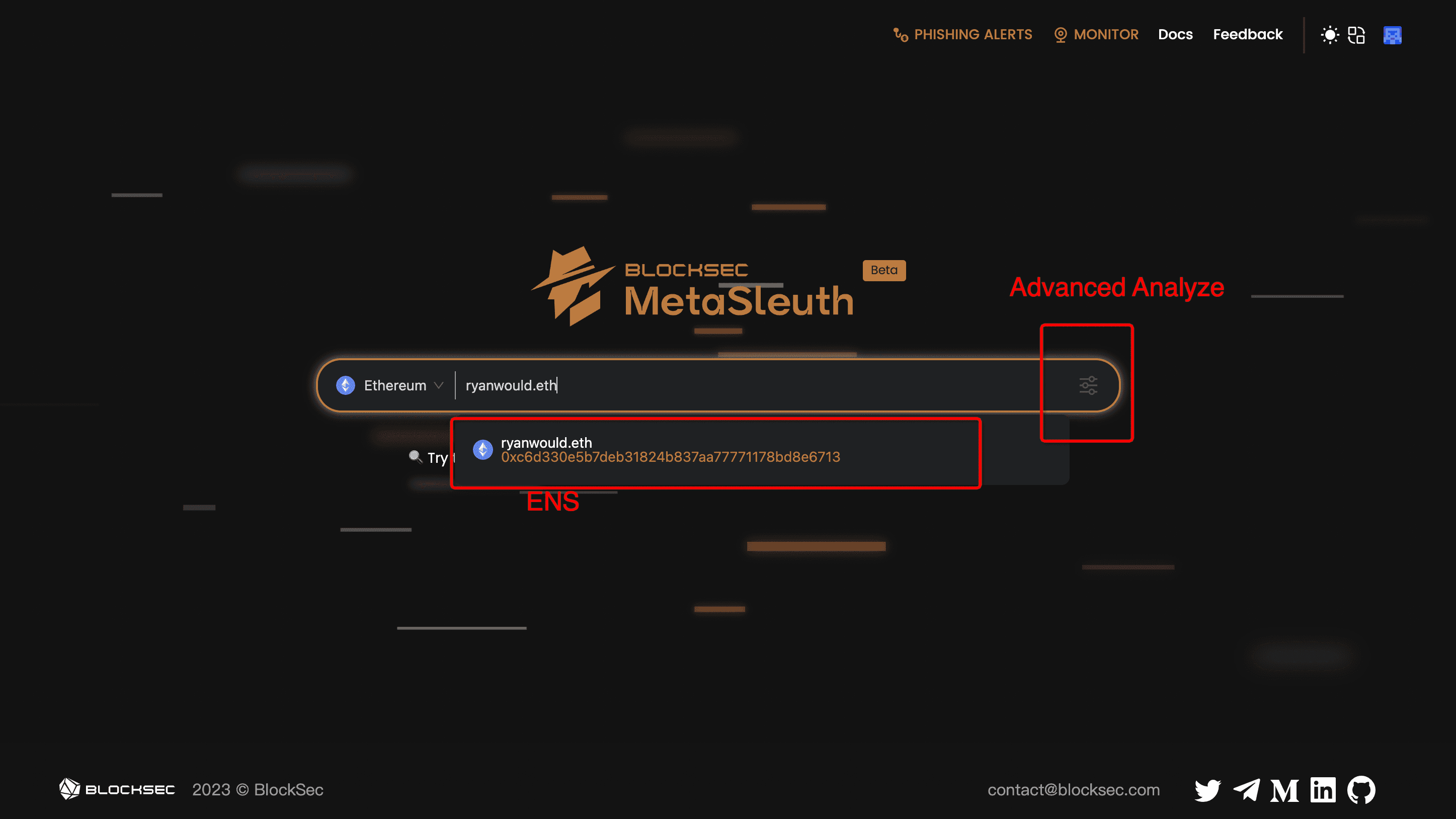

Schritt 1: Adresse auswählen

Besuchen Sie MetaSleuth, wählen Sie das entsprechende Blockchain-Netzwerk (Standard ist Ethereum) und geben Sie die Ursprungsadresse der Gelder ein, d. h. ryanwould.eth.

Metasleuth löst die entsprechende Adresse anhand des ENS-Namens auf. Verwenden Sie dann auf der rechten Seite des Suchfeldes die Kernfunktion von Metasleuth, Advanced Analyze.

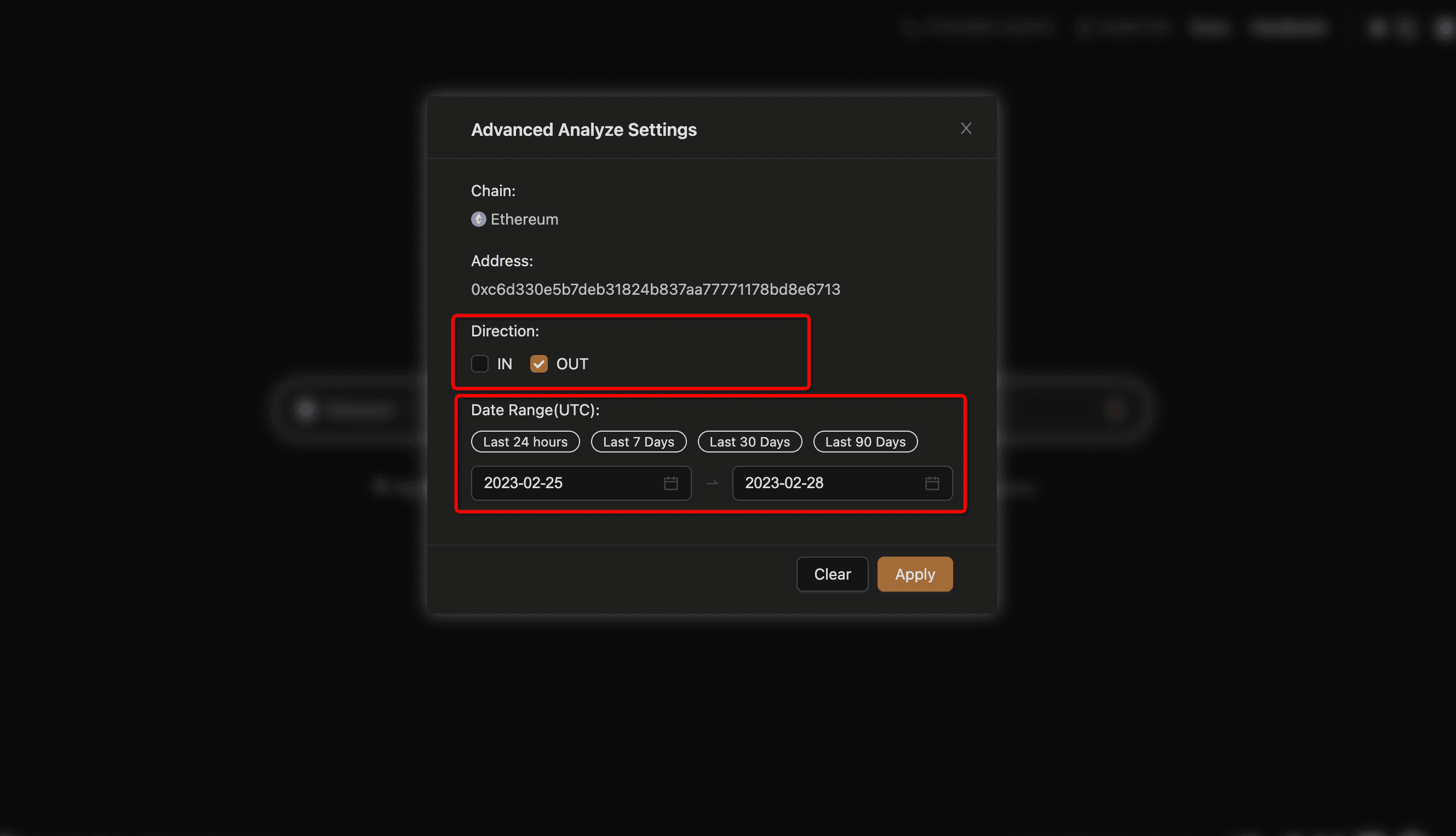

Schritt 2: Richtung auswählen

Nachdem Sie das Panel für erweiterte Analyse-Einstellungen aufgerufen haben, können wir die Richtung der Gelder und den Zeitraum auswählen. In dieser Aufgabe konzentrieren wir uns nur auf den Geldabfluss (out) und den Zeitraum um den Phishing-Vorfall herum (2023-02-25 -> 2023-02-28). Nachdem wir die Konfigurationseinstellungen vorgenommen haben, klicken wir auf "Apply" und drücken Enter, um in die Canvas zu gelangen.

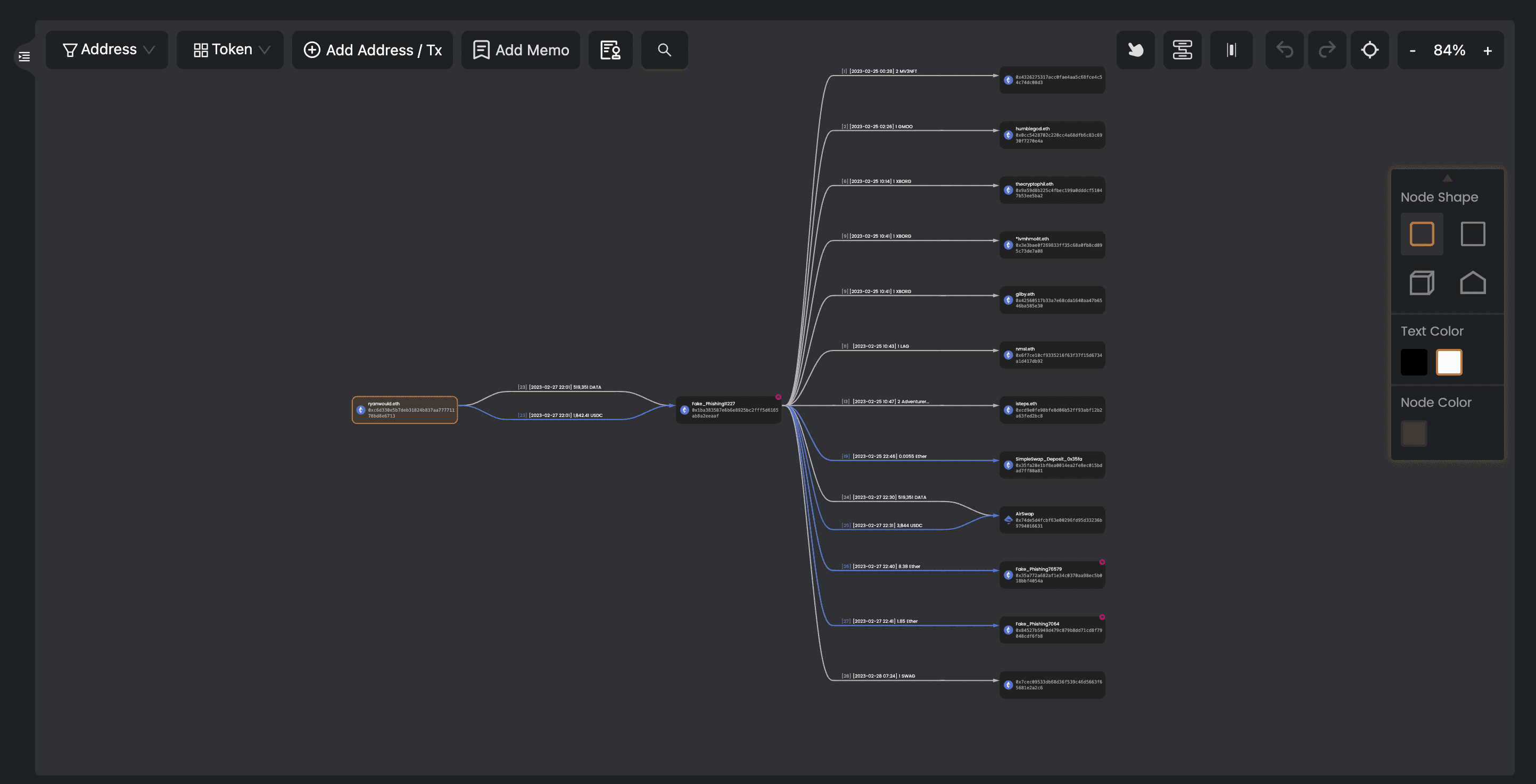

Schritt 3: Erste Geldflussgrafik generieren

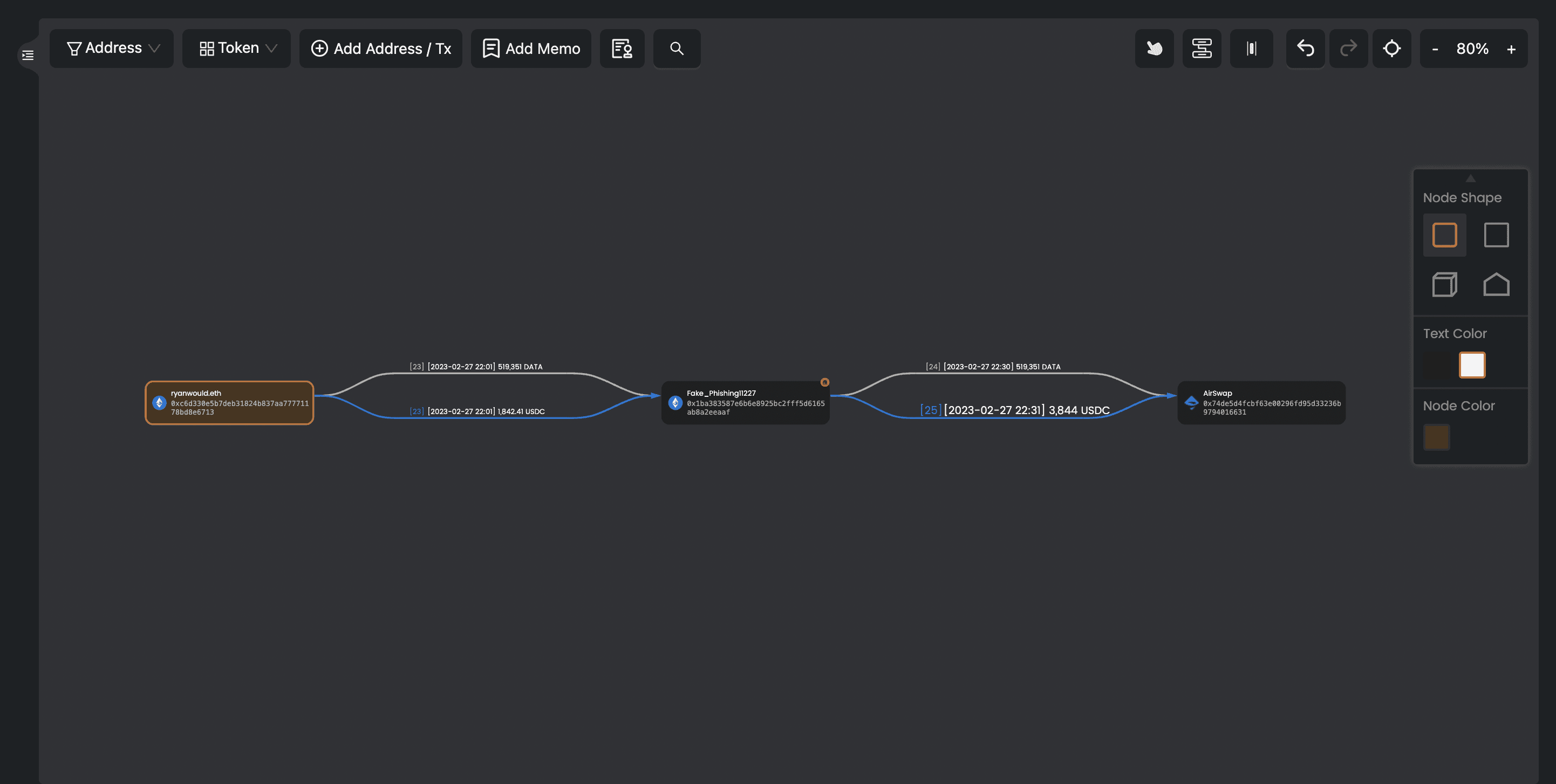

Das ist großartig! Metasleuth.io generiert schnell eine visuelle Grafik aller ausgehenden Geldflüsse zwischen dem 25. und 28. Februar 2023. Dank dieser Funktion sparen wir viel Zeit beim Durchsuchen der Daten.

Darüber hinaus können wir anhand der von MetaSleuth gepflegten Adress-Labels leicht erkennen, dass innerhalb dieses kurzen Zeitraums nur zwei ungewöhnliche Geldflüsse erkannt wurden, die beide an die Adresse "Fake_Phishing11227" gerichtet waren. Diese anomalen Transaktionen betrafen 1.842 USDC und 519.351 DATA-Token, wie in der Grafik dargestellt.

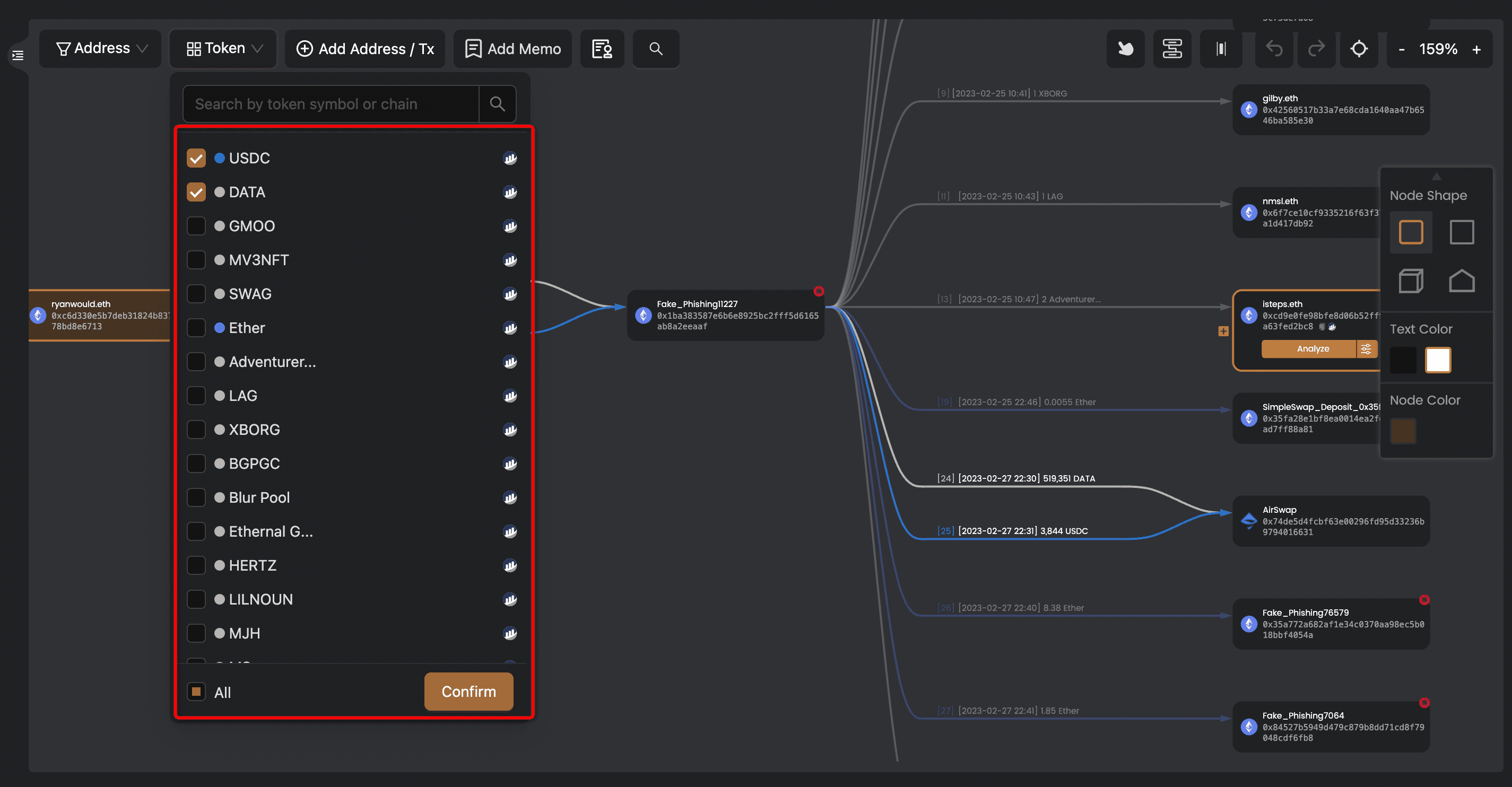

Schritt 4: Interessierende Token filtern

Für eine bessere Darstellung öffnen wir den Token-Konfigurationspunkt, entfernen andere Standard-Token und lassen nur die gestohlenen Token (USDC, DATA) übrig, und bestätigen dann unsere Änderungen.

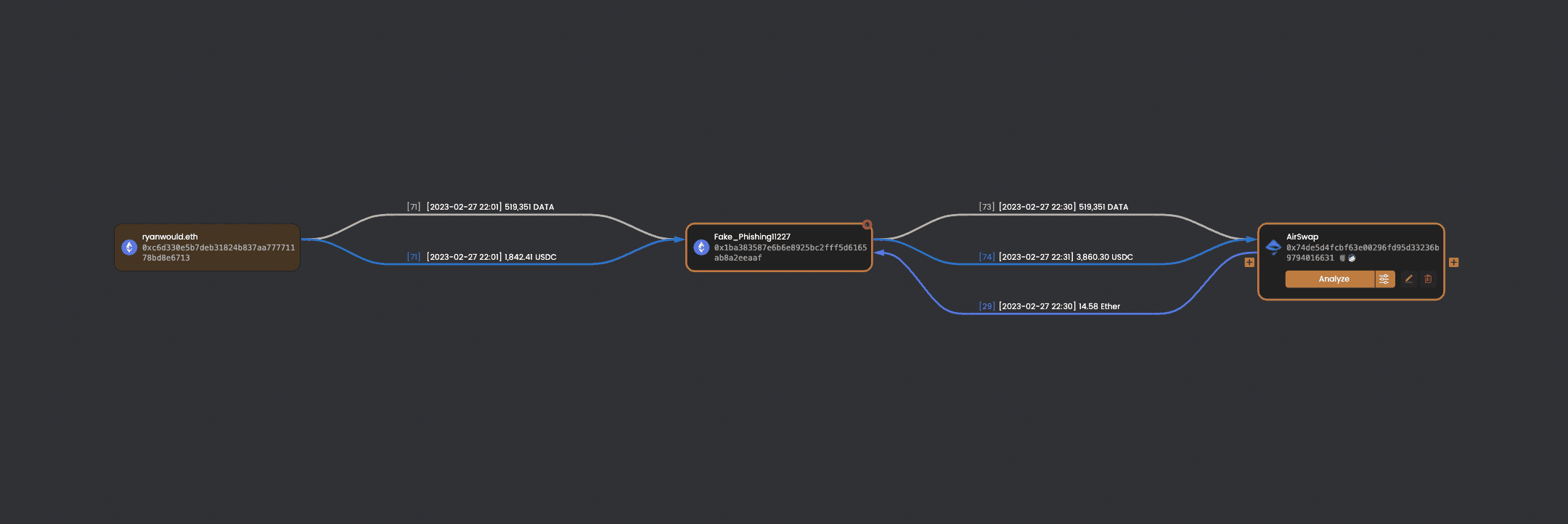

Schritt 5: Geldfluss der interessierenden Adresse erweitern

Der Geldfluss wird äußerst prägnant und klar. Um den Geldabfluss zu verfolgen, erweitern wir den zweiten Hop des Geldtransfers weiter. Im zweiten Hop der Geldtransferbeziehung stellten wir fest, dass die Phishing-Adresse "Fake_Phishing11227" die gestohlenen Gelder an Airswap überwiesen und Token über Airswap ausgetauscht hat.

Schritt 6: Token-Swap-Vorgang bearbeiten

Aufgrund unserer Token-Filterkonfiguration konzentrierten wir uns nur auf DATA und USDC, was den Prozess des Token-Swaps verschleierte. Um dies zu beheben, fügten wir ETH zur Token-Konfiguration hinzu und nahmen die Swap-Transaktion (0x23f4ed07e2937c3f8f345e44ce489b8f83d2b6fdbf0697f6711ff4c7f2a55162) erneut auf. Mit diesem Update haben wir nun einen vollständigen Überblick über den Token-Swap-Prozess. Der Phishing-Akteur tauschte USDC- und DATA-Token über AirSwap und erhielt 14,58 ETH. Zu diesem Zeitpunkt (2022-02-27 22:30) wäre es nicht mehr sinnvoll, sich nur auf USDC und DATA zu konzentrieren. Wir müssen den Weg der erworbenen ETH verfolgen, um zusätzliche Phishing-Adressen aufzudecken.

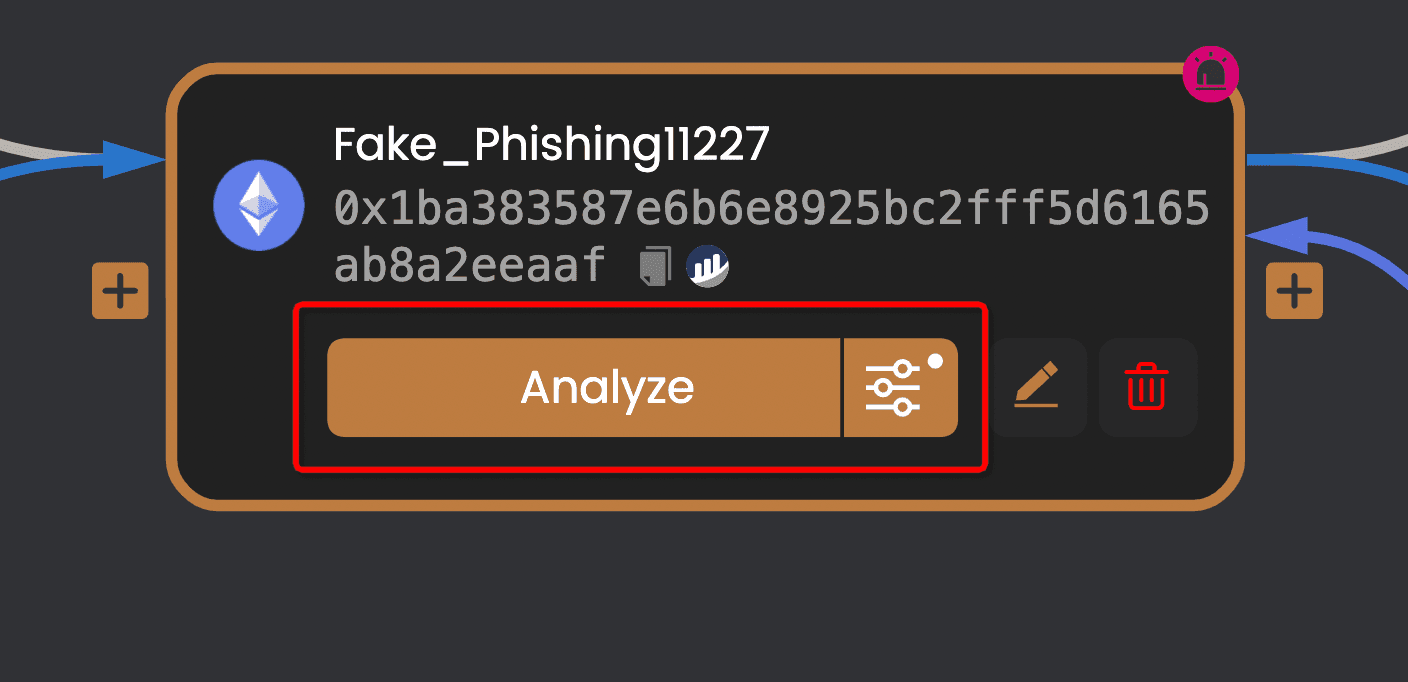

Schritt 7: Weiterer Filter nach Zeitraum

Daher setzten wir die erweiterte Analyse der Phishing-Adresse "Fake_Phishing11227" fort. Ebenso konzentrieren wir uns nur auf die ausgehenden Gelder und den Zeitraum zwischen dem 27. und 28. Februar 2023. Wir fahren fort, indem wir auf die Schaltfläche "Analyze" klicken, um mit der Analyse fortzufahren.

Schritt 8: Untersuchung einstellen, wenn interessierende Empfänger gefunden wurden

Wir haben die Geldziele von "Fake_Phishing11227" innerhalb des angegebenen Zeitraums ermittelt. Es scheint, dass eine Vielzahl von Empfängeradressen beteiligt ist, was auf einen Prozess der Verteilung der illegal erlangten Gelder hindeutet.

Unter allen Empfängern erhielten die Adressen "offtherip.eth", "Fake_Phishing76579" und "Fake_Phishing7064" den Großteil der verteilten Gelder in Höhe von 10,36 ETH, 8,36 ETH bzw. 1,85 ETH.

Basierend auf diesem Verteilungsverhältnis betrachten wir offtherip.eth als die verdächtigste Entität bei dieser Untersuchung und lenken unsere Aufmerksamkeit darauf.

Mit dem Auffinden der ungewöhnlichen Adresse "offtherip.eth" können weitere Schritte die Nutzung von Nicht-Blockchain-Techniken wie Social-Engineering-Analysen erfordern. Bei dieser auf On-Chain-Geldtransfers konzentrierten Analyse hat metasleuth.io jedoch eine Fülle von praktischer technischer Unterstützung geboten, die es ermöglichte, die gesamte Analyse in weniger als 10 Minuten abzuschließen.

Fazit

- Opfer: ryanwould.eth (0xc6D330E5B7Deb31824B837Aa77771178bD8e6713)

- Zeit: 27.02.2023 22:00 Uhr

- Verlorene Vermögenswerte: 1.842 USDC, 519.351 DATA

- Netzwerk: Ethereum

- Geldbestimmungsort:

- Erster Hop: Fake_Phishing 11227

- Zweiter Hop:

- offtherip.eth

- Fake_Phishing76579

- Fake_Phishing7064

- Analysezeit: <10 Min.

Nutzen Sie metasleuth.io, um Analysen einfach und Technologie günstig zu machen.

Über MetaSleuth

MetaSleuth ist eine umfassende Plattform, die von BlockSec entwickelt wurde, um Benutzern bei der effektiven Verfolgung und Untersuchung aller Krypto-Aktivitäten zu helfen. Mit MetaSleuth können Benutzer problemlos Gelder verfolgen, Geldflüsse visualisieren, Echtzeit-Geldtransfers überwachen, wichtige Informationen speichern und durch Teilen ihrer Ergebnisse mit anderen zusammenarbeiten. Derzeit unterstützen wir 13 verschiedene Blockchains, darunter Bitcoin (BTC), Ethereum (ETH), Tron (TRX), Polygon (MATIC) und mehr.

Website: https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam