あらゆる金融ビジネスは資金を動かしますが、各取引に潜むリスクを真に理解している企業はごくわずかです。オンボーディング時にユーザーをスクリーニングしても、後からリスクの高い資金がプラットフォームを流れる可能性があります。ほとんどのコンプライアンス問題はここから始まります。リスクの高い単一の取引が、制裁、調査、口座凍結、さらにはパートナーの喪失につながる可能性があります。

KYT が存在する理由はまさにここにあります。Know Your Transaction は、取引リスクをリアルタイムで、コストのかかるコンプライアンス違反に発展するずっと前に、可視化、説明、管理するのに役立ちます。

KYT の意味

Know Your Transaction の略である KYT は、金融取引を監視、分析、評価して、疑わしい活動や金融犯罪リスクを検出するための体系的なプロセスです。

簡単に言えば、KYT は顧客が誰であるかを見るだけでなく、「お金が実際に行っていること」に焦点を当てます。

この定義は、従来の金融、現代のフィンテック、暗号通貨に広く適用されます。しかし、取引が超高速でグローバルに移動するブロックチェーンベースのシステムでは、特に重要になります。

KYT (Know Your Transaction) とは

Know Your Transaction は、現代のコンプライアンスとリスク管理の中心的かつ譲れない部分です。これは、疑わしい行動、違法な資金の流れ、または規制リスクを特定するために、取引を継続的に監視することを指します。

単純な一度限りのチェックとは異なり、KYT は継続的な取り組みです。取引が発生したときにそれを監視し、総額、頻度、関与する相手先、行動パターン、リスクエクスポージャーなどの複数のシグナルに基づいて評価します。

KYT vs 取引監視: 同じものですか?

KYT と 取引監視 という用語が一緒に使われるのをよく目にしますが、これらはまったく同じものではありません。

取引監視 は、取引を観察するあらゆるシステムを説明する広範な用語です。

一方、KYT はより具体的でリスクに焦点を当てています。取引データにコンテキストと解釈を追加します。

このように考えてみてください。

- 取引監視: どのような活動が発生しているかを示します。

- KYT: その活動がリスクがあるかどうか、そしてその理由を説明します。

最終的に、KYT は生の取引データを明確なコンプライアンス上の意思決定に変換するエンジンです。

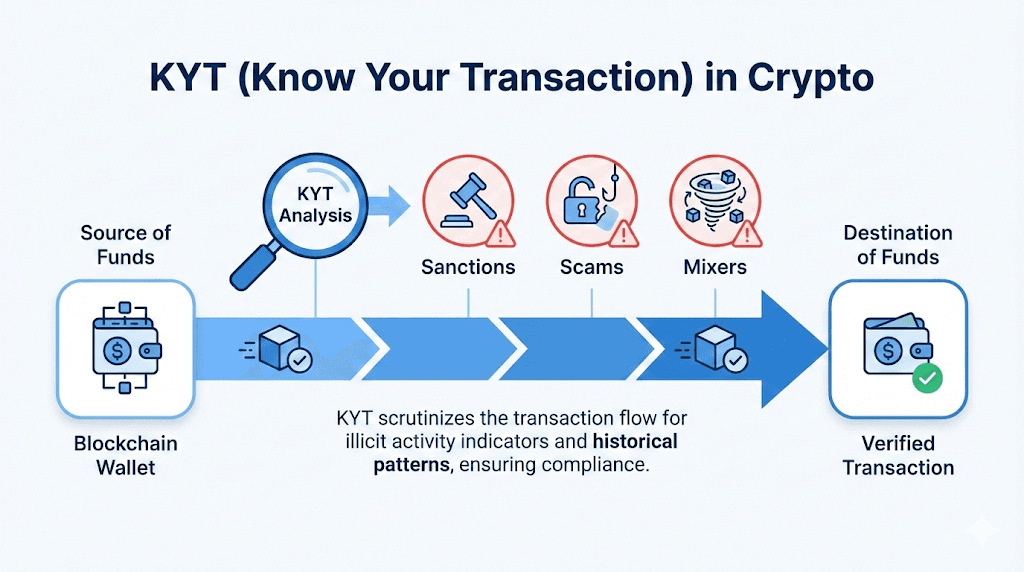

暗号通貨における KYT: ウォレットリスクから始まることが多い理由

暗号通貨の世界では、KYT は通常、ウォレットとアドレスの検査から始まります。オンチェーンには実際の名前や従来の銀行口座が記録されていないため、ユーザーの行動、リスクエクスポージャー、取引履歴からインテリジェントにリスクを推測する必要があります。だからこそ、暗号通貨における KYT は、資金の初期ソースを追跡し、最終的な宛先を追跡することに重点を置いています。また、ウォレットの過去のインタラクション履歴を慎重にレビューし、高リスクエンティティへのエクスポージャーがないかスキャンすることも含まれます。このウォレット中心のアプローチにより、KYT は仮想通貨取引所、デジタルウォレット、DeFi アプリ、NFT プラットフォーム、ブロックチェーン決済プロバイダーにとって不可欠なツールとなります。

なぜ KYT が重要で、誰が必要とするのか

KYT は単なる規制上のチェックボックスではありません。ビジネスを保護するための非常に実用的なツールです。KYT がこれほど重要であるのには、主に 3 つの理由があります。第一に、規制遵守のために、マネーロンダリング対策 (AML) およびテロ資金供与対策 (CTF) 規制 は、金融機関に取引を綿密に監視し、疑わしい活動を報告することを求めています。KYT は、これらの法的義務を確実に満たすための必要な構造を提供します。第二に、リスク防止のために、不正行為、マネーロンダリング、制裁リスクなどの問題は、ほとんど常に取引レベルで現れます。KYT は、これらのリスクがエスカレートする前に早期に捕捉するのに役立ちます。第三に、信頼と評判を構築します。パートナー、銀行、規制当局はすべて強力な取引管理を期待しており、弱い KYT は口座凍結、ライセンス失効、または永続的な評判の低下につながる可能性があります。

これらのリスクのため、KYT は非常に幅広いビジネスに関連しています。従来の銀行、金融機関、フィンテックスタートアップ、決済プラットフォームに必要です。デジタル資産分野では、仮想通貨取引所、カストディアン、ウォレットプロバイダーがそれに依存する必要があります。また、DeFi プロトコル、インフラ開発者、ステーブルコイン発行者、法定通貨オンランプサービスにとっても不可欠です。簡単に言えば、あなたの製品が資金を動かすのであれば、KYT はリスク防御の表面の一部でなければなりません。

KYT vs KYC vs KYB: 簡単な違い

これら 3 つのコンプライアンス概念は、異なる役割を果たします。

| 用語 | 意味 | 焦点 | いつ発生するか |

|---|---|---|---|

| KYC | 顧客確認 (Know Your Customer) | 個人の身元確認 | オンボーディング |

| KYB | 事業確認 (Know Your Business) | 会社の確認 | オンボーディング |

| KYT | 取引確認 (Know Your Transaction) | 取引行動の監視 | 継続的 |

例:

- KYC: 新規ユーザーの身元を確認します。

- KYT: ユーザーが運用を開始した後、疑わしい取引を検出します。

KYT の仕組み: ステップバイステップ

現代の KYT システムは、通常、構造化されたワークフローに従います。

ステップ 1: 取引シグナルを収集する

最初のステップは、取引シグナルとデータを収集することです。これには、取引額、頻度、資産タイプ、ブロックチェーンネットワーク、処理時間、速度、および送信者と受信者のアドレスの収集が含まれます。また、特定のプラットフォームに応じて関連するメタデータも取得します。仮想通貨では、これらのすべてのデータは、公開ブロックチェーンと専門の分析ツールから直接取得されます。

ステップ 2: 取引相手とエクスポージャーをスクリーニングする

2 番目のステップは、取引相手をスクリーニングし、エクスポージャーを測定することです。システムは、関与するウォレットまたはエンティティが、グローバル制裁リスト、既知の詐欺、不正行為、大規模なハッキング、またはエクスプロイトに関連付けられているかどうかを積極的に評価します。また、プライバシーミキサーの使用や、高リスク地域とのつながりがないかも確認します。

このステップは、次の重要な質問に答えます。

この取引は誰とやり取りしていますか?

ステップ 3: パターンを検出し、リスクスコアを割り当てる

3 番目のステップは、パターンを検出し、具体的なリスクスコアを割り当てることに焦点を当てます。KYT は単一の取引を孤立して見るだけではないため、より広範な行動パターンを積極的に探します。ルールベースの検出、ディープ行動分析、機械学習モデルの組み合わせを使用して、リスクスコアリングと階層化を処理します。ここでの主な目標は、明確なリスクレベルを割り当て、その特定のスコアの背後にある理由を慎重に説明することです。

ステップ 4: アラート、レビュー、レポート

最後のステップは、アラート、レビュー、レポートです。リスクスコアが許容しきい値を超えると、KYT システムは即座にアラートをトリガーします。コンプライアンスチームは、取引をレビューし、そのコンテキストを調査し、転送を許可、ブロック、またはエスカレートするかどうかを自信を持って決定できます。必要に応じて、規制レポートを提出することもできます。堅牢で適切に設計された KYT プロセスは、これらのすべてのステップの完全な監査証跡を自動的に維持します。

注意すべき主要な KYT レッドフラグ

効果的な KYT プログラムを実行するには、一般的なリスクシグナルを認識することが非常に重要です。コンプライアンスチームが注意すべき主要なレッドフラグがいくつかあります。これらには、法的な報告しきい値を回避するために取引を小額に分割するユーザー、またはマネートレイルを隠すために複数のウォレット間で資金を急速に移動させる行為が含まれます。制裁対象アドレス、ブラックリストに載っているアドレス、またはハッキングされた資金や盗まれた資金へのエクスポージャーとのやり取りは、非常に危険です。チームは、仮想通貨ミキサーまたはオプファスケーションサービスの利用、および取引量の突然の、説明のつかない急増もフラグを立てる必要があります。これらのシグナルが犯罪が発生したことを自動的に意味するわけではありませんが、即時の注意と調査が絶対に必要です。

KYT の課題と解決策

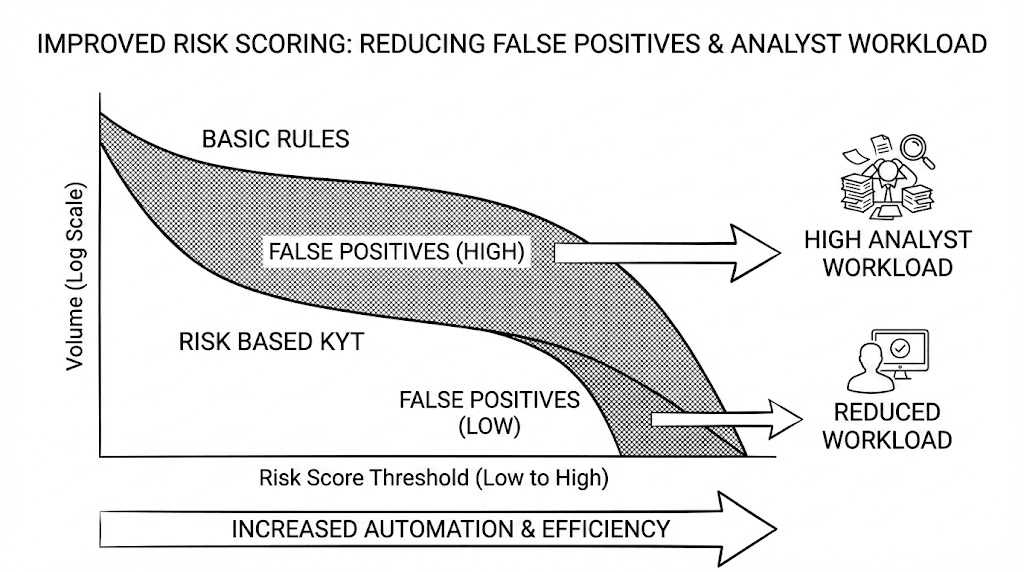

偽陽性 (False Positives)

厳格なルールは過剰なアラートを生成する可能性があります。

解決策: バイナリ ルールではなく、リスクベースのスコアリングとコンテキスト分析を使用します。

データカバレッジとクロスチェーンの複雑さ

仮想通貨資産は複数のチェーンを移動します。

解決策: 次のものをサポートするツールを採用します。

- マルチチェーン分析

- 包括的なラベリングデータベース

オペレーション上のボトルネック

手動レビュープロセスは遅く、コストがかかります。

解決策:

- 自動化

- リスク階層化

- 構造化されたケース管理

KYT ツールの選択で確認すべきこと

市場に出回っているすべての KYT ツールが同じように作られているわけではないため、適切なツールを選択することが不可欠です。最新のソリューションは、広範なブロックチェーンと資産カバレッジ、およびリアルタイムの取引スクリーニングを提供する必要があります。さらに、単なる神秘的な数値スコアではなく、説明しやすいリスク指標と設定可能なリスクしきい値を提供する必要があります。ツールに組み込みのケース管理、詳細な監査ログ、スムーズな統合のための API アクセス、および必要な規制レポートの生成をサポートする機能が含まれていることを確認してください。何よりも、KYT ツールは、単に無数のアラートを生成するだけでなく、自信を持って意思決定を行うのに役立つものでなければなりません。

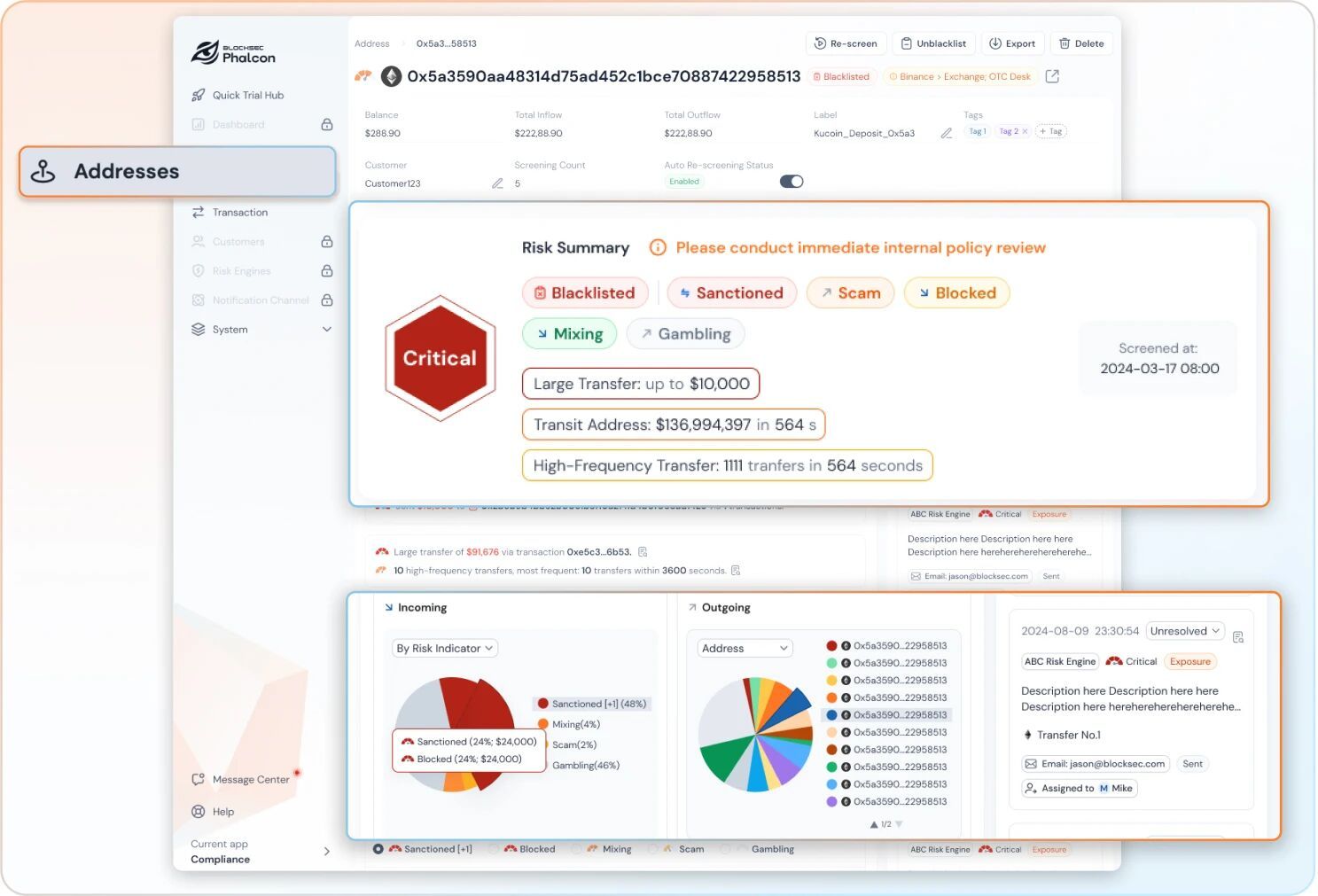

Phalcon Compliance の位置づけ

Phalcon Compliance は、スピードと明瞭さが重要な仮想通貨環境向けに設計されています。

ウォレットと取引をリアルタイムでスクリーニングし、取引がリスクを負う理由を理解し、監査可能なコンプライアンスワークフローを構築するのに役立ちます。

Phalcon Compliance は、単一のリスクスコアに依存するのではなく、エクスポージャーパス、行動指標、履歴パターンなどの詳細なリスクコンテキストを提供します。これにより、チームは取引を許可、レビュー、または制限するかどうかを自信を持って決定できます。

KYT ベストプラクティスの簡単なチェックリスト

KYT プロセスを設計または改善する際には、いくつかのベストプラクティスを念頭に置くことで、順調に進むことができます。常にプラットフォームの明確なリスクポリシーと論理的なしきい値を定義してください。ユーザーと取引を特定のレベルのリスクティアでセグメント化することを強くお勧めします。プログラムは、自動化されたルール、インテリジェントなスコアリング、および慎重な人間のレビューを調和させて組み合わせる必要があります。常に、すべての意思決定の完全で透明な監査証跡を維持してください。さらに、新しい脅威に先んじるために、モデルとルールを定期的に調整し、デポジットや引き出しなどの主要な資金の流れについて KYT カバレッジを定期的にテストすることを忘れないでください。優れた KYT は反復的なプロセスであり、時間の経過とともにリスクに対する自身の理解が深まるにつれて自然に改善されます。

結論

KYT は、資金を動かすビジネスにとって、もはやオプションではありません。KYT の定義を理解することは、より安全でコンプライアンスに準拠した取引フローを構築するための第一歩です。

取引を継続的に監視し、リスクシグナルをコンテキストで解釈することにより、KYT はプラットフォーム、ユーザー、および評判を保護するのに役立ちます。

仮想通貨またはフィンテック分野で事業を行っており、取引リスクの可視性を高める必要がある場合は、Phalcon Compliance のような最新の KYT ソリューションが、受動的なアラートから自信を持った意思決定へと移行するのに役立ちます。

セキュリティ専門家によるデモを予約して、Phalcon がコンプライアンスワークフローをどのように自動化できるかをご覧ください。

FAQ: KYT の定義と一般的な質問

KYT は何の略ですか?

KYT は Know Your Transaction の略です。金融犯罪リスクを検出するために、取引を監視および分析することを指します。

KYT は法的に義務付けられていますか?

はい。多くの法域では、KYT は明示的に言及されていない場合でも、AML および CTF の義務の下で事実上義務付けられています。

仮想通貨における KYT はどのように異なりますか?

仮想通貨の KYT は、個人の身元ではなく、ウォレットの行動、オンチェーンエクスポージャー、および取引パターンにより重点を置いています。

KYT にはどのようなデータが必要ですか?

典型的なデータには、取引の詳細、取引相手の情報、行動パターン、および外部リスクインテリジェンスが含まれます。

KYT で偽陽性を減らすにはどうすればよいですか?

静的なルールだけでなく、リスクベースのスコアリング、コンテキスト分析、およびフィードバック ループを使用することによって。