Jedes Finanzunternehmen bewegt Geld, aber nur sehr wenige verstehen wirklich das Risiko, das in jeder Transaktion verborgen ist. Sie können Benutzer beim Onboarding überprüfen, aber risikoreiche Gelder können später immer noch über Ihre Plattform fließen. Dort beginnen die meisten Compliance-Probleme. Eine einzige Hochrisikotransaktion kann Sie Sanktionen, Ermittlungen, eingefrorenen Konten oder sogar verlorenen Partnern aussetzen.

Genau deshalb gibt es KYT. Know Your Transaction hilft Ihnen, Transaktionsrisiken in Echtzeit zu erkennen, zu erklären und zu managen, lange bevor sie zu einem kostspieligen Compliance-Versagen führen.

Die Bedeutung von KYT

KYT, was für Know Your Transaction steht, ist der systematische Prozess der Überwachung, Analyse und Bewertung von Finanztransaktionen zur Erkennung verdächtiger Aktivitäten und Risiken im Zusammenhang mit Finanzkriminalität.

Einfach ausgedrückt: KYT konzentriert sich darauf, was das Geld tatsächlich tut, anstatt nur zu sehen, wer der Kunde ist.

Diese Definition gilt weitgehend für das traditionelle Finanzwesen, moderne Fintech-Unternehmen und Kryptowährungen. Insbesondere in Blockchain-basierten Systemen, in denen Transaktionen mit Lichtgeschwindigkeit global erfolgen, ist sie jedoch von entscheidender Bedeutung.

Was ist KYT (Know Your Transaction)?

Know Your Transaction ist ein zentraler, nicht verhandelbarer Bestandteil des modernen Compliance- und Risikomanagements. Er bezieht sich auf die kontinuierliche Überwachung von Transaktionen zur Identifizierung verdächtigen Verhaltens, illegaler Geldflüsse oder regulatorischer Risiken.

Im Gegensatz zu einfachen einmaligen Prüfungen ist KYT eine kontinuierliche Anstrengung. Es betrachtet Transaktionen, während sie stattfinden, und bewertet sie anhand mehrerer Signale, wie z. B. des Gesamtbetrags, der Häufigkeit, der beteiligten Gegenparteien, der Verhaltensmuster und des Risikopotenzials.

KYT vs. Transaktionsüberwachung: Sind sie dasselbe?

Sie werden die Begriffe KYT und Transaktionsüberwachung oft zusammen sehen, aber sie sind nicht exakt dasselbe.

Transaktionsüberwachung ist ein weiter Begriff, der jedes System beschreibt, das Transaktionen beobachtet.

KYT hingegen ist spezifischer und risikofokussierter. Es fügt Transaktionsdaten Kontext und Interpretation hinzu.

Stellen Sie es sich so vor:

- Transaktionsüberwachung: Zeigt, welche Aktivitäten stattfinden

- KYT: Erklärt, ob diese Aktivität riskant ist und warum

Letztendlich ist KYT die treibende Kraft, die rohe Transaktionsdaten in klare Compliance-Entscheidungen umwandelt.

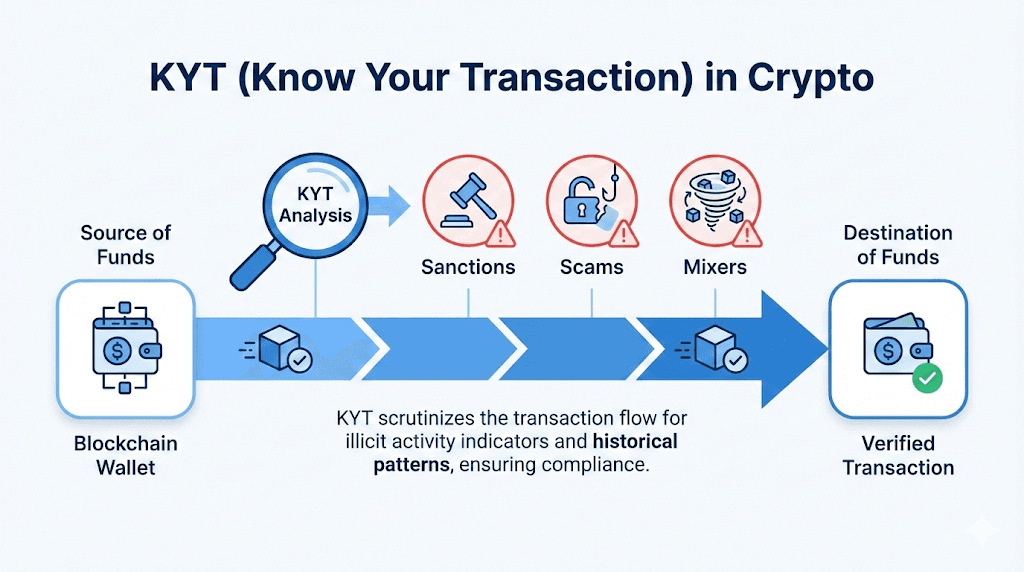

KYT in Krypto: Warum es oft mit Wallet-Risiko beginnt

In der Welt der Kryptowährungen beginnt KYT in der Regel mit der Untersuchung von Wallets und Adressen. Da auf der Kette keine echten Namen oder traditionellen Bankkonten erfasst werden, muss das Risiko intelligent aus dem Verhalten eines Benutzers, seinem Risikopotenzial und seiner Transaktionshistorie abgeleitet werden. Deshalb konzentriert sich KYT in Krypto stark auf die Rückverfolgung der ursprünglichen Geldquelle und die Verfolgung ihres endgültigen Ziels. Es beinhaltet auch eine sorgfältige Überprüfung der früheren Interaktionshistorie eines Wallets und das Scannen nach jeglichem Kontakt mit Hochrisiko-Entitäten. Dieser Wallet-zentrierte Ansatz macht KYT zu einem absolut unverzichtbaren Werkzeug für Krypto-Börsen, digitale Wallets, DeFi-Apps, NFT-Plattformen und Blockchain-Zahlungsanbieter.

Warum KYT wichtig ist und wer es braucht

KYT ist nicht nur eine regulatorische Checkbox; es ist ein äußerst praktisches Werkzeug zum Schutz Ihres Unternehmens. Es gibt drei Hauptgründe, warum KYT so wichtig ist. Erstens erfordern Geldwäschebekämpfungs- (AML) und Terrorismusfinanzierungsbekämpfungs- (CTF) Vorschriften für die Einhaltung von Vorschriften, dass Finanzinstitute Transaktionen genau überwachen und verdächtige Aktivitäten melden. KYT bietet die notwendige Struktur, um diese gesetzlichen Verpflichtungen zuverlässig zu erfüllen. Zweitens erscheinen bei der Risikoprävention Probleme wie Betrug, Geldwäsche und Sanktionsrisiken fast immer auf Transaktionsebene. KYT hilft Ihnen, diese Risiken frühzeitig zu erkennen, bevor sie eskalieren. Drittens schafft es Vertrauen und Reputation. Partner, Banken und Aufsichtsbehörden erwarten starke Transaktionskontrollen, und ein schwaches KYT kann leicht zu eingefrorenen Konten, entzogenen Lizenzen oder dauerhaften Reputationsschäden führen.

Aufgrund dieser Risiken ist KYT für eine riesige Bandbreite von Unternehmen relevant. Es ist erforderlich für traditionelle Banken, Finanzinstitute, Fintech-Startups und Zahlungsplattformen. Im Bereich digitaler Vermögenswerte müssen sich Krypto-Börsen, Verwahrstellen und Wallet-Anbieter darauf verlassen. Es ist auch wichtig für DeFi-Protokolle, Infrastrukturentwickler, Stablecoin-Emittenten und Fiat-On-Ramp-Dienste. Einfach ausgedrückt: Wenn Ihr Produkt Geld bewegt, muss KYT Teil Ihrer Risikoverteidigungsstrategie sein.

KYT vs. KYC vs. KYB: Die einfachen Unterschiede

Diese drei Compliance-Konzepte erfüllen unterschiedliche Rollen.

| Begriff | Bedeutung | Fokus | Wann es stattfindet |

|---|---|---|---|

| KYC | Know Your Customer | Identitätsprüfung von Einzelpersonen | Onboarding |

| KYB | Know Your Business | Prüfung von Unternehmen | Onboarding |

| KYT | Know Your Transaction | Überwachung des Transaktionsverhaltens | Kontinuierlich |

Beispiel:

- KYC: Bestätigt die Identität eines neuen Benutzers

- KYT: Erkennt verdächtige Transaktionen, nachdem der Benutzer mit der Nutzung begonnen hat

Wie KYT funktioniert: Schritt für Schritt

Ein modernes KYT-System folgt typischerweise einem strukturierten Workflow.

Schritt 1: Erfassung von Transaktionssignalen

Der allererste Schritt ist die Erfassung von Transaktionssignalen und Daten. Dazu gehören die Erfassung des Transaktionsbetrags, der Häufigkeit, des Asset-Typs, des Blockchain-Netzwerks, der Verarbeitungszeit, der Geschwindigkeit sowie der Sender- und Empfängeradressen. Je nach spezifischer Plattform werden auch zugehörige Metadaten gesammelt. In Krypto stammen all diese Daten direkt von der öffentlichen Blockchain und spezialisierten Analysewerkzeugen.

Schritt 2: Überprüfung von Gegenparteien und Risikopotenzial

Der zweite Schritt ist die Überprüfung von Gegenparteien und die Messung des Risikopotenzials. Das System bewertet aktiv, ob die beteiligten Wallets oder Entitäten mit globalen Sanktionslisten, bekannten Betrügereien, Betrugsfällen, großen Hacks oder Exploits in Verbindung stehen. Es prüft auch die Nutzung von Privacy Mixern und jegliche Verbindungen zu Hochrisikostandorten.

Dieser Schritt beantwortet die entscheidende Frage:

Mit wem interagiert diese Transaktion?

Schritt 3: Erkennung von Mustern und Zuweisung eines Risikoscores

Der dritte Schritt konzentriert sich auf die Erkennung von Mustern und die Zuweisung eines konkreten Risikoscores. Da KYT nicht nur einzelne Transaktionen isoliert betrachtet, werden aktiv nach breiteren Verhaltensmustern gesucht. Es wird eine Mischung aus regelbasierten Erkennungsmechanismen, tiefgehender Verhaltensanalyse und maschinellen Lernmodellen verwendet, um die Risikobewertung und -stufung zu handhaben. Das Hauptziel hierbei ist es, ein klares Risikoniveau zuzuweisen und die Gründe für diesen spezifischen Score sorgfältig zu erläutern.

Schritt 4: Benachrichtigung, Überprüfung und Meldung

Der letzte Schritt ist die Benachrichtigung, Überprüfung und Meldung. Wenn der Risikoscore einen akzeptablen Schwellenwert überschreitet, löst das KYT-System sofort Benachrichtigungen aus. Compliance-Teams können die Transaktion dann überprüfen, ihren Kontext untersuchen und zuversichtlich entscheiden, ob sie die Überweisung zulassen, blockieren oder eskalieren. Bei Bedarf können sie auch Meldungen an die Aufsichtsbehörden erstatten. Ein starker, gut konzipierter KYT-Prozess führt automatisch eine vollständige Audit-Trail aller dieser Schritte.

Wichtige KYT-Warnsignale, auf die Sie achten sollten

Der Betrieb eines effektiven KYT-Programms hängt stark von der Erkennung gängiger Risikosignale ab. Es gibt mehrere wichtige Warnsignale, auf die Compliance-Teams achten müssen. Dazu gehören Benutzer, die Transaktionen in kleinere Beträge aufteilen, um gesetzliche Meldeschwellen zu umgehen, oder die schnelle Bewegung von Geldern über mehrere Wallets, um eine Geldspur zu verbergen. Jede Interaktion mit sanktionierten Adressen, gesperrten Adressen oder die Exposition gegenüber gehackten und gestohlenen Geldern ist äußerst gefährlich. Teams müssen auch die Nutzung von Kryptowährungsmixern oder Verschleierungsdiensten sowie plötzliche, unerklärliche Spitzen im Transaktionsvolumen kennzeichnen. Schließlich sollten neue Wallets, die ungewöhnlich hochvaluative Aktivitäten aufweisen, und Muster des Missbrauchs von Cross-Chain-Brücken sofortige Überprüfungen auslösen. Obwohl diese Signale nicht automatisch bedeuten, dass ein Verbrechen stattgefunden hat, erfordern sie unbedingt sofortige Aufmerksamkeit und Untersuchung.

KYT-Herausforderungen und deren Lösungen

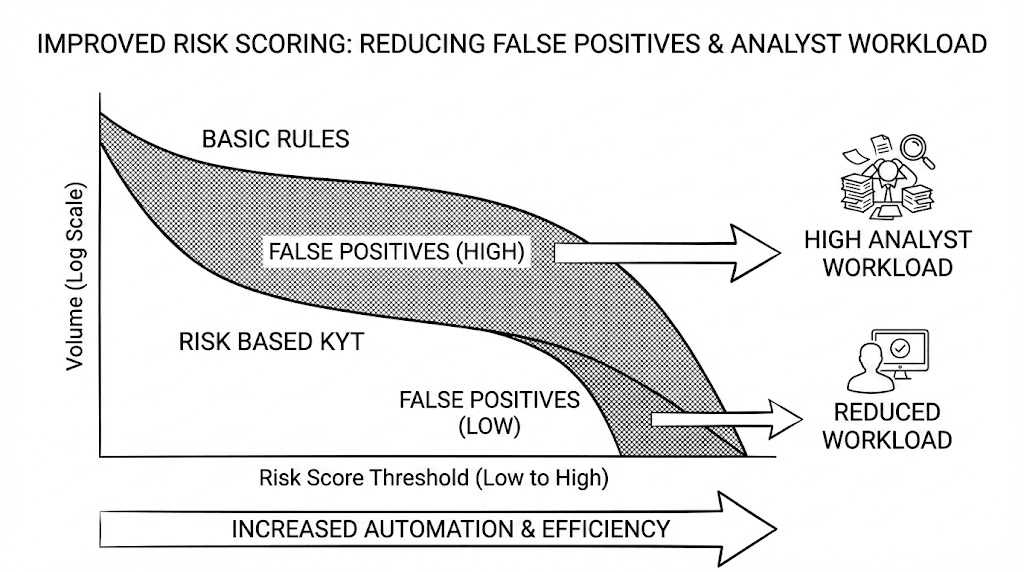

Fehlalarme

Strikte Regeln können übermäßige Benachrichtigungen generieren.

Lösung: Verwenden Sie risikobasierte Bewertungen und kontextbezogene Analysen anstelle von binären Regeln.

Datenabdeckung und Cross-Chain-Komplexität

Krypto-Assets bewegen sich über mehrere Ketten.

Lösung: Verwenden Sie Tools, die Folgendes unterstützen:

- Multi-Chain-Analysen

- Umfassende Kennzeichnungsdatenbanken

Betriebliche Engpässe

Manuelle Überprüfungsprozesse sind langsam und teuer.

Lösung:

- Automatisierung

- Risikostufung

- Strukturierte Fallverwaltung

Worauf Sie bei einem KYT-Tool achten sollten

Nicht alle KYT-Tools auf dem Markt sind gleich, daher ist die Wahl des richtigen entscheidend. Eine moderne Lösung muss eine breite Abdeckung von Blockchains und Assets sowie eine Echtzeit-Transaktionsprüfung bieten. Darüber hinaus muss sie leicht erklärbare Risikofaktoren – nicht nur eine mysteriöse Zahlenbewertung – neben konfigurierbaren Risikoschwellenwerten liefern. Stellen Sie sicher, dass das Tool eine integrierte Fallverwaltung, detaillierte Audit-Logs, API-Zugang für eine reibungslose Integration und starke Unterstützung für die Erstellung der erforderlichen regulatorischen Meldungen enthält. Vor allem sollte Ihr KYT-Tool Ihnen tatsächlich helfen, vertrauensvolle Entscheidungen zu treffen, anstatt nur endlose Benachrichtigungen zu generieren.

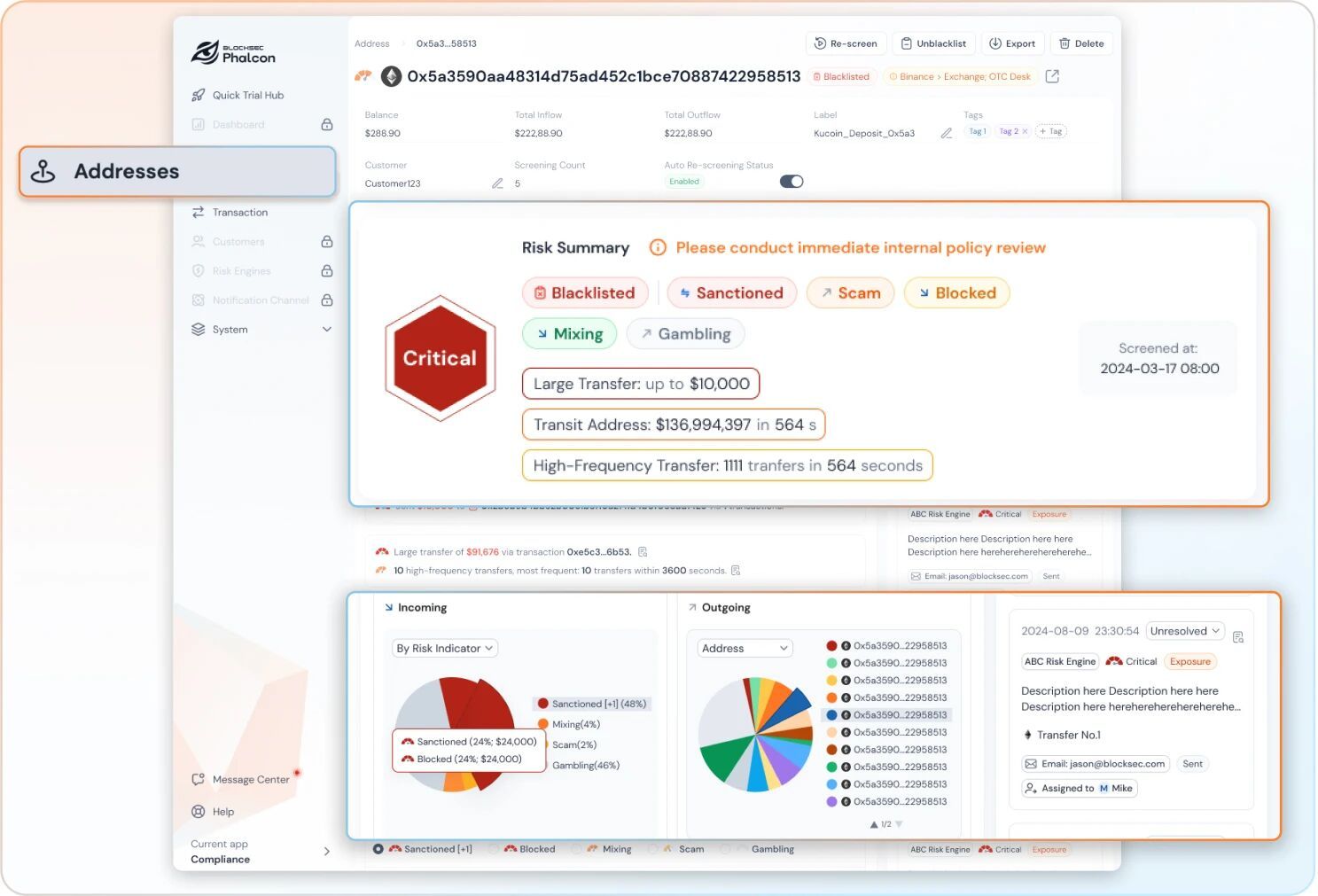

Wo Phalcon Compliance passt

Phalcon Compliance wurde für Krypto-Umgebungen entwickelt, in denen Geschwindigkeit und Klarheit wichtig sind.

Es hilft Teams, Wallets und Transaktionen in Echtzeit zu überprüfen, zu verstehen, warum eine Transaktion riskant ist, und einen auditierbaren Compliance-Workflow aufzubauen.

Anstatt sich auf einen einzelnen Risikoscore zu verlassen, bietet Phalcon Compliance detaillierte Risikokontexte wie Expositionspfade, Verhaltensindikatoren und historische Muster. Dies ermöglicht es Teams, zuversichtlich zu entscheiden, ob sie eine Transaktion zulassen, überprüfen oder einschränken wollen.

Eine kurze Checkliste mit Best Practices für KYT

Wenn Sie Ihren KYT-Prozess entwerfen oder verbessern, wird es Ihnen helfen, auf Kurs zu bleiben, wenn Sie einige Best Practices im Auge behalten. Definieren Sie immer klare Risikopolitiken und logische Schwellenwerte für Ihre Plattform. Es wird dringend empfohlen, Ihre Benutzer und Transaktionen nach ihren spezifischen Risikostufen zu segmentieren. Ihr Programm sollte automatisierte Regeln, intelligente Bewertungen und sorgfältige menschliche Überprüfung harmonisch kombinieren. Behalten Sie immer vollständige, transparente Audit-Trails für alle Ihre Entscheidungen. Denken Sie außerdem daran, Ihre Modelle und Regeln regelmäßig zu optimieren, um neuen Bedrohungen einen Schritt voraus zu sein, und testen Sie regelmäßig Ihre KYT-Abdeckung für wichtige Geldflüsse, wie z. B. Ein- und Auszahlungen. Gutes KYT ist ein iterativer Prozess; es verbessert sich auf natürliche Weise, wenn sich Ihr eigenes Risikoverständnis im Laufe der Zeit verbessert.

Fazit

KYT ist für Unternehmen, die Geld bewegen, keine Option mehr. Das Verständnis der KYT-Definition ist der erste Schritt zum Aufbau eines sichereren und konformereren Transaktionsflusses.

Durch kontinuierliche Überwachung von Transaktionen und Interpretation von Risikosignalen im Kontext hilft KYT Ihnen, Ihre Plattform, Ihre Benutzer und Ihren Ruf zu schützen.

Wenn Sie im Krypto- oder Fintech-Bereich tätig sind und mehr Einblick in Transaktionsrisiken benötigen, kann eine moderne KYT-Lösung wie Phalcon Compliance Ihnen helfen, von reaktiven Benachrichtigungen zu zuversichtlichen Entscheidungen überzugehen.

Buchen Sie eine Demo mit unseren Sicherheitsexperten, um zu sehen, wie Phalcon Ihren Compliance-Workflow automatisieren kann.

FAQ: KYT-Definition und häufige Fragen

Wofür steht KYT?

KYT steht für Know Your Transaction. Es bezieht sich auf die Überwachung und Analyse von Transaktionen zur Erkennung von Risiken im Zusammenhang mit Finanzkriminalität.

Ist KYT gesetzlich vorgeschrieben?

Ja. In vielen Gerichtsbarkeiten ist KYT effektiv unter den AML- und CTF-Verpflichtungen vorgeschrieben, auch wenn es nicht immer explizit genannt wird.

Wie unterscheidet sich KYT in Krypto?

Krypto-KYT konzentriert sich stärker auf das Verhalten von Wallets, die On-Chain-Exposition und Transaktionsmuster als auf die persönliche Identität.

Welche Daten werden für KYT benötigt?

Typische Daten umfassen Transaktionsdetails, Informationen zu Gegenparteien, Verhaltensmuster und externe Risikoinformationen.

Wie reduziert man Fehlalarme bei KYT?

Durch die Verwendung von risikobasierter Bewertung, kontextbezogener Analyse und Feedbackschleifen anstelle von statischen Regeln allein.