引言

MetaSleuth 是一个专门为加密货币追踪和调查设计的平台,用户需要利用链上工具进行 DYOR(自行研究)。它提供了多种功能,如资金追踪、资金流可视化、实时交易监控以及保存和分享分析结果的能力。MetaSleuth 帮助用户监控市场动态,追踪非法活动中的资金流,并支持用户进行独立研究以避免诈骗。MetaSleuth 支持 20 多个区块链,被社区广泛用于各种调查目的。

在本篇博客中,我们将演示如何使用 MetaSleuth 追踪 Solana 上的“智能资金”。

使用 MetaSleuth 追踪 Solana 上的智能资金:案例研究

让我们来看看 Solana 地址 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga 的活动。该地址投资了 640 美元购买了约 260 万枚 $DJCAT 代币。值得注意的是,所有这些代币都在一天之内售罄,该地址从交易中赚取了约 7470 美元。这种快速的周转带来了惊人的 1067% 的投资回报率。这样的例子凸显了智能资金流动的潜力,并强调了像 MetaSleuth 这样的工具在追踪 Solana 生态系统内这些投资策略的重要性。

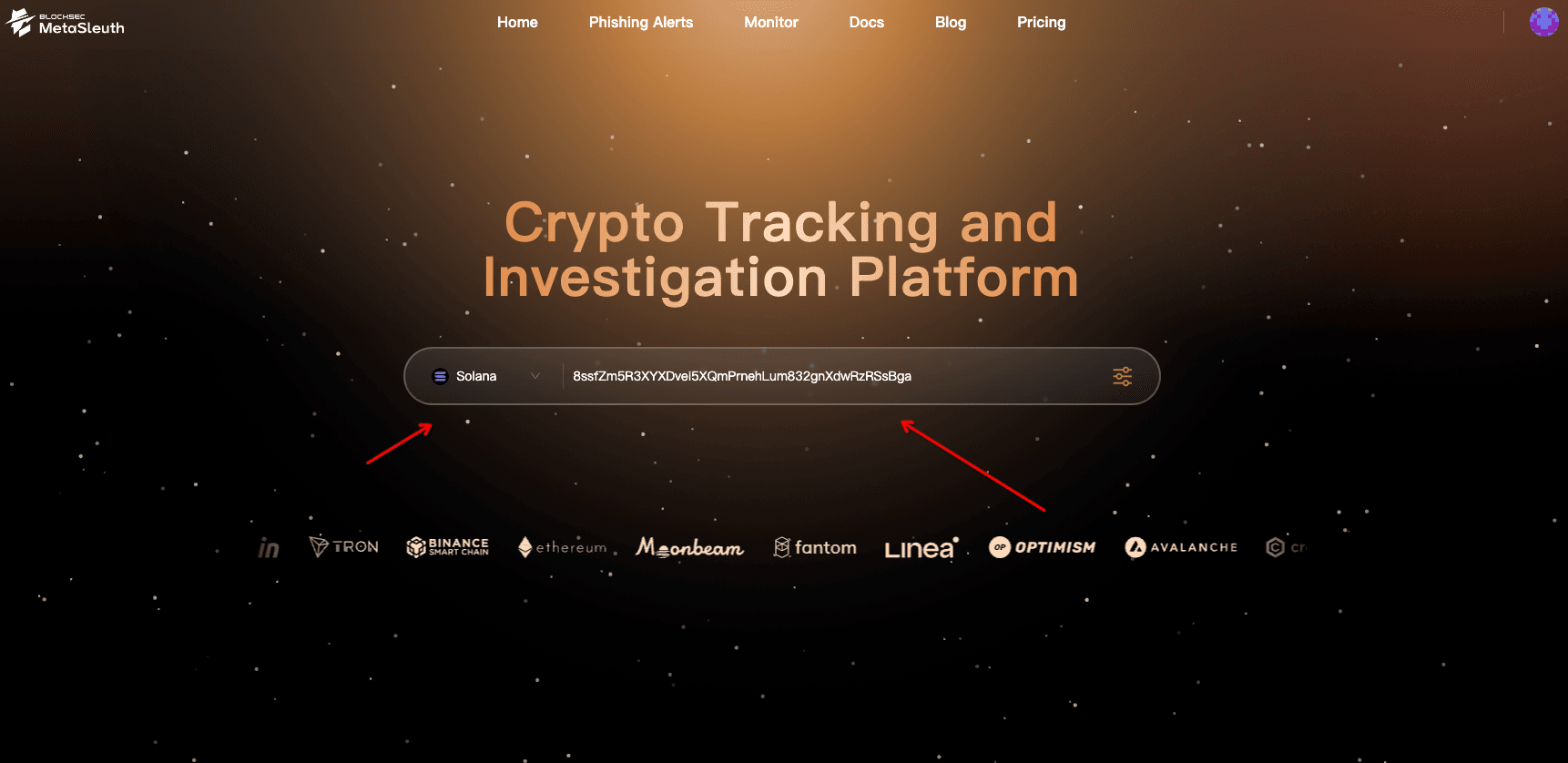

首先,找到搜索栏左侧的下拉菜单,从列表中选择“Solana”,然后输入地址 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga。

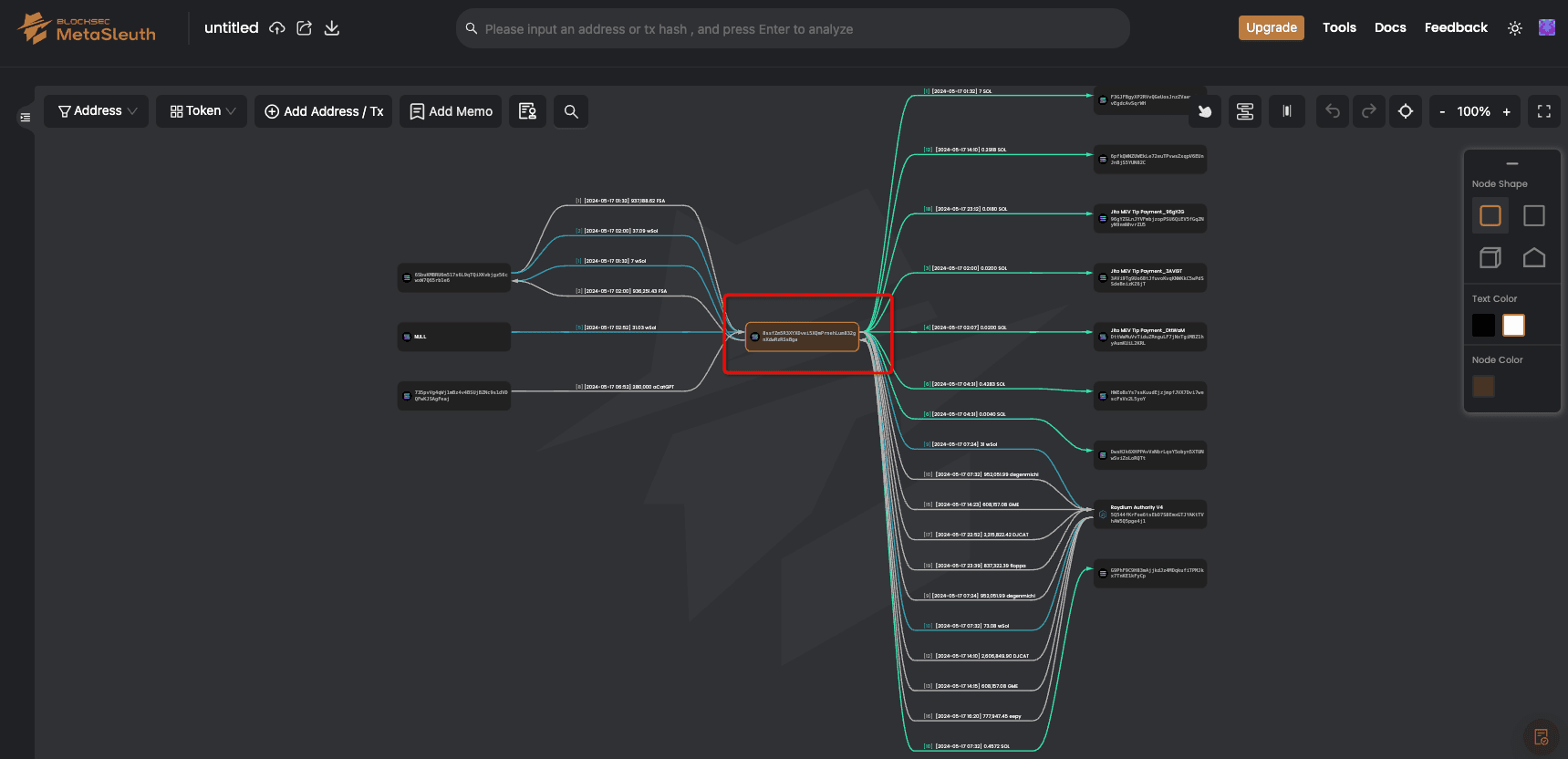

MetaSleuth 会自动生成与该地址相关的资金流。每个节点代表一个地址,节点之间的边表示聚合的代币转账。即使两个节点之间有多个针对同一代币的交易,也只显示一条边。

MetaSleuth 会自动生成与该地址相关的资金流。每个节点代表一个地址,节点之间的边表示聚合的代币转账。即使两个节点之间有多个针对同一代币的交易,也只显示一条边。

您也可以通过点击左角的“Token”过滤器来搜索特定代币,以排除不相关的代币,例如 aCatGPT、eepy、FSA、GME 等。

您也可以通过点击左角的“Token”过滤器来搜索特定代币,以排除不相关的代币,例如 aCatGPT、eepy、FSA、GME 等。

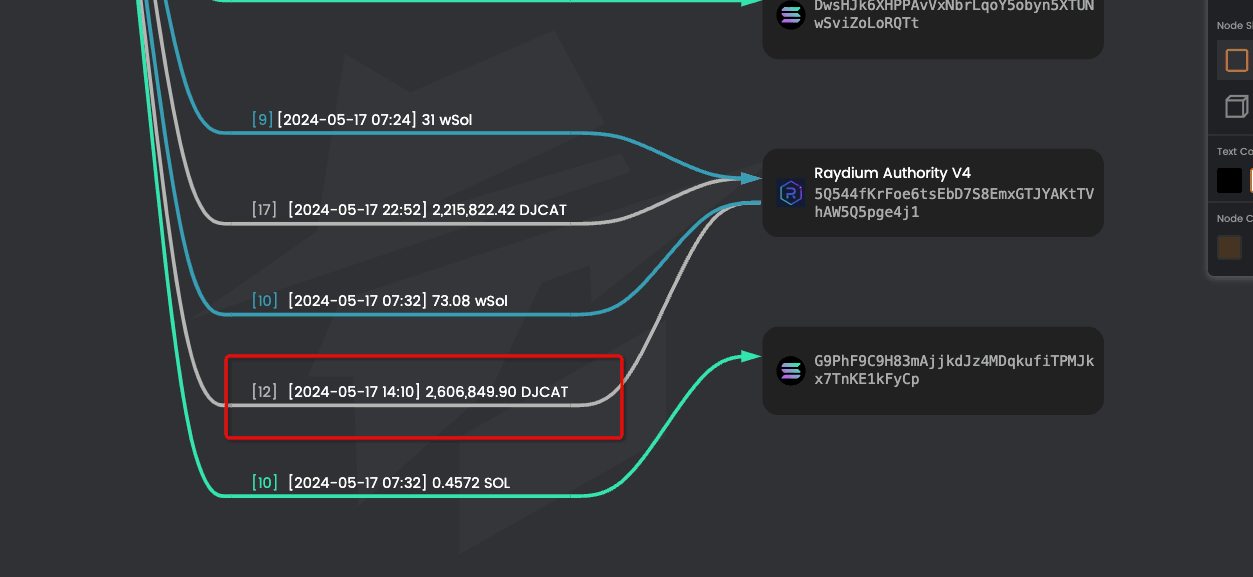

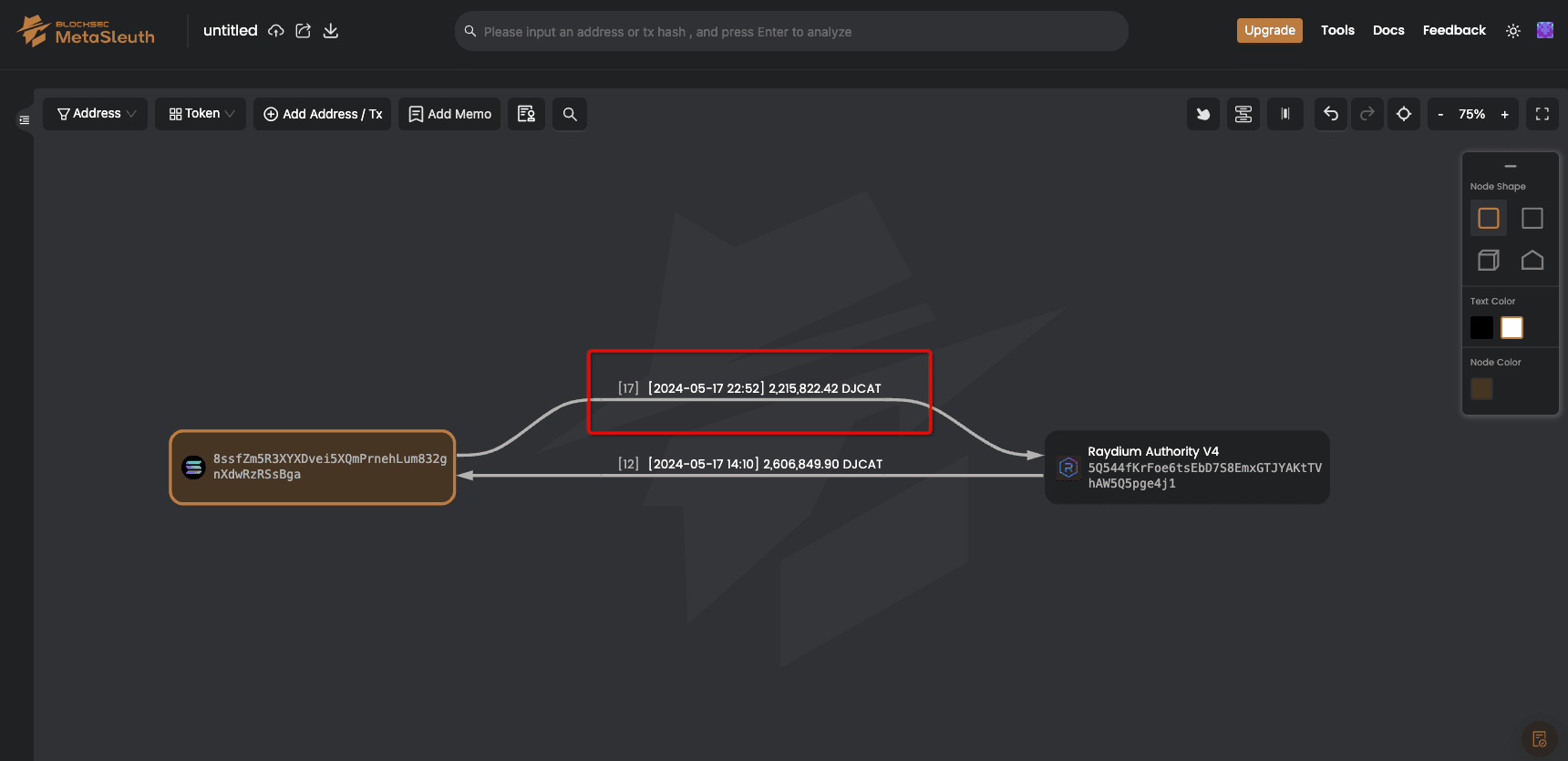

我们可以看到 Raydium 中的一个代币兑换,2,606,849.90 枚 DJCAT 于 [2024-05-17 14:10] 从 Raydium 流出到 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga。

我们可以看到 Raydium 中的一个代币兑换,2,606,849.90 枚 DJCAT 于 [2024-05-17 14:10] 从 Raydium 流出到 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga。

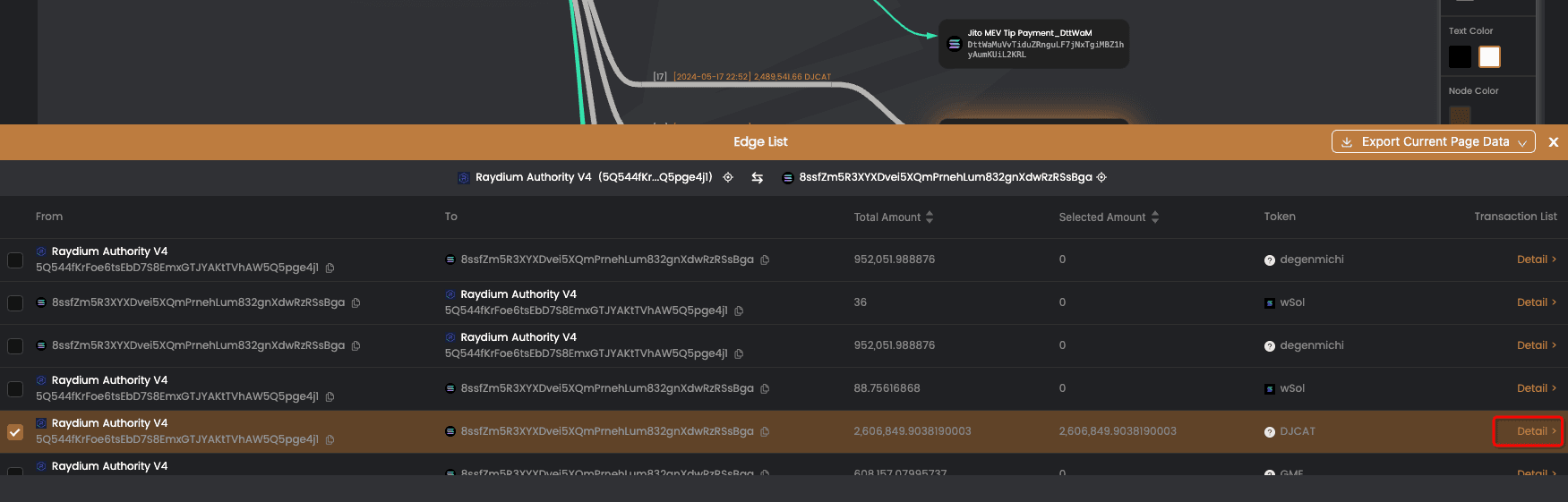

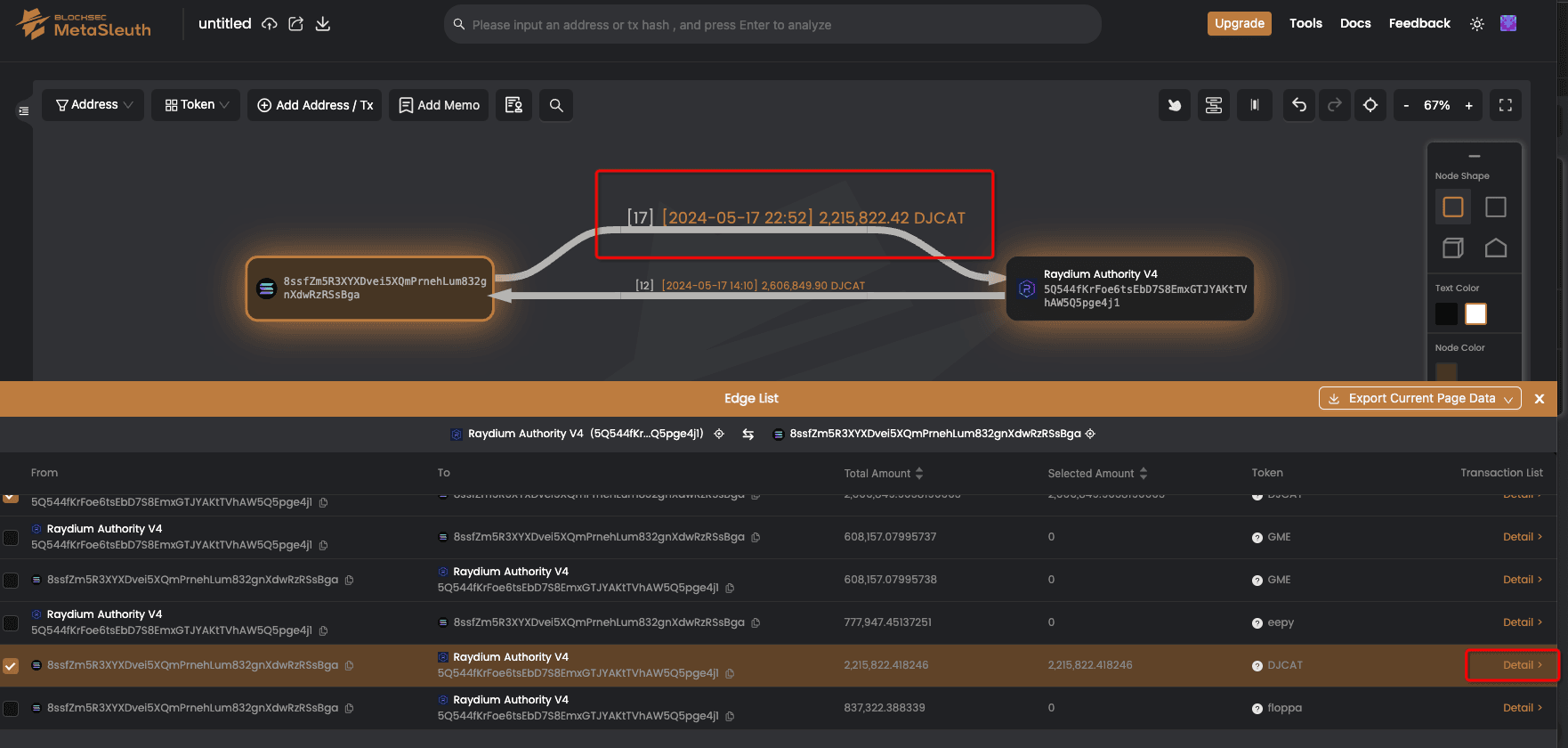

如前所述,边表示聚合的代币转账。我们可以点击边来查看更详细的信息。

如前所述,边表示聚合的代币转账。我们可以点击边来查看更详细的信息。

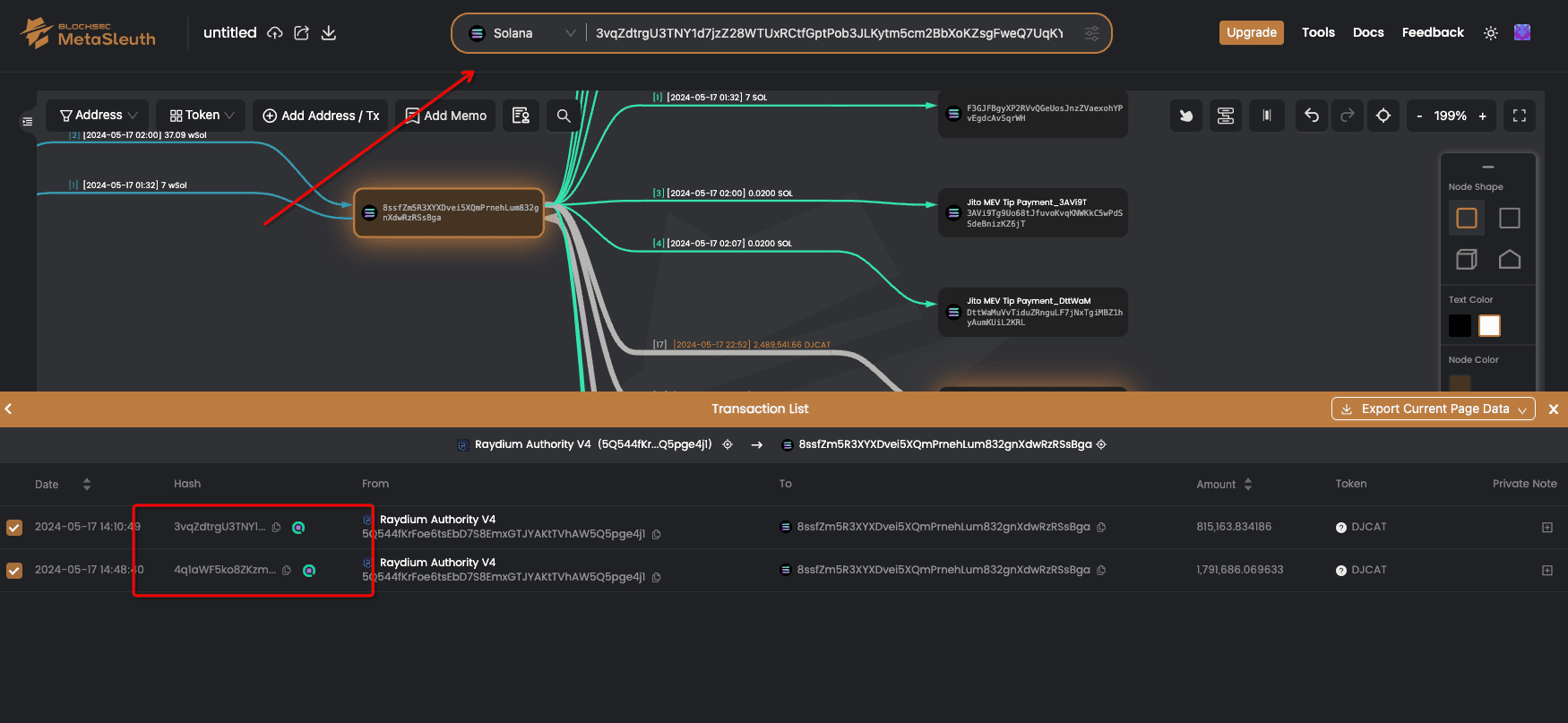

我们需要知道用户购买这些 DJCAT 代币的成本。点击交易,会弹出一个包含交易详情的窗口。然后,点击“details”查看完整的交易明细。

我们需要知道用户购买这些 DJCAT 代币的成本。点击交易,会弹出一个包含交易详情的窗口。然后,点击“details”查看完整的交易明细。

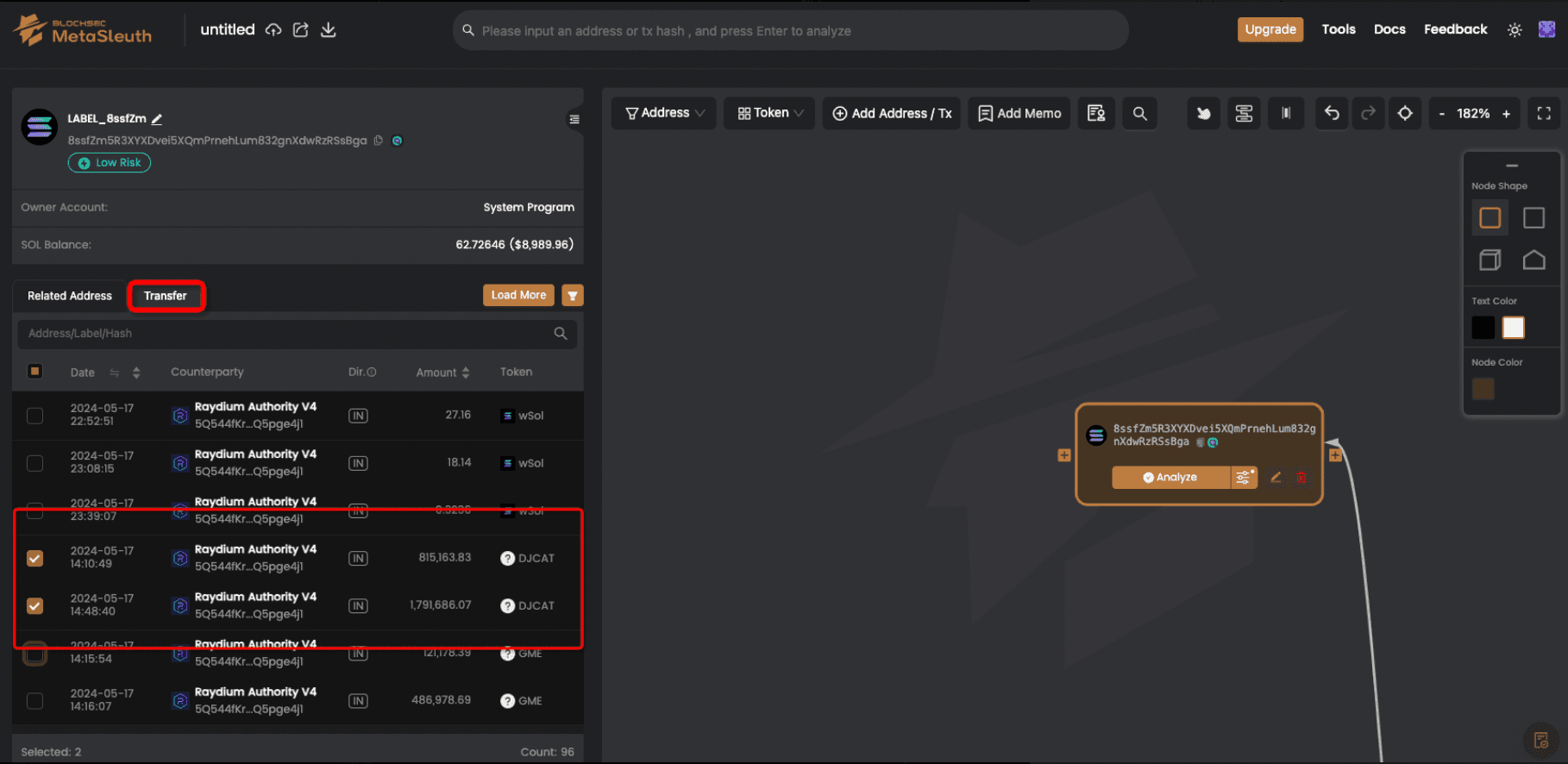

在交易列表中,我们可以看到两笔交易,其中 815,163.83 枚 DJCAT 和 1,791,686.07 枚 DJCAT 从 Raydium 发送到 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga。交易哈希如下:

3vqZdtrgU3TNY1d7jzZ28WTUxRCtfGptPob3JLKytm5cm2BbXoKZsgFweQ7UqKYVGDKDAoMa8rYSu7FwQYznjBFy

4q1aWF5ko8ZKzmpDGyRmdZkJY1uNBgaM2gN64RptJjqQmnvjTaucRcimEpNfeEzxCBcszcmowW96ZCFCPrpqMPvj

在交易列表中,我们可以看到两笔交易,其中 815,163.83 枚 DJCAT 和 1,791,686.07 枚 DJCAT 从 Raydium 发送到 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga。交易哈希如下:

3vqZdtrgU3TNY1d7jzZ28WTUxRCtfGptPob3JLKytm5cm2BbXoKZsgFweQ7UqKYVGDKDAoMa8rYSu7FwQYznjBFy

4q1aWF5ko8ZKzmpDGyRmdZkJY1uNBgaM2gN64RptJjqQmnvjTaucRcimEpNfeEzxCBcszcmowW96ZCFCPrpqMPvj

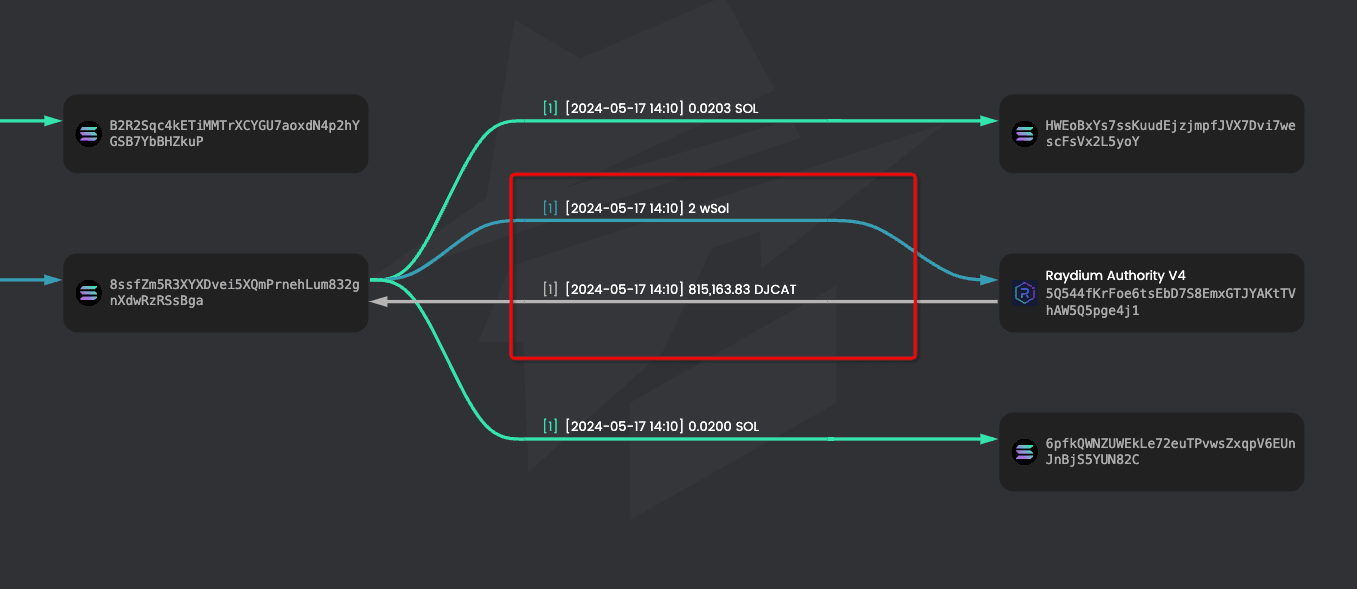

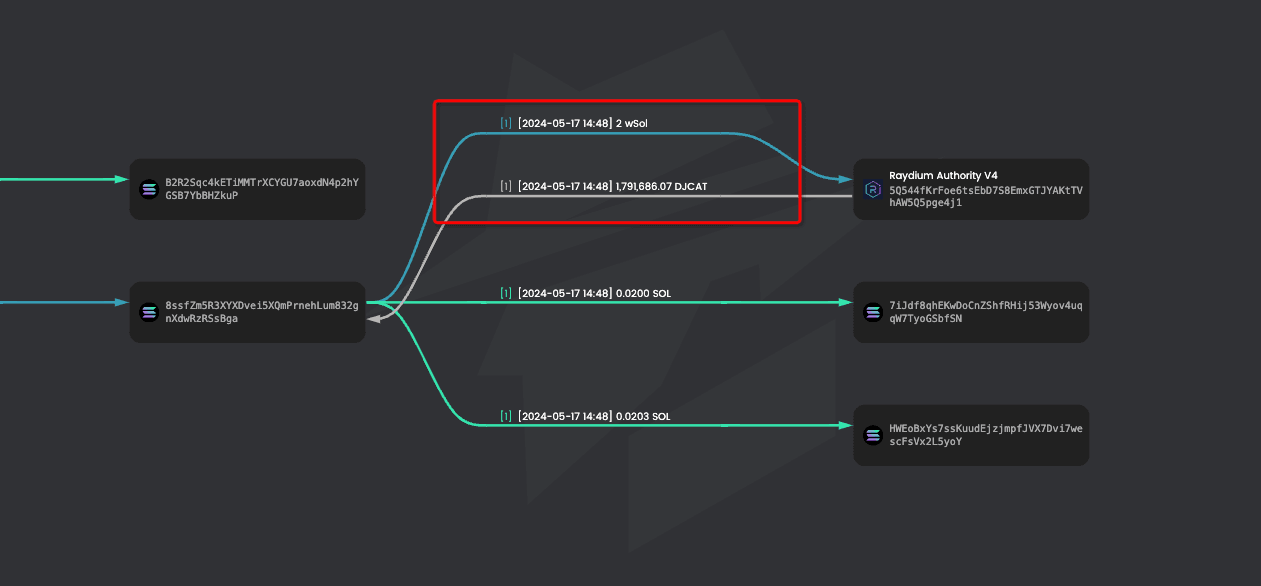

我们现在需要确定购买这些代币的成本。将这两个交易哈希复制到顶部的搜索框中。

结果显示,该钱包地址分别于 [2024-05-17 14:10] 和 [2024-05-17 14:48] 兑换了 2 枚 wSOL 以获取 815,163.83 枚 DJCAT 和 1,791,686.07 枚 DJCAT。考虑到当时的 wSOL 价格(160 美元),总成本为 640 美元。

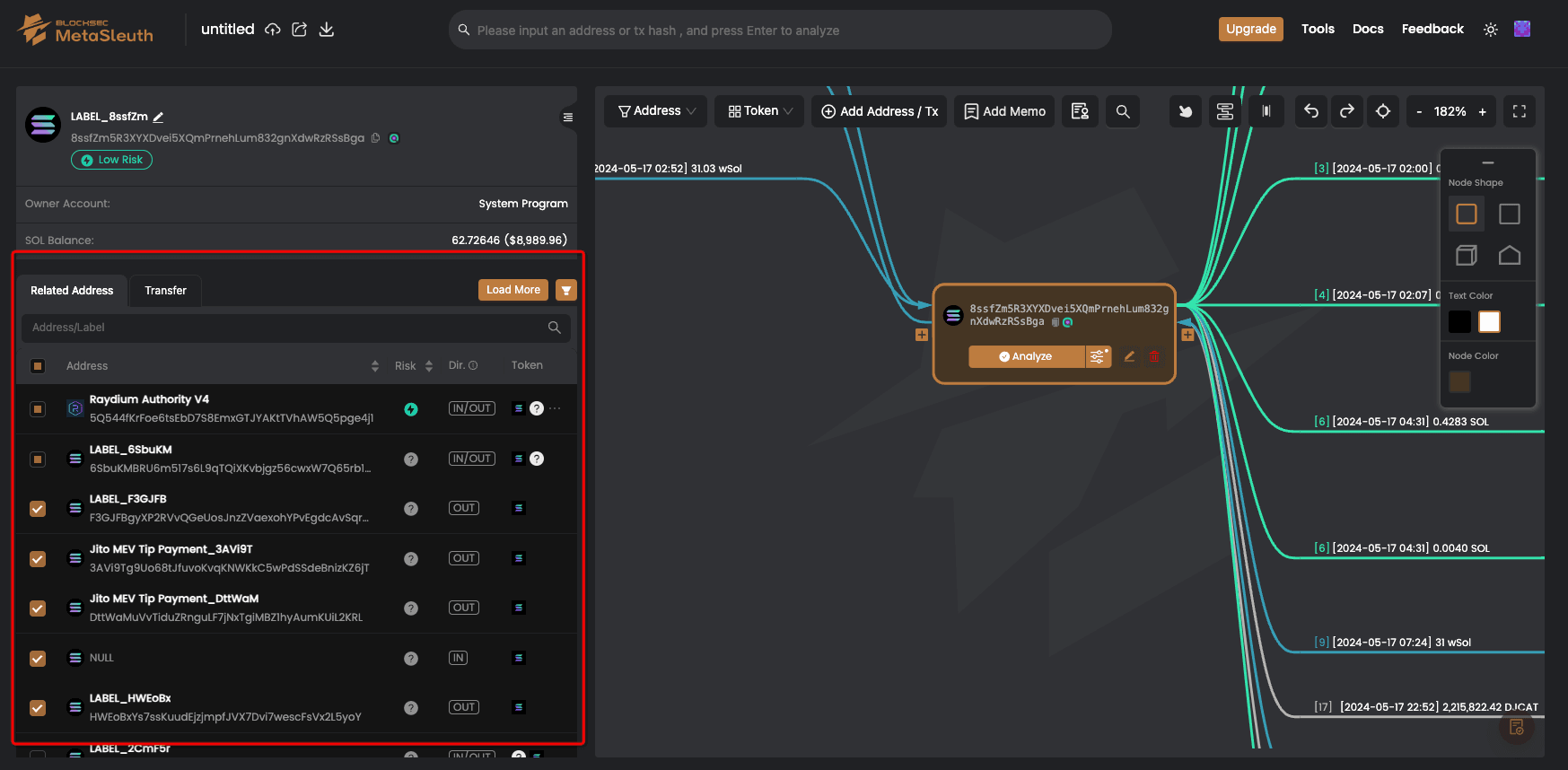

接下来,我们需要查看地址 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga 在收到这些 DJCAT 代币后采取了什么行动。点击这个钱包地址,左侧会出现一个侧边面板。我们需要过滤出从该地址流出的 DJCAT 金额。

接下来,我们需要查看地址 8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBga 在收到这些 DJCAT 代币后采取了什么行动。点击这个钱包地址,左侧会出现一个侧边面板。我们需要过滤出从该地址流出的 DJCAT 金额。

点击“Transfer”并仅选择 DJCAT 流出的交易。

点击“Transfer”并仅选择 DJCAT 流出的交易。

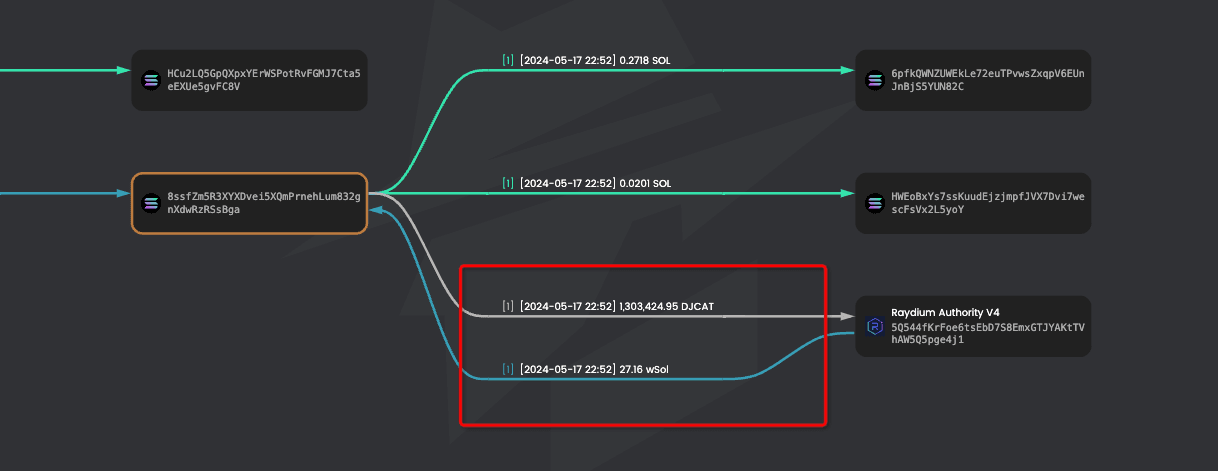

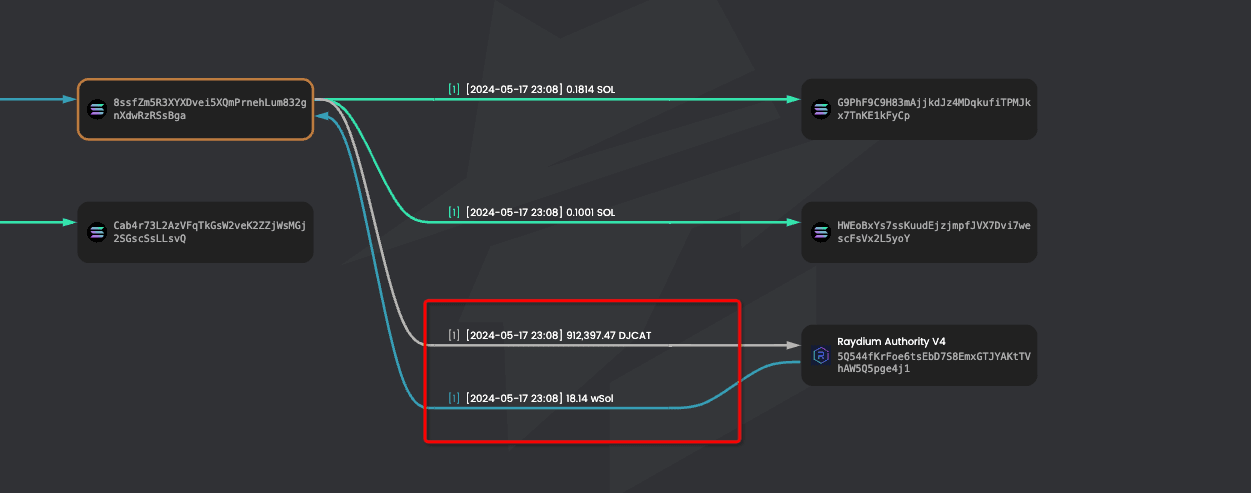

我们可以看到,在 [2024-05-17 22:52],钱包地址将 2,215,822.42 枚 DJCAT 转账给了 Raydium。

我们可以看到,在 [2024-05-17 22:52],钱包地址将 2,215,822.42 枚 DJCAT 转账给了 Raydium。

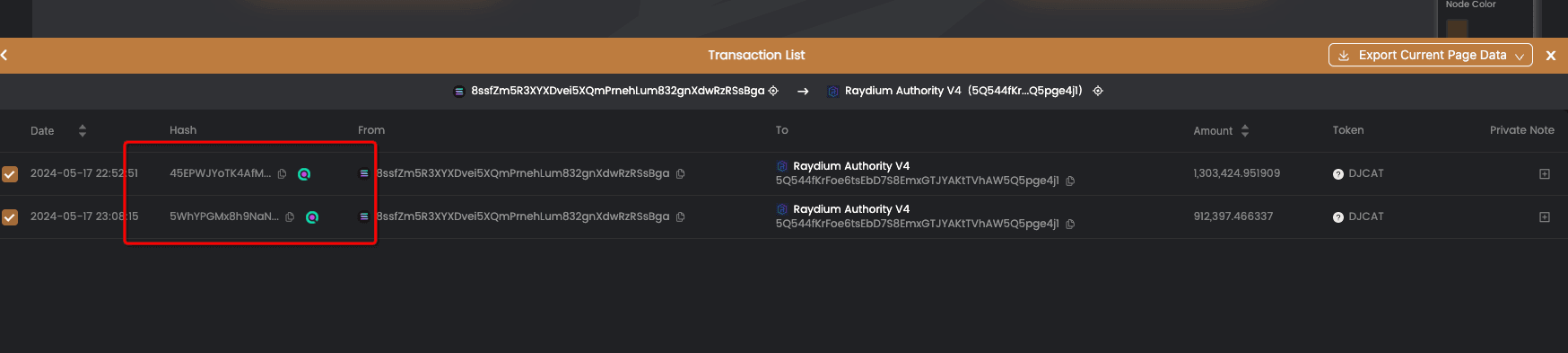

此时,我们需要找出这些 DJCAT 代币兑换了多少 wSOL。点击此交易,然后点击“details”查看两个相关交易。

此时,我们需要找出这些 DJCAT 代币兑换了多少 wSOL。点击此交易,然后点击“details”查看两个相关交易。

重复之前的操作,复制两个交易哈希进行进一步搜索。我们发现 [2024-05-17 22:52] 和 [2024-05-17 23:08] 的两笔交易分别兑换了 27.16 枚 wSOL 和 18.14 枚 wSOL,总计 45 枚 wSOL。

重复之前的操作,复制两个交易哈希进行进一步搜索。我们发现 [2024-05-17 22:52] 和 [2024-05-17 23:08] 的两笔交易分别兑换了 27.16 枚 wSOL 和 18.14 枚 wSOL,总计 45 枚 wSOL。

根据当时的 wSOL 价格,这些 DJCAT 代币的总价值为 7,470 美元。与最初的购买成本 640 美元相比,利润为 1067%。

通过遵循这些步骤和技术,您可以使用 MetaSleuth 深入调查 Solana 生态系统内的项目和钱包,追踪智能资金的投资动向,并做出更明智的投资决策。无论您是新手投资者还是经验丰富的分析师,MetaSleuth 都是探索和理解 Solana 生态系统的强大工具。

根据当时的 wSOL 价格,这些 DJCAT 代币的总价值为 7,470 美元。与最初的购买成本 640 美元相比,利润为 1067%。

通过遵循这些步骤和技术,您可以使用 MetaSleuth 深入调查 Solana 生态系统内的项目和钱包,追踪智能资金的投资动向,并做出更明智的投资决策。无论您是新手投资者还是经验丰富的分析师,MetaSleuth 都是探索和理解 Solana 生态系统的强大工具。

订阅并享受 10% 折扣

注册 MetaSleuth 时,请使用 BLOCKSEC 作为邀请码,即可享受订阅 10% 的折扣。

https://metasleuth.io/?invite-code=BLOCKSEC

关于 MetaSleuth

MetaSleuth 是由 BlockSec 开发的一个综合平台,旨在帮助用户有效追踪和调查所有加密货币活动。通过 MetaSleuth,用户可以轻松追踪资金、可视化资金流、监控实时资金动向、保存重要信息,并通过与他人分享他们的发现来进行协作。目前,我们支持包括比特币(BTC)、以太坊(ETH)、波场(TRX)、Polygon(MATIC)等在内的 13 种不同的区块链。

Twitter:@MetaSleuth

Telegram:https://t.me/MetaSleuthTeam