はじめに

MetaSleuthは、仮想通貨の追跡と調査に特化したプラットフォームであり、ユーザーはDYOR(Do Your Own Research)のためにオンチェーンツールを利用する必要があります。資金追跡、資金フローの可視化、リアルタイム取引監視、分析結果の保存と共有などの多様な機能を提供します。MetaSleuthは、市場の動きを監視し、犯罪活動における資金の流れを追跡し、詐欺を回避するための独立した調査を行うユーザーを支援します。20以上のブロックチェーンをサポートするMetaSleuthは、さまざまな調査目的でコミュニティによって広く利用されています。

この記事では、MetaSleuthを使用してSolana上の「スマートマネー」を追跡する方法をデモンストレーションします。

MetaSleuthを使用したSolana上のスマートマネーの追跡:ケーススタディ

Solanaアドレス8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaの活動を見てみましょう。このアドレスは640ドルを投資して約260万の$DJCATトークンを購入しました。驚くべきことに、これらのトークンはすべて1日で売却され、アドレスはこの取引で約7470ドルを稼ぎました。この迅速な取引により、1067%という驚異的なROIを達成しました。このような例は、スマートマネーの動きの可能性を浮き彫りにし、Solanaエコシステム内でのこれらの投資戦略を追跡するためのMetaSleuthのようなツールの重要性を強調しています。

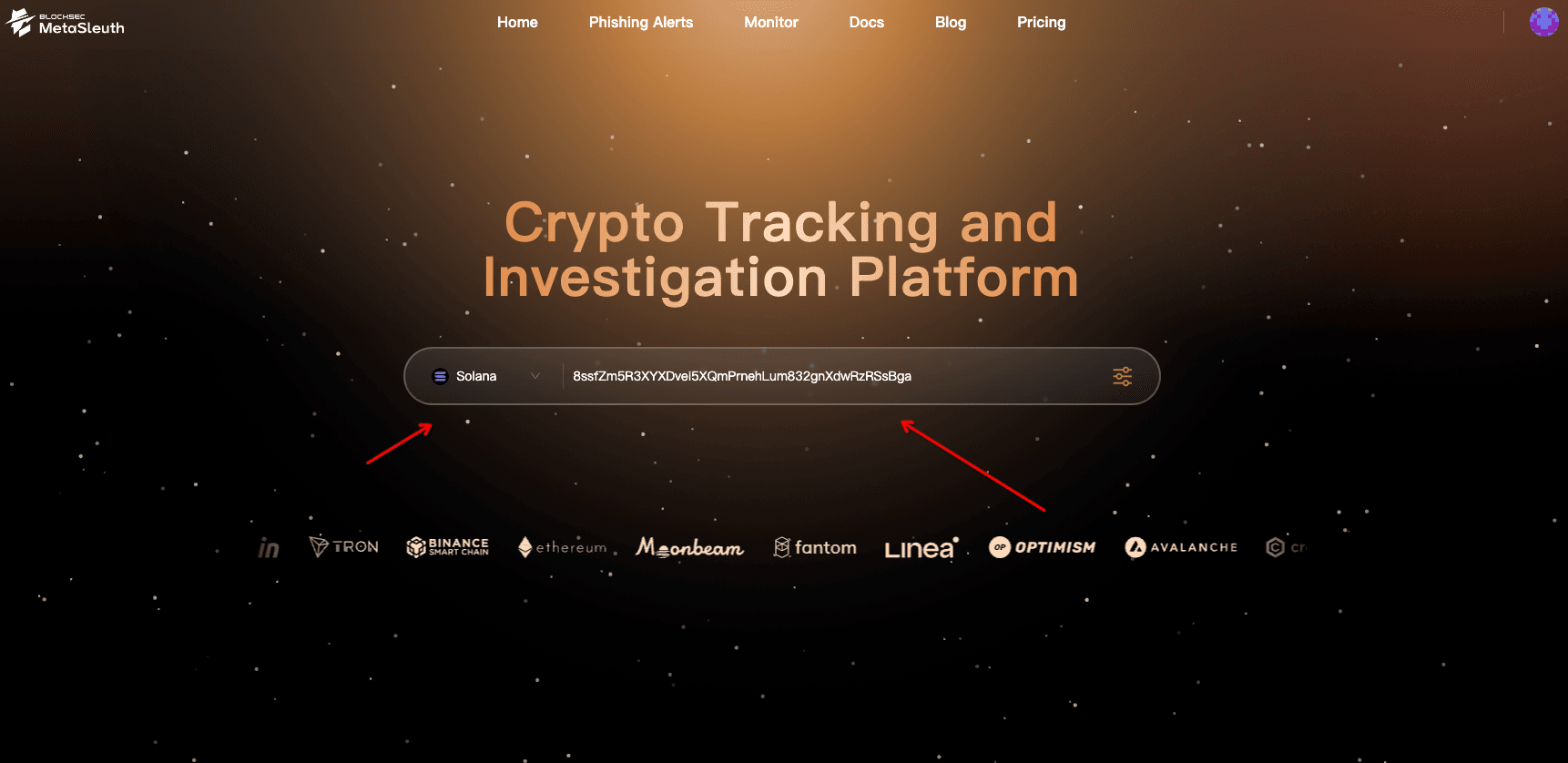

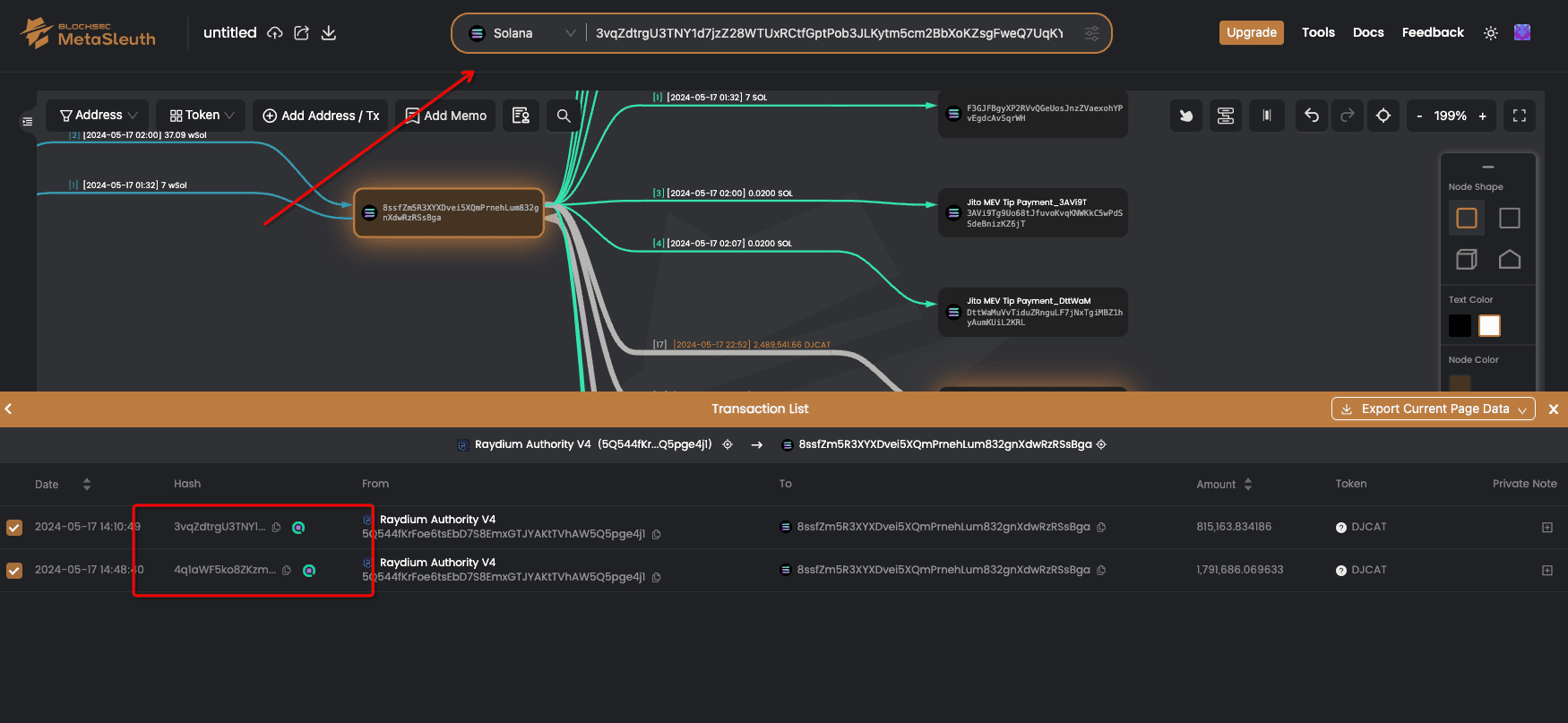

まず、検索バーの左側にあるドロップダウンメニューを探し、リストから「Solana」を選択してから、アドレス8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaを入力します。

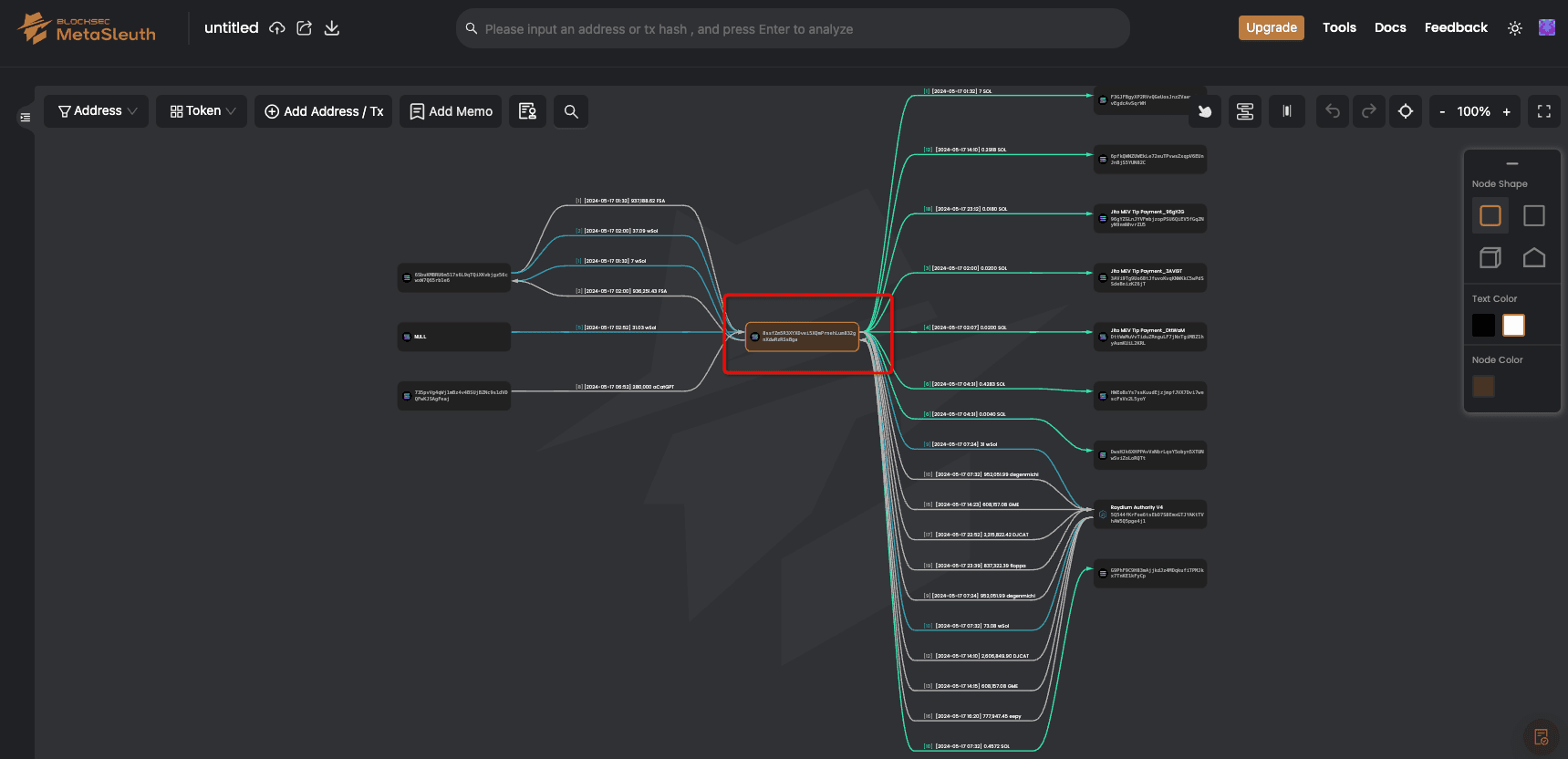

MetaSleuthは、アドレスに関連する資金フローを自動的に生成します。各ノードはアドレスを表し、ノード間のエッジは集計されたトークン転送を示します。2つのノード間で同じトークンの複数のトランザクションがあっても、表示されるエッジは1つだけです。

MetaSleuthは、アドレスに関連する資金フローを自動的に生成します。各ノードはアドレスを表し、ノード間のエッジは集計されたトークン転送を示します。2つのノード間で同じトークンの複数のトランザクションがあっても、表示されるエッジは1つだけです。

左上のトークンフィルターをクリックするだけで、aCatGPT、eepy、FSA、GMEなどの無関係なトークンを除外して、特定のトークンを検索することもできます。

左上のトークンフィルターをクリックするだけで、aCatGPT、eepy、FSA、GMEなどの無関係なトークンを除外して、特定のトークンを検索することもできます。

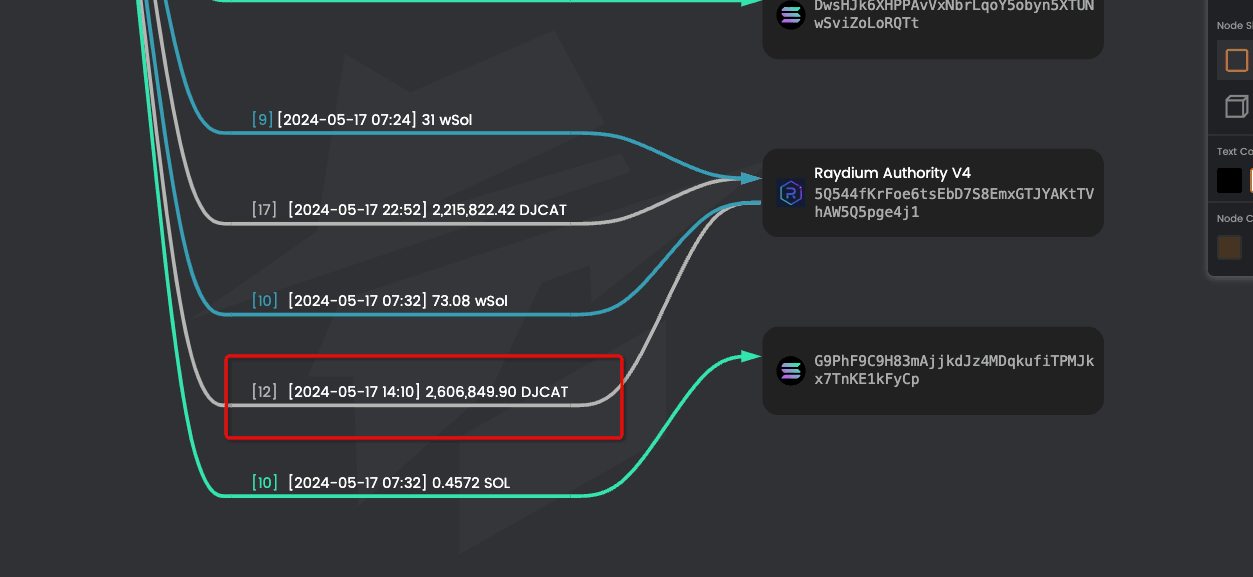

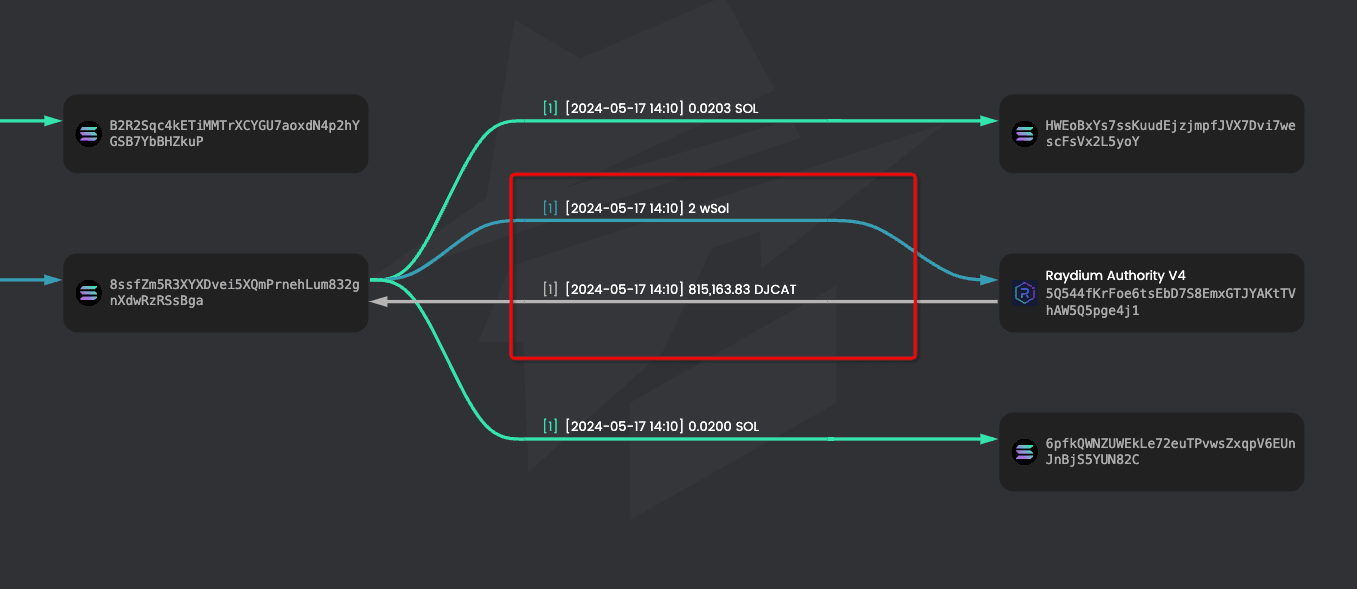

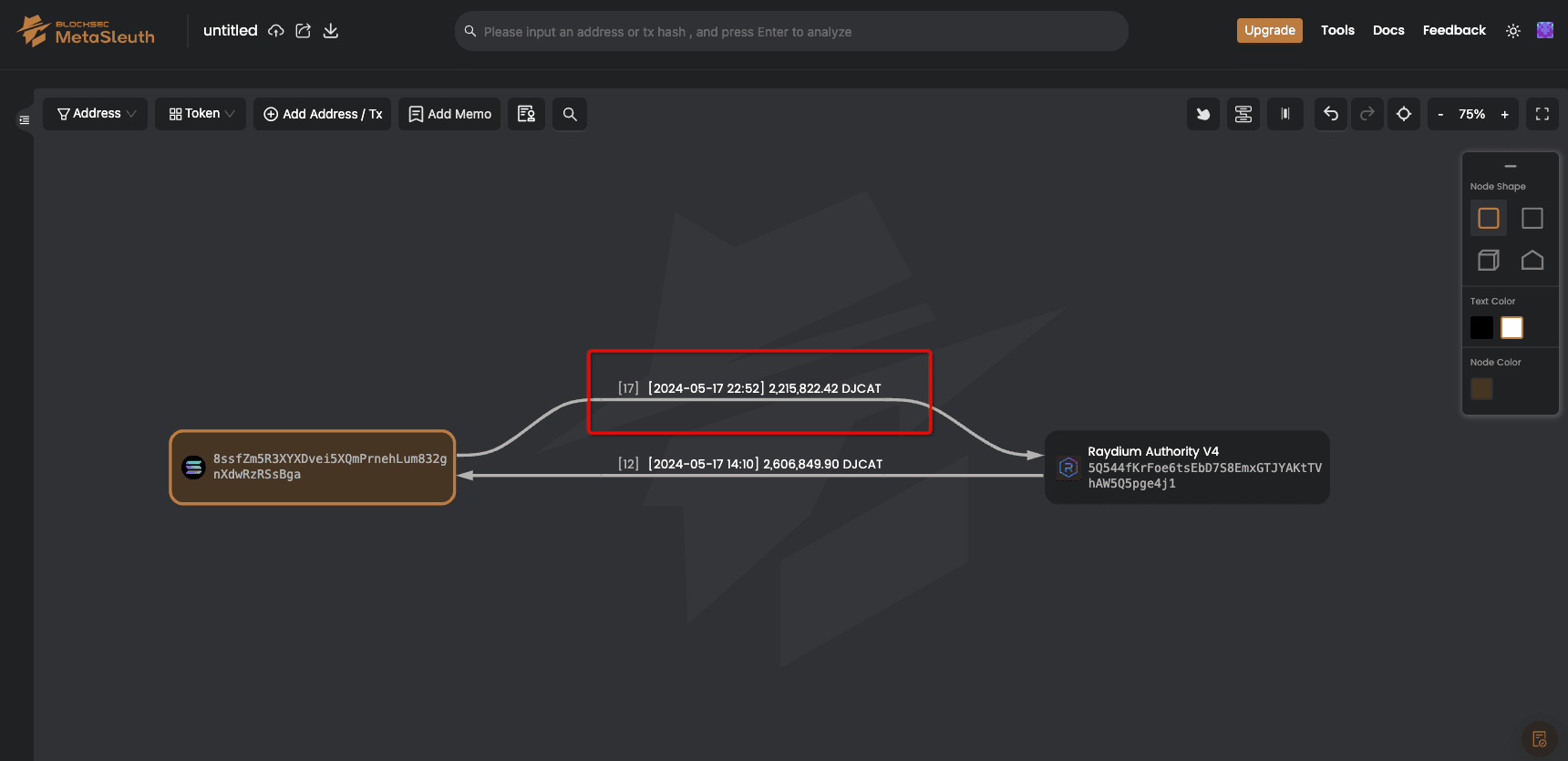

Raydiumでのトークンスワップを確認できます。2,606,849.90 DJCATがRaydiumから8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaに[2024-05-17 14:10]に流出しました。

Raydiumでのトークンスワップを確認できます。2,606,849.90 DJCATがRaydiumから8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaに[2024-05-17 14:10]に流出しました。

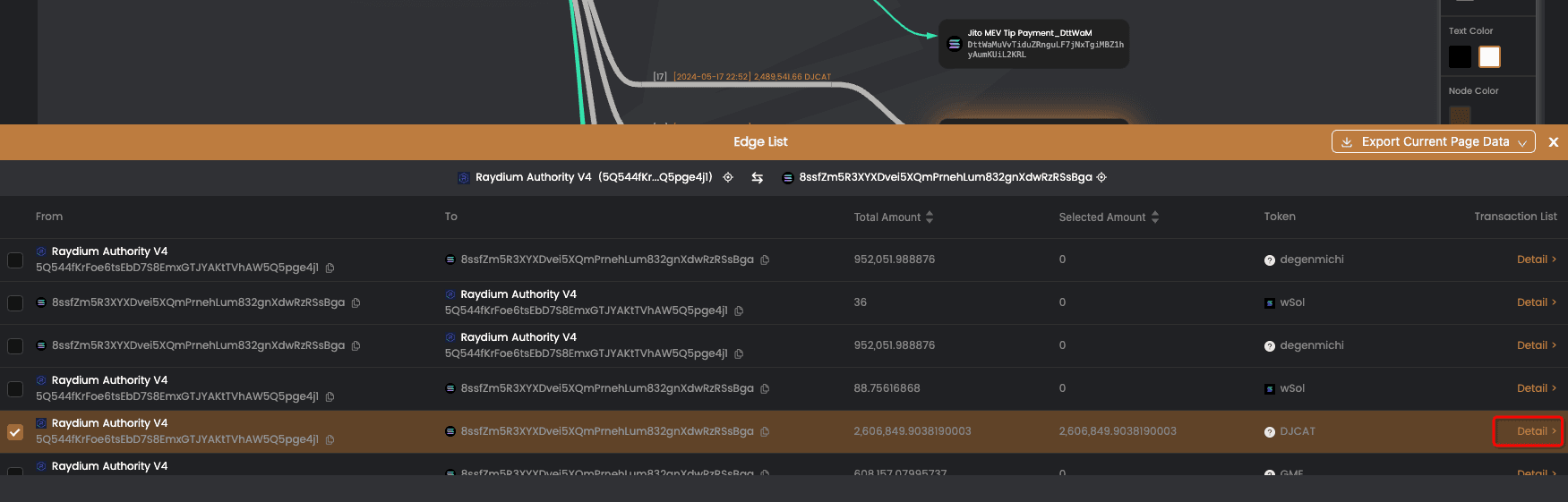

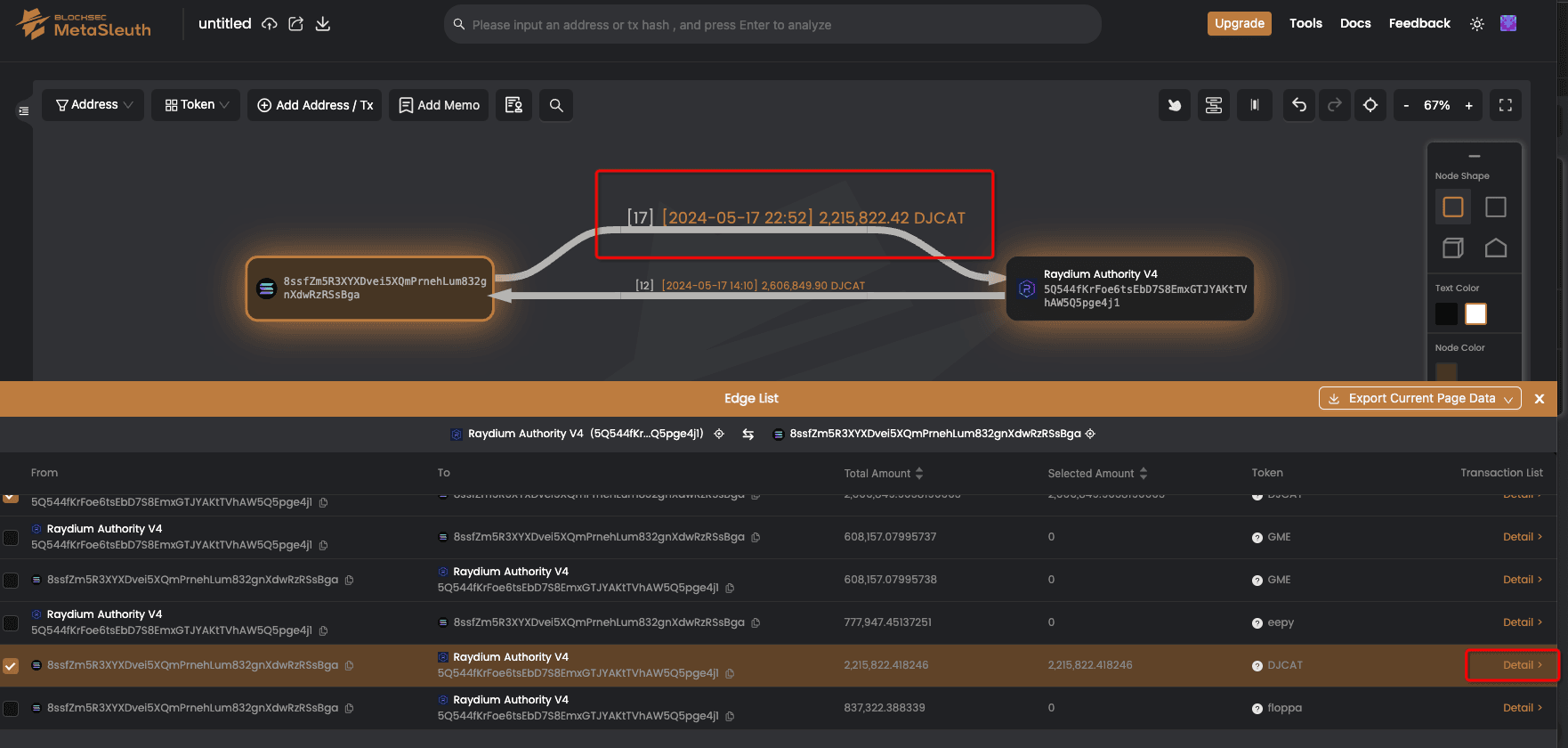

前述のように、エッジは集計されたトークン転送を表します。エッジをクリックすると、詳細情報を表示できます。

前述のように、エッジは集計されたトークン転送を表します。エッジをクリックすると、詳細情報を表示できます。

このユーザーがこれらのDJCATトークンをいくらで購入したかを知る必要があります。トランザクションをクリックするとトランザクション詳細のポップアップが表示されます。次に、「詳細」をクリックしてトランザクションの完全な内訳を表示します。

このユーザーがこれらのDJCATトークンをいくらで購入したかを知る必要があります。トランザクションをクリックするとトランザクション詳細のポップアップが表示されます。次に、「詳細」をクリックしてトランザクションの完全な内訳を表示します。

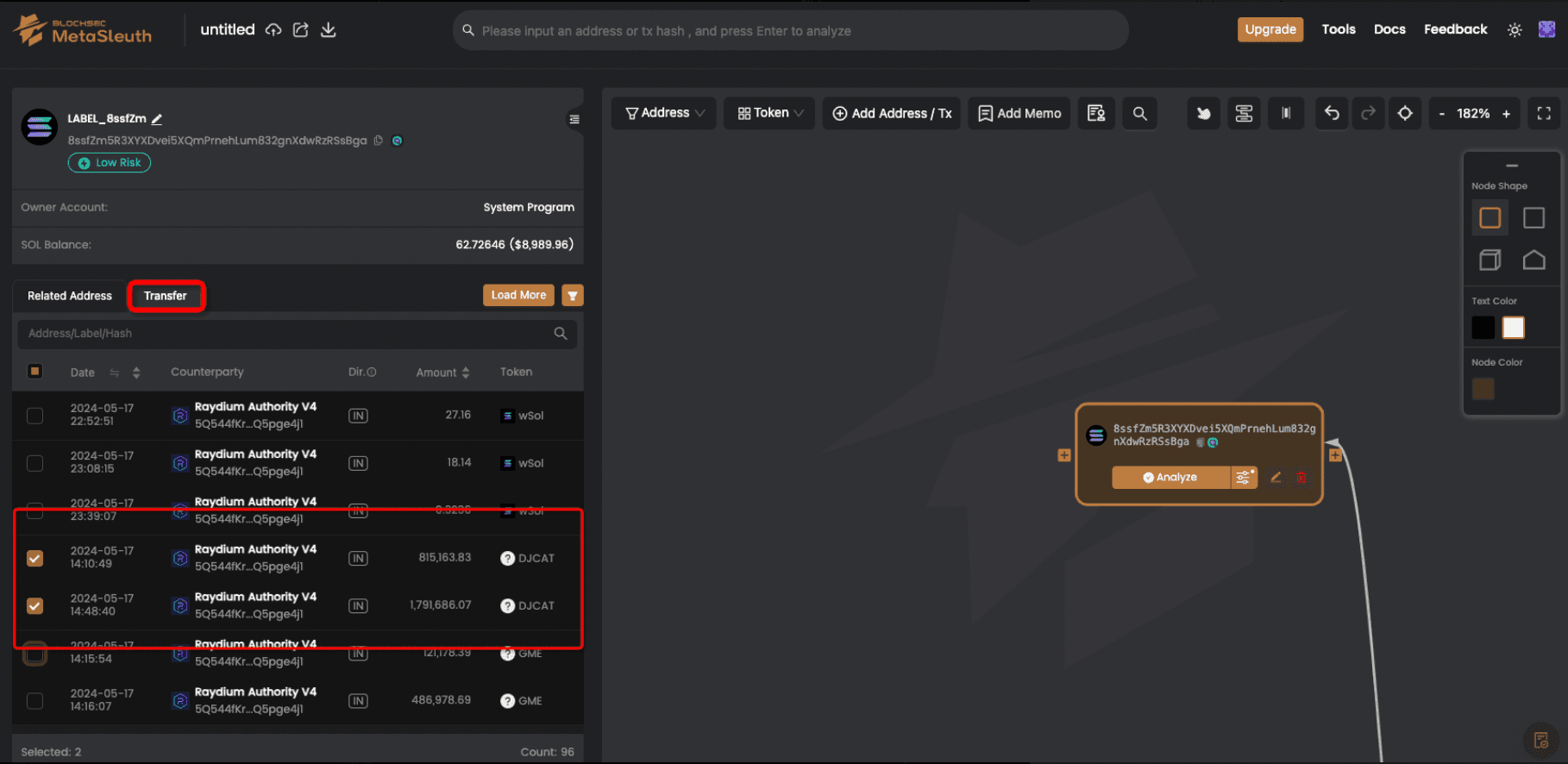

トランザクションリストでは、815,163.83 DJCATと1,791,686.07 DJCATがRaydiumから8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaに送信された2つのトランザクションを確認できます。トランザクションハッシュは次のとおりです。

3vqZdtrgU3TNY1d7jzZ28WTUxRCtfGptPob3JLKytm5cm2BbXoKZsgFweQ7UqKYVGDKDAoMa8rYSu7FwQYznjBFy

4q1aWF5ko8ZKzmpDGyRmdZkJY1uNBgaM2gN64RptJjqQmnvjTaucRcimEpNfeEzxCBcszcmowW96ZCFCPrpqMPvj

トランザクションリストでは、815,163.83 DJCATと1,791,686.07 DJCATがRaydiumから8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaに送信された2つのトランザクションを確認できます。トランザクションハッシュは次のとおりです。

3vqZdtrgU3TNY1d7jzZ28WTUxRCtfGptPob3JLKytm5cm2BbXoKZsgFweQ7UqKYVGDKDAoMa8rYSu7FwQYznjBFy

4q1aWF5ko8ZKzmpDGyRmdZkJY1uNBgaM2gN64RptJjqQmnvjTaucRcimEpNfeEzxCBcszcmowW96ZCFCPrpqMPvj

これらのトークンを取得するコストを判断する必要があります。2つのトランザクションハッシュを上部の検索ボックスにコピーします。

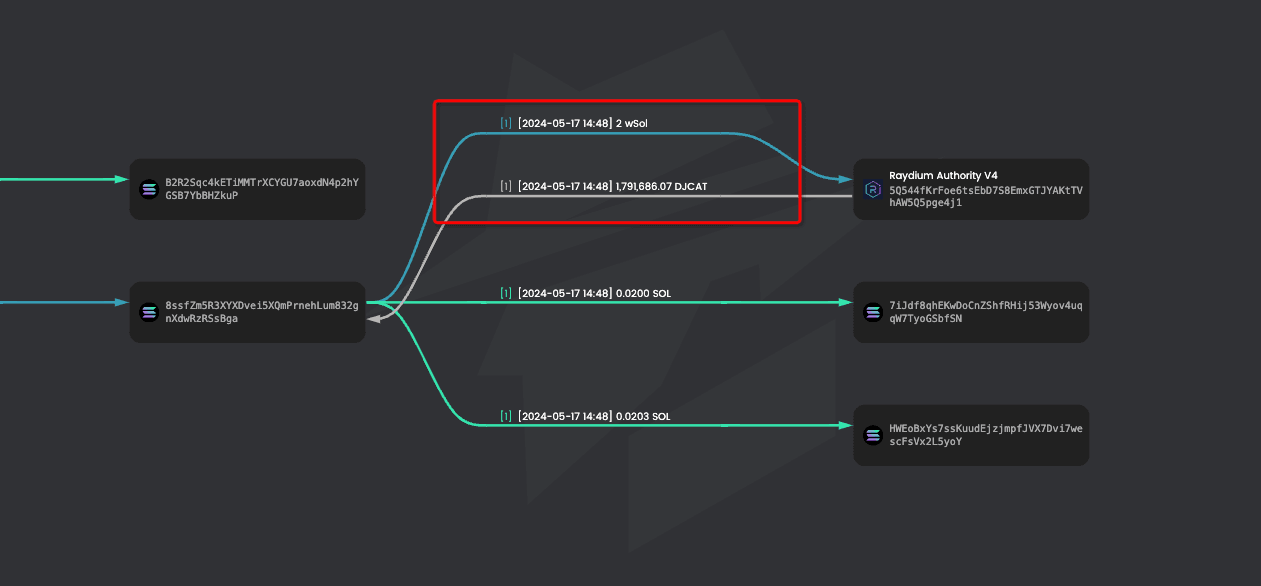

結果は、このウォレットアドレスが[2024-05-17 14:10]および[2024-05-17 14:48]にそれぞれ2 wSOLを815,163.83 DJCATと1,791,686.07 DJCATにスワップしたことを示しています。当時のwSOL価格(160ドル)を考慮すると、総コストは640ドルでした。

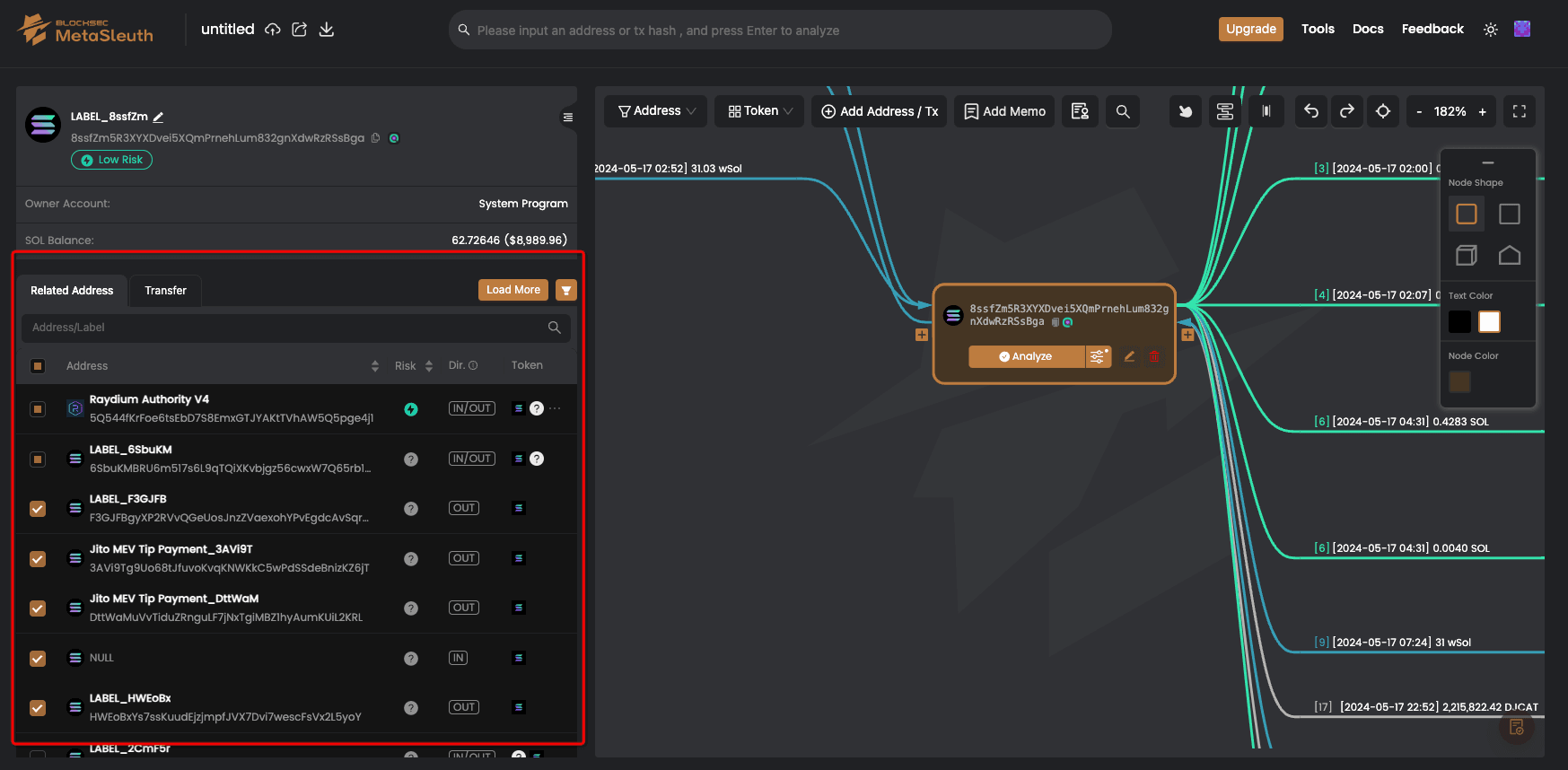

次に、アドレス8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaがこれらのDJCATトークンを受け取った後に取った行動を確認する必要があります。このウォレットアドレスをクリックすると、左側にサイドパネルが表示されます。このアドレスからDJCATがどれだけ流出したかをフィルターする必要があります。

次に、アドレス8ssfZm5R3XYXDvei5XQmPrnehLum832gnXdwRzRSsBgaがこれらのDJCATトークンを受け取った後に取った行動を確認する必要があります。このウォレットアドレスをクリックすると、左側にサイドパネルが表示されます。このアドレスからDJCATがどれだけ流出したかをフィルターする必要があります。

「転送」をクリックし、DJCATが流出したトランザクションのみを選択します。

「転送」をクリックし、DJCATが流出したトランザクションのみを選択します。

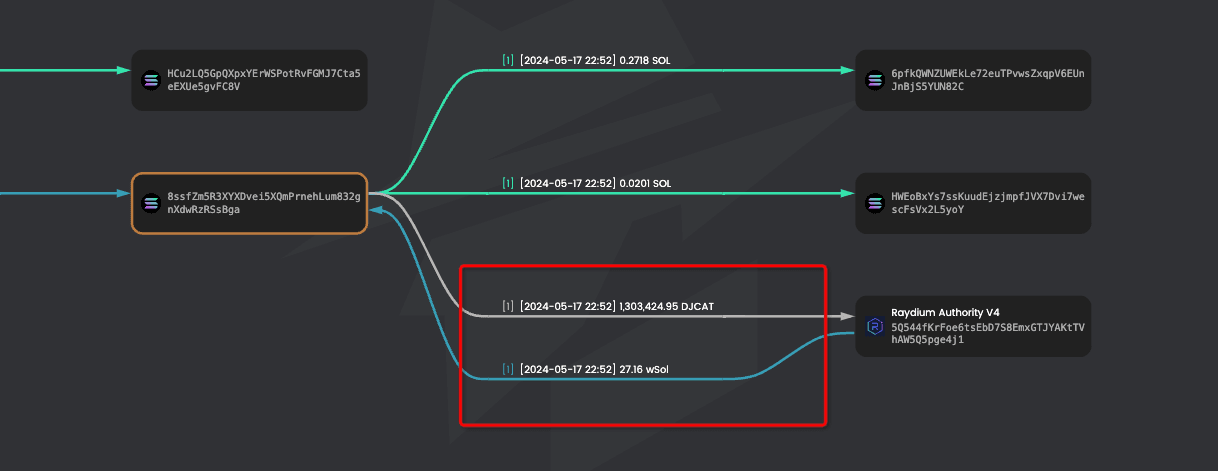

[2024-05-17 22:52]に、ウォレットアドレスが2,215,822.42 DJCATをRaydiumに転送したことがわかります。

[2024-05-17 22:52]に、ウォレットアドレスが2,215,822.42 DJCATをRaydiumに転送したことがわかります。

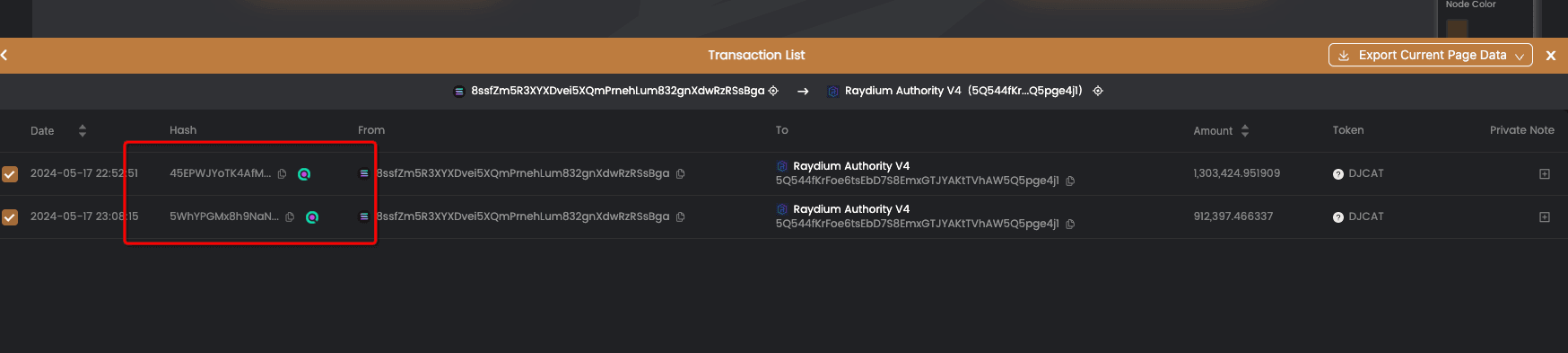

この時点で、これらのDJCATトークンがいくらのwSOLとスワップされたかを知る必要があります。このトランザクションをクリックし、次に「詳細」をクリックして、関連する2つのトランザクションを表示します。

この時点で、これらのDJCATトークンがいくらのwSOLとスワップされたかを知る必要があります。このトランザクションをクリックし、次に「詳細」をクリックして、関連する2つのトランザクションを表示します。

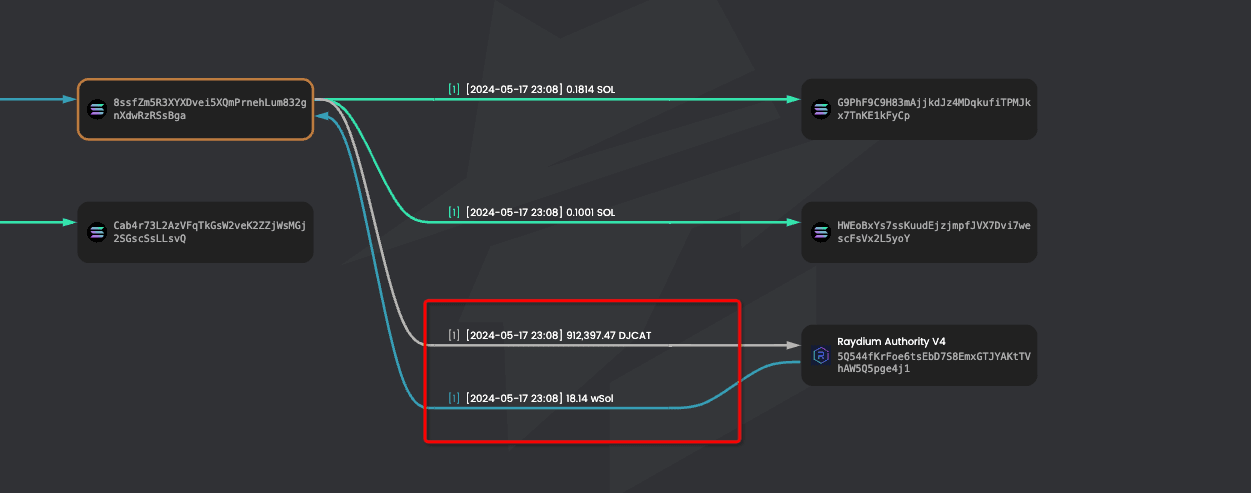

前の手順を繰り返し、さらなる検索のために2つのトランザクションハッシュをコピーします。[2024-05-17 22:52]と[2024-05-17 23:08]の2つのトランザクションで、それぞれ27.16 wSOLと18.14 wSOLがスワップされ、合計45 wSOLになったことがわかりました。

前の手順を繰り返し、さらなる検索のために2つのトランザクションハッシュをコピーします。[2024-05-17 22:52]と[2024-05-17 23:08]の2つのトランザクションで、それぞれ27.16 wSOLと18.14 wSOLがスワップされ、合計45 wSOLになったことがわかりました。

当時のwSOL価格に基づくと、これらのDJCATトークンは合計7,470ドルの価値がありました。これを最初の購入コスト640ドルと比較すると、利益は1067%でした。

これらの手順とテクニックに従うことで、MetaSleuthを使用してSolanaエコシステム内のプロジェクトとウォレットを深く調査し、スマートマネーの投資の動きを追跡し、より情報に基づいた投資判断を下すことができます。初心者投資家でも経験豊富なアナリストでも、MetaSleuthはSolanaエコシステムを探索し理解するための強力なツールです。

当時のwSOL価格に基づくと、これらのDJCATトークンは合計7,470ドルの価値がありました。これを最初の購入コスト640ドルと比較すると、利益は1067%でした。

これらの手順とテクニックに従うことで、MetaSleuthを使用してSolanaエコシステム内のプロジェクトとウォレットを深く調査し、スマートマネーの投資の動きを追跡し、より情報に基づいた投資判断を下すことができます。初心者投資家でも経験豊富なアナリストでも、MetaSleuthはSolanaエコシステムを探索し理解するための強力なツールです。

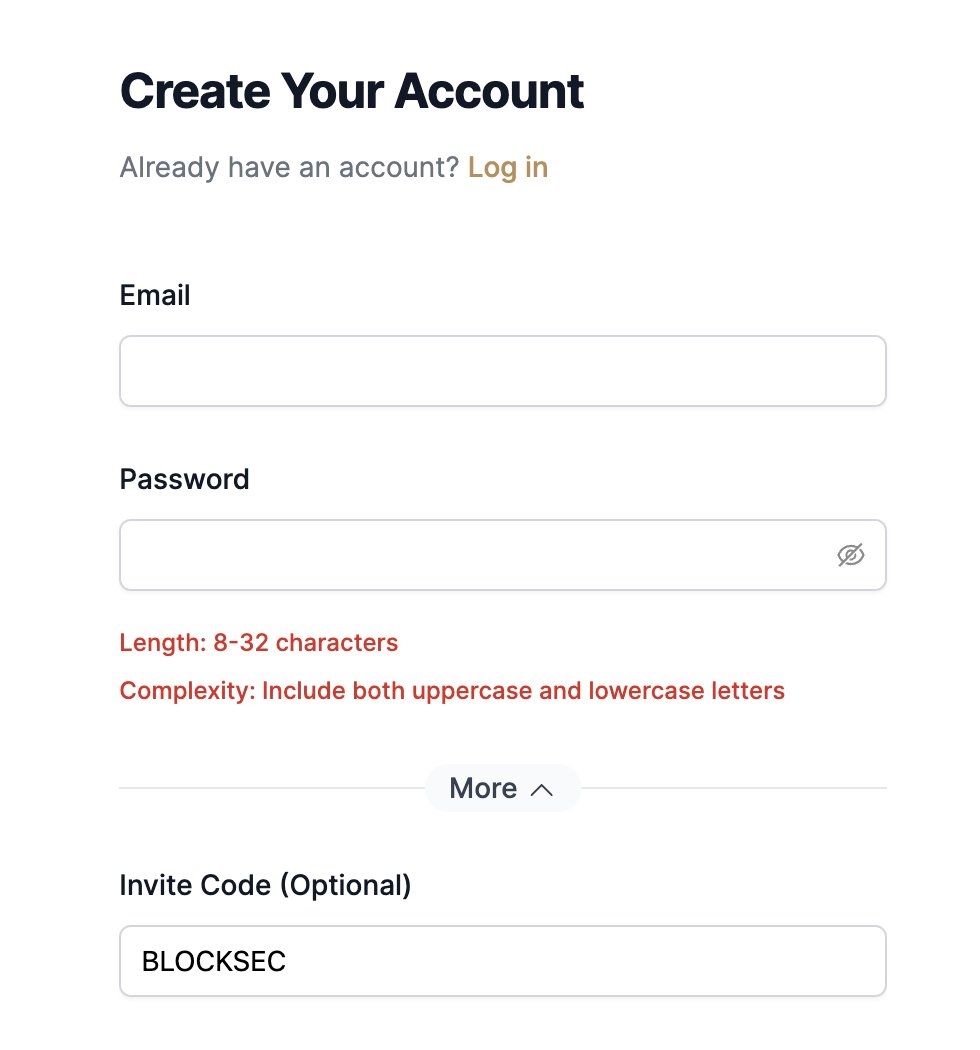

購読して10%オフ割引をお楽しみください

MetaSleuthにサインアップする際は、招待コードとしてBLOCKSECを使用すると、サブスクリプションが10%オフになります。

https://metasleuth.io/?invite-code=BLOCKSEC

MetaSleuthについて

MetaSleuthは、BlockSecによって開発された包括的なプラットフォームであり、ユーザーがすべての仮想通貨活動を効果的に追跡および調査できるように支援します。MetaSleuthを使用すると、ユーザーは簡単に資金を追跡し、資金フローを可視化し、リアルタイムの資金移動を監視し、重要な情報を保存し、調査結果を共有して共同作業を行うことができます。現在、Bitcoin(BTC)、Ethereum(ETH)、Tron(TRX)、Polygon(MATIC)など、13の異なるブロックチェーンをサポートしています。

ウェブサイト:https://metasleuth.io/

Twitter: @MetaSleuth

Telegram: https://t.me/MetaSleuthTeam