Die Bybit-Börse wurde am 21. Februar 2025 gegen 14:00 Uhr UTC gehackt, was zu Verlusten von fast 1,5 Milliarden Exchange führte – dem bisher größten Sicherheitsvorfall in der Krypto-Geschichte. Im Gegensatz zu früheren Sicherheitsverletzungen wurde dieser Diebstahl nicht durch Probleme mit Smart-Contract-Berechtigungen verursacht, sondern durch ein bösartiges Upgrade der von Bybit verwendeten Safe Multisig Wallet. Der Angreifer täuschte mehrere Safe-Wallet-Betreiber dazu, eine Wallet-Upgrade-Transaktion zu signieren, und übernahm so erfolgreich die Kontrolle über die Safe-Wallet. Sobald die Kontrolle erlangt war, plünderte der Angreifer die Gelder.

Wir stellten fest, dass dieser Angriff eine sorgfältig geplante Operation war, die auf Bybit abzielte, wobei der Angreifer den Angriffskontrakt zwei Tage vor dem finalen Angriff auf der Kette bereitgestellt und getestet hatte. In diesem Blogbeitrag beginnen wir mit einer Einführung in die Safe-Wallet, analysieren den gesamten Angriffsprozess und geben abschließend einige Sicherheitsempfehlungen.

Was ist eine Safe Multisig Wallet?

Eine Safe Multisig Wallet ist eine Art von Smart-Contract-Wallet, deren Kernfunktion die Verwendung mehrerer Schlüssel zur Autorisierung von Transaktionen ist. Diese Wallet erfordert, dass mehrere Benutzer (typischerweise vordefinierte Schlüsselhalter) eine Transaktion signieren, bevor eine Überweisung oder eine andere Operation ausgeführt werden kann, wodurch die Sicherheit erhöht und ein einzelner Ausfallpunkt oder die Kompromittierung eines einzelnen Schlüssels verhindert wird.

Bei der Erstellung der Wallet werden mehrere Schlüssel eingerichtet (normalerweise nach dem "n-von-m"-Modell), was bedeutet, dass unter den mehreren Schlüsselhaltern eine bestimmte Anzahl von Signaturen erforderlich ist, damit eine Transaktion ausgeführt werden kann. Beispielsweise bedeutet eine "3-von-5"-Multisig-Wallet, dass von fünf Schlüsselhaltern mindestens drei Signaturen erforderlich sind, damit die Transaktion gültig ist.

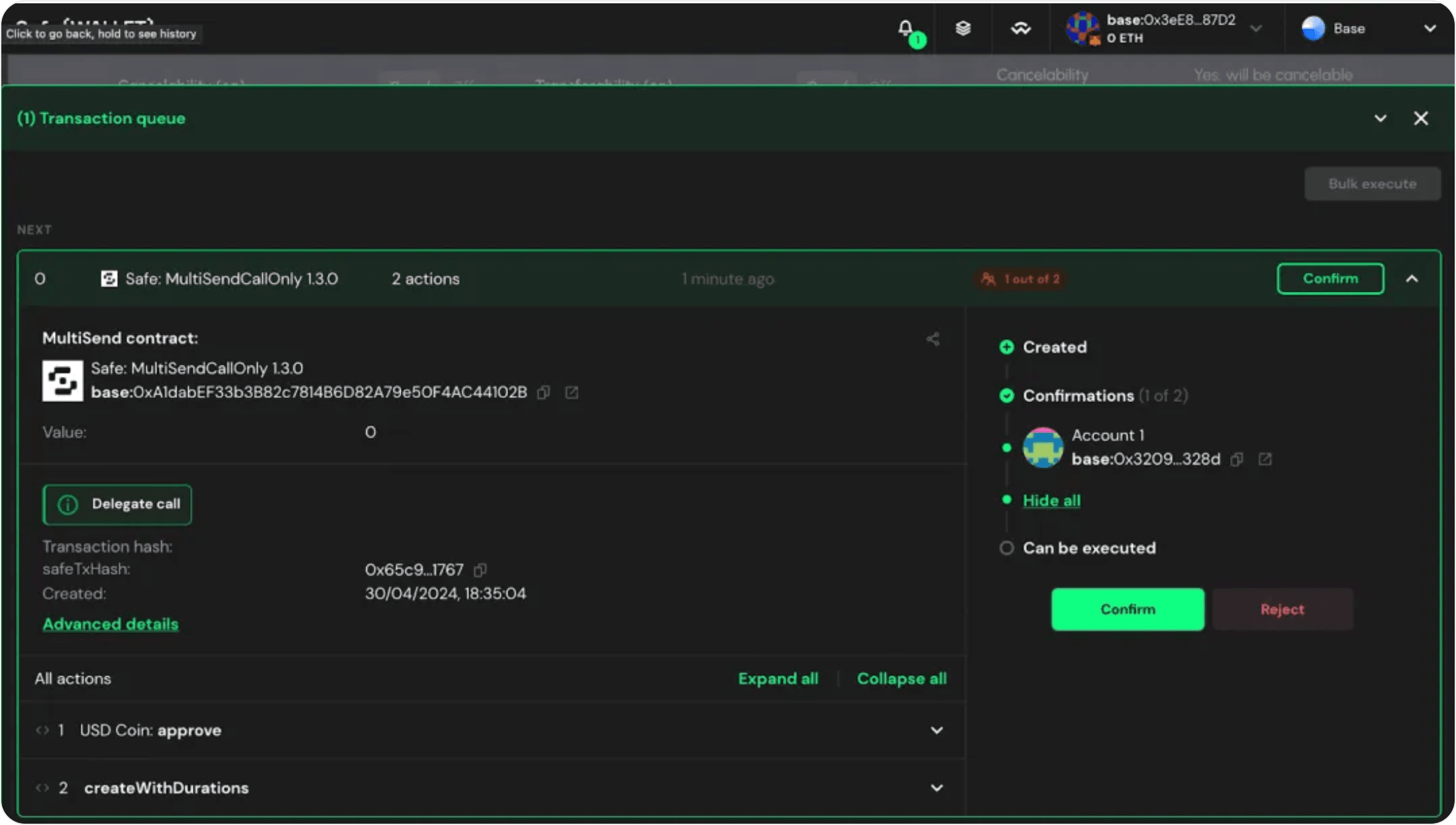

Obwohl es Methoden gibt, Transaktionen ohne Rückgriff auf die offizielle Safe-Website zu erstellen, entscheiden sich die meisten Benutzer aus der Benutzerfreundlichkeitsperspektive dafür, Transaktionen über die Safe-Website zu erstellen und zu signieren. Typischerweise besuchen Benutzer https://app.safe.global, um Transaktionen zu erstellen. Bei der Verwendung einer Safe-Wallet zur Erstellung und Signierung einer Transaktion simulieren Benutzer zunächst die Transaktion, um deren potenzielles Ergebnis nach der Bereitstellung auf der Kette zu verstehen und zu überprüfen, ob es ihren Erwartungen entspricht. Nur wenn das Ergebnis wie erwartet ausfällt, fährt der Betreiber mit dem Signierprozess fort.

Nachfolgend sehen Sie einen Screenshot der Transaktionserstellungsoberfläche in der Safe-Wallet. Da die Safe-Website derzeit vorübergehend nicht verfügbar ist, stammt der folgende Screenshot aus dem Internet (Quelle: https://milkroad.com/reviews/safe-wallet/).

In Wirklichkeit bestehen bei der Verwendung einer Safe-Wallet folgende Sicherheitsrisiken:

- Lange Sicherheitskette: Benutzer müssen der offiziellen Safe-Website, der App und den Backend-Diensten sowie ihrem eigenen Computer und Browser und schließlich der für die Signatur verwendeten Wallet (sei es eine Browser-Erweiterung oder eine Hardware-Wallet) vertrauen. Wenn eine dieser Komponenten von einem Angreifer kompromittiert wird, kann der Betreiber falsche Informationen erhalten (z. B. könnten Sie eine Upgrade-Transaktion signieren, während die Benutzeroberfläche eine normale Überweisungstransaktion anzeigt).

- Fehlende Transaktionsanalyse in Hardware-Wallets: Hardware-Wallets verfügen im Allgemeinen nicht über die Fähigkeit, Safe-Transaktionen zu analysieren. Das bedeutet, dass Benutzer, wenn sie von der Safe-Oberfläche getäuscht werden, keine Möglichkeit haben, die endgültige Signatur zu vergleichen, was zu einer sogenannten "blinden Signatur" führt.

Angriffsprozess

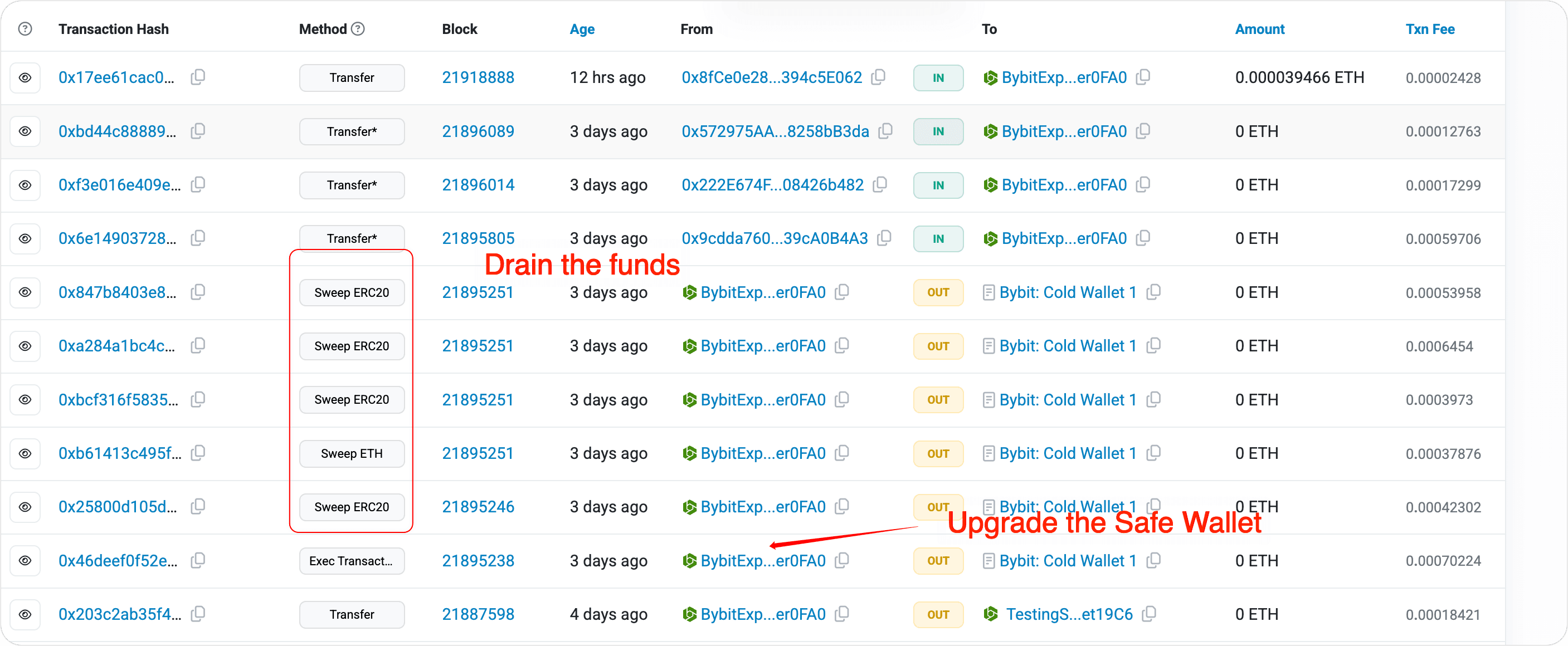

Bevor der finale Angriff gestartet wurde, hatte der Angreifer den Angriffskontrakt bereits auf der Kette bereitgestellt und getestet. An dem gesamten Angriffsprozess waren mehrere verschiedene Adressen beteiligt.

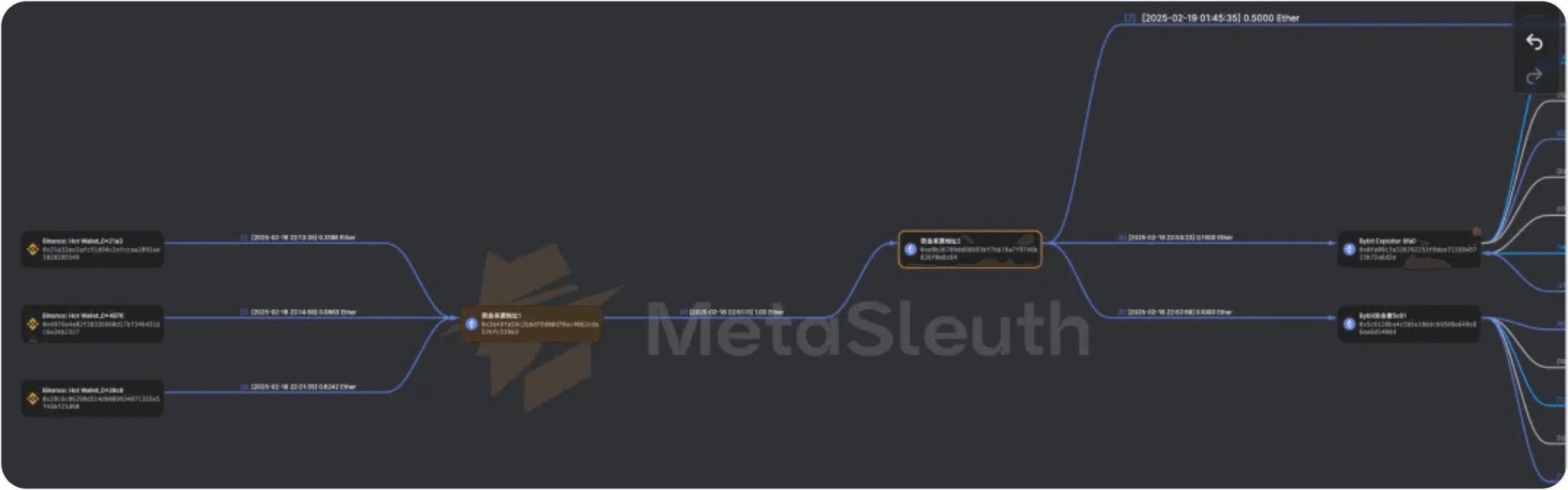

Schritt 1: Beschaffung von Geldern

Der Angreifer musste zunächst die Anfangsgelder für den Angriff beschaffen. Typischerweise beschaffen Angreifer Gelder über Mixing-Plattformen (z. B. Tornado Cash), um ihre Spuren zu verwischen. In diesem Fall stammten die Gelder des Angreifers jedoch von Binance. Wir glauben, dass dies möglicherweise die Methode des Angreifers zur Verschleierung seiner Identität ist, da Gelder und Adressen von Mixing-Diensten normalerweise von Sicherheitsfirmen genau überwacht werden, während Gelder von Börsen weniger streng überwacht werden. Darüber hinaus ist es trotz der Herkunft der Gelder von einer Börse möglich, dass das Börsenkonto keine KYC-Prüfung durchlaufen hat oder dass seine KYC-Informationen gefälscht waren.

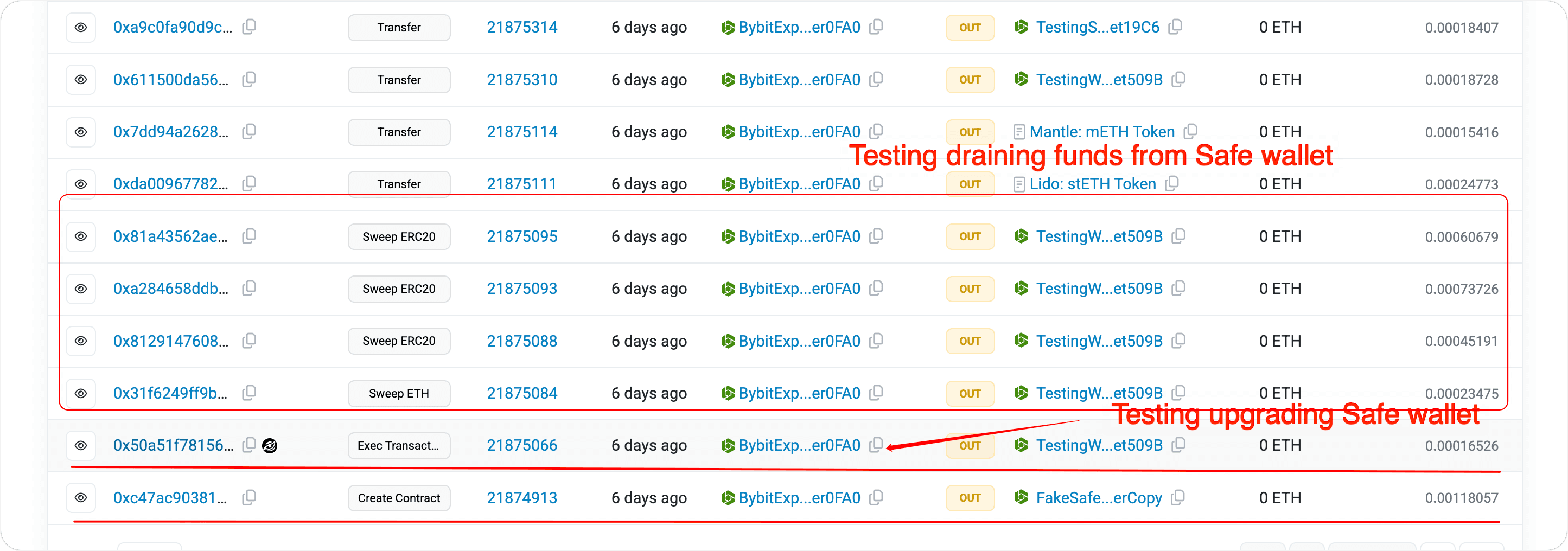

Schritt 2: Bereitstellung und Testen des Kontrakts

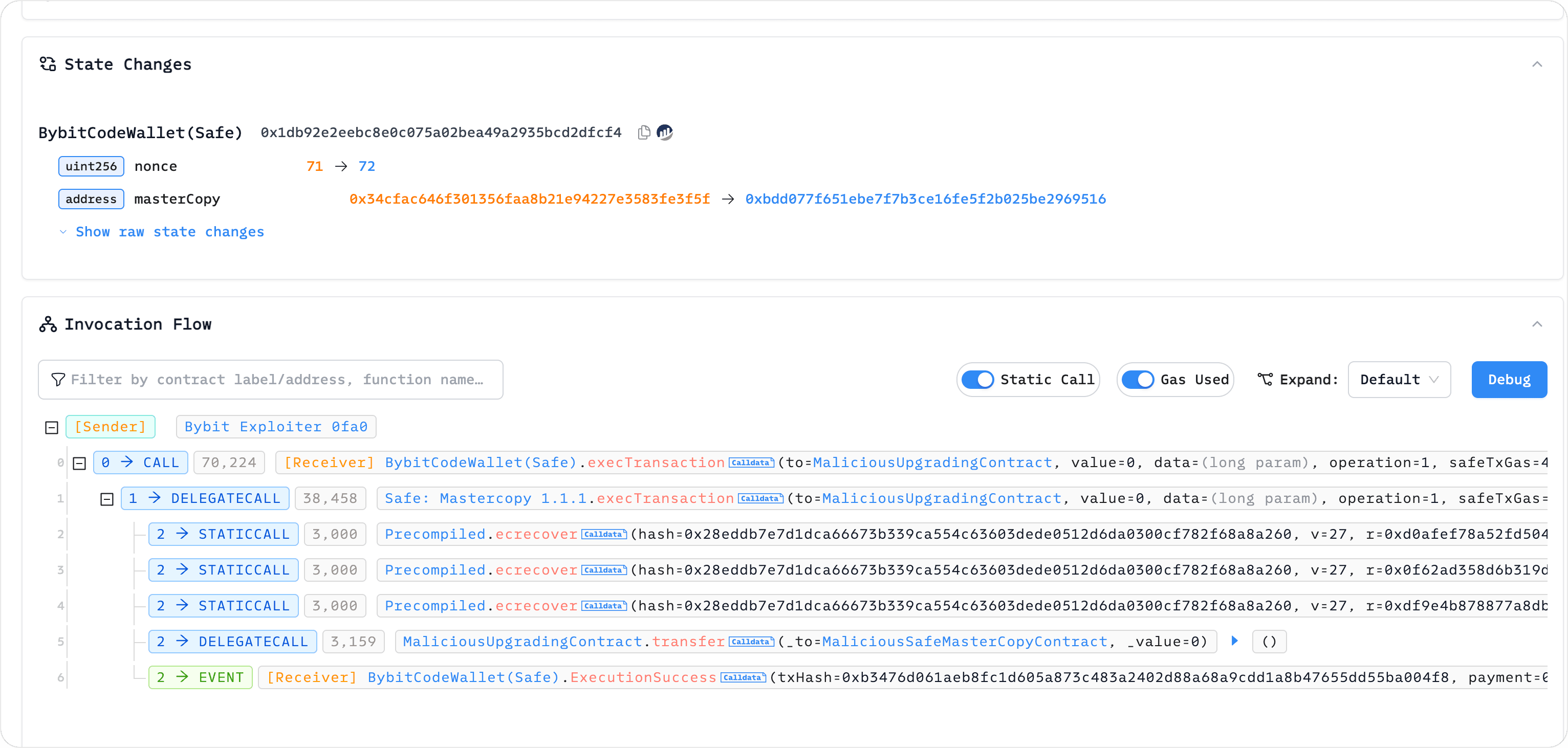

Vor dem eigentlichen Angriff führte der Angreifer eine Reihe von Tests durch. Diese Tests umfassten die Bereitstellung einer Safe-Wallet, die Bereitstellung des Angriffskontrakts und die Verwendung der selbst bereitgestellten Safe-Wallet, um eine Upgrade-Operation durchzuführen und Gelder aus der aufgerüsteten Safe-Wallet abzuheben. Darüber hinaus experimentierte der Angreifer während der Tests nur mit einer begrenzten Palette von Vermögenswerten – Vermögenswerten, die mit denen in der Wallet übereinstimmten, die schließlich bei Bybit abgehoben wurden. Dies deutet darauf hin, dass der Angreifer gezielt die Safe-Wallet von Bybit angegriffen hat.

Der Angreifer erstellte zu Testzwecken eine Safe-Wallet; eine der Test-Safe-Wallet-Adressen war: 0x509b1eDa8e9FFed34287ccE11f6dE70BFf5fEF55

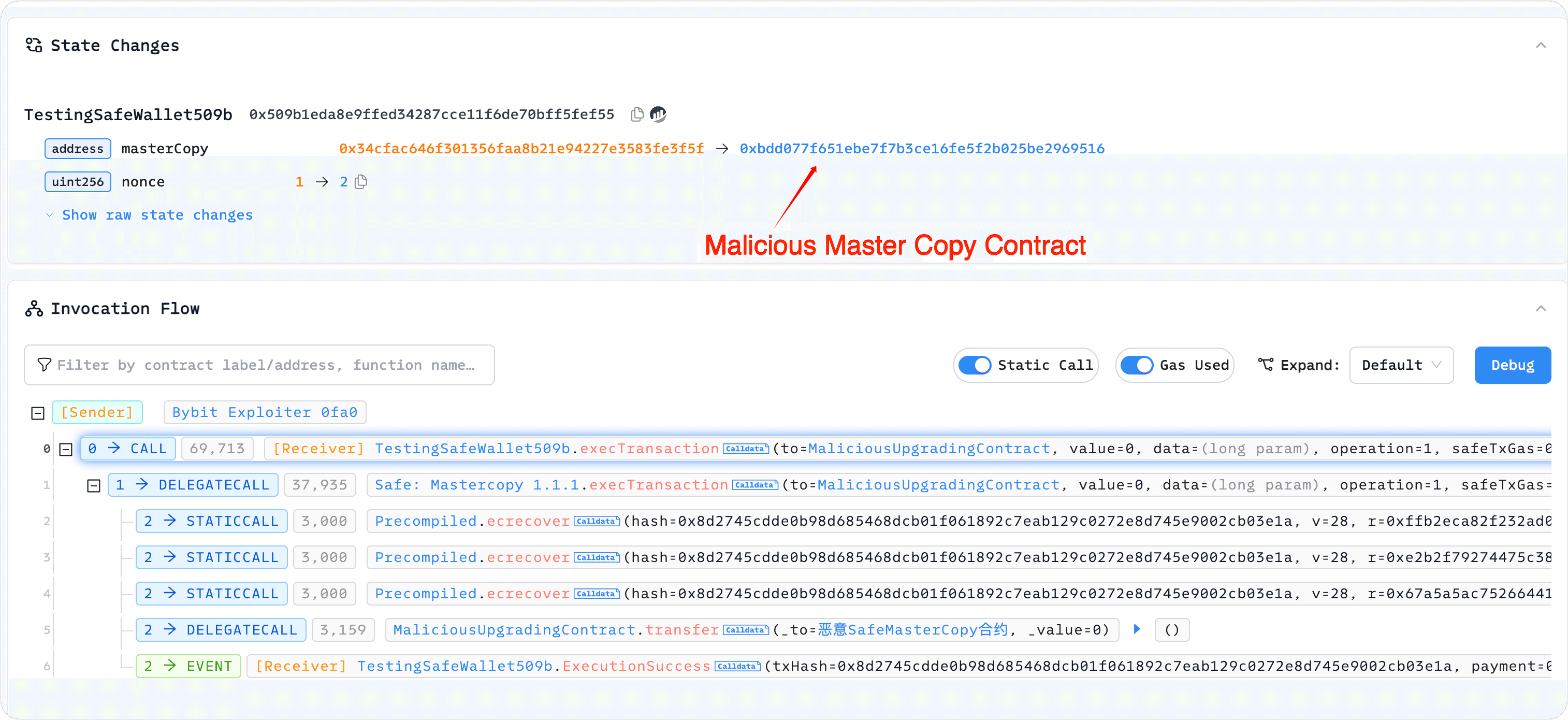

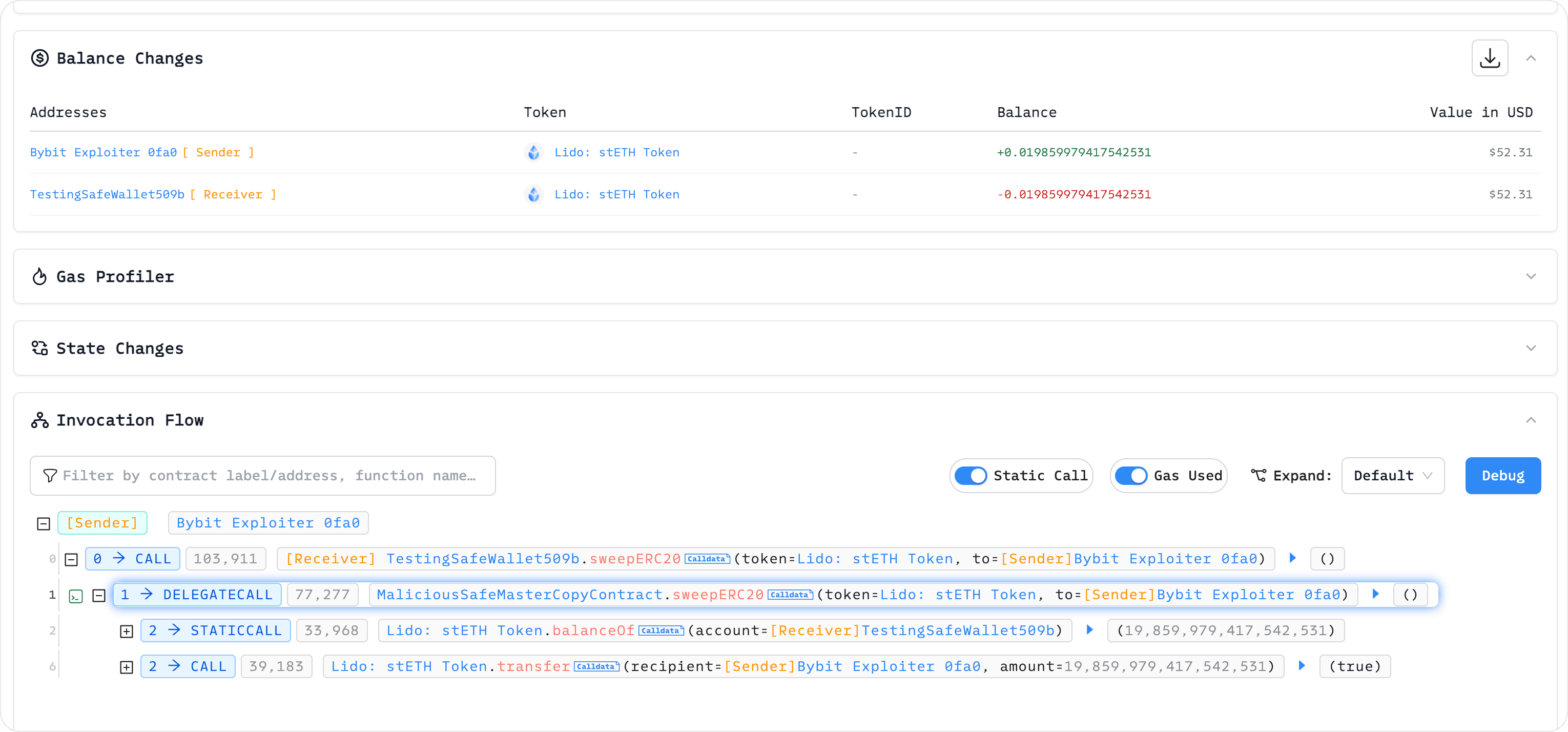

Der Angreifer testete das Upgrade des Safe-Kontrakts. Relevante Informationen können über den Phalcon Explorer unter folgendem Link eingesehen werden:

Nach dem Test des Upgrades fuhr der Angreifer mit dem Test des Auszahlungsprozesses fort. Sie zogen direkt stEth-Vermögenswerte aus dem aufgerüsteten Safe-Kontrakt unter der Adresse:

0x509b1eda8e9ffed34287cce11f6de70bff5fef55

Schritt 3: Täuschen von Benutzern zur Erstellung und Signierung der Upgrade-Transaktion

Nach Abschluss der Tests musste der Angreifer Benutzer dazu verleiten, die Safe-Kontrakt-Upgrade-Transaktion zu erstellen und zu signieren. Da die Tests zwei Tage zuvor durchgeführt wurden, fand die Täuschung wahrscheinlich innerhalb von zwei Tagen nach den Tests statt. Ob dies durch einen Angriff auf die Safe-Server oder auf die Computer der Wallet-Betreiber erreicht wurde, ist noch nicht öffentlich bestätigt.

Schritt 4: Auslösen des Angriffs

Sobald der Angreifer eine ausreichende Anzahl von Signaturen erhalten hatte, reichte er die Transaktion auf der Kette ein und führte erfolgreich das Upgrade des Kontrakts durch. Nach dem Upgrade zog der Angreifer die Gelder ab. Wir stellten fest, dass die bösartige Upgrade-Transaktion mit der vorherigen Testtransaktion identisch war.

Lektionen und Erkenntnisse

Tatsächlich ereigneten sich im letzten Jahr zweimal ähnliche Angriffe – einschließlich der Diebstähle von Radiant und der indischen Börse WazirX (mit Verlusten von über 200 Millionen US-Dollar) – beide resultierten aus bösartigen Transaktionen, die mit Safe-Wallets signiert wurden. Der Unterschied bei diesem Vorfall ist, dass die diesmal signierte Transaktion eine Kontrakt-Upgrade-Transaktion war. Daher bleibt das Lernen aus diesen Sicherheitsvorfällen und die Verhinderung zukünftiger Angriffe eine Herausforderung, mit der sich Börsen und Projektteams, die große Mengen an digitalen Vermögenswerten halten, auseinandersetzen müssen. Dies kann durch die Verbesserung des täglichen Betriebs, des internen Prozessmanagements, der Sicherheitsprotokolle für sensible Operationen und der Dezentralisierungseinstellungen erreicht werden, um das Angriffsrisiko zu reduzieren.

Zweitens bleibt die Frage, wie Wallets besser am Sicherheitsprozess während der Transaktionssignierung beteiligt werden können, ungelöst. Derzeit mangelt es insbesondere Hardware-Wallets an der Fähigkeit, komplexe Transaktionen zu analysieren. Darüber hinaus stellt sich die Frage, wie Transaktionssimulationen durchgeführt (und den Benutzern leicht verständlich präsentiert) werden können, um eine blinde Signatur zu vermeiden, da Hardware-Wallets keine direkte Internetverbindung haben.

Darüber hinaus ist es notwendig, mehrere Sicherheitsmaßnahmen zu implementieren, wie z. B. die Nutzung von Sicherheitsüberwachungsplattformen wie BlockSec Phalcon, um Safe-Wallets zu überwachen und sicherzustellen, dass abnormales Verhalten umgehend erkannt und behoben wird. Tatsächlich verfügt Phalcon bereits über die Fähigkeit, Safe-Wallets zu überwachen, und wir werden unsere Produkte weiterhin verbessern, damit eine solche Überwachung in Zukunft automatisch konfiguriert werden kann, um Benutzern bei der Verwaltung großer Vermögenswerte mit Safe Risiken zu ersparen. Obwohl dieser Vorfall auf die Verwendung einer Safe-Wallet zurückzuführen ist, besteht kein Grund, "Safe" zu fürchten; es bleibt der De-facto-Standard für Multisig-Wallets, und seine Vertragssicherheit wurde im Laufe der Zeit bewiesen.

Schließlich müssen wir betonen, dass die Sicherheitsabwehr niemals ein Schlachtfeld für einzelne Durchbrüche ist, noch gibt es eine Silberkugel, die einmal für alle Mal funktioniert. Während der Gewährleistung des Betriebs- und Geschäftsbetriebs können Branchenteilnehmer BlockSec Phalcon als letzte Verteidigungslinie nutzen, um ihre Vermögenswerte zu schützen.