BlockSec 关于以太坊交易钓鱼的最新研究近日被 ACM CCS 2023 正式录用,并将以全文论文形式发表!

作为计算机安全领域的四大顶级会议之一,ACM CCS 对投稿论文的录用率要求严苛,过去五年平均录用率仅在 18% 左右。该会议致力于汇集全球研究机构和科技公司在网络安全、隐私保护和应用密码学方面的最新研究成果。

在丹麦哥本哈根举行的 ACM CCS 2023 大会上,我们将展示 BlockSec 在以太坊交易钓鱼方面的最新研究成果,以及我们的大规模 TxPHISH 网站检测系统——TxPhishScope。

以太坊上猖獗的 TxPHISH 诈骗

随着用户在以太坊上通过发送交易进行代币交易,一种新型的钓鱼诈骗手段应运而生。与针对用户个人或财务信息的传统钓鱼攻击不同,此类钓鱼攻击通过交易直接窃取用户资产。具体而言,诈骗者会诱导受害者签署某些交易或消息,从而使诈骗者能够在随后的交易中提走受害者的代币。由于该钓鱼攻击主要涉及受害者签署交易,我们将这种诈骗称为 TxPHISH。

从 2023 年 1 月到 11 月,我们观察到 12 起大规模 TxPhish 事件,共计造成了超过 8500 万美元的损失(平均每起大规模事件的损失超过 700 万美元)。现实中,此类钓鱼诈骗每天都在发生。仅在过去 7 天内,MetaSleuth 监测到的钓鱼警报就超过了 100 起,因钓鱼交易导致的用户损失高达 245 万美元。因此,对 TxPHISH 网站进行深入研究对于区块链安全具有深远的意义。

TxPhishScope:我们的大规模 TxPHISH 网站检测系统

基于钓鱼交易的核心特征,我们设计了一个名为 TxPhishScope 的大规模 TxPHISH 网站检测系统(该系统同时为我们的其他产品,如 MetaSuites 和 MetaSleuth,提供后台支持)。

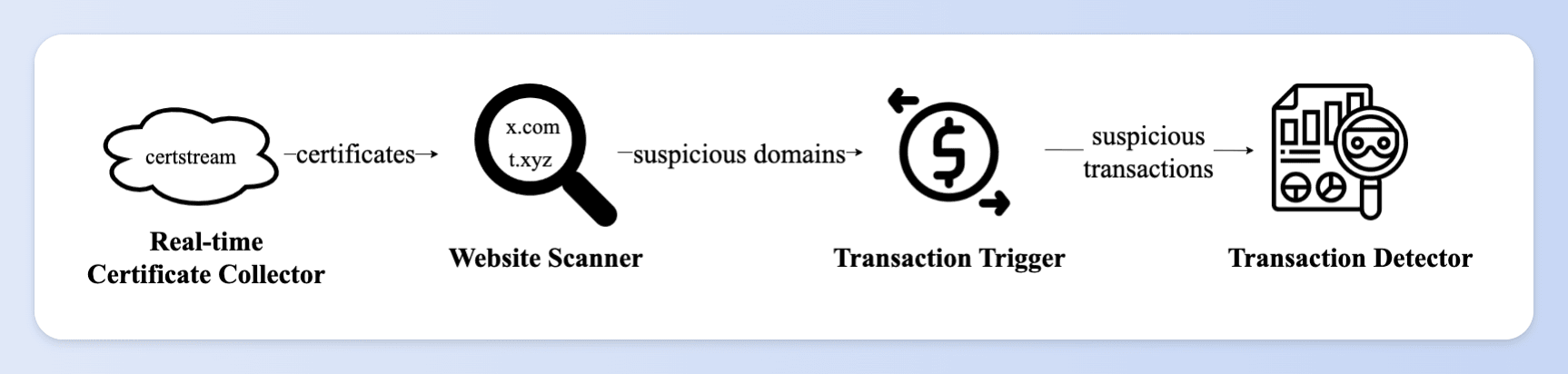

TxPhishScope 首先从证书透明度日志(Certificate Transparency Log)网络中实时收集新颁发的网站证书并获取可疑域名。随后,TxPhishScope 会动态访问这些网站,并触发交易模拟执行。根据模拟执行的结果,该系统能够判断该交易是否为钓鱼交易。若确认为钓鱼交易,TxPhishScope 将自动保存证据链(包括交易内容和网站内容)。

自 2022 年 11 月起,TxPhishScope 已投入运行。为了保护用户,我们已向 MetaMask、Forta 和 Etherscan 等以太坊安全社区报告了 33,130 个 TxPHISH 网站和 3,981 个钓鱼账户。此外,我们还向 FixedFloat、SimpleSwap 和 Binance 等项目团队提供了钓鱼活动证据,协助追回用户资金。目前,TxPhishScope 仍在为 Forta Scam Bot 持续提供 TxPHISH 网站和钓鱼账户的实时情报。

TxPHISH 网站的特征及洗钱模式

此外,通过大规模的测量研究,我们对 TxPHISH 网站的特征进行了深入研究,并系统地分析了钓鱼资金的流向。我们发现这些网站具有生命周期短、部署成本低、更新频率快以及欺骗性强等特点。 Web3 安全公司可以基于这些特征开发新的检测工具和算法,以准确、及时地识别 TxPHISH 网站。

同时,我们发现大多数钓鱼账户的洗钱模式相对固定,相当一部分资金最终流向了交易平台。这一发现有助于理解资金流向,并促进对被盗资金的及时追回。

我们深知,保护用户免受 TxPHISH 侵害需要多个 Web3 服务提供商共同努力。因此,我们将在 ACM CCS 会议上分享我们的最新研究成果,这也是首个关于 TxPHISH 网站的大规模检测和测量研究。我们希望通过分享这些发现,Web3 从业者能够更全面地了解 TxPHISH 网站的特征和洗钱模式,从而改进防御策略和机制,保护用户免受这类基于交易的钓鱼诈骗。

时间:11 月 27 日,上午 11:00 (UTC +1)

会议场次:ATTACKS & THREATS

演讲者:Bowen He,BlockSec 研究团队成员(论文第一作者)

主题:TxPhishScope: Towards Detecting and Understanding Transaction-based Phishing on Ethereum

关于 BlockSec

BlockSec 是一家领先的区块链安全公司,由一群全球杰出的安全专家于 2021 年创立。公司致力于提升 Web3 世界的安全性和可用性,以推动其大规模采用。为此,BlockSec 提供智能合约和 EVM 链安全审计服务、用于安全开发和主动威胁防御的 Phalcon 平台、用于资金追踪和调查的 MetaSleuth 平台,以及帮助 Web3 构建者在加密世界中高效冲浪的 MetaSuites 浏览器插件。

迄今为止,公司已为 MetaMask、Uniswap Foundation、Compound、Forta 和 PancakeSwap 等 300 多家知名客户提供服务,并获得了包括矩阵合伙人(Matrix Partners)、Vitalbridge Capital 和分布式资本(Fenbushi Capital)在内的知名投资者两轮数千万美元的融资。

官方网站:https://blocksec.com

官方 Twitter 账号:https://twitter.com/BlockSecTeam