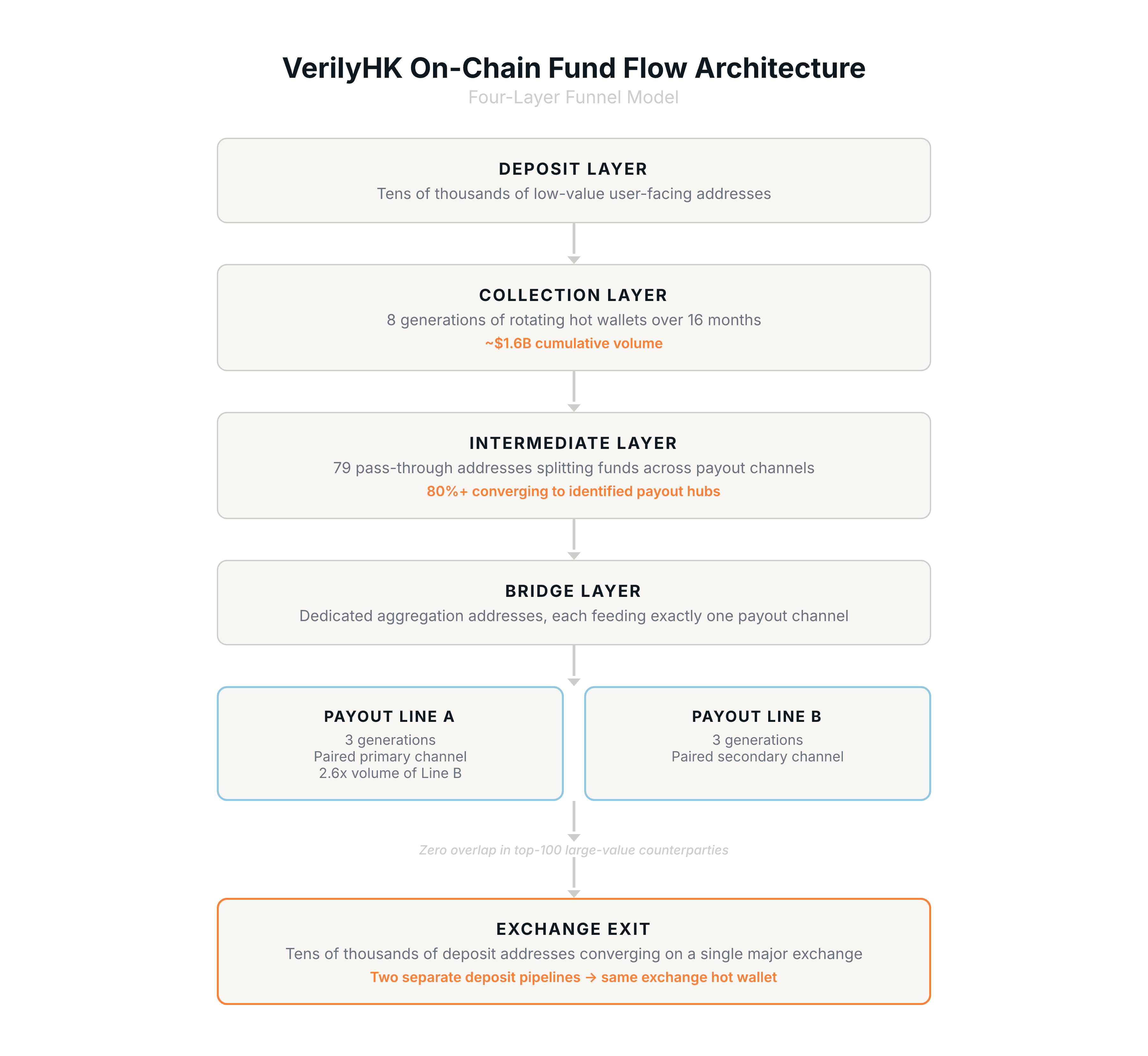

核心洞察: 一个假冒香港医疗科技集团的平台在 16 个月内通过波场(TRON)网络转移了累计约 16 亿美元的 USDT。这是一个上限值,包含了潜在的内部资金循环。链上分析揭示了一个工业化的资金路由基础设施:包括 8 代归集热钱包、79 个中间中转地址、3 代配对支付通道(具有秒级交接特征),以及由数万个疑似充值地址汇聚而成的共享交易所出口。本文重构了从受害者存款到最终流出交易所的全貌拓扑结构。

预计阅读时间: 8 分钟

背景

VerilyHK 将自己包装成一家合法的香港医疗科技投资平台。其名称本身似乎有意利用人们与两家无关公司的混淆:一家是隶属于 Alphabet 的 Verily Life Sciences(以人工智能驱动的医疗保健和医疗设备而闻名的精准健康公司);另一家则是中国 A 股上市的环境工程公司(证券代码 300190),该公司与医疗科技或加密货币毫无关系。VerilyHK 的网站文案声称其在 AI 健康、大数据分析和医疗设备方面拥有专业知识,这与真正的 Verily 公司的公开定位非常相似。其营销策略不断演变,从免疫细胞疗法和便携式心电图设备,到 AI 健康、健康信用体系、数据资产代币化,甚至声称已获得香港证监会(SFC)第 4 类和第 9 类牌照,以进行证券咨询和资产管理。

2025 年 4 月,何山(Heshan)地区政府发布了一份风险提示,明确指出该项目具有“明显的传销和非法金融特征”,并指出其依赖“境外加密货币交易”。截至 2025 年 4 月下旬,多个反欺诈监控网站已发布崩盘警告。该平台于 2026 年 2 月停止运营。

VerilyHK 的链上资金规模约 16 亿美元,远超其他已面临监管诉讼的知名加密庞氏骗局,包括 Forsage(3 亿美元,遭美国证券交易委员会指控)和 NovaTech(6.5 亿美元,遭美国证券交易委员会起诉)。然而,迄今为止,尚无关于这一加密犯罪行动的公开链上分析。

本文的结论不依赖于上述公开预警。以下所有内容均基于对与该平台相关的波场账户中 USDT 稳定币流动的链上数据分析,从内部逐层重构其基础设施。

起点

调查始于受害者提供的两个波场地址:一个存币地址和一个提现地址。对两者之间联系的追踪揭示了这不仅是一条单一路径,而是一张完整的多层级、多代际的资金路由网络。

归集层:16 个月内的 8 代热钱包

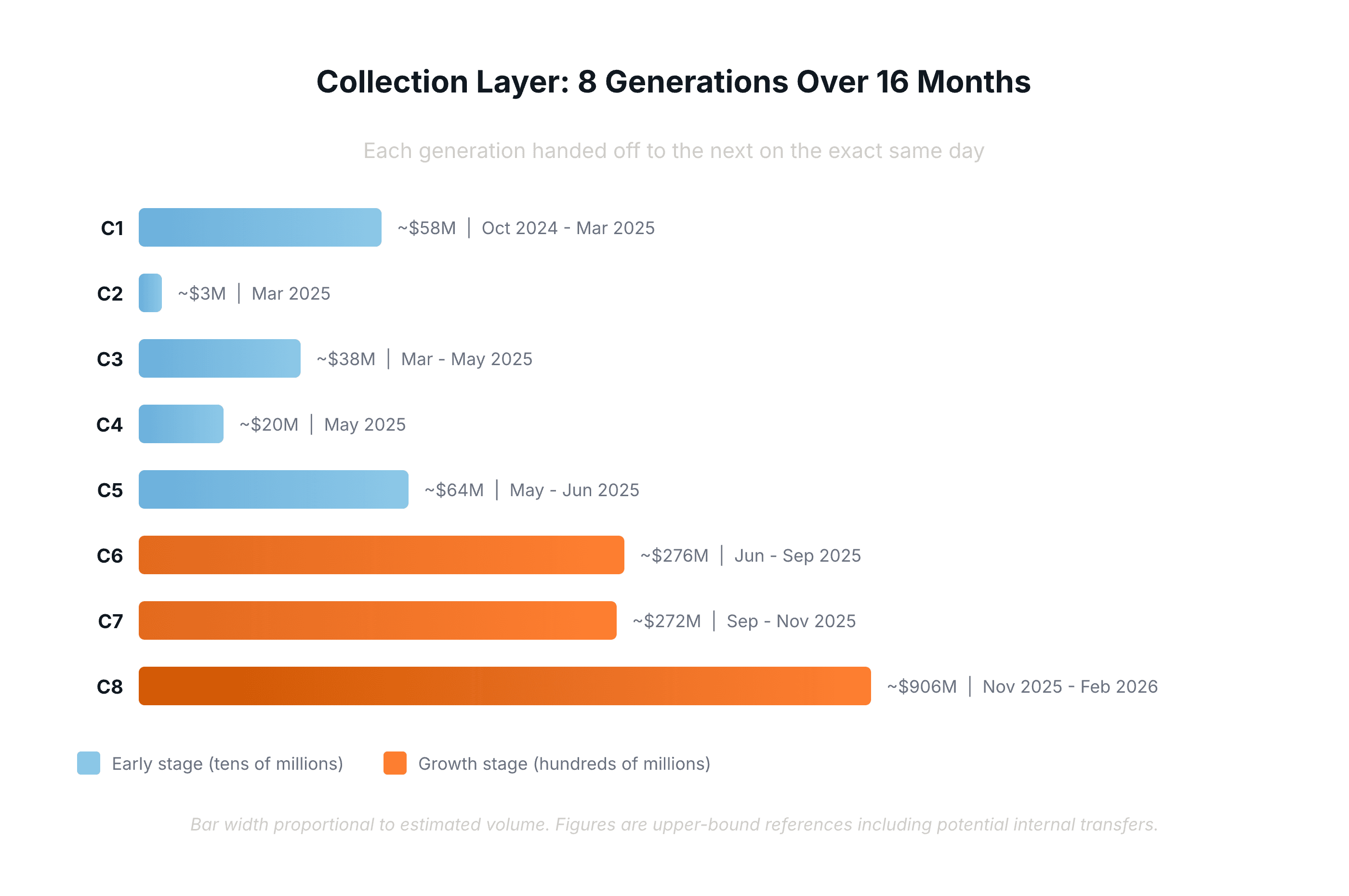

VerilyHK 并不依赖固定的归集地址集。它至少使用了 15 个地址,分成了 8 个不同的世代,在 2024 年 10 月至 2026 年 2 月的 16 个月期间按严格的时间顺序轮换。

这些地址并非并行运行,而是作为接力链运作:每一代的结束日期与下一代的开始日期完全吻合,所有八次转换中都出现了这种精确到天的交接模式。除了交接时间外,连续的世代共享了大部分存款地址网络,重叠率超过 65%,证实它们是由同一个实体操作,并循环使用新钱包。

每一代处理的金额随时间显著增长。早期世代每月处理数千万美元,而到了第六代,金额已进入数亿美元级别。最后一代在不到四个月内处理了超过 9 亿美元。所有世代的累计交易量约为 16 亿美元。

然而,这些数字应被视为上限参考,而非用户的净存款额。它们源自完整的图表聚合,包含了潜在的内部转账。在庞氏骗局结构中,支付给用户的“回报”可能会被重新投资,导致同一笔资金在归集层被多次计算。后期爆发的交易量很可能既反映了真实的增长,也反映了日益增加的内部资金循环。

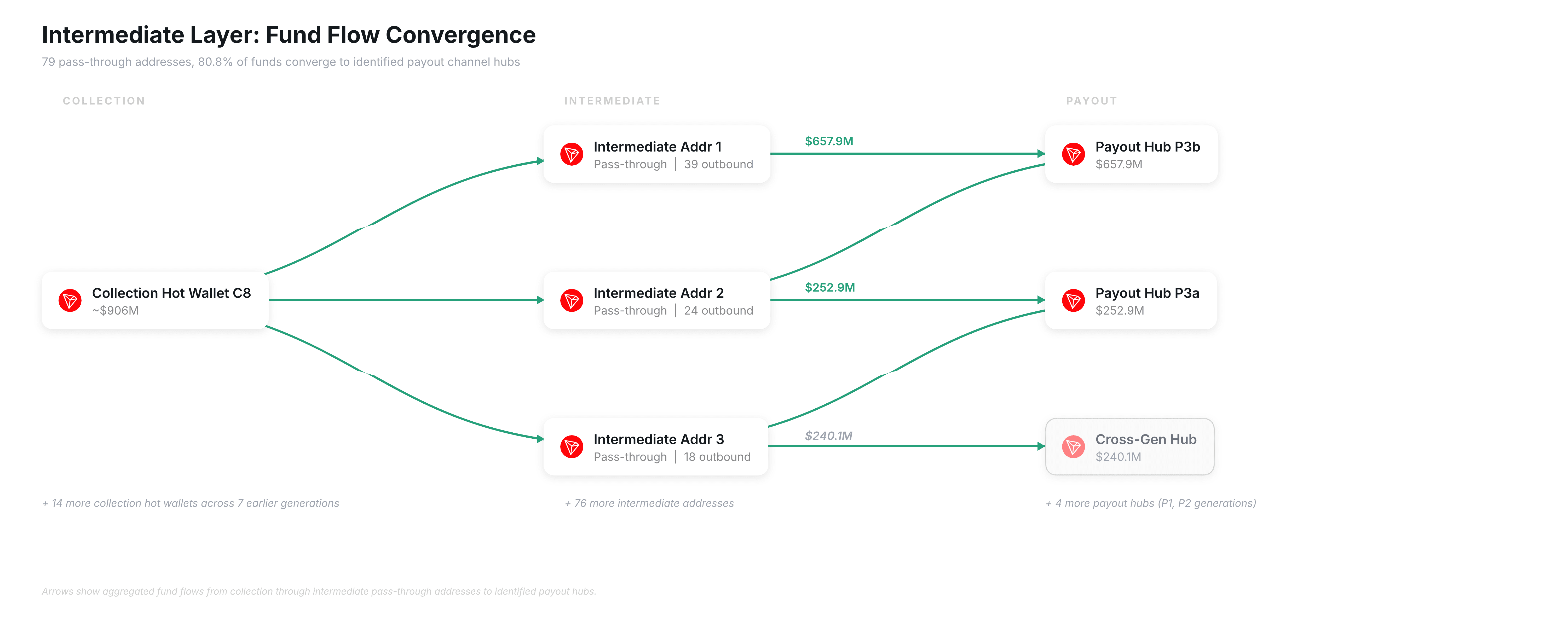

中间层:79 个中转地址汇聚至已知枢纽

离开归集热钱包的资金并未直接流向支付层。它们经过了 79 个中间中转地址,每个地址的入站来源极少,出站目标较多,且净留存几乎为零。流经这一层的资金中,超过 80% 汇聚到了少数已识别的支付通道枢纽。

虽然大部分资金流向了支付层,但其中一个节点引人注目。一个跨世代的单一枢纽接收了所有中间地址中 75% 的资金,在 8 个归集代际中的 6 个代中总计约 2.4 亿美元,但其下游结构与已识别的支付通道存在显著差异。

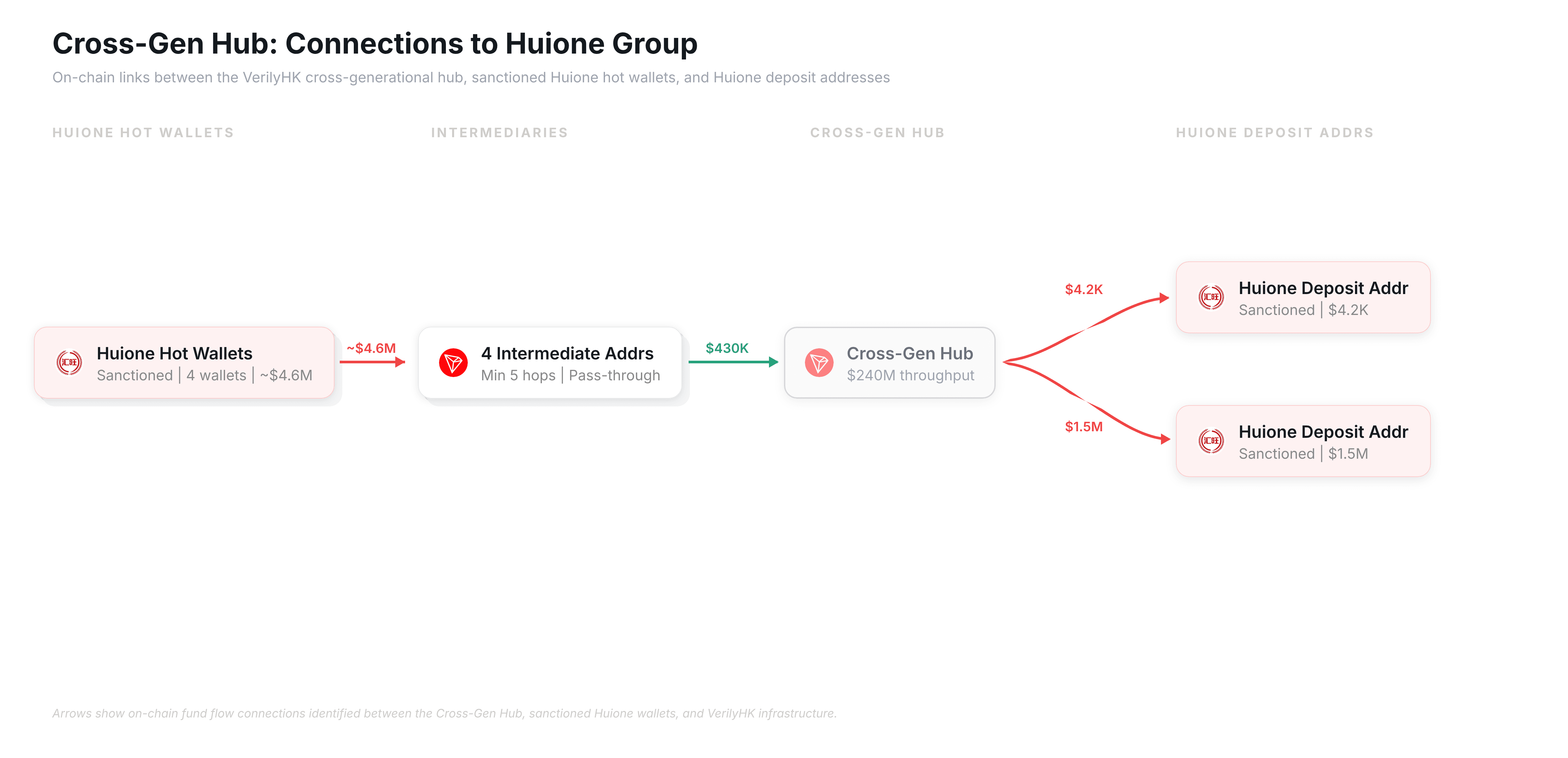

链上追踪揭示了该枢纽与多个与 汇旺集团(Huione Group)相关的钱包地址之间的直接资金流向联系。汇旺集团是一家位于柬埔寨的金融集团,已被美国金融犯罪执法网络(FinCEN)禁止进入美国金融体系。在入账端,至少四个汇旺集团的热钱包通过一系列中间地址(至少 5 跳)发送了总计约 460 万美元的资金才到达该枢纽。在出账端,该枢纽分别向至少两个汇旺集团的存款地址发送了 4,200 美元和 150 万美元。

跨代枢纽与汇旺之间的资金流动表明,VerilyHK 的资金路由基础设施可能利用汇旺网络作为洗钱渠道,这一模式与 FinCEN 的发现一致,即汇旺作为洗钱虚拟货币投资诈骗收益的“关键节点”。

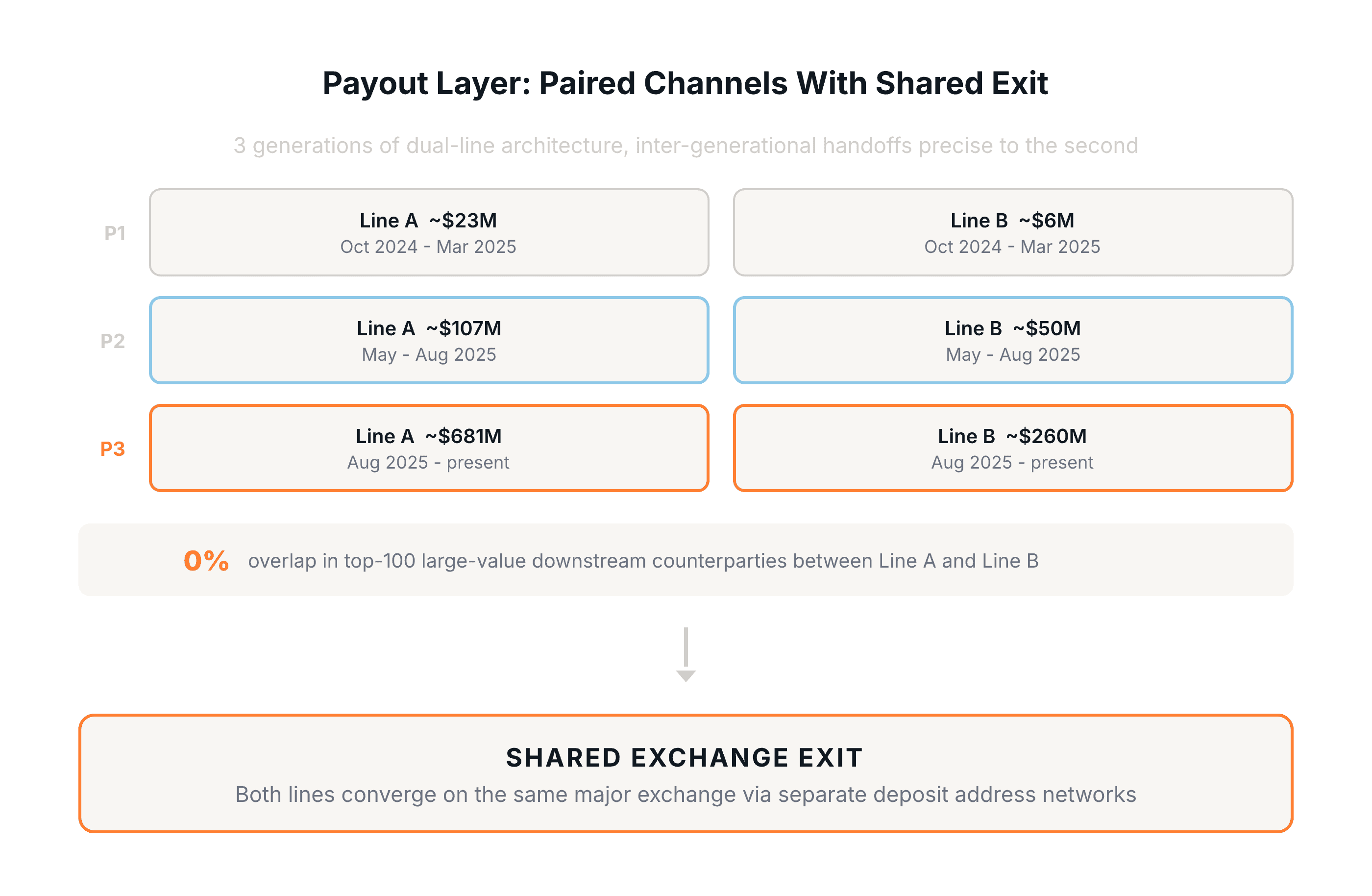

支付层:从配对通道到共享的交易所出口

支付侧反映了归集侧的代际结构。已识别出三代支付地址,总支付规模约为 11 亿美元。与归集层一样,代际交接精确到秒:链上时间戳显示,第二代通道停止且第三代通道激活的时间点完全一致,这种模式除了被同一操作团队预先规划的切换外,很难用其他理由解释。

在每一代内部,架构遵循一致的模式:专用的桥接地址首先汇总中间层的资金,然后将其转发给一对并行的支付通道,即主线与辅线。每对通道的运行时间窗口几乎相同,在几分钟内开始并按秒级间隔停止,但其中一条线的处理规模始终显著大于另一条。这种“桥接后配对支付”结构在所有三代中反复出现,证实这是经过精心设计的基础设施,而非临时的钱包创建。

对第三代配对通道的深入分析揭示了这种分离的程度。其中一条通道的处理量约为另一条的 2.6 倍。比较它们前 100 名大额下游交易对手,重叠度为 零。尽管由相同的上游来源提供资金且同步运行,但它们运行着完全独立的下游分发网络。

这两条线共享的是最终出口。在它们的小额下游转账中,两条线展现出相同的模式:资金流经数万个一次性地址(每个地址实际上只有一笔入账和一笔出账),随后汇聚到了属于某家大型中心化交易所(CEX)的同一个热钱包。然而,就连这里,两组存款地址中介也几乎完全分离——在约 60,000 个地址中,只有 9 个共享地址,这看起来就像是两个独立的管道注入同一个交易所。链上数据确认了这些资金进入了该交易所的后端处理管道,但无法识别这些存款背后的具体用户账户。

全貌:四层漏斗

综合所有发现,VerilyHK 的链上资金路由架构形成了一个清晰的四级漏斗:前端极致分散、中间高度集中、支付层重新分散,以及最终通过交易所出口。

引人注目的是其巨大的业务规模(累计约 16 亿美元的链上资金流)与背后架构的精确性:精确到天的代际交接、下游网络基本分离的配对支付通道,以及大量汇聚至共享交易所出口的一次性地址。

对于交易所的合规团队而言,本文记录的结构特征代表了可操作的检测启发式方法,特别是数万个单次使用存款地址汇聚至共享热钱包的行为。对于调查人员和监管机构而言,这种分层架构说明了为何追踪非法资金需要超越单一交易,从而重构完整的网络拓扑结构。

本文中的所有链上分析均使用 BlockSec AML 与合规套件中的 MetaSleuth 链上分析工具进行。分析遵循“最高价值路径(top-value path)”方法论,所有结论均注明了证据强度和适用边界。