私有交易服务背景

私有交易(Private tx)服务的宗旨是在不向链上广播交易的前提下保护用户的交易。通过保护用户免受三明治攻击,该服务有助于构建健康的生态系统。例如,攻击者无法监听待处理交易池(Pending Pool)来进行抢先交易。此外,私有交易服务可以缓解 MEV 机器人之间的 Gas 费争夺战,因为 MEV 机器人可以利用此类服务,而无需在会导致 Gas 价格上涨的待处理池中竞争,从而避免普通交易难以被打包的情况。

Flashbots 是以太坊上著名的私有交易服务提供商,并针对其系统工作原理提供了详尽的文档。它还提供了清晰的私有交易数据 API。BNB48 已在币安智能链(BSC)上提供了类似的服务(增强型 RPC)。

私有交易被攻击者滥用

然而,私有交易服务可能会被攻击者滥用,使攻击交易能够以快速的方式(且不被察觉)被打包上链。

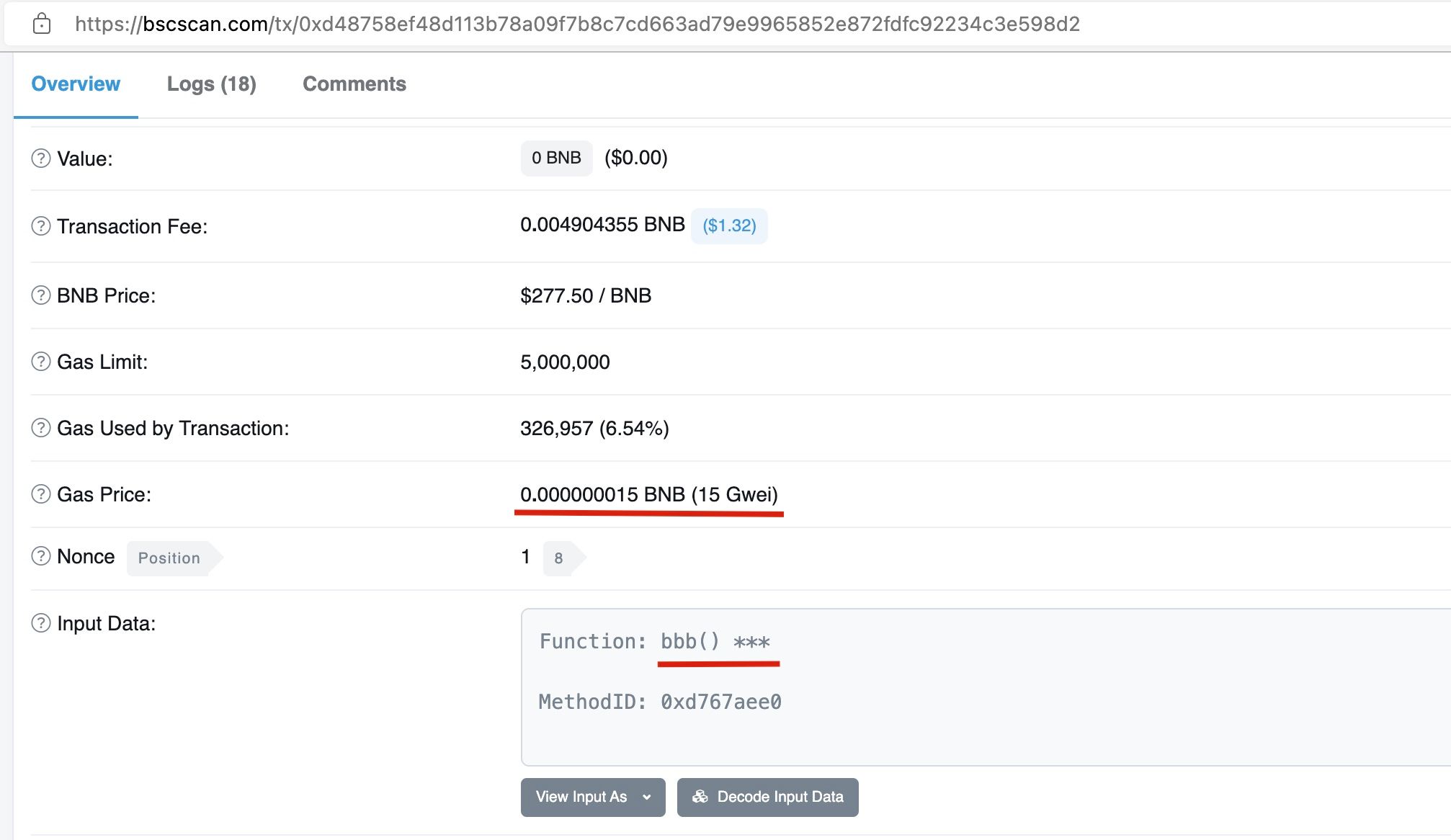

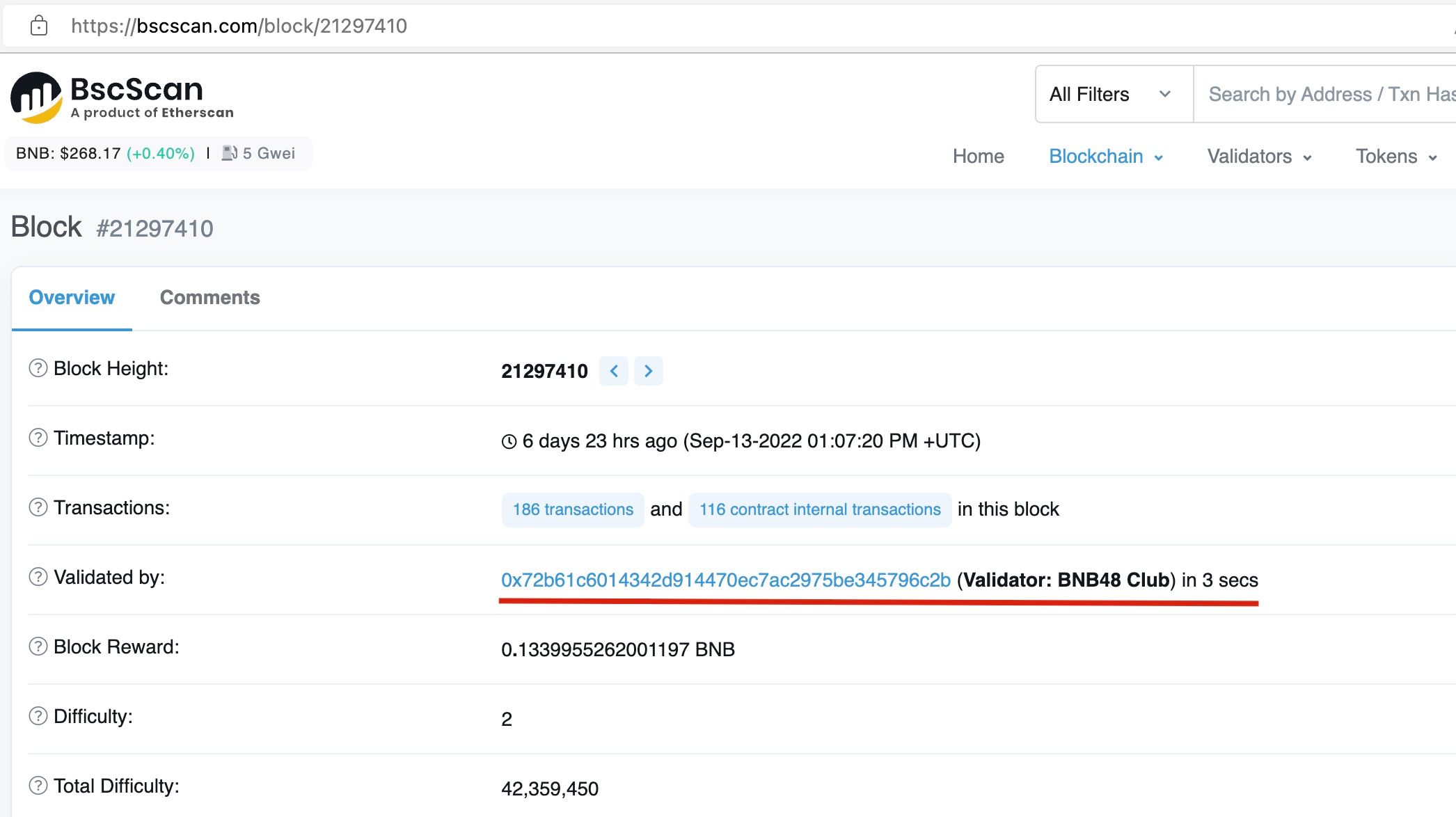

最近,我们在 BSC 上观察到一笔“有趣”的交易(https://bscscan.com/tx/0xd48758ef48d113b78a09f7b8c7cd663ad79e9965852e872fdfc92234c3e598d2)。攻击者滥用了 BNB48 的私有交易服务来隐藏其攻击交易(攻击获利约 15 万美元)。从下方的截图中我们可以发现,该交易由 BNB48 验证节点以 15Gwei 的 Gas 价格打包。

遗憾的是,我们没有找到可以查询经由 BNB48 私有交易服务打包交易的公开服务。尽管如此,基于以下两个原因,我们高度怀疑情况确实如此:

- 根据 BNB48 的文档,要使用该增强型 RPC,交易发送者需要将 Gas 价格设置为

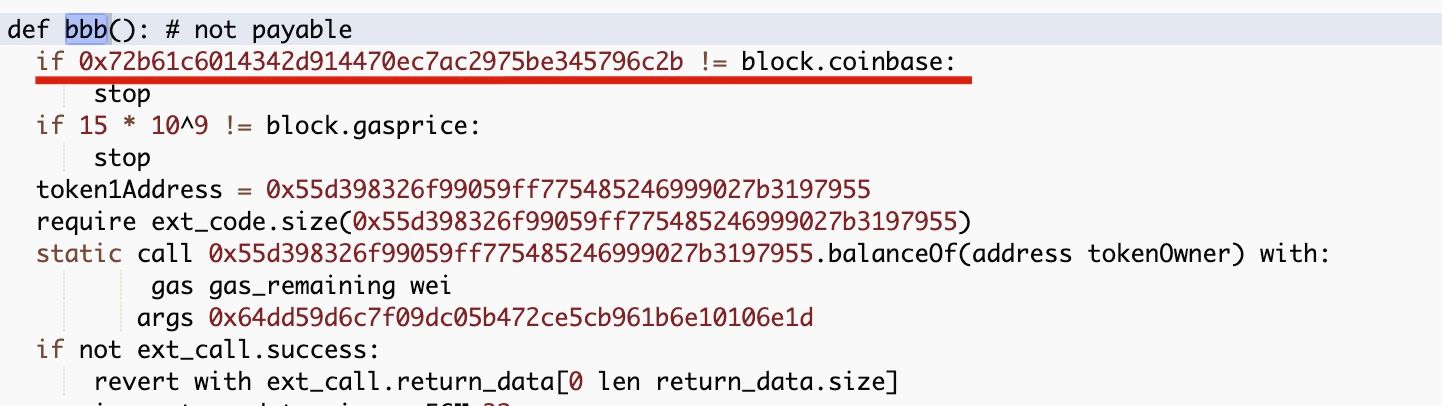

15Gwei。当然,攻击者不使用 BNB48 私有交易服务,仅仅是凑巧通过普通 RPC 节点发送交易并设置15Gwei的 Gas 价格仍存在微小的可能性。 - 此外,攻击者的合约代码中包含限制条件,即攻击交易只能在 BNB48 验证节点上执行(见下图)。

从 Gas 价格和代码逻辑来看,我们高度怀疑该交易滥用了 BNB48 的私有交易服务。

攻击者的 IP 已被曝光

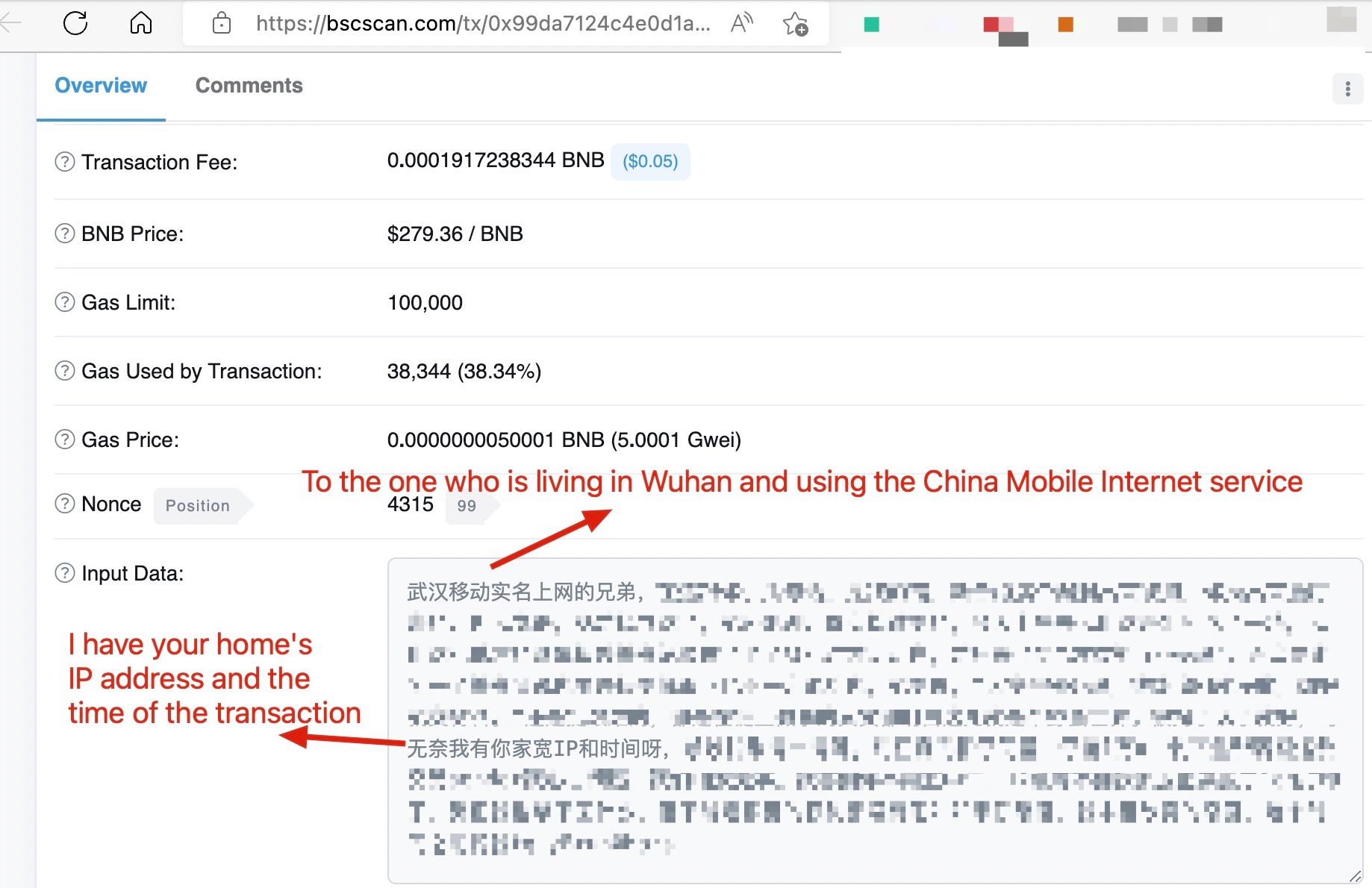

有趣的是,受害者声称自己成功识别出了攻击交易的 IP 地址和时间,随后受害者在链上发送留言,要求攻击者归还资金。

攻击者通过一系列交易归还了资金([1 | 2 | 3 | 4 | 5 | 6])。

这提出了一个问题,即:如果攻击交易确实滥用了 BNB48 私有交易服务(通过发送交易到 BNB48 RPC 节点),攻击者的 IP 地址是如何被识别并泄露的? 基于资金已退回的结果,留言中的 IP 地址和地理位置应该是真实的。

私有交易服务的安全/隐私担忧

我们认为,私有交易服务是生态系统中的关键实体,因为它保护交易不被广播,从而避免三明治攻击。然而,这也引出了其他的安全/隐私担忧:

- 如何防止私有交易服务被攻击者滥用仍是一个待解决的问题。私有交易服务中是否需要引入过滤服务在社区内(仍)存在争议。我们目前正在开发一套系统,可以帮助私有交易服务提供商监控攻击行为(意识到攻击本身就很有价值)。

- 如何保护利用私有交易服务的用户隐私?例如,接受私有交易的节点可能会记录发送者的信息,如 IP 地址和时间。这些信息是否得到了妥善保护尚不可知。

关于 BlockSec

BlockSec 是一家区块链安全领域的先行者,由多位全球知名的安全专家于 2021 年创立。公司致力于通过提升安全性与易用性,赋能新兴的 Web3 世界,以推动其大规模应用。为此,BlockSec 提供智能合约及 EVM 链安全审计服务;打造了用于安全开发并主动阻断威胁的 Phalcon 平台;开发了用于资金追踪与调查的 MetaSleuth 平台;以及助力 Web3 开发者在加密世界高效冲浪的 MetaDock 插件。

迄今为止,公司已服务超过 300 家知名客户,包括 MetaMask、Uniswap Foundation、Compound、Forta 和 PancakeSwap 等,并获得了包括经纬创投(Matrix Partners)、Vitalbridge Capital 和分布式资本(Fenbushi Capital)在内的顶级投资机构两轮数千万美元的融资。