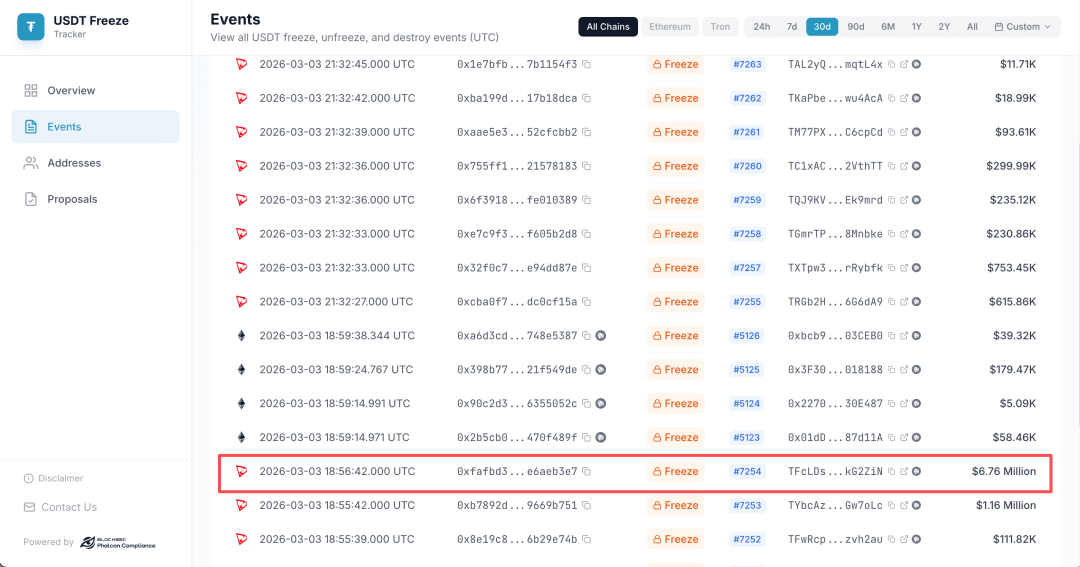

3月3日,全球最大稳定币发行商Tether宣布冻结了几个链上地址。其中,一个特定地址(TFcLDs8SWxc4WoaJvk5pXuJd6wuZkG2ZiN)约有676万美元的USDT被冻结。

从规模和背景来看,这并非例行风险控制措施,而是针对一个高度特定的非法金融网络的有针对性的执法行动。

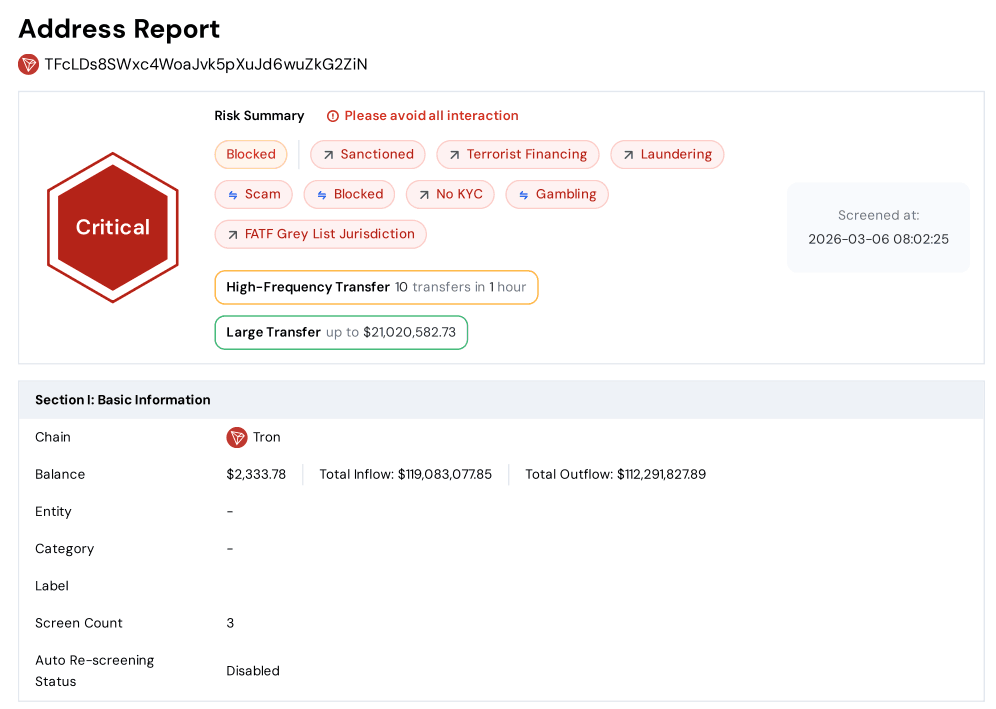

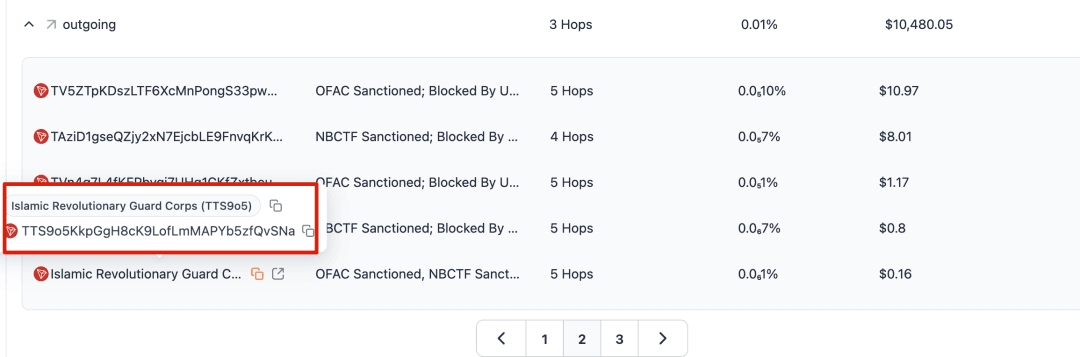

Phalcon Compliance通过链上扫描发现,该地址直接关联到伊朗的金融网络。系统中的风险标签指向了伊斯兰革命卫队(IRGC),并突出了胡塞武装组织以及与其相关的影子银行系统。

这一发现揭示了2026年一个重要的事实:全球监管正在收紧,稳定币已成为重点关注对象。它们突显了地缘政治冲突、制裁执行和跨境金融风险。

稳定币:制裁执行的新战场

如果孤立地看“冻结676万美元USDT”这件事,这个金额在加密货币行业可能并不算极端。但随着中东地区美国、以色列和伊朗之间紧张局势的加剧,其重要性却与日俱增。

伊朗面临多轮严厉的金融制裁,限制了其进入银行系统和美元清算网络的渠道。一些跨境资金已转向链上资产,转而依赖稳定币进行转移和结算。

稳定币在规避传统瓶颈方面具有明显优势:

- 全球流动性: 它们可以随时随地进行转移。

- 快速结算: 交易在几秒钟内完成,而非几天。

- 无传统中介: 它们绕过了代理银行。

然而,与传统的离岸金融网络不同,区块链交易是高度透明的。一旦找到相关的地址并将其添加到监控系统,其资金路径就可以被追踪。这可能导致冻结或制裁的执行。

近年来,稳定币发行商在风险控制方面采取了更积极主动的立场。Tether经常利用其智能合约的权力,根据执法部门的要求或先进的链上情报,冻结或追回与高风险地址相关的资产。欲了解更多详情,请阅读如何应对USDT冻结风险。

这标志着一个重大转变:冻结决策现在更多地依赖于实时链上数据,而不是传统的线下调查。

Web3企业如何避免受制裁资金

对于加密货币交易所、支付网关和稳定币公司来说,这一事件引发了一个关键问题:接下来会发生什么?如何避免高风险、受制裁的资金?

链上资金与传统金融不同,它们是开放的,易于跨境转移。一笔存款可能经过多个钱包层,甚至跨越不同的区块链网络,然后才到达您的平台。如果没有强大的链上风险识别系统,公司很容易接收到来自受制裁团体、黑客或非法网络的资产。

一旦这些“受污染”的资金进入您的公司账户,后果将是严重的:

- 运营资金立即被冻结。

- 接受严格的监管调查。

- 遭受严厉的合规处罚,并失去银行合作伙伴。

- 吊销运营许可证(例如,您的"VATP或MSB许可证")。

需要关注的关键风险场景

在实践中,这种风险暴露通常发生在三个关键场景:

- 存款通道: 高风险地址通常使用多跳转账来将资金存入交易所或托管钱包。

- 场外交易和支付结算: 从事跨境支付的企业可能会处理来自受禁区域的资金。

- DeFi和跨链路由: 当资金通过桥接器在不同链之间转移时,可能会隐藏其原始来源,使得手动追踪非常困难。

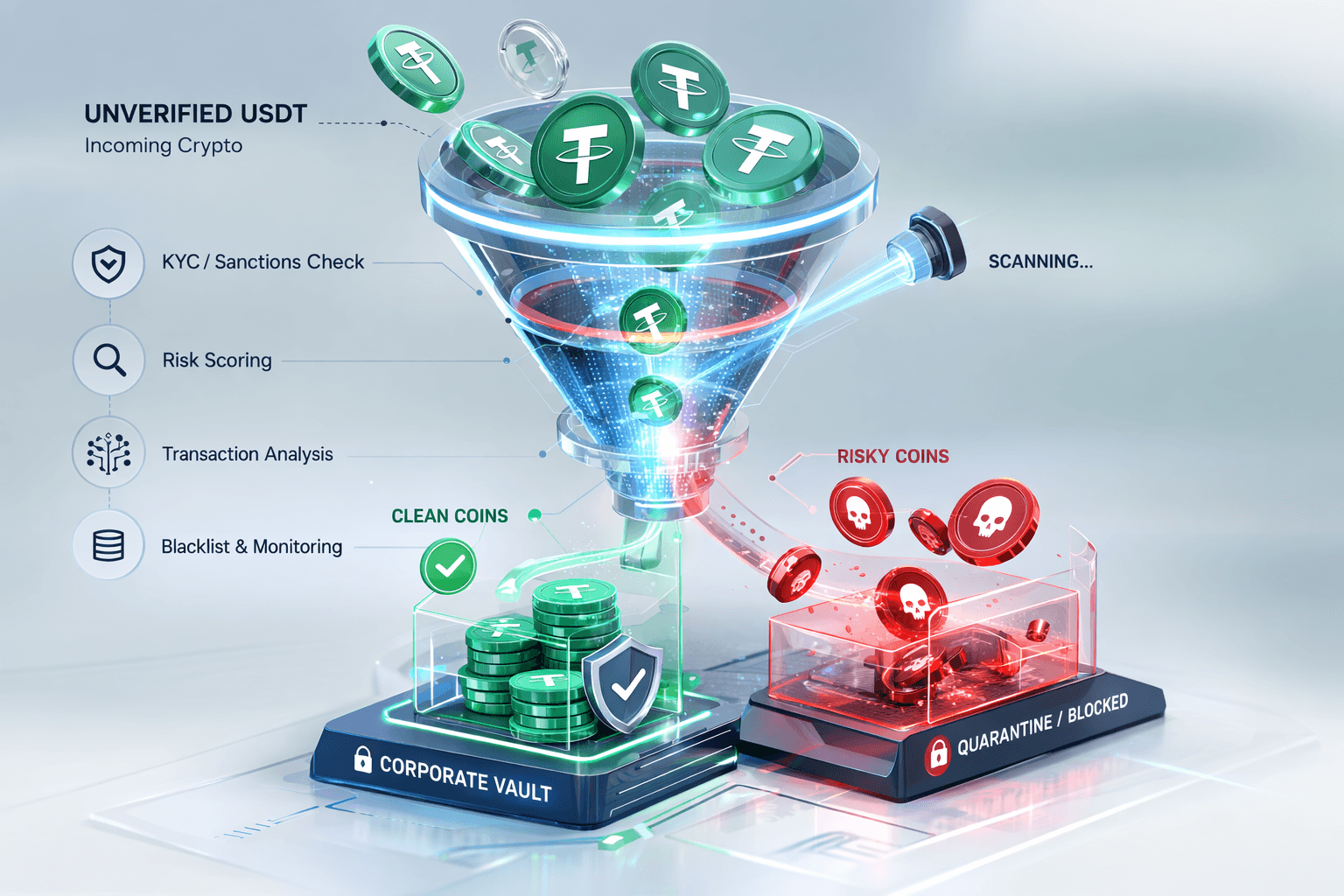

顶级的虚拟资产服务提供商(VASPs)现已采用"交易前风险筛查"来解决这一问题,通常称为实时KYT。这意味着在资金进入平台之前就对地址进行检查,查找与受制裁实体或异常资金流的任何关联。

链上合规工具现已成为关键基础设施

在当今被监控的世界里,链上数据分析和合规技术至关重要,已成为企业基础设施的关键组成部分。

由于区块链记录是公开且不可篡改的,它们为资金追踪提供了独特的优势。如果一个系统能够识别关键地址或资金入口点,它就可以沿着交易路径追踪资金流,从而构建一个完整的网络图。这项技术现在是追踪欺诈资金、调查黑客攻击和监控恐怖主义融资的首选。

Phalcon Compliance的扫描结果完美地展示了这种技术方法。该系统利用庞大的地址标签数据库、资金路径分析和行为识别算法,为链上地址分配不断变化的风险评分。

如果一个地址与已知的IRGC等高风险团体相关联,就会引起警惕。如果发现特定的风险模式,Phalcon Compliance会生成一份全面的风险报告,并突出任何相关的网络。这种链上分析能够立即发现风险,而传统的AML系统依赖于缓慢的银行报告。这种方法为企业和执法部门提供了快速且有用的信息。

结论:行业成熟的标志

展望未来,类似此次676万美元USDT事件的定向冻结事件将只会变得更加普遍。随着链上数据分析的不断改进,以及稳定币发行商与监管机构的密切合作,隐藏的非法金融网络将被暴露。

对于加密行业来说,这既是一次压力测试,也是成熟度的标志。数字资产市场需要一个坚实的基础来实现长期增长,这将在我们能够识别和分析链上金融活动,并将其纳入稳健的治理框架时实现。

常见问题解答(FAQ)

1. 为什么Tether会冻结特定的USDT地址?

Tether冻结地址是为了遵守国际制裁,帮助执法部门追回被盗资金,并瓦解诸如恐怖主义融资和大型网络攻击等非法资金网络。他们利用其智能合约的管理权限来执行这些冻结。

2. 如果我的企业不小心收到了受制裁的USDT,会发生什么?

如果受制裁的资金进入您的平台,您的收款钱包可能会被代币发行方列入黑名单或冻结。您可能会面临巨额罚款,失去当地的经营许可证,并且您的企业银行关系也可能面临风险。

3. 如何在链上检测到受制裁的或与伊朗相关的资金?

您不能依赖手动检查。您需要使用自动化的、实时的KYT(了解您的交易)解决方案。例如Phalcon Compliance。这些工具会针对OFAC制裁等大型风险标签数据库来检查入站交易,并在交易完成前检查过往行为。

4. 链上筛查与传统的银行AML有何不同?

是的。传统的AML主要依赖于身份验证(KYC)和法定货币交易报告。链上筛查则关注钱包行为、交易模式以及智能合约风险,提供传统银行系统无法提供的实时洞察。

5. DeFi协议也会受到这些制裁的影响吗?

是的。DeFi协议是去中心化的,但其前端界面和开发者并非如此。USDT和USDC等稳定币受到监管审查。流动性池中的高风险资金可能会“污染”整个池子,这使得合规工具对所有平台,即使是去中心化平台,都至关重要。