近期 Bybit 事件引起了广泛关注。根据第三方进行的 Bybit 报告,该事件的起因是黑客入侵了一名 Safe 开发者机器,篡改了 Bybit 签名人在交易发起时打算签名的信息,并最终执行了一笔恶意升级交易。该事件导致了近 15 亿美元的资产损失。事实上,去年曾发生过两次类似的攻击,包括 Radiant(损失约 5800 万美元)和印度交易所 WazirX 被盗(损失超过 2 亿美元),这两起事件都是通过 Safe 钱包签名恶意交易造成的。

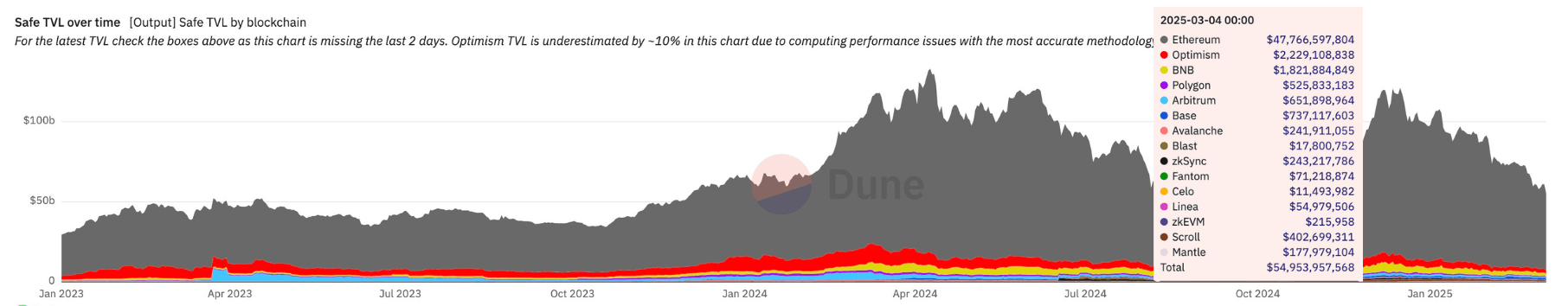

Dune 的最新数据(3 月 4 日)显示,总共已部署了超过 3914 万个 Safe 钱包,管理着价值 549 亿美元的资产。为了满足用户需求并加强 Safe 钱包使用生命周期内的风险控制,BlockSec 推出了 Safe{Wallet} Monitor。该解决方案为用户提供交易详情、风险评估和交易模拟的全面可见性,有助于保障资产安全并防止潜在损失。

Safe{Wallet} 交易签名风险

- 首要攻击目标:Safe 钱包通常管理大量资产,使其成为黑客的首要攻击目标。例如,Bybit 事件是一次精心策划的攻击,黑客提前两天部署并测试了恶意合约。

- 冗长的安全链:整个操作涉及的安全链非常长。用户需要信任 Safe 的智能合约、官方网站/应用、前后端、自己的电脑、浏览器,以及最终用于签名的钱包。然而,攻击者可以针对 Safe 或个体签名者。任何一个环节的泄露,例如诱骗用户签署伪装成普通转账的升级交易,都可能导致毁灭性的后果。

- 硬件钱包的局限性:大多数硬件钱包无法解读 Safe 交易。如果用户被 Safe 界面误导,在使用硬件钱包签名时就无法进行交叉验证。加上签名者对先前批准的固有信任,这种“盲签”很容易导致严重的疏忽和安全事件。

Safe{Wallet} Monitor

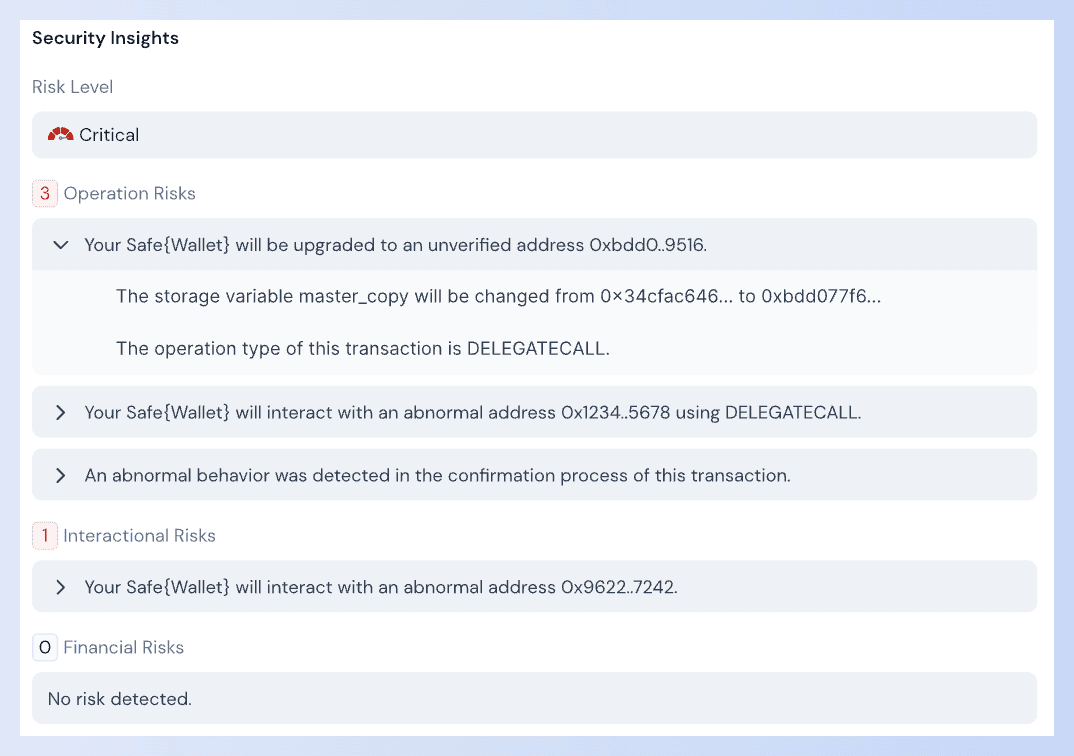

BlockSec 的 Safe{Wallet} Monitor 实时追踪整个交易签名过程,显示交易详情,识别风险,模拟结果,并提供以下功能:

- 执行前预警风险:我们的系统对 Safe 钱包交易的所有阶段进行持续监控,包括发起、签名和执行。如果检测到高风险交易,会在签名过程完成和交易广播之前向用户发出警报。

- 详细的交易洞察:我们的系统会拦截复杂的交易,并将其转化为清晰、易于理解的解释,从而实现知情决策,并消除盲签的风险。

- 风险分析与执行模拟:我们的系统会分析每笔交易的相关风险,并在执行前模拟交易结果,以防止签署不受欢迎的交易。

- 多渠道验证:可以向签名者和非签名者发送警报,进行额外验证,提供额外的眼睛,并确保彻底的交叉检查。

- 白名单机制:用户可以将交互限制在特定合约。系统会立即检测配置更改并作出响应。

- 自动化响应:检测到有害交易时,自动触发预设的响应机制来阻止攻击。

预约演示

任何使用 Safe 钱包的个人或机构,尤其是管理大量资产的交易所、协议、L1/L2 网络、投资机构和投资者,都可能面临资金被盗的风险。

我们诚挚邀请您预约演示,了解 Safe{Wallet} Monitor 如何帮助您预防潜在风险并保护您的资产。

BlockSec Phalcon:威胁监控与预防

Safe{Wallet} Monitor 是 Phalcon 的一个重要模块。Phalcon 是 BlockSec 推出的安全监控和阻止平台,为协议提供全面的上线后安全保护,帮助流动性提供商、DAO、基金经理等保护其资产。除了 Safe{Wallet} Monitor,Phalcon 还包括:

- 攻击交易的实时监控

- 操作、交互和财务风险的实时监控

- 代币数量/价格、关键变量、敏感事件和函数调用的灵活监控

- 安全专家定制监控解决方案

- 多签钱包的自动化响应

- 紧急响应 SOP 和战争室服务

- 根本原因分析

- 固定智能合约代码审计

- ...

结论

在加密世界,安全不是可选项,而是基础。BlockSec 的 Safe{Wallet} Monitor 构建了多层防御,确保每一笔 Safe{Wallet} 交易都能抵御不可预见的风险,从而保护您的资产。