2024 年新年的开端并不轻松,我们在过去几天里观察到了一些黑客攻击事件,造成了数百万美元的损失,其中包括 Radiant、Gamma 和 Telcoin 的事件。

这引发了一些问题:

- 他们是否实时了解正在进行的攻击?

- 即使收到情报,为什么他们无法立即阻止攻击?

- 他们是否配备了有效的攻击监控和阻止系统?

事件响应的挑战

可以合理地假设,大多数具有安全意识的项目都拥有某种形式的威胁情报系统。

然而,它们在有效阻止攻击方面面临困难,并且它们面临的挑战非常直接:

- 人员有限,无法支持全天候紧急响应。

- 即使收到警报,决策过程也十分耗时。

去年,BlockSec 推出了 BlockSec Phalcon——一个自动防御系统,通过实时检测和阻止黑客攻击,无论攻击向量如何,从而彻底改变了事件响应。

有了 BlockSec Phalcon,DeFi 协议就可以自动保护用户资产,在日益脆弱的 DeFi 世界中提供新的安全范式。本文将探讨 BlockSec Phalcon 在不断演变的威胁形势下加强 DeFi 安全的潜力。

近期 DeFi 黑客攻击回顾:Gamma、Radian 和 Telcoin

| 项目 | 日期 (UTC) | 攻击交易数量 | 攻击持续时间 | 损失 |

|---|---|---|---|---|

| GammaStrategies | 2024/01/04 | 37 | 69 分 34 秒 | ~350 万 |

| Radiant | 2024/01/02 | 3 | 11 秒 | ~400 万 |

| Telcoin | 2023/12/25 | 4,958 | ~16 小时 | ~660 万 |

上表显示了近期安全事件的摘要,包括协议、攻击交易数量和攻击持续时间(从第一次攻击交易到最后一次交易的时间)。我们还总结了每次事件的大致损失。

Radiant 的 400 万美元损失

Radiant 对安全的承诺一直很明显,但意料之外的事情还是发生了。 首次攻击 Radiant 协议的交易发生在 2024/01/02 18:53:38 (UTC),并立即被我们的系统标记。这次攻击造成了约 90 Ether(~21.3 万美元)的损失。在短短几秒钟内,后续的攻击接踵而至,每次都造成超过 200 万美元的损失。

如果协议采用了 BlockSec Phalcon,我们的系统就可以自动采取行动,要么暂停协议,要么抢先交易后续的黑客攻击,从而在后两次攻击交易中挽回 400 万美元,而不是延迟 43 分钟的响应时间。

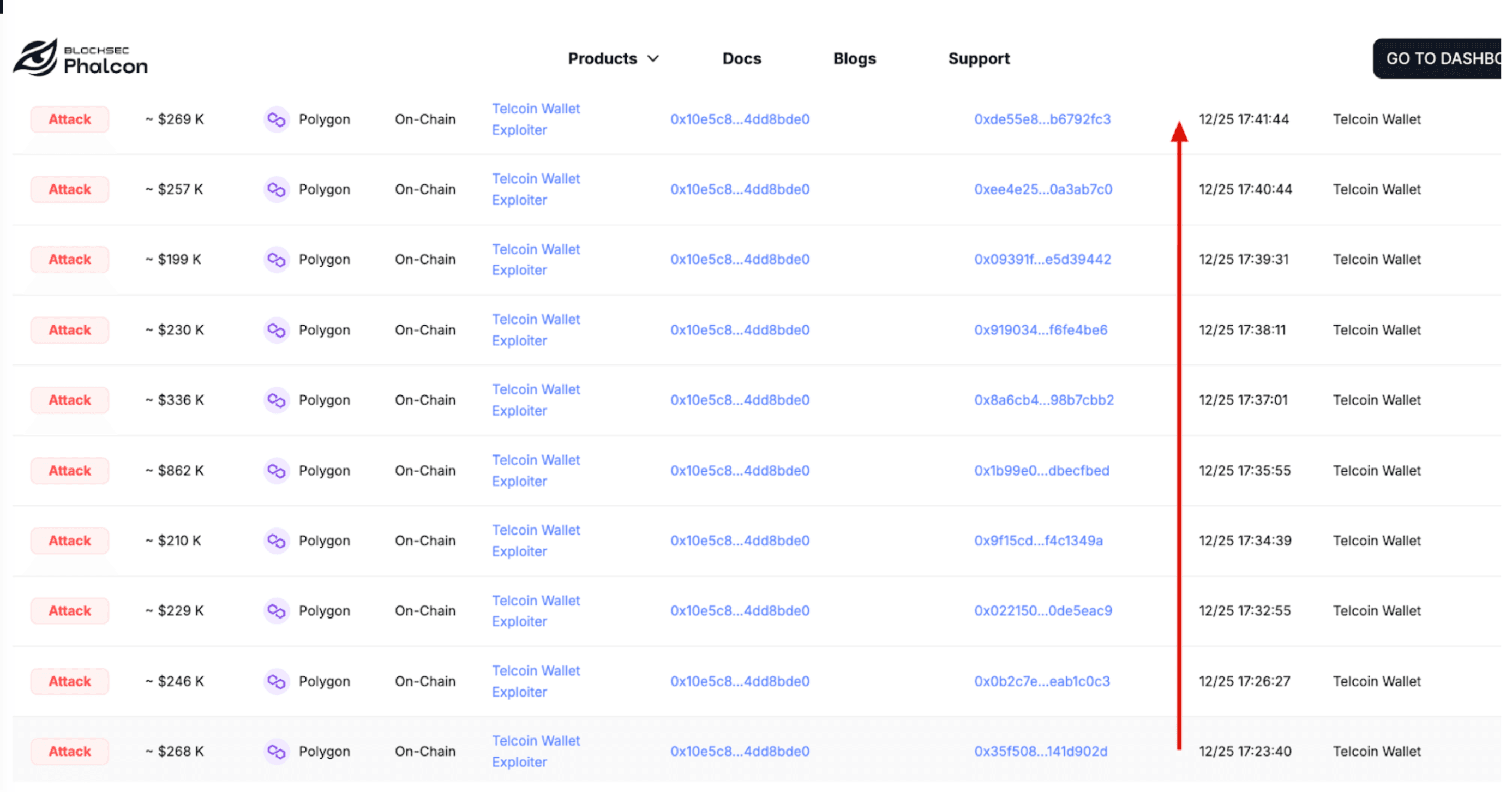

Telcoin 的 660 万美元损失

对于 Telcoin 钱包的攻击,黑客攻击持续了 16 多个小时,涉及六个账户的 4,958 笔交易。这次复杂的攻击让 Telcoin 团队措手不及。 在没有“暂停”机制的情况下,唯一的选择是迅速聘请安全公司调查漏洞,诊断脆弱性并实施修复,而这一切都花费了宝贵的时间,攻击却仍在继续。

BlockSec Phalcon 可以提供定制的“抢先交易”防御,即使没有暂停机制也能快速行动以保护资产。

Gamma 的 350 万美元损失

GammaStrategies 在一个多小时内遭受了黑客攻击,37 次攻击接连发生。BlockSec Phalcon 发现了这些攻击,并可以立即阻止它们,从而有可能挽救 350 万美元。 人们需要睡眠,但机器不需要。这表明即使是最谨慎的项目也可能措手不及。我们不能仅仅依靠人工来阻止这些攻击;像 BlockSec Phalcon 这样的自动化系统对于全天候保护至关重要。

BlockSec Phalcon 不仅仅是一个安全监控器

我们已经听说了市场上许多威胁监控工具。BlockSec Phalcon 与它们有何区别,为什么 BlockSec Phalcon 可以在安全事件中提供帮助?

立即行动是关键

BlockSec Phalcon 仅仅是一个威胁监控系统;它可以自动采取行动来保存用户资产。在安全事件中,时间至关重要。行动应自动进行,无需人工干预。在 Radiant 的案例中,从第一次攻击交易到最后一次交易只有 11 秒。如果需要手动执行操作,那就太晚了。事实上,协议暂停操作花费了 40 多分钟。

对自动防御的担忧

当然,自动阻止的想法听起来很棒,但你能信任它吗?如果它犯错误并关闭所有东西,引起恐慌怎么办? BlockSec Phalcon 通过关注三个方面来直接解决这些担忧:

- 速度: 系统应足够快,能够监听攻击交易并检测恶意交易,通常在几毫秒内。正如我们所说,时间很重要,即使是几秒钟也决定了数百万美元资产的安全性。

- 准确性: 只有高精度的系统才能实现自动操作的目标。如果一个系统报告了太多的误报,它就不能用作触发协议自动操作(如暂停协议)的信号。

- 兼容性: 系统需要与协议现有的安全基础设施兼容。例如,协议的特权行为可能由多重签名钱包控制,并且自动操作需要通过此钱包进行签名。

BlockSec Phalcon:从白帽救援到标准SaaS产品

如果 BlockSec Phalcon 可以在没有预先批准的情况下阻止攻击,为什么不赋能项目自救呢?我们已经改进了我们的技术,在 20 多次白帽救援中挽救了超过 1400 万美元。

以下是具体方法:

- 首先,BlockSec Phalcon 具备高精度监控和检测即时黑客攻击的能力,这得到了在著名安全会议上发表的学术论文和两年多的内部运行的支持。过去阻止 20 多起黑客攻击的往绩证明了我们系统的能力。

- 其次,BlockSec Phalcon 与安全基础设施兼容,例如多重签名钱包。我们确保钱包能够即时自动响应,而不会损害协议的安全设计。

BlockSec Phalcon 是主动的,而不仅仅是一个监控工具,为您的数字资产提供即时、可靠且兼容的防御。

与 BlockSec 合作,实现全栈安全

在 DeFi 领域,安全是多方面的且不断发展的。通过与 BlockSec 合作并将 BlockSec Phalcon 整合到您的协议中,您可以解锁一套满足您所有安全需求的全栈安全服务。

以下是您获得的益处:

-

专家代码审计: BlockSec 的顶级代码审计服务会在您的协议发展过程中提供持续的审查,确保安全性与开发同步。

-

定制安全规则: 利用我们从详细审计中获得的知识,我们将为 BlockSec Phalcon 设置专门针对您的协议的安全规则。这意味着更好的保护,而无需与不同的公司打交道以获得不同的服务,从而为您节省时间和金钱。

-

快速漏洞响应: 凭借 BlockSec 在识别根本原因方面的专业知识,我们可以快速定位漏洞并建立专门的指挥中心,以实现即时有效的缓解。

选择 BlockSec 意味着选择了强大、集成的安全解决方案。您获得的不仅仅是一个工具;您还获得了一个致力于在每一步保障您的协议完整性和用户资产的合作伙伴。