过去一年,加密资产价值飙升,但安全风险也创下了历史新高。2025 年的前十个月,Web3 空间面临着严重的攻击,造成了巨大的资产损失。

-

关键管理漏洞:HyperLiquid 交易账户因私钥泄露损失约 2100 万美元。Bybit multisig 钱包遭到黑客攻击。这次升级造成了近 15 亿美元的损失。这凸显了密钥和权限管理的风险。

-

智能合约逻辑漏洞:** GMX_IO 遭到重入攻击,损失 4100 万美元。Cetus 因整数溢出漏洞损失高达 2.23 亿美元。这些漏洞表明,攻击的目标是协议的经济和数学逻辑。

这些事件表明了一个严峻的事实:在 Web3 的开放世界中,防御者几乎没有时间做出反应。

Phalcon Security是BlockSec公司推出的一款先进的实时安全平台。它侧重于防御。它是最后一道强有力的保护屏障。它能在任何资产损失发生之前识别并阻止有害交易。

它不仅仅是一个工具。它是下一代安全系统。它可在传输过程中拦截交易,提供全面覆盖和定制支持。

构建 Web3 安全护城河:从警报到阻止的闭环

面对每年数十亿美元的损失,Web3 公司正面临着更高的安全风险。

1."零日 "攻击:防御者时间最少

黑客攻击现在已经高度自动化。从发现内存池中的机会到执行攻击,时间往往不到 1 秒。传统的警报系统无法在这毫秒的潜在损失窗口内进行有效拦截。

2.经济模型风险:动态且难以防范

复杂的攻击(如 TWAP 甲骨文操纵和空市场利用)会利用协议的经济逻辑。这种风险是传统方法难以捕捉的,从而导致了新的攻击途径。

3.L2/Chain 的 "生态系统安全 "挑战

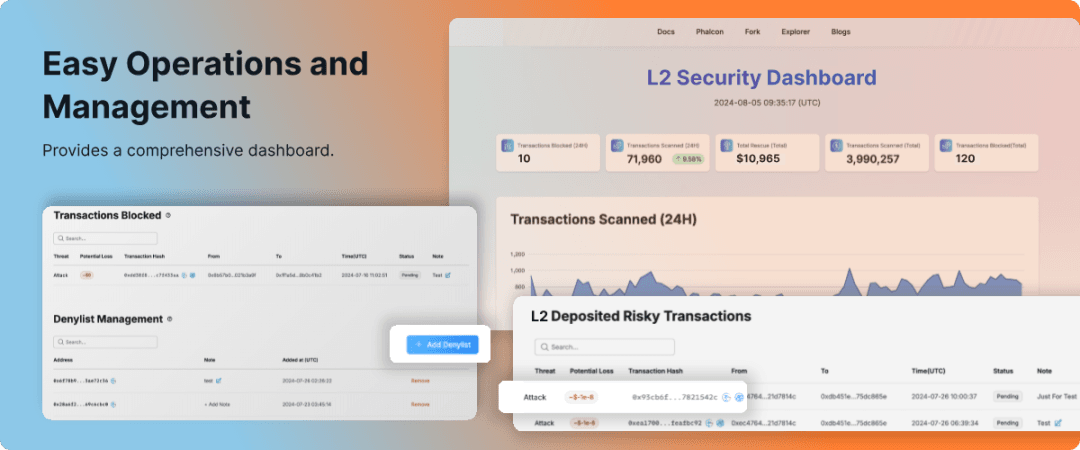

对于 L2 和公有链来说,生态系统的成功与安全息息相关。它们必须为链上的众多智能合约(DeFi、GameFi)提供强大的安全层。能够主动识别和过滤恶意交易的链可增强安全性和用户信心。

Phalcon Security:终极主动防御解决方案

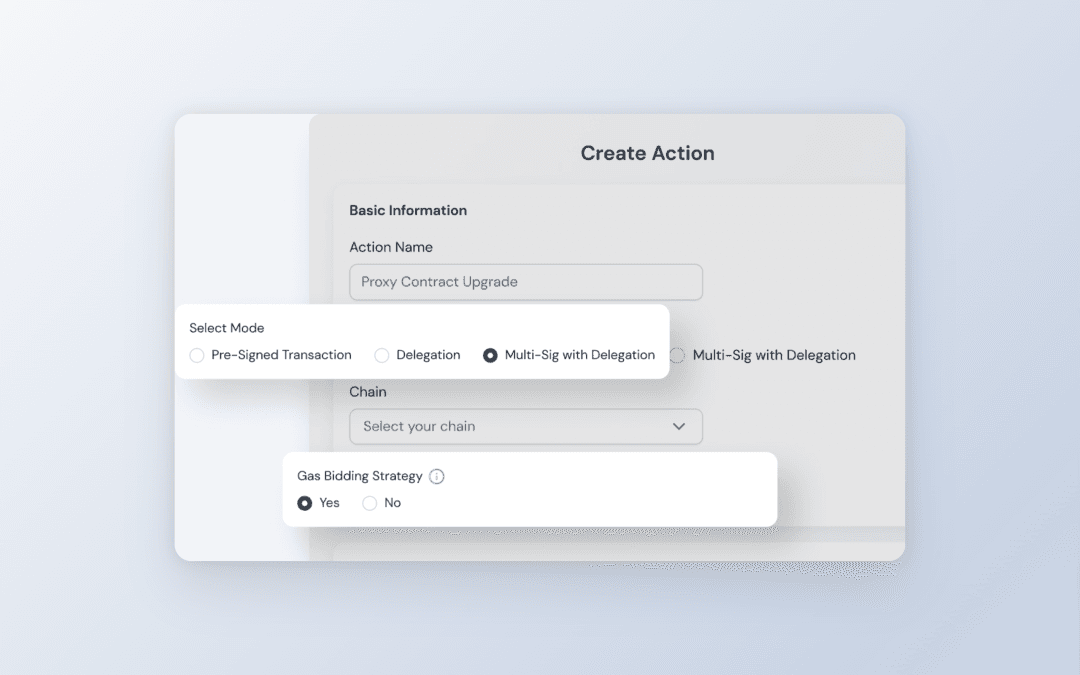

Phalcon Security 的优势在于两个模块--实时监控(Monitors)和主动拦截(Actions)--创建了一个完整的防御循环。

I. 实时监控和警报:洞察威胁

我们从风险分析入手,通过详细监控,在攻击发生前为项目提供威胁情报。

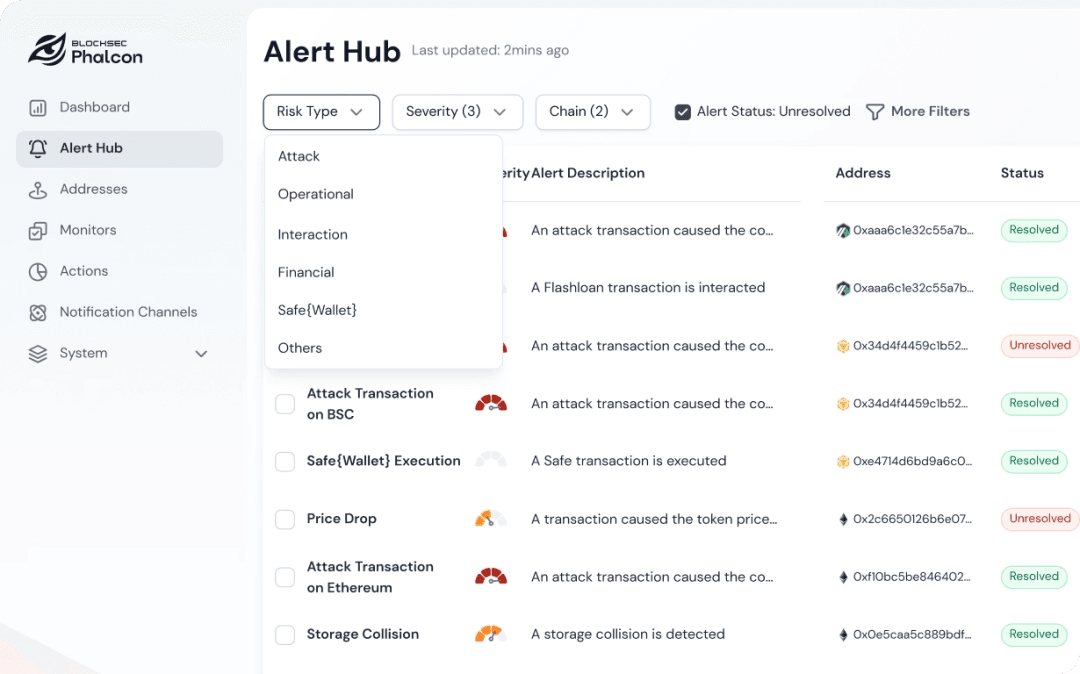

全方位分级风险监控:

-

攻击:全天候扫描智能合约逻辑和高风险交易异常。

-

操作风险:监控甲骨文价格异常和治理流程漏洞,防止被利用。

-

金融风险:跟踪 TVL 的急剧变化、流动性池问题和抵押问题,以发现经济威胁。

-

交互风险**:检测有风险的用户行为,如与黑名单地址交互或向可疑地址大额提款。

实时威胁感知:

实时监控链上异常情况,提供可操作的威胁情报。

可定制的警报策略:

强大的规则引擎允许用户定义自定义监控逻辑和警报阈值,以适应复杂的多链和多资产需求。

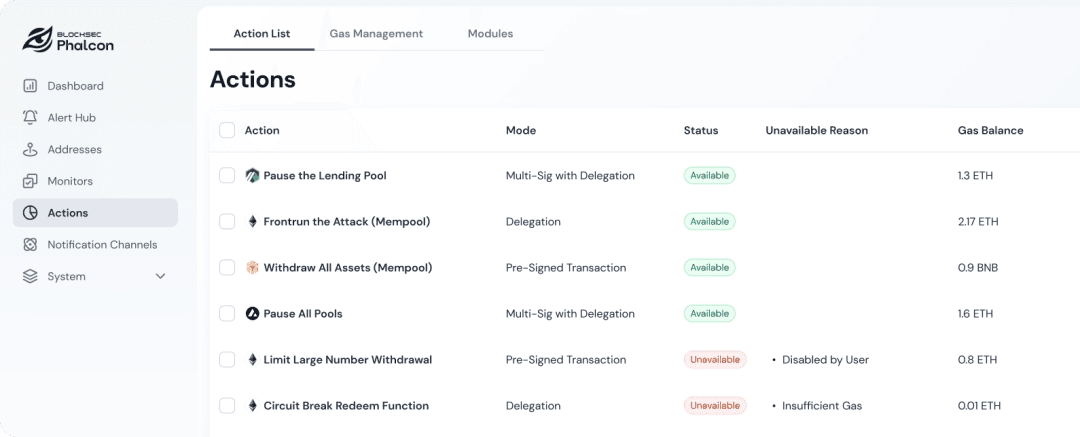

II.主动防御和拦截:精确定位,铁血防御

这是 Phalcon Security 的核心优势:利用自动响应在资产损失**前阻止攻击。

实时拦截与阻断:

-

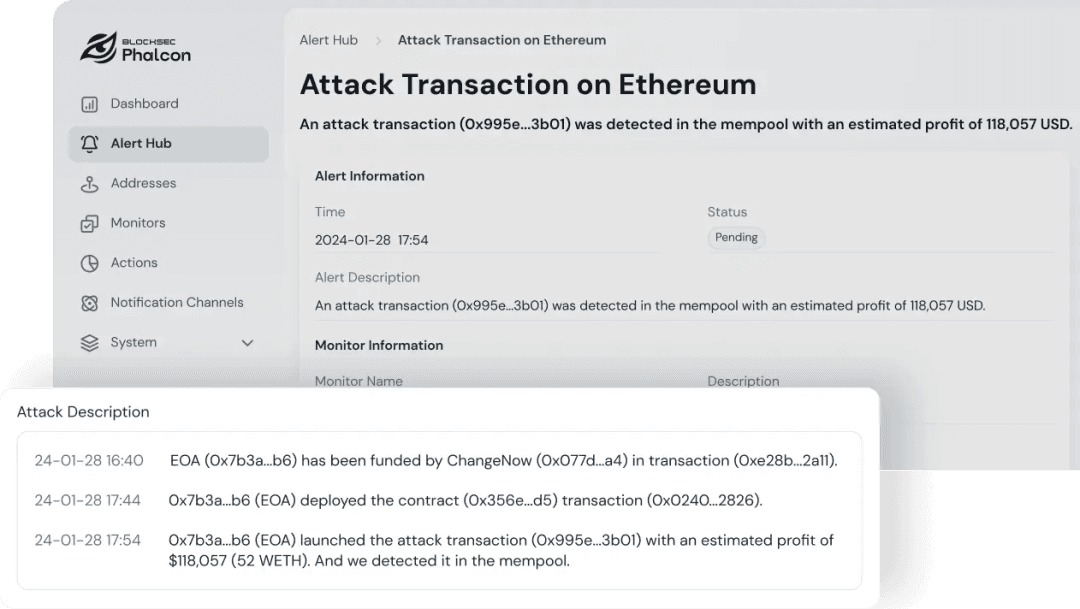

核心功能**:当攻击交易处于 Mempool 阶段时,立即完成恶意判定。

-

使用案例**:平台自动触发紧急响应,在黑客接触资产之前精确阻止交易上链。

零日应急计划:

-

核心功能:针对特定高风险合同预先设置自动阻止逻辑。

-

使用案例**:有效应对零日漏洞和突发紧急情况,无需人工干预**即刻触发安全机制,将潜在损失降至零。

STOP 平台(用于 L2/链):

-

核心功能**:提供序列级安全服务。

-

使用案例**:实时检测针对智能合约的攻击交易。STOP 平台允许序列器在打包之前识别并选择放弃这些恶意交易,并可将攻击者地址添加到链级黑名单中,从而从源头上增强整个公有链生态系统的安全性。

硬核能力:答疑解惑

问题 1:安全监控涵盖哪些风险情况?

答:我们涵盖从黑客攻击到业务风险的所有情况,并提供广泛的定制服务。

-

核心安全:监控来自代码缺陷的攻击或由于密钥泄漏造成的高风险转移。

-

全面风险**:应对金融(价格异常)、操作(oracle)和交互(高风险地址)风险。

-

定制监控**:支持基于特定项目需求的定制监控和警报策略。

问题 2:你们有哪些成功的攻击阻断案例?

答:我们有为重大项目抢救重要资产的记录。

-

代表性案例:成功阻止了 Manta、KiloEx、Loot、Paraspace、Platypus、TransitSwap、Saddle Finance 和 HomeCoin 等著名项目的攻击。

-

案例研究:更多详情,请访问 我们的博客系列。

问题 3:检测和应急响应的速度如何?

答:我们能在攻击击中链条之前实现 "零延迟 "响应,将损失降至零。

-

毫秒级检测**:当攻击交易还在内存池(Mempool)中时就能准确识别。

-

自动拦截**:立即触发自动应急计划,在攻击成功之前阻止攻击,最大限度地减少潜在损失。 ##安全是您的增长引擎

安全与合规不应成为负担,而应推动创新。Phalcon Security 提供自动化闭环系统:威胁识别 → 主动拦截 → 持续加固。

立即体验 Phalcon Security,让主动防御成为您最坚实的增长引擎。