2022 年 10 月,由于甲骨文价格操纵,芒果市场损失了 1.16 亿美元。

2022 年 5 月,由于甲骨文价格更新延迟,Venus 损失了 1120 万美元。

去年 7 月,Rho Markets 因合同升级导致甲骨文定价错误而损失了 760 万美元。

事实上,这些损失完全可以避免。如何避免?请继续阅读。

##神谕:DeFi 协议的生命线

将数据输入区块链的交易圈是借贷和衍生品等 DeFi 用例的基础。然而,包括 Compound、Cream Finance、Mango Markets、Venus 和 Rho Markets 在内的许多大型项目都因 Oracle 相关攻击而遭受重大损失。

想象一下,你将一个 ETH 存入借贷平台,本想借到一些资产,却发现抵押品价值超过 6.3 万美元!你可能会认为自己中了大奖。不过,对于协议团队来说,这是一个噩梦般的场景。这种情况去年就在 Rho Markets 上发生过。

价格异常:被忽视的致命缺陷

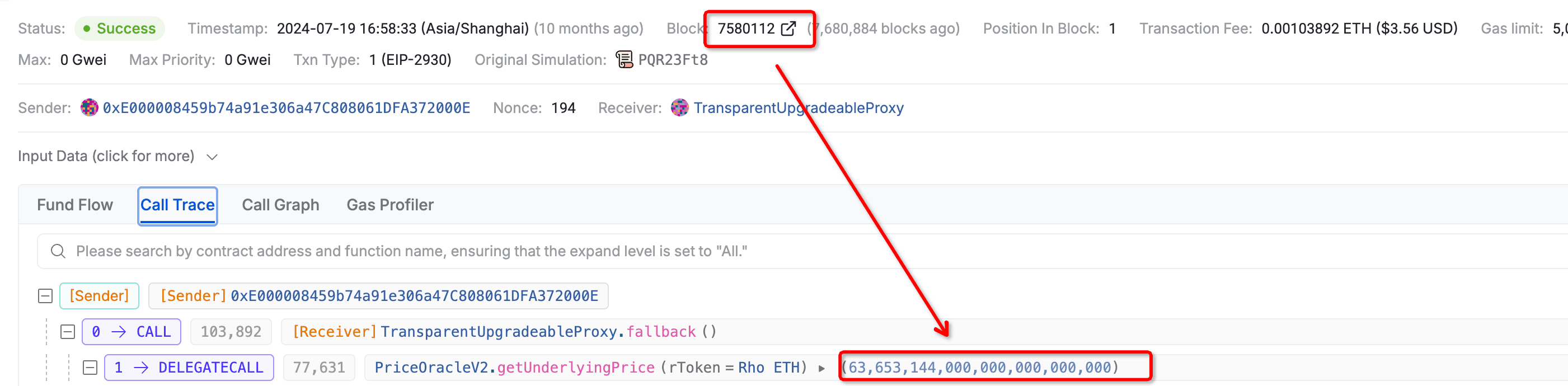

2024 年 7 月 19 日,Rho Markets 升级了智能合约,推出了一个新的资产市场。部署脚本中的错误配置导致甲骨文中的 BTC 和 ETH 价格颠倒。结果,ETH 价格被错误地抬高了 20 倍,使得用户可以以最低成本借入大量资金,最终导致 760 万美元的损失。

关键时间轴(UTC):

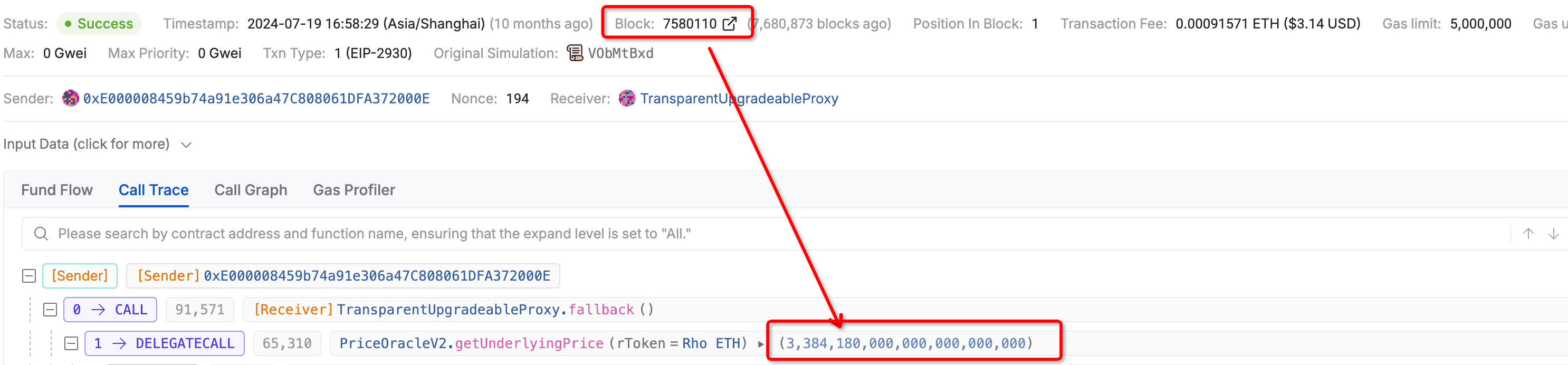

- 1️⃣ 08:58:29 (Block 7580110) - Oracle 恢复正常的 ETH 价格。

-

2️⃣ 08:58:32 (Block 7580111) - Oracle 合约已更新。事务散列:https://app.blocksec.com/explorer/tx/scroll/0x9d2388a0c449c6265b968d86f0f54e75a5b82e2b04176e35eefdff5f135547ec

-

3️⃣ 08:58:34 (Block 7580112) - 一个区块后,甲骨文返回的 ETH 价格从 3,384 美元飙升至 63,653 美元(BTC 价格应用于 ETH),是实际价值的 17 倍!

-

4️⃣ 08:59:49 - 仅一分钟后,第一次攻击发起:一个 MEV 机器人使用 84 个 ETH 作为抵押,借入 942 个 wstETH。重复这一过程,该机器人耗尽了 760 万美元。第一次攻击的交易哈希值:https://app.blocksec.com/explorer/tx/scroll/0x0a7b4c6542eb8f37de788c8848324c0ae002919148a4426903b0fb4149f88f05

-

5️⃣ 10:33:01 - 协议终于暂停了,但已经太晚了。

如果 Rho Markets 部署了 Phalcon 的 Oracle 监视器,情况会有什么不同?

👉👉Phalcon会立即检测到异常价格,并触发自动应急响应--彻底关闭任何攻击机会。

Phalcon支持acle价格异常监控:

-

价格偏差**:监控甲骨文价格变化的幅度,标记突然的飙升或下降。(例如,如果两个样本之间的价格变化超过 200%,就会发出警报)

-

价格范围**:设置可接受的价格界限。(例如,如果价格超出 2380 美元至 4380 美元的范围,则发出警报)

-

价格不匹配**:比较基准甲骨文价格和参考甲骨文价格。(例如,价格相差超过 30% 时发出警报)

通常情况下,项目团队会在合同升级或参数更改之前严格检查关键配置。然而,在此次事件中,由于人工疏忽,导致遗漏了 Oracle 价格检查。虽然在此案例中,MEV 机器人归还了损失的资产,但在大多数攻击中,这种 "幸运 "是罕见的。

实际上,设置上述任何一个监控器都可以让系统立即捕捉到异常的甲骨文值,并通过支持的七个通知渠道中的任何一个向团队发出警报。更重要的是,人工干预的速度往往太慢--从异常到漏洞利用之间的时间可能非常短(在本例中,只有一分钟)。有了 Phalcon,紧急防御系统会自动触发,因此攻击根本没有机会发生。

不仅仅是价格异常,延迟和故障也可能致命

2022 年 5 月,随着 $LUNA 的价格持续暴跌,Chainlink 的内置断路器被触发,导致 $LUNA 的价格更新在 0.107 美元处暂停。维纳斯协议未能及时发现这一点,继续以过时的价格运行。四小时后,当团队做出反应时,实际价格已降至 0.01 美元。在此期间,多个地址使用 $LUNA 作为抵押,借入大量资产,导致协议损失约 1 120 万美元。

如果维纳斯部署了 Phalcon 的 Oracle 监控程序,情况会有什么不同?

👉 👉 Phalcon 支持对价格更新延迟和甲骨文健康检查的监控--确保及时可靠的价格馈送。如果出现任何异常情况,团队会立即收到警报。

许多项目依赖单一的 Oracle 作为价格来源,缺乏防范价格异常的机制。一旦出现问题,攻击者会获利,用户会被清算,项目的声誉也会受到打击。

Phalcon 可以监控 ** 自定义和第三方指标**(如 Chainlink 和 Pyth),实时保证价格的稳定性和准确性,防止清算和价格操纵风险。

BlockSec Phalcon:您的一体化安全与合规管理平台

Phalcon将安全威胁防御(安全APP)和合规风险管理(合规APP)无缝结合,为用户提供安全和合规的一体化解决方案。

安全 APP:https://blocksec.com/phalcon/security

提供全面的启动后保护,包括

- 实时攻击监控

- 操作、交互、财务和自定义风险监控

- 安全{钱包}动态保护](https://blocksec.com/safe-wallet-monitor)

- 灵活监控代币价格、金额、关键变量、敏感事件和函数调用

- 自动应急响应(支持 EOA 和多签名钱包)

合规 APP:https://blocksec.com/phalcon/compliance

实时筛查地址并监控交易,帮助增值服务提供商识别风险敞口和可疑用户活动,以满足反洗钱/打击资助恐怖主义的合规要求。

🔥 立即试用

BlockSec Phalcon 现在支持 20 多个主要区块链,包括以太坊、BSC、Solana、Base、Tron、Arbitrum、Avalanche、Optimism、Manta、Merlin、Mantle、Sei、Bitlayer、Core、BoB、Story、Sonic、Gnosis 和 Berachain。

立即预订产品演示!单击 此处 或访问下面的链接。只需 10 秒即可开始使用--前 30 位注册用户可获得免费试用!