BNB 智能链 (BSC) 于 2024 年初实施了提案者-构建者分离 (PBS) 机制 BEP-322。这次重要的升级催生了 BSC 构建者市场,并引入了新的生态系统动态。作为领先的区块链安全公司,BlockSec 持续监控 BSC 的发展,通过研究 PBS 机制及其不断发展的生态系统来分析潜在的衍生风险。我们的目标是提供强大的风险缓解建议,以增强 BSC 安全性。

BSC 验证者和构建者不断发展的格局

BSC 验证者在 BSC 生态系统中拥有重要的影响力。 BSC 验证者的准入门槛显著较高,其数量一直保持在 40-50 个左右。与以太坊数百万个验证者节点相比,BSC 验证者由于其集中的权力,对链上生态系统施加了更强的影响。

经过数月的激烈竞争,BSC 构建者市场已形成稳定结构。Blockrazor 和 48Club-pussaint 等领先参与者现在贡献了近 80% 的区块构建,而 Bloxroute、Blocksmith 和 Nodereal 则共同占约 19%。尾部参与者仅偶尔做出贡献。BlockSec 的分析也强调了 BSC 链上验证者和构建者之间垂直整合的现象,这可能会进一步加剧中心化风险并影响整体 BNB 智能链安全性。

新机制还引入了链上交易风险,导致风险预防产品的出现。BSC 独特的 0 Gwei 交易机制降低了交易成本,但不幸的是,这也导致了频繁的网络钓鱼活动。在 PBS 机制下,构建者接收交易包的过程降低了三明治攻击的成本,使交易更容易受到此类攻击的影响。这反过来又推动了旨在缓解最大可提取价值 (MEV) 并增强 BSC 安全性的隐私 RPC 产品的开发。

BSC 与以太坊 PBS 实施的关键差异

BSC PBS 机制的一个很好的比较点是以太坊。虽然 BSC 采纳了以太坊的大部分实施原则,但仍然存在细节差异,尤其是在共识机制和验证者网络拓扑方面。理解这些区别对于掌握 PBS 后 BNB 智能链的独特性能至关重要。

消除中继机制

鉴于 BSC 上的验证者数量相对较少,因此不需要集中的中继来降低构建者和验证者之间的通信复杂性。此外,BSC 更短的区块间隔意味着使用中继转发交易实际上会增加通信链接并延长交互时间。

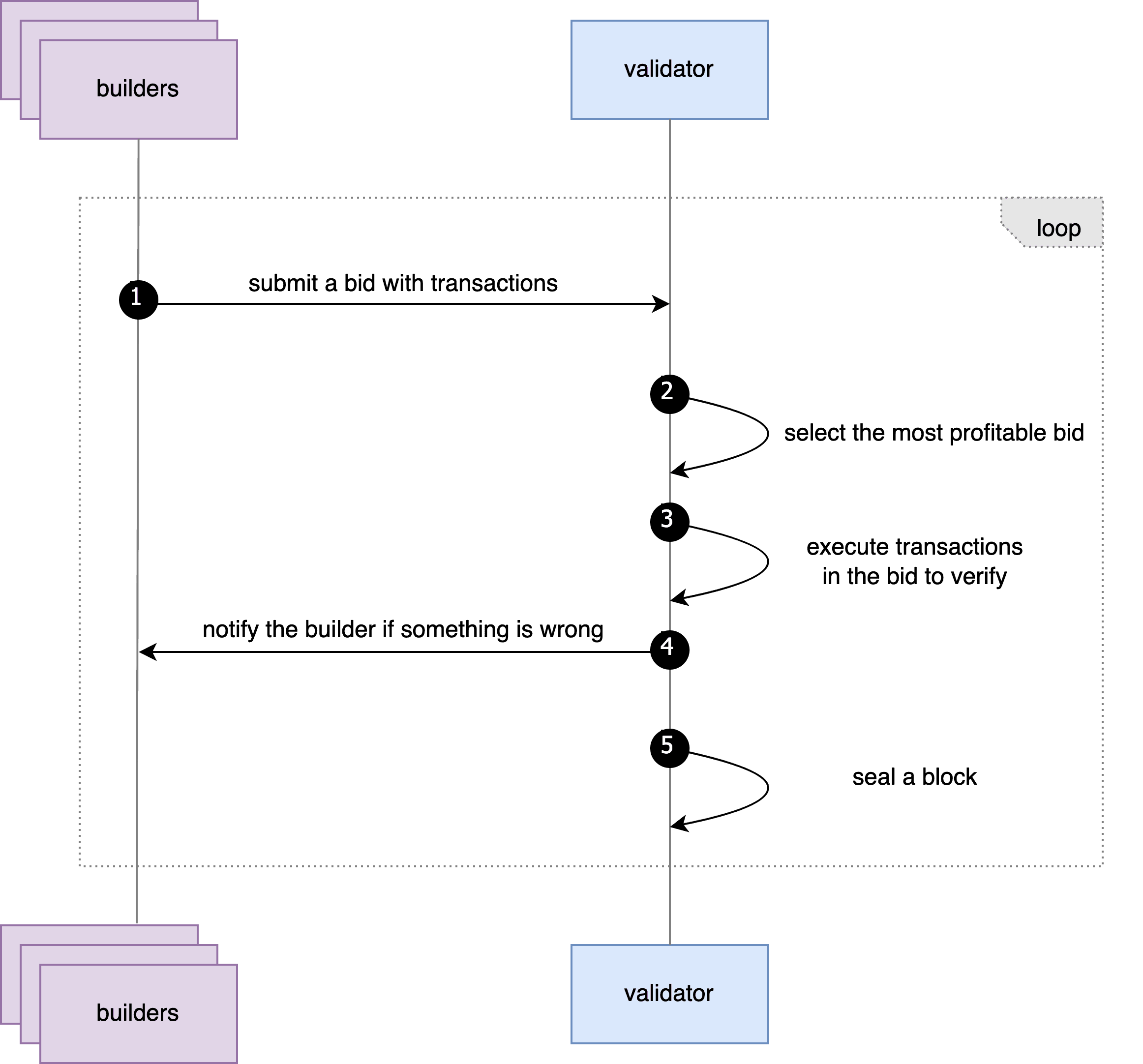

作为中继的补充,BSC 引入了 mev-sentry 服务,每个验证者运行自己的 sentry。此 sentry 服务直接与构建者交互,并且与验证者的分离提供了增强的保护。与中继不同,验证者可以通过 sentry 直接从构建者的出价中获取区块内容,从而能够独立验证构建者出价的有效性。这进一步保障了验证者的利益。在每个区块间隔内,构建者最多可以向 sentry 发送三个出价,这导致 BSC 构建者和以太坊构建者之间的出价策略存在显著差异。

CoinBase 转移设置的差异

在以太坊的 PBS 机制中,构建者可以将其 CoinBase 地址更改为自己的地址,从而使以太坊的优先费用能够由构建者执行和重新分配。然而,BSC 的 PBS 机制不具备此功能,这在一定程度上限制了构建者的出价和分配灵活性。

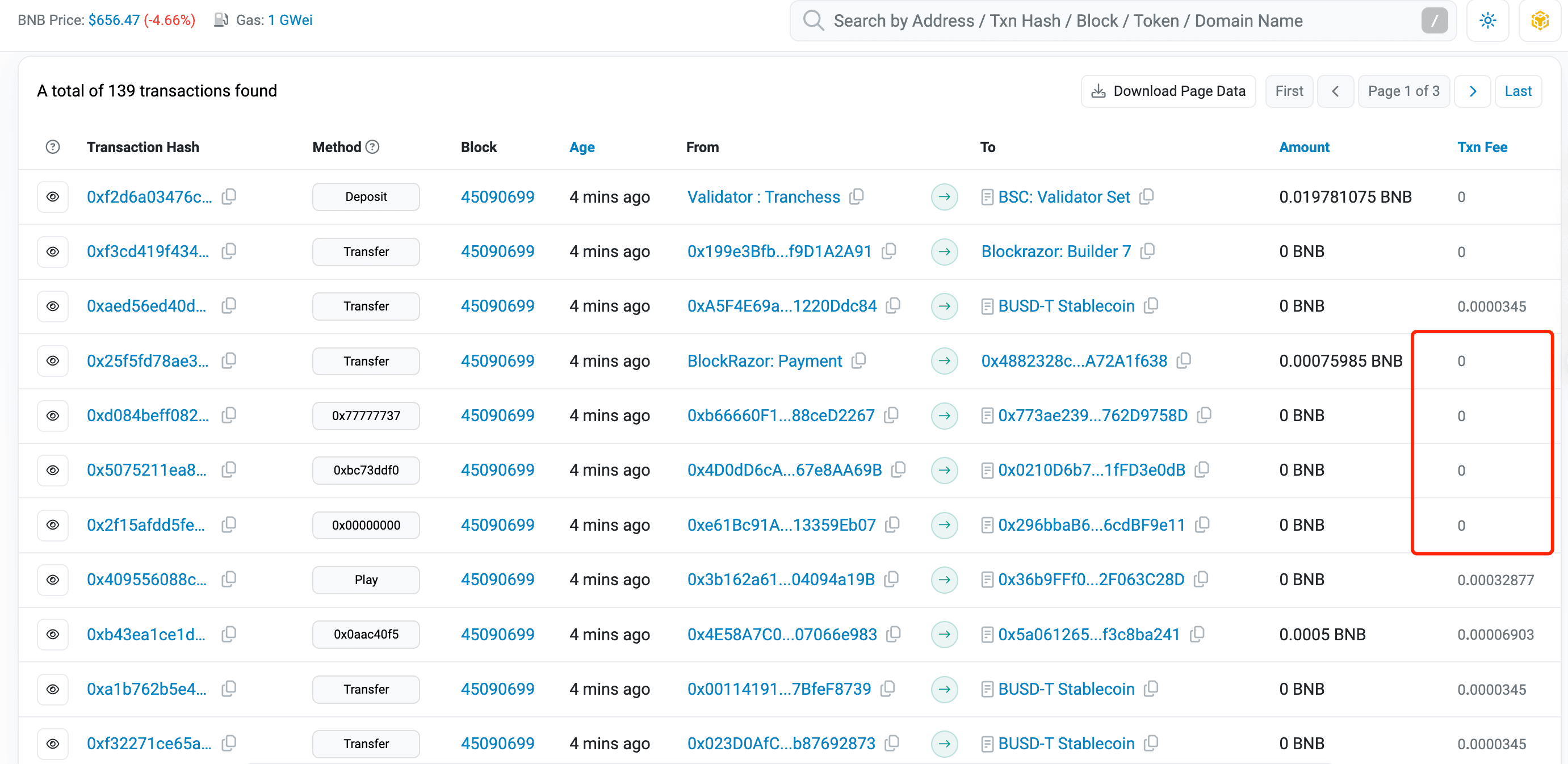

支持 0 Gwei 交易

在 BEP-322 升级之前,0 Gwei 交易机制最初由 48Club 作为会员功能引入,作为验证者向 KOGE 代币持有者提供的特殊服务。

在 BEP-322 升级后,所有 BSC 验证者都被允许接受包含 0 Gwei 交易的区块。与以太坊的动态基本费机制不同,BSC 的交易基本费默认设置为 0,这意味着允许 Gas Price 为 0 的交易。作为最低 Gas 费的补充保障,BSC 设置了一个限制,即区块的有效 Gas Price 不能低于 1。这种独特的机制允许构建者在构建区块时包含 0 Gwei 交易,从而更有效地利用区块空间并影响 BSC 安全性。

BSC 构建者市场的发展

与以太坊类似,在 PBS 实施后,BSC 构建者市场应运而生并经历了快速发展期,最终形成稳定结构。

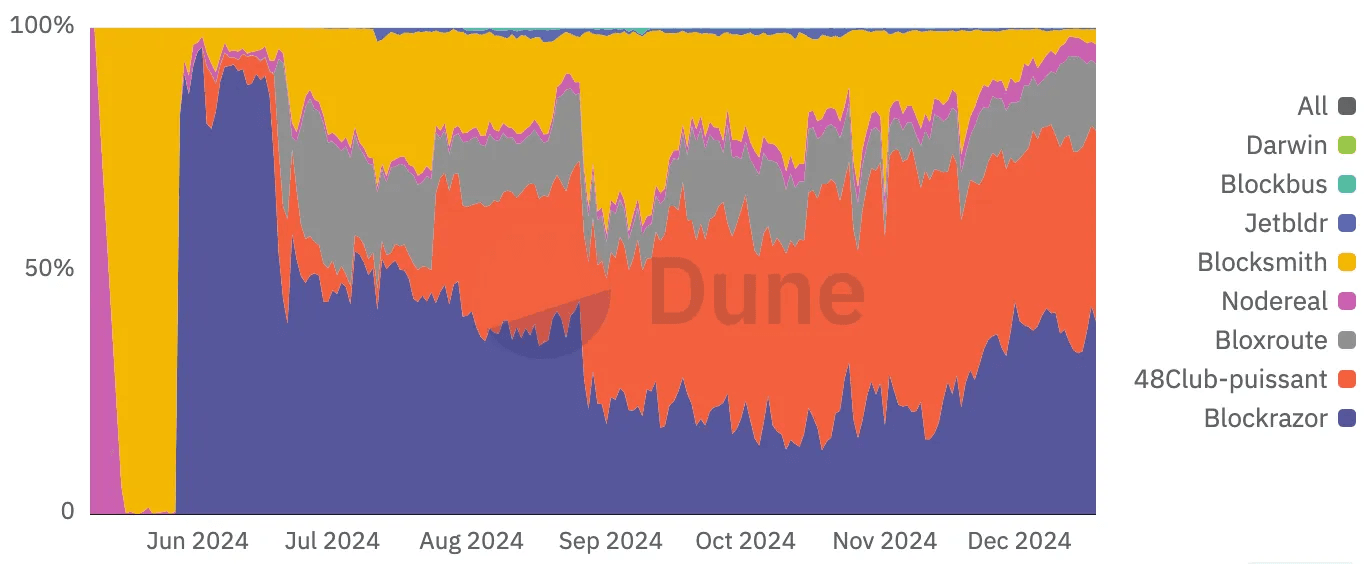

根据 Dune 提供的数据,共有 8 个构建者参与了 BSC 构建者市场。在 PBS 实施的早期阶段,Nodereal、Blocksmith 和 Blockrazor 曾短暂主导整个市场。然而,随着 48Club 和 Bloxroute 在 6 月下旬加入竞争,市场进入了拉锯战阶段。

目前,Blockrazor 和 48Club 占 BSC 区块构建的 80% 以上,确立了它们在构建者市场的领先地位。与此同时,Bloxroute、Blocksmith 和 Nodereal 已成为“二级”参与者,而 Jetbldr、Blockbus 和 Darwin 仅偶尔贡献区块生产。这种整合对 PBS 后 BSC 的性能产生了重大影响。

BSC 验证者发展

与以太坊不同,BSC 的验证者数量由于准入门槛的差异而保持在稳定范围内。在以太坊上,任何人都可以通过质押 32 ETH 成为验证者,导致验证者数量超过 100 万。以太坊验证者与中继集成,与构建者连接,接收区块提议并完成区块生产。

然而,在 BSC 上,成为验证者需要质押大量 BNB,显著提高了准入门槛。目前,BSC 上只有 45 位验证者,其中 21 位被归类为内阁,其余 24 位是候选人。根据 BSCScan 的统计,这 45 位验证者总共质押了 29,244,219 BNB(截至 2024 年 12 月 18 日),其中质押 BNB 最少的验证者仍持有 73,446 BNB。

这种验证者集中的差异在一定程度上导致了 BSC 和以太坊之间的生态系统差异。例如,在 BSC 上,连接构建者和验证者的成本较低,从而消除了中继服务的市场空间。同时,验证者的高影响力意味着链上生态系统的发展必须优先考虑验证者的利益。这可能会影响公共链协作生态系统中除验证者群体以外的其他项目团队的竞争力,从而对长期的 BNB 智能链安全性构成挑战。

PBS 实施后的潜在链上风险

PBS 在 BSC 上的全面实施,在带来架构改进的同时,也暴露出几个潜在的风险,需要引起关注,特别是在 BSC 安全性方面。

构建者-验证者垂直整合

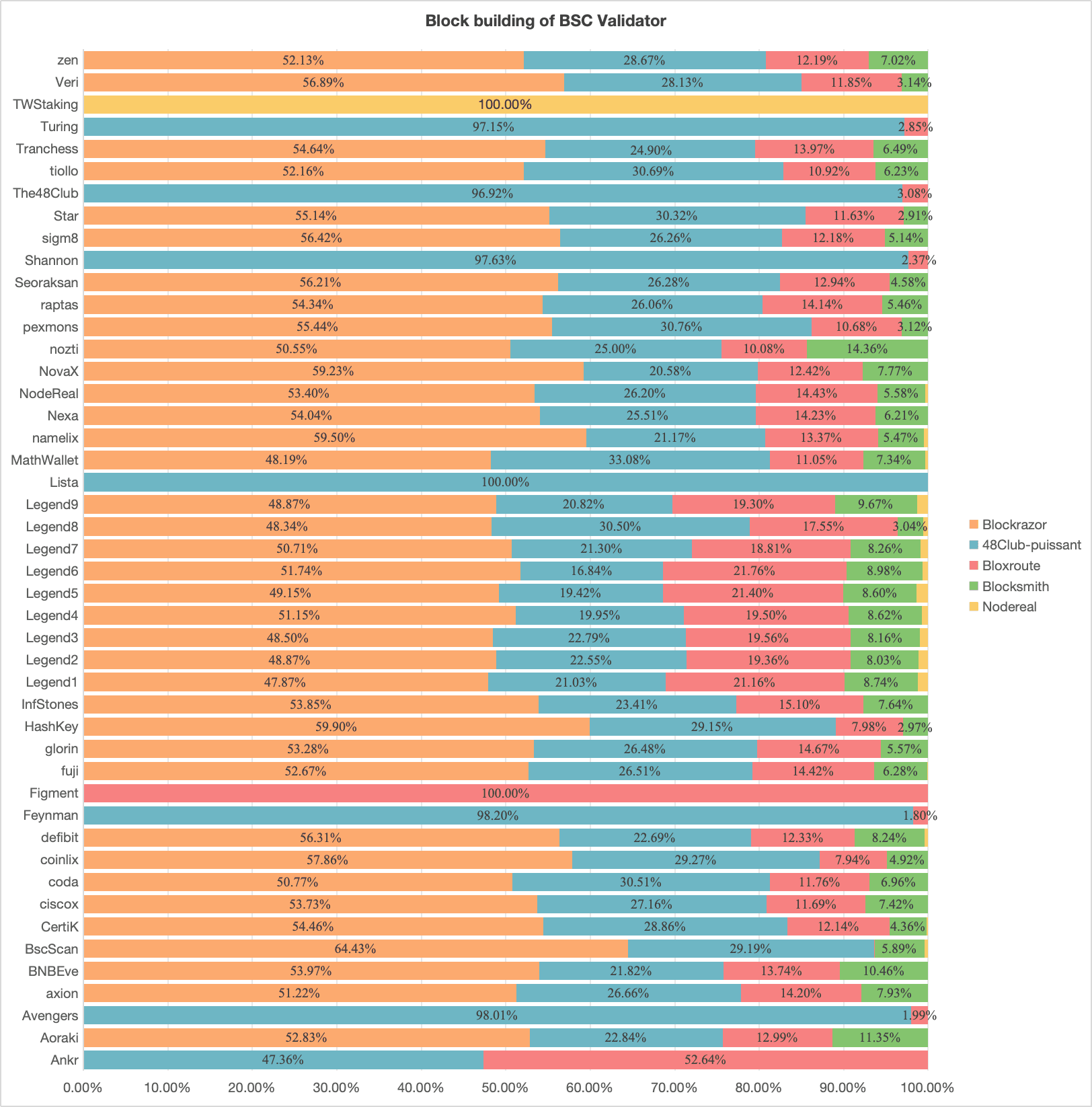

BSC 上存在显著的构建者-验证者垂直整合现象。BlockSec 分析了从 12 月 1 日 00:00:00 (UTC) 到 12 月 18 日 00:00:00 (UTC) 期间所有验证者生产的区块的分布。数据显示,一些验证者节点的区块生产统计数据显著偏离市场平均水平,表明存在垂直整合。

例如:

- Nodereal 与 TWStaking 拥有 100% 的份额。

- Bloxroute 与 Figment 拥有 100% 的份额。

- 48Club 在 Turing、The48Club、Shannon、Lista、Feynman 和 Avengers 中拥有超过 90% 的份额。

这种垂直整合带来的潜在风险与以太坊上更常见的搜索者-构建者整合不同。具体而言,构建者-验证者整合机制可能会被用来控制交易流,只将交易传输给特定的验证者。这可能导致用户利益受损,并加剧中心化风险,直接影响 BNB 智能链安全性。

0 Gwei 交易机制的风险

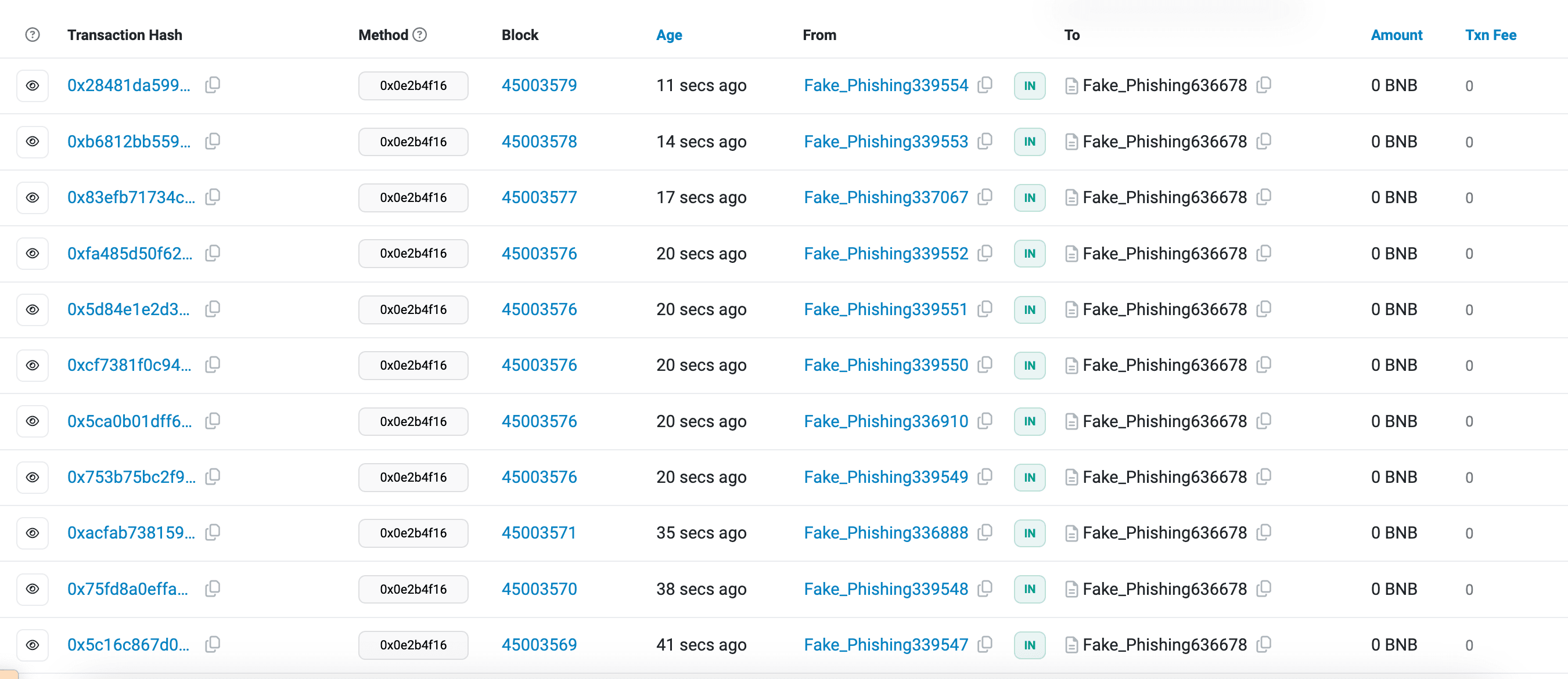

0 Gwei 交易机制在降低成本的同时,也为网络钓鱼合约提供了利用机会。借助 0 Gwei 交易,网络钓鱼合约可以免费转移资金,加剧了网络钓鱼攻击的流行。

在 BSC 上,BlockSec 已检测到多个利用 0 Gwei 交易的网络钓鱼合约。最初,这些合约通过持有 Koge 来利用 48Club 的 0 Gwei 交易服务。尽管 48Club 实施了某些限制,但在撰写本文时,我们仍然观察到通过 48Club 的 0 Gwei 交易服务进行多起网络钓鱼活动,对 BSC 安全性构成重大威胁。

MEV 攻击变得更加猖獗,尤其是三明治攻击

当前的 BSC PBS 机制已经重塑了 MEV 攻击市场,因此用户掌握在此新结构下的MEV 防护策略至关重要。在各种 MEV 攻击中,三明治攻击是区块链上最臭名昭著的攻击之一。

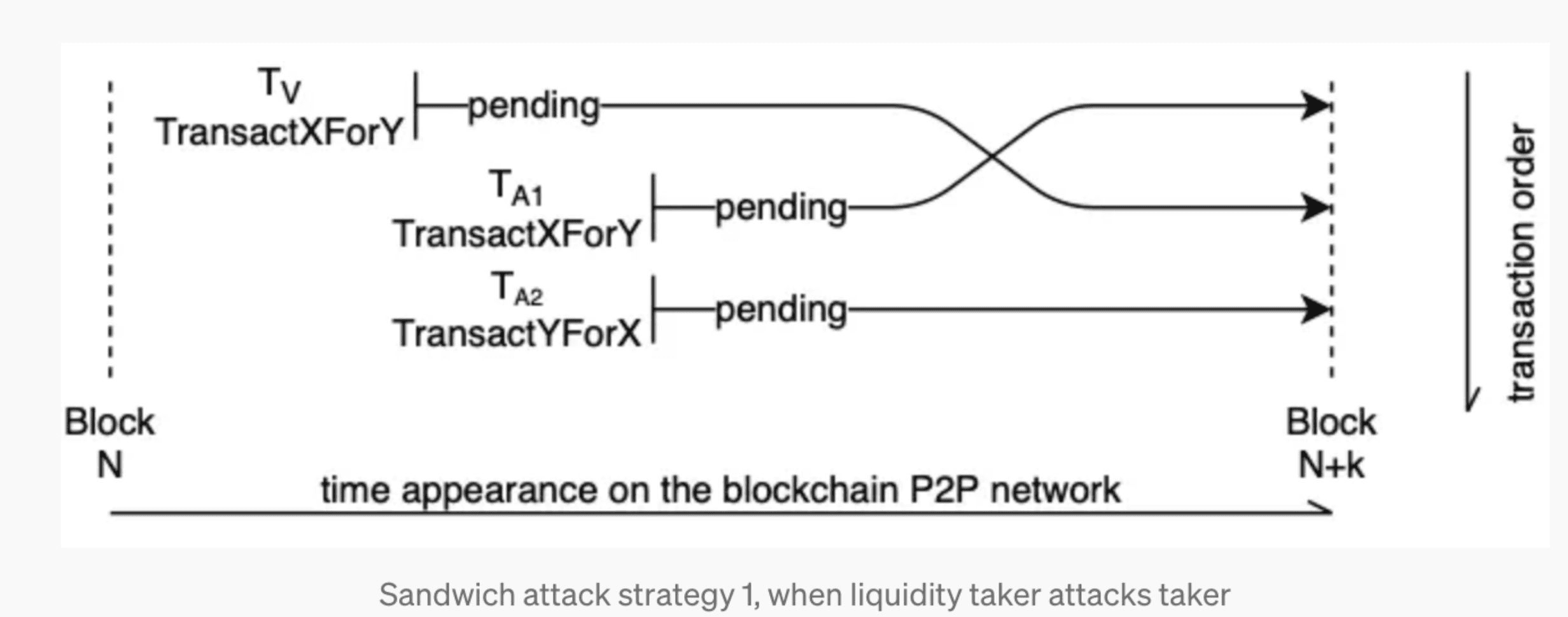

三明治攻击的工作原理:

- 监控目标交易: 攻击者监控区块链的交易池(mempool)以识别目标交易。这些目标通常是大型代币交换交易(例如,在 DEX 上将 ETH 交换为 USDT)。

- 抢跑目标交易: 攻击者在目标交易之前发送一笔交易(抢跑),以影响市场价格。例如,攻击者购买目标代币,推高其价格。

- 跟随目标交易: 目标交易执行后,攻击者在之后发送另一笔交易(跟随),以出售在抢跑步骤中获得的代币。这使得攻击者能够从目标交易引起的价格波动中获利。

有关 MEV 的更多信息,请阅读我们的详细分析:通过利用 Flashbots Relay 中的漏洞来挖掘 MEV Bot。

在 PBS 实施之前,交易完全暴露在公共交易池中,攻击者可见。攻击者可以分析所有有利可图的交易,并通过控制 Gas 价格来操纵交易顺序,从而能够进行攻击。

BSC PBS 机制为交易引入了隐私通道,允许用户将交易发送到仅对构建者可见的私有交易池。这确保了交易对攻击者隐藏(除非构建者故意泄露),为用户交易提供了MEV 防护层。

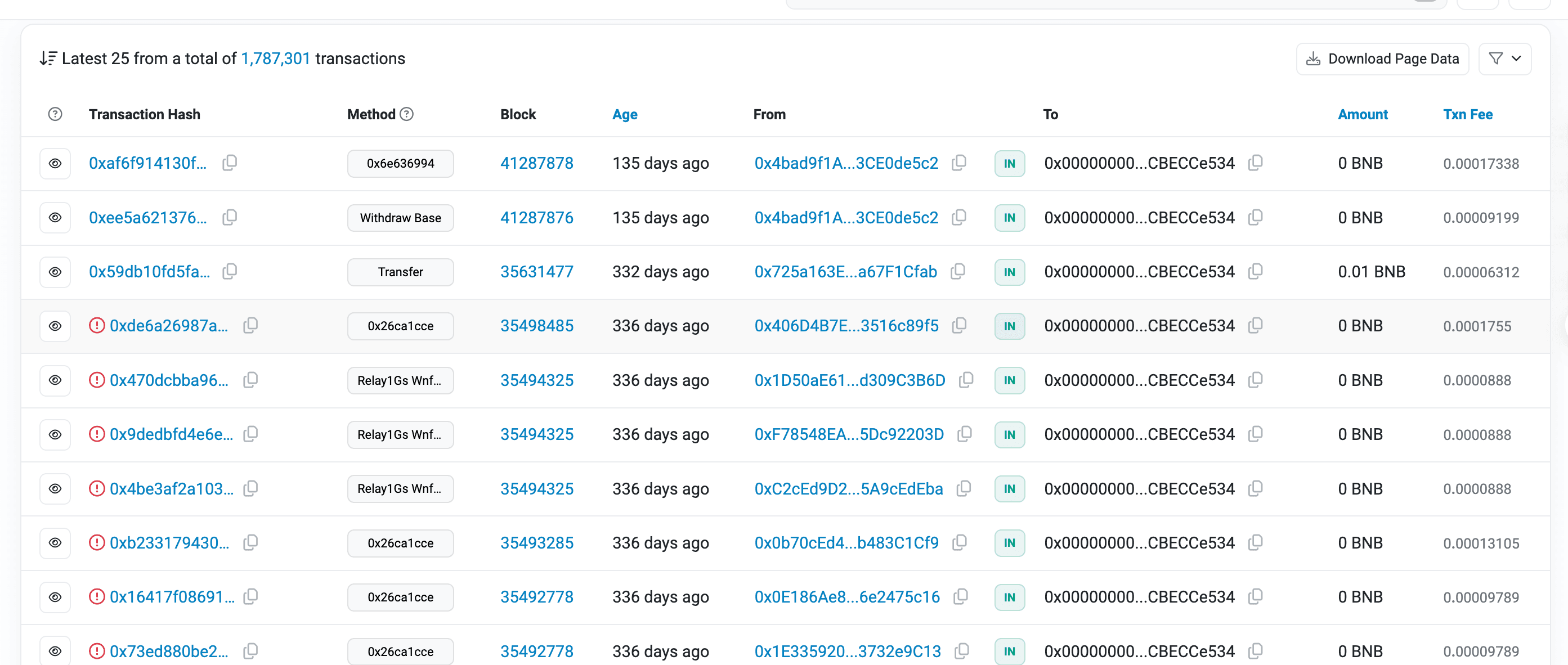

我们观察到一个领先的三明治机器人(0x00000000004e660d7929B04626BbF28CBECCe534),它之前通过控制 Gas 价格进行三明治攻击,在 100 多天前完全停止了运营。这表明 BSC 上的 PBS 机制已经重塑了 MEV 攻击格局。

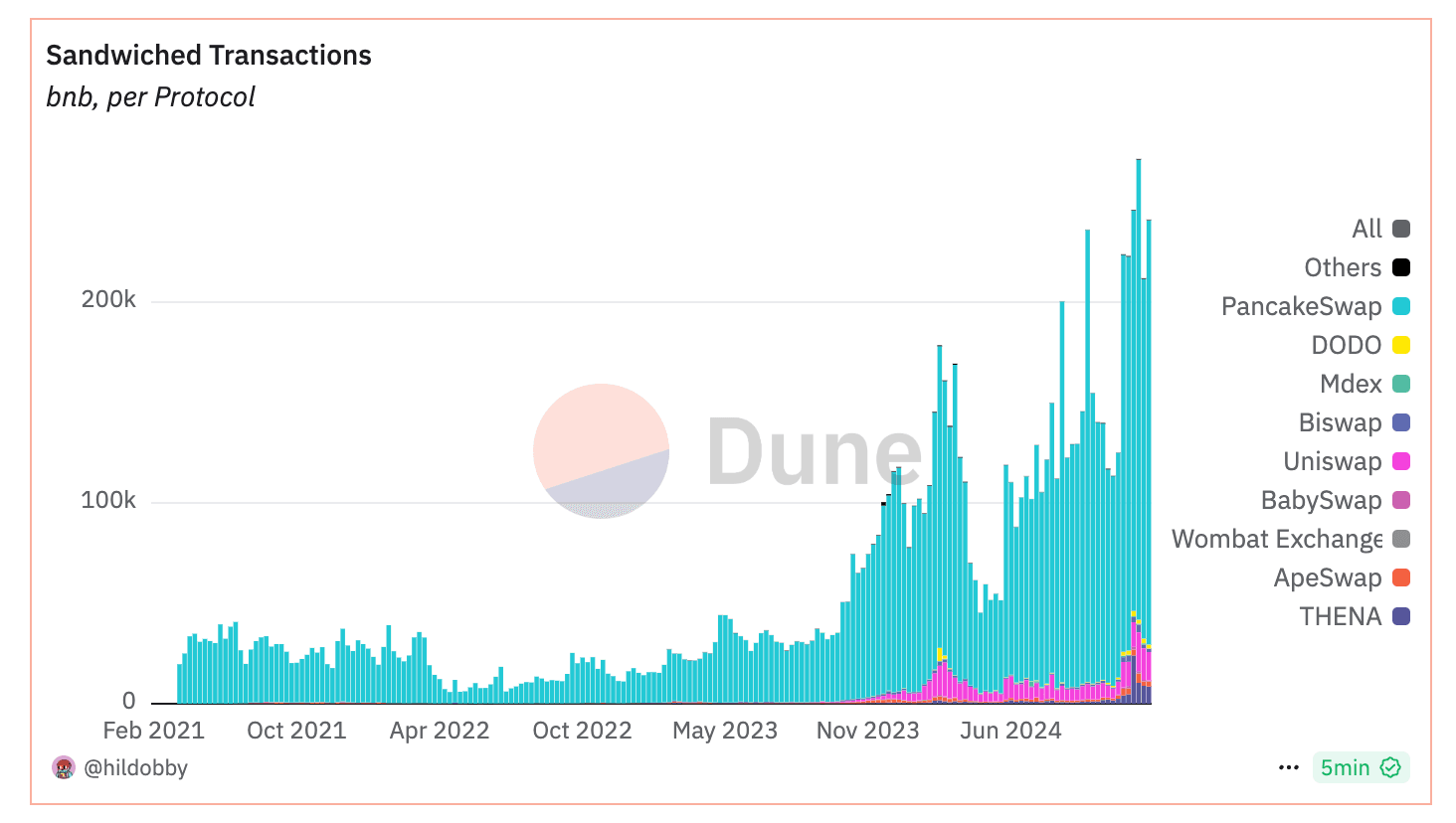

然而,通过观察链上行为和分析统计数据(例如 Dune Analytics),我们发现 PBS(2024 年 5 月)实施后,BSC 链上的三明治攻击交易数量显着增加。这种悖论凸显了 BSC 上当前MEV 防护策略的一个关键差距。

三明治攻击增加的主要原因是大多数交易者和项目团队未能有效利用 PBS 提供的隐私通道。相反,他们继续将交易发送到公共交易池。对于攻击者来说,获取攻击机会的成本并没有显着增加。

相反,攻击者利用构建者接受交易包的能力,将目标交易和攻击交易打包到提交给构建者的单个交易包中。如果交易包成功包含在链上,则三明治攻击成功。如果失败,搜索者不会遭受损失。这使得三明治攻击更具成本效益和效率,进一步强调了对强大MEV 防护的需求。

Phalcon:终极区块链安全平台

利用 BlockSec 强大的安全平台 Phalcon,发现漏洞并模拟攻击。立即增强您的智能合约和 dApp 安全性。

应对 MEV 攻击和增强 BSC 安全性的新方法

在 BSC 的 PBS 后环境中,MEV 攻击日益猖獗且多样化,需要采取新措施来应对这些挑战并确保全面的BSC 安全性。

BlockSec 致力于为用户提供增强的链上活动保护。我们与 BSC 领先的构建者服务提供商 BlockRazor 合作,开发了MEV 保护 RPC。这项创新解决方案旨在减轻 BNB 智能链上的 MEV 风险,尤其是三明治攻击。

通过多轮测试,该 RPC 已证明:

- 在防止三明治攻击和抢跑攻击方面具有 100% 的有效性。

- 保证交易速度,98% 的交易包含在下一个区块中。

这为用户创造了一个更安全的交易环境,防止因攻击造成的损失,并显著增强了BSC 安全性。

今后,BlockSec 将继续与 BlockRazor 合作推出更多交易服务工具,努力为 BNB 智能链上的所有用户创造一个更安全、更好的链上交易体验。

了解如何使用 BlockSec 的 MEV 保护 RPC 进行安全的交易保护 → https://docs.blocksec.com/blocksec-anti-mev-rpc

BlockSec Anti-MEV RPC

保护您的交易免受抢跑和三明治攻击。集成 BlockSec 的 Anti-MEV RPC 以获得安全的交易体验。

Web3 最佳安全审计师

在启动前验证设计、代码和业务逻辑