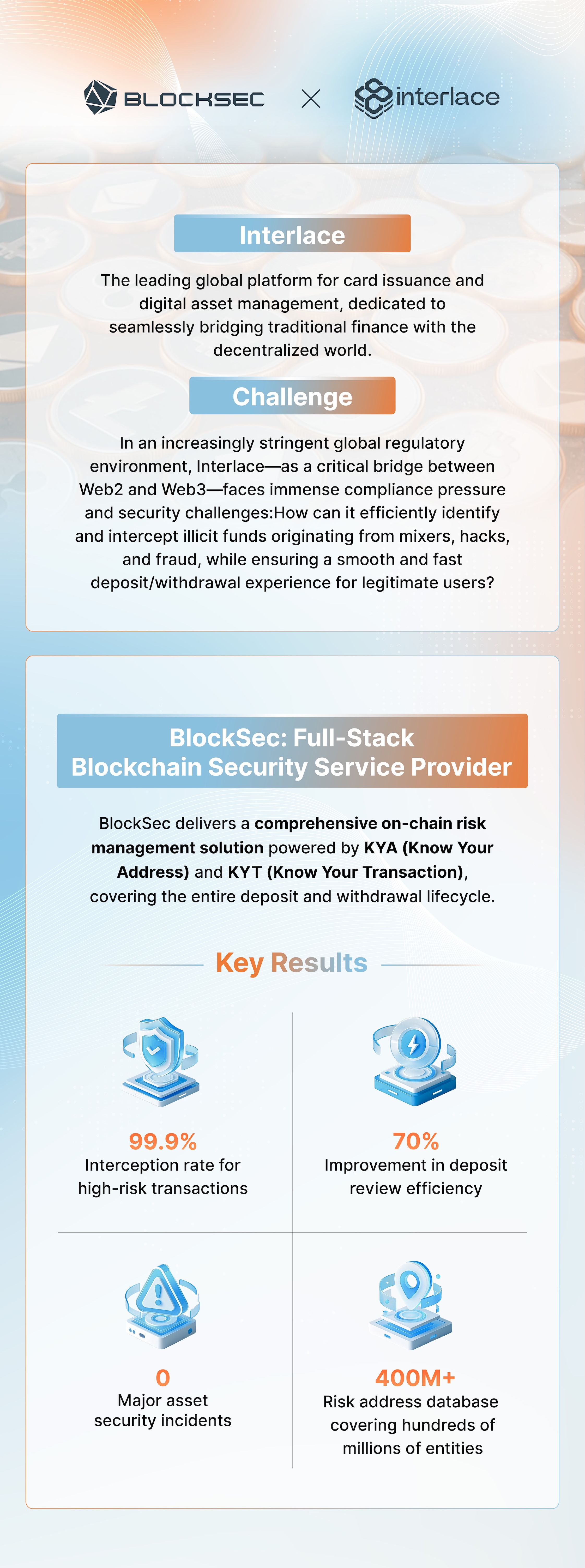

随着数字资产行业的规模化发展,对于任何处理存款和取款的平台而言,保持稳健的加密支付合规性已变得至关重要。全球加密支付提供商 Interlace 采用了 BlockSec 的区块链合规解决方案 Phalcon Compliance,旨在简化风险审查流程,降低非法资金风险,并保障其生态系统安全。

行业格局与未来趋势

现状

U-card 领域正在迅速扩张,但服务提供商之间的高流失率揭示了该领域波动的本质。许多加密平台都在推出 U-card 项目,然而对上游合作伙伴的依赖以及日益增加的监管压力导致了高流失率。

其价值链包括合规、清算、制卡、支付网络集成、风险控制以及法币与加密货币兑换等多个相互依存的利益相关方——这使得实时合规管理至关重要。

机遇依然强劲,特别是对于那些将收益产品与链上资产使用相结合,以提高用户留存并创造新价值的项目而言。

然而,风险依然存在:外汇风险、复杂的税务问题、严格的 AML/CFT(反洗钱/打击资助恐怖主义)要求,以及日益增加的欺诈相关合规义务。

增长动力与痛点

关键驱动因素

-

Web3 对无摩擦支付的需求不断增长,使 U-cards 成为数字资产与现实世界应用之间的重要桥梁。

-

交易所和 Web3 项目可以通过生态协同效应和用户网络效应加速落地应用。

主要挑战

-

稳定可靠的发卡合作伙伴稀缺,导致规模化扩张困难。

-

分散的全球监管要求,需要持续投入于区块链合规和风险控制。

-

短期激励措施不足以构建可持续的长期用户价值。

关于 Interlace

Interlace 成立于 2019 年,为全球企业和 Web3 机构提供稳定币跨境支付服务。该平台为嵌入式金融提供开放 API,服务于电子商务、游戏、广告代理及 B2B 贸易等行业。

Interlace 遵循全球监管标准,并持有最高级别的银行卡支付安全认证:PCI-DSS Level 1。此外,它还在美国、香港特别行政区和立陶宛拥有相关牌照。

BlockSec 介入前的合规挑战

-

复杂的入金流 – 大量存款往往来自高风险来源(混币器、被黑协议、暗网市场、受制裁地址)。人工审查速度慢、不可靠且无法实现实时监控。

-

不确定的出金流 – 难以检测取款地址是否属于黑客、钓鱼钱包或受 OFAC 制裁的实体,从而引发合规和声誉风险。

-

控制与用户体验的平衡 – 过于严格的规则会伤害优质用户并阻碍增长,而过于宽松的规则则无效。因此,需要精确且分级的风险管理。

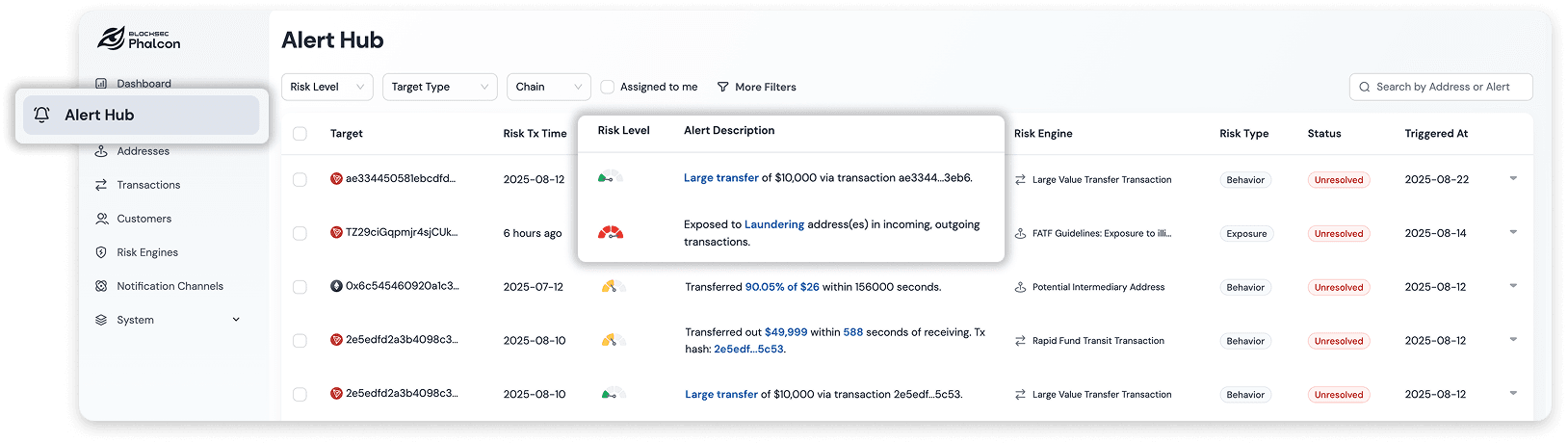

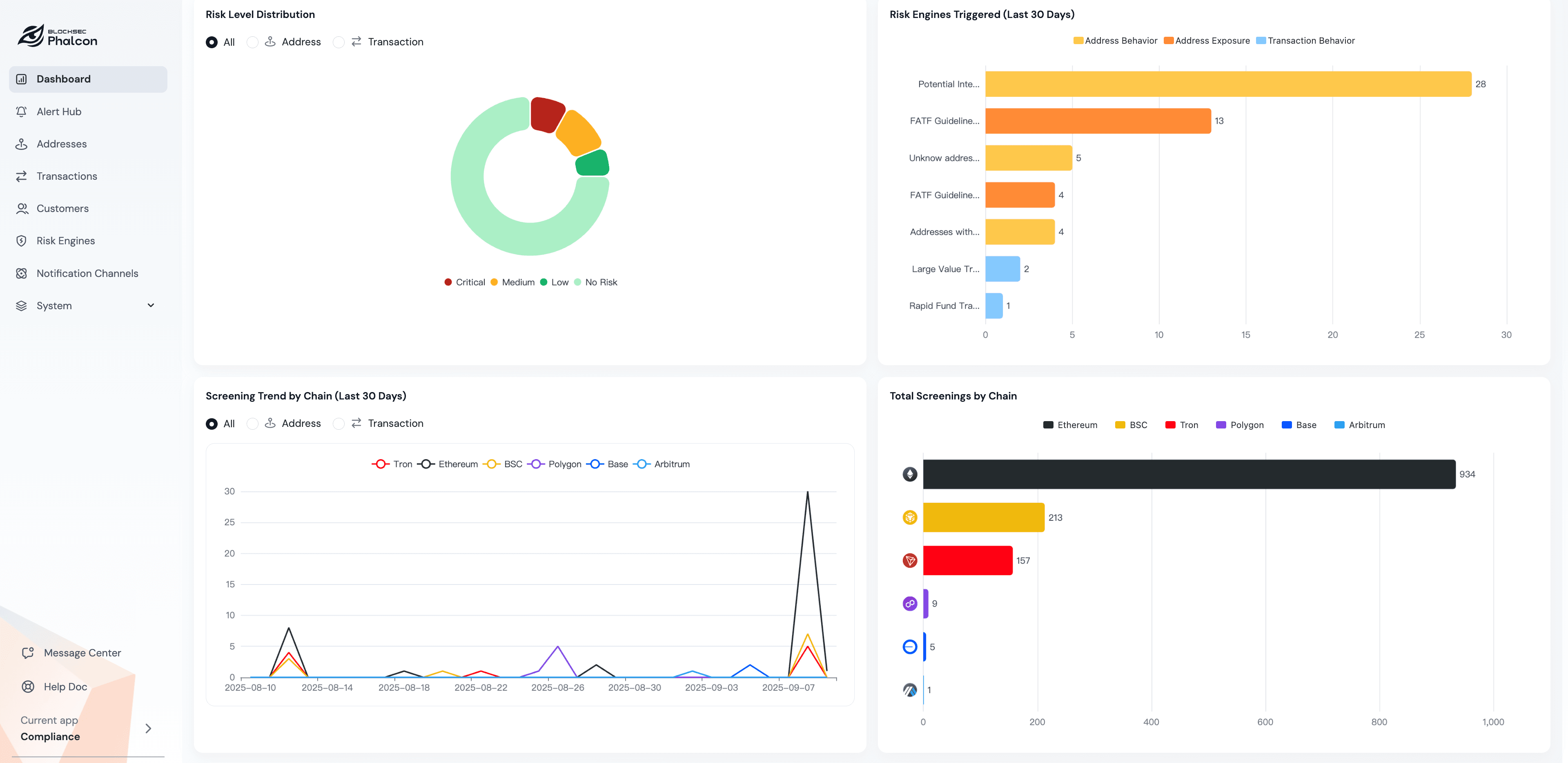

BlockSec 如何加强 Interlace 的加密支付合规性

存款风险管理

利用 KYA/KYT 进行交易对手筛查

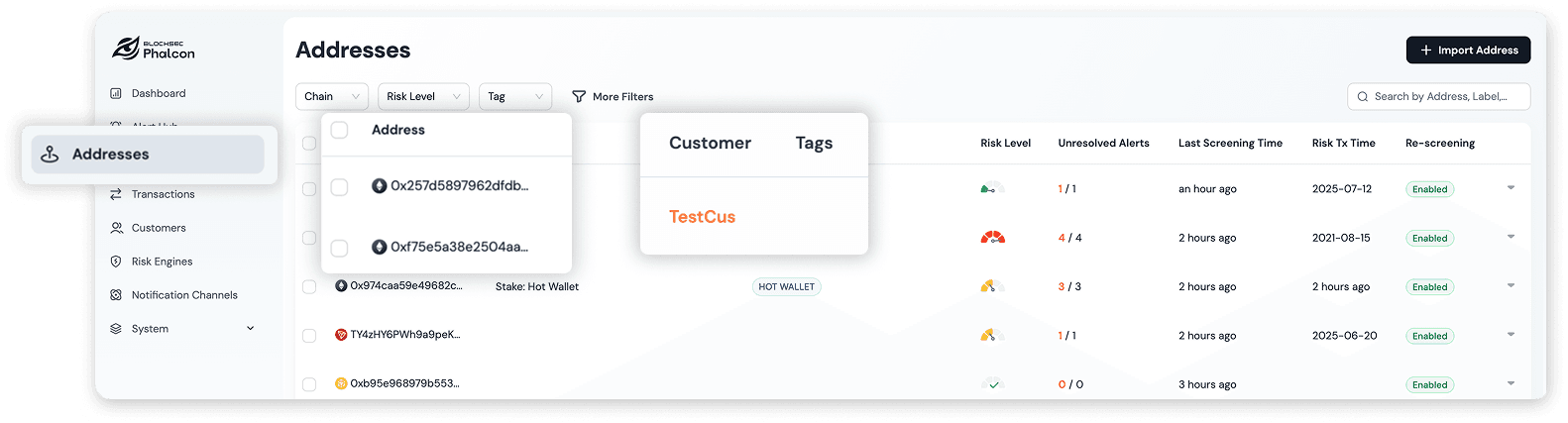

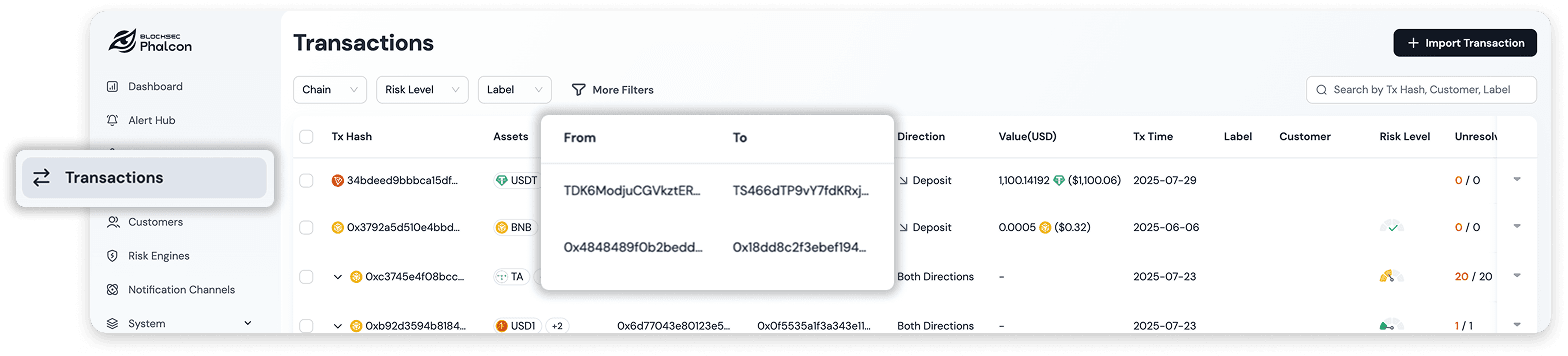

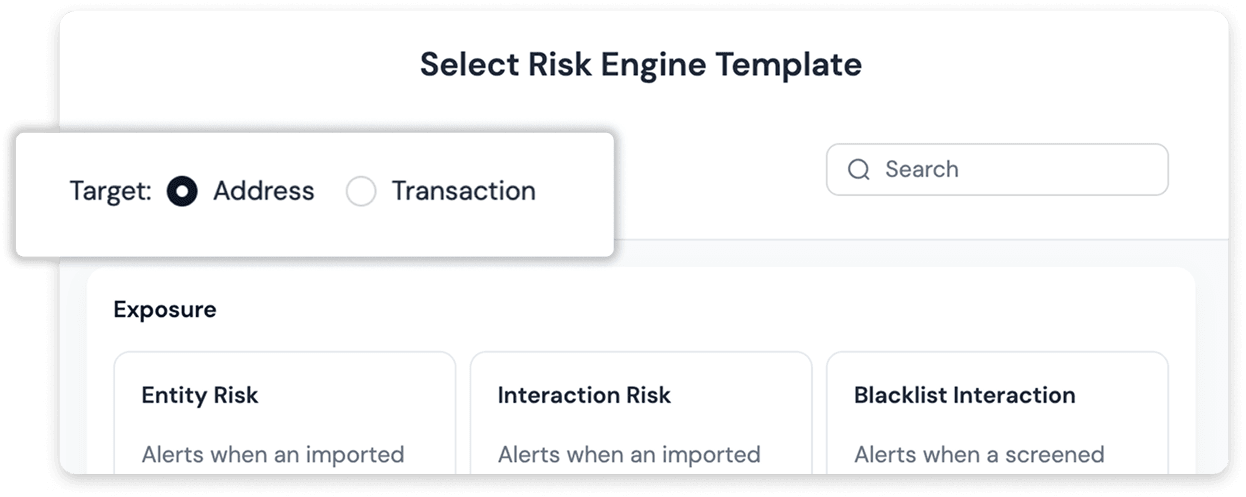

通过利用 KYA(地址识别) 和 KYT(交易识别),Phalcon Compliance 可以帮助 Interlace:

实时识别交易对手和资金来源。

分析地址历史、资金流向和标签数据,准确锁定高风险资金。

分析地址历史、资金流向和标签数据,准确锁定高风险资金。

结果:

审查效率提高了 70%,将合规团队从重复性检查中解放出来。

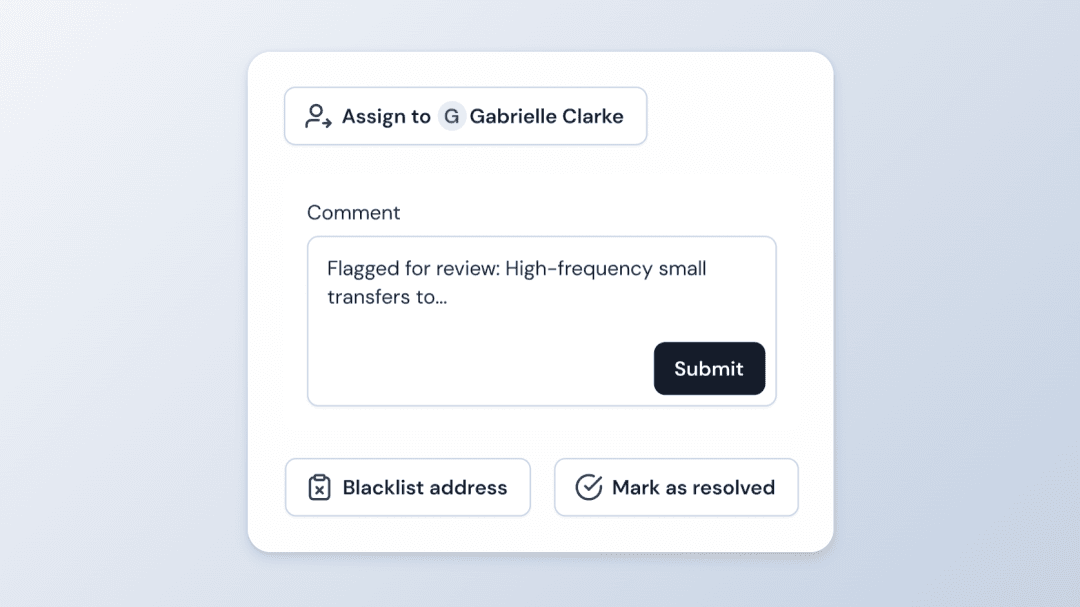

分级风险处置

高/严重风险:限制存款;客户必须提供资金来源证明。根据监管要求,资金可能会被退回或冻结 7–30 天。

中等风险资金:受定期追溯检查及动态重新评估。

结果:

成功拦截了许多来自混币器和被盗资金的存款尝试。

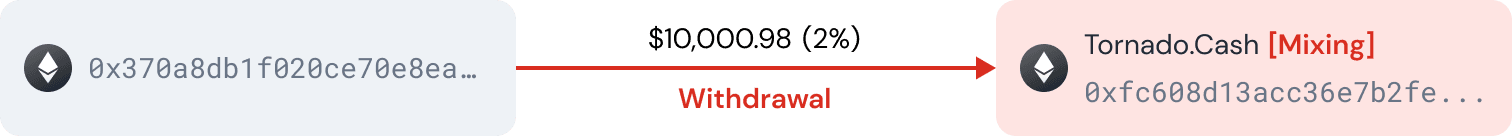

取款风险管理

高风险地址拦截

向被标记为严重或高风险的地址进行的取款会被直接拦截。

结果:

实现了对高风险取款 99.9% 的拦截率,在源头上切断了非法资金流。

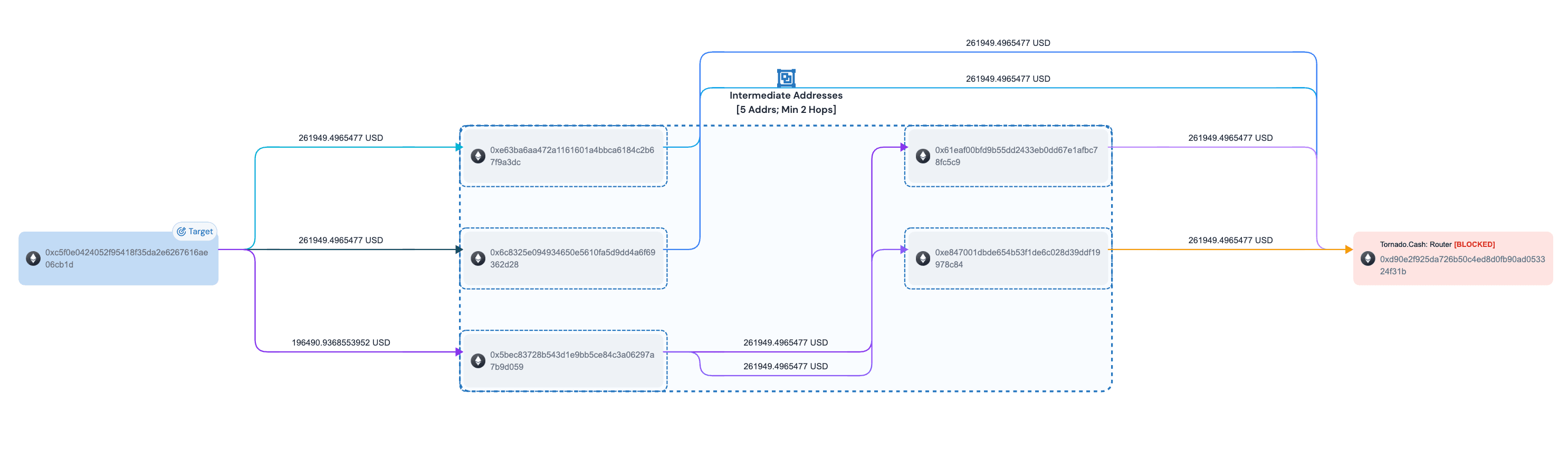

动态监测与链上追踪

持续的更新确保了取款地址库始终与不断演变的风险名单保持同步,并辅以实时链上追踪。

结果:

实现了零安全事故,平台资金得到了行业领先水平的合规性保护。

实时风险拦截

可疑的出金交易会在执行前被自动拦截。

结果:

提高了透明度,降低了洗钱和非法活动的风险敞口。

以用户为中心的风险控制

BlockSec 的区块链合规解决方案确保:

-

采用细粒度的风险评分和分级处置,而非“一刀切”。

-

为普通用户提供毫秒级的检查,确保丝滑的用户体验。

-

仅针对高风险交易进行定向阻断。

结果:

Interlace 在加强合规性的同时保持了高水平的用户满意度和留存率,为长期增长提供了支持。

客户感言

与 BlockSec 的合作显著增强了我们平台的安全性。实时的存款和取款风险管理已经成功阻止了大量高风险交易。BlockSec 的解决方案不仅提升了我们的合规能力,还保护了用户体验——这对我们的长期增长至关重要。

— Romy, Interlace 首席产品官 (CPO)

问答

Q1: 我们如何将 KYA/KYT 集成到我们的系统中?

在存款和取款节点使用 RESTful API 进行实时风险检查。集成通常在几天内即可完成。

Q2: BlockSec 涵盖了多少区块链地址?

拥有超过 4 亿个已标注地址,并通过持续的监测、AI 算法和人工审核实现 24/7 更新。

Q3: Phalcon Compliance 是否符合全球监管标准?

是的。它符合 FATF 的 AML/CFT 标准,并支持审计日志、可疑交易报告 (STR) 以及可自定义的合规模板。

准备好加强您的加密支付合规性了吗?

BlockSec 帮助交易所、支付提供商、金融机构和 Web3 平台实现风险检测自动化,防止高风险交易,并在不损害用户体验的前提下保持完全合规。

👉 了解 KYA/KYT 自动化如何将您的合规工作量减少 70%

立即开始构建更安全、更合规的加密业务。